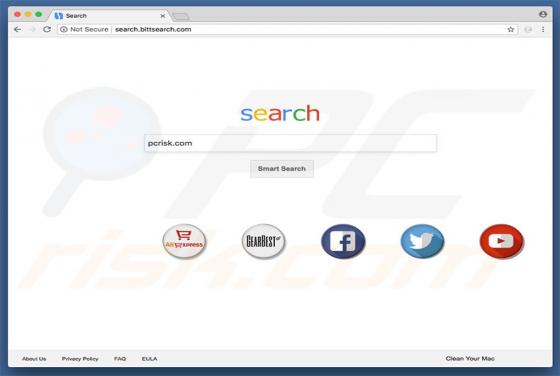

Search.bittsearch.com doorverwijzing (Mac)

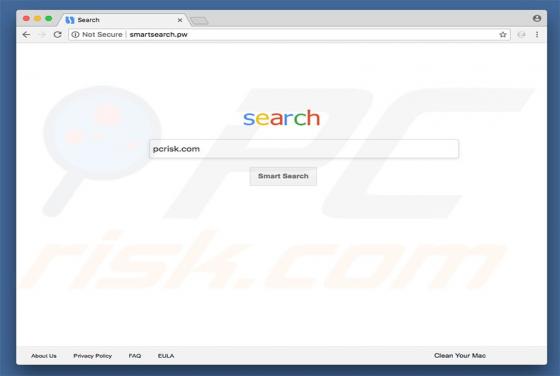

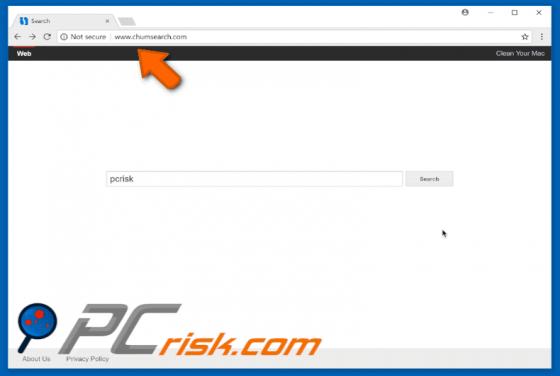

Search.bittsearch.com is een valse zoekmachine die de surfervaring zou verbeteren door betere resultaten te genereren en snelle toegang te bieden tot allerlei populaire websites. Wie de lay-out bekijkt kan denken dat search.bittsearch.com legitiem en nuttig is, maar deze site wordt gepromoot m