Tips voor het verwijderen van malware

De risico's van malware

Iedereen die een apparaat bezit dat met het internet kan worden verbonden loopt het risico op één of andere vorm van malware. De naam 'malware' is afkomstig van de kwaadaardige code (of 'malicious code' die wordt geschreven met als doel om zich van computer tot computer te kunnen verspreiden, net zoals een virusinfectie zich onder mensen verspreidt. De term 'computervirus' heeft in de loop van de jaren een beetje z'n betekenis verloren, want er werden ook computervirussen ontdekt die zich niet verspreiden van de ene computer naar de andere. IT-beveiligers spreken daarom liever over malware als een verzameling van kwaadaardige software. Daaronder vallen virussen maar ook allerlei andere soorten malware die tot dusver werden ontdekt.

De vele risico's die deze verschillende vormen van malware met zich meebrengen kunnen dus onder één noemer worden gevat, en daarmee is het ook eenvoudiger om te wijzen op het belang van algemene veiligheidsmaatregelen. Maakt dit verschil voor de gemiddelde computergebruiker (waarvan het aantal exponentieel is toegenomen in de afgelopen 20 jaar)? Niet echt, want hoewel malware dus kan ingedeeld worden in 'groepen' of 'families' blijft het belangrijkste probleem dat elke gebruiker, of dat nu een particulier of een bedrijf is, het slachtoffer kan worden van malware, net zoals vroeger bij computervirussen. De grote vraag is dus hoe men zo een besmetting kan aanpakken en de betreffende malware kan verwijderen?

Of het nu een besmette computer, telefoon of smart-tv is, het oplossen van de problemen wordt steeds complexer. Het is net zoals in de geneeskunde, eerst is een goede diagnose nodig en pas daarna kan een behandeling succesvol zijn. Waar vond de besmetting plaats? Hoe weet u zeker dat uw computer besmet is met malware? Welk type malware besmette uw apparaat? En pas daarna kan de vraag hoe de malware moet worden verwijderd, worden beantwoord.

In de rest van dit artikel zullen we deze vragen kort en eenvoudig proberen te beantwoorden. Ten slotte kijken we ook naar hoe malware-besmettingen kunnen worden voorkomen, want ook hier geldt: "Voorkomen is beter dan genezen".

Inhoudstabel

- Inleiding

- Hoe raakt een systeem besmet?

- Hoe weet men of een apparaat besmet is?

- De meest voorkomende types malware

- Hoe malware te verwijderen?

- Tips voor een veilige computer

Hoe raakt een systeem besmet?

Bij het verwijderen van malware kan inzicht in de manier waarop de malware zich heeft verspreid, helpen om te bepalen wat de beste manier is om dit op te lossen. Hackers maken over het algemeen gebruik van technieken die al eerder succesvol waren en om die reden zullen ze vaak vertrouwen op beproefde methoden voor het verspreiden van malware om te infiltreren in een apparaat of systeem. Het overgrote deel van de malware-infecties gebruikt steeds deze distributiemethoden.

Spam-mails met bijlagen of links

In veel gevallen sturen hackers spam-mails naar een grote adressenlijst, of zoals werd opgemerkt in recente aanvallen, met een doelgerichte e-mail aan bepaalde werknemers. Deze e-mails lijken vaak op die van overheidsdiensten of grote bedrijven, zodat de ontvanger eerder geneigd is om deze te openen en op links of bijlagen te klikken. Hiervoor worden ook social engineering-tactieken gebruikt. Klikt de ontvanger op een link dan wordt hij meestal doorgestuurd naar een website die wordt gecontroleerd door de hacker en waarop malware staat. De malware kan ook verstopt zitten in een bijlage zoals een document, afbeelding, PDF, en zodra deze wordt geopend, zal het systeem worden besmet.

Op het moment van schrijven zijn er twee voorbeelden van deze distributiemethoden in het nieuws. De eerste maakte gebruik van een bekende videogame. Onderzoekers denken dat er spam-mails werden verstuurd met een link naar een downloader voor wat zogenaamd een 'Gamelauncher' moest zijn. In werkelijkheid bevatte deze de LokiBot trojan. Het tweede incident ging om de verspreiding van de RobbinHood ransomware. Verspreiding via e-mails is al langer een favoriete methode van ransomware-ontwikkelaars, maar deze keer werden de e-mails naar grote bedrijven gestuurd in de hoop zo grote losgeldbedragen te kunnen eisen.

Malware downloaden van kwaadaardige sites

Illegaal downloaden van software of ander materiaal is nooit aanbevolen. Dat is niet alleen onwettelijk maar dit soort downloads bevatten ook vaak malware. Hackers spelen vaak in op trends zoals populaire films of tv-shows om hun malware te verspreiden. Toen Games of Thrones populair was zorgden hackers ervoor dat ze telkens voor een nieuw seizoen begon zogenaamd 'gelekte' afleveringen online plaatsten, waarbij het eigenlijk ging om malware.

Niet enkel illegale downloads zijn trouwens een probleem. Hackers maken soms ook websites die lijken op die van officiële en betrouwbare bedrijven om zo kwaadaardige software te verspreiden. Deze methode wordt soms ook gecombineerd met valse e-mails waarin een link staat die de gebrukers doorverwijst naar deze websites. Adobe Flash werd hier vroeger al eens het slachtoffer van.

Misleidende en kwaadaardige advertenties

Kwaadaardige advertenties zijn nog een manier waarop hackers de controle over een apparaat kunnen verwerven. Dit doen ze voornamelijk door advertenties te plaatsen op vertrouwde websites, die zodra ze worden aangeklikt malware zullen downloaden. De oorspronkelijke advertenties zijn meestal 'clean', om zo controles te misleiden. Pas later wordt de inhoud aangepast en wordt de malware eraan toegevoegd.

Misleidende advertenties kunnen ook leiden tot een spamcampagne. Zo werden Franse gebruikers aangevallen door de Varenky malware. Eerst werden met misleidende advertenties overtuigd om hun e-mailadressen te delen, en vervolgens werd een spamcampagne opgezet met een sextortion-bericht, een vorm van chantage.

Sociale media

Sociale media worden net als e-mails gebruikt om malware te verspreiden. Vaak gebeurt dit via kwaadaardige links in gebruikersposts of in privéberichten. In sommige gevallen zit de malware verborgen in een videobericht waarvoor zogenaamd een speciale plug-in nodig is om deze te bekijken. In plaats van de plug-in wordt dan malware geïnstalleerd.

Sociale media worden ook gebruikt om valse informatie te verspreiden. Dat is weer een ander type bedreiging dan malware, waarbij fake news wordt verspreid via sociale mediaplatforms. Zo kan de publieke opinie worden beïnvloed of de reputatie van een bedrijf worden beschadigd.

Niet-bijgewerkte software

Hoewel we er voortdurend aan herinnerd worden dat we software moeten bijwerken naar de nieuwste versies zijn er veel mensen die dit als tijdverlies zien. Hackers maken daar graag misbruik van. Besturingssystemen en software zijn immers niet altijd veilig. Vaak bevatten ze 'zero-day'-kwetsbaarheden, beveiligingsproblemen die kunnen worden uitgebuit. Updates moeten deze beveiligingsproblemen oplossen voordat hackers ze kunnen misbruiken.

Dit soort kwetsbaarheden kunnen hackers de controle geven over een apparaat, en vaak zonder enige interactie met de gebruiker. De hacker kan steeds meer rechten verwerven en uiteindelijk malware installeren op het kwetsbare apparaat. In een recent voorbeeld van een dergelijke besmetting was de code genaamd BlueKeep betrokken.

Hoe weet men of een apparaat besmet is?

Zodra een apparaat is geïnfecteerd met een specifiek type malware, begint de malware te doen waarvoor deze is ontworpen. Dit betekent dat deze bepaalde taken uitvoert die de werking van het apparaat beïnvloeden. Dit zijn indicatoren dat het apparaat is geïnfecteerd. Sommige van deze indicatoren zijn subtiel en anderen zijn niet zo subtiel, terwijl anderen zo duidelijk zijn dat men ze onmogelijk kan negeren.

Als u zich afvraagt: "Is mijn apparaat besmet met malware?" dan is de kans groot dat u veranderingen hebt opgemerkt in de werking van uw apparaat. In dat geval is het mogelijk dat uw apparaat werd besmet. Dit zijn een aantal klassieke symptomen:

- Trage systeemprestaties

- Regelmatige crashes of het gevreesde 'Blue Screen of Death'

- Vervelende advertenties die getoond worden in pop-ups

- Wijzigingen aan de startpagina van uw browser

- Traag internet

- De antivirus-software wordt automatisch uitgeschakeld

- Uw vrienden vertellen u dat ze vreemde e-mails krijgen van één van uw sociale media-accounts

- Verdachte bestanden of icoontjes op uw apparaat

- Vreemde foutmelding

Typische symptomen van een malware-besmetting

De bovenstaande lijst is zeker niet volledig, en niet elk symptoom is een garantie dat er malware aanwezig is. Sommige malware-symptomen zijn echter wel heel typisch voor bepaalde types malware? Ransomware, wat we hieronder verder bespreken, heeft zo zijn eigen typische symptomen. Kunnen bestanden niet meer worden geopend omdat ze werden versleuteld en is er een bericht met een vraag om losgeld zichtbaar op het apparaat? Dan is er sprake van een ransomware-besmetting. Deze symptomen zijn dus heel erg duidelijk.

Andere symptomen zijn subtieler. Cryptominers of crypto-jackers bespreken we hieronder ook uitgebreider. Deze gebruiken veel systeembronen om cryptomunten te 'minen' zonder dat het slachtoffer zich hier bewust van is. also discussed later, use computer resources, namely CPU processing power, to mine cryptocurrency without the victim’s knowledge. Deze infecties resulteren vaak in een kleine toename van het CPU-gebruik, als ze correct werden ontwikkeld door de auteur van de malware. Zo niet, dan kan er een grotere piek in het CPU-gebruik optreden die op zijn beurt schade aan de hardware kan veroorzaken. Spyware, die vaak door internationale hackinggroepen wordt gebruikt, moet juist langere tijd niet op apparaten worden gedetecteerd om zoveel mogelijk gegevens te verzamelen. Dit betekent vaak dat de symptomen bij dit type malware amper kunnen worden opgemerkt.

Deze symptomen of indicators of compromise (IoCs) worden door onderzoekers gebruikt om het type malware te bepalen. Een gewone gebruiker kan dit natuurlijk ook doen, al zijn beveiligingsonderzoekers getraind om malware snel te kunnen classificeren met een gedetailleerde beschrijving. Gelukkig kunnen gebruikers de kennis van onderzoeker vrij gebruiken om zelf te bepalen met welk malware-probleem ze te maken hebben.

De meest voorkomende types malware

In de bovenstaande secties van dit artikel werd op een paar verschillende soorten malware gewezen. Het doel van deze sectie is om u beter bekend te maken de meest voorkomende soorten malware die het grote publiek tegenkomt en te tonen hoe deze in de echte wereld voorkomen.

Trojans

Trojans worden meestal vermomd als normale onschadelijke bestanden om gebruikers te proberen te misleiden zodat ze deze downloaden. Deze specifieke malware wordt in principe gebruikt om toegang te krijgen tot het geïnfecteerde apparaat en een achterdeur naar het apparaat te creëren die later kan worden misbruikt. Via de achterdeur heeft de hacker toegang op afstand tot het apparaat, en dat kan later worden gebruikt om andere soorten malware te laten infiltreren.

Trojans werden al lang gebruikt om gevoelige gevens te stelen, maar sinds de laatste tien jaar zijn ze toegespitst op het stelen en misbruiken van bankgegevens, waardoor ze massale financiële verliezen veroorzaken bij banken en individuen. Deze nieuwe trojans worden aangeduid als 'banking trojans', en Zeus is misschien wel de bekendste. De nieuwste trend is dat deze trojans ook cryptomunten kunnen stelen.

Ransomware

Dit type of malware dook voor het eerst op rond 2010 en vergrendelde meestal het scherm van de gebruiker zodat deze zijn apparaat niet kan openen. Daarbij wordt dan een vraag om losgeld getoond, meestal enkele honderden dollars. Ondertussen is ransomware geëvolueerd en veel complexer geworden, waardoor niet alleen individuele gebruikers erdoor worden getroffen maar ook grote bedrijven en overheden.

Moderne ransomware zoals Sodinokibi, Ryuk en Dharma vergrendelen het scherm niet, maar versleutelen eerder bepaalde bestandstypen, vaak belangrijke documenten, die het gebruik van het apparaat vrijwel onmogelijk maken. Een bericht met de vraag om losgeld wordt weergegeven met instructies voor het betalen van het losgeld met behulp van een Tor-browser en in Bitcoin. In het verleden waren individuen het doelwit, nu gaan ransomware-exploitanten achter het grote geld aan, namelijk bedrijven en overheidsinstellingen. Daarbij eisen ze enorme bedragen in ruil voor het decoderen van de gegevens. Deze bedragen kunnen oplopen tot miljoenen dollars.

Adware

Dit is een naam voor software die wordt betaald door advertenties. Zoals hierboven beschreven is het herhaaldelijk weergeven van pop-ups of andere advertentieberichten een belangrijke indicator dat uw apparaat mogelijk is geïnfecteerd met adware. Deze malware wordt vaak gebundeld met 'gratis' software en gebruikt om advertentie-inkomsten op te leveren voor de adverteerders. Ze kunnen ook andere types malware verspreiden, zoals spyware waarmee persoonlijke gegevens naar adverteerders kunnen worden gestuurd.

Hoewel adware vaak als 'lastig' wordt gezien maar niet echt als een probleem vergeten gebruikers in dat geval dat adware tot ergere besmettingen kan leiden. De Adload adware-familie, waar SearchOptical (een Mac OS-malware) deel van uitmaakt, lijkt legitiem en wordt verspreid via wat lijkt op officiële Adobe Flash-installers. Dergelijke malware kan leiden tot ransomware-besmettingen en identiteitsdiefstal.

Cryptominers

Zoals hierboven beschreven kunnen cryptominers (of cryptojackers) worden gedefinieerd als code die dient om cryptomunten te minen zonder toestemming van de slachtoffers. Zulke malware wordt de laatste tijd vaak met andere types malware gebundeld en verspreid via gepirateerde studieboeken en onderzoeksartikelen, gericht op studenten dus. Het was een tijdlang zo dat cryptominers het belangrijkste fenomeen waren voor IT-beveiligers wereldwijd. Dat leidde er zelfs toe dat ransomware dood werd verklaard en dat alle aandacht op deze cryptominers werd gefocust. Uiteindelijk is ransomware echter niet uitgestorven, het richt zich tegenwoordig gewoon meer op grote bedrijven en overheden.

Cryptominers misbruikten Coinhive, zogenaamd een alternatief voor advertenties op internet, waarmee cryptomunten werden 'gemined' via JavaScript-code die in webpagina's werd opgenomen. Het misbruik van dit systeem leidde ertoe dat de makers van Coinhive hun operaties stopzetten. Hierdoor is het gebruik van cryptominers afgenomen, maar recente versies zoals BlackSquid bewijzen dat ze toch nog steeds actief zijn en een bedreiging vormen.

Botnets

Bots zijn programma's die automatisch repetitieve taken uitvoeren, ze kunnen nuttige toevoegingen zijn aan softwarepakketten om te voorkomen dat gebruikers die repetitieve taken zelf moeten uitvoeren. Ze kunnen echter ook schadelijk zijn. Botnets zijn een voorbeeld van het kwaadwillige gebruik van bots. Een botnet is een verzameling apparaten, soms honderdduizenden, besmet met malware om een specifieke taak uit te voeren. Besmette apparaten kunnen computers zijn, maar ook netwerken en apparaten voor het Internet of Things, zoals smart-tv's en routers.

Botnets kunnen een Distributed Denial of Service-aanval (DDoS) uitvoeren zodat een website of netwerk niet langer functioneert. Botnets zoals Emotet werden gebruikt om trojans en ransomware doorheen het botnet te verspreiden.

Spyware

Dit type malware bespioneert zijn slachtoffers. Daartoe wordt het apparaat en de gebruikersactiviteit gemonitord. Eén methode is bijvoorbeeld het gebruik van een keylogger, een computerprogramma dat elke aanslag op het toetsenbord registreert om zo wachtwoorden en vertrouwelijke gegevens te kunnen stelen. Spyware wijzigt ook netwerkinstellingen om de gestolen gegevens naar de hackers te kunnen sturen.

Hoe malware te verwijderen?

Hebt u vastgesteld dat er malware op uw systeem is geïnfiltreerd en weet u misschien zelfs welk type malware het is? Dan wilt u deze natuurlijk verwijderen. Jammer genoeg kunnen we niet allemaal een beroep doen op beveiligingsprofessionals om onze computers op te schonen. Gelukkig zijn er wel verschillende stappen die ook een gewone gebruiker kan zetten om de malware zelf te verwijderen, of het nu om een Windows-computer of MacPC gaat (inderdaad, Macs en andere iOS-apparaten zijn ook kwetsbaar voor malware).

Stap één: Verbreek de verbinding met internet

Dit voorkomt dat gegevens verder naar de server van de hacker worden verzonden. De verspreiding van de malware wordt hierdoor ook voorkomen. Als het apparaat is aangesloten op een bedrijfsnetwerk dan moet dit netwerk ook worden uitgeschakeld om de verspreiding van de malware op het netwerk te stoppen.

Stap twee: Open de veilige modus

Dit wordt soms ook 'veilig opstarten'. Het is een methode om uw computer te starten zonder alle software op de computer te gebruiken. Veel malware-varianten laden zichzelf automatisch in op dezelfde manier te laden als sommige softwarepakketten. Opstarten in de veilige modus voorkomt dat de malware wordt gestart.

Op een Mac:

- Start de computer opnieuw op en houd vervolgens de Shift-toets ingedrukt. Er verschijnt een Apple-logo.

- Laat de Shift-toets los wanneer u wordt gevraagd om in te loggen. In de rechterbovenhoek van het scherm ziet u dat het systeem in de modus "Veilig opstarten" wordt uitgevoerd:

Voor Windows:

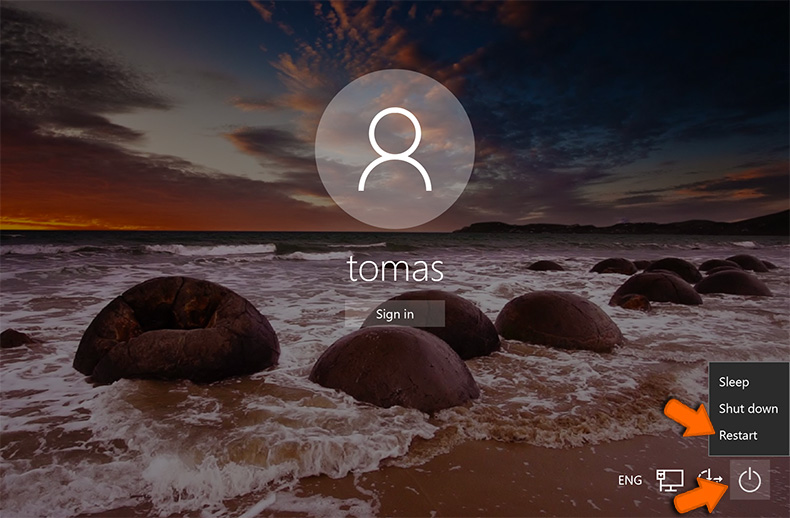

- Start uw pc opnieuw op. Wanneer u het aanmeldscherm ziet, houdt u de Shift-toets ingedrukt en selecteert u "Power" → "Opnieuw opstarten":

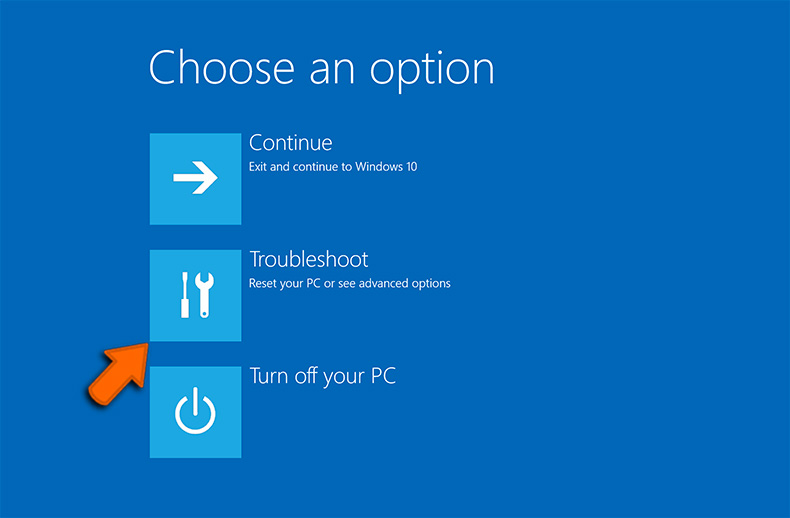

- Nadat uw pc opnieuw is opgestart naar het scherm "Kies een optie", selecteert u "Problemen oplossen" → "Geavanceerde opties" → "Opstartinstellingen":

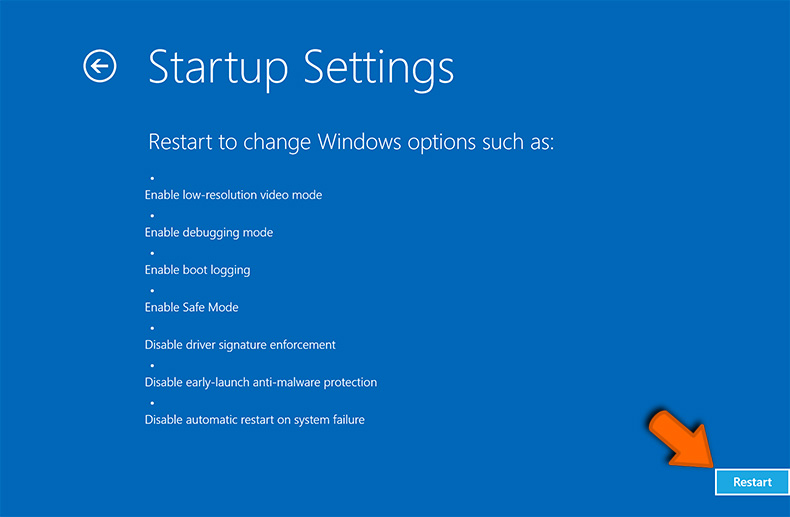

- Klik in het volgende venster op de knop "Opnieuw opstarten" en wacht tot het volgende scherm verschijnt:

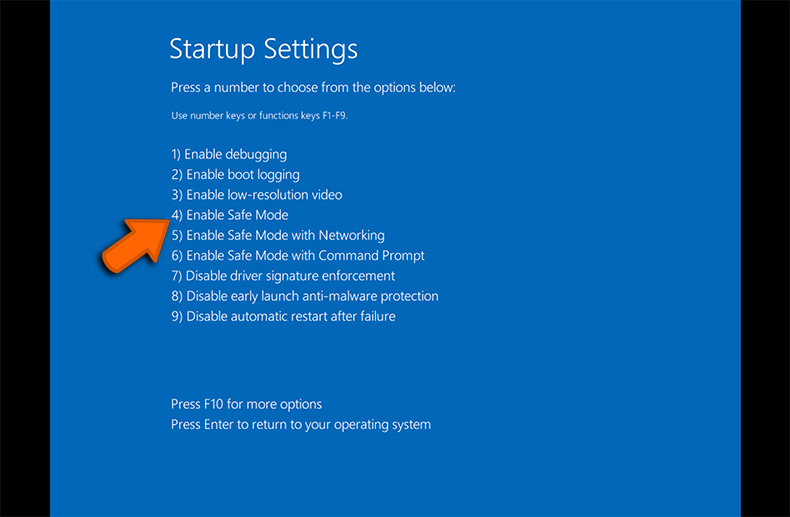

- Er verschijnt een menu met genummerde opstartopties. Selecteer nummer 4 of F4 om uw pc in "Veilige modus" te starten:

Stap drie: Log niet in op gebruikersaccounts

Deze stap voorkomt dat bepaalde soorten malware, zoals keyloggers, inloggegevens stelen. Deze stap is van toepassing gedurende het hele proces en zodra men denkt dat een infectie is opgetreden, moet inloggen op gebruikersaccounts worden vermeden.

Stap vier: Monitor systeembronnen

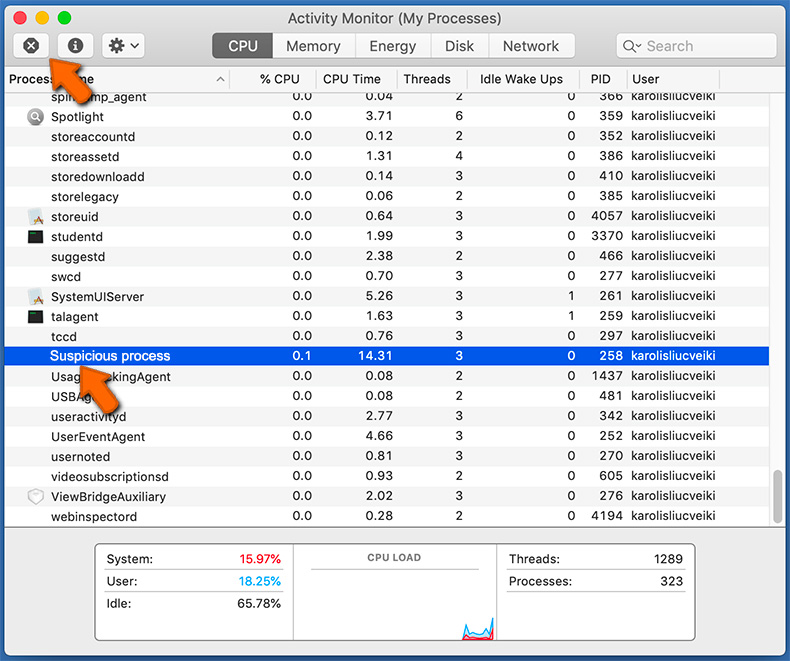

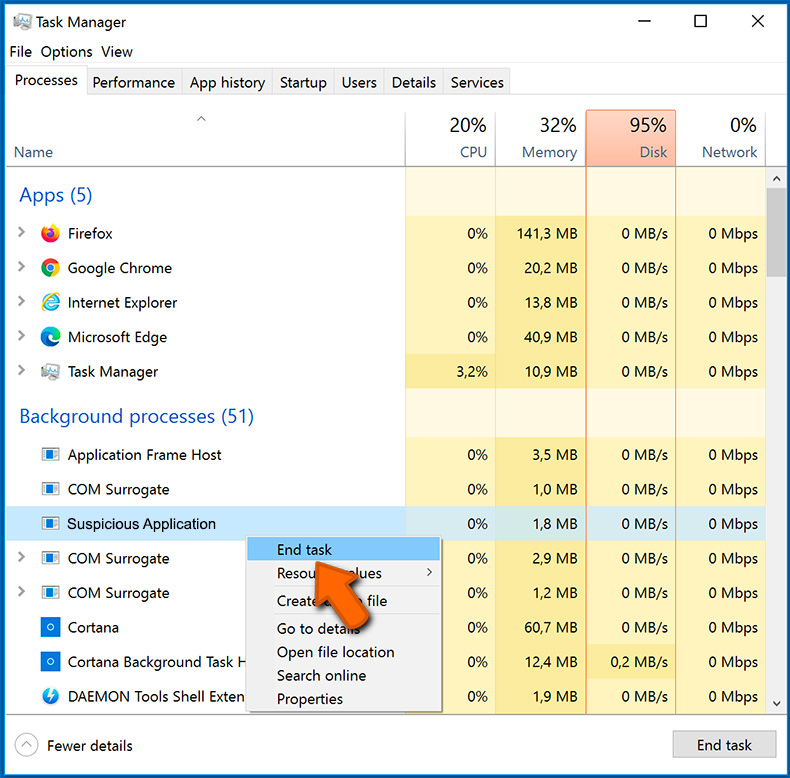

Zoals hierboven vermeld, kan malware systeembronnen zoals de CPU en RAM opnemen en gebruiken, zie met name cryptominer hierboven. Door de activiteitsbewakingstoepassing van het besturingssysteem te openen, kunnen verdachte toepassingen worden opgemerkt en gestopt.

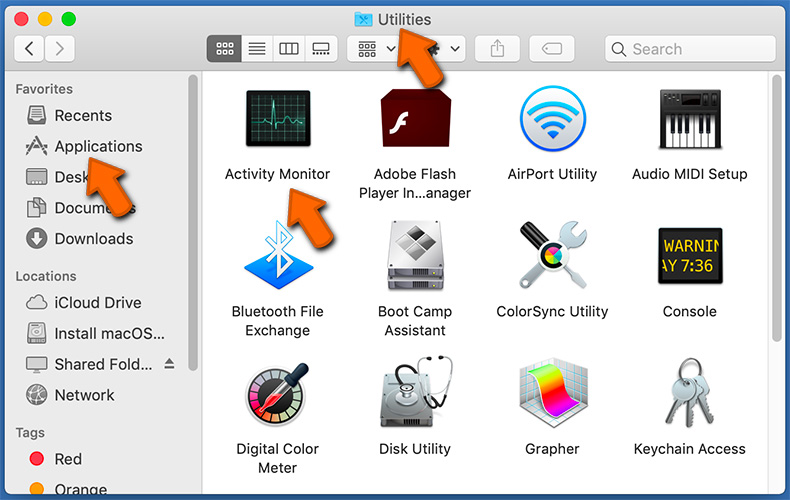

Om de systeemmonitor (activiteitenmonitor) op een Mac te openen en verdachte applicatie te sluiten:

- Selecteer in Finder → Toepassingen → Hulpprogramma's → Activiteitenmonitor:

- Selecteer Toepassing → Afsluiten:

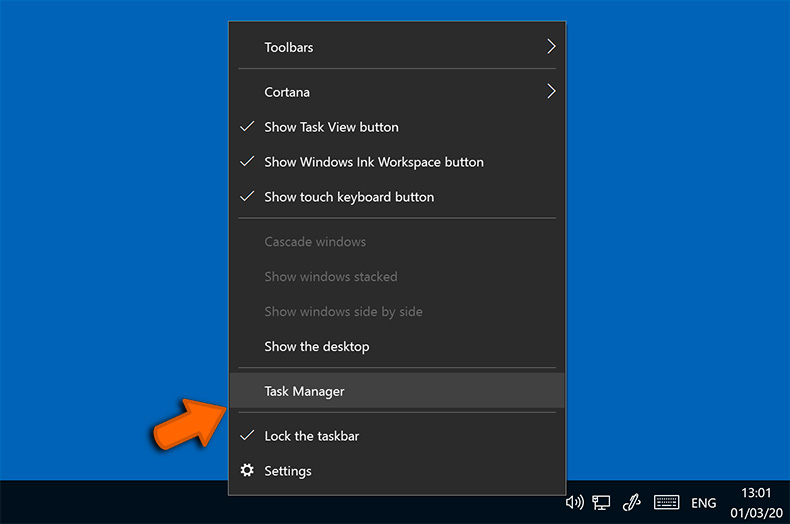

Om de systeemmonitor (Taakbeheer) te openen op Windows en verdachte applicaties te controleren:

- Klik met de rechtermuisknop op het menu Start → Taakbeheer:

- Zoek het verdachte proces → Klik met de rechtermuisknop op het proces → Selecteer "Taak beëindigen":

Stap vijf: voer een malwarescan uit

Als u beveiligingssoftware hebt geïnstalleerd, is het ten zeerste aan te bevelen dat u software van een gerenommeerd beveiligingsbedrijf installeert en een volledige systeemscan uitvoert. De meeste producten kunnen de meeste soorten malware detecteren en verwijderen. Verder wordt geadviseerd dat gebruikers twee afzonderlijke softwareoplossingen installeren, omdat de ene mogelijk niet detecteert wat de andere kan detecteren.

Stap zes: Standaardzoekmachine herstellen, startpagina en cache wissen

Bepaalde soorten malware, zoals adware, veranderen vaak de startpagina van de gebruiker. Gebruikers moeten dit corrigeren om verdere herinfectie te voorkomen. Hieronder tonen we hoe dit te doen in de meest populaire webbrowsers.

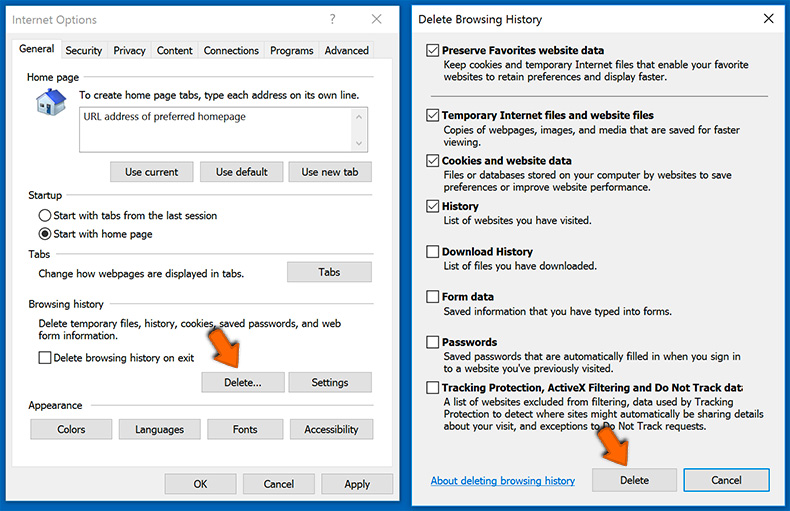

Internet Explorer (enkel Windows):

De standaardzoekmachine wijzigen:

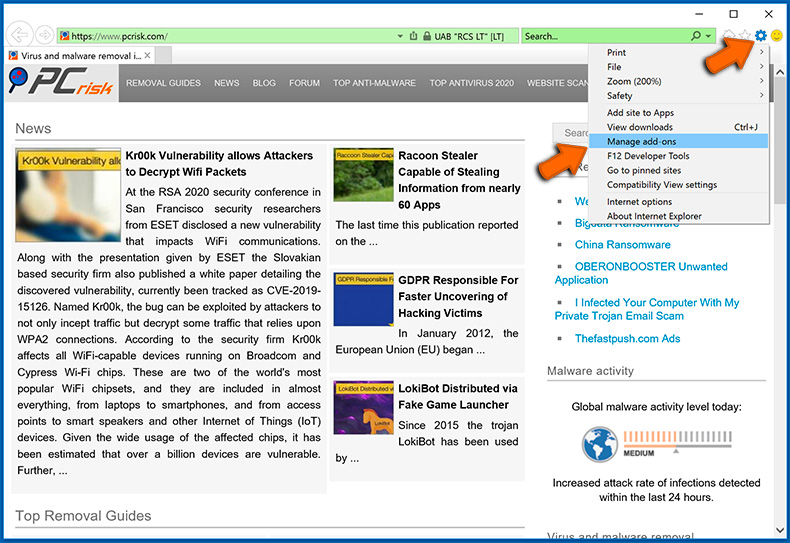

- Klik op de knop "Menu" (tandwielpictogram) en selecteer "Invoegtoepassingen beheren":

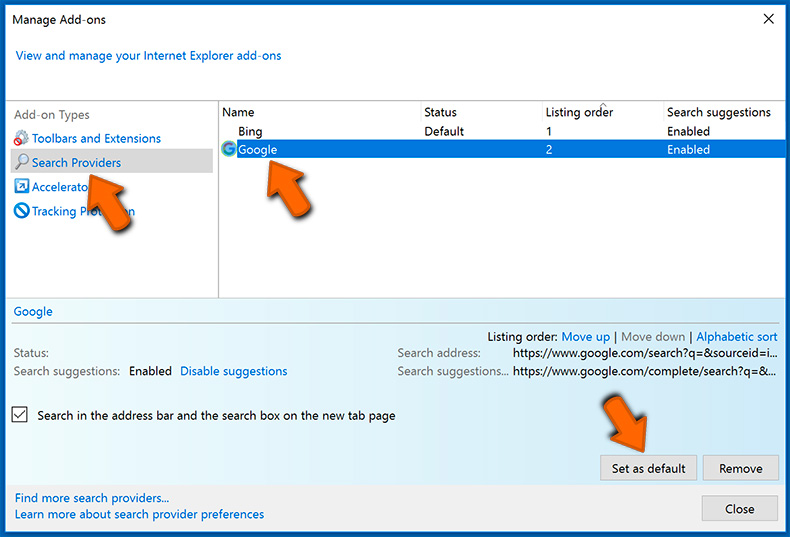

- Selecteer het tabblad "Zoekmachines", zoek de gewenste zoekmachine, selecteer deze en klik op "Als standaard instellen". We raden u aan om ook dubieuze zoekmachines te verwijderen:

De startpagina wijzigen en browsergeschiedenis verwijderen:

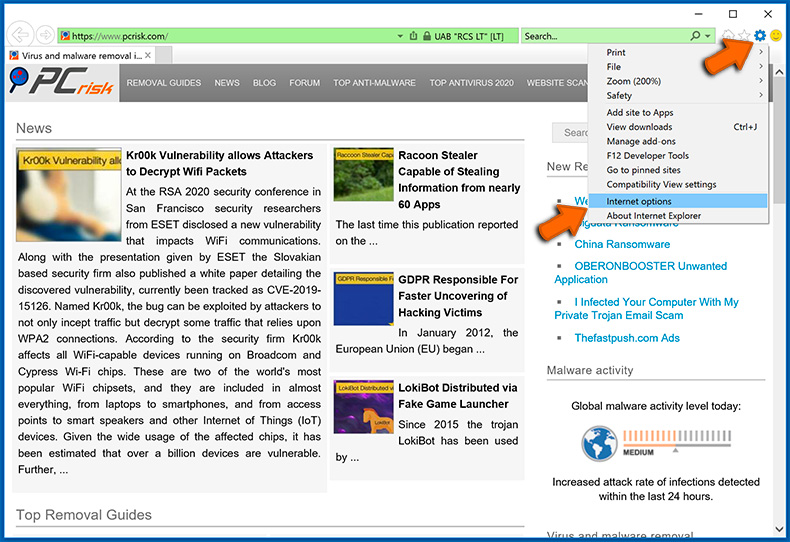

- Klik op de knop "Menu" (tandwielpictogram) en selecteer "Internetopties":

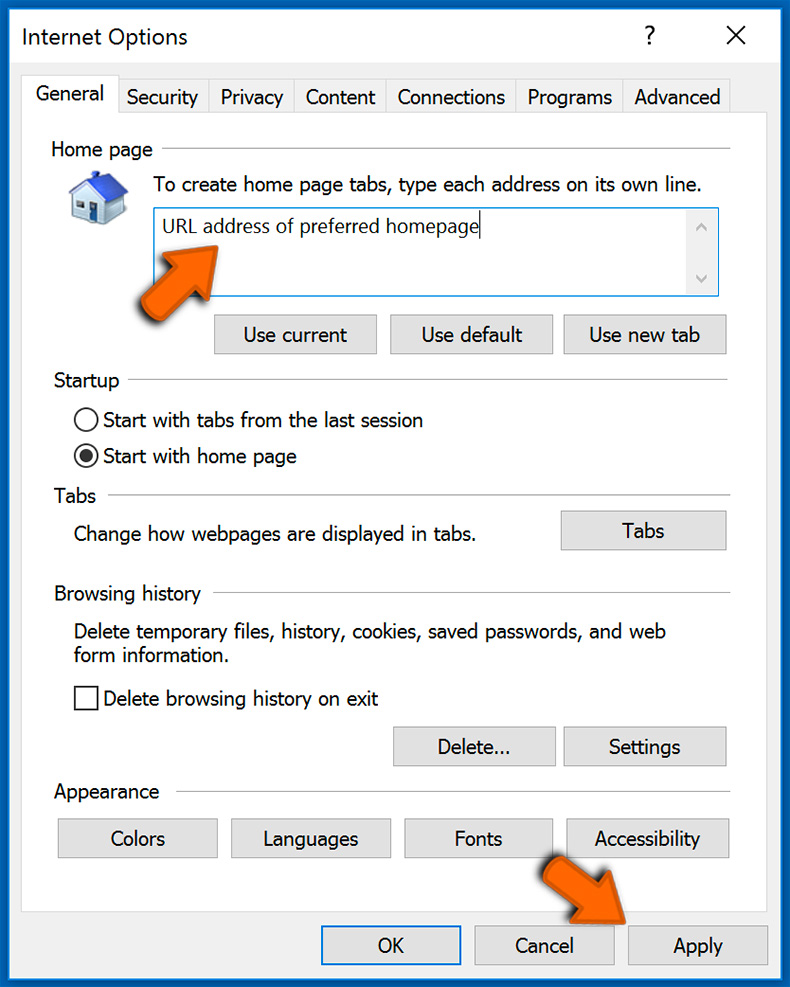

- Voer de gewenste URL (adres) in en klik op "Toepassen":

- Klik op de knop 'Verwijderen' in het gedeelte 'Browsegeschiedenis', kies de gegevenstypen en klik op 'Verwijderen':

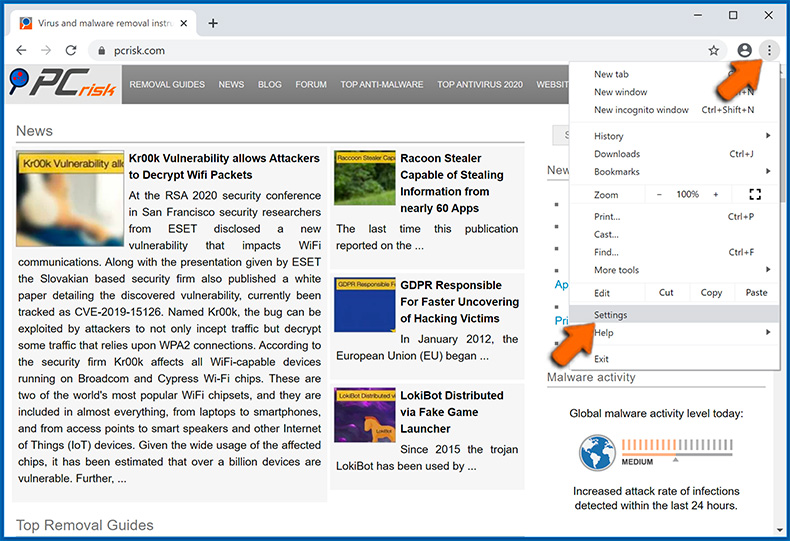

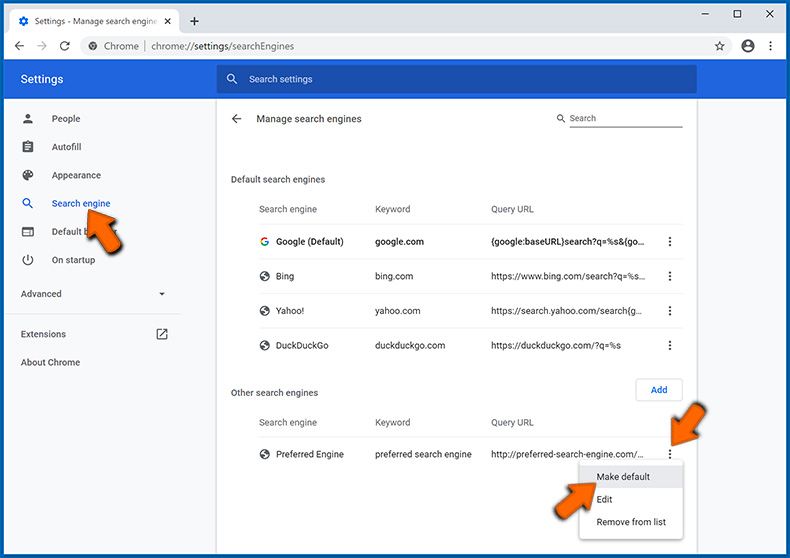

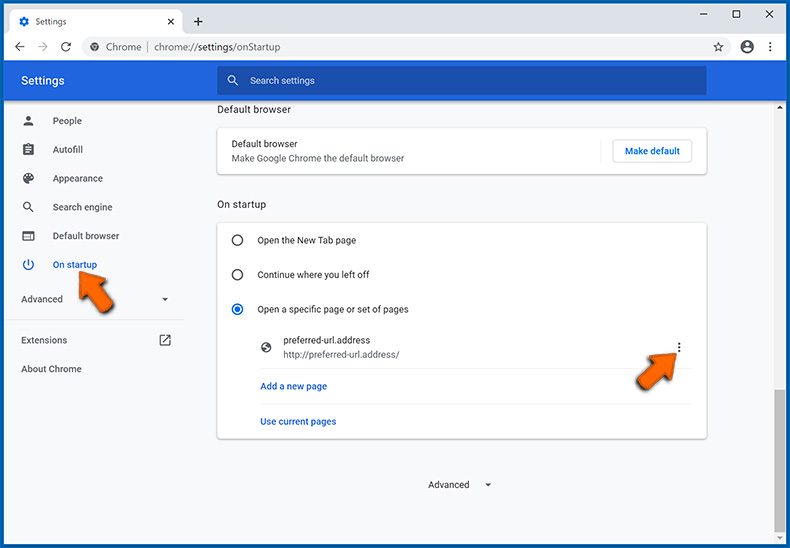

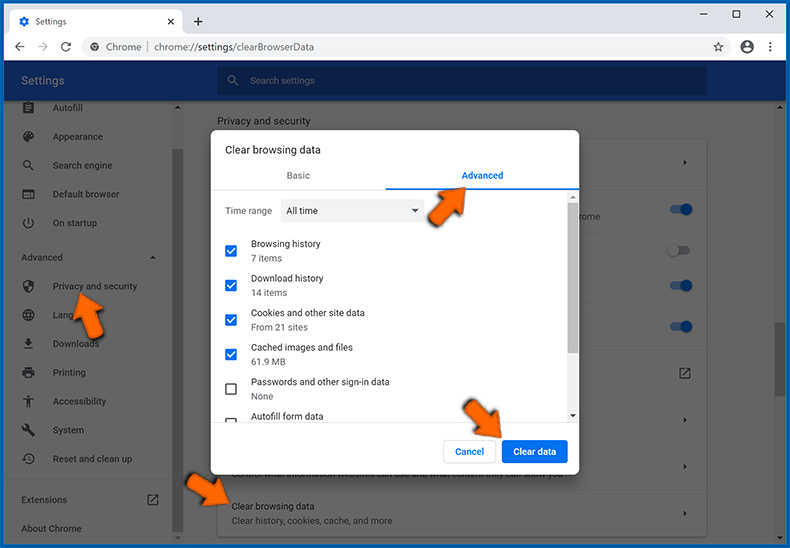

Chrome (voor Windows en Mac):

De standaardzoekmachine, de URL voor de startpagina (nieuw tabblad) wijzigen en browsegegevens wissen:

- Open de instellingen door op de knop Menu (drie stippen) te klikken en 'Instellingen' te selecteren:

- Kies het tabblad 'Zoekmachine' aan de linkerkant van het scherm, klik op de drie stippen naast de gewenste zoekmachine en selecteer 'Als standaard instellen'. U kunt ook een zoekmachine verwijderen (die niet als standaard is ingesteld) met hetzelfde pop-upmenu:

Kies het tabblad "Bij het opstarten" aan de linkerkant van het scherm, kies voor "Een specifieke pagina of een reeks pagina's openen", klik op de drie puntjes naast het verschenen item, selecteer "Bewerken" en voer uw gewenste URL-adres in:

- Kies het tabblad 'Privacy en beveiliging' onder het gedeelte 'Geavanceerd' aan de linkerkant van het scherm, ga naar 'Browsegegevens wissen', kies het tabblad 'Geavanceerd', selecteer het tijdbereik en de gegevenstypen die u wilt verwijderen en klik op "Gegevens wissen":

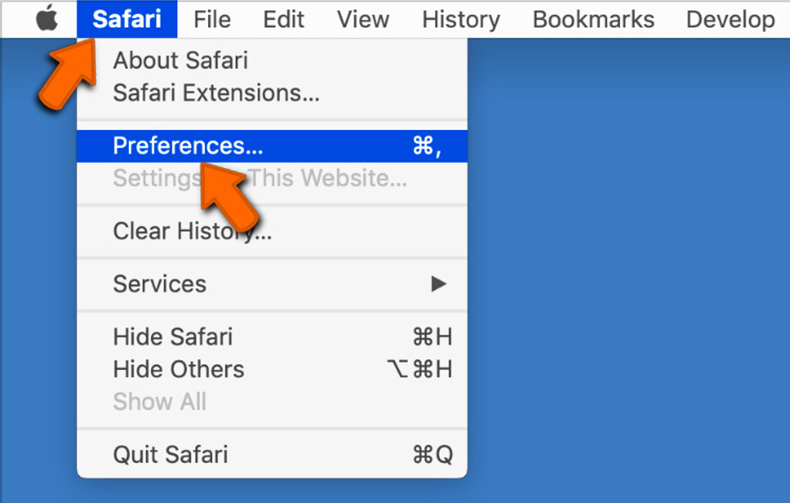

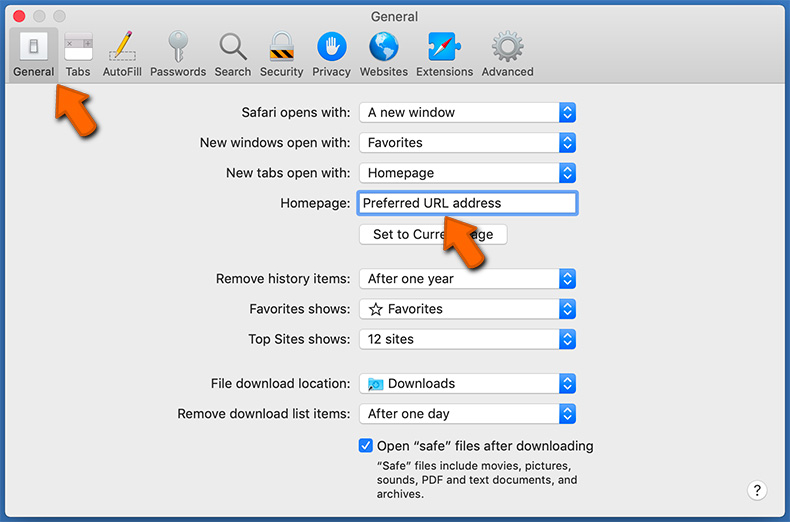

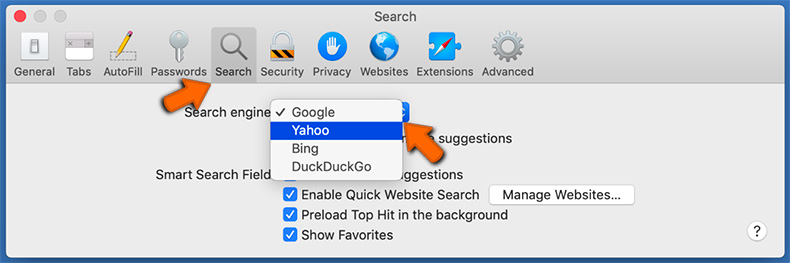

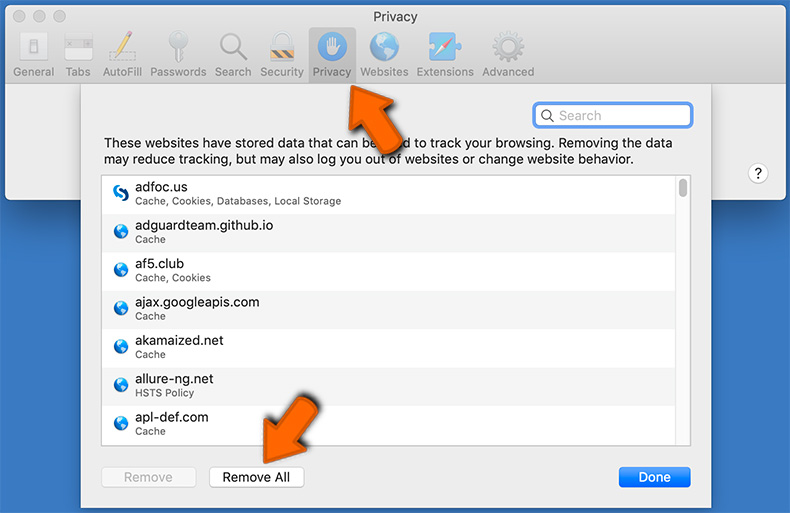

Safari (enkel voor Mac):

De startpagina-URL en standaardzoekmachine wijzigen en browsegegevens wissen:

- Klik op de knop "Safari" in de linkerbovenhoek van het scherm en selecteer "Voorkeuren":

- Selecteer het tabblad "Algemeen", zoek het veld "Startpagina" en voer het gewenste domein in:

- Selecteer het tabblad "Zoeken", klik op het vervolgkeuzemenu "Zoekmachine" en selecteer de gewenste zoekmachine:

- Selecteer het tabblad "Privacy", klik op de knop "Websitegegevens beheren ...", wacht tot de gegevens zijn geladen en klik vervolgens op de knop "Alles verwijderen":

Wat als deze stappen geen resultaat opleveren?

Zelfs na het voltooien van deze stappen kunnen sommige types malware nog overleven op het systeem. Er is nog één optie beschikbaar voor gebruikers, en dat is een 'nucleaire' optie maar ze werkt wel. Die optie is: het herinstalleren van het besturingssysteem op uw computer. Het is aanbevolen daarbij eerst een backup te maken van alle belangrijke data en uzelf te informeren over de te volgen stappen via de technische ondersteuning van Apple en Microsoft.

Tips voor een veilige computer

Als u deze instructies en tips volgt dan beschermt u zichzelf al op een degelijke manier tegen veel van de hierboven vermelde types malware. Hiervoor hoeft u geen IT-specialist te zijn, goede gewoonten volstaan. Als een besmetting met malware kan worden voorkomen dan zijn de bovenstaande stappen uiteraard niet nodig, maar we hopen toch dat u de verzamelde informatie interessant zult vinden.

Updaten / bijwerken

Zoals we hierboven vermeldden is het uitbuiten van kwetsbaarheden in software een typische manier waarop hackers de controle over een systeem krijgen. Door regelmatig updates te installeren vermindert u de kans dat u hier slachtoffer van wordt.

Backup

Door regelmatig backups te maken beschermt u zichzelf niet alleen tegen onverwachte gebeurtenissen maark ook tegen ransomware. De aanval zelf wordt misschien niet voorkomen, maar u zult zich niet verplicht voelen om losgeld te betalen als u een backup heeft van uw belangrijkste bestanden.

Installeer een antivirus en anti-malware software

Er zijn zoveel gratis pakketten met antivirus en anti-malware software dat u echt geen enkel excuus hebt om niet zo'n pakket op uw systeem te installeren. Nog meer bescherming bieden wachtwoordmanagers, VPN-diensten en de betaalde versies van antivirus en anti-malware software.

Kies sterke wachtwoorden.

Vermijd het gebruik van eenvoudig te raden wachtwoorden. Hackers kunnen deze gemakkelijk 'bruteforcen' om toegang te krijgen tot uw accounts. Wijzig uw wachtwoorden regelmatig en gebruik een afzonderlijke wachtwoordmanager om uw veiligheid verder te verhogen.

Schakel tweestapsauthentificatie in (2FA)

Als het mogelijk is, gebruik dan tweestapsauthentificatie voor uw gebruikersaccounts. Een extra sms, oproep of bevestiging via een app om het inloggen te beschermen, kan het risico op een gehackte account sterk verminderen.