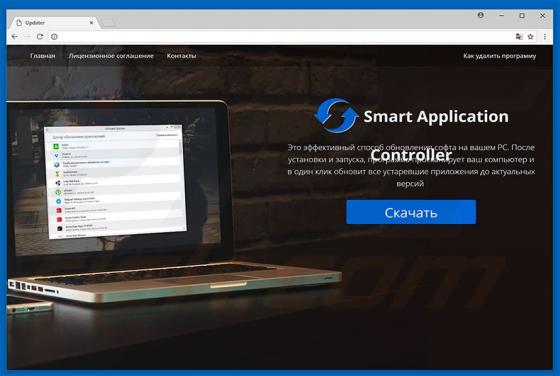

Smart Application Controller Adware

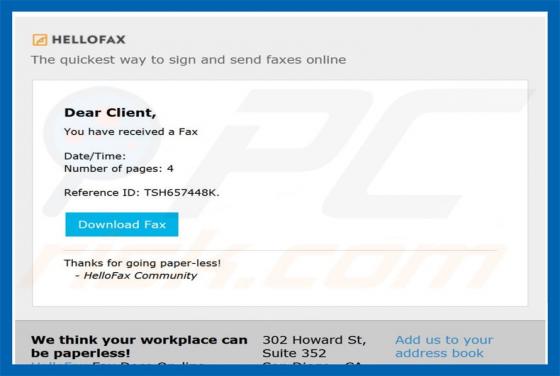

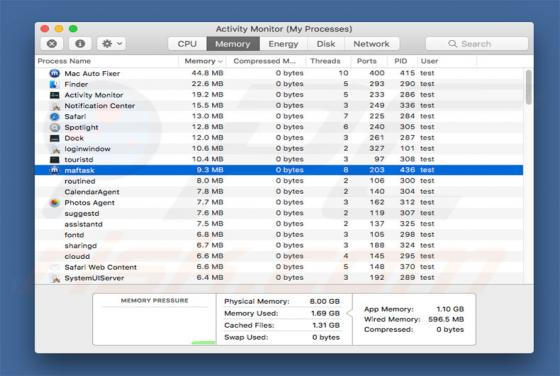

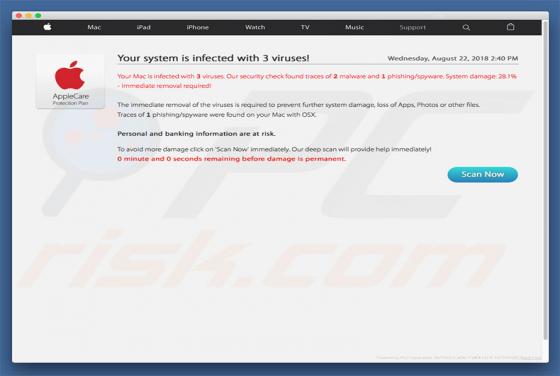

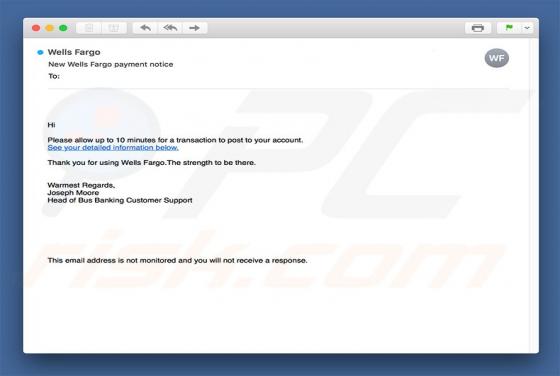

Smart Application Controller is een frauduleuze applicatie waarmee gebruikers zogezegd andere geïnstalleerde programma's kunnen bijwerken. Deze functie lijkt legitiem en nuttig, maar deze app infiltreert meestal in systemen zonder toestemming. Bovendien toont ze opdringerige advertenties en verz