Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

DHL Email Virus verwijderingsgids

Wat is DHL Email Virus?

Net zoals het Offer Email Virus, en vele andere virussen, is het "DHL Email Virus" een spamcampagne die gebruikt wordt om de gevaarlijke trojan LokiBot te verspreiden. Cybercriminelen verzenden duizenden e-mails die op een melding van een koeriersbedrijf lijken.. Gebruikers worden aangemoedigd om het bijgevoegde document te openen. Eenmaal geopend, infecteert dit bestand het systeem met LokiBot.

Cybercriminelen versturen duizenden e-mails die ze presenteren als meldingen van DHL-bedrijven. De berichten melden dat de gebruiker een pakket zal ontvangen. Om de levering op te halen, moeten gebruikers het bijgevoegde document downloaden en afdrukken. Dit is oplichterij - de geopende bijlage zal LokiBot downloaden en installeren in het systeem. DHL is een legitiem logistiek bedrijf en heeft niets te maken heeft met deze spamcampagne. Cybercriminelen doen vaak alsof ze werknemers van legitieme bedrijven of overheidsinstellingen zijn, alleen maar om een schijn van legitimiteit te creëren. Gebruikers zullen veel sneller bestanden openen van bekende afzenders. Eenmaal geïnfiltreerd, begint LokiBot allerlei gegevens te bewaren. Afhankelijk van het geïnfiltreerde besturingssysteem (Windows of Android) kan het gedrag van LokiBot enigszins verschillen. Het belangrijkste doel blijft echter hetzelfde: informatie verzamelen zoals logins/wachtwoorden, het surfgedrag op internet, enzovoort. De aanwezigheid van dergelijke malware kan leiden tot grote financiële verliezen en ernstige privacyschendingen, aangezien cybercriminelen toegang kunnen krijgen tot accounts van sociale netwerken, banken, enzovoort. Als u de bijlagen van de campagne "DHL Email Virus" al geopend hebt, dan is uw systeem waarschijnlijk geïnfecteerd met de LokiBot trojan. Daarom is het aanbevolen om het te scannen met een betrouwbare antivirus/antispyware en alle gedetecteerde bedreigingen verwijderen.

| Naam | LokiBot trojan |

| Bedreigingstype | Phishing, oplichting, social engineering, fraude |

| Symptomen | Ongeautoriseerde online aankopen, gewijzigde accountwachtwoorden, identiteitsdiefstal, illegale toegang tot iemands computer. |

| Verspreidings- methoden | Misleidende e-mails, frauduleuze online pop-upadvertenties, technieken met kwaadaardige zoekmachines, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privé-informatie, financiële verliezen, identiteitsdiefstal. |

| Verwijdering |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Er zijn verschillende trojans die lijken op LokiBot. Adwind, TrickBot, en Emotet zijn slechts enkele voorbeelden vanop de lange lijst. Net zoals LokiBot worden de meeste ontworpen om gebruikersgegevens te bewaren. Maar in sommige gevallen verspreiden de trojans (ook) andere virussen (meestal ransomware) en/of 'minen' cryptogelden. Virussen van het trojan-type vormen een enorme bedreiging voor de privacy van het slachtoffer en de veiligheid van de computer. Daarom is de verwijdering ervan uitermate belangrijk.

Hoe besmette het DHL Email virus mijn computer?

De "DHL Email Virus" -campagne moedigt gebruikers aan om een bestand te downloaden. Het wordt voorgesteld als een PDF-document maar het is een uitvoerbaar bestand dat LokiBot in het systeem downloadt en installeert. Zoals hierboven vermeld, richt LokiBot zich alleen op Windows- en Android-besturingssystemen. Gebruikers van andere platforms zijn dus veilig.

Hoe de installatie van malware te vermijden?

Om dergelijke infecties te voorkomen, moeten gebruikers uiterst voorzichtig zijn bij het surfen op het internet. Zorg er altijd voor dat je elke ontvangen e-mailbijlage zorgvuldig analyseert. Als het bestand niet relevant is en/of verzonden is met een onherkenbaar e-mailadres, open het dan niet. Zorg er ook voor dat er altijd een legitieme anti-virus/anti-spyware geïnstalleerd en geactiveerd is. Met dergelijke tools worden mogelijke schadelijke bestanden onmiddellijk na het downloaden verwijderd. De belangrijkste redenen voor computerinfecties zijn een gebrek aan kennis en roekeloos gedrag, de sleutel tot veiligheid is voorzichtigheid. Als u de bijlage 'DHL Email Virus' al hebt geopend, raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om de geïnfiltreerde malware automatisch te verwijderen.

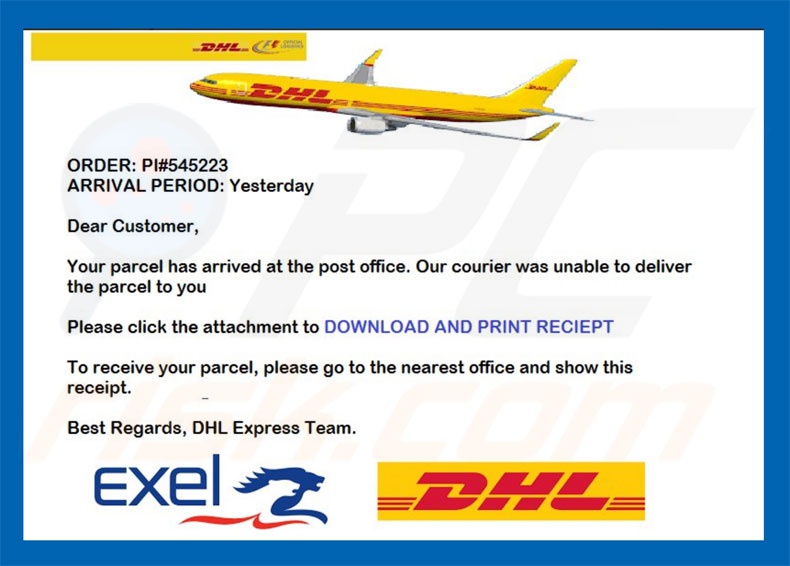

Tekst in de "DHL Email Virus" e-mail:

Onderwerp: uw pakket is toegekomen

BESTELLING: PI # 545223

AANKOMSTPERIODE: Gisteren

Geachte klant,

Uw pakket is toegekomen op het postkantoor. Onze koerier kon het pakket niet aan u bezorgen.

Klik op de bijlage om te KOPIËREN EN TE DOWNLOADEN

Als u uw pakket wilt ontvangen, gaat u naar het dichtstbijzijnde kantoor en geeft u dit ontvangstbewijs af.

Met vriendelijke groet, DHL Express Team.

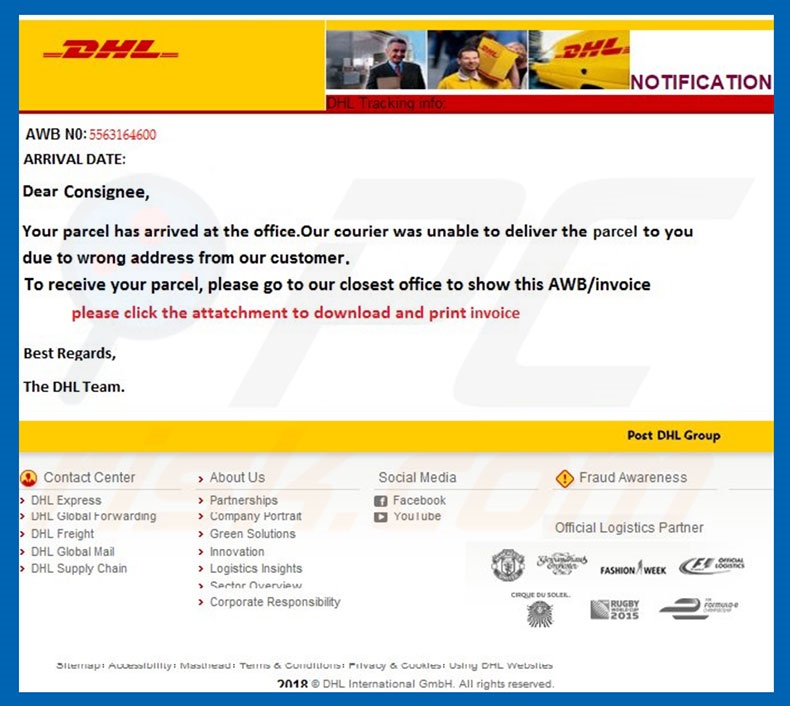

Een ander voorbeeld van de "DHL Email Virus" e-mail:

Tekst in deze e-mail:

DHL

AWB NO: 5563164600

AANKOMSTDATUM:

Beste,

Uw pakket is op ons kantoor toegekomen. Onze koerier kon het pakket niet aan u leveren vanwege een verkeerd adres van onze klant.

Om uw pakket te ontvangen, gaat u naar ons dichtstbijzijnde kantoor om deze AWB/factuur te tonen.

Klik op de bijlage om de factuur te downloaden en af te drukken.

Beste wensen,

Het DHL-team.

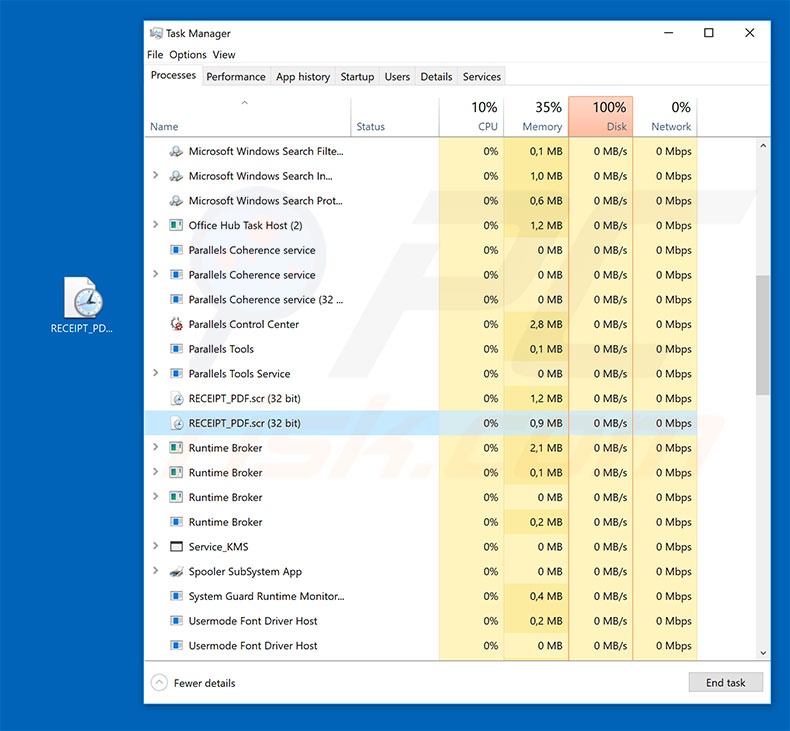

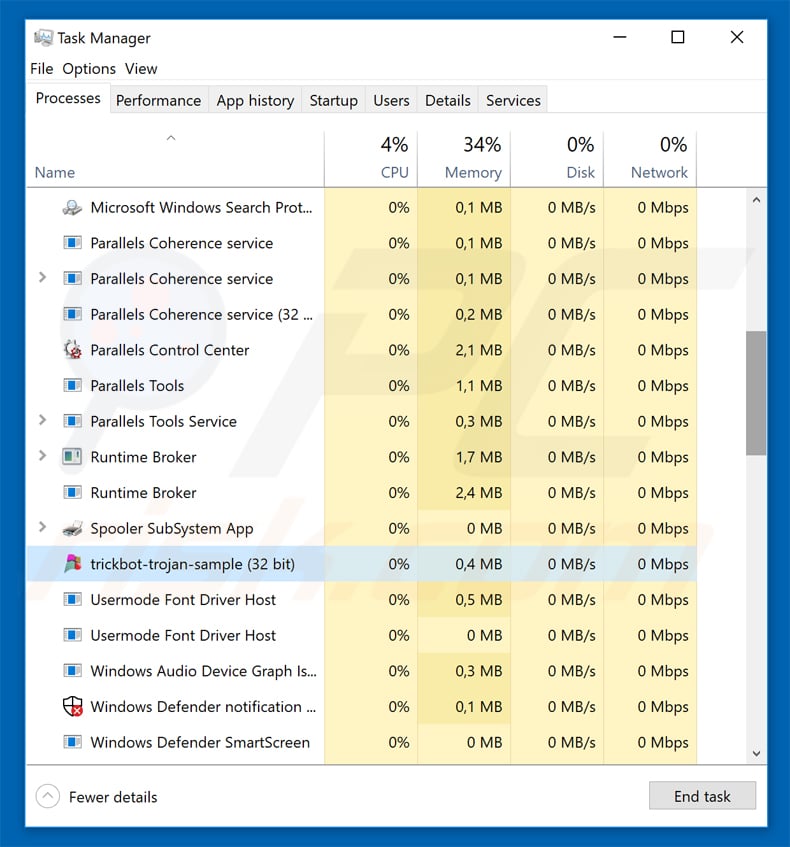

LokiBot trojan's proces in Windows Taak Manager :

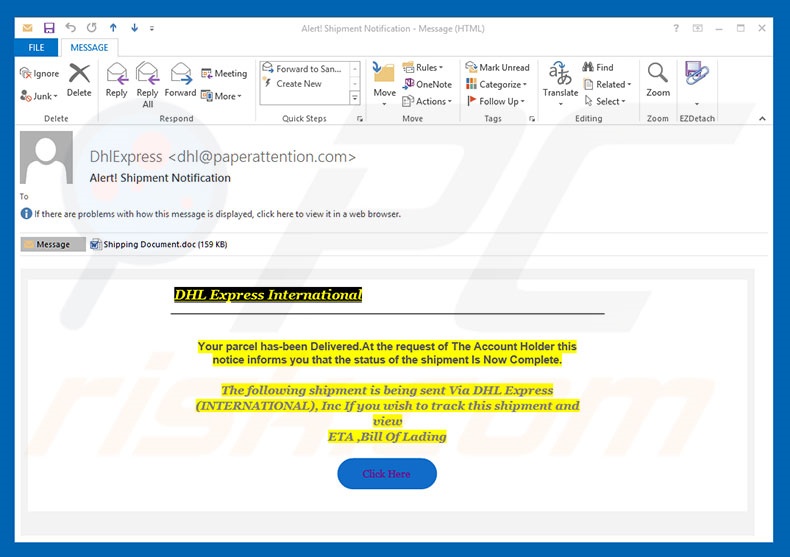

Let op: er bestaat een variant van het "DHL Email Virus" die een Remote Administration Tool (RAT) genaamd Remcos verspreid. U leest meer over deze variant van het 'DHL Email Virus' -campagne in dit artikel.

Screenshot van de "DHL Email Virus" e-mail die Remcos verspreidt:

Tekst in deze e-mail:

Onderwerp: Opgelet! Verzendbericht

DHL Express International

Uw pakket is afgeleverd. Op verzoek van de accounthouder krijgt u dit bericht dat de status van de zending 'voltooid' is.

De volgende zending wordt verzonden via DHL Express (INTERNATIONAL), Inc Als u deze zending wilt volgen

ETA, vrachtbrief

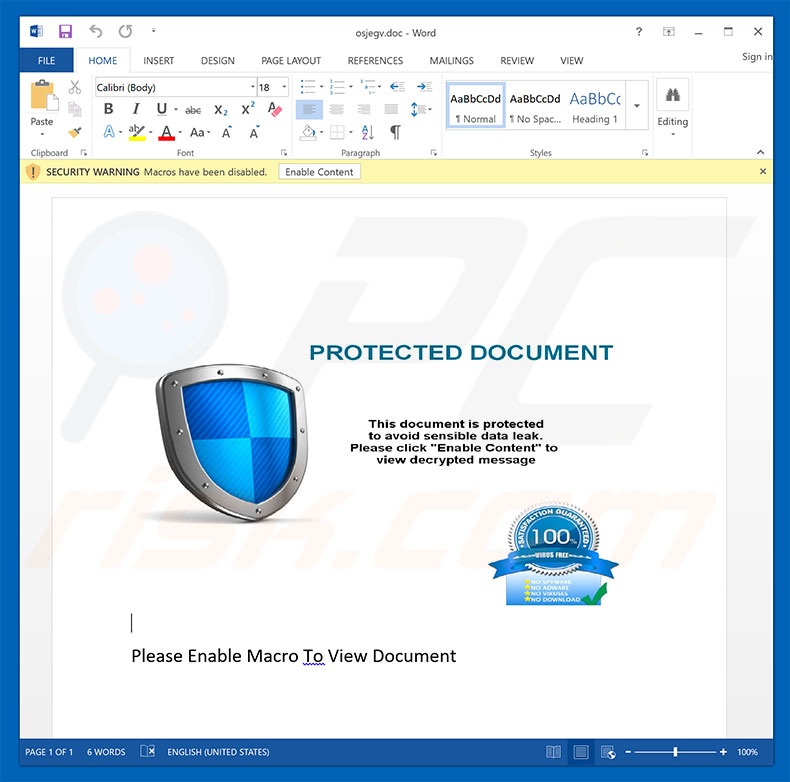

Screenshot van de kwijdaardige bijlage die verspreid wordt door deze spamcampagne:

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is DHL Email Virus?

- STAP 1. Handmatige verwijdering van de DHL Email Virus malware.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig te verwijderen?

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van task manager/taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

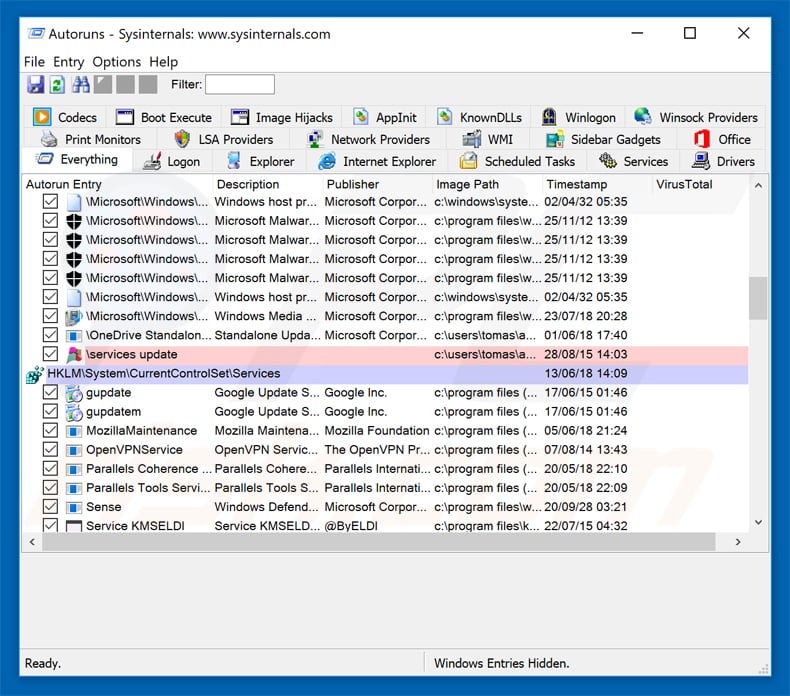

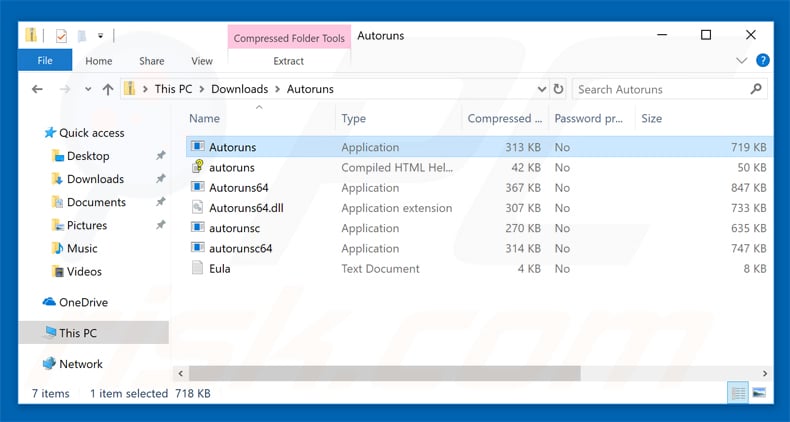

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

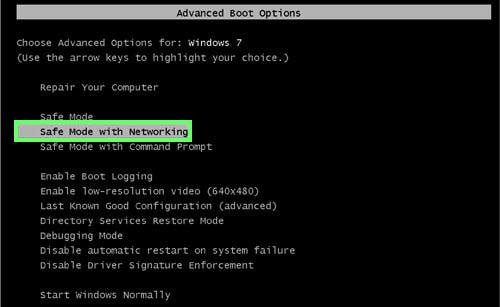

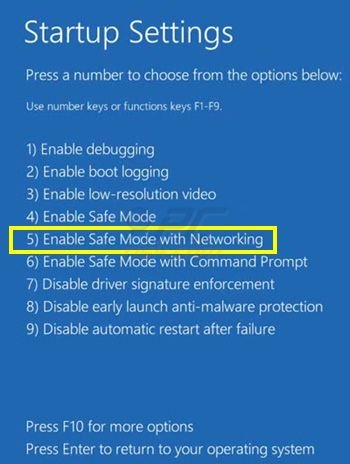

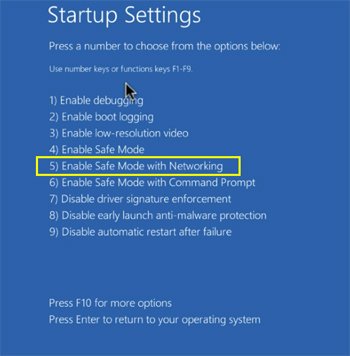

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

Windows XP and Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in 'Veilige Modus met Netwerk':

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 te starten in 'Veilige Modus met Netwerk':

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in 'Veilige Modus met Netwerk':

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

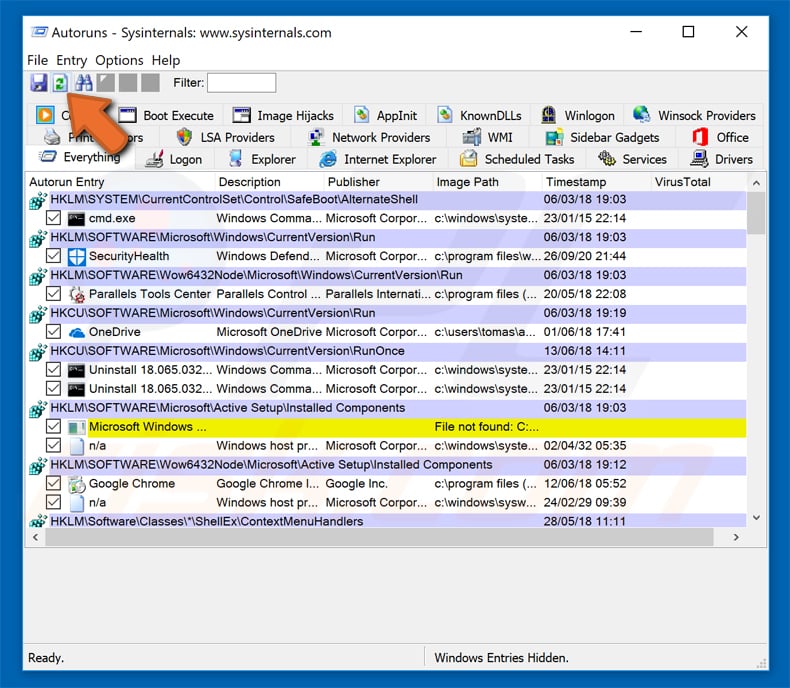

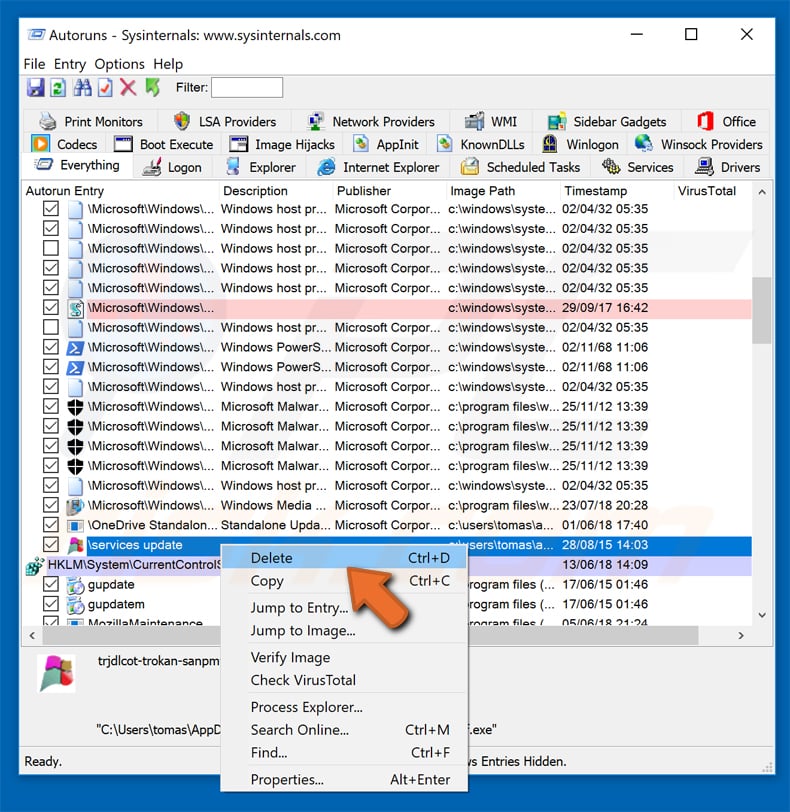

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

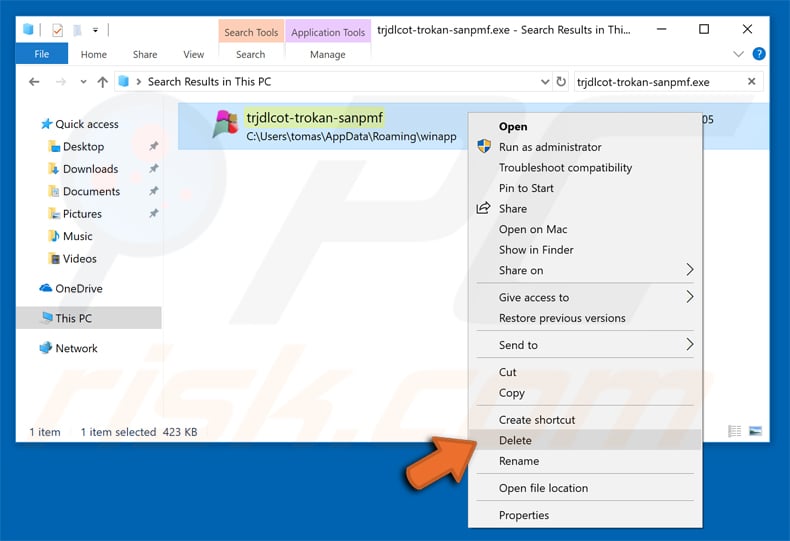

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen bestanden en mappen inschakelt/enable hidden files and folders voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie