Verwijder de Makop ransomware en voorkom verdere bestandsversleuteling

RansomwareOok bekend als: Makop virus

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Makop ransomware verwijderingsinstructies

Wat is Makop?

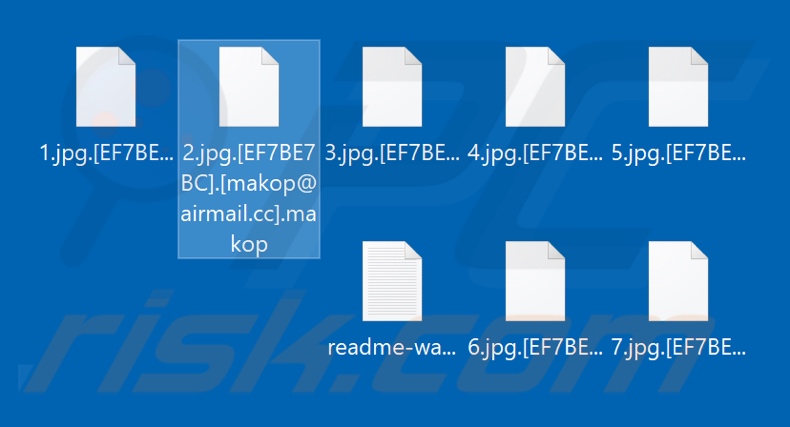

Makop is malware die gecategoriseerd wordt als ransomware. Het versleutelt de gegevens van geïnfecteerde systemen en vraagt een betaling voor decoderingstools/software. Tijdens het coderingsproces worden alle betrokken bestanden opnieuw getiteld volgens dit patroon: originele bestandsnaam, unieke ID, e-mailadres van cybercriminelen en de extensie ".makop". Een bestand met de naam "1.jpg "zou er na codering bijvoorbeeld uitzien als "1.jpg.[EF7BE7BC].[makop@airmail.cc].makop", enzovoort. Nadat dit proces is voltooid, wordt er een tekstbestand met de titel "readme-warning.txt" aangemaakt op het bureaublad. Bijgewerkte varianten van deze ransomware gebruiken de extensies ".[giantt1@protonmail.com].makop", ".[viginare@aol.com].makop", ".[verilerimialmakistiyorum@inbox.ru].makop", ".[moncler@cock.li].makop", ".[ww6666@protonmail.com].makop", ".[xaodecrypt@protonmail.com].makop", ".[cock89558@cock.li].makop", ".[prndssdnrp@mail.fr].makop", ".[MikeyMaus77@protomail.com].makop", ".[modeturbo@aol.com].makop", ".[buydecryptor@cock.li].makop" en ".[helpdesk_makp@protonmail.ch].makop" " om de bestanden te coderen.

Het tekstbestand bevat een bericht met de vraag om losgeld. Het verduidelijkt dat de gegevens van de slachtoffers niet zijn beschadigd, maar dat ze gecodeerd zijn. Volgens dit bericht is de enige manier om de aangetaste bestanden te herstellen door een decoderingstool te kopen van de ontwikkelaars van de Makop-ransomware. Om verdere instructies te ontvangen, moeten de gebruikers via e-mail contact opnemen met de criminelen. Voordat ze betalen, kunnen slachtoffers de ontsleuteling testen door maximaal twee kleine bestanden te verzenden (elk niet groter dan 1 MB). Deze testbestanden mogen geen waardevolle informatie (vb. databases) bevatten. Wel toegestaan zijn bestanden van het type .jpg, .xls en .doc. Het bedrag van het losgeld wordt niet vermeld, maar het moet betaald worden in Bitcoin. Na betaling wordt er aan de gebruikers beloofd dat ze de decoderingstools/-software en instructies voor het gebruik ervan zullen ontvangen. Het bericht eindigt met een waarschuwing dat het wijzigen van de gecodeerde bestanden, het proberen om ze te decoderen met software van derden en het uitvoeren van antivirusprogramma's - kan leiden tot permanent gegevensverlies. In de meeste gevallen is na een ransomware-besmetting decodering onmogelijk zonder de tussenkomst van de ontwikkelaars van de malware, tenzij het kwaadaardige programma nog in ontwikkeling is en/of bepaalde bugs/gebreken vertoont. Hoe dan ook: het is onverstandig om te communiceren met en/of te voldoen aan de eisen van cybercriminelen. Deze individuen zijn niet te vertrouwen en vaak ontvangen de slachtoffers,ondanks betaling niet de nodige tools/software om hun gegevens te decoderen. In dat geval blijven hun bestanden versleuteld en waardeloos en lijden ze aanzienlijke financiële verliezen. Om te voorkomen dat Makop verder bestanden versleutelt, moet het verwijderd worden uit het besturingssysteem. Helaas zal verwijdering de reeds getroffen gegevens niet herstellen. De enige oplossing is om ze te herstellen van een back-up, als deze vóór de infectie is gemaakt en op een aparte locatie is opgeslagen.

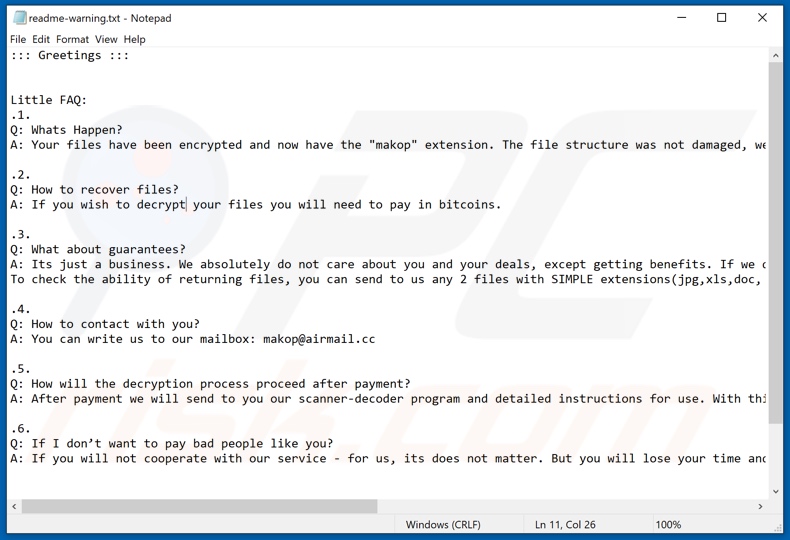

Screenshot van een bericht waarin gebruikers worden aangemoedigd om losgeld te betalen om hun getroffen gegevens te ontsleutelen:

Ransomware is ontworpen om bestanden te versleutelen en om losgeld te vragen voor de ontsleuteling ervan. TRSomware Is Back, Ragnarok, PRT en Devos zijn enkele voorbeelden van soortgelijke kwaadaardige programma's. Er zijn echter verschillende belangrijke verschillen tussen hen: het cryptografische algoritme dat ze gebruiken (symmetrisch of asymmetrisch) en het gevraagde losgeld. Deze bedragen variëren meestal van 100 tot 1000 euro. Cybercriminelen geven de voorkeur aan digitale valuta's (voornamelijk cryptocurrencies) omdat dergelijke transacties moeilijk/onmogelijk te traceren zijn. Om gegevens tegen deze infecties te beschermen, is het raadzaam om back-ups op externe servers en/of niet-aangesloten opslagapparaten te bewaren (idealiter op meerdere locaties).

Hoe besmette ransomware mijn computer?

Ransomware en andere malware verspreidt zich voornamelijk via spamcampagnes, trojans, "cracks" activeringstools voor software, valse updaters en onbetrouwbare downloadkanalen. "Spamcampagne" is een term die wordt gebruikt om op grote schaal misleidende/oplichtende e-mails te verzenden. Deze e-mail wordt meestal vermomd als "officieel", "prioriteit", "belangrijk" en dergelijke. Deze mails bevatten besmettelijke bestanden die eraan of erin zijn gekoppeld. Deze virusbestanden kunnen verschillende formaten hebben (bijvoorbeeld uitvoerbare en archiefbestanden, PDF- en Microsoft Office-documenten, JavaScript, enz.). Wanneer ze worden geopend, dan start de infectie (d.w.z. ze beginnen met het downloaden/installeren van malware). Trojans zijn schadelijke programma's die kettinginfecties kunnen veroorzaken. In plaats van een gelicentieerd product te activeren, kunnen illegale activeringstools schadelijke software downloaden/installeren. Illegale updaters infecteren systemen door gebruik te maken van de gebreken in verouderde programma's en/of door simpelweg malware te installeren in plaats van de beloofde updates. Schadelijke inhoud kan worden gedownload van onbetrouwbare downloadbronnen, zoals onofficiële en gratis file-hosting websites, peer-to-peer sharing-netwerken (BitTorrent, Gnutella, eMule, etc.) en andere downloaders van derden.

| Naam | Makop virus |

| Type bedreiging | Ransomware, cryptovirus, bestandslocker |

| Extensie versleutelde bestanden | .makop (bestanden worden ook toegevoegd met een unieke ID en het e-mailadres van de ontwikkelaars) |

| Bericht met de vraag om losgeld | readme-warning.txt |

| Contactgegevens cybercriminelen | makop@airmail.cc |

| Detectienamen | BitDefender (Gen:Heur.Kelios.1), Fortinet (W32/Cryptor.CZN!tr.ransom), ESET-NOD32 (een variant van Win32/Filecoder.Phobos.E), Emsisoft (Gen:Heur.Kelios.1 (B)), volledige detectielijst (VirusTotal) |

| Symptomen | U kunt bestanden die op uw computer staan niet meer openen, bestanden hebben een andere extensie gekregen (bijvoorbeeld my.docx.locked). Een bericht met de vraag om losgeld wordt op uw bureaublad weergegevens. Cybercriminelen vragen een betaling (losgeld) in bitcoins of andere cryptomunten om uw bestanden te ontgrendelen. |

| Distributie methodes | Besmette e-mailbijlagen (macro's), torrent-websites, kwaadaardige advertenties. |

| Schade | Alle bestanden zijn versleuteld en kunnen niet worden geopend zonder losgeld te betalen. Extra trojans voor het stelen van wachtwoorden en malware-infecties kunnen samen met een ransomware-infectie worden geïnstalleerd. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Hoe beschermt u zich tegen ransomware-besmettingen?

Onbekende, verdachte en/of irrelevante e-mails mogen niet worden geopend - zeker niet de eventuele bijlagen of links erin - omdat dit kan leiden tot een infectie. Alle downloads moeten gebeuren via officiële en geverifieerde downloadkanalen. Alleen tools/functies van echte ontwikkelaars mogen worden gebruikt om programma's te activeren en bij te werken. Illegale activeringstools ("cracks") en updaters van derden brengen een hoog risico met zich mee voor de installatie van malware, daarom wordt het gebruik ervan afgeraden. Het is van groot belang dat er een betrouwbare antivirus-/antispywaresoftware is geïnstalleerd. Bovendien moet deze up-to-date worden gehouden, gebruikt worden om regelmatig systeemscans mee uit te voeren en om gedetecteerde/potentiële bedreigingen te verwijderen. Als uw computer al is geïnfecteerd met Makop, dan raden we u aan om een scan uit te voeren met Combo Cleaner Antivirus voor Windows om deze ransomware automatisch te verwijderen.

Tekst gepresenteerd in het tekstbestand van de Makop ransomware ("readme-warning.txt"):

::: Greetings :::

Little FAQ:

.1.

Q: Whats Happen?

A: Your files have been encrypted and now have the "makop" extension. The file structure was not damaged, we did everything possible so that this could not happen..2.

Q: How to recover files?

A: If you wish to decrypt your files you will need to pay in bitcoins..3.

Q: What about guarantees?

A: Its just a business. We absolutely do not care about you and your deals, except getting benefits. If we do not do our work and liabilities - nobody will cooperate with us. Its not in our interests.

To check the ability of returning files, you can send to us any 2 files with SIMPLE extensions(jpg,xls,doc, etc... not databases!) and low sizes(max 1 mb), we will decrypt them and send back to you. That is our guarantee..4.

Q: How to contact with you?

A: You can write us to our mailbox: makop@airmail.cc.5.

Q: How will the decryption process proceed after payment?

A: After payment we will send to you our scanner-decoder program and detailed instructions for use. With this program you will be able to decrypt all your encrypted files..6.

Q: If I donít want to pay bad people like you?

A: If you will not cooperate with our service - for us, its does not matter. But you will lose your time and data, cause only we have the private key. In practice - time is much more valuable than money.:::BEWARE:::

DON'T try to change encrypted files by yourself!

If you will try to use any third party software for restoring your data or antivirus solutions - please make a backup for all encrypted files!

Any changes in encrypted files may entail damage of the private key and, as result, the loss all data.

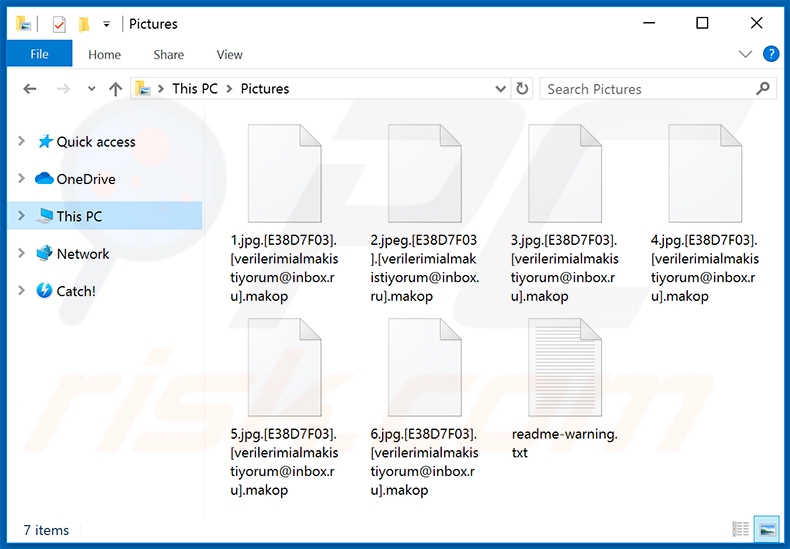

Screenshot van bestanden versleuteld door Makop (".makop"-extensie):

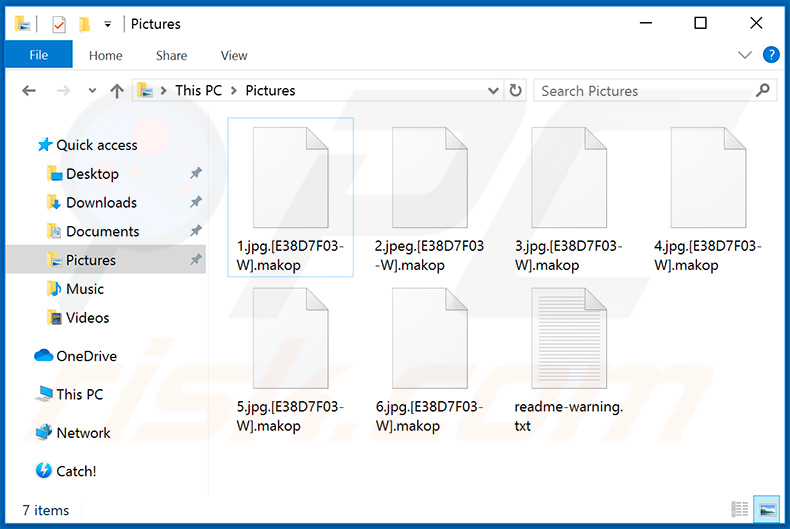

Update 24 maart 2020 - Cybercriminelen hebben onlangs nog een andere variant van de Makop-ransomware uitgebracht, die een andere losgeldbrief weergeeft en die de bestandsnamen alleen toevoegt met de unieke ID van het slachtoffer en de extensie ".makop" (vb. "1.jpg" wordt hernoemd naar "1.jpg.[E38D7F03-W].makop" enzovoort).

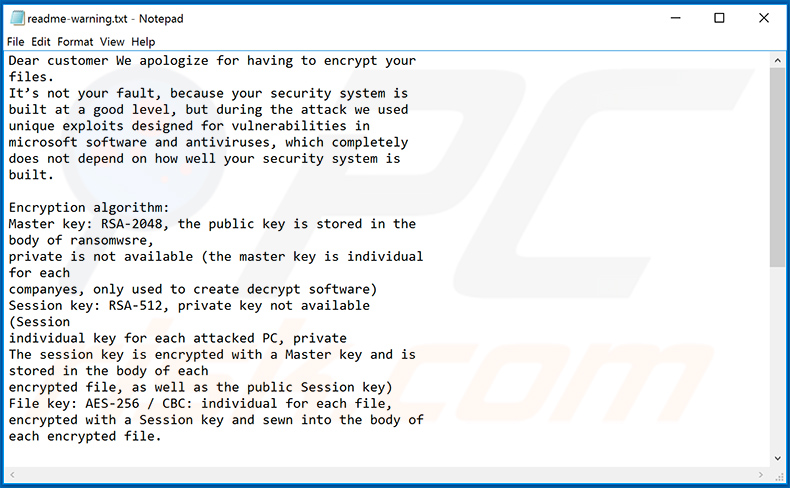

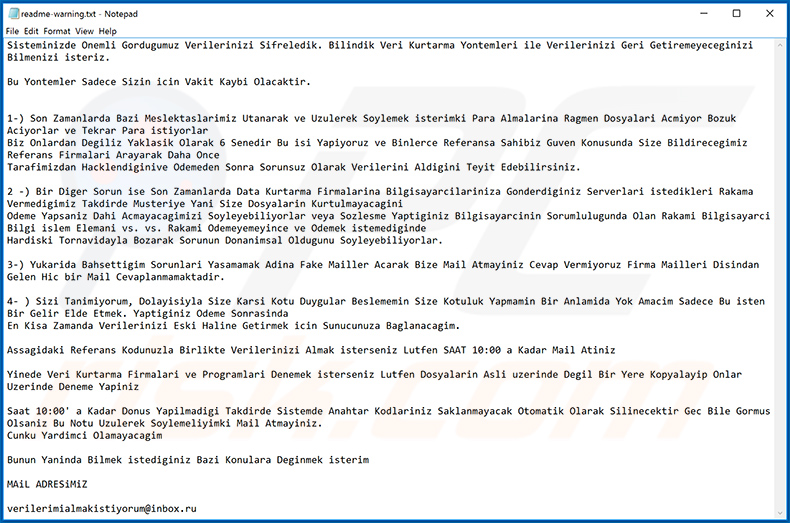

Screenshot van het geüpdate tekstbestand van de Makop ransomware ("readme-warning.txt"):

Tekst gepresenteerd in dit bestand:

Dear customer We apologize for having to encrypt your

files.

It’s not your fault, because your security system is

built at a good level, but during the attack we used

unique exploits designed for vulnerabilities in

microsoft software and antiviruses, which completely

does not depend on how well your security system is

built.Encryption algorithm:

Master key: RSA-2048, the public key is stored in the

body of ransomwsre,

private is not available (the master key is individual

for each

companyes, only used to create decrypt software)

Session key: RSA-512, private key not available

(Session

individual key for each attacked PC, private

The session key is encrypted with a Master key and is

stored in the body of each

encrypted file, as well as the public Session key)

File key: AES-256 / CBC: individual for each file,

encrypted with a Session key and sewn into the body of

each encrypted file.We strongly recommend that you do not use third-party

software to decrypt your files, as this can lead to

the final loss of files due to corrupted headers. But

if you still want to try to decrypt your files

yourself, then make sure that you back up all

encrypted files.

You can familiarize yourself with our product on the

following reputable site:

hxxps://www.bleepingcomputer.com/forums/t/712395/oled-makop-ransonware-makop-support-topic/In no case do we extort money from you, we only offer

you our services for decrypting your files + you can

get a bonus in the form of a free audit of your

security system in order to protect yourself from such

attacks and malicious software in the future.You can contact us by email: established01@protonmail.com

In the subject line, indicate your personal ID number,

which is indicated in the name of your files.

If you do not receive a response after 6 hours, then

resend the message to our backup email: fargodrops@cock.li

Screenshot van bestanden versleuteld door deze variant van de Makop-ransomware:

Weergave van een andere Makop-ransomwarevariant die gericht is op Turkse gebruikers:

Tekst gepresenteerd in dit bestand:

Sisteminizde Onemli Gordugumuz Verilerinizi Sifreledik. Bilindik Veri Kurtarma Yontemleri ile Verilerinizi Geri Getiremeyeceginizi Bilmenizi isteriz.

Bu Yontemler Sadece Sizin icin Vakit Kaybi Olacaktir.

1-) Son Zamanlarda Bazi Meslektaslarimiz Utanarak ve Uzulerek Soylemek isterimki Para Almalarina Ragmen Dosyalari Acmiyor Bozuk Aciyorlar ve Tekrar Para istiyorlar

Biz Onlardan Degiliz Yaklasik Olarak 6 Senedir Bu isi Yapiyoruz ve Binlerce Referansa Sahibiz Guven Konusunda Size Bildirecegimiz Referans Firmalari Arayarak Daha Once

Tarafimizdan Hacklendiginive Odemeden Sonra Sorunsuz Olarak Verilerini Aldigini Teyit Edebilirsiniz.2 -) Bir Diger Sorun ise Son Zamanlarda Data Kurtarma Firmalarina Bilgisayarcilariniza Gonderdiginiz Serverlari istedikleri Rakama Vermedigimiz Takdirde Musteriye Yani Size Dosyalarin Kurtulmayacagini

Odeme Yapsaniz Dahi Acmayacagimizi Soyleyebiliyorlar veya Sozlesme Yaptiginiz Bilgisayarcinin Sorumlulugunda Olan Rakami Bilgisayarci Bilgi islem Elemani vs. vs. Rakami Odemeyemeyince ve Odemek istemediginde

Hardiski Tornavidayla Bozarak Sorunun Donanimsal Oldugunu Soyleyebiliyorlar.3-) Yukarida Bahsettigim Sorunlari Yasamamak Adina Fake Mailler Acarak Bize Mail Atmayiniz Cevap Vermiyoruz Firma Mailleri Disindan Gelen Hic bir Mail Cevaplanmamaktadir.

4- ) Sizi Tanimiyorum, Dolayisiyla Size Karsi Kotu Duygular Beslememin Size Kotuluk Yapmamin Bir Anlamida Yok Amacim Sadece Bu isten Bir Gelir Elde Etmek. Yaptiginiz Odeme Sonrasinda

En Kisa Zamanda Verilerinizi Eski Haline Getirmek icin Sunucunuza Baglanacagim.Assagidaki Referans Kodunuzla Birlikte Verilerinizi Almak isterseniz Lutfen SAAT 10:00 a Kadar Mail Atiniz

Yinede Veri Kurtarma Firmalari ve Programlari Denemek isterseniz Lutfen Dosyalarin Asli uzerinde Degil Bir Yere Kopyalayip Onlar Uzerinde Deneme Yapiniz

Saat 10:00' a Kadar Donus Yapilmadigi Takdirde Sistemde Anahtar Kodlariniz Saklanmayacak Otomatik Olarak Silinecektir Gec Bile Gormus Olsaniz Bu Notu Uzulerek Soylemeliyimki Mail Atmayiniz.

Cunku Yardimci OlamayacagimBunun Yaninda Bilmek istediginiz Bazi Konulara Deginmek isterim

MAiL ADRESiMiZ

verilerimialmakistiyorum@inbox.ru

Screenshot van bestanden versleuteld door deze variant van de Makop ransomware:

Makop ransomware verwijderen:

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Video die uitlegt welke stappen worden genomen in geval van een ransomware infectie:

Snelmenu:

- Wat is Makop virus?

- STAP 1. Ransomware melden bij de autoriteiten.

- STAP 2. Het besmette apparaat isoleren.

- STAP 3. De ransomwarebesmetting identificeren.

- STAP 4. Decryptietools voor ransomware zoeken.

- STAP 5. Bestanden herstellen met tools voor gegevensherstel.

- STAP 6. Backups maken van gegevens.

Als u het slachtoffer bent gewoden van een ransomwareaanval, dan raden we u aan dit incident aan de autoriteiten te melden. Door de opsporingsinstanties informatie te verstrekken helpt u cybercriminaliteit op te sporen en aanvallers te vervolgen. Dit is een lijst met autoriteiten waar u een ransomwareaanval kunt melden. Voor de volledige lijst van lokale cyberbeveiligingscentra en informatie over waarom u ransomwareaanvallen moet melden, kunt u dit artikel lezen.

Lijst met lokale autoriteiten waar ransomware moet worden gemeld (afhankelijk van uw woonplaats):

VS - Internet Crime Complaint Centre IC3

VK - Action Fraud

Spanje - Policía Nacional

Frankrijk - Ministère de l'Intérieur

Duitsland - Polizei

Italië - Polizia di Stato

Nederland - Politie

Polen - Policja

Portugal - Polícia Judiciária

Het besmette apparaat isoleren:

Sommige ransomware-infecties zijn ontworpen om bestanden op externe opslagapparaten te versleutelen en te infecteren en zich over het hele lokale netwerk te verspreiden. Daarom is het erg belangrijk om het besmette apparaat (de computer) zo snel mogelijk te isoleren.

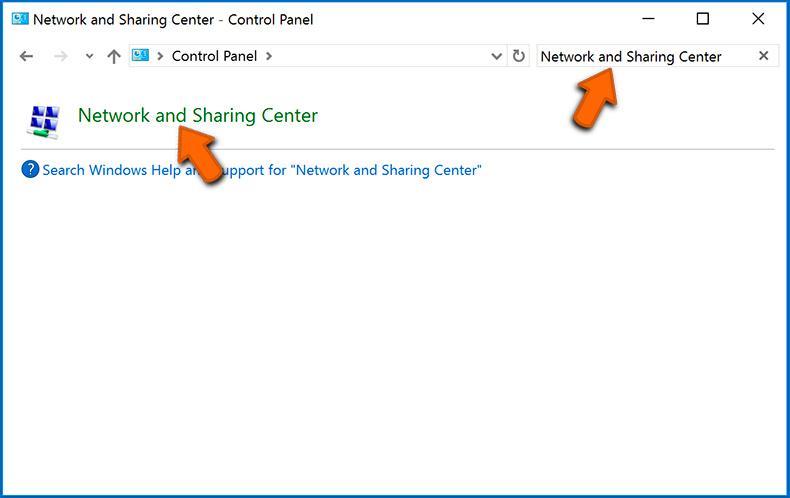

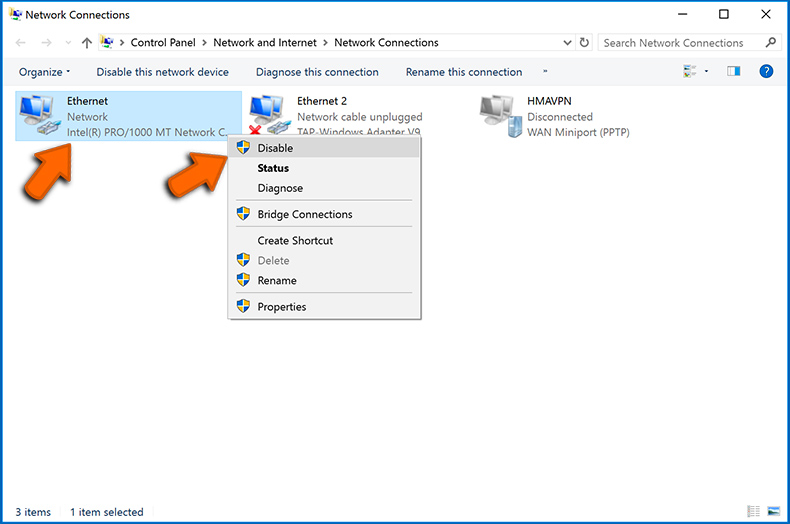

Stap 1: De internetverbinding verbreken.

De eenvoudigste manier om een computer los te koppelen van internet, is het lostrekken van de ethernetkabel naar het moederbord. Sommige apparaten zijn echter verbonden via een draadloos netwerk en voor sommige gebruikers (vooral degenen die niet bijzonder technisch onderlegd zijn) kan het loskoppelen van kabels moeilijk zijn. U kunt uw computersyseem gelukkig ook loskoppelen van het internet via het Configuratiescherm:

Navigeer naar "Configuratiescherm", klik op de zoekmachinebalk in de rechterbovenhoek van het scherm, typ "Netwerk en delen centrum" en kies het zoekresultaat:

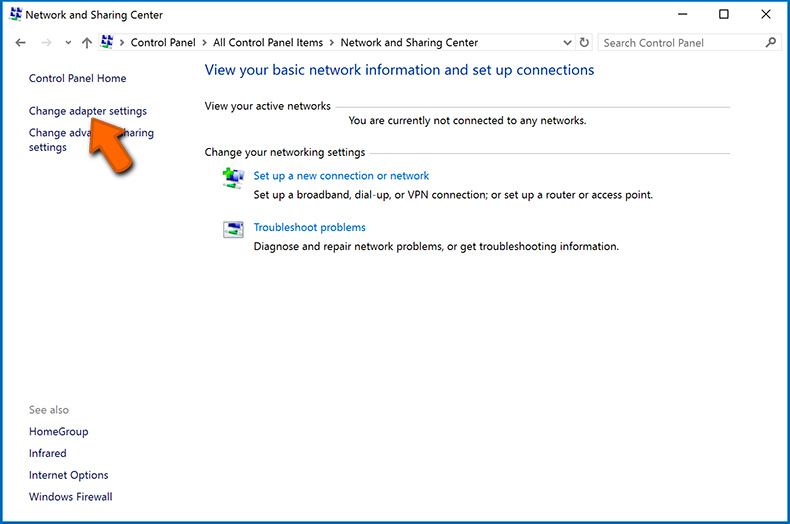

Klik op "Adapterinstellingen wijzigen" in de linkerbovenhoek van het scherm:

Klik rechts op elke verbinding en kies "Uitschakelen". Zodra deze zijn uitgeschakeld is de computer niet langer verbonden met internet. Om de verbinding te herstellen klikt u gewoon met de rechtermuisknop op de verbinding en kiest u "Inschakelen".

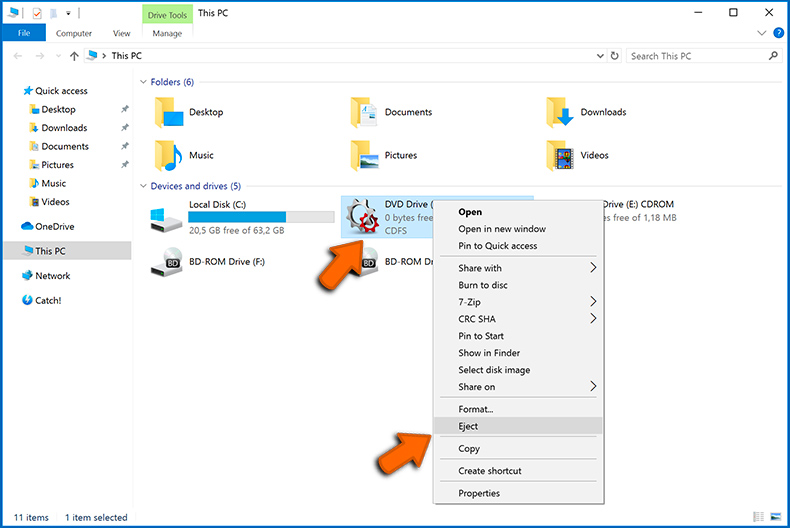

Stap 2: Ontkoppel alle opslagapparaten.

Zoals hierboven vermeld, kan ransomware gegevens versleutelen en alle opslagapparaten besmetten die op de computer zijn aangesloten. Daarom moeten alle externe opslagapparaten (flashdrives, draagbare harde schijven, enz.) onmiddellijk worden losgekoppeld. We raden u echter ten zeerste aan om elk apparaat eerst "uit te werpen" voordat u het loskoppelt, en dit om gegevensbeschadiging te voorkomen:

Navigeer naar "Mijn Computer", klik rechts op elk aangesloten apparaat en klik op "Uitwerpen":

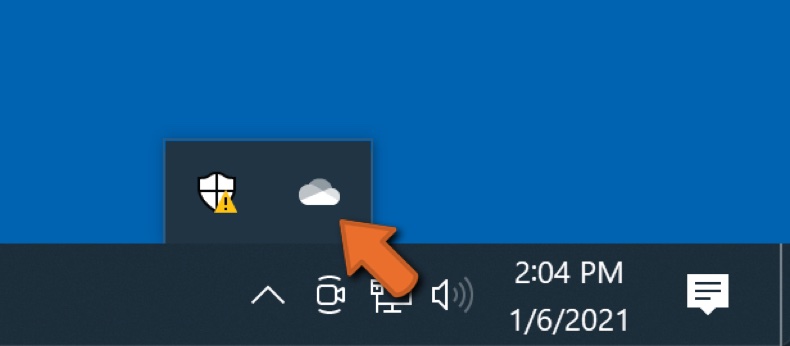

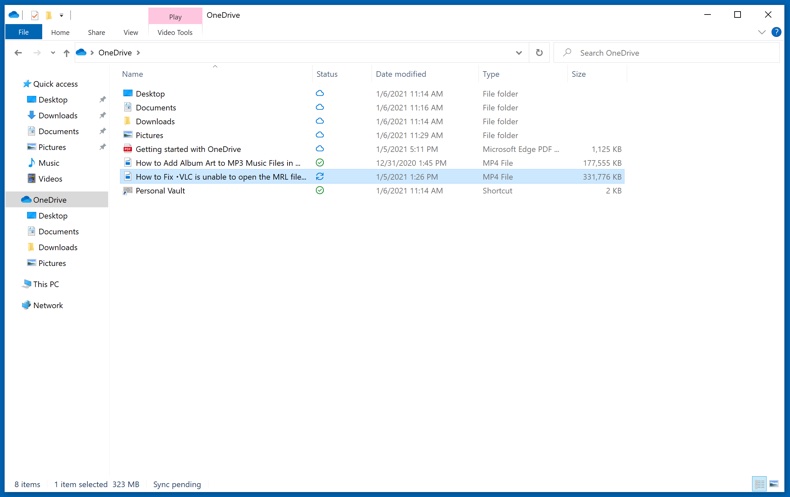

Stap 3: Meld u af bij alle cloudopslagdiensten.

Sommigr ransomware kan mogelijk de software kapen die gegevens uploadt naar "de Cloud". Hierdoor kunnen gegevens in de cloud beschadigd worden of worden versleuteld. Daarom moet u zich afmelden bij alle cloudopslagaccounts in browsers en andere gerelateerde software. Verwijder eventueel de cloudsoftware tijdelijk totdat de infectie volledig is verwijderd.

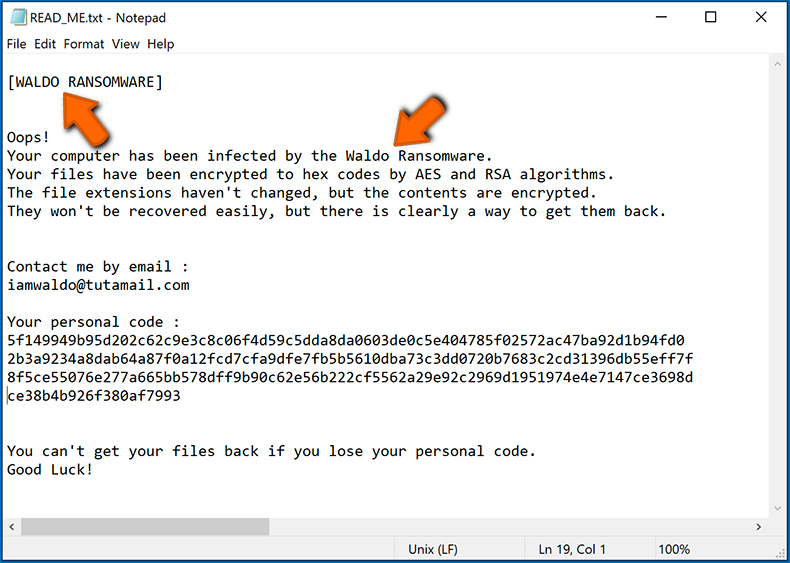

De ransomwarebesmetting identificeren:

Om een infectie goed te kunnen verwijderen, moet men deze eerst identificeren. Sommige ransomware-infecties tonen berichten met de vraag om losgeld (zie het tekstbestand van de WALDO-ransomware hieronder).

Dit is echter zeldzaam. In de meeste gevallen bevat de ransomware kortere berichten die simpelweg aangeven dat de gegevens gecodeerd zijn en dat de slachtoffers losgeld moeten betalen. Ransomware genereert doorgaans berichten met verschillende bestandsnamen (bijvoorbeeld "_readme.txt", "READ-ME.txt", "DECRYPTION_INSTRUCTIONS.txt", "DECRYPT_FILES.html", enz.). Daarom lijkt het gebruik van de naam van een losgeldbericht ook een goede manier om de infectie te identificeren. Het probleem is echter dat veel van deze namen generiek zijn en dat sommige infecties dezelfde namen gebruiken, ook al verschillen de berichten en zijn de infecties zelf niet gerelateerd. Daarom zal het gebruik van alleen de bestandsnaam van het bericht vaak ondoeltreffend zijn en kan dit zelfs leiden tot permanent gegevensverlies (doordat er dan wordt gepoogd om gegevens te ontsleutelen met tools die zijn ontworpen voor andere ransomware-infecties, dit zal waarschijnlijk de bestanden permanent beschadigen en decodering zal niet langer mogelijk zijn. zelfs niet met de juiste tools).

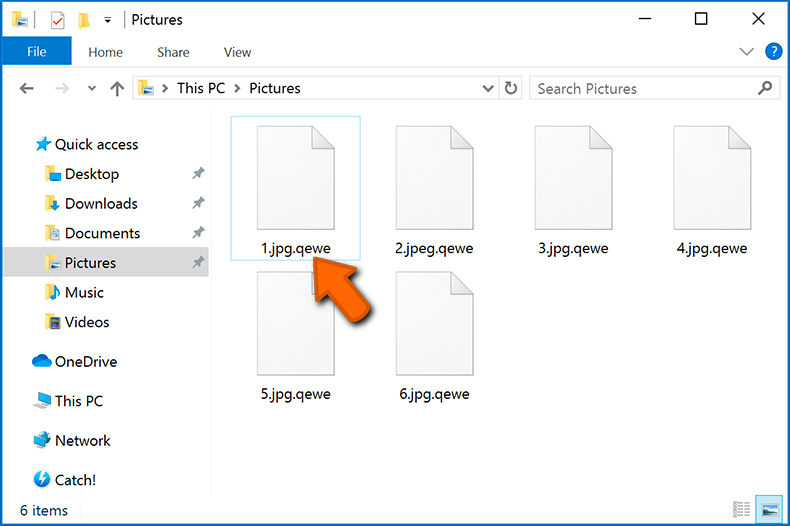

Een andere manier om een ransomware-infectie te identificeren, is door de bestandsextensie te controleren, die aan elk gecodeerd bestand is toegevoegd. Ransomware-infecties dragen vaak de naam van de extensies die ze toevoegen (zoals de bestanden hieronder, die werden versleuteld door de Qewe-ransomware).

Deze methode is echter alleen effectief als de toegevoegde bestandsextensie ook echt uniek is. Veel ransomware-infecties voegen een generieke extensie toe (bijvoorbeeld ".encrypted", ".enc", ".crypted", ".locked", enz.). In deze gevallen is het identificeren van ransomware aan de hand van de toegevoegde extensie onmogelijk.

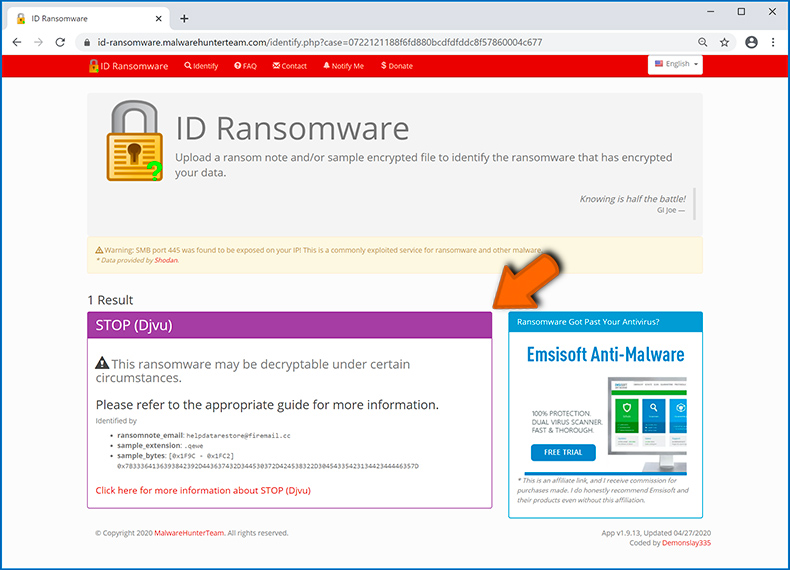

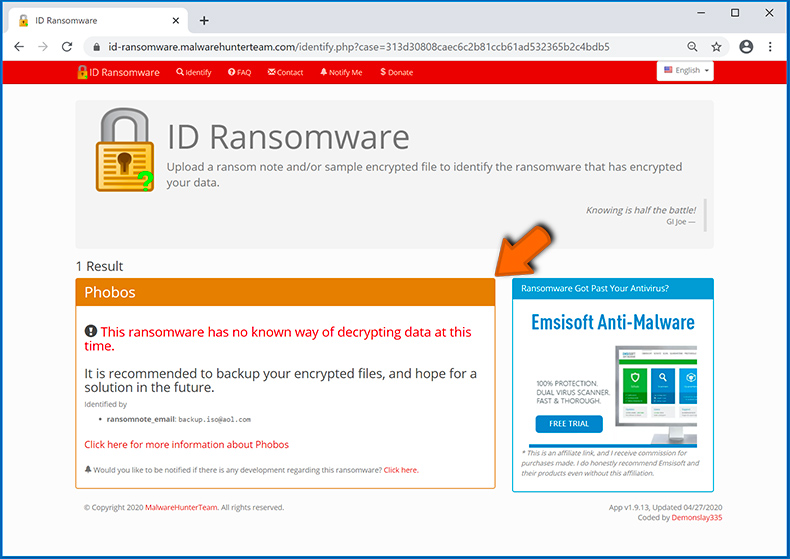

Eén van de snelste en eenvoudigste manieren om ransomware te identificeren is de ID Ransomware-website. Deze service herkent de meeste bestaande ransomware-infecties. Slachtoffers moeten enkel een een losgeldbericht en / of een versleuteld bestand uploaden (we raden u aan om indien mogelijke beide te uploaden).

De ransomware wordt binnen enkele seconden geïdentificeerd en u krijgt verschillende details, zoals de naam van de malwarefamilie waartoe de infectie behoort, of deze decodeerbaar is, enzovoort.

Voorbeeld 1 (De Qewe [Stop/Djvu] ransomware):

Voorbeeld 2 (.iso [Phobos] ransomware):

Als uw gegevens toch blijkt te zijn gecodeerd door een ransomware die niet wordt ondersteund door ID Ransomware, dan kunt u altijd proberen op internet te zoeken met behulp van bepaalde trefwoorden (bijvoorbeeld naam van het losgeldbericht, bestandsextensie, verstrekte contactgegevens, cryptowallet-adressen, enz.).

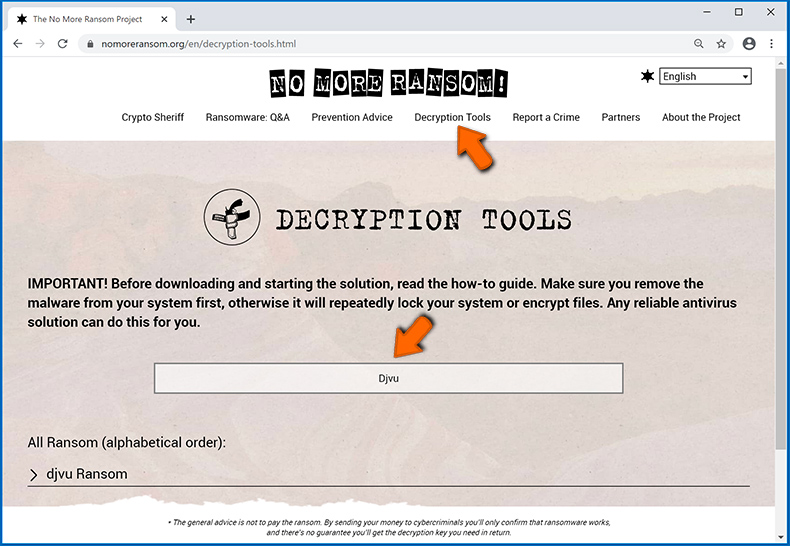

Decryptietools zoeken:

De versleutelingsalgoritmen die door de meeste ransomwares worden gebruikt, zijn buitengewoon geavanceerd en, als de versleuteling correct wordt uitgevoerd, kan alleen de ontwikkelaar uw gegevens herstellen. Dit komt doordat voor de decodering een specifieke sleutel nodig is, die tijdens de codering wordt aangemaakt. Gegevens herstellen zonder deze sleutel is onmogelijk. In de meeste gevallen bewaren de cybercriminelen sleutels op een externe server en niet op de geïnfecteerde machine. Dharma (CrySis), Phobos en andere bekende families van ransomware-infecties zijn vrijwel foutloos, en daarbij is het gewoon onmogelijk om versleutelde gegevens te herstellen zonder de tussenkomst van de ontwikkelaars. Desondanks zijn er ook tientallen ransomwares die slecht ontwikkeld zijn en die bugs bevatten (bijvoorbeeld het gebruik van identieke coderings- / decoderingssleutels voor elk slachtoffer, lokaal opgeslagen sleutels, enz.). Controleer daarom altijd of er decoderingstools bestaan voor de ransomware die uw computer heeft besmet.

De juiste decryptietool zoeken op internet kan lastig zijn. Daarom raden we u aan het No More Ransom Project te gebruiken, en dt is waarom identificatie van de ransomware handig is. De website van No More Ransom Project bevat een sectie "Decryptietools" met een zoekbalk. Voer daar de naam in van de ransomware die u hebt geïdentificeerd, en bekijk de beschikbare decryptors.

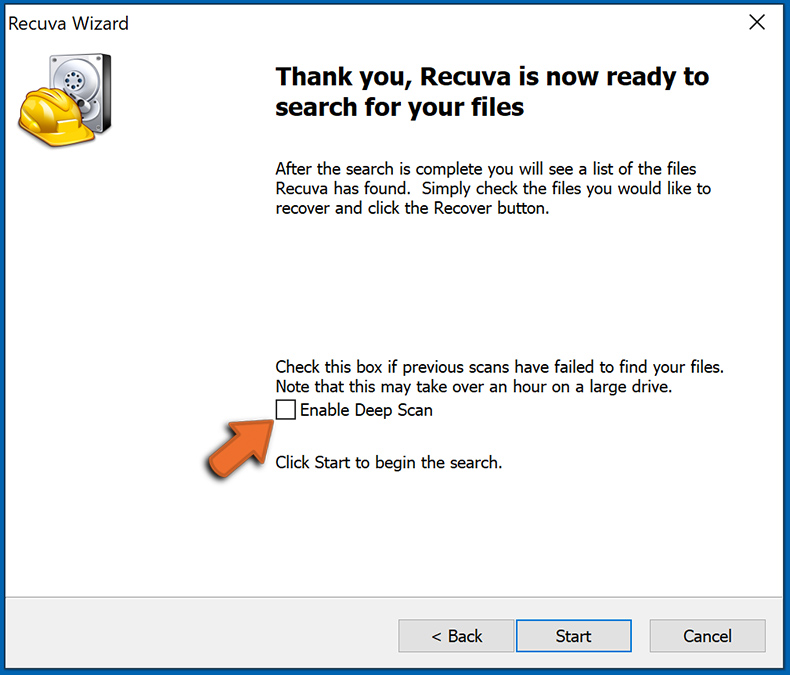

Bestanden herstellen met tools voor gegevensherstel:

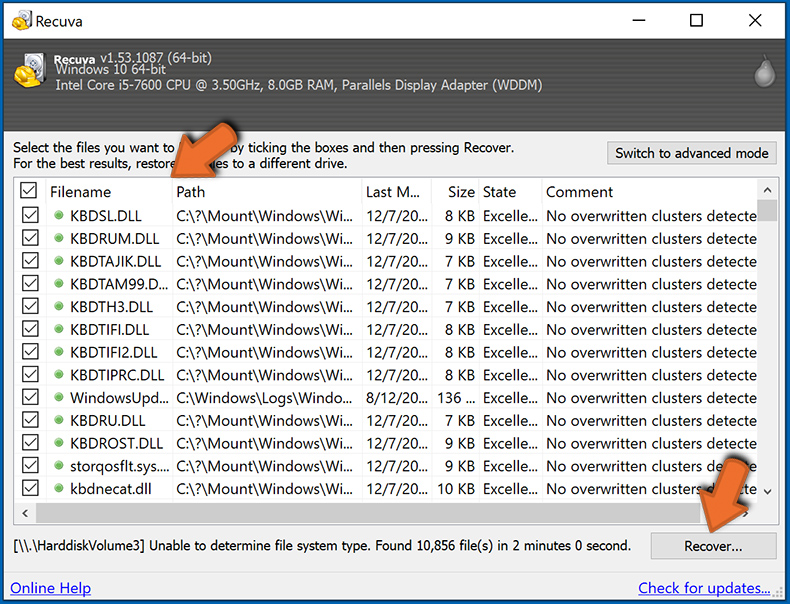

Afhankelijk van de situatie (de kwaliteit van de ransomware, het gebruikte versleutelingsalgoritme enz.) kan het mogelijk zijn om bestanden te herstellen met behulp van tools van derden. Hiervoor raden we u de tool Recuva aan, ontwikkeld door CCleaner. Deze tool ondersteunt meer dan duizend gegevenstypen (afbeeldingen, video, audio, documenten, enz.) en is zeer intuïtief (er is weinig kennis nodig om gegevens te herstellen). Bovendien is het gebruik van de herstelfunctie volledig gratis.

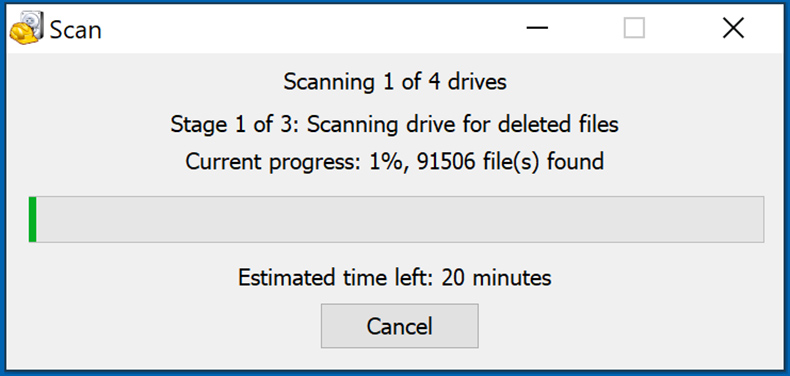

Stap 1: Voer een scan uit.

Start de Recuva-applicatie en volg de wizard. U krijgt verschillende vensters te zien waarin u kunt kiezen naar welke bestandstypen u wilt zoeken, welke locaties moeten worden gescand, enz. Het enige dat u moet doen, is in de opties selecteren waar u naar zoekt en de scan starten. We raden u aan om de "Diepe scan" in te schakelen voordat u begint, anders zijn de scanmogelijkheden van dit programma beperkt.

Wacht tot Recuva de scan heeft voltooid. De scanduur is afhankelijk van het aantal bestanden (aantal én bestandsgrootte) dat u scant (het scannen van enkele honderden gigabytes kan bijvoorbeeld meer dan een uur duren). Wees dus geduldig tijdens het scanproces. We raden u ook af om bestaande bestanden te wijzigen of te verwijderen, aangezien dit de scan kan verstoren. Als u tijdens het scannen bestanden toevoegt (bijvoorbeeld door deze te downloaden), dan zal de scanduur worden verlengd:

Stap 2: Gegevens herstellen.

Zodra het proces is voltooid, selecteert u de mappen / bestanden die u wilt herstellen en klikt u op "Herstellen". Houd er rekening mee dat er voldoene vrije ruimte nodig is op uw harde schijf om gegevens te kunnen herstellen:

Backups maken van uw gegevens:

Uw bestanden goed beheren en er backups van maken is belangrijk voor de veiligheid van uw gegevens. Wees dus altijd voorzichtig en plan vooruit.

Partitiemanagement: We raden u aan uw gegevens op meerdere partities te bewaren en belangrijke bestanden niet op dezelfde partitie als het besturingssysteem te bewaren. Als u in een situatie terechtkomt waarin u het systeem niet kunt opstarten en u wordt gedwongen de schijf waarop het besturingssysteem is geïnstalleerd te formatteren (in de meeste gevallen is dit waar malware-infecties zich verbergen), dan zult u alle gegevens verliezen op die partitie. Vandaar het voordeel van het instellen van meerdere partities: als u het volledige opslagapparaat aan een enkele partitie hebt toegewezen, wordt u gedwongen alles te verwijderen, maar door meerdere partities aan te maken en de gegevens correct toe te wijzen, kunt u dit voorkomen. U kunt uw partities eenvoudig formatteren zonder de andere partities te wijzigen. Zo wordt de ene partitie opgeschoond en blijven de andere onaangeroerd, en blijven uw gegevens veilig bewaard. Het beheren van partities is vrij eenvoudig en u kunt alle benodigde informatie vinden op de Microsoft website met documentatie.

Gegevensbackups: Een van de meest betrouwbare back-upmethoden is om een extern opslagapparaat te gebruiken voor uw backups en dit niet te verbinden met uw computersysteem. Kopieer uw gegevens naar een externe harde schijf, flashdrive, SSD, HDD of een ander opslagapparaat, koppel deze los en bewaar deze op een veilige en droge plaats uit de buurt van zon en extreme temperaturen. Deze methode is natuurlijk niet erg praktisch, want back-ups en updates van gegevens moeten met enige regelmaat worden gemaakt. U kunt ook een cloudservice of externe server gebruiken. Hiervoor is een internetverbinding vereist en is er altijd een kans op beveiligingsinbreuken, hoewel dat zelden voorkomt.

We raden u aan om Microsoft OneDrive te gebruiken om backups te bewaren van uw bestanden. Met OneDrive kunt u uw persoonlijke bestanden en gegevens in de cloud opslaan en bestanden synchroniseren tussen computers en mobiele apparaten, zodat u uw bestanden vanaf al uw Windows-apparaten kunt openen en bewerken. Met OneDrive kunt u bestanden opslaan, delen en er previews van weergeven, de downloadgeschiedenis openen, bestanden verplaatsen, verwijderen en hernoemen, nieuwe mappen maken en nog veel meer.

U kunt een back-up maken van uw belangrijkste mappen en bestanden op uw pc (uw bureaublad-, documenten- en afbeeldingenmappen). Enkele van de meest opvallende functies van OneDrive zijn bestandsversiebeheer, waarmee oudere versies van bestanden tot 30 dagen bewaard blijven. OneDrive heeft ook een prullenbak waarin al uw verwijderde bestanden voor een beperkte tijd worden bewaard. Verwijderde bestanden worden niet meegeteld bij de opslaglimieten van de de gebruikers.

OneDrive werkt met HTML5-technologie en u kunt er bestanden tot 300 MB mee uploaden via klikken en slepen in de webbrowser, of bestanden tot 10 GB via de OneDrive desktop-app. Met OneDrive kunt u volledige mappen downloaden als een enkel ZIP-bestand met maximaal 10.000 bestanden, hoewel er per download een limiet is van 15 GB.

OneDrive wordt standaard geleverd met 5 GB gratis opslagruimte. Extra opslaglimieten van 100 GB, 1 TB en 6 TB zijn beschikbaar met een betalend abonnement. U kunt deze abonnementen verkrijgen door extra opslagruimte aan te kopen, al dan niet in combinatie met een Office 365-abonnement.

Een gegevensbackup maken:

De backup-procedur blijft dezelfde voor alle types bestanden en mappen. Dit is hoe u een backup van uw bestanden kunt maken met Microsoft OneDrive

Stap 1: Kies de bestanden en mappen waar u een backup van wilt maken.

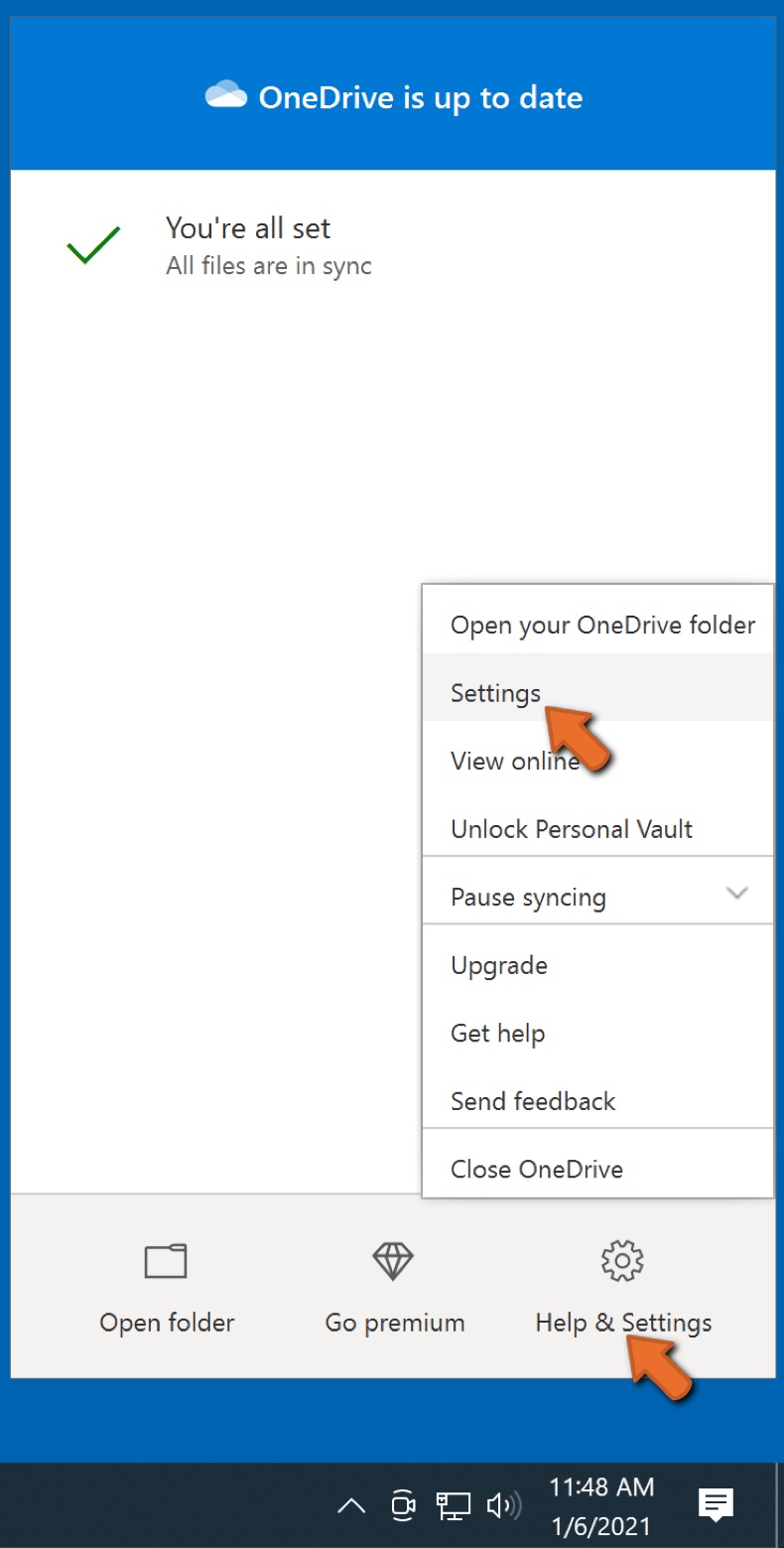

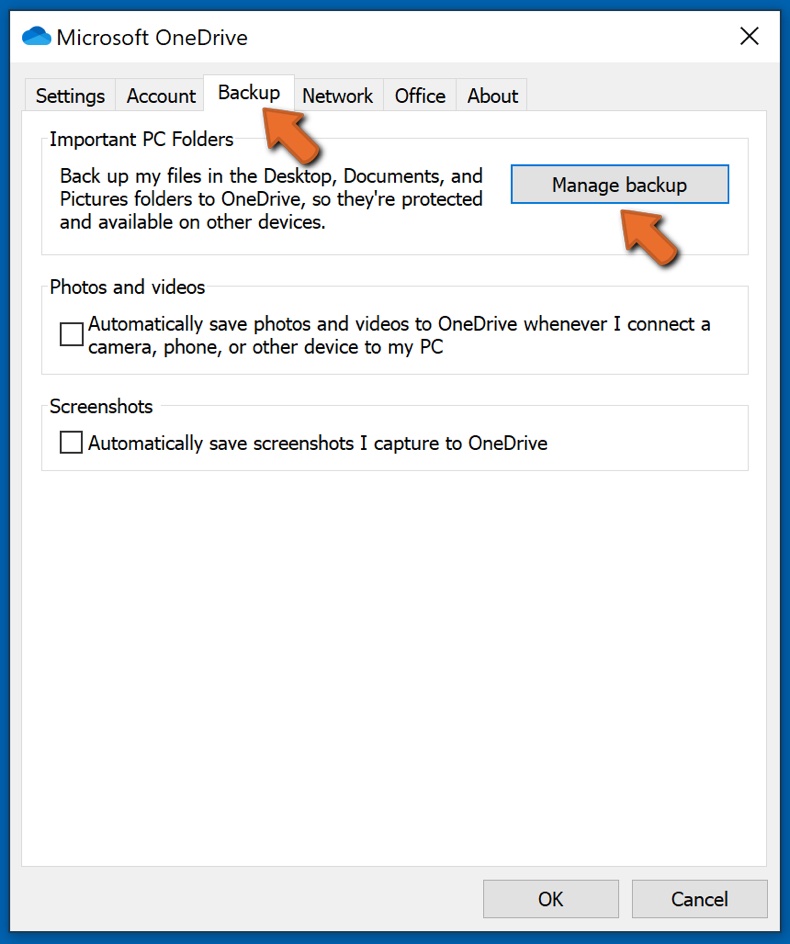

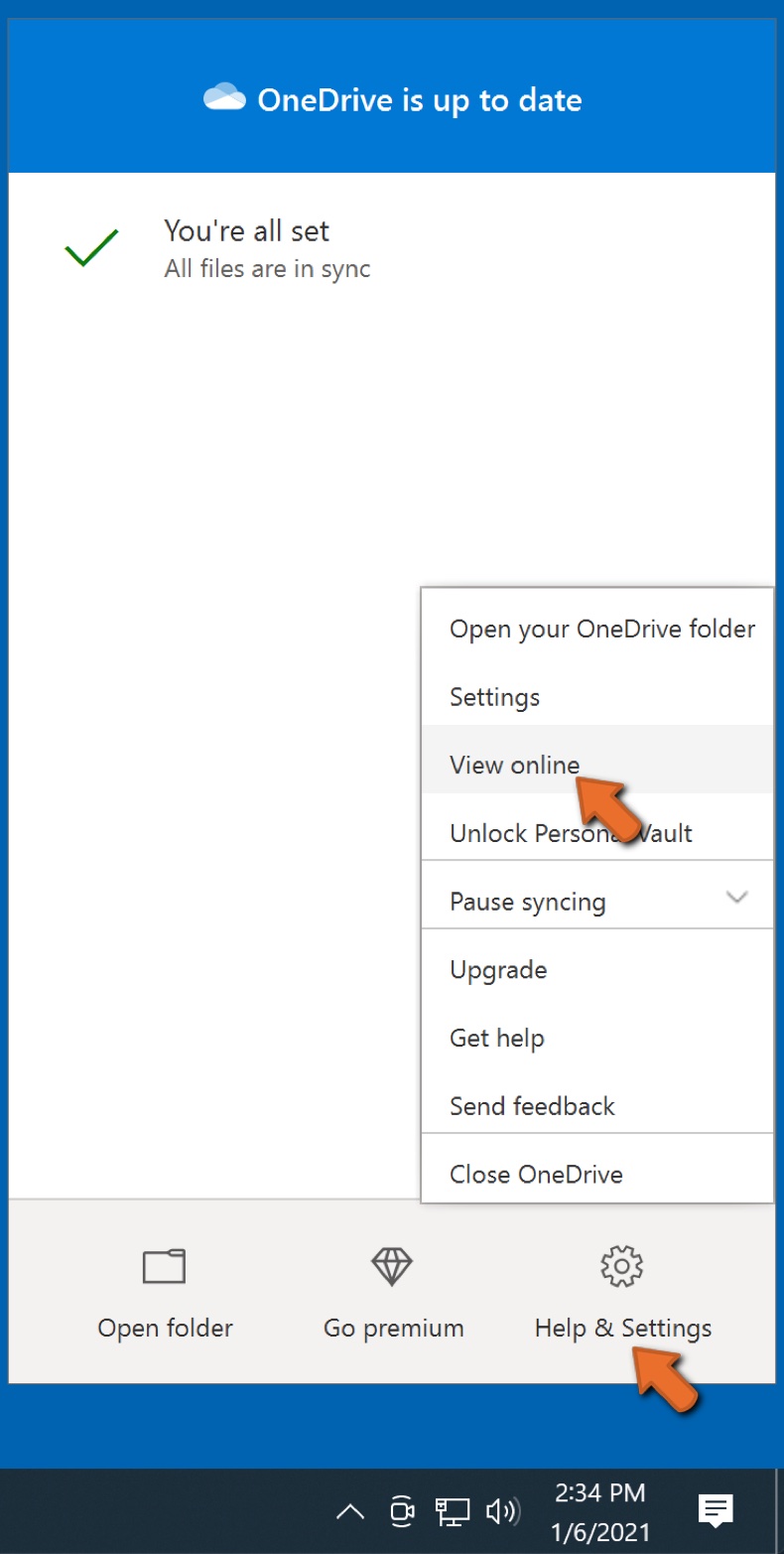

Klikop het OneDrive cloud-icoon om het OneDrive-menu te openen. In dit menu kunt u uw backup-instellingen personaliseren.

Klik op Hulp & instellingen en kies Instellingen uit het uitklapmenu.

Ga naar het tabblad Backup en klik op Backup beheren.

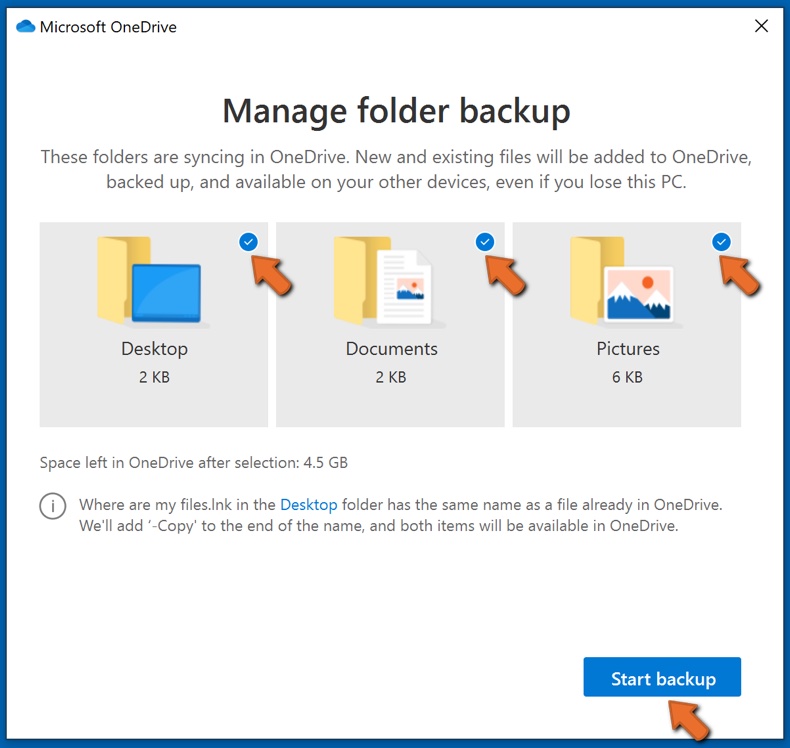

In dit menu, kunt u kiezn om een backup te maken van het Bureaublad en alle bestanden daarin, of van de mappen Documenten en Afbeeldingen, met alle bestanden daarin. Klik op Backup starten.

Wanneer u nu een bestand of map toevoegt aan het bureaublad en de mappen Documenten en Afbeeldingen, wordt er automatisch een back-up van gemaakt op OneDrive.

Om mappen en bestanden toe te voegen die niet op de hierboven getoonde locaties staan, moet u ze handmatig toevoegen.

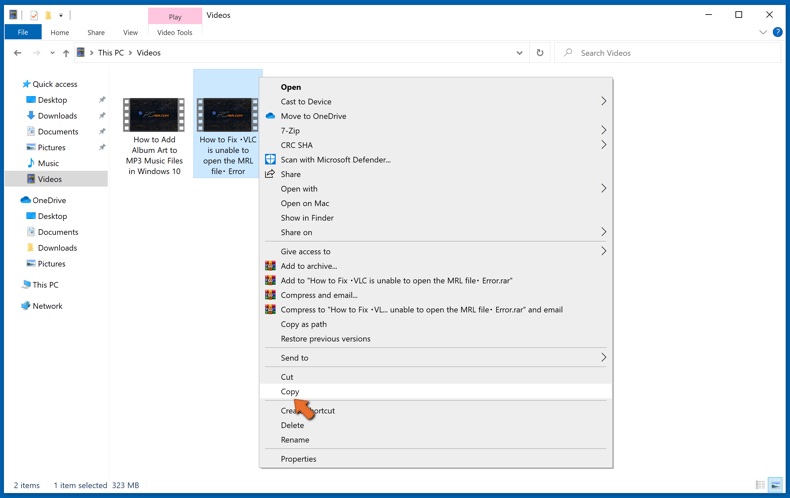

Open Verkenner en navigeer naar de locatie van het bestand/de map waarvan u een backup wilt maken. Selecteer deze, klik er met de rechtermuisknop op en klik op Kopiëren.

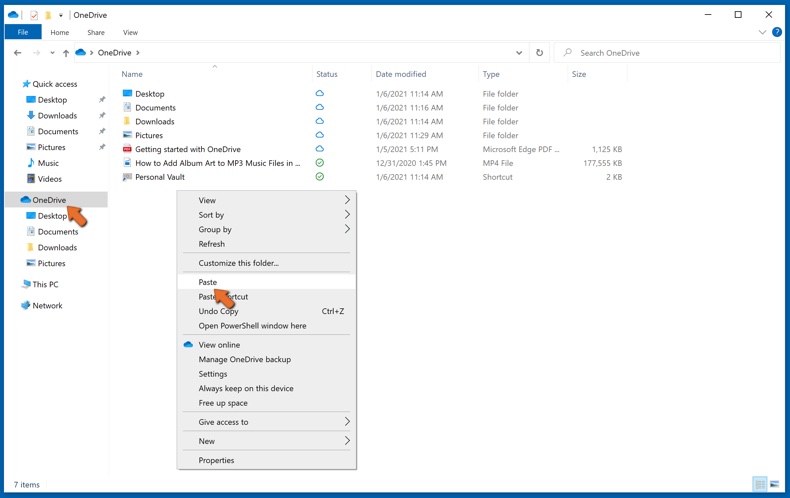

Vervolgens navigert u naar OneDrive, en klikt u met de rechtermuisknop gelijk waar in het venster, en klikt u op Plakken. U kunt ook een bestand slepen en neerzetten in OneDrive. OneDrive maakt automatisch een back-up van de map / het bestand.

Van alle bestanden die aan de OneDrive-map zijn toegevoegd, wordt automatisch een back-up in de cloud gemaakt. De groene cirkel met het vinkje erin geeft aan dat het bestand zowel lokaal als op OneDrive beschikbaar is en dat de bestandsversie op beide hetzelfde is. Het pictogram met een blauwe wolk geeft aan dat het bestand nog niet is gesynchroniseerd en alleen beschikbaar is op OneDrive. Het synchronisatiepictogram geeft aan dat het bestand momenteel wordt gesynchroniseerd.

Om bestanden te openen die enkel beschikbaar zijn op OneDrive online, gaat u naar het Hulp & instellingen-uitklapmenu en kiest u Online weergeven.

Stap 2: Corrupte bestanden herstellen.

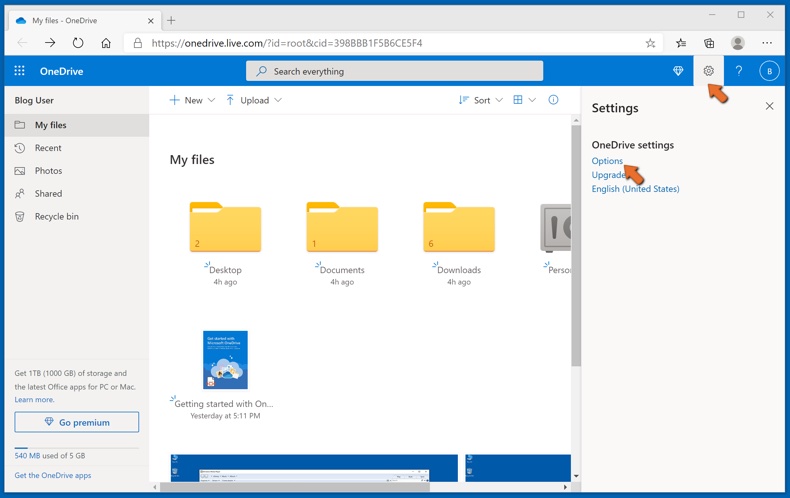

OneDrive zorgt ervoor dat de bestanden gesynchroniseerd blijven, dus de versie van het bestand op de computer is dezelfde versie in de cloud. Als ransomware uw bestanden echter heeft gecodeerd, kunt u gebruikmaken van de OneDrive versiegeschiedenis-functie en zo bestanden herstellen naar een versie die werd gemaakt voor de versleuteling.

Microsoft 365 heeft een ransomwaredetectiefunctie die u waarschuwt wanneer uw OneDrive-bestanden dreigen te worden versleuteld of werden aangevallen. Deze functie helpt u bij het herstellen van uw bestanden. Houd er echter rekening mee dat als u geen betaald Microsoft 365-abonnement heeft, u slechts één keer gratis detectie en bestandsherstel kunt gebruiken.

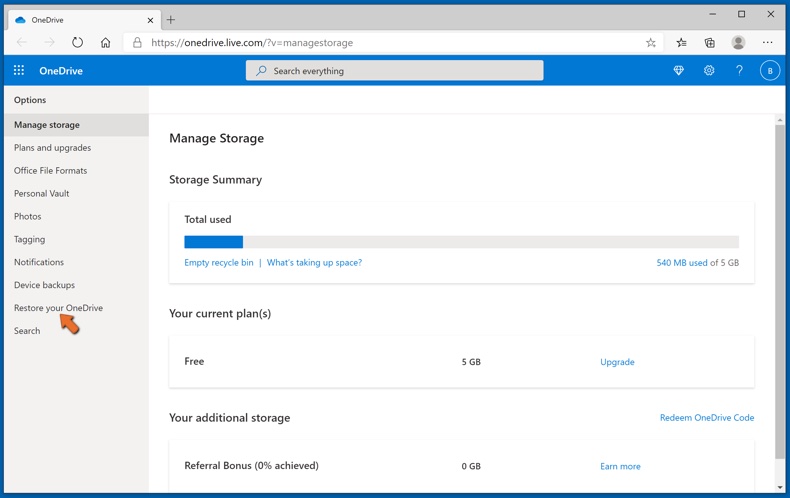

Als uw OneDrive-bestanden worden verwijderd, beschadigd of geïnfecteerd door malware, kunt u uw volledige OneDrive herstellen naar een eerder tijdstip. Hier ziet u hoe u uw volledige OneDrive kunt herstellen:

1. Als u zich heeft aangemeld met een persoonlijk account, klikt u op het tandwiel Instellingen bovenaan de pagina. Klik vervolgens op Opties en selecteer Uw OneDrive herstellen.

Als u bent aangemeld met een werk- of schoolaccount, klikt u op het tandwiel Instellingen boven aan de pagina. Klik vervolgens op Uw OneDrive herstellen.

2. Selecteer op de pagina Uw OneDrive herstellen een datum in het uitklapmenu. Merk op dat als u uw bestanden herstelt na een automatische detectie van ransomware, de aanbevolen hersteldatum reeds voor u is geselecteerd.

3. Nadat u alle opties voor bestandsherstel heeft geconfigureerd, klikt u op Herstellen om alle verdachte wijzigingen aan uw bestanden ongedaan te maken.

De beste manier om schade door ransomware-infecties te voorkomen, is regelmatig backups van uw gegevens te maken.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie