Ransomware melden bij de autoriteiten

Inhoudsopgave

- Moeten ransomware-incidenten worden gemeld?

- Andere redenen.

- Hoe meld u een ransomware-incident?

- Als u slachtoffer werd, meld het incident dan bij uw lokale autoriteiten.

Als u slachtoffer wordt van een cyberaanval, of zelfs een ransomwareaanval, dan moet u een aantal moeilijke beslissingen nemen. Uit een recent Europol-rapport blijkt duidelijk dat het melden van het incident aan de autoriteiten voor veel mensen een moeilijke beslissing is. Het rapport benadrukte det ransomware-incidenten vaak niet worden gerapporteerd en dat autoriteiten dikwijls alleen via de media horen over incidenten, en niet van de slachtoffers zelf.

Het spreekt voor de hand dat de autoriteiten vragen dat slachtoffers van misdrijven aangifte doen, om tal van juridische en ethische redenen, en natuurlijk om de autoriteiten te helpen bij het opsporen van degenen die deze misdrijven plegen. De realiteit is dat er een stigma kleeft aan het slachtoffer worden van een misdrijf. Het kan beschamend zijn om toe te geven dat u bent bedrogen of opgelicht. Voor organisaties die het slachtoffer worden van ransomwareaanvallen, lijkt het ook dit stigma te zijn dat hen doet besluiten specifieke misdrijven niet te melden.

Tegenwoordig zijn er op het gebied van ransomware verschillende bendes actief, die zich soms zelfs hebben samengesmeed tot “kartels” die zich richten op grote organisaties, van privébedrijven tot overheidsdiensten. Deze evolutie begon in 2019 en leidde ertoe dat verschillende hele grote bedrijven, tot en met Fortune 500-bedrijven, slachtoffer werden. Garmin, Canon, en Konica Minolta zijn slechts enkele van de bekendste stlachtoffers die zware schade ondervonden van een ransomware-bende.

Het stigma verbonden aan het slachtoffer worden van ransomware heeft een nieuwe dimense gekregen, omdat bedrijven bang zijn voor de impact die een dergelijke aanval zal hebben op de relaties met klanten en andere belanghebbenden. Dit kan een van de redenen zijn voor de onderrapportage van deze misdrijven. Elk cyberincident heeft niet alleen gevolgen voor het bedrijfsresultaat, ook het schadeherstel kan veel geld kosten. Bovenien is reputatieschade te verwachten. Deskundigen zijn van mening dat transparantie met betrekking tot ransomware-incidenten kan helpen om de reputatieschade effectiever te herstellen, eerder dan pogingen om de zaak onder de mat te vegen. De rest van dit artikel is gewijd aan de redenen waarom men ransomware-incidenten aan de autoriteiten zou moeten melden, en nog belangrijker, hoe men dit kan doen.

Moeten ransomware-incidenten worden gemeld?

In het kort: yes. Maar daarmee geven we geen antwoord over het waarom. Het eenvoudigste antwoord is dat veel organisaties toepasselijke wetgeving of een set standaarden moeten naleven, waarbij het verplicht is data-inbreuken te rapporteren. Tot een jaar geleden kon men nog argumenteren dat een ransomware-incident niet echt een data-inbreuk was, of dat er geen gegevens van klanten of geregistreerde gebruikers waren gelekt. Begin 2020 werd het academische debat over of ransomware een data-inbreuk vormde of niet echter voorbijgestreefd.

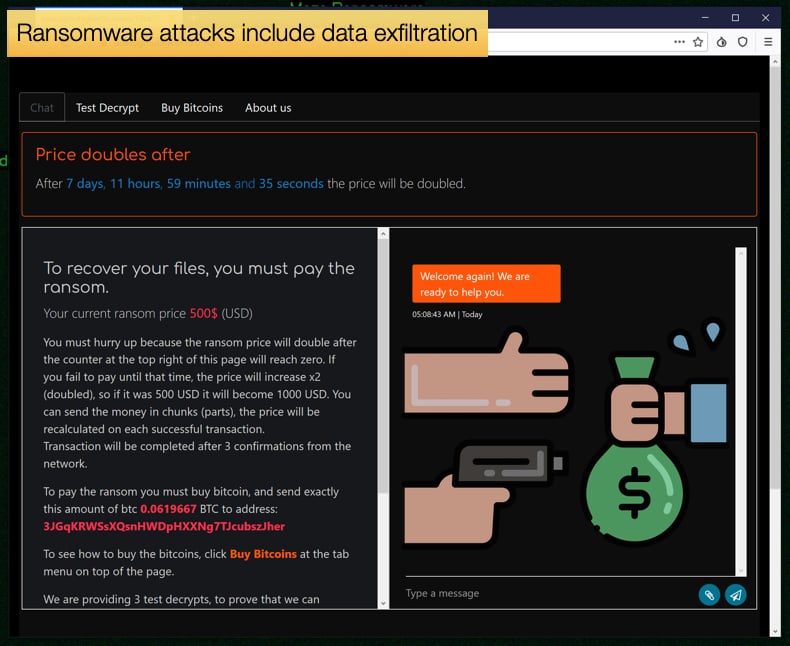

In januari 2020 verschenen verhalen in het nieuws over de bende achter de Maze-ransomware. Die dreigden ermee gestolen data van slachtoffers, voordat deze werd versleuteld, te publiceren.

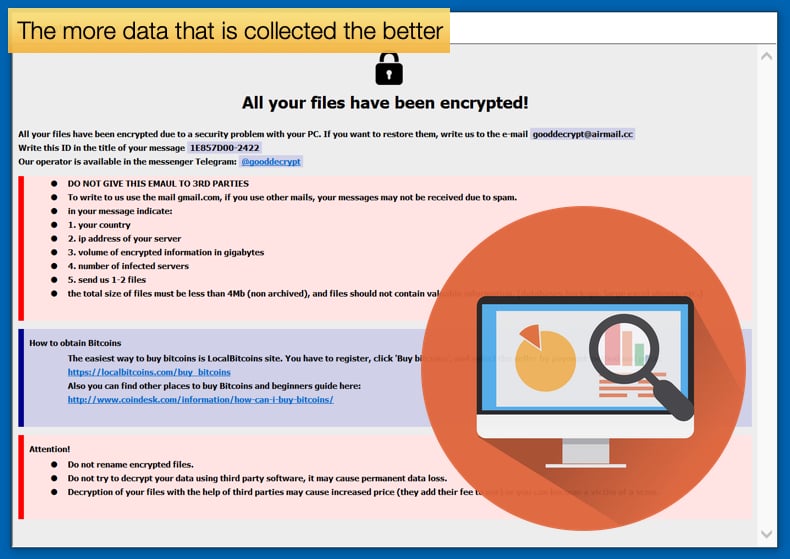

De bedreigingen werden al snel realiteit toen Maze begon met het vrijgeven van gestolen gegevens via een zogenaamde "leak website",een type website dat meestal wordt gehost in een van de hoeken van het dark web. Hierdoor werd het duidelijk bepaalde ransomware-incidenten wel degelijk leiden tot gegevensdiefstal en als zodanig moeten worden behandeld. Volgens veel wetgeving en nalevingsnormen is het verplicht om incidenten te melden aan de betreffende autoriteiten, zoals gespecifieerd in de regelgeving.

Ondanks de manier waarop ransomware evolueert, met name de datadiefstal die soms ook “dubbele afpersing” wordt genoemd, zijn niet alle ransomware-aanvallen ook data-inbreuken. Bepalend daarbij is of er data werd buitgemaakt of niet. De recentste evolutie is dat ransomware-bendes ook callcenters gebruiken om slachtoffers te bedreigen, in veel landen kan ook dit soort bedreiging beschouwd worden als een misdrijf en zou het dus aan de autoriteiten moeten worden gemeld.

Andere redenen

Als het slachtoffer verplicht is om een dergelijk misdrijf te melden is dit op zich al een goede reden om het te doen. Maar er zijn onafhankelijk van wettelijke verplichtingen ook verschillende andere redenen om ransomware-incidenten te melden. Ten eerste dragen meldingen bij aan de kennis over deze dreigingen bij forensisch specialisten, en dat kan veel bijdragen aan de opsporing van de daders.

Vanwege de hoge graad van anonimiteit die tools zoals het dark web en andere anonimiseringsdiensten de cybercriminelen bieden, is het vaak moeilijk om hen op te sporen. Bij een eerste aanval is het soms zelfs vrijwel onmogelijk. Op basis van een reeks aanvallen kunnen onderzoekers echter wel vaak ontdekken wie achter de aanvallen zit. Meldingen bij de onderzoekers zijn hiervoor essentieel.

Ten tewee, hoe meer gegeven er worden verzameld, hoe meer bewustzijn en educatie er ontstaat over het probleem. Zo kunnen autoriteiten die zich bezighouden met cyberbescherming bijvoorbeeld burgers en bedrijven waarschuwen. Deze waarschuwingen kunnen gegevens bevatten over de gebruikte tactieken, en de maatregelen die organisaties kunnen nemen als ze slachtoffer worden van een bepaald type malware. Om deze inspanningen echt effectief te maken moeten de meldingen voldoende informatie bevatten en van goede kwaliteit zijn, zodat slachtoffers meteen over correcte informatie beschikken.

Ten slotte mag ook het internationale karakter van cybercriminaliteit niet worden vergeten. De criminele organisaties die verantwoordelijk zijn voor ransomware richten zich vaak op andere landen dan hun thuisland, en dit om verschillende redenen. In Rusland, zo is reeds omstandig aangetoond, blijft de regering blind voor cybercriminelen die zich richten op buitenlandse organisaties, zolang de aanvallers geen schade opleveren voor het buitenlands beleid. De aanvallen kunnen zelfs bepaalde doelen dienen.

Dit soort geopolitieke invloeden kunnen het voor de handhavingsautoriteiten moeilijk maken om recht te doen schieden, maar het is niet onmogelijk. Veel autoriteiten werken samen tegen cybercriminaliteit, zoals Interpol en Europol. Meldingen van incidenten helpen bij de opsporing van cybercriminelen,arrestaties als ze naar het buitenland reizen, en de inbeslagname van servers. Overheden kunnen ook sancties instellen tegen landen die safe havens zijn voor cybercriminelen.

De bovenstaanden redenen maken duidelijk dat het opsporingsautoriteiten helpt als slachtoffers aangifte doen. Maar wat is het voordeel voor de organisaties die getroffen zijn? Bij meldingen kunnen de auoriteiten slachtoffers vaak bijstaan met nuttig advies om de schade snel te herstellen. Ook hebben politiediensten vaak een samenwerking opgezet met private beveiligingsbedrijven die gratis decryptors maken voor de slachtoffers. Het melden van een incident kan bedrijfsleiders helpen om de juiste decrytor te vinden die hun gegevens kan herstellen na een aanval. Samenwerkingsverbanden zoals No More Ransom werken aan een database met ransomware-informatie en decryptoren om slachtoffers te helpen.

Hoe meld u een ransomware-incident?

Om een incident te melden, moet contact opnemen met de relevante lokale autoriteit. Tevoren is het aanbevolen om zoveel mogelijk forensische gegevens met betrekking tot het incident te verzamelen. Dit kan worden gedaan door gekwalificeerd IT-personeel. Houd er rekening mee dat de informatie die nodig is om een ransomwareaanval te rapporteren, verschilt afhankelijk van het feit of u een aanval meldt voor een bedrijf of gewoon als thuisgebruiker. Over het algemeen kunnen organisaties worden gevraagd om de volgende informatie te verstrekken bij het melden van het incident:

- Bedrijfsinformatie (sector, type, grootte) en de best geplaatste contactpersoon voor de autoriteiten.

- Datum en tijd van de ransomware-aanval, bij benadering.

- De manier waarop de aanval plaatsvond (e-mail-link of -bijlage, kwetsbaarheid, fout geconfigureerde RDP-poort enz.)

- Een kopie of foto van het losgeldbericht of het vergrendelingsscherm.

- Naam van de ransomwarevariant (meestal vermeld in het losgeldberich of gecodeerde bestandsextensie toegevoegd na codering.)

- Onbekende IP-adressen die relevant lijken.

- Bestandsextensie van de versleutelde bestanden.

- E-mail adres, URL, of communicatiekanaal van de aanvaller.

- Elektronische kopieën van alle communicatie tussen u en de criminelen.

- Het adres van de bitcoin-wallet address dat criminelen vaak bekend maken na de eerste communicatie.

- Het losgeldbedrag dat wordt geëist en dat al werd betaald.

- De totale geraamde schade van de ransomware-aanval, inclusief het losgeldbedrag.

Als u slachtoffer werd, meld het incident dan bij uw lokale autoriteiten:

ACSC |

Polizei |

Police |

Polícia Federal |

CyberCrime |

Centre for Cyber Security |

Ministry of the Interior |

Cyber Crime Police |

Policie |

Politi |

Action Fraud |

Politsei |

Poliisi |

Ministère de l'Intérieur |

Polizei |

Hellenic Police |

Hong Kong Police |

Rendőrség |

Cyber Crime Cell |

Cyber Police |

Garda Síochána |

Nomoreransom project |

Polizia di Stato |

Cybercrime Project |

Policija |

ePolicija |

Police |

Pulizija |

Politie |

Police |

Ministry of Internal Affairs |

Police Scotland |

Singapore Police Force |

Ministerstvo Vnútra |

Policija |

National Police Agency |

Policía Nacional |

Polisen |

Cyber Police |

IC3 |