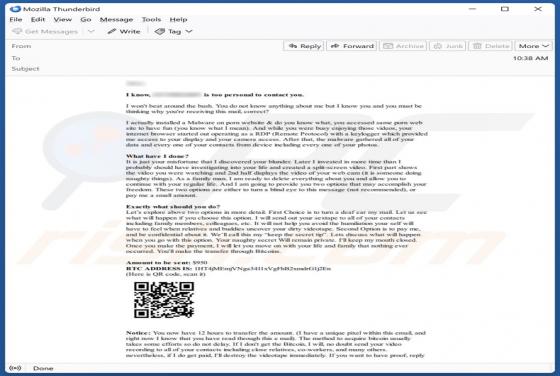

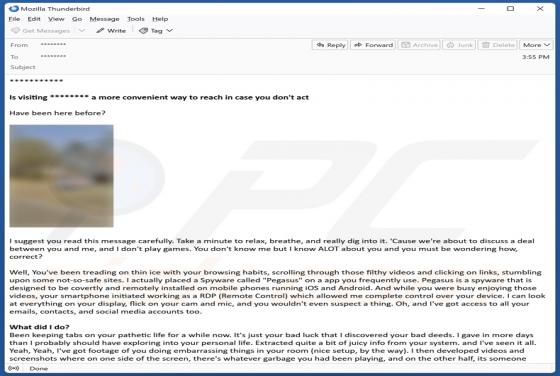

Oplichting via e-mail "Is Visiting A More Convenient Way To Reach"

Na het lezen van de e-mail "Is Visiting A More Convenient Way To Reach" hebben we vastgesteld dat het om spam gaat. Deze mail promoot een sextortion scam. De e-mail beweert dat de afzender de smartphone van de ontvanger heeft geïnfecteerd en deze in de gaten houdt. Naast het verkrijgen van gevoel