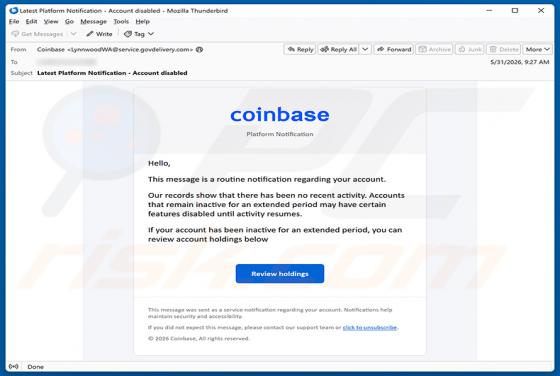

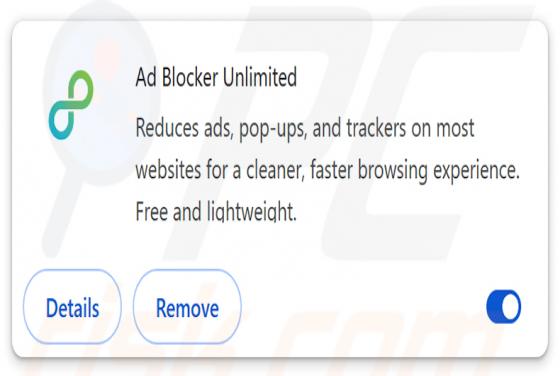

Ad Blocker Unlimited adware

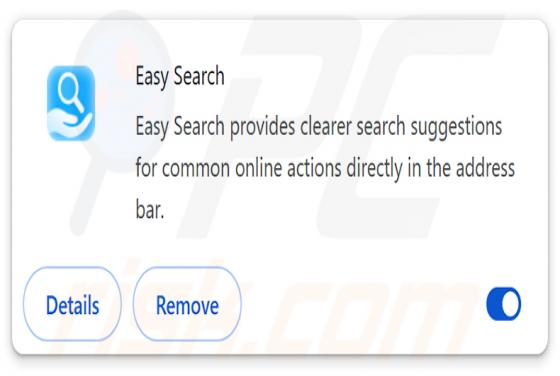

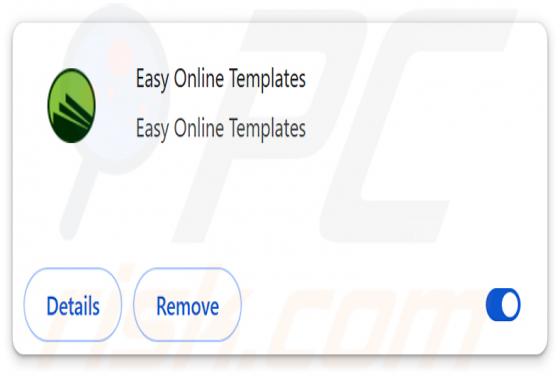

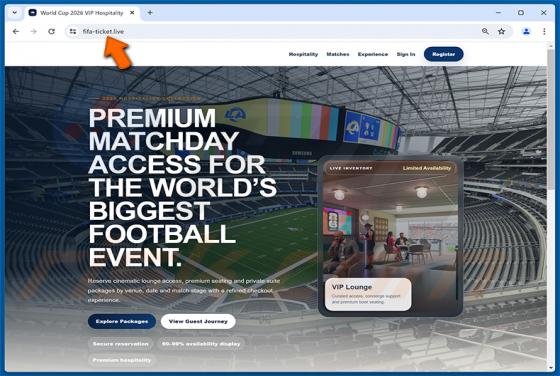

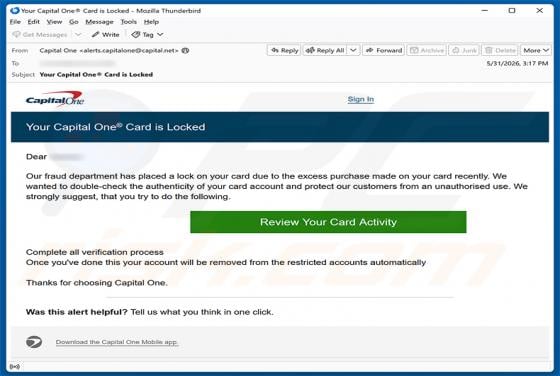

Ad Blocker Unlimited wordt gepromoot als een gratis, lichtgewicht tool dat banneradvertenties, videoadvertenties, pop-ups en overlays verbergt op de websites die u bezoekt. Tijdens ons onderzoek hebben we echter vastgesteld dat deze extensie de eigenschappen heeft van adware. In plaats van adverten