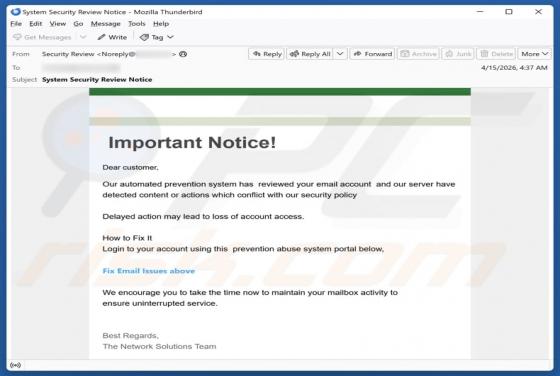

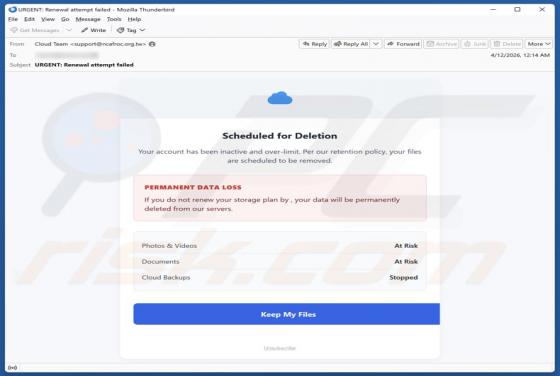

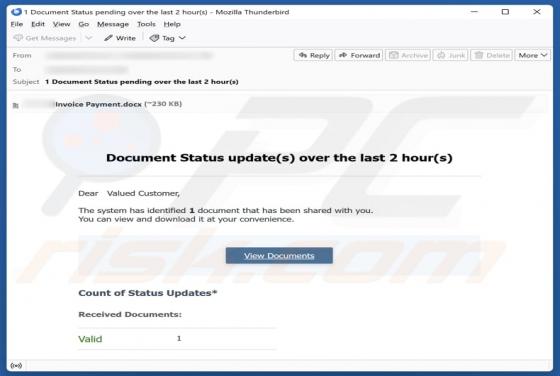

Document Status Update e-mailfraude

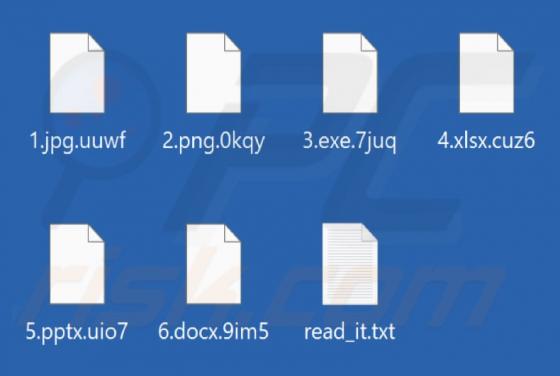

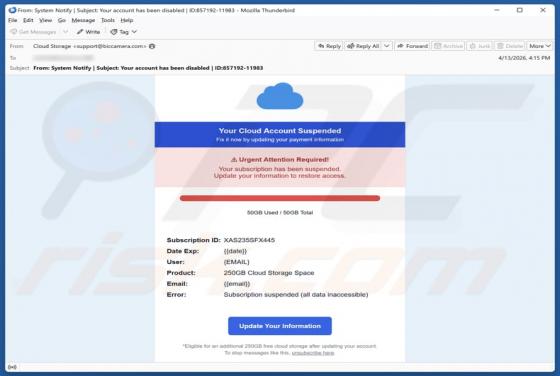

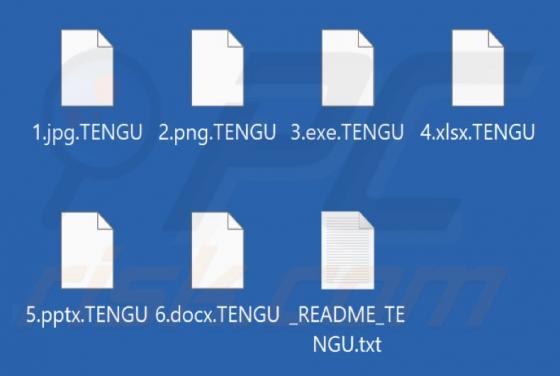

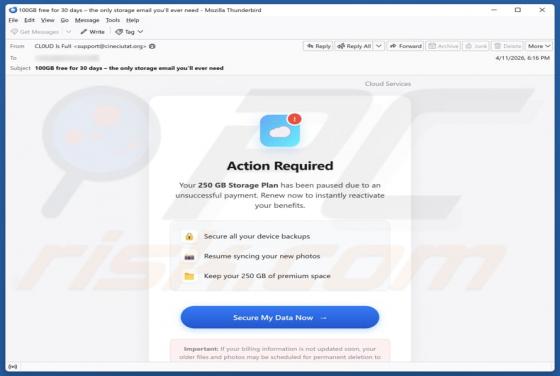

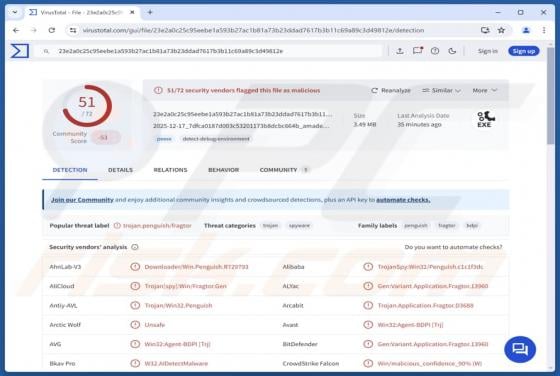

Wij hebben de e-mail beoordeeld en vastgesteld dat het een phishingbericht is met een link naar een nepwebsite. De oplichters achter deze e-mail proberen persoonlijke informatie te stelen die misbruikt kan worden om accounts te kapen. Gestolen accounts kunnen worden misbruikt voor kwaadaardige doel