Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

"Proof attached" verwijderingsgids

Wat is "Proof attached"?

"Proof attached" is de naam van een email-spamcampagne die gecategoriseerd is als een zwendel. Meestal worden deze oplichtingspraktijken gebruikt om de mensen (ontvangers) bang te maken, om ze te laten denken dat de oplichters een genante video (of foto's) hebben en dat ze deze zullen verspreiden als de ontvangers hen geen geld sturen. Simpel gezegd is dit een oplichting die gebruikt wordt om mensen van hun geld te beroven, we raden u dan ook ten zeerste aan om dergelijke e-mails te negeren.

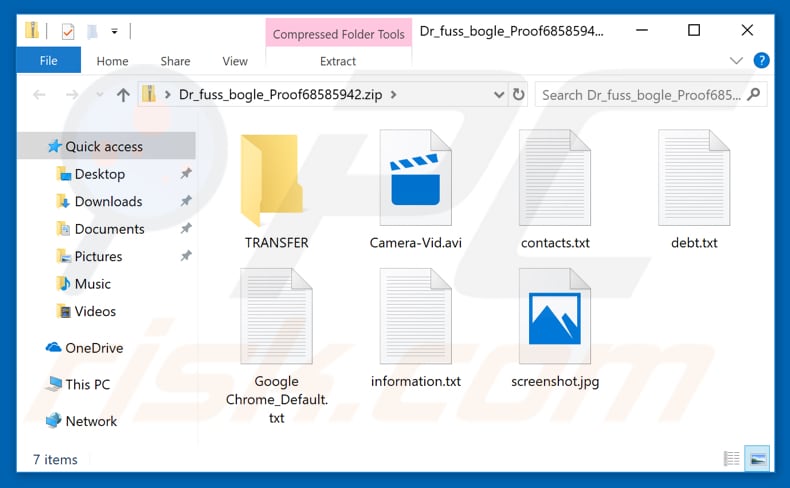

Er zijn ten minste twee varianten van deze specifieke zwendel, maar het belangrijkste doel is exact hetzelfde. Deze e-mails zeggen dat er een programma geïnstalleerd werd waarmee de cybercriminelen de microfoon en de webcam van de computer konden gebruiken. Er wordt gesteld dat de webcam gebruikt werd om een genante video op te nemen van de ontvanger die een pornovideo bekijkt. Bovendien staat er dat dit programma in staat is om gegevens te stelen, zoals contacten, sommige accountgegevens, enzovoort. De oplichters sporen de ontvangers aan om hen 310 euro op te sturen binnen de drie dagen (of 660 euro binnen de twee dagen, afhankelijk van de versie van deze zwendel). Het geld wordt getransfereerd via cryptocurrency (Bitcoin). Er is een Bitcoin-portefeuilleadres beschikbaar in de beide varianten. Bovendien bevatten de e-mails bijlagen (archiefbestanden) die enkele video's, foto's, tekstbestanden enzovoort bevatten. Deze bestanden worden geleverd als bewijs dat de oplichters toegang hebben tot de computer van de ontvanger. Deze archieven zijn echter beveiligd met een wachtwoord. Om één van deze bestanden te openen of uit te pakken, moeten mensen eerst betalen. Deze oplichtingmails bevatten weblinks die ofwel Satoshibox- of Cryptonator-pagina's openen (zoals in de onderstaande schermafbeeldingen) die gebruikt moeten worden om de betaling uit te voeren. We raden u ten zeerste aan hier niet voor te betalen, dit is gewoon oplichterij.

| Naam | Proof Attached Email oplichting |

| Bedreigingstype | Phishing, Oplichting, Social Engineering, Fraude |

| Valse bewering | De oplichters beweren dat ze een vernederend filmpje hebben van de ontvanger die "zichzelf behaagt". Er wordt ook gezegd dat ze toegang hebben tot de persoonlijke gegevens van de ontvanger (contacten, bepaalde accounts, enz.) |

| Cyber Criminele Cryptoportefeuille Adres (Bitcoin) | 16fSXe21QhnmhvZskmtrWnvoRWFbAeAVG3 (de cybercriminelen gebruiken verschillende cryptoportefeuille-adressen voor de verschillende varianten van deze spamcampagne). |

| Losgeldbedrag | 310-660 euro (prijs is afhankelijk van de variant van de spamcampagne). |

| Symptomen | Ongeautoriseerde online aankopen, veranderde online accountwachtwoorden, identiteitsdiefstal, illegale toegang tot de computer. |

| Verspreidingsmethoden | Misleidende e-mails, frauduleuze online pop-upadvertenties, valse zoekmachines, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privé-informatie, geldverlies, identiteitsdiefstal. |

| Verwijdering |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Er bestaan veel soortgelijke vormen van oplichting, meestal gebruiken de oplichters deze om geld af te persen. Een paar andere voorbeelden zijn "Electronic Materials Involving Underage Children", "This Account Was Recently Infected" en "Hey. It's me! Your Future Friend Or Enemy". Deze e-mails mogen niet serieus worden genomen, de beste optie is om ze gewoon te negeren. Het is echter de moeite waard om te vermelden dat er nog een andere soort oplichting bestaat. Die wordt gebruikt worden om computerbesmettingen te verspreiden, zoals LokiBot, TrickBot, Emotet, AZORult, Adwind enzovoort. Het belangrijkste doel van deze email-spamcampagnes is om de mensen te misleiden om het bijgevoegde bestand of de websitelink te openen. Deze bijlagen zijn meestal Microsoft Office-documenten, archieven zoals ZIP, RAR, JavaScript-bestanden, uitvoerbare bestanden (.exe-bestanden), PDF-documenten enzovoort. Eénmaal geopend, downloaden en installeren ze een gevaarlijk schadelijk programma. Deze programma's zijn meestal ontworpen om persoonlijke gegevens te stelen, zoals wachtwoorden, logins van bank- of andere accounts, om andere infecties te verspreiden enzovoort. Deze computerinfecties kunnen financiële verliezen, privacyschendingen, problemen tijdens het surfen en andere ernstige problemen veroorzaken.

We ontvangen veel feedback van bezorgde gebruikers over deze oplichtingsmail. Dit is de meest populaire vraag die we ontvangen:

V: Hallo pcrisk.com-team, ik heb een e-mail ontvangen waarin staat dat mijn computer gehackt is en dat ze een video van mij hebben. Nu vragen ze om losgeld te betalen in Bitcoins. Ik denk dat dit waar moet zijn omdat ze mijn echte naam en wachtwoord in de e-mail vermeldden. Wat moet ik doen?

A: Maak je geen zorgen over deze e-mail. Geen enkele hacker of cybercrimineel infiltreerde/hackte uw computer en er is geen video van u die porno bekijkt. Negeer het bericht en verstuur geen Bitcoins. Uw e-mailadres, naam en wachtwoord zijn waarschijnlijk gestolen van een gecompromitteerde website zoals Yahoo (deze website-inbreuken komen vaak voor). Als u zich zorgen maakt, kunt u controleren of uw accounts zijn gehackt door naar de website haveibeenpwned te gaan.

Hoe besmetten spamcampagnes mijn computer?

Spamcampagnes die gebruikt worden om virussen te verspreiden, veroorzaken alleen schade als de bijgevoegde bestanden geopend worden. Als de bijlage een Microsoft Office-document is, vraagt het na openen om toestemming om de modus "Beschermde weergave" uit te schakelen. De geïnfecteerde MS Office-bestanden kunnen alleen kwaadaardige programma's downloaden en installeren als deze modus is uitgeschakeld. Daarom raden wij u ten zeerste aan om deze niet uit te schakelen. Als de bijlage een archiefbestand is zoals ZIP, RAR of anders, dan moet de inhoud ervan worden geopend, anders kunnen ze geen schade veroorzaken. Wat de bijlage ook is, ze kan geen computerinfecties installeren zonder te worden geopend.

Hoe de installatie van malware te vermijden?

Open geen bijlagen van e-mails met onbekende of verdachte e-mailadressen en/of irrelevante mails (het onderwerp). Hetzelfde is van toepassing op websitelinks, deze linken meestal naar geïnfecteerde bestanden. Vermijd het downloaden van software van niet-officiële websites, het gebruik van peer-to-peer-netwerken (zoals eMule, torrent-clients enzovoort), externe downloaders en andere soortgelijke bronnen. De veiligste manier om software te downloaden is via officiële websites en directe links. Wees voorzichtig bij het Installeren (of downloaden) van de software. Controleer altijd wat de "Aangepaste", "Geavanceerde" en andere soortgelijke download- of installatie-instellingen zijn. Vink alle aanbiedingen om extra applicaties/programma's te installeren uit en voltooi pas daarna het proces. Gebruik geen software-updaters van externe partijen, update software alleen met tools of functies die alleen door de officiële ontwikkelaars geleverd worden. Activeer geen betaalde software met behulp van 'cracking'-tools, deze zijn illegaal en worden vaak gebruikt als tool om computerbesmettingen te verspreiden. MS Office 2010 en de latere releases bevatten de "Beschermde Weergave"-modus die ontworpen werd om te voorkomen dat gedownloade kwaadaardige bijlagen verschillende soorten virussen verspreiden. We raden u dan ook aan om deze nieuwere versies te gebruiken. Het geïnstalleerd hebben van een betrouwbare anti-spyware- of antivirussoftware is ook een goede preventie. Als u al schadelijke bijlagen geopend hebt, dan raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om de geïnfiltreerde malware automatisch te verwijderen.

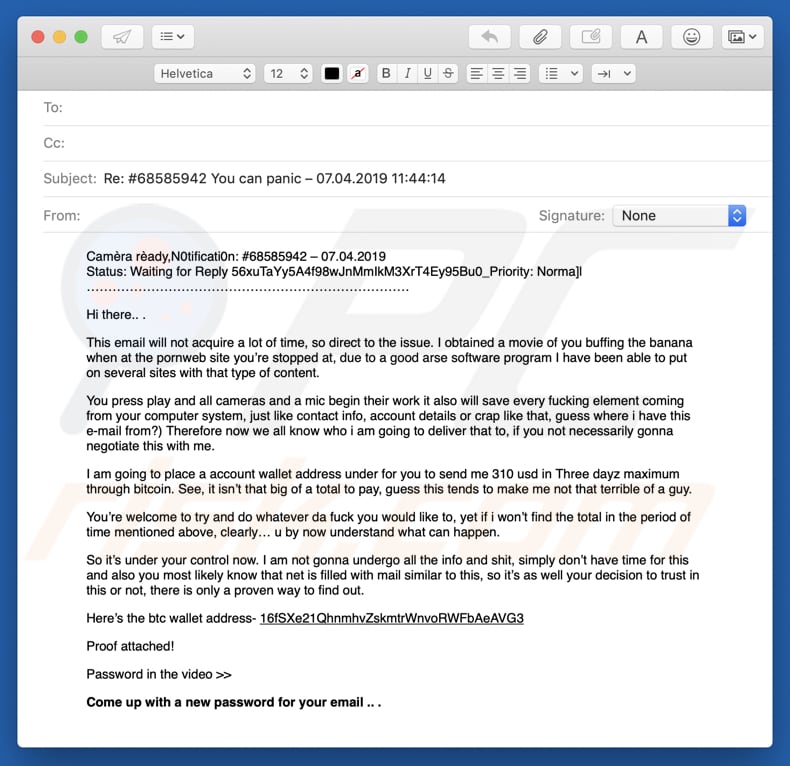

Tekst in de "Proof attached" e-mail (eerste variant):

Onderwerp: Re: #68585942 U kunt panikeren ñ 07.04.2019 11:44:14

Bijlage: Dr_fuss_bogle_Proof68585942.zip

Camèra rèady,N0tificati0n: #68585942 ñ 07.04.2019

Status: Wachten op een antwoord 56xuTaYy5A4f98wJnMmIkM3XrT4Ey95Bu0_Priority: Normaal]

Hallo daar.. .

Deze e-mail zal niet veel tijd in beslag nemen, dus ik kom direct ter zake. Ik heb een filmpje van jou waarin je de banaan afpoetst op de pornowebsite, dankzij een goed softwareprogramma dat ik op verschillende sites met dat soort content heb kunnen zetten.

Je drukt op play en alle camera's en een microfoon beginnen met werken, het zal ook alle gegevens uit je computersysteem lezen zoals je contactgegevens, accountgegevens, enzovoort. Raad eens waar ik deze e-mail vandaan heb? Dus nu we weten aan wie ik dit allemaal ga bezorgen als je dit niet met mij gaat onderhandelen.

Ik ga een account-portefeuille-adres voor jou aanmaken om mij 310 euro te sturen binnen de drie dagen via bitcoin. Kijk, het is niet zo'n groot bedrag om te betalen.

Je bent dus van harte welkom om te proberen en te doen wat je wilt, maar als ik het bedrag niet vind in de hierboven genoemde periode, dan begrijp je duidelijk wat er kan gebeuren.

Dus het is nu onder jouw controle. Ik ga niet alle info en shit ondergaan, ik heb gewoon geen tijd hiervoor, dus het is ook jouw beslissing om hier op te vertrouwen of niet, er is maar één bewezen manier om erachter te komen.

Hier is het adres van de btc-portemonnee - 16fSXe21QhnmhvZskmtrWnvoRWFbAeAVG3

Bewijs bijgevoegd!

Wachtwoord in de video >>

Verzin een nieuw wachtwoord voor uw e-mail .. .

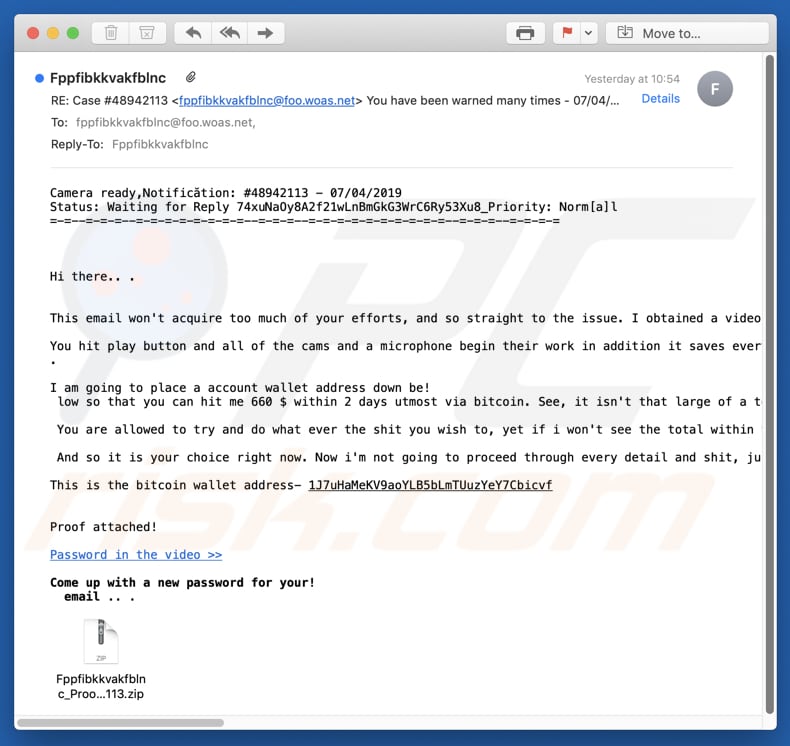

Screenshot van de tweede variant van de "Proof attached"-oplichting:

Tekst in de tweede variant van de "Proof attached" oplichting:

Onderwerp: Zaak#48942113 U werd verschillende keren gewaarschuwd - 07/04/2019 10:57:20

Camera ready,Notificition: #48942113 - 07/04/2019

Status: Wachten op antwoord 74xuNaOy8A2f21wLnBmGkG3WrC6Ry53Xu8_Priority: Norm[a]l

=-=--=-=-=--=-=-=-=-=-=-=-=--=-=-=--=-=-=-=-=-=-=-=-=-=--=-=-=--=-=-=-=Hallo

Deze e-mail zal niet al te veel inspanningen kosten, ik kom meteen ter zake. Ik heb een video van jou waarop je een pornopagina bekijkt, dankzij een ongelooflijk softwareprogramma dat ik op een paar websites heb kunnen zetten.

Je klikt op de play-knop en alle microfoons beginnen te werken. Bovendien worden alle elementen via je pc opgeslagen, bijvoorbeeld uw contactgegevens, accountdetails enzoverder. Raad eens waar ik dit e-mailadres vandaan heb? Hierdoor weten we nu aan wie ik dat allemaal zal bezorgen, als je niet samen met mij gaat onderhandelen.

Ik ga een account wallet adres aanmaken zodat je me 660 euro binnen maximaal 2 dagen via bitcoin kunt betalen. Kijk, het is niet zo'n groot bedrag om te betalen, ik denk niet dat ik zo slecht ben.

Je mag proberen te doen wat je maar wilt, maar als ik het totaal niet binnen de bovengenoemde periode zie, dan is het duidelijk ... je beseft al wat er gaat gebeuren.

En dus is het jouw keuze op dit moment. Nu ga ik niet verder in details treden, ik heb hiervoor gewoon geen tijd voor en ook weet je waarschijnlijk dat het web vol staat met soortgelijke mails, daarom is het ook jouw beslissing om het te geloven of niet, er kan maar één manier zijn om het te ontdekken.

Dit is het adres van de bitcoin-portemonnee -s- 1J7uHaMeKV9aoYLB5bLmTUuzYeY7Cbicvf

Bewijs bijgevoegd!

Wachtwoord in de video >>

Verzin een nieuw wachtwoord voor je!

e-mail .. .

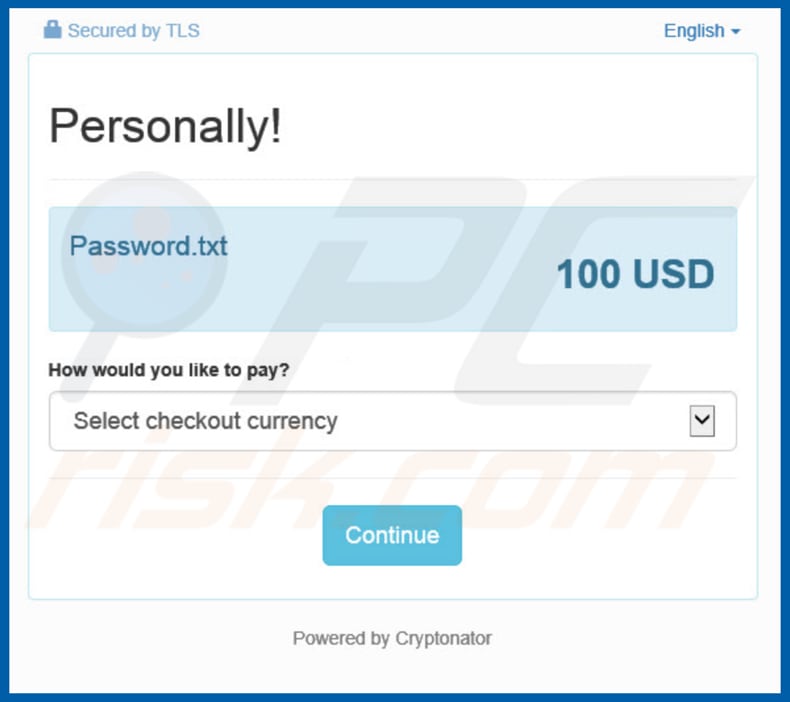

Cybercriminelen proberen het wachtwoord van het archief te verkopen via Cryptonator:

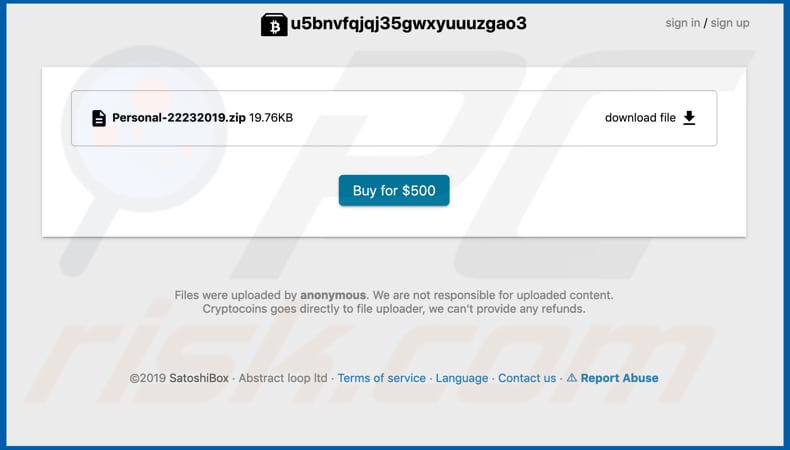

Screenshot van de bestanden geüploaded naar Satoshibox:

Screenshot van de bestanden in een met wachtwoord beveiligd archiefbestand (bijlage):

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is "Proof attached"?

- STAP 1. Handmatige verwijdering van mogelijke malware infecties.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig te verwijderen?

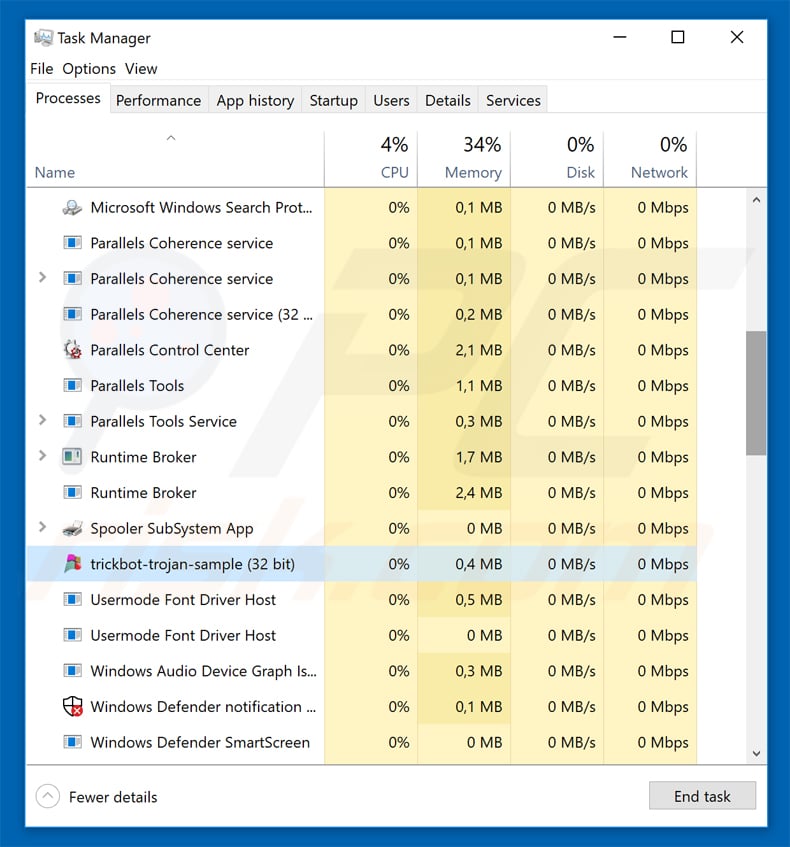

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

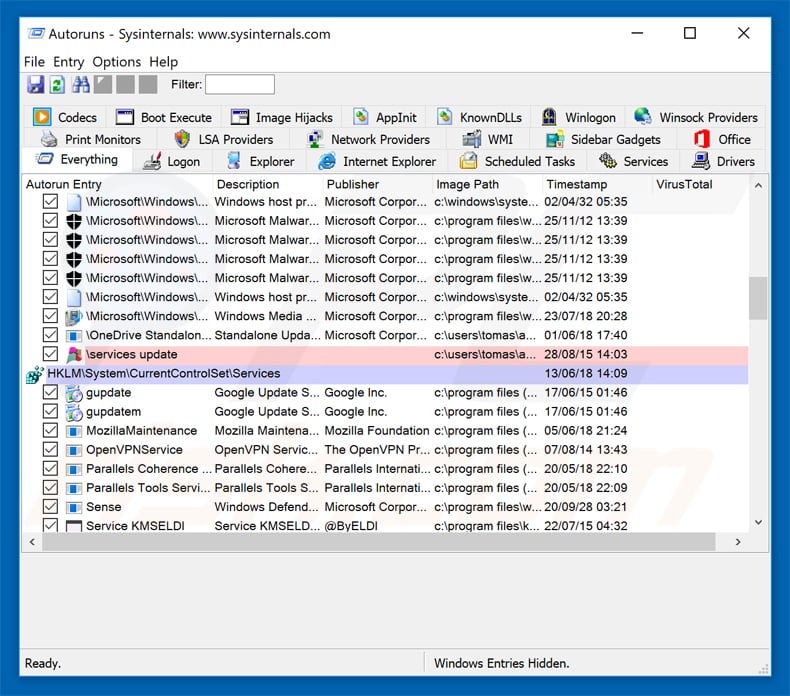

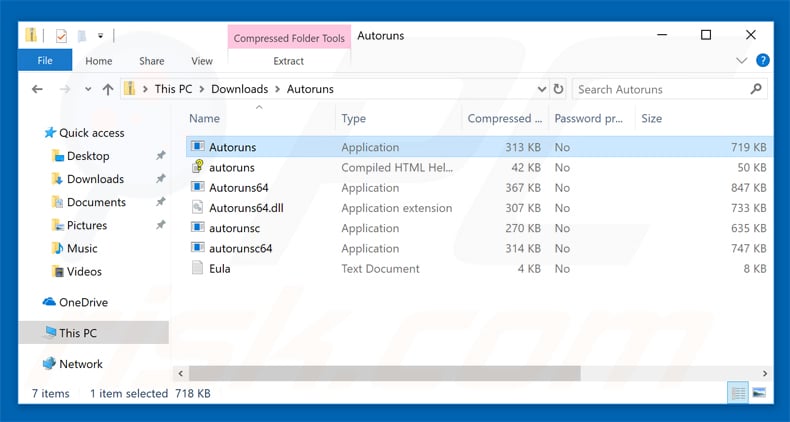

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

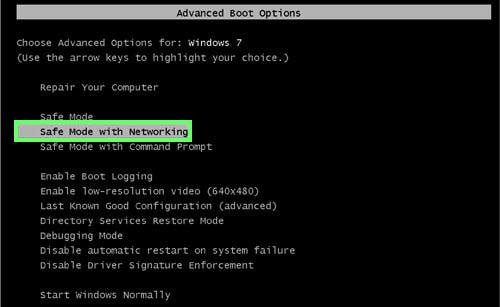

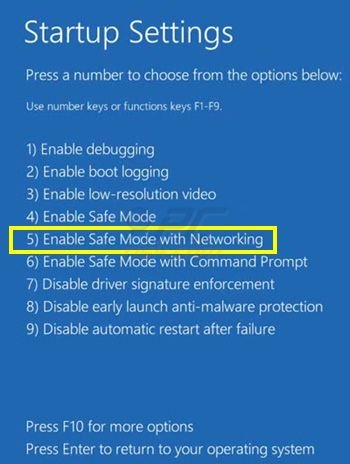

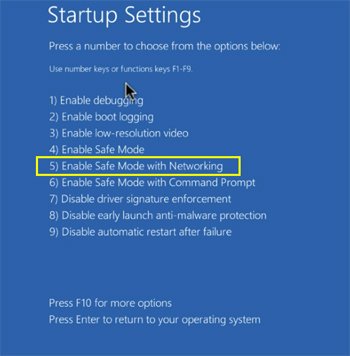

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

Windows XP en Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in "Veilige Modus met Netwerk":

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 testarten in "Veilige Modus met Netwerk":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in "Veilige Modus met Netwerk":

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

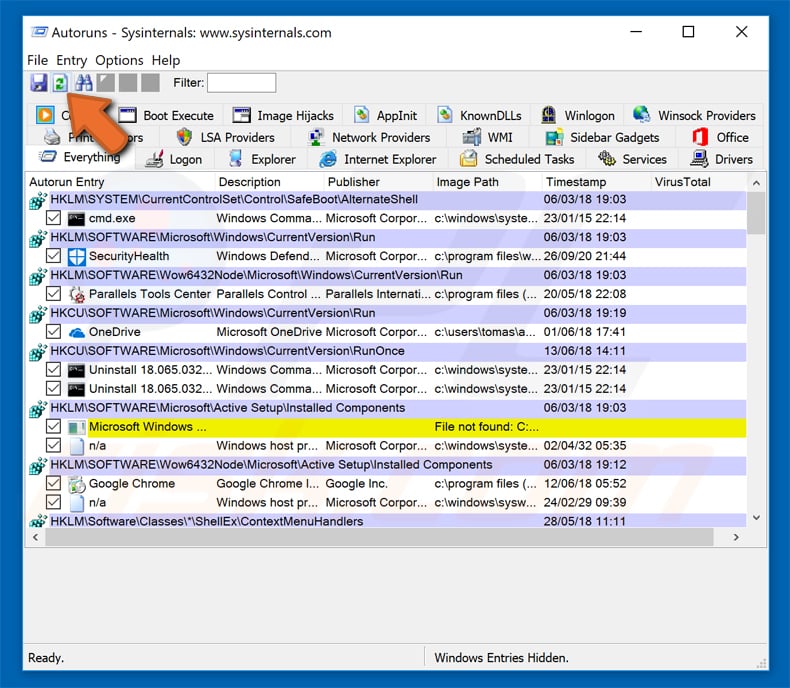

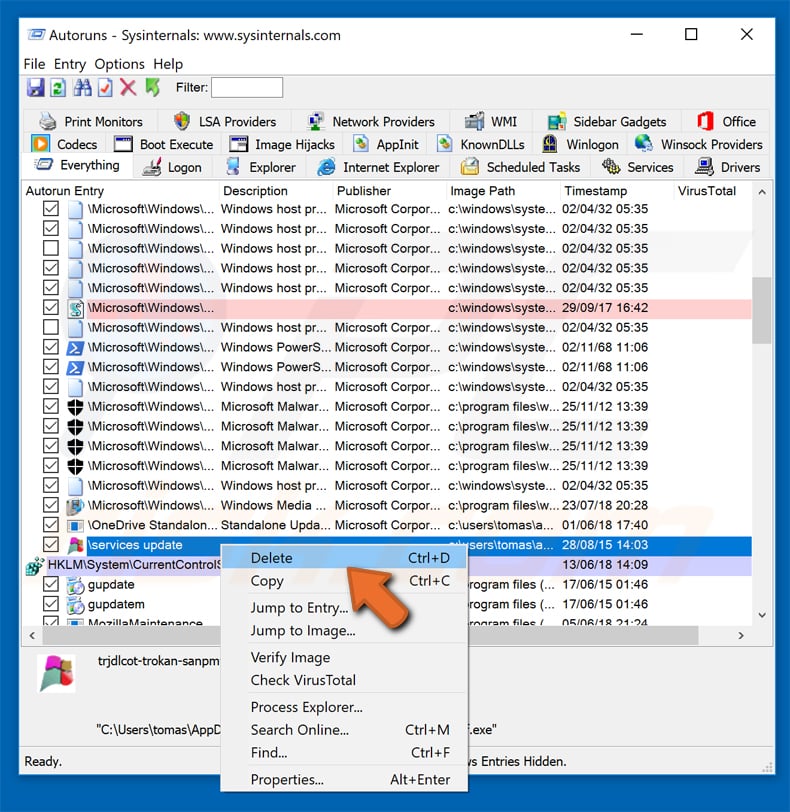

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

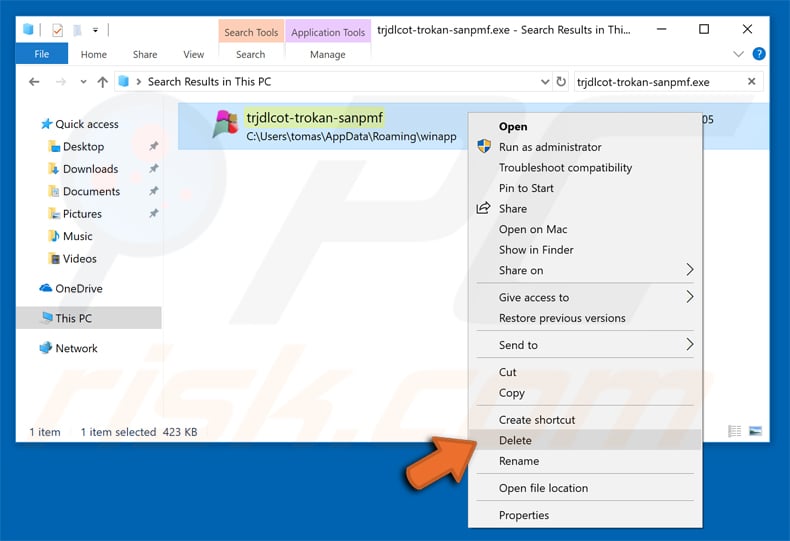

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen mappen en bestanden inschakelt voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie