Electronic Materials Involving Underage Children e-mail oplichting

Phishing/OplichtingOok bekend als: mogelijke malware infecties

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

"Electronic materials involving underage children" verwijderingsgids

Wat is "Electronic materials involving underage children"?

"Electronic materials involving underage children"/"Elektronisch materiaal met minderjarige kinderen" wordt voorgesteld als een e-mail van de Central Intelligence Agency (CIA) met betrekking tot een aantal gevallen van internationale pedofilie. Het belangrijkste doel van deze e-mail is om de ontvangers ervan te laten geloven dat ze één van de verdachten zijn en dat sommige van hun persoonlijke gegevens ook in gevaar zijn. Om problemen te voorkomen, worden de mensen die deze e-mail ontvingen aangespoord om een bepaald bedrag aan cryptocurrency te betalen. Dit is een typische oplichting die gebruikt wordt om bedreigingen te maken en om de mensen van hun geld te beroven. We raden u ten stelligste aan om dit of een ander soortgelijk e-mailadres niet te vertrouwen.

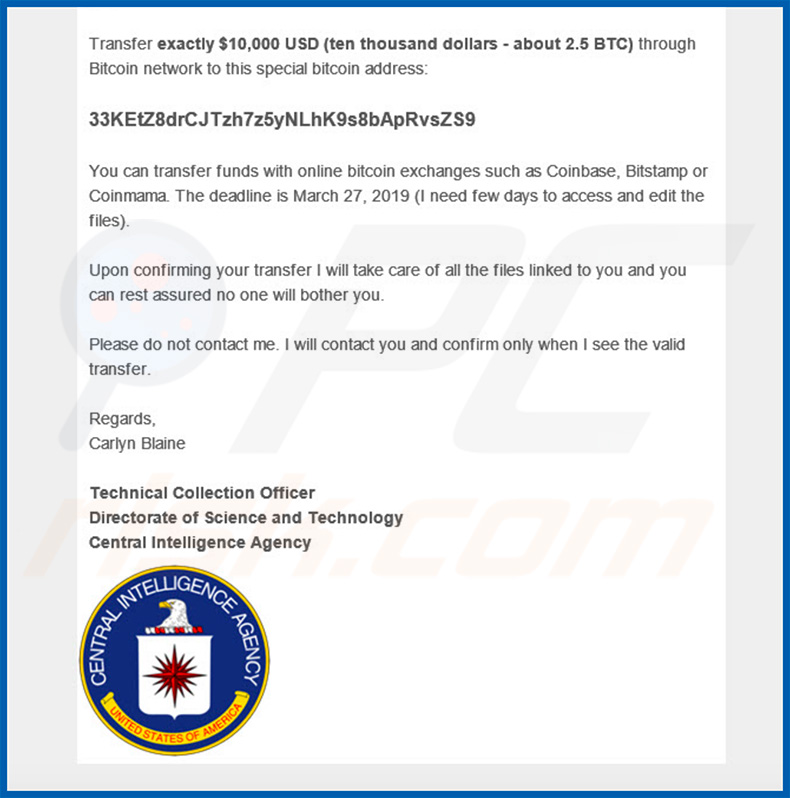

De oplichters achter deze e-mail stellen zichzelf voor als een technische incassobeambte van de CIA. Zoals vermeld in deze e-mail worden de gegevens van de ontvangers, zoals persoonlijke gegevens, thuis- en werkadres, en een lijst met familieleden en hun contactgegevens vermeld in een geval van pedofilie (# 82956431). Er staat dat deze zaak een internationale operatie is en dat er meer dan 2000 mensen uit 27 landen zijn die gearresteerd zouden worden. Volgens deze e-mail staan de eerste arrestaties gepland voor 8 april 2019. Deze oplichter zegt dat hij zich zorgen maakt over de reputatie van de ontvanger en weet dat hij een rijk persoon is. De oplichter die deze e-mail verzond beweert dat hij één van de weinige mensen is (een CIA-functionaris) die toegang heeft tot bepaalde documenten en in staat is om de gegevens van de ontvanger te verwijderen. Om problemen te voorkomen, spoort hij de mensen die deze e-mail ontvingen aan om hem 10.000 euro in Bitcoins te betalen. Er wordt verteld dat de betaling gedaan moet worden voor 27 maart 2019. Zodra deze betaling is uitgevoerd, zal hij ervoor zorgen dat alle informatie die de ontvanger koppelt aan deze pedofiliezaak verwijderd/gewist zal worden. De mensen worden ook aangemoedigd om deze officier niet te contacteren en te wachten tot hij zelf contact met hen zal opnemen. Zoals vermeld in de inleiding, is dit gewoon oplichterij en het mag zeker niet vertrouwd worden. Al deze claims zijn vals en de CIA heeft hier niets mee te maken.

| Naam | mogelijke malware infecties |

| Bedreigingstype | Phishing, oplichting, social engineering, fraude |

| Symptomen | Ongeautoriseerde online aankopen, gewijzigde accountwachtwoorden, identiteitsdiefstal, illegale toegang tot iemands computer. |

| Verspreidings- methoden | Misleidende e-mails, frauduleuze online pop-upadvertenties, technieken met kwaadaardige zoekmachines, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privé-informatie, financiële verliezen, identiteitsdiefstal. |

| Verwijdering |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Er zijn veel soortgelijke oplichtingen die meestal gebruikt worden om mensen op te lichten. Hier zijn voorbeelden van andere oplichting die niet vertrouwd mogen worden: "This Account Was Recently Infected", "Hey. It's me! Your Future Friend Or Enemy" en "I Have A Forum In The Darkweb". Deze e-mails zijn volledig ongevaarlijk, ze gewoon negeren is voldoende. Er is echter nog een ander soort spamcampagnes waarbij de oplichters e-mails verzenden die kwaadaardige bijlagen bevatten (Microsoft Office-documenten, archieven zoals ZIP, RAR, JavaScript-bestanden, uitvoerbare bestanden, PDF's enzovoort). In deze gevallen proberen ze om de mensen te misleiden om deze bijlagen te openen door deze e-mails als legitiem en officieel voor te stellen. Wanneer deze bijlagen worden geopend, downloaden en installeren ze schadelijke programma's zoalse LokiBot, TrickBot, Emotet, AZORult, Adwind of een andere risicovolle computerinfectie. Meestal zijn het schadelijke programma's die verspreid worden via email-spamcampagnes en ontworpen zijn om verschillende persoonlijke gegevens (bijvoorbeeld bankgegevens) te stelen, die gebruikt worden om inkomsten te verkrijgen. Het hebben van een computer die geïnfecteerd is met dergelijke malware kan financieel verlies, privacyschendingen, beveiligingsproblemen bij het surfen, gegevensverlies enzovoort veroorzaken.

We ontvangen veel feedback van bezorgde gebruikers over deze oplichtingsmail. Dit is de meest populaire vraag die we ontvangen:

Vraag: Hallo pcrisk.com-team, ik heb een e-mail ontvangen waarin staat dat mijn computer gehackt is en dat ze een video van mij hebben. Nu vragen ze om losgeld te betalen in Bitcoins. Ik denk dat dit waar moet zijn omdat ze mijn echte naam en wachtwoord in de e-mail vermeldden. Wat moet ik doen?

A: Maak u geen zorgen over deze e-mail. Geen enkele hacker of cybercrimineel heeft in uw computer geïnfiltreerd/gehackt en er is geen video van u die porno bekijkt. Negeer het bericht en verstuur geen Bitcoins. Uw e-mailadres, naam en wachtwoord zijn waarschijnlijk gestolen van een gecompromitteerde website zoals Yahoo (deze website-inbreuken komen vaak voor). Als u zich zorgen maakt, kunt u controleren of uw accounts gehackt zijn door naar de website haveibeenpwned te surfen.

Hoe besmetten spamcampagnes mijn computer?

Spamcampagnes die weblinks en/of bijlagen bevatten, kunnen alleen computerinfecties veroorzaken wanneer/indien ze geopend worden. Als een bijgevoegd bestand een Microsoft Office-document is, dan zal het bij het openen vragen om de "Beveiligde weergave"-modus uit te schakelen (om macro-opdrachten in te schakelen). Door hiervoor toestemming te geven, kan een kwaadaardig document een computerinfectie downloaden en installeren. Dezelfde regels zijn van toepassing op elk bestandsformaat (gekoppeld bestand of link naar de website) - om schade te veroorzaken moeten deze eerst geopend worden.

Hoe de installatie van malware te vermijden?

Open geen links of bijlagen die worden weergegeven in dubieuze, irrelevante e-mails (zelfs als deze worden voorgesteld als officieel en legitiem), in e-mails ontvangen van onbekende/verdachte adressen enzovoort. Alle software moet gedownload worden via officiële en betrouwbare bronnen en niet van externe downloaders, niet-officiële websites, peer-to-peer-netwerken (torrent-clients, eMule en andere vergelijkbare tools). Deze bronnen worden gebruikt om verschillende infecties te verspreiden door onbetrouwbare, geïnfecteerde bestanden als legitiem voor te stellen. Update geïnstalleerde software enkel met behulp van tools/geïmplementeerde functies die worden aangeboden door de officiële ontwikkelaars. Hier mogen geen andere (externe) tools voor gebruikt worden. We raden u ook aan om Microsoft Office-versies te gebruiken die niet ouder zijn dan het jaar 2010, want deze versies hebben de "Beschermde Weergave"-modus die ontworpen werd om te voorkomen dat kwaadaardige bijlagen computerinfecties downloaden en installeren. Gebruik bovendien geen tools die gebruikt worden om betaalde software-activeringen gratis te omzeilen: het is illegaal en kan ook computerbesmettingen veroorzaken. Een andere belangrijke aanbeveling is om een betrouwbare anti-virus of anti-spyware software geïnstalleerd (en ingeschakeld) te hebben. Als u al schadelijke bijlagen geopend hebt, dan raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om de geïnfiltreerde malware automatisch te verwijderen.

Screenshots van de volledige e-mailbrief "Electronic materials involving underage children":

Tekst in deze "Electronic materials involving underage children" email:

Zaak # 82956431

Distributie en opslag van pornografisch elektronisch materiaal met minderjarige kinderen.

Mijn naam is Carlyn Blaine en ik ben een technische incassobeambte die werkt voor de Central Intelligence Agency.

Ik heb gemerkt dat je persoonlijke gegevens, waaronder je e-mailadres (**********************) vermeld worden in case # 82956431.

De volgende details staan in de bijlage van het document:

ï Uw persoonlijke gegevens,

ï Thuisadres,

ï Werkadres,

ï Lijst met familieleden en hun contactgegevens.

Zaak # 82956431 maakt deel uit van een grote internationale operatie om meer dan 2000 personen te arresteren die verdacht worden van pedofilie in 27 landen.

De gegevens die gebruikt kunnen worden om uw persoonlijke gegevens te verkrijgen:

• Uw Internet-browsegeschiedenis van uw ISP,

ï DNS-querygeschiedenis en verbindingslogboeken,

• Deep web .onion browsen en/of verbinding delen,

ï Online logboeken in de chatroom,

• Activiteitenlog voor sociale media.

De eerste arrestaties zijn gepland op 8 april 2019.

Waarom neem ik contact met u op?

Ik heb de documentatie gelezen en ik weet dat je een rijke persoon bent die mogelijk bezorgd is om zijn reputatie.

Ik ben één van de mensen die toegang heeft tot deze documenten en ik heb voldoende veiligheidsmachtiging om uw gegevens in deze zaak te wijzigen en te verwijderen. Hier is mijn voorstel.

Breng via het Bitcoin-netwerk precies 10.000 EUR (tienduizend euro - ongeveer 2,5 BTC) over naar dit speciale bitcoinadres:33KEtZ8drCJTzh7z5yNLhK9s8bApRvsZS9

U kunt geld overboeken met online Bitcoin-exchanges zoals Coinbase, Bitstamp of Coinmama. De deadline is 27 maart 2019 (ik heb enkele dagen nodig om de bestanden te openen en te bewerken).

Na het bevestigen van uw overdracht, zal ik alle bestanden die aan u gekoppeld zijn behandelen en u kunt er zeker van zijn dat niemand u verder nog zal storen.

Neem alstublieft geen contact met mij op. Ik neem contact met u op en bevestig pas als ik de geldige overdracht zie.

Vriendelijke groeten,

Carlyn Blaine

Technical Collection OfficerDirectoraat van Wetenschap en TechnologieCentral Intelligence Agency

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is "Electronic materials involving underage children"?

- STAP 1. Handmatige verwijdering van de mogelijke malware infecties.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig te verwijderen?

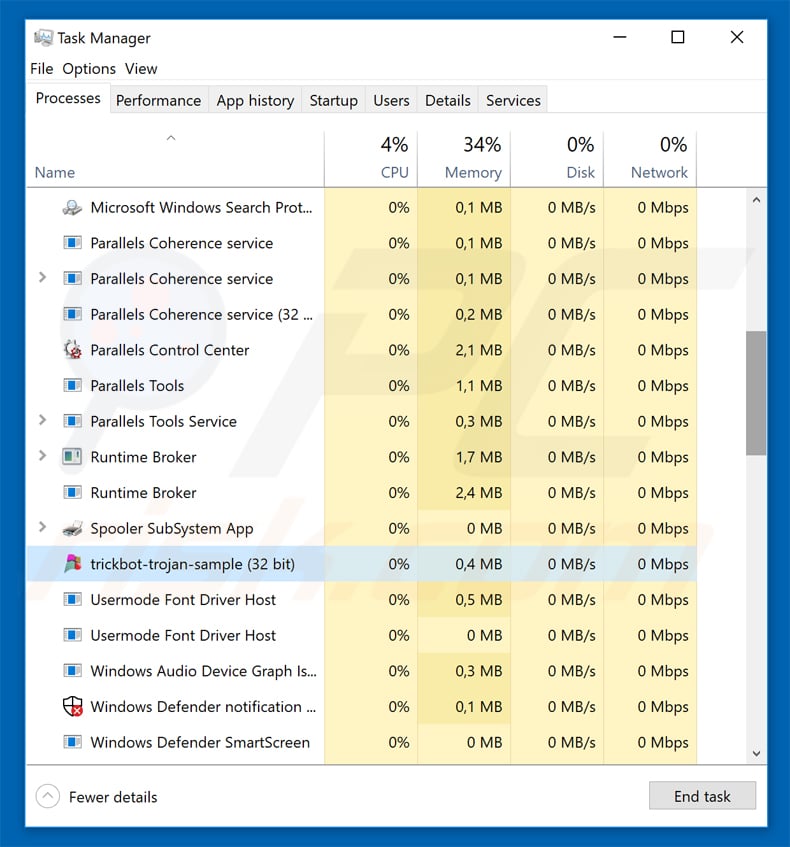

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

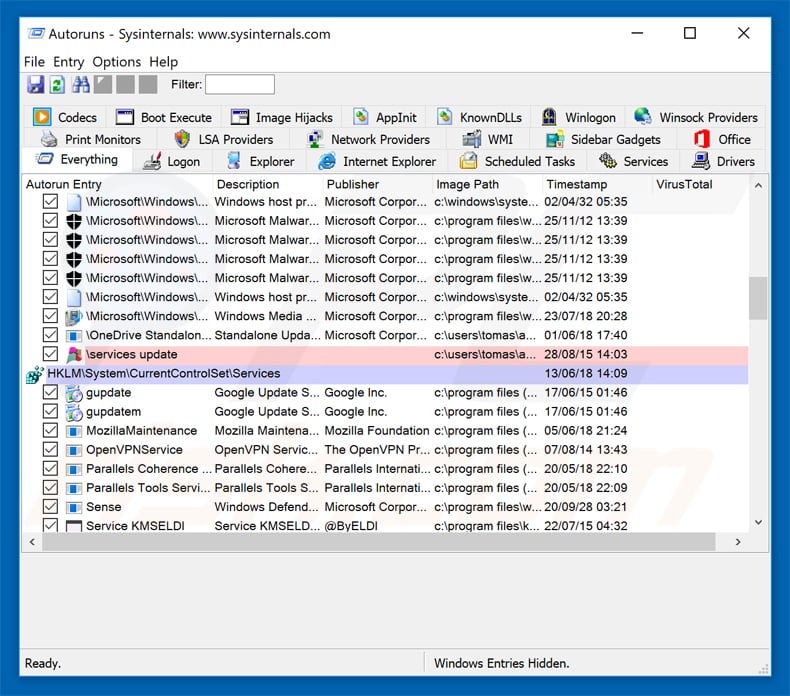

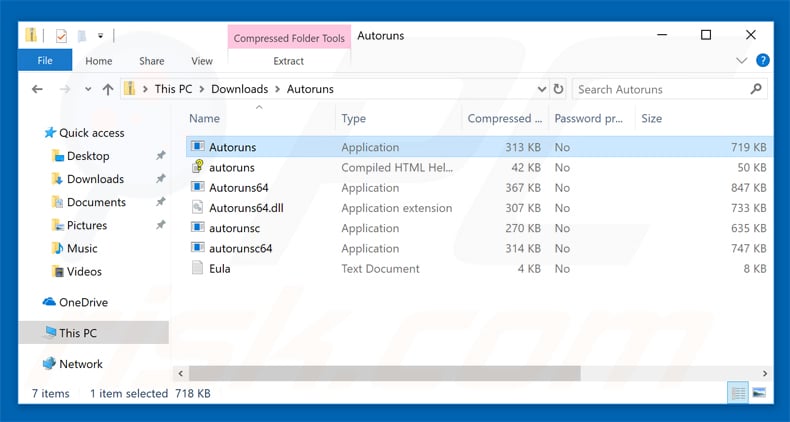

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

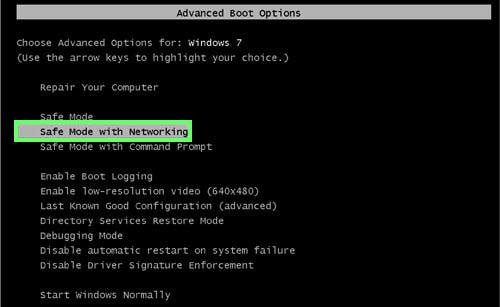

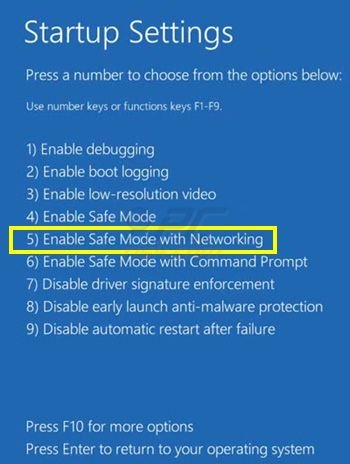

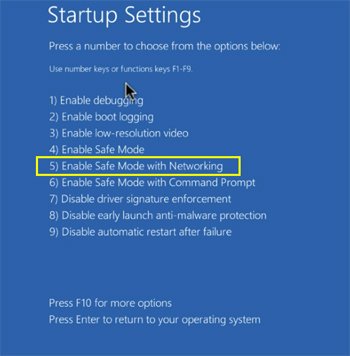

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

Windows XP en Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in "Veilige Modus met Netwerk":

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 te starten in "Veilige Modus met Netwerk":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in "Veilige Modus met Netwerk":

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

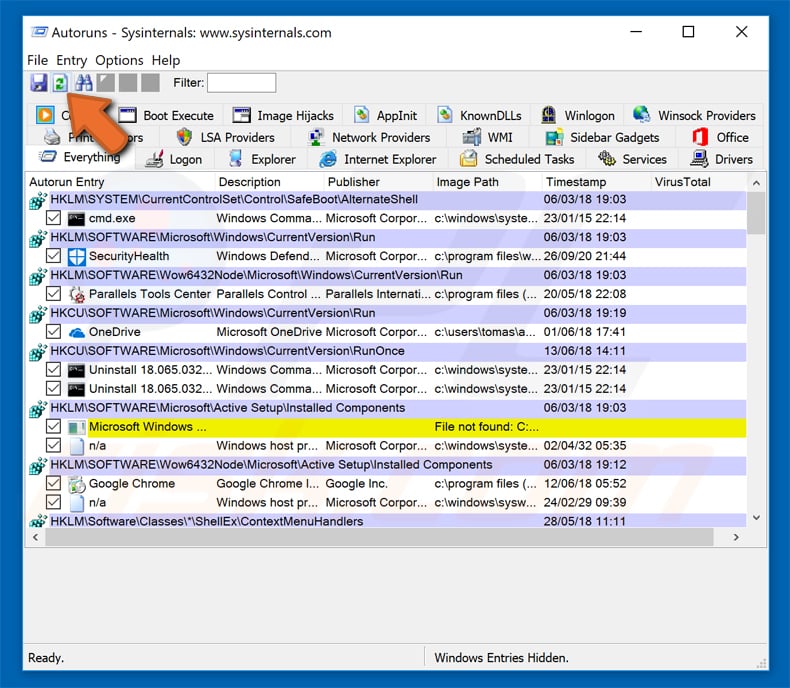

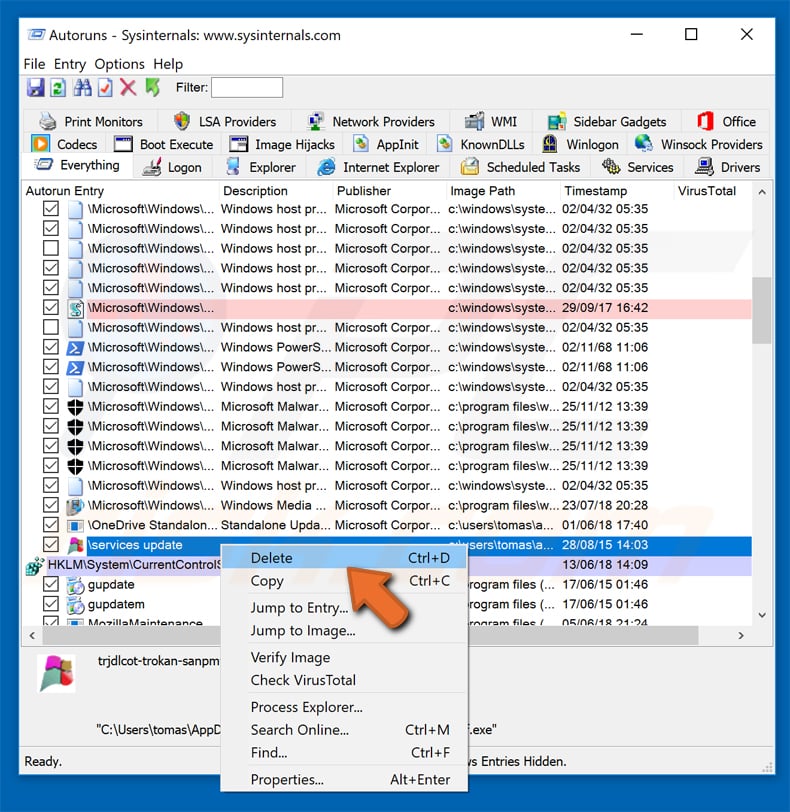

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

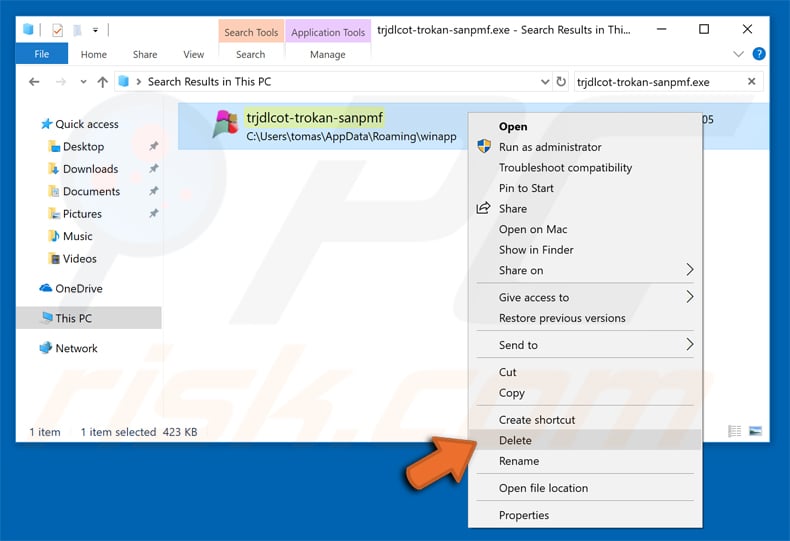

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen mappen en bestanden inschakelt voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie