Vermijd oplichting door de Jeanson J. Ancheta sextortion spamcampagne

Phishing/OplichtingOok bekend als: Mogelijke malware infectie

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

"Jeanson J. Ancheta" verwijderingsgids

Wat is de "Jeanson J. Ancheta" oplichtingsmail?

Oplichters sturen deze e-mailzwendel naar een aantal mensen in de hoop dat iemand erin trapt en hen geld betaalt. Er zijn veel van dit soort oplichtingen, meestal zeggen de oplichters dat ze een aantal vernederende/compromitterende video hebben opgenomen en dreigen ze om deze te verspreiden als niet op tijd aan hun eisen om een bepaald bedrag te betalen wordt voldaan. Er zijn meer dere varianten van deze oplichting, de belangrijkste verschillen zijn het exacte bedrag en het Bitcoin-portemonnee-adres dat zogezegd gebruikt wordt om de betaling uit te voeren. Hoe dan ook, we raden u ten zeerste aan om deze of andere zwendels (e-mail) niet te vertrouwen.

Volgens de oplichter achter deze email-spamcampagne heeft hij een kwaadaardige code in de computer van de ontvanger geïnjecteerd en gebruikt om de computeractiviteit te controleren. Wat interessant is, is dat de afzender beweert dat hij Jeason James Ancheta is, een beruchte cybercrimineel waarvan bekend is dat hij in 2006 de eerste persoon was die werd aangeklaagd voor het beheren van grote aantallen gekaapte computers/botnets. Desalniettemin is deze claim zeer waarschijnlijk onwaar en de afzender probeert waarschijnlijk alleen maar om de slachtoffers bang te maken. Deze oplichter beweert dat hij de webcam heeft geopend en een compromitterende video van een ontvanger heeft opgenomen terwijl hij een "vuile" website bezocht, een pagina voor volwassenen. Hij beweert ook dat hij alle contacten en andere informatie heeft gestolen en dreigt om die video naar alle mensen in de contacten van de ontvanger te sturen als hij niet binnen de 36 uur 650 euro ontvangt. Hij eist om betaatld te worden in Bitcoins en om het opgegeven Bitcoin-portefeuilleadres te gebruiken. In de verschillende versies van deze zwendel vraagt een oplichter echter om een andere hoeveelheid cryptocurrency. Deze e-mail moet echter genegerd worden. Hetzelfde geldt voor andere soortgelijk e-mails die in de toekomst ontvangen kunnen worden.

We ontvangen veel feedback van bezorgde gebruikers over dit soort e-mailzwendel. Hier is de meest populaire vraag die we ontvangen (in dit geval met betrekking tot een zwendel die beweert compromitterende video's of foto's van de gebruiker verkregen te hebben):

V: Hallo pcrisk.com-team, ik heb een e-mail ontvangen waarin staat dat mijn computer gehackt is en dat ze een video van mij hebben. Nu vragen ze om losgeld in Bitcoins. Ik denk dat dit waar moet zijn, omdat ze mijn echte naam en wachtwoord in de e-mail vermelden. Wat moet ik doen?

A: Maak u geen zorgen over deze e-mail. Geen enkele hacker of cybercrimineel heeft uw computer geïnfiltreerd/gehackt en er is geen video van u die pornografie bekijkt. Negeer eenvoudig het bericht en verzend geen Bitcoins. Uw e-mailadres, naam en wachtwoord zijn waarschijnlijk gestolen van een gecompromitteerde website zoals Yahoo (deze website-inbreuken komen veel voor). Als u zich zorgen maakt, dan kunt u controleren of uw accounts gecompromitteerd zijn door de website haveibeenpwned te bezoeken.

| Naam | "Jeanson James Ancheta" Sextortion Email oplichting |

| Bedreigingstype | Phishing, oplichting, social engineering, fraude |

| Valse Claim | De oplichter beweert dat hij een computer geïnfecteerd heeft met malware waardoor hij een compromitterende/vernederende video kon opnemen. |

| Losgeldbedrag | 650-750 euro (afhankelijk van de variant) |

| Cyber Crimineel Cryptoportefeuille Adres | 13z8jRK5z9PkVdim6nfmH4Qqqk6UAmycJr, 1NJAqyvy8zJYrnD2x9kox1BqYgfu7Zpdrz |

| Symptomen | Ongeautoriseerde online aankopen, veranderde online accountwachtwoorden, identiteitsdiefstal, illegale toegang tot iemands computer. |

| Verspreidingsmethoden | Misleidende e-mails, valse online pop-upadvertenties, technieken voor zoekmachine-poisoning, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privéinformatie, geldverlies, identiteitsdiefstal. |

| Verwijdering |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Voorbeelden van andere oplichtingsmails zijn "I Do Know Your Passwords", "I know you are a pedophile", "ChaosCC hacker group". Meestal proberen de oplichters die deze e-mails verzenden, de ontvangers te misleiden door ze te laten geloven dat ze een compromitterende video of vernederende foto's hebben gemaakt en dat ze deze zullen verspreiden als ze niet betaald worden. Vaak worden deze e-mails echter ook gebruikt om malware te verspreiden. De cybercriminelen voegen bestanden toe die, indien geopend, de computers infecteren met risicovolle malware zoals TrickBot, LokiBot, Emotet, FormBook, enz.

Hoe besmetten email-spamcampagnes mijn computers?

Om een computer via een e-mail te infecteren, moeten de ontvangers een bestand openen dat eraan gekoppeld is of een websitelink openen die leidt tot het downloaden van een schadelijk bestand. Gewoonlijk voegen de cybercriminelen Microsoft Office- of PDF-documenten, JavaScript of uitvoerbare bestanden (zoals .exe), archiefbestanden zoals ZIP, RAR, enzovoort toe. Om de ontvangers te misleiden om ze te openen, stellen ze hun e-mails meestal voor als officieel, belangrijk, enz. Hier is één van de voorbeelden van hoe een bijgevoegd bestand malware kan installeren: als het bijgevoegd bestand een Microsoft Office-document is, dan zal het bij het openen om toestemming vragen om macro-opdrachten in te schakelen. Met andere woorden, om bewerken mogelijk te maken. Wanneer een schadelijk document deze toestemming krijgt, dan begint het met het installeren van schadelijke software. Hoe dan ook, geen van de bijlagen kan de computers/systemen beschadigen als de ontvangers ze ongeopend laten.

Hoe de installatie van malware te vermijden?

Bestanden die toegevoegd zijn aan irrelevante e-mails en verdachte, onbekende afzenders hebben, mogen niet geopend worden. Alle bestanden en programma's moeten gedownload worden van officiële websites en via directe downloadlinks. We raden u aan om ze niet te downloaden van schaduwrijke, niet-officiële webpagina's, via peer-to-peer-netwerken (torrent-clients, eMule, enz.), externe downloaders of andere dergelijke kanalen/tools. Houd de geïnstalleerde programma's up-to-date, maar de enige veilige manier om dit te bereiken is door het gebruik van de tools en de functies die ontworpen zijn door de officiële ontwikkelaars. Bovendien raden we u aan om de nieuwere versies van Microsoft Office (2010 of later) te gebruiken, deze bevatten de "Beschermde Weergave"-modus die voorkomt dat de gedownloade kwaadaardige documenten malware kunnen installeren. De geïnstalleerde programma's mogen niet geactiveerd worden met behulp van niet-officiële ('krakende') tools, het is niet legaal en leidt vaak tot een computer die geïnfecteerd is met risicovolle malware. We raden u ook aan om een gerenommeerde antivirus- of antispyware-suite te installeren en het besturingssysteem regelmatig te scannen op bedreigingen. Als u al schadelijke bijlagen geopend hebt, dan raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om de geïnfiltreerde malware automatisch te verwijderen.

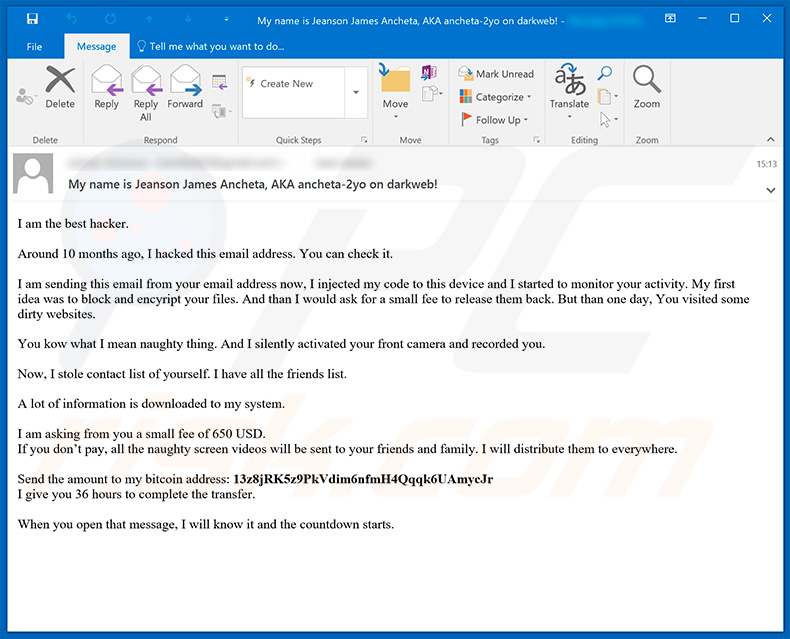

Tekst in de "Jeanson J. Ancheta" e-mail:

Onderwerp: Mijn naam is Jeanson James Ancheta, AKA ancheta-2yo op darkweb!

Ik ben de beste hacker.

Ongeveer 10 maanden geleden heb ik dit e-mailadres gehackt. U kunt het controleren.

Ik stuur nu deze e-mail vanaf uw e-mailadres, ik heb mijn code naar dit apparaat geïnjecteerd en ik begon uw activiteit te volgen. Mijn eerste idee was om uw bestanden te blokkeren en te coderen. En dan zou ik u om een kleine vergoeding vragen om ze terug vrij te geven. Maar op een dag bezocht u enkele vuile websites.

U weet wat ik ondeugend bedoel. En ik activeerde stil uw camera aan de voorkant en nam u op.

Nu heb ik ook uw contactenlijst gestolen. Ik heb heel uw vriendenlijst.

Veel informatie wordt naar mijn systeem gedownload.

Ik vraag een kleine vergoeding van 650 EUR.

Als u niet betaalt, dan worden alle ondeugende schermvideo's naar uw vrienden en familie verzonden. Ik zal ze overal verspreiden.

Stuur het bedrag naar mijn bitcoin-adres: 13z8jRK5z9PkVdim6nfmH4Qqqk6UAmycJr

Ik geef u 36 uur om de overdracht te voltooien.

Wanneer u dit bericht opent, dan weet ik het en dan begint het aftellen.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is "Jeanson J. Ancheta"?

- STAP 1. Handmatige verwijdering van mogelijke malware infecties.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig verwijderen?

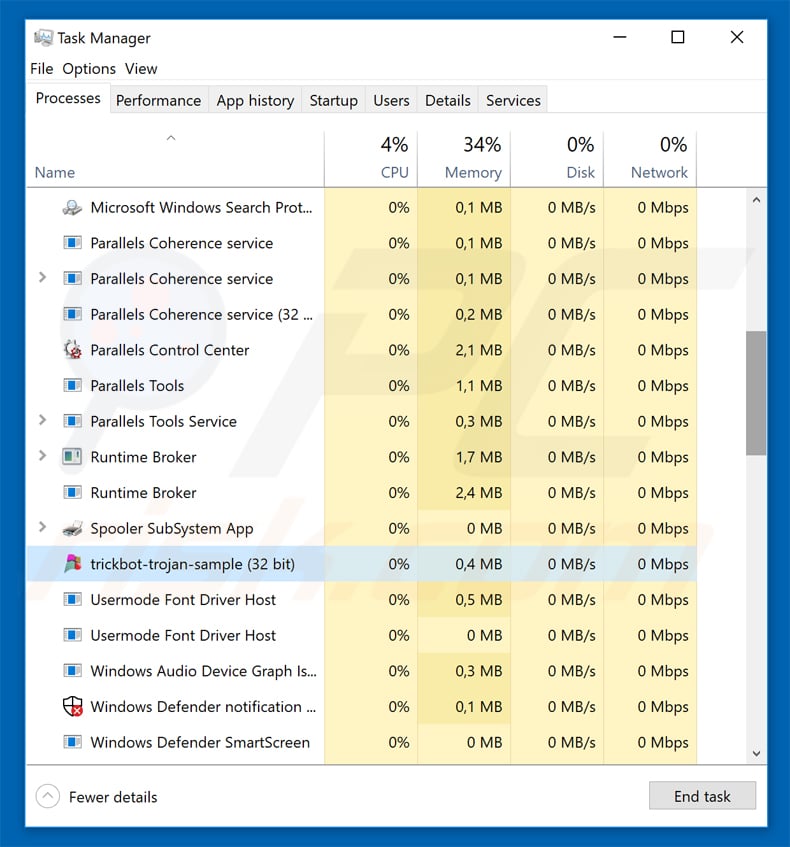

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

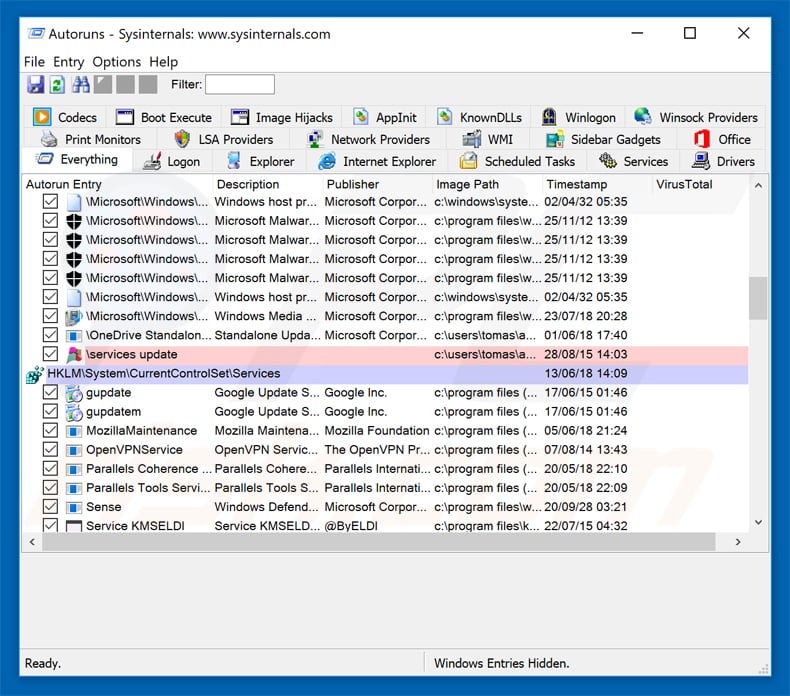

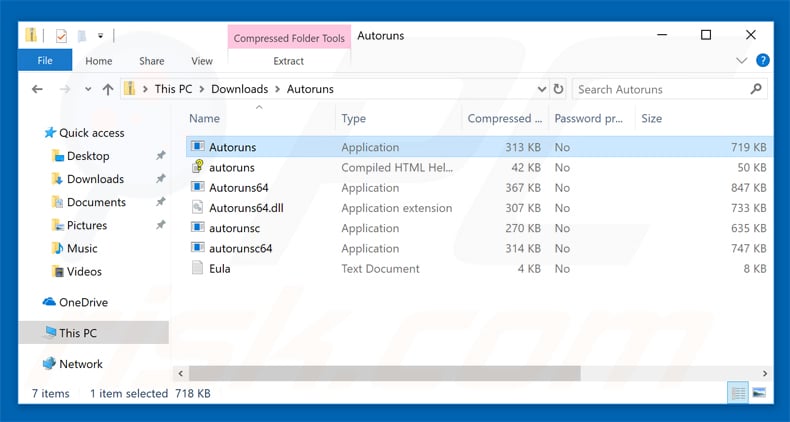

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

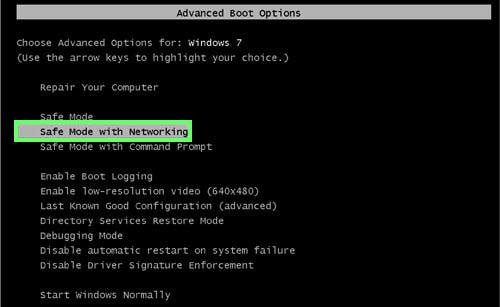

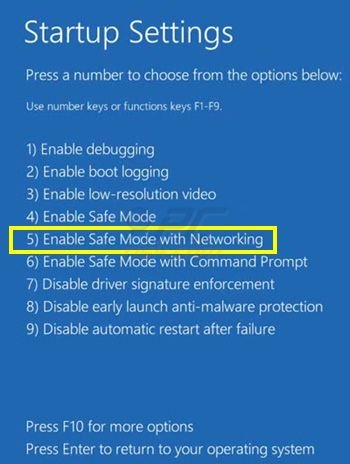

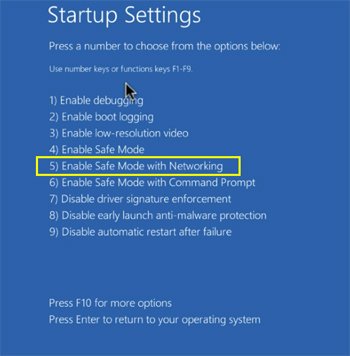

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

Windows XP en Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in "Veilige Modus met Netwerk":

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 te starten in "Veilige Modus met Netwerk":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in "Veilige Modus met Netwerk":

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

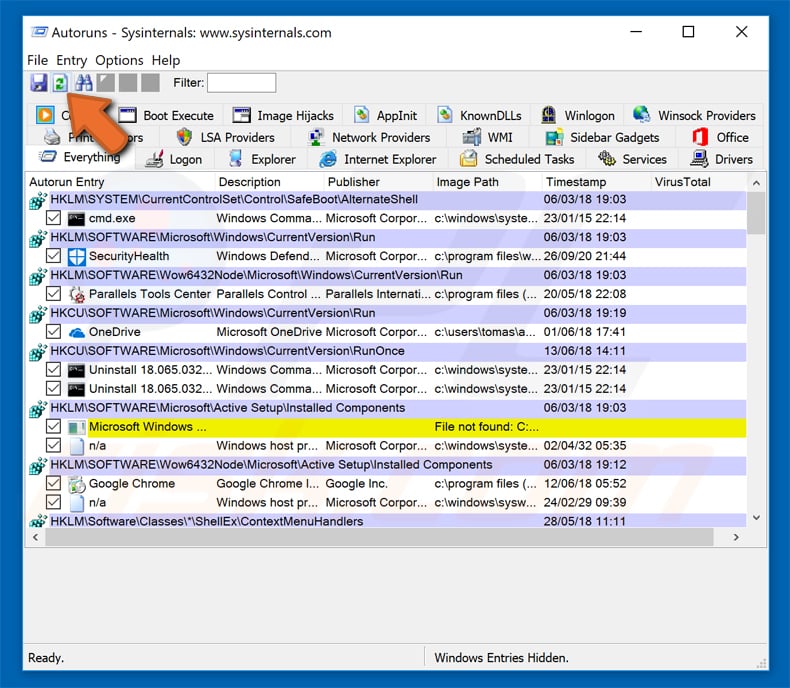

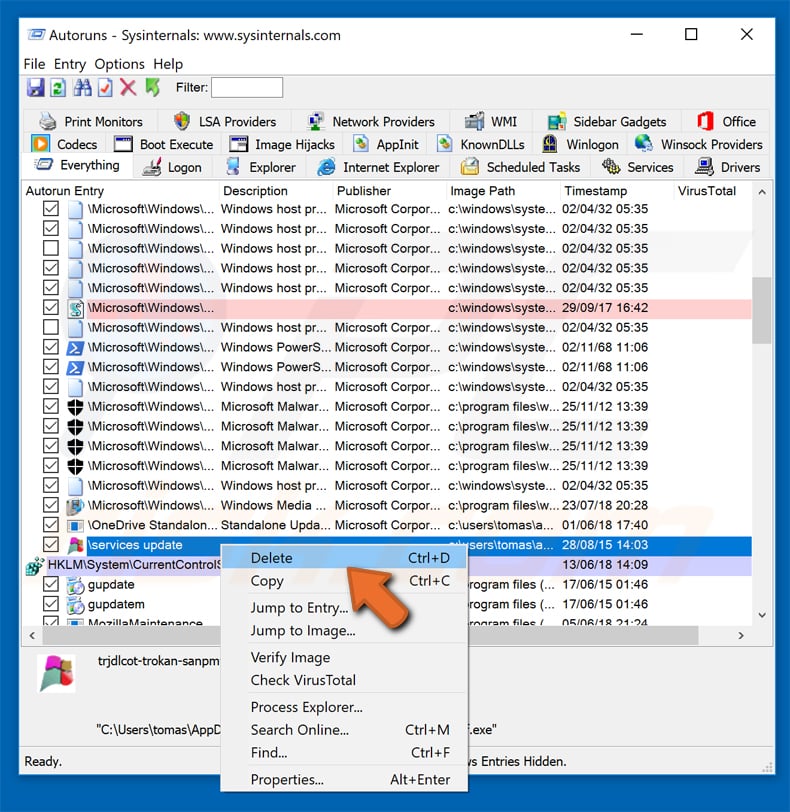

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

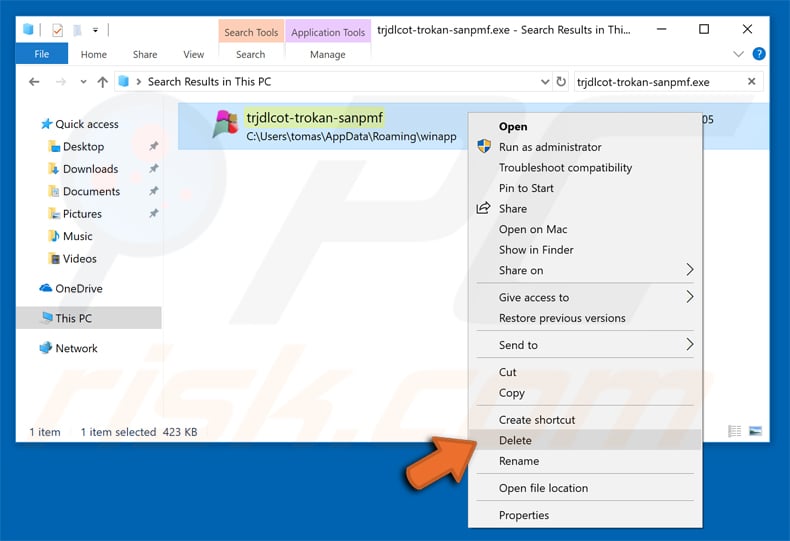

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen mappen en bestanden inschakelt voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie