Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

RogueRobin virus verwijderingsgids

Wat is RogueRobin?

RogueRobin is een gevaarlijke trojan, ontwikkeld en verspreid door een hackergroep onder de naam DarkHydrus. In de meeste gevallen wordt deze trojan verspreid met behulp van spamcampagnes die kwaadaardige bijlagen bevatten (meestal Microsoft Excel-documenten). Nadat succesvol in het systeem geïnfiltreerd is, maakt RogueRobin verbinding met een externe server, downloadt het een tekstbestand en voert het een aantal opdrachten uit die in dat bestand geschreven zijn.

Het eerste dat RogueRobin doet na het infiltreren in het systeem, is de gebruikeromgeving te controleren. Het is ontworpen om informatie te verzamelen met betrekking tot het systeem - de hoeveelheid geheugen, CPU's en andere soortgelijke hardwaregegevens. Bovendien wordt gecontroleerd of de omgeving sandboxed is, wat betekent dat het besturingssysteem op een virtuele machine draait. Dergelijke controles zijn vrij gebruikelijk bij gevaarlijke trojans - als een virtuele machine gedetecteerd wordt, dan sluiten de virussen zichzelf meestal af. Wat volgt is, zoals hierboven vermeld, de verbinding met een externe Command&Control-server. Er zijn twee bekende varianten van deze malware: de ene is geschreven in de programmeertaal C#, de andere gebruikt gewoon PowerShell-opdrachten. Niettemin gedragen beide zich in principe exact hetzelfde. Wat interessant is, is dat de ontwikkelaars van RogueRobin onlangs de Google Drive-service zijn gaan gebruiken in plaats van een eenvoudige C&C-server voor malwarecommunicatie. De trend om misbruik te maken van legitieme services voor kwaadaardige acties wordt tegenwoordig steeds populairder. Meteen na het verbinden downloadt RogueRobin een tekstbestand gevuld met bepaalde opdrachten geschreven door de ontwikkelaars (cybercriminelen). Vervolgens voert het een legitieme Windows-toepassing uit ("regsvr32.exe") om deze opdrachten uit te voeren. Eén daarvan zorgt ervoor dat RogueRobin bij elke opstart van Windows wordt uitgevoerd. Bovendien controleert RogueRobin voortdurend of het gedownloade tekstbestand op de server gewijzigd is en zo ja, dan downloadt het de nieuwe versie en voert het opnieuw opdrachten uit. Dit wordt 'backdooring' genoemd. Cybercriminelen krijgen daarmee in principe een externe toegang tot het systeem en kunnen zo allerlei acties binnenin uitvoeren.

Backdooring wordt vaak gebruikt om verschillende types malware in het systeem te injecteren. Met andere woorden, de cybercriminelen zullen zeer waarschijnlijk aan RogueRobin de opdracht geven om andere virussen in het systeem te downloaden en te installeren. Er bestaat een grote verscheidenheid aan malwaretypes die worden verspreid met behulp van trojans. In de meeste gevallen stelen de cybercriminelen gegevens, maken ze gebruik van cryptominers of plaatsen ze ransomware. Gegevensdiefstal gebeurt door allerlei gegevens op te slaan die op het systeem te vinden zijn. Dergelijke virussen verzamelen meestal de opgeslagen logins/wachtwoorden, creditcardinformatie en andere gevoelige gegevens. Sommige zijn echter ook ontworpen om op de computer opgeslagen bestanden naar een externe server te sturen. Cryptominers worden ontwikkeld om systeembronnen te misbruiken om cryptocurrency te minen zonder toestemming van de gebruiker. De aanwezigheid van dergelijke malware resulteert in een aanzienlijke verstoring van de systeemprestaties, omdat deze meestal tot 100% van de CPU/GPU van het systeem in beslag nemen en alle verzamelde inkomsten (cryptocurrency) naar de zakken van de cybercriminelen gaan. En dan is er tenslotte nog ransomware ook.

Dit type malware wordt ontworpen om de opgeslagen gegevens te versleutelen en er losgeld voor te eisen. De cybercriminelen chanteren hun slachtoffers om honderden of zelfs duizenden euro's te betalen in ruil voor het herstellen van hun gegevens. Wat belangrijk is, is dat deze personen nooit vertrouwd mogen worden - de meesten van hen lichten gewoon hun slachtoffers op en ze ontsleutelen de gegevens niet, zelfs niet als het losgeld wordt betaald. Helaas zorgen de meeste van deze virussen voor een niet te kraken versleuteling, wat betekent dat de enige mogelijke oplossing erin bestaat om de gegevens vanaf een back-up te herstellen. Nu is malware-infiltratie niet de enige dreiging die uitgaat van de aanwezigheid van RogueRobin. Cybercriminelen kunnen ook opdrachten uitvoeren die acties uitvoeren binnenin het systeem (bijv. bepaalde instellingen wijzigen, processen uitvoeren, etc.) daarom kan het geïnstalleerd hebben van RogueRobin tot allerlei problemen leiden, zoals identiteitsdiefstal, financiële verliezen, datadiefstal, verminderde systeemprestaties, verkeerd geconfigureerde systeeminstellingen, enzovoort. Als u denkt dat uw systeem al geïnfecteerd is, dan moet u het systeem onmiddellijk scannen met een betrouwbare anti-virus/anti-spyware suite en alle gedetecteerde bedreigingen verwijderen.

| Naam | RogueRobin virus |

| Bedreigingstype | Trojan, virus dat wachtwoorden steelt, online bankieren malware, spyware |

| Symptomen | Trojans zijn ontworpen om stiekem te infiltreren in de computer van het slachtoffer en zich stil te houden, waardoor er geen specifieke symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| Verspreidings- methoden | Geïnfecteerde e-mailbijlagen, schadelijke online advertenties, social engineering, softwarecracks. |

| Schade | Gestolen bankgegevens en wachtwoorden, identiteitsdiefstal, de computer van het slachtoffer wordt toegevoegd aan een botnet. |

| Verwijdering |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Er zijn veel virussen die verspreid worden via email-spamcampagnes, maar ze zijn niet allemaal zo geavanceerd als RogueRobin. Deze virussen hebben meestal maar één doel: informatie verzamelen, bestanden coderen, cryptocurrency minen enz. Slechts een klein percentage is ontworpen om meerdere taken uit te voeren, waaronder de verspreiding van andere malware. De lijst met virussen die verspreid wordt via email-spamcampagnes omvat: Hancitor, Adwind, TrickBot, en GandCrab 5.1. Zoals hierboven vermeld, zijn de ontwikkelaars van deze virussen anders en kan het gedrag ook verschillen. Ze hebben echter allemaal één ding gemeen: ze vormen een grote bedreiging voor de privacy van gebruikers en voor de veiligheid van hun computer. Om deze reden is de verwijdering ervan van het grootste belang.

Hoe infiltreerde RogueRobin in mijn computer?

Zoals hierboven vermeld, wordt RogueRobin meestal verspreid via spamcampagnes. Oplichters versturen dubieuze e-mails naar honderdduizenden gebruikers. Deze e-mails bevatten meestal misleidende berichten waarin de gebruikers aanmoedigd worden om de bijgevoegde bestanden te openen (in de meeste gevallen Microsoft Office-documenten). Eénmaal geopend, vragen deze bestanden aan de gebruikers om de macro-opdrachten in te schakelen. Wanneer een bestand macro-opdrachten bevat, geeft MS Office-software (Word, Excel of andere) een waarschuwingsbericht weer. Dit wordt de "Beschermde weergave"-modus genoemd - MS Office voorkomt dat bijlagen automatisch opdrachten uitvoeren zonder de toestemming te vragen van de gebruiker. Het is echter gebruikelijk dat deze bijlagen een tekst, afbeeldingen of andere soortgelijke inhoud bevatten, waarbij de gebruikers bovendien gewaarschuwd worden dat de macro's moeten worden ingeschakeld, anders wordt de daadwerkelijke inhoud niet correct weergegeven. Maar dit geval is anders - RogueRobin verspreidt Microsoft Excel-documenten - die we geanalyseerd hebben en die volledig leeg zijn. De gebruiker wordt alleen gewaarschuwd door de software zelf. Het inschakelen van macro's kan leiden tot de malware-infiltratie.

Hoe de installatie van malware te vermijden?

Allereerst moeten de gebruikers zich realiseren dat een gebrek aan kennis en roekeloos gedrag de belangrijkste redenen zijn voor computerbesmettingen. De sleutel tot veiligheid is voorzichtigheid. Om deze situatie te voorkomen moeten de gebruikers daarom uiterst voorzichtig zijn bij het surfen op het internet en bij het downloaden/installeren/bijwerken van software. Denk altijd goed na voordat u e-mailbijlagen opent. Als de bijlage verzonden werd vanaf een verdacht/onherkenbaar e-mailadres en/of de bijlage helemaal irrelevant lijkt, open deze dan niet. Zorg er bovendien voor dat u alleen software downloadt/installeert van officiële bronnen met behulp van directe downloadlinks. Externe downloaders/installers (evenals software-updaters) worden vaak gebruikt om malware te verspreiden in plaats van/naast de beloofde apps. Daarom wordt het gebruik van dergelijke tools niet aanbevolen. We raden ook ten zeerste aan om een versie 2010 of hoger van Microsoft Office te gebruiken, omdat deze de eerder genoemde "Beschermde weergave"-modus bevatten, die voorkomt dat kwaadaardige bijlagen automatisch macro's uitvoeren. Het hebben van een betrouwbare anti-virus/anti-spyware-suite is ook essentieel - dergelijke software zal zeer waarschijnlijk de virussen detecteren en verwijderen voordat ze het systeem kunnen beschadigen. Als u denkt dat uw computer al geïnfecteerd is, dan raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om deze geïnfiltreerde malware automatisch te verwijderen.

Kwaadaardige bijlage die RogueRobin verspreidt:

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is RogueRobin?

- STAP 1. Handmatige verwijdering van de RogueRobin malware.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig te verwijderen?

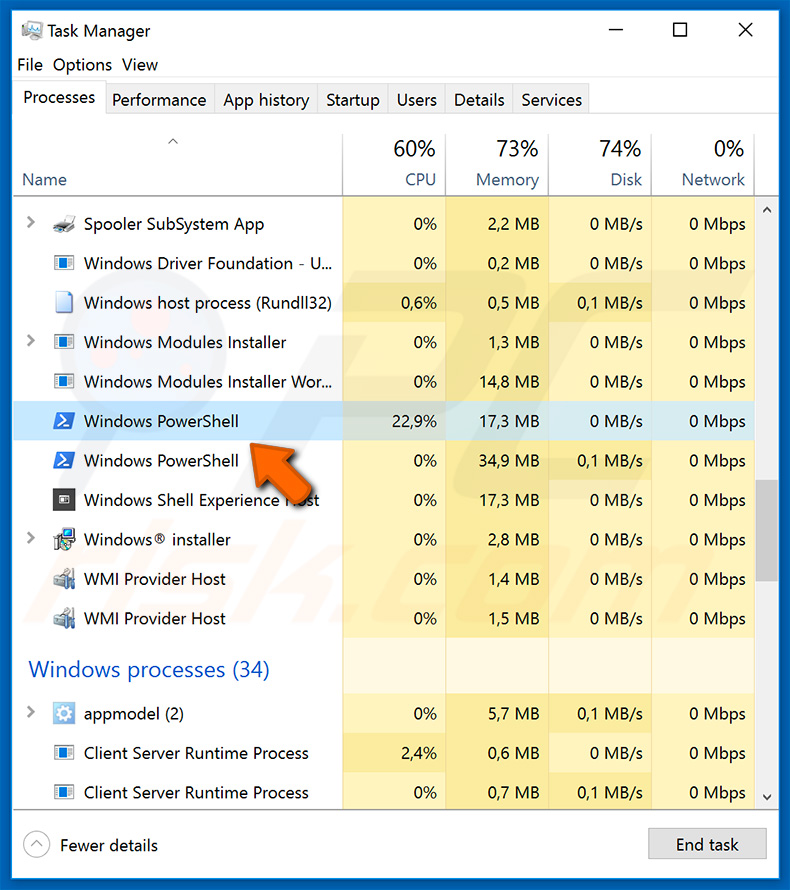

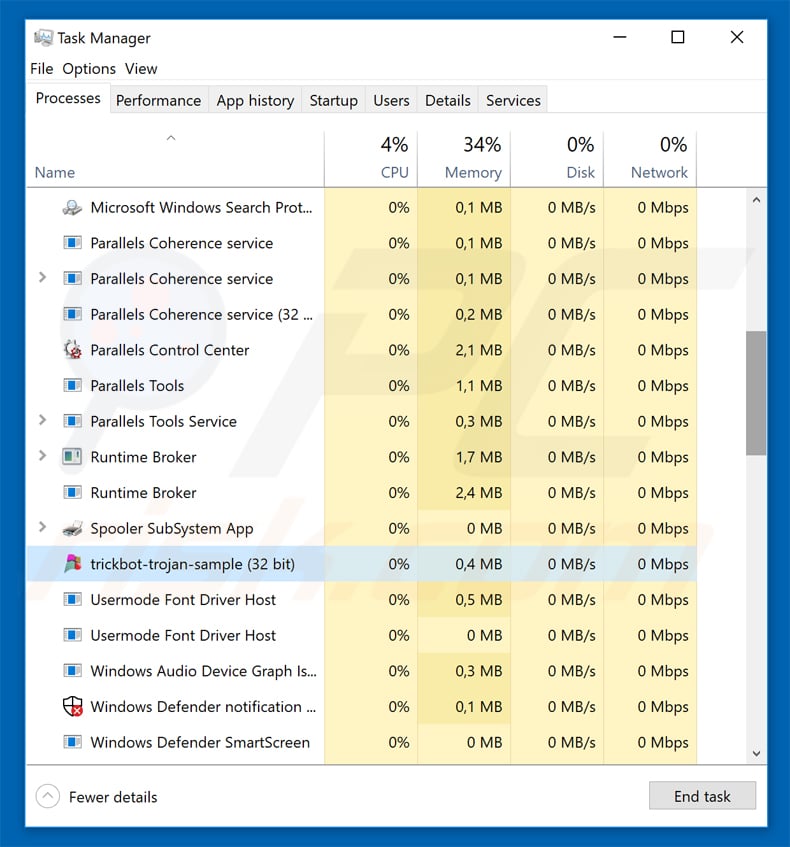

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

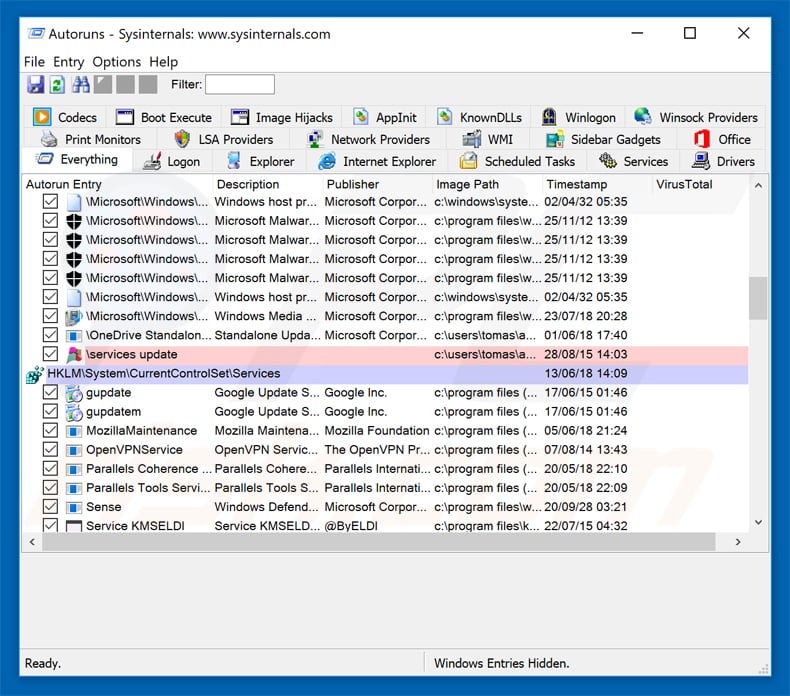

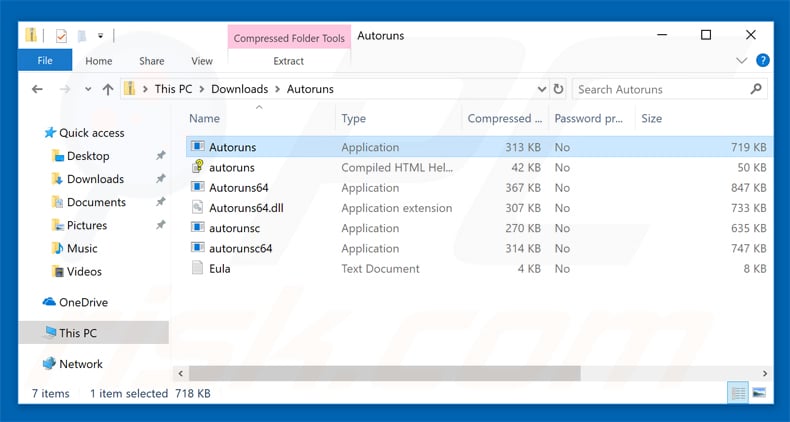

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

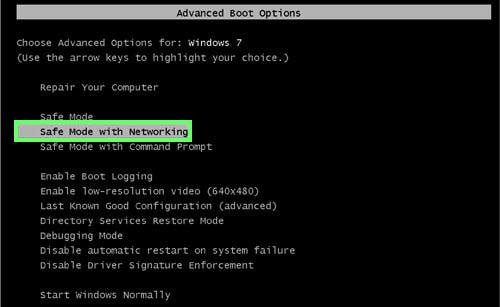

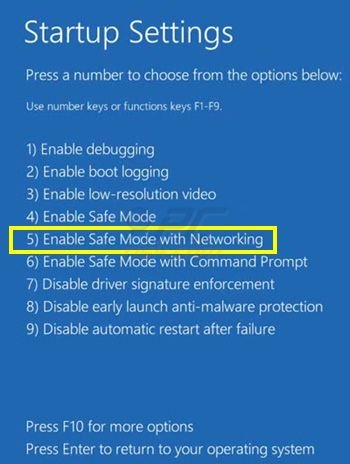

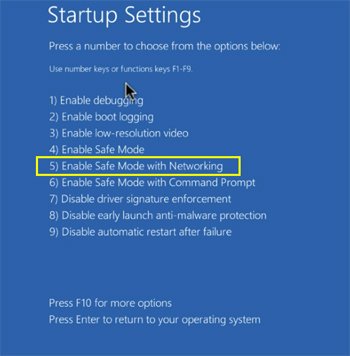

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

Windows XP en Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in "Veilige Modus met Netwerk":

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 te starten in "Veilige Modus met Netwerk":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in "Veilige Modus met Netwerk":

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

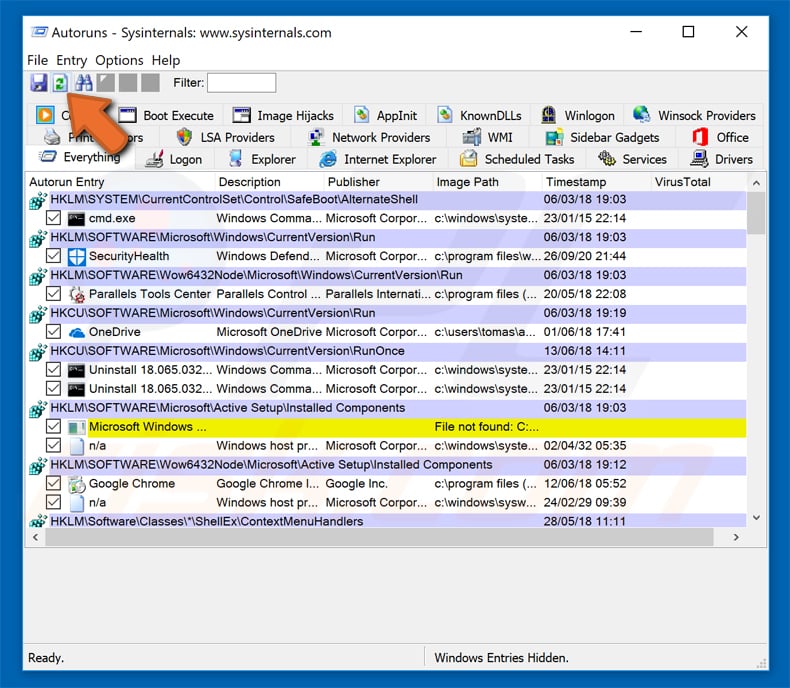

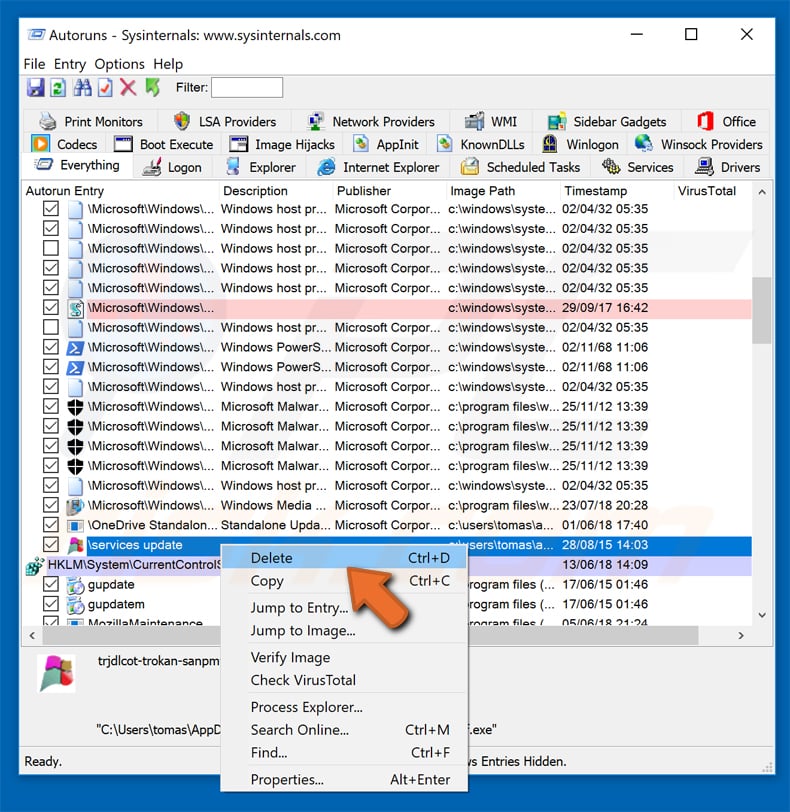

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

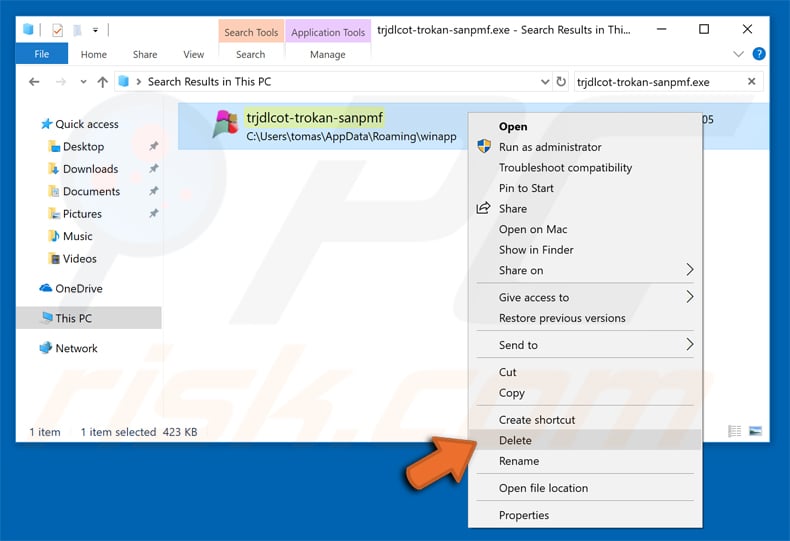

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen mappen en bestanden inschakelt voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie