Hoe TCLBanker malware van het besturingssysteem te verwijderen

TrojanOok bekend als: TCLBanker virus

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat voor soort malware is TCLBanker?

TCLBanker is een banking trojan die zich richt op gebruikers in Brazilië door stil hun browsers te monitoren en te activeren wanneer ze een van de 59 gemonitorde bank-, fintech- of cryptovalutawebsites bezoeken. Eenmaal geactiveerd legt het een overtuigende nep-interface over de echte banksessie van het slachtoffer om inloggegevens te verzamelen, terwijl het operators in staat stelt de geïnfecteerde machine op afstand te observeren en te manipuleren.

Volgens onderzoek van Elastic Security Labs wordt TCLBanker beschouwd als een aanzienlijke update van eerdere Braziliaanse banking trojan-families die bekend staan als Maverick en SORVEPOTEL. De campagne wordt intern gevolgd als REF3076. Op het moment van analyse waren verschillende componenten nog in ontwikkeling, wat erop wijst dat de malware zich in een vroeg operationeel stadium bevond.

De malware arriveert vermomd als een legitiem Logitech-software-installatieprogramma en verspreidt zich, eenmaal actief, verder door de WhatsApp- en Outlook-accounts van de geïnfecteerde gebruiker te kapen om phishingberichten naar hun contacten te sturen.

Overzicht van TCLBanker

De kern van TCLBanker's bankcomponent, intern aangeduid als Tcl.Agent, maakt gebruik van UI Automation om continu de adresbalk van populaire webbrowsers te bewaken. Op het moment dat een slachtoffer naar een van de 59 gerichte Braziliaanse bank-, fintech- of cryptocurrency-domeinen navigeert, brengt de malware een WebSocket-verbinding tot stand met zijn command-and-control-server en informeert de operator dat een slachtoffer actief is op een banksite.

Met een open sessie kan de aanvaller een WPF-gebaseerde volledig scherm overlay inzetten die het browservenster van het slachtoffer volledig bedekt. Deze overlays kunnen overtuigende nep-bankinlogpagina's, nep-Windows Update-voortgangsschermen en voice-phishing (vishing) prompts tonen - allemaal ontworpen om het slachtoffer te misleiden zodat deze inloggegevens overhandigt of een frauduleuze transactie autoriseert zonder te beseffen dat de interface nep is.

Mogelijkheden voor externe toegang en controle

Naast het overlay-framework geeft TCLBanker operators een reeks externe tools tijdens een actieve sessie. Ze kunnen schermafbeeldingen maken, het scherm van het slachtoffer live streamen, toetsaanslagen vastleggen via een ingebouwde keylogger, de inhoud van het klembord onderscheppen en shell-opdrachten rechtstreeks op de geïnfecteerde machine uitvoeren.

Om te voorkomen dat slachtoffers de overlay sluiten of van venster wisselen, blokkeert TCLBanker actief meerdere sneltoetsen - waaronder Tab, Escape, Alt+F4, PrintScreen en de Windows-toets - en beëindigt Taakbeheer elke 500 milliseconden als het slachtoffer het probeert te openen. Overlays worden ook verborgen voor schermopnametools met behulp van de WDA_EXCLUDEFROMCAPTURE-vlag, zodat ze niet gemakkelijk gedocumenteerd of opgemerkt kunnen worden via opnamesoftware.

Wormmodules: zelfverspreiding via WhatsApp en Outlook

TCLBanker bevat twee wormcomponenten die worden gevolgd als Tcl.WppBot. De eerste kaapt de geauthenticeerde WhatsApp Web-browsersessie van het slachtoffer om stilletjes phishingberichten naar al hun contacten te sturen. De tweede gebruikt COM-automatisering om phishing-e-mails rechtstreeks via het eigen Outlook-account van het slachtoffer te verzenden.

Omdat deze berichten afkomstig zijn van een echt, vertrouwd account in plaats van een onbekende afzender, is de kans veel groter dat ontvangers de link of bijlage openen en het installatieprogramma zelf uitvoeren. Elke nieuw geïnfecteerde machine wordt vervolgens een ander distributiepunt, waardoor de malware zich via sociale netwerken kan verspreiden zonder dat de aanvaller extra infrastructuur hoeft te beheren.

Gerichte applicaties

TCLBanker bewaakt browsernavigatie in Chrome, Firefox, Microsoft Edge, Brave, Opera en Vivaldi. Het let op bezoeken aan 59 Braziliaanse bank-, fintech- en cryptocurrency-domeinen - een lijst die grote retailbanken, digitale betaalplatforms en cryptocurrency-exchanges in Brazilië omvat.

De wormmodules richten zich specifiek op WhatsApp Web (benaderd via een van de bewaakte browsers) en Microsoft Outlook voor zelfverspreiding. De geofencing van de malware bevestigt de Braziliaans-Portugese taalinstelling, regionale identificatoren en toetsenbordindeling voordat deze wordt geactiveerd, zodat de malware stilletjes afsluit op machines buiten het beoogde doelprofiel.

Persistentie en verdedigingsontwijking

Om herstarten te overleven, kopieert TCLBanker zijn applicatiemap naar %LocalAppData%\LogiAI en registreert een verborgen geplande taak genaamd RuntimeOptimizeService met een aanmeldtrigger, zodat het automatisch opnieuw start telkens wanneer de gebruiker zich aanmeldt.

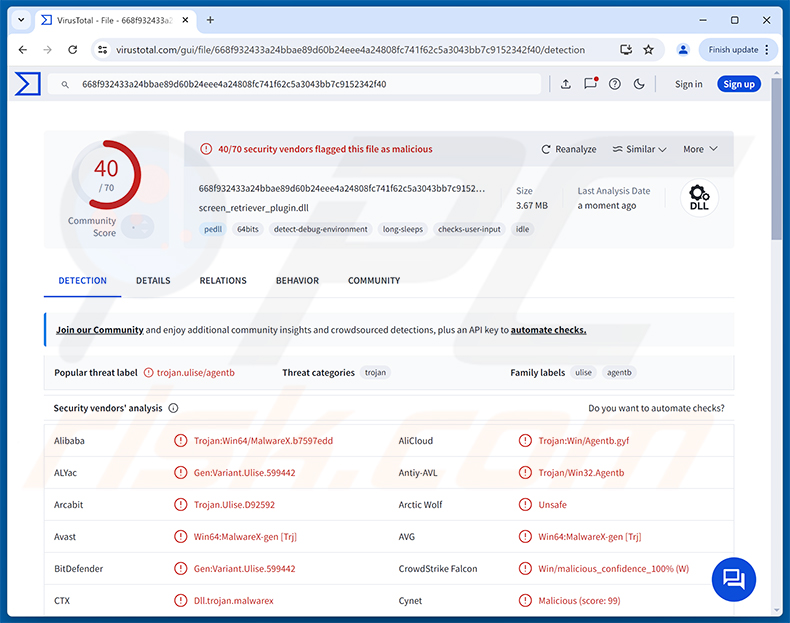

De initiële infectie vertrouwt op DLL-sideloading: een legitiem uitvoerbaar bestand van Logitech laadt een kwaadaardige screen_retriever_plugin.dll die ernaast is geplaatst, welke de hoofdpayload in het geheugen ontsleutelt en uitvoert zonder duidelijke bestanden naar de schijf te schrijven. De payload-ontsleuteling zelf is omgevingsgebonden - het faalt stilletjes als de malware detecteert dat het in een sandbox, geautomatiseerde analyseomgeving of virtualisatieplatform draait.

Voordat TCLBanker wordt geactiveerd, voert het minstens zes anti-debuggingcontroles uit, zoekt naar virtualisatiesoftware (VMware, VirtualBox, KVM, Xen, Parallels, QEMU), scant op sandbox-gerelateerde gebruikersnamen, verifieert dat de machine ten minste 64 GB schijfruimte, 2 GB RAM en twee CPU-kernen heeft, en patcht ETW (Event Tracing for Windows)-logging om detectie door beveiligingsmonitoringtools te verminderen. Een watchdog-subsysteem controleert ook continu op debuggers en instrumentatietools terwijl de malware draait.

| Naam | TCLBanker virus |

| Type Bedreiging | Banking trojan, Trojan, Trojan voor externe toegang (RAT) |

| Detectienamen | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Gen:Variant.Ulise.599442), ESET-NOD32 (Win64/Agent.IXI Trojan), Kaspersky (HEUR:Trojan.Win32.Agentb.gen), Microsoft (Trojan:Win32/Malgent), Volledige Lijst (VirusTotal) |

| Symptomen | Banking trojans zijn ontworpen om heimelijk de computer van het slachtoffer te infiltreren en stil te blijven, waardoor er geen specifieke symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| Distributiemethoden | Getrojaniseerd software-installatieprogramma (Logitech Logi AI Prompt Builder), DLL-sideloading, WhatsApp-berichten verzonden vanaf geïnfecteerde accounts, phishing-e-mails verzonden vanaf geïnfecteerde Outlook-accounts. |

| Schade | Gestolen bankinloggegevens en persoonlijke informatie, identiteitsdiefstal, financieel verlies, ongeautoriseerde banktransacties, de computer van het slachtoffer toegevoegd aan een botnet. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Conclusie

TCLBanker is een geavanceerde banking trojan die het verzamelen van inloggegevens, live controle van externe sessies en zelfverspreiding combineert om specifiek Braziliaanse internetbankgebruikers te targeten. De diepgaande anti-analysebescherming, DLL-sideloading-levering en het vermogen om zich te verspreiden via de eigen vertrouwde accounts van slachtoffers maken het moeilijker dan gemiddeld om te detecteren en in te dammen.

Slachtoffers kunnen te maken krijgen met ongeautoriseerde financiële transacties, gestolen bankinloggegevens, identiteitsdiefstal en bredere accountcompromittering door de shell-toegang die operators verkrijgen tijdens een actieve sessie. De malware moet onmiddellijk van het systeem worden verwijderd.

Meer voorbeelden van banking trojans zijn CHAVECLOAK, Ares en Javali.

Hoe heeft TCLBanker mijn computer geïnfiltreerd?

Volgens Elastic Security Labs wordt TCLBanker verspreid als een getrojaniseerde versie van het Logitech Logi AI Prompt Builder-installatieprogramma, verpakt in een ZIP-archief. Wanneer het slachtoffer de MSI uitvoert, wordt een legitiem uitvoerbaar bestand van Logitech misleid om een kwaadaardige DLL (screen_retriever_plugin.dll) te laden die ernaast is geplaatst - een techniek die DLL-sideloading wordt genoemd. Die DLL ontsleutelt en voert vervolgens de banking trojan-payload uit in het geheugen.

Zodra één machine is geïnfecteerd, verspreidt TCLBanker zich automatisch. Het neemt de geauthenticeerde WhatsApp Web-browsersessie van het slachtoffer over om phishingberichten naar al hun contacten te sturen, en gebruikt het eigen Outlook-account van het slachtoffer via COM-automatisering om phishing-e-mails naar ontvangers in hun adresboek te sturen. Omdat de berichten afkomstig zijn van een echt, herkend account, is de kans groter dat ontvangers ze vertrouwen en de installatielink erin uitvoeren.

In bredere zin bereiken bedreigingen van dit type slachtoffers ook via ongevraagde phishing-e-mails van onbekende afzenders, kwaadaardige advertenties, nep-softwaredownloadsites en software-cracks en sleutelgeneratoren die worden gedeeld via torrent- en bestandsdelingsnetwerken.

Hoe voorkomt u de installatie van malware?

Wees voorzichtig met onverwachte berichten - zelfs van mensen die u kent. Als een WhatsApp-contact of een e-mail van een collega een ongebruikelijke link of bijlage bevat die u niet verwachtte, verifieer dit dan bij hen via een apart kanaal voordat u iets aanklikt of downloadt. Download software alleen van officiële ontwikkelaarswebsites of geverifieerde app stores en wees op uw hoede voor installatieprogramma's die als ZIP-bestanden vanuit onbekende bronnen worden geleverd. Houd uw besturingssysteem en alle applicaties bijgewerkt zodat bekende kwetsbaarheden niet kunnen worden misbruikt voordat u ze patcht.

Vermijd illegale software, sleutelgeneratoren en niet-officiële activeringstools, aangezien deze tot de meest voorkomende leveringsvoertuigen voor banking trojans en vergelijkbare malware behoren. Gebruik een betrouwbaar beveiligingsprogramma en voer regelmatig scans uit om bedreigingen op te vangen die de eerste verdedigingslinies passeren. Als u denkt dat uw computer al geïnfecteerd is, raden wij aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is TCLBanker?

- STAP 1. Handmatige verwijdering van TCLBanker malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

Handmatige malwareverwijdering is een gecompliceerde taak - meestal is het het beste om antivirus- of anti-malwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen raden wij aan Combo Cleaner Antivirus voor Windows te gebruiken.

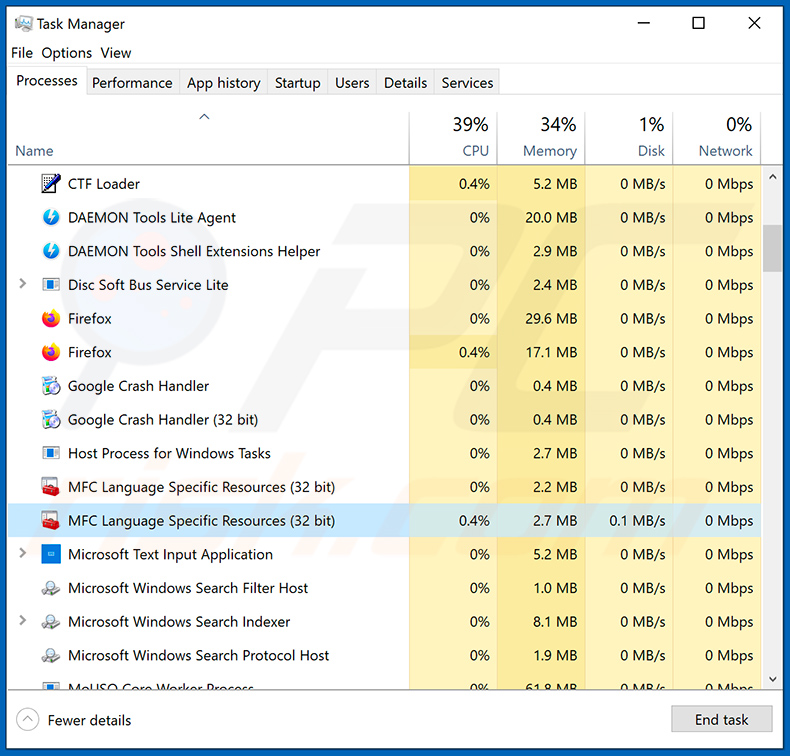

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat op de computer van een gebruiker draait:

Als u de lijst met programma's die op uw computer draaien hebt gecontroleerd, bijvoorbeeld met behulp van Taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet u doorgaan met deze stappen:

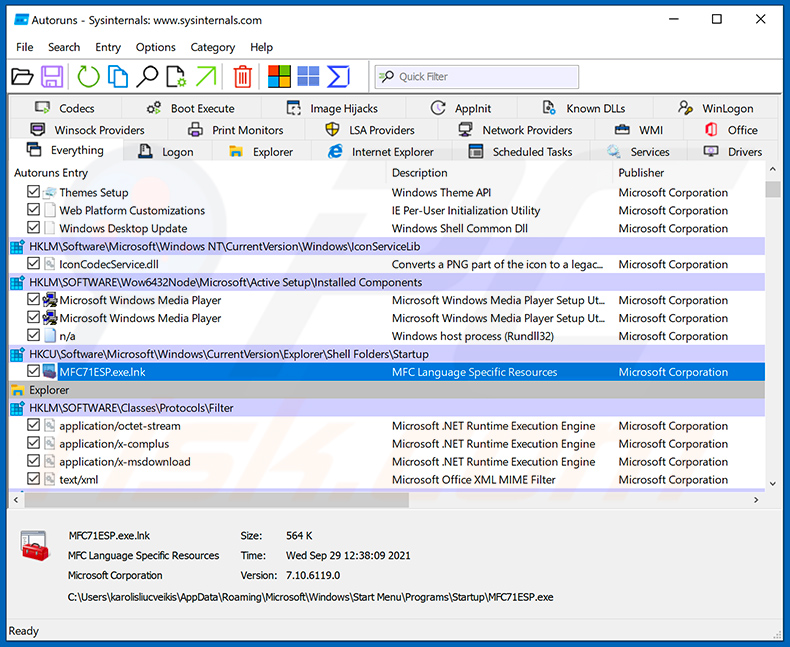

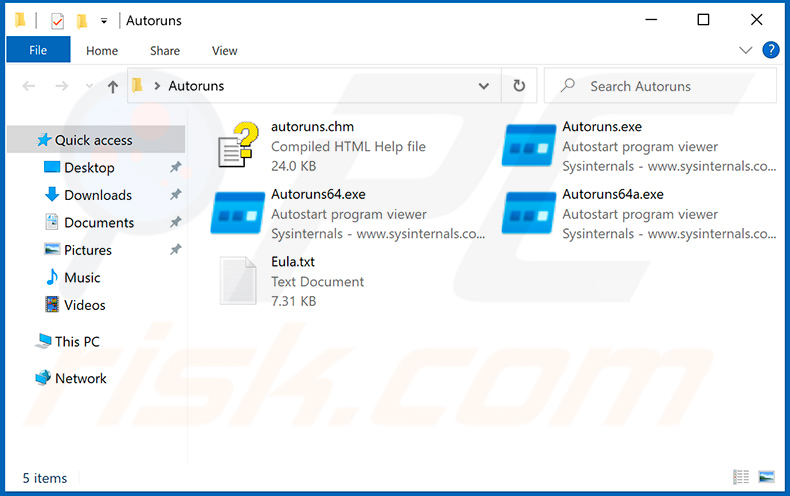

Download een programma genaamd Autoruns. Dit programma toont automatisch startende applicaties, Register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma toont automatisch startende applicaties, Register- en bestandssysteemlocaties:

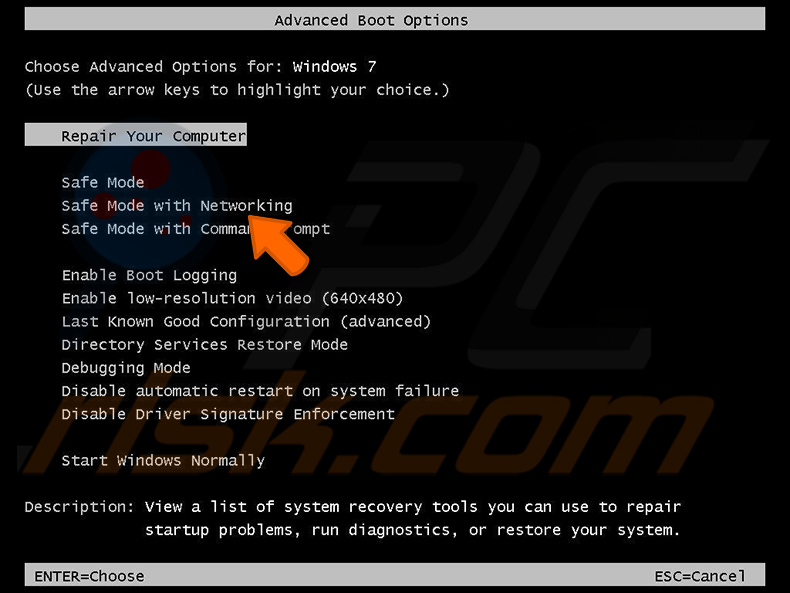

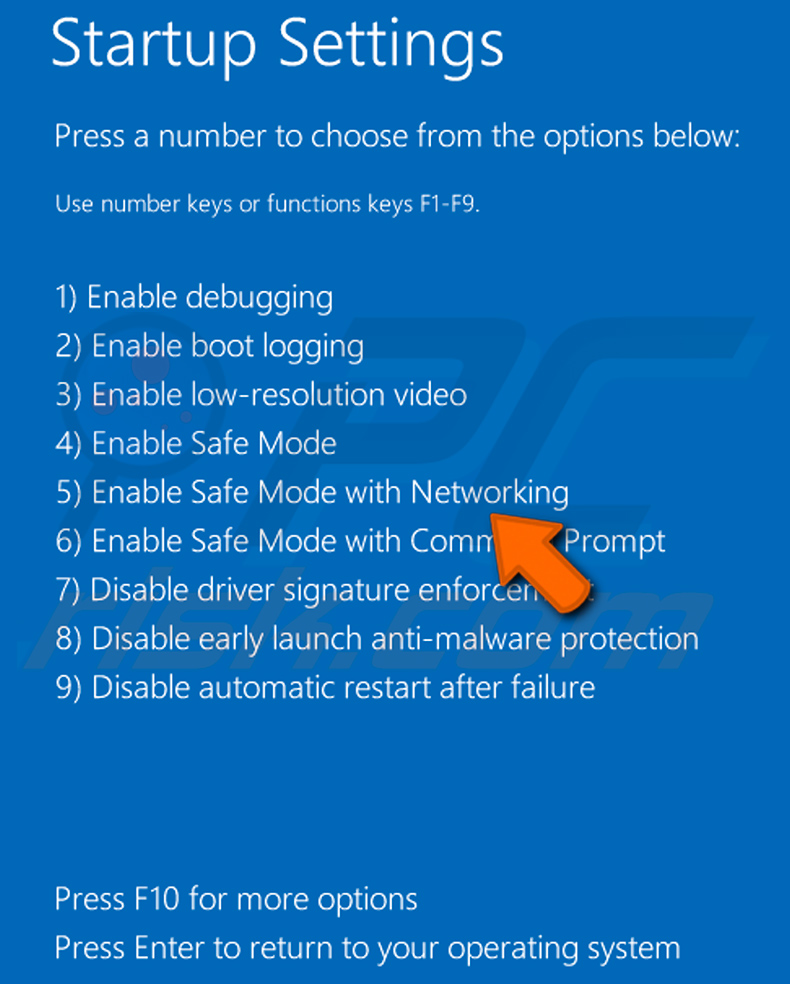

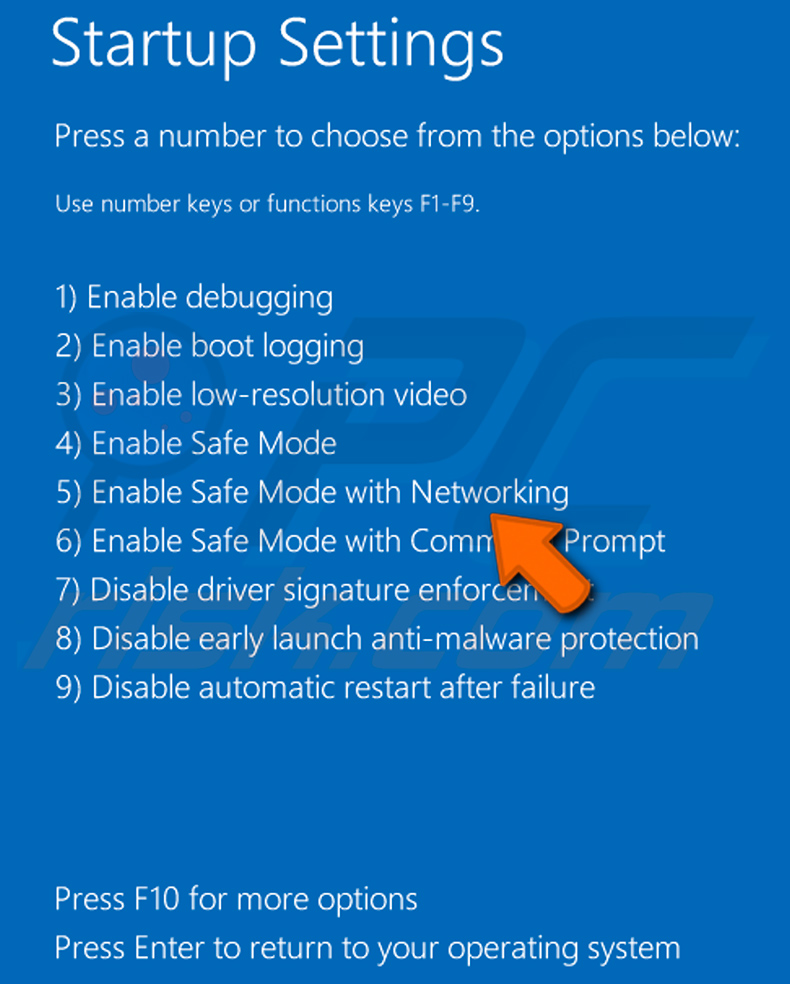

Herstart uw computer in de Veilige modus:

Herstart uw computer in de Veilige modus:

Windows XP- en Windows 7-gebruikers: Start uw computer op in de Veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstartproces van uw computer meerdere keren op de F8-toets op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet, en selecteer vervolgens Veilige modus met netwerk in de lijst.

Video die laat zien hoe u Windows 7 start in "Veilige modus met netwerk":

Windows 8-gebruikers: Start Windows 8 in de Veilige modus met netwerk - Ga naar het Startscherm van Windows 8, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" de optie Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Uw computer start nu opnieuw op in het "menu Geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en klik vervolgens op de knop "Geavanceerde opties". Klik in het scherm Geavanceerde opties op "Opstartinstellingen".

Klik op de knop "Opnieuw opstarten". Uw pc start opnieuw op in het scherm Opstartinstellingen. Druk op F5 om op te starten in de Veilige modus met netwerk.

Video die laat zien hoe u Windows 8 start in "Veilige modus met netwerk":

Windows 10-gebruikers: Klik op het Windows-logo en selecteer het aan/uit-pictogram. Klik in het geopende menu op "Opnieuw opstarten" terwijl u de "Shift"-toets op uw toetsenbord ingedrukt houdt. In het venster "Kies een optie" klikt u op "Problemen oplossen", selecteer vervolgens "Geavanceerde opties".

Selecteer in het menu Geavanceerde opties "Opstartinstellingen" en klik op de knop "Opnieuw opstarten". In het volgende venster moet u op de "F5"-toets op uw toetsenbord klikken. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerk.

Video die laat zien hoe u Windows 10 start in "Veilige modus met netwerk":

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

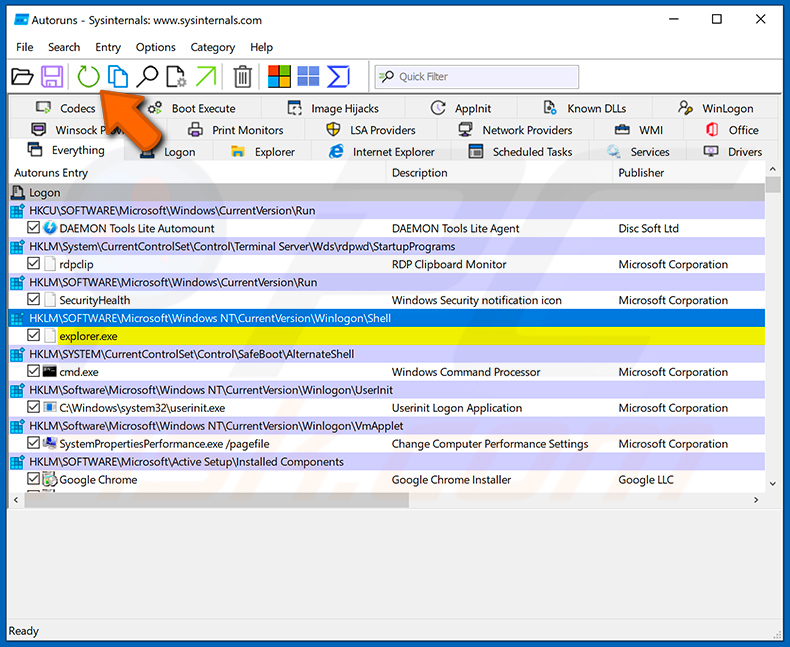

Klik in de Autoruns-applicatie bovenaan op "Options" en schakel de opties "Hide Empty Locations" en "Hide Windows Entries" uit. Klik na deze procedure op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Options" en schakel de opties "Hide Empty Locations" en "Hide Windows Entries" uit. Klik na deze procedure op het pictogram "Refresh".

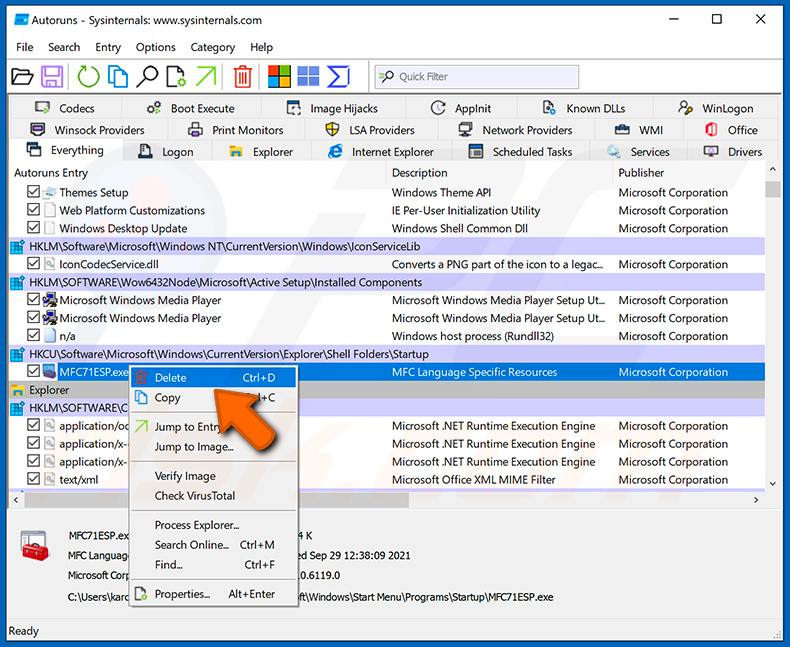

Controleer de lijst die door de Autoruns-applicatie wordt weergegeven en zoek het malwarebestand dat u wilt verwijderen.

Controleer de lijst die door de Autoruns-applicatie wordt weergegeven en zoek het malwarebestand dat u wilt verwijderen.

U moet het volledige pad en de naam noteren. Houd er rekening mee dat sommige malware procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het zeer belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u "Delete".

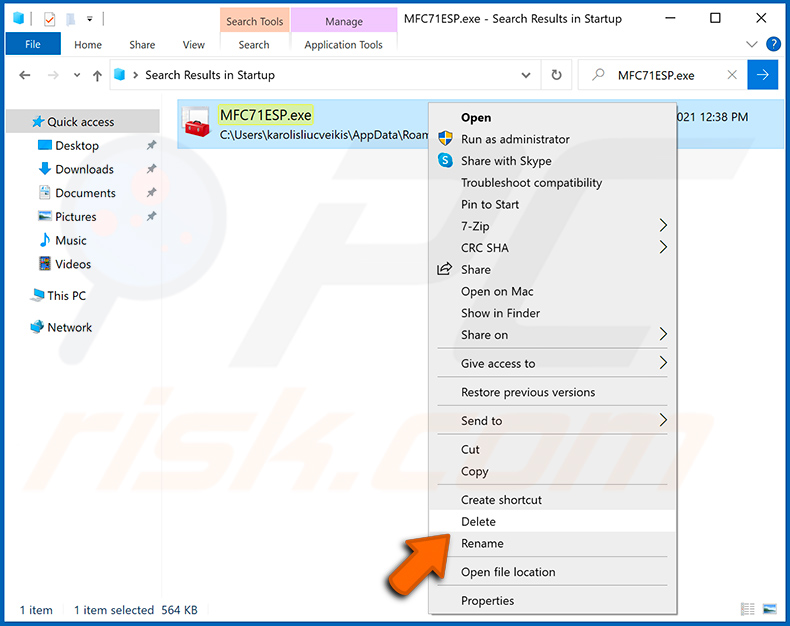

Nadat u de malware via de Autoruns-applicatie hebt verwijderd (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende systeemstart), moet u op uw computer naar de malwarenaam zoeken. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verdergaat. Als u de bestandsnaam van de malware vindt, zorg er dan voor dat u deze verwijdert.

Start uw computer opnieuw op in de normale modus. Het volgen van deze stappen zou alle malware van uw computer moeten verwijderen. Houd er rekening mee dat handmatige bedreigingsverwijdering geavanceerde computervaardigheden vereist. Als u deze vaardigheden niet hebt, laat malwareverwijdering dan over aan antivirus- en anti-malwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om infectie te voorkomen dan te proberen malware later te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste besturingssysteemupdates en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden wij aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met TCLBanker malware, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Formatteren verwijdert TCLBanker, maar wist ook elk bestand op de schijf. Het uitvoeren van een betrouwbare beveiligingstool zoals Combo Cleaner is een veiligere eerste stap en zou in de meeste gevallen voldoende moeten zijn om de infectie te verwijderen zonder gegevensverlies.

Wat zijn de grootste problemen die TCLBanker malware kan veroorzaken?

TCLBanker kan live banksessies onderscheppen, nep-inlogoverlays weergeven om inloggegevens te stelen, en operators in staat stellen om de geïnfecteerde machine op afstand te observeren en te besturen. Dit kan leiden tot ongeautoriseerde bankoverschrijvingen, verlies van toegang tot financiële accounts, identiteitsdiefstal en de verspreiding van de malware naar de eigen contacten van het slachtoffer via WhatsApp en e-mail.

Wat is het doel van TCLBanker malware?

TCLBanker is ontworpen om bankinloggegevens te stelen en frauduleuze transacties tegen Braziliaanse bankgebruikers te faciliteren. Het bewaakt browsers op bezoeken aan gerichte financiële sites, activeert een nep-overlaysessie om slachtoffers te misleiden zodat ze hun inloggegevens afgeven, en geeft de operator realtime toegang tot de gecompromitteerde machine tijdens die sessie.

Hoe heeft TCLBanker malware mijn computer geïnfiltreerd?

TCLBanker is gedocumenteerd als zijnde verspreid via een getrojaniseerd Logitech Logi AI Prompt Builder-installatieprogramma geleverd in een ZIP-archief, evenals via phishingberichten die automatisch worden verzonden vanuit de eigen WhatsApp- en Outlook-accounts van geïnfecteerde gebruikers. In bredere zin bereiken bedreigingen van dit type slachtoffers ook via phishing-e-mails van onbekende afzenders, nep-softwaredownloadpagina's, kwaadaardige advertenties en illegale content.

Beschermt Combo Cleaner mij tegen malware?

Ja. Combo Cleaner kan de meeste bekende malware detecteren en verwijderen, inclusief banking trojans zoals TCLBanker. Omdat geavanceerde bedreigingen zich diep in het systeem kunnen inbedden, is het uitvoeren van een volledige scan de beste manier om te bevestigen dat de infectie volledig is verwijderd.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie