Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat voor soort malware is SORVEPOTEL?

SORVEPOTEL is een stukje kwaadaardige software dat wordt gebruikt om bankgegevens te stelen. Het kan zich snel verspreiden via de WhatsApp berichten-/communicatiedienst. SORVEPOTEL is gebruikt om gebruikers in Brazilië aan te vallen. Deze malware heeft Braziliaanse overheidsinstellingen en organisaties binnen de bouw-, technologie- en onderwijssector gecompromitteerd.

Overzicht van SORVEPOTEL malware

Zoals vermeld in de inleiding, kan SORVEPOTEL zichzelf verspreiden via WhatsApp-accounts die de malware zelf kan compromitteren. De getroffen accounts worden gebruikt om misleidende berichten in het Portugees naar alle contacten en groepen te sturen. De berichten verspreiden een kwaadaardig ZIP-bestand dat zogenaamd alleen via de computer kan worden geopend.

De exacte tekst kan verschillen, maar het komt erop neer dat ontvangers worden verleid om het archiefbestand te downloaden en te openen. De ZIP bevat een LNK-bestand (Windows-snelkoppeling) dat bij het starten de infectieketen in gang zet. Het is een meerfasig proces waarbij verschillende loaders en payloads betrokken zijn.

De eerste stap is het leggen van contact met een C&C (Command and Control) server; van daaruit wordt een PowerShell script (meestal in een BAT – batchbestand) gedownload. Dit script zorgt ervoor dat het virus op het geïnfecteerde apparaat blijft staan (door zichzelf zo in te stellen dat het bij elke herstart van het systeem automatisch wordt gestart) en verbinding maakt met een andere C&C.

SORVEPOTEL probeert contact te houden met meerdere C&C-servers, van waaruit het vervolgens verdere payloads kan downloaden. De gedownloade inhoud wordt vervolgens in het geheugen geladen. Op het moment van onderzoek maakte SORVEPOTEL gebruik van twee payloads: één gericht op financiële gegevens en één die WhatsApp-accounts kaapt en zich via deze accounts verspreidt.

De malware maakt gebruik van anti-analyse- en anti-debugging mechanismen. Het programma controleert actieve browsers en bezochte URL's voor toegang tot interessante websites.

Op het moment van schrijven controleerde SORVEPOTEL op bezoeken aan verschillende cryptocurrency-gerelateerde sites en Braziliaanse bankwebsites. Enkele van de doelwitten zijn: Binance, Blockchain.com, Banco BMG, Banco Bradesco, Banco do Brasil, Banco Pan, Banco Safra, Banestes (Banco do Estado do Espirito Santo), Banpará, Banrisul, en Caixa Econômica Federal.

De stealer-payload wordt gebruikt om financiële informatie te stelen. Deze payload is een .NET uitvoerbaar bestand dat controleert of het slachtoffer zich in Brazilië bevindt door de betreffende systeeminstellingen te controleren. Enkele van de commando's die deze payload kan uitvoeren zijn: lopende processen beëindigen, een lijst met geopende vensters verkrijgen, geopende vensters minimaliseren/maximaliseren, muis-/toetsenbordactiviteit monitoren, screenshots maken, toetsaanslagen registreren (keylogging) en overlayschermen weergeven die gebruikersinteractie kunnen blokkeren.

SORVEPOTEL heeft overlay-schermen getoond die zijn vermomd als beveiligingswaarschuwingen van banken en die online bankinlogpagina's imiteren. Wanneer een slachtoffer probeert toegang te krijgen tot zijn bankrekening, wordt de website overlaid met een phishing-scherm dat de ingevoerde inloggegevens registreert (bijv. gebruikersnamen/wachtwoorden, 2FA/MFA-codes, pincodes, QR-codes, elektronische handtekeningen, enz.).

De tweede payload is ook een .NET-uitvoerbaar bestand. Het zoekt naar actieve WhatsApp-sessies. Als een dergelijke sessie wordt gedetecteerd, plaatst het programma Selenium en een Google Chrome browser driver – deze tools worden gebruikt om controle over de browser te krijgen.

Een JavaScript-bundel wordt gebruikt om toegang te krijgen tot de interne functies van WhatsApp Web en deze te gebruiken voor zelfverspreiding (d.w.z. om malspam te verzenden die SORVEPOTEL-infecties veroorzaakt). Omdat de accounts worden gebruikt om berichten in bulk te verzenden, worden ze vaak opgeschort wegens vermoedelijke spam.

Er moet worden vermeld dat, aangezien deze infectie afhankelijk is van het downloaden van payloads, de resulterende infecties en de mogelijkheden ervan kunnen verschillen naargelang de inhoud die in het apparaat wordt geïnfiltreerd. Bovendien verbeteren malwareontwikkelaars hun software en methodologieën voortdurend. Daarom kunnen toekomstige versies van SORVEPOTEL extra/andere functionaliteiten hebben.

Samenvattend kan de aanwezigheid van software zoals SORVEPOTEL op apparaten leiden tot meerdere systeeminfecties, ernstige privacyproblemen, financiële verliezen en identiteitsdiefstal.

| Naam | SORVEPOTEL virus |

| Type bedreiging | Trojan, banktrojan, bankmalware. |

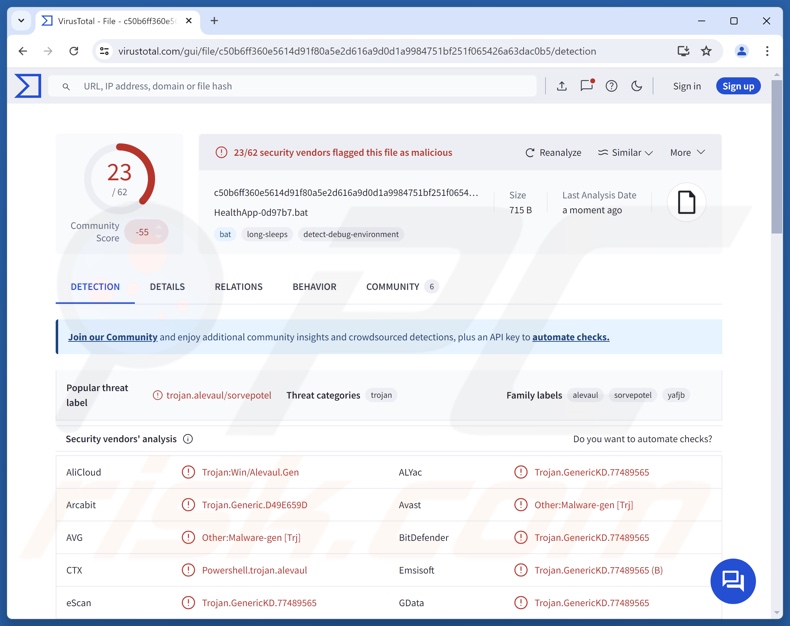

| Detectienamen | Avast (Overig:Malware-gen [Trj]), Combo Cleaner (Trojan.GenericKD.77489565), Kaspersky (HEUR:Trojan.BAT.Alien.gen), Microsoft (Trojan:Win32/Alevaul!rfn), TrendMicro (Trojan.BAT.SORVEPOTEL.YAFJB), Volledige lijst met detecties (VirusTotal) |

| Symptomen | Trojaanse paarden zijn ontworpen om heimelijk de computer van het slachtoffer te infiltreren en stil te blijven, waardoor er geen duidelijke symptomen zichtbaar zijn op een geïnfecteerde machine. |

| Verspreidingsmethoden | Geïnfecteerde WhatsApp- of e-mailbijlagen, kwaadaardige online advertenties, social engineering, software ‘cracks’. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer wordt toegevoegd aan een botnet. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Voorbeelden van bankmalware

We hebben talloze kwaadaardige programma's onderzocht; Osprey, BlackMoon, CarnavalHeist en CHAVECLOAK zijn slechts enkele van onze artikelen over software die is gebruikt om bankgegevens te stelen.

Malware is een brede term die software met verschillende functies omvat. De dreiging die de infectie vormt, wordt dus bepaald door de malware zelf en de doelstellingen van de aanvallers. Maar hoe kwaadaardige software ook werkt, de aanwezigheid ervan op een systeem brengt de veiligheid van het apparaat en de gebruiker in gevaar. Daarom moeten alle dreigingen onmiddellijk na detectie worden verwijderd.

Hoe is SORVEPOTEL op mijn computer terechtgekomen?

SORVEPOTEL verspreidt zich via malspam die wordt verzonden via WhatsApp. De malware compromitteert de accounts zelf. Wanneer SORVEPOTEL een actieve WhatsApp-sessie detecteert, maakt het gebruik van Selenium, een Chrome-driver en een JavaScript-bundel om het account te kapen en te gebruiken voor het massaal versturen van spam. De berichten worden naar alle contacten en groepen van een getroffen account verzonden.

Tijdens het onderzoek richtte SORVEPOTEL zich op Braziliaanse gebruikers en waren de spamberichten in het Portugees. De tekst daarin was bedoeld om ontvangers te verleiden tot het downloaden en openen van het verzonden ZIP-archief. Deze bestanden hadden titels als “ORCAMENTO_114418.zip”, “RES-20250930_112057.zip” en andere namen die een verband suggereerden met financiële documenten of een relatie met gezondheidsapplicaties. Het archief bevatte een LNK-bestand dat bij uitvoering de infectieketen van SORVEPOTEL in gang zette.

Een ander type malspam dat werd gebruikt om SORVEPOTEL te verspreiden, waren spam-e-mails. Deze berichten varieerden in onderwerp en inhoud. De e-mails hadden ZIP-archieven (die eveneens LNK-bestanden bevatten) als bijlage, en de volgende bestandsnamen zijn waargenomen: “COMPROVANTE_20251001_094031.zip”, "ComprovanteSantander -75319981.682657420.zip“ en ”NEW-20251001_133944-PED_1273E322.zip".

Andere verspreidingsmethoden zijn niet onwaarschijnlijk. Phishing en social engineering zijn standaard bij de verspreiding van malware. Kwaadaardige software wordt meestal vermomd als of gebundeld met gewone programma-/mediabestanden. Het kan gaan om archieven (ZIP, RAR, enz.), uitvoerbare bestanden (EXE, RUN, enz.), documenten (Microsoft Office, Microsoft OneNote, PDF, enz.), JavaScript, enzovoort. Het openen van een besmet bestand kan al voldoende zijn om het downloaden/installeren van malware in gang te zetten.

De meest voorkomende technieken voor het verspreiden van malware zijn: kwaadaardige bijlagen of links in spam (bijv. PM's/DM's, e-mails, sms'jes, posts op sociale media/forums, enz.), trojans (backdoors/loaders), drive-by (heimelijke/misleidende) downloads, malvertising, online oplichting, dubieuze downloadbronnen (bijv. freeware en websites van derden, peer-to-peer netwerken, enz.), illegale inhoud, illegale software-activeringstools (“cracks”) en valse updates.

Bovendien kunnen sommige schadelijke programma's zich zelf verspreiden via lokale netwerken en verwijderbare opslagapparaten (bijv. externe harde schijven, USB-sticks, enz.).

Hoe kunt u de installatie van malware voorkomen?

We raden u ten zeerste aan om inkomende communicatie met de nodige voorzichtigheid te benaderen. Bijlagen of links in verdachte/irrelevante e-mails mogen niet worden geopend, omdat ze schadelijk kunnen zijn. We raden u aan waakzaam te zijn tijdens het surfen, aangezien het internet vol staat met misleidende en schadelijke inhoud.

Een andere aanbeveling is om alleen te downloaden van officiële en geverifieerde bronnen. Software moet worden geactiveerd en bijgewerkt met behulp van originele functies/tools, aangezien software die is verkregen van derden malware kan bevatten.

We moeten het belang benadrukken van het installeren en up-to-date houden van betrouwbare antivirussoftware. Beveiligingsprogramma's moeten worden gebruikt om regelmatig systeemscans uit te voeren en gedetecteerde bedreigingen en problemen te verwijderen. Als u denkt dat uw computer al geïnfecteerd is, raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is SORVEPOTEL?

- STAP 1. Handmatige verwijdering van SORVEPOTEL-malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

Het handmatig verwijderen van malware is een ingewikkelde taak. Meestal kunt u dit het beste automatisch laten doen door antivirus- of antimalwareprogramma's. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken.

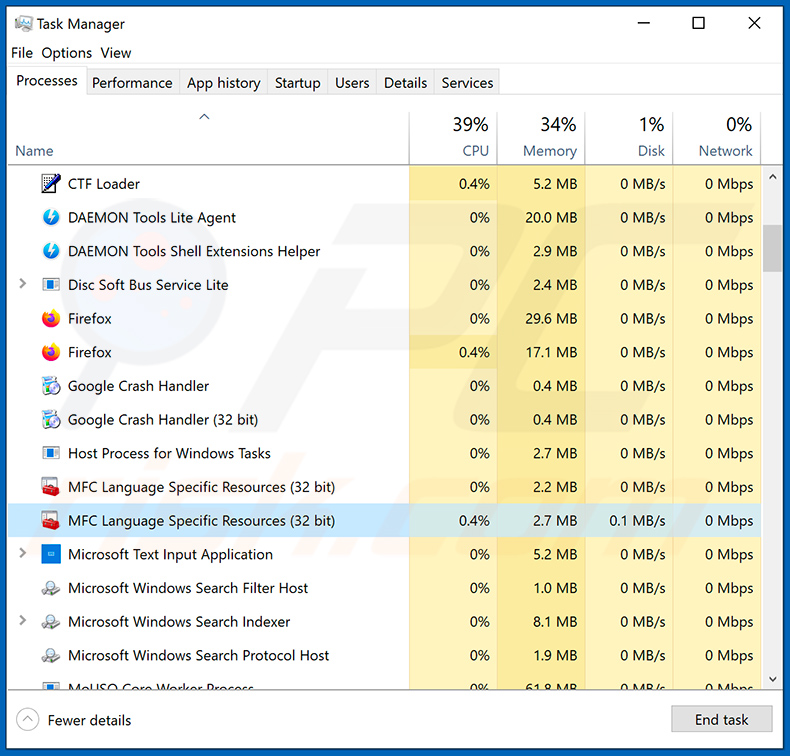

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u wilt verwijderen. Hier is een voorbeeld van een verdacht programma dat op de computer van een gebruiker draait:

Als u de lijst met programma's die op uw computer worden uitgevoerd hebt gecontroleerd, bijvoorbeeld met behulp van Taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet u deze stappen volgen:

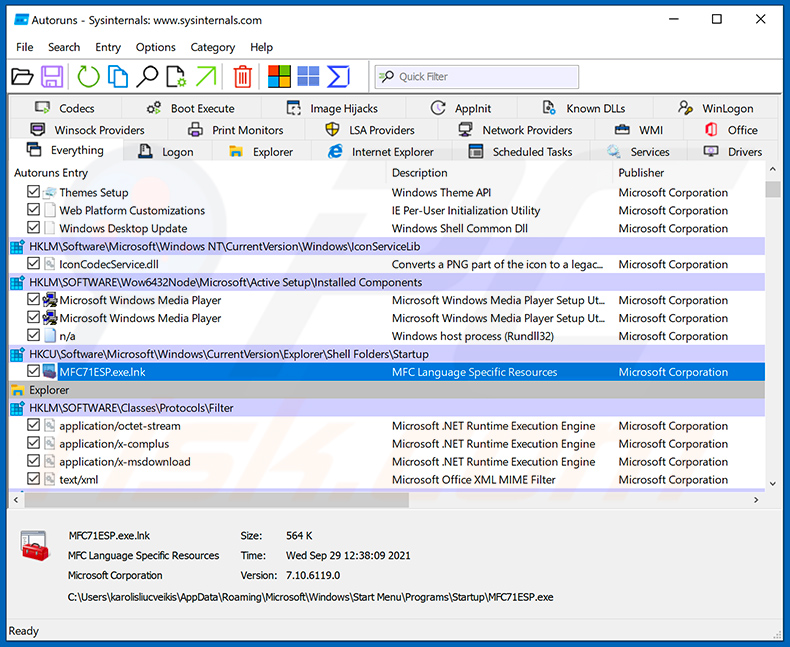

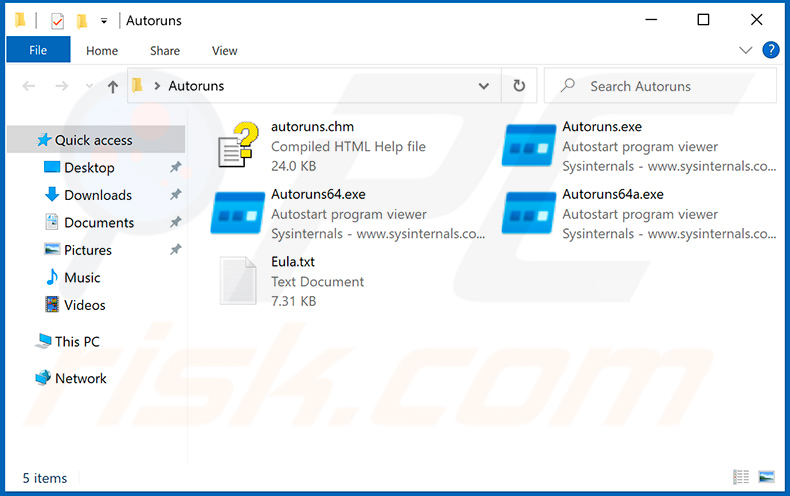

Download een programma met de naam Autoruns. Dit programma toont automatisch startende toepassingen, het register en de locaties van het bestandssysteem:

Download een programma met de naam Autoruns. Dit programma toont automatisch startende toepassingen, het register en de locaties van het bestandssysteem:

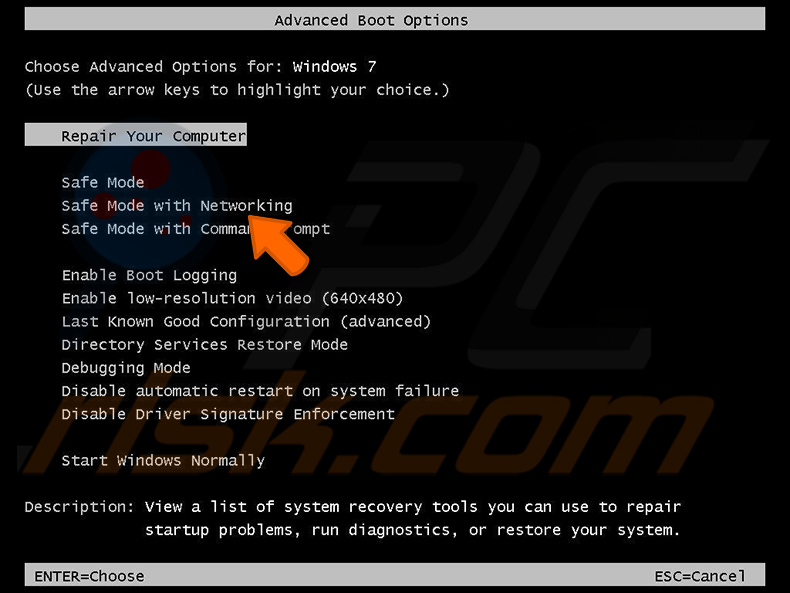

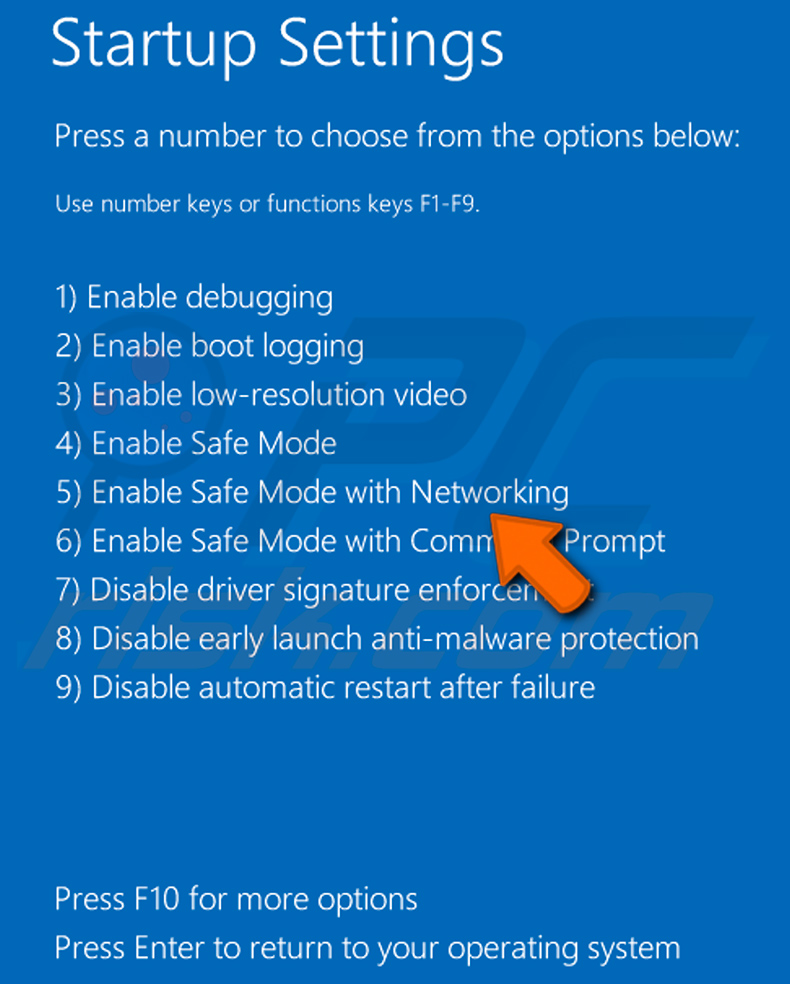

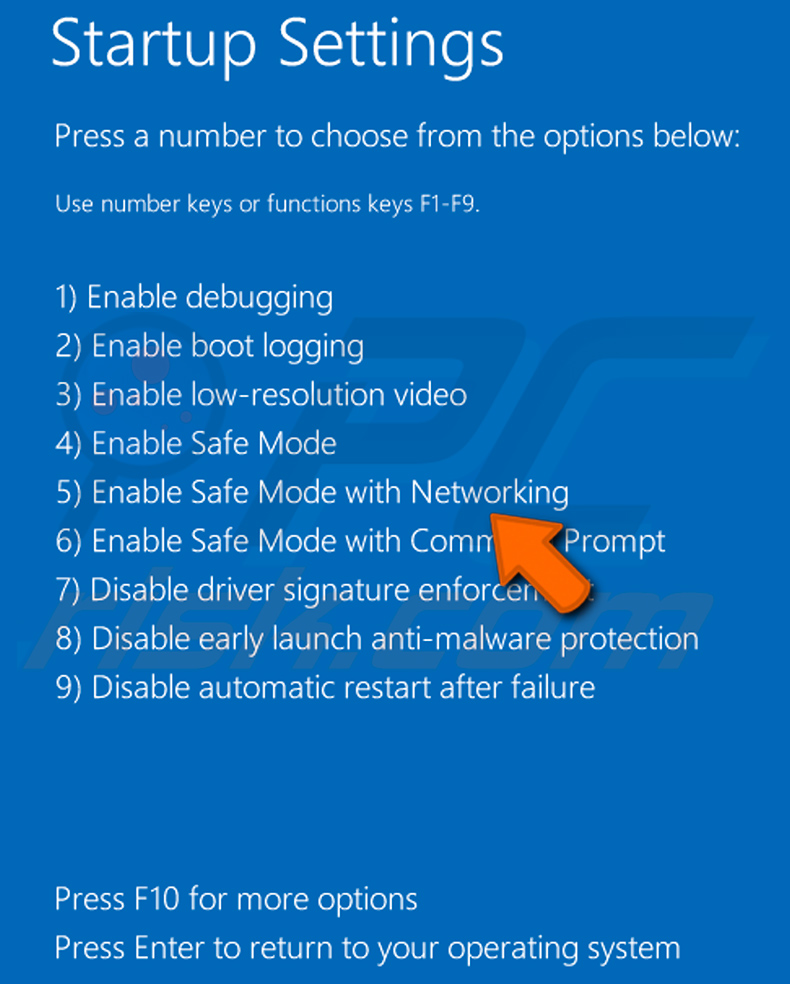

Start uw computer opnieuw op in de veilige modus:

Start uw computer opnieuw op in de veilige modus:

Gebruikers van Windows XP en Windows 7: Start uw computer op in de veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten en klik op OK. Druk tijdens het opstarten van uw computer meerdere keren op de F8-toets op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet. Selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video waarin wordt getoond hoe u Windows 7 start in de “Veilige modus met netwerkmogelijkheden”:

Gebruikers van Windows 8: Start Windows 8 op in de veilige modus met netwerkmogelijkheden - Ga naar het startscherm van Windows 8, typ Geavanceerd en selecteer Instellingen in de zoekresultaten. Klik op Geavanceerde opstartopties en selecteer Geavanceerd opstarten in het venster “Algemene pc-instellingen” dat wordt geopend.

Klik op de knop ‘Nu opnieuw opstarten’. Uw computer wordt nu opnieuw opgestart in het menu ‘Geavanceerde opstartopties’. Klik op de knop ‘Problemen oplossen’ en vervolgens op de knop ‘Geavanceerde opties’. Klik in het scherm met geavanceerde opties op ‘Opstartinstellingen’.

Klik op de knop ‘Opnieuw opstarten’. Uw pc wordt opnieuw opgestart in het scherm Opstartinstellingen. Druk op F5 om op te starten in de veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 8 opstart in “Veilige modus met netwerkmogelijkheden”:

Gebruikers van Windows 10: klik op het Windows-logo en selecteer het pictogram ‘Power’. Klik in het geopende menu op ‘Restart’ terwijl u de ‘Shift’-toets op uw toetsenbord ingedrukt houdt. Klik in het venster ‘Kies een optie’ op ‘Problemen oplossen’ en selecteer vervolgens ‘Geavanceerde opties’.

Selecteer in het menu met geavanceerde opties “Opstartinstellingen” en klik op de knop “Opnieuw opstarten”. In het volgende venster moet u op de knop “F5” op uw toetsenbord klikken. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 10 start in “Veilige modus met netwerkondersteuning”:

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

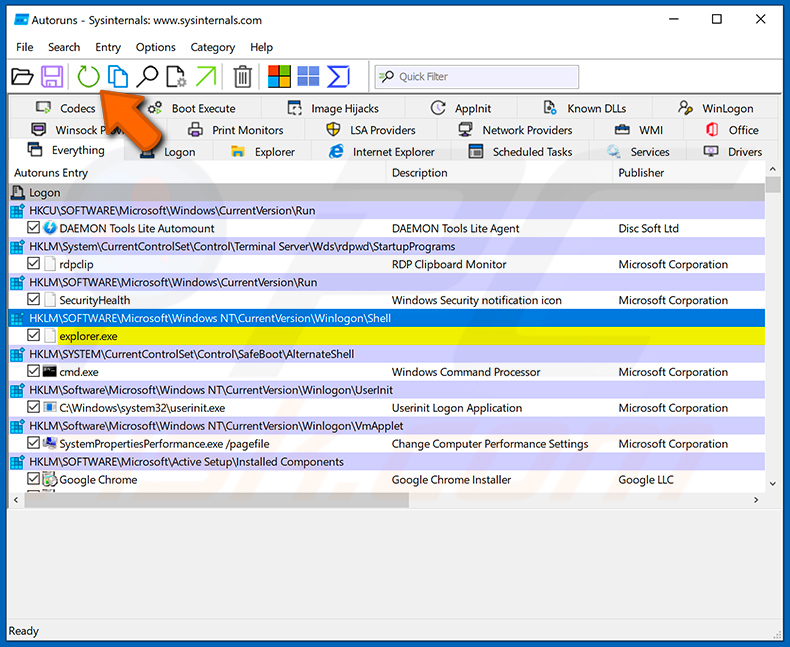

Klik in de toepassing Autoruns bovenaan op “Options” en schakel de opties “Hide Empty Locations” en “Hide Windows Entries” uit. Klik na deze procedure op het pictogram “Vernieuwen”.

Klik in de toepassing Autoruns bovenaan op “Options” en schakel de opties “Hide Empty Locations” en “Hide Windows Entries” uit. Klik na deze procedure op het pictogram “Vernieuwen”.

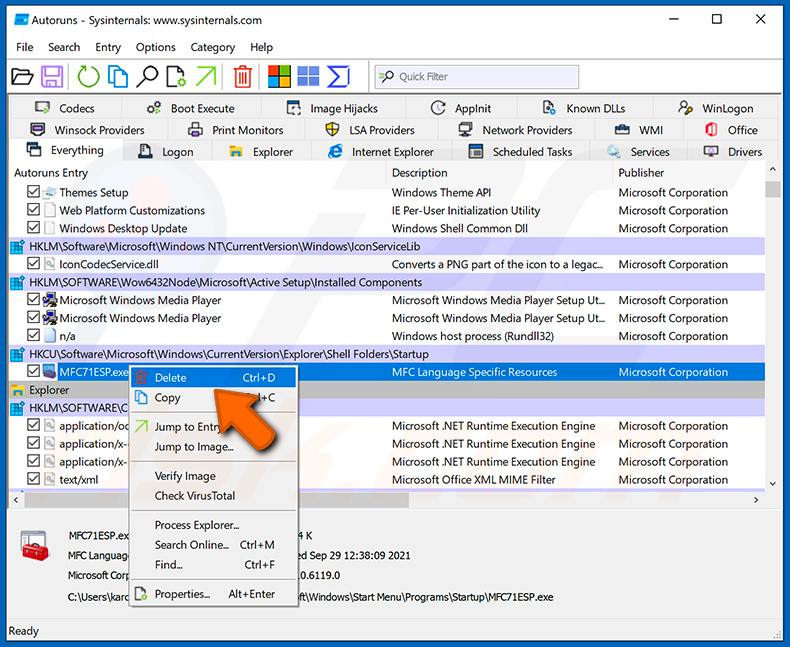

Controleer de lijst die door de Autoruns-toepassing wordt weergegeven en zoek het malwarebestand dat u wilt verwijderen.

Controleer de lijst die door de Autoruns-toepassing wordt weergegeven en zoek het malwarebestand dat u wilt verwijderen.

Noteer het volledige pad en de naam ervan. Houd er rekening mee dat sommige malware procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat u systeembestanden verwijdert. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam ervan en kiest u “Verwijderen”.

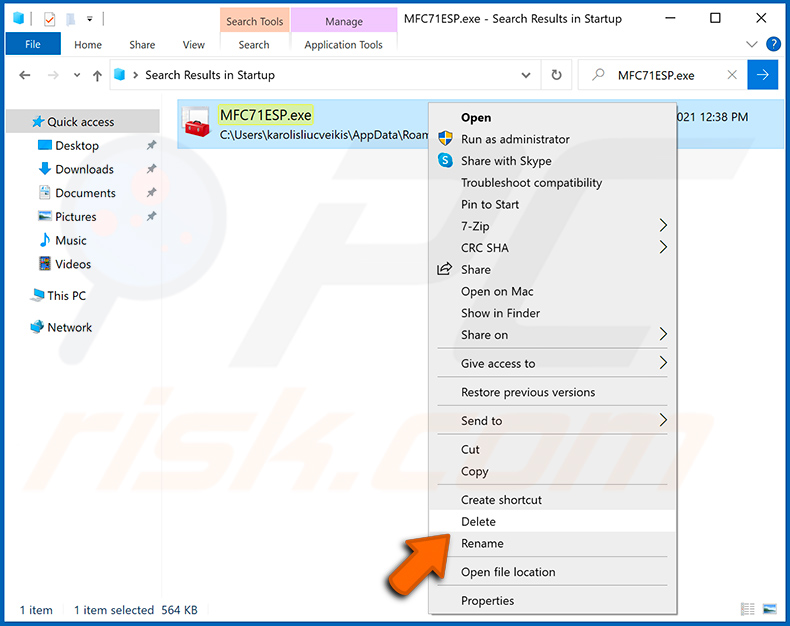

Nadat u de malware hebt verwijderd via de Autoruns-toepassing (hierdoor wordt ervoor gezorgd dat de malware niet automatisch wordt uitgevoerd bij de volgende systeemstart), moet u op uw computer zoeken naar de naam van de malware. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verdergaat. Als u de bestandsnaam van de malware vindt, verwijder deze dan.

Start uw computer opnieuw op in de normale modus. Als u deze stappen volgt, wordt alle malware van uw computer verwijderd. Houd er rekening mee dat het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist. Als u niet over deze vaardigheden beschikt, laat het verwijderen van malware dan over aan antivirus- en antimalwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om infectie te voorkomen dan later malware te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates voor het besturingssysteem en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met SORVEPOTEL-malware. Moet ik mijn opslagapparaat formatteren om deze te verwijderen?

Voor het verwijderen van malware is formatteren zelden nodig.

Wat zijn de grootste problemen die SORVEPOTEL-malware kan veroorzaken?

De gevaren die aan een infectie verbonden zijn, hangen af van de mogelijkheden van de malware en de werkwijze van de aanvallers. SORVEPOTEL is malware die informatie steelt en zich via WhatsApp kan verspreiden. Het wordt gebruikt om bankgegevens te stelen. Dit soort infecties brengt risico's met zich mee op ernstige privacyproblemen, financiële verliezen en identiteitsdiefstal.

Wat is het doel van SORVEPOTEL-malware?

Malware wordt meestal gebruikt om winst te maken. Aanvallen kunnen echter ook worden ingegeven door het plezier of persoonlijke wrok van de aanvallers, het verstoren van processen (bijv. websites, diensten, bedrijven, enz.), hacktivisme en politieke/geopolitieke motieven.

Hoe is de SORVEPOTEL-malware op mijn computer terechtgekomen?

SORVEPOTEL is verspreid via e-mail en WhatsApp-malspam. Het kan zich ook zelf verspreiden via WhatsApp door accounts op geïnfecteerde apparaten te kapen en kwaadaardige archieven naar alle contacten/groepen te sturen.

Andere verspreidingstechnieken zijn echter niet onwaarschijnlijk. Naast spam-e-mails wordt malware vaak verspreid via malvertising, drive-by downloads, trojans, online oplichting, onbetrouwbare downloadbronnen (bijv. freeware en gratis filehostingsites, P2P-netwerken, enz.), illegale software/media, illegale activeringstools (“cracks”) en valse updates. Sommige schadelijke programma's kunnen zichzelf verspreiden via lokale netwerken en verwijderbare opslagapparaten.

Beschermt Combo Cleaner mij tegen malware?

Combo Cleaner kan de meeste bekende malware-infecties detecteren en verwijderen. Houd er rekening mee dat het uitvoeren van een volledige systeemscan essentieel is, aangezien geavanceerde kwaadaardige programma's zich meestal diep in systemen verbergen.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie