Hoe SnappyClient van geïnfecteerde apparaten te verwijderen

TrojanOok bekend als: SnappyClient trojan voor beheer op afstand

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat voor soort malware is SnappyClient?

SnappyClient is malware die wordt verspreid via HijackLoader. Het is geschreven in C++ en wordt door cybercriminelen gebruikt om geïnfecteerde apparaten op afstand te besturen (als een trojan voor extern beheer op afstand) en gegevens te stelen. Zodra een systeem is geïnfecteerd, kan SnappyClient communiceren met een C2-server om instructies te ontvangen.

Overzicht van SnappyClient

Om detectie te voorkomen verandert SnappyClient de werking van Windows-beveiligingscontroles, zodat de malware niet wordt gedetecteerd. Dit doet het door AMSI te verstoren, het systeem dat code op bedreigingen scant. In plaats van AMSI de bedreiging te laten melden, wordt het gedwongen om het als veilig te tonen.

Daarnaast heeft SnappyClient een interne instellingenlijst die bepaalt hoe het draait en waar gegevens worden opgeslagen. Deze instellingen bepalen welke gegevens het steelt, waar het deze opslaat, hoe het op het apparaat blijft, en of het moet stoppen of blijven draaien. Het gebruikt deze instellingen ook om actief te blijven na een herstart van het systeem (persistentie).

Bovendien downloadt de malware twee versleutelde bestanden van de server van de aanvaller. Deze bestanden worden op een verborgen, versleutelde manier opgeslagen en worden gebruikt om te bepalen wat de malware doet op het geïnfecteerde apparaat.

Functies van SnappyClient

SnappyClient kan afbeeldingen van het scherm van het slachtoffer vastleggen en deze naar cybercriminelen sturen. Het kan ook actieve processen op de geïnfecteerde computer bekijken en beheren. SnappyClient kan actieve processen weergeven, pauzeren of hervatten, of zelfs volledig beëindigen, en het kan kwaadaardige code in legitieme processen injecteren zodat het verborgen op het systeem kan draaien.

Verder heeft SnappyClient een functie waarmee het bestanden en mappen op de geïnfecteerde computer kan beheren. Het kan de inhoud van mappen weergeven, bestanden en mappen kopiëren, verplaatsen, hernoemen, verwijderen of aanmaken, en zelfs archieven comprimeren of uitpakken (inclusief met wachtwoord beveiligde archieven). Het kan ook bestanden uitvoeren en snelkoppelingen controleren.

De malware kan ook gevoelige informatie van de geïnfecteerde computer stelen. Het kan keyloggergegevens naar de aanvaller sturen, die alles vastlegt wat de gebruiker typt. Het kan ook opgeslagen browserwachtwoorden (inloggegevens), browsercookies, geschiedenis, bladwijzers, sessie-informatie en gegevens van browserextensies stelen. Naast het targeten van browsers kan SnappyClient ook gegevens van andere geïnstalleerde software verzamelen.

Bovendien bevat SnappyClient een functie waarmee het bestanden (en mappen) van het systeem en geïnstalleerde applicaties kan zoeken en stelen. Bedreigingsactoren kunnen specifieke gegevens targeten door filters in te stellen voor bestandsnamen of paden. Ook kan SnappyClient bestanden van een externe server downloaden en op de geïnfecteerde computer opslaan.

Daarnaast kan de malware bestanden op verschillende manieren uitvoeren, waaronder normale uitvoering, het uitvoeren van DLL-bestanden, of het uitpakken en uitvoeren van bestanden uit archieven. Het kan ook bepalen hoe het bestand wordt gestart, inclusief de instellingen, map en opdrachtregelopties. In sommige gevallen kan het proberen de Windows-beveiliging (UAC) te omzeilen om bestanden met beheerdersmachtigingen uit te voeren.

De operators kunnen SnappyClient ook gebruiken om een verborgen browsersessie op de computer van het slachtoffer te openen om heimelijk webactiviteit te bekijken en te controleren. Daarnaast kunnen ze een opdrachtregelinterface gebruiken om opdrachten op het geïnfecteerde systeem uit te voeren. Een andere mogelijkheid van SnappyClient is het wijzigen van de klembordinhoud. Dit hulpmiddel wordt vaak gebruikt om cryptowallets van cybercriminelen in te voegen.

Ten slotte bevat SnappyClient een functie waarmee het nepvensters kan tonen of verborgen browservensters kan openen op het apparaat van het slachtoffer. Het kan een berichtvenster met aangepaste tekst weergeven of een venster aanmaken dat webinhoud erin laadt.

Getargete applicaties

Het is bekend dat SnappyClient informatie kan stelen van de volgende webbrowsers: 360 Browser, Brave, Chrome, CocCoc, Edge, Firefox, Opera, Slimjet, Vivaldi en Waterfox. Het richt zich ook op cryptocurrency-walletextensies zoals Coinbase, Metamask, Phantom, TronLink en TrustWallet.

Daarnaast kan het informatie stelen van Atomic, BitcoinCore, Coinomi, Electrum, Exodus, LedgerLive, TrezorSuite en Wasabi, dit zijn softwarewallets, hardwarewallettools en andere crypto-gerelateerde tools.

| Naam | SnappyClient trojan voor beheer op afstand |

| Type Bedreiging | Remote Access Trojan (RAT) |

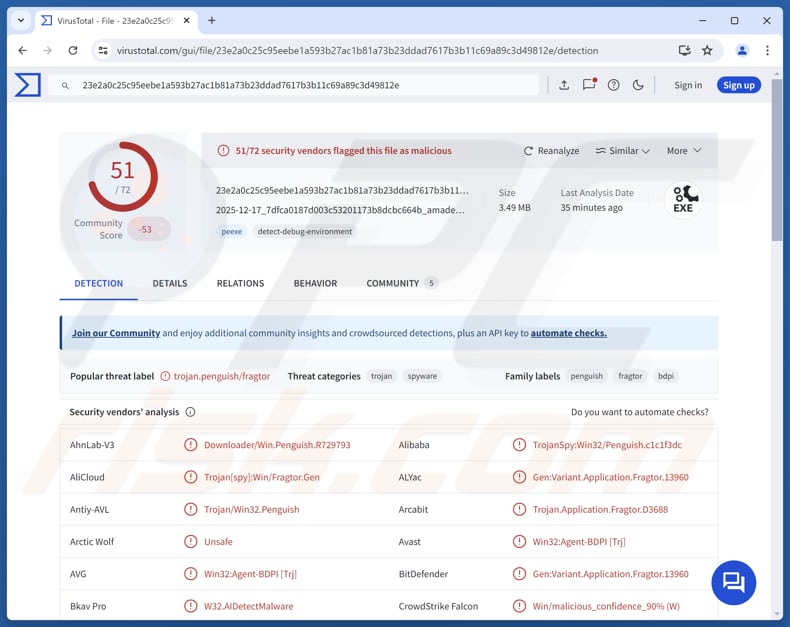

| Detectienamen | Avast (Win32:Agent-BDPI [Trj]), Combo Cleaner (Gen:Variant.Application.Fragtor.13960), ESET-NOD32 (Win32/Spy.Agent.QOZ Trojan), Kaspersky (HEUR:Trojan.Win32.Penguish.gen), Microsoft (Trojan:Win32/SnappyClient.CA!MTB), Volledige Lijst (VirusTotal) |

| Symptomen | RAT's zijn ontworpen om heimelijk de computer van het slachtoffer te infiltreren en stil te blijven, waardoor er geen specifieke symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| Mogelijke Verspreidingsmethoden | Nepwebsites, berichten via sociale media, HijackLoader, ClickFix |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer toegevoegd aan een botnet, aanvullende infecties, financieel verlies, accountkaping. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Conclusie

Over het geheel genomen is SnappyClient een geavanceerd stuk malware dat is ontworpen om de controle over een geïnfecteerd systeem over te nemen terwijl het verborgen blijft. Het stelt cybercriminelen in staat het slachtoffer te monitoren, gevoelige informatie te stelen, bestanden en processen te manipuleren en opdrachten uit te voeren. SnappyClient-aanvallen kunnen problemen veroorzaken zoals accountkaping, identiteitsdiefstal, aanvullende infecties, financieel verlies en andere problemen.

Hoe is SnappyClient op mijn computer terechtgekomen?

SnappyClient wordt verspreid via nepwebsites en trucs via sociale media. In het eerste geval gebruiken bedreigingsactoren een nepwebsite die zich voordoet als een echt telecommunicatiebedrijf. Wanneer gebruikers de site bezoeken, wordt er heimelijk een kwaadaardig bestand genaamd HijackLoader op hun apparaten gedownload.

Als gebruikers dit bestand uitvoeren, ontgrendelt en injecteert het SnappyClient. Een andere manier waarop deze malware zich verspreidt is via berichten op sociale media (zoals X/Twitter). Bedreigingsactoren delen links of instructies die gebruikers ertoe verleiden een downloadproces te starten (soms met behulp van methoden zoals ClickFix). Dit leidt er ook toe dat HijackLoader wordt uitgevoerd, dat vervolgens SnappyClient aflevert.

Hoe voorkomt u de installatie van malware?

Gebruikers moeten voorzichtig zijn met onverwachte e-mails of berichten, vooral als deze van onbekende bronnen komen, en mogen geen bijlagen openen of op links klikken tenzij ze zeker weten dat deze veilig zijn. Het is ook belangrijk om het systeem regelmatig te scannen met betrouwbare beveiligingssoftware.

Gebruikers moeten software en bestanden alleen downloaden van officiële websites of betrouwbare app stores. Verdachte advertenties, pop-ups en onbekende links (vooral op onbetrouwbare websites) moeten worden vermeden, en verzoeken om meldingen van dergelijke sites toe te staan moeten altijd worden afgewezen. Daarnaast moeten gebruikers het besturingssysteem en alle applicaties up-to-date houden.

Als u denkt dat uw computer al geïnfecteerd is, raden wij aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is SnappyClient?

- STAP 1. Handmatige verwijdering van SnappyClient malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

Handmatige verwijdering van malware is een ingewikkelde taak - meestal is het het beste om antivirus- of anti-malwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen raden wij aan Combo Cleaner Antivirus voor Windows te gebruiken.

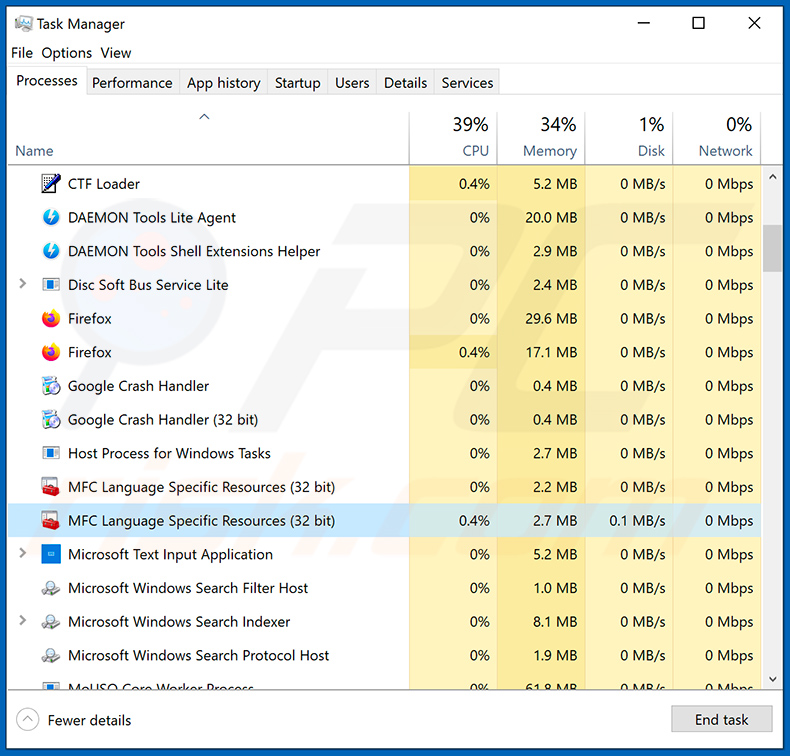

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat op de computer van een gebruiker draait:

Als u de lijst met programma's die op uw computer draaien hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet u doorgaan met deze stappen:

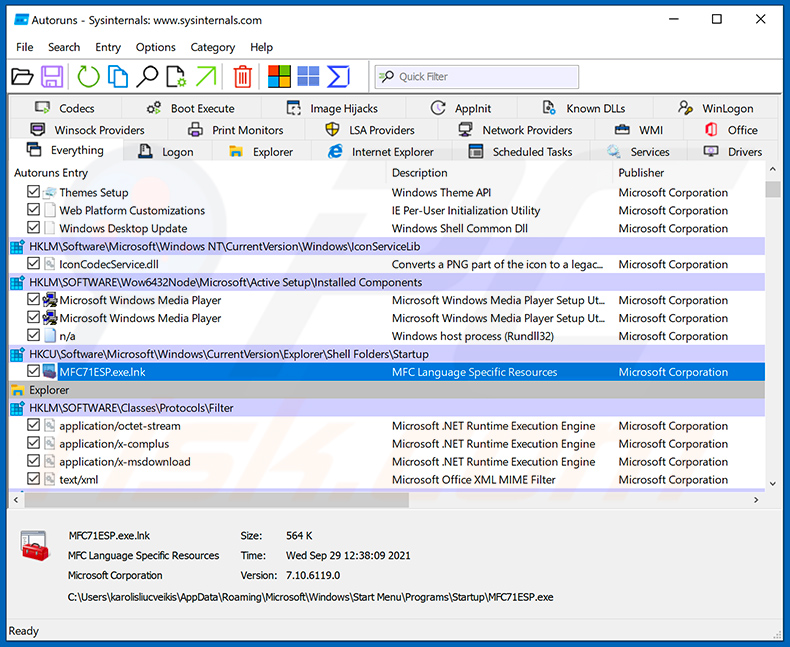

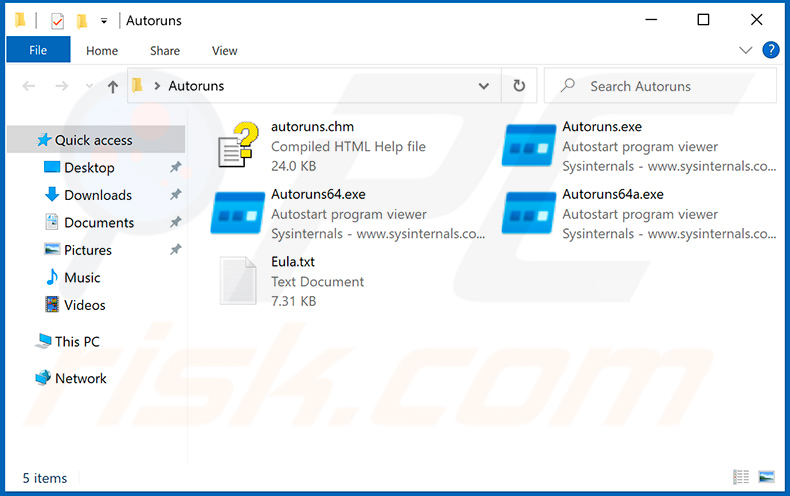

Download een programma genaamd Autoruns. Dit programma toont automatisch startende applicaties, Register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma toont automatisch startende applicaties, Register- en bestandssysteemlocaties:

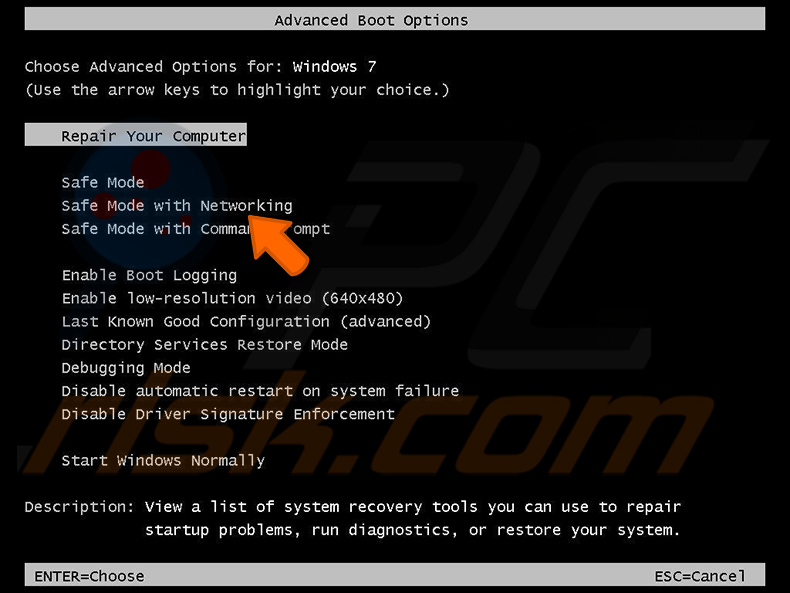

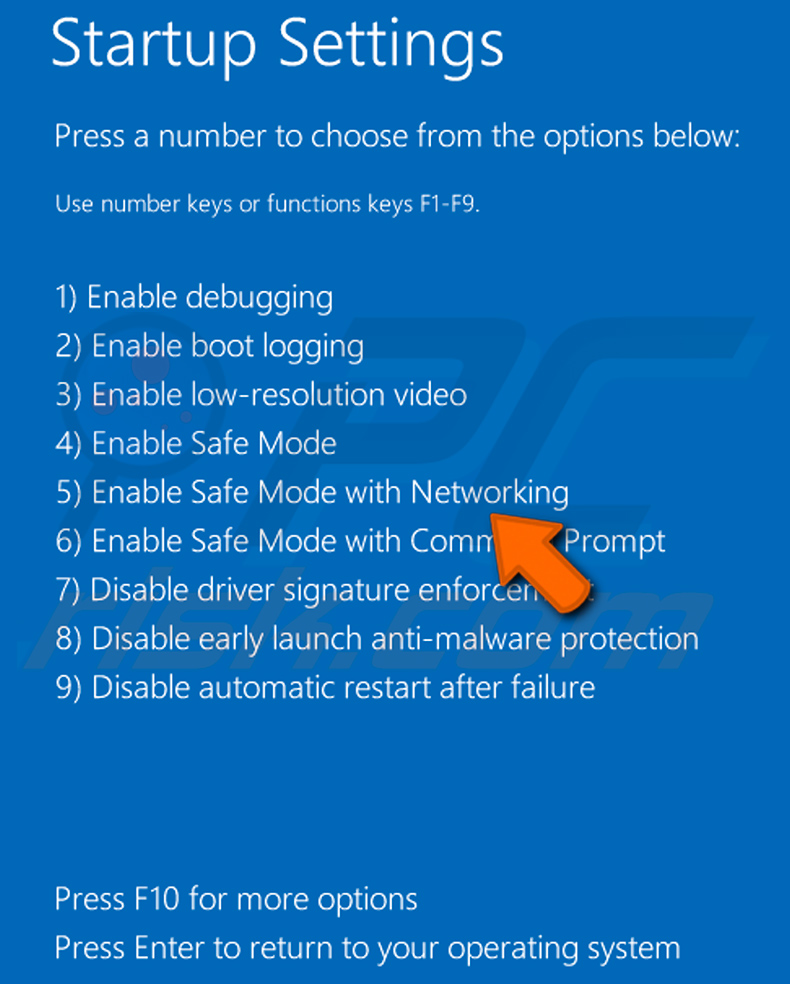

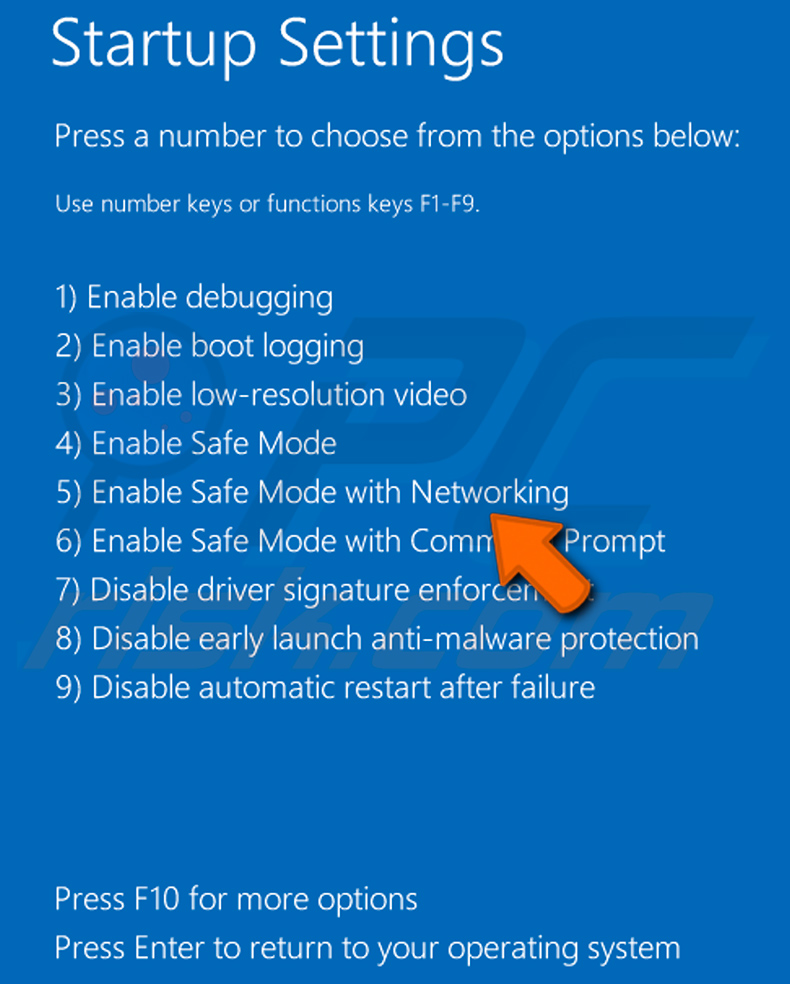

Herstart uw computer in de Veilige Modus:

Herstart uw computer in de Veilige Modus:

Windows XP en Windows 7 gebruikers: Start uw computer op in de Veilige Modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstartproces van uw computer meerdere keren op de F8-toets op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet, en selecteer vervolgens Veilige modus met netwerkmogelijkheden uit de lijst.

Video die laat zien hoe u Windows 7 start in "Veilige Modus met Netwerkmogelijkheden":

Windows 8 gebruikers: Start Windows 8 in Veilige Modus met Netwerkmogelijkheden - Ga naar het Startscherm van Windows 8, typ Geavanceerd, selecteer Instellingen in de zoekresultaten. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" de optie Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Uw computer zal nu opnieuw opstarten in het menu "Geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en klik vervolgens op de knop "Geavanceerde opties". Klik in het scherm met geavanceerde opties op "Opstartinstellingen".

Klik op de knop "Opnieuw opstarten". Uw pc zal opnieuw opstarten naar het scherm Opstartinstellingen. Druk op F5 om op te starten in Veilige Modus met Netwerkmogelijkheden.

Video die laat zien hoe u Windows 8 start in "Veilige Modus met Netwerkmogelijkheden":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Aan/uit-pictogram. Klik in het geopende menu op "Opnieuw opstarten" terwijl u de "Shift"-toets op uw toetsenbord ingedrukt houdt. Klik in het venster "Kies een optie" op "Problemen oplossen" en selecteer vervolgens "Geavanceerde opties".

Selecteer in het menu met geavanceerde opties "Opstartinstellingen" en klik op de knop "Opnieuw opstarten". In het volgende venster moet u op de "F5"-toets op uw toetsenbord klikken. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 10 start in "Veilige Modus met Netwerkmogelijkheden":

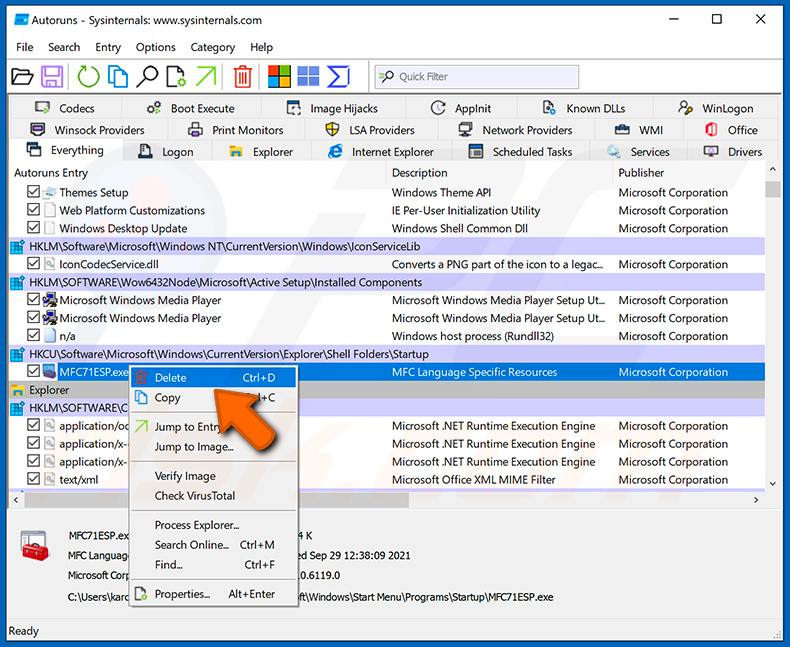

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

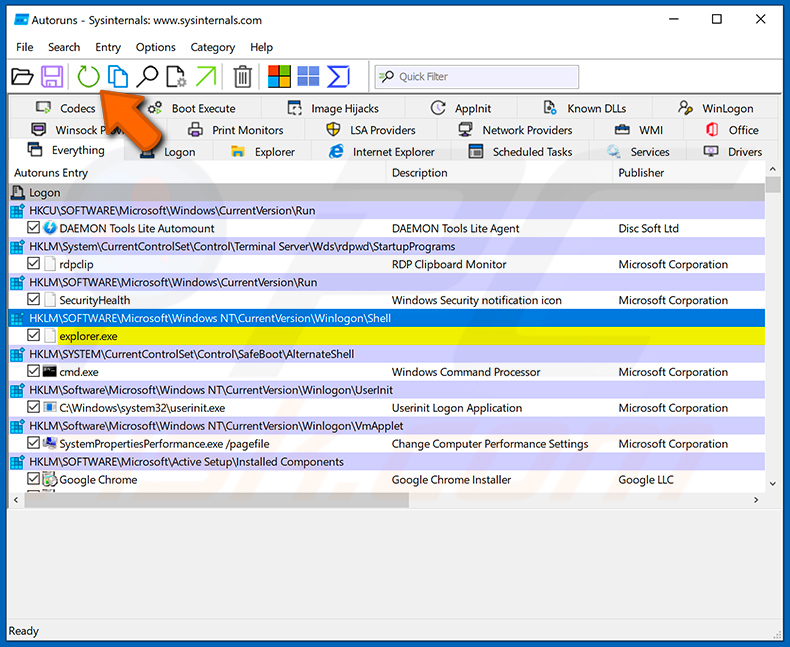

Klik in de Autoruns-applicatie bovenaan op "Options" en schakel de opties "Hide Empty Locations" en "Hide Windows Entries" uit. Klik na deze procedure op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Options" en schakel de opties "Hide Empty Locations" en "Hide Windows Entries" uit. Klik na deze procedure op het pictogram "Refresh".

Controleer de lijst die door de Autoruns-applicatie wordt weergegeven en zoek het malwarebestand dat u wilt verwijderen.

Controleer de lijst die door de Autoruns-applicatie wordt weergegeven en zoek het malwarebestand dat u wilt verwijderen.

U moet het volledige pad en de naam noteren. Houd er rekening mee dat sommige malware procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het zeer belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u "Delete".

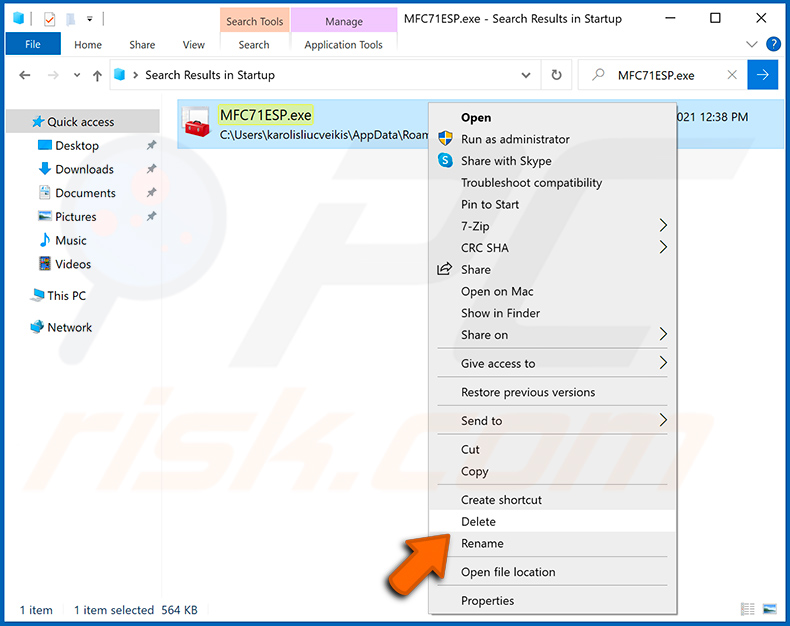

Na het verwijderen van de malware via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende systeemstart), moet u op uw computer naar de malwarenaam zoeken. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verdergaat. Als u de bestandsnaam van de malware vindt, zorg er dan voor dat u deze verwijdert.

Herstart uw computer in de normale modus. Het volgen van deze stappen zou alle malware van uw computer moeten verwijderen. Houd er rekening mee dat handmatige verwijdering van bedreigingen geavanceerde computervaardigheden vereist. Als u deze vaardigheden niet hebt, laat malwareverwijdering dan over aan antivirus- en anti-malwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om infectie te voorkomen dan achteraf malware te proberen te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates van het besturingssysteem en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden wij aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Veelgestelde Vragen (FAQ)

Mijn apparaat is geïnfecteerd met SnappyClient malware, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Een volledige formattering van het apparaat kan malware volledig verwijderen, maar hierdoor worden ook alle opgeslagen bestanden gewist. Voordat u deze stap neemt, is het meestal veiliger om eerst het systeem te reinigen met een betrouwbaar hulpmiddel zoals Combo Cleaner.

Wat zijn de grootste problemen die malware kan veroorzaken?

Malware kan cybercriminelen in staat stellen om op afstand toegang te krijgen tot een systeem, essentiële bestanden te verwijderen of te beschadigen, aanvullende payloads te implementeren en gevoelige informatie te extraheren. Dit kan leiden tot problemen zoals gegevensverlies, accountovername, financiële fraude, identiteitsdiefstal en aanvullende malware-infecties.

Wat is het doel van SnappyClient?

Het doel van SnappyClient is om cybercriminelen afstandsbediening over een geïnfecteerde computer te geven om de gebruiker te bespioneren, gevoelige gegevens te stelen en het systeem te manipuleren. Het wordt gebruikt voor informatiediefstal (zoals wachtwoorden, bestanden en persoonlijke gegevens), systeemmonitoring en het uitvoeren van kwaadaardige acties terwijl het verborgen blijft voor het slachtoffer.

Hoe is SnappyClient op mijn apparaat terechtgekomen?

SnappyClient verspreidt zich via nepwebsites en oplichtingspraktijken via sociale media. Die websites kunnen automatisch een kwaadaardig bestand downloaden (HijackLoader), dat SnappyClient installeert wanneer het wordt geopend. Het kan zich ook verspreiden via berichten op sociale media die gebruikers ertoe verleiden op links te klikken of instructies te volgen (ClickFix-techniek), waardoor dezelfde malware wordt gedownload en uitgevoerd.

Beschermt Combo Cleaner mij tegen malware?

Combo Cleaner is effectief tegen de meeste malware, maar bepaalde geavanceerde infecties kunnen moeilijker te detecteren zijn. Een volledige systeemscan is daarom belangrijk om het apparaat grondig te controleren en eventuele verborgen bedreigingen te verwijderen.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie