Voorkom de installatie van de Kryptik trojan via de e-mails van "WeTransfer"

TrojanOok bekend als: Spam-mails van WeTransfer met virus

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Instructies voor het verwijderen van "WeTransfer"

Wat is "WeTransfer"?

"WeTransfer" is de naam van een misleidende e-mail die de Kryptik trojan verspreid. De e-mail kan ook worden gebruikt om andere kwaadaardige programma's te verspreiden. We adviseren u daarom dit bericht zeker niet te openen, anders raakt uw computer besmet met de vermelde malware..

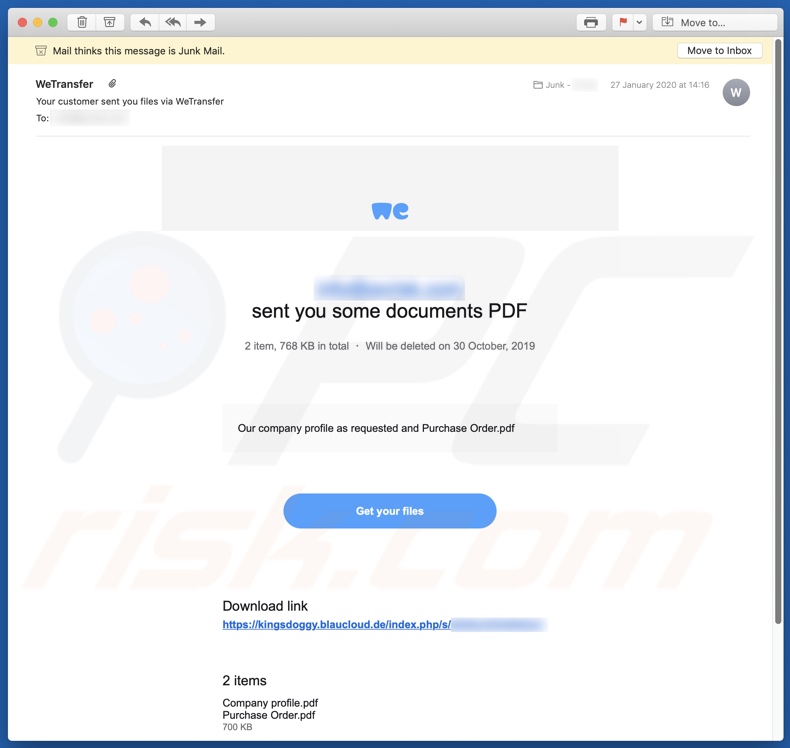

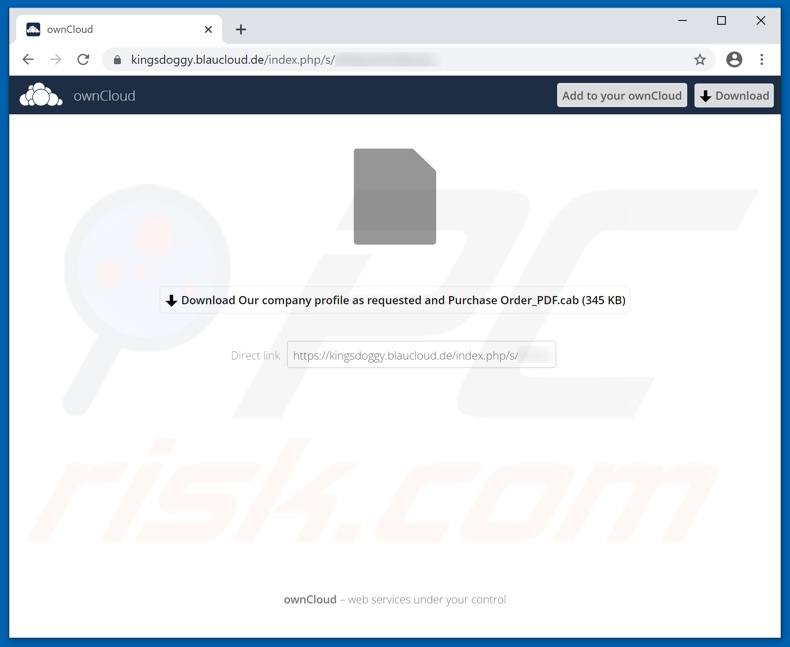

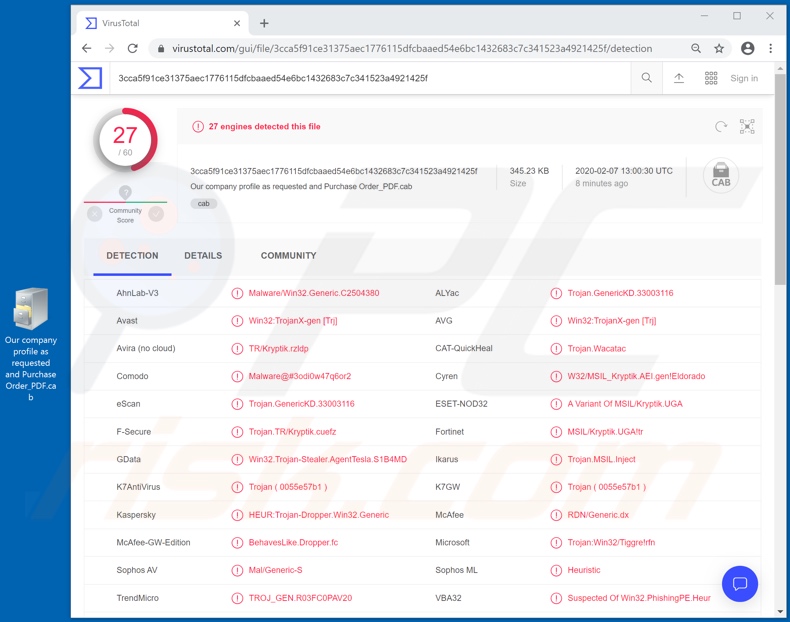

De tekst in de "WeTransfer" e-mail is kort en informeert de ontvangers enkel dat ze een document hebben ontvangen over een zogenaamd aangevraagd bedrijfsprofiel en aankoopbon ("Ons bedrijfsprofiel zoals gevraagd en Purchase Order.pdf"). Het bericht bevat weinig details en het probeert ontvangers ook niet bang te maken, zoals dergelijke oplichtingsmails soms wel doen. Als ontvangers zich echter laten misleden en het archiefbestand openen, per ongeluk of omdat ze nieuwsgierig zijn) dan loopt hun systeem gevaar. Zowel WeTransfer als ownCloud zijn echte services (respectievelijk voor het delen van bestanden en hosting) waarvan de naam in deze e-mail wordt misbruikt. Op het moment van onderzoek opende de link in de "WeTransfer" e-mail een ownCloud-webpagina, van waaruit het bestand met de Kryptik trojan kan worden gedownload. Dit is gevaarlijke malware met een breed scala aan mogelijkheden, waaronder wijzigingen aan systeem- en browserinstellingen, controle over aangesloten hardware en data-diefstal. Samenvattend veroorzaakt Kryptik waarschijnlijk ernstige privacyproblemen, aanzienlijke financiële verliezen en zelfs identiteitsdiefstal. Om de veiligheid van apparaten en gebruikers te beschermen, is het erg belangrijk om schadelijke programma's meteen te verwijderen.

| Naam | Spam-mails van WeTransfer met virus |

| Type bedreiging | Trojan, wachtwoordstelend virus, online bankieren-malware, spyware. |

| Valse claim | De e-mail claimt dat slachtoffers bedrijfsdocumenten en een bestelbon hebben ontvangen op hun verzoek. |

| Bijlage(s) | Een link naar "Our company profile as requested and Purchase Order_PDF.cab" (kwaadaardig uitvoerbaar bestand) |

| Detectienamen |

Avast (Win32:TrojanX-gen [Trj]), Fortinet (MSIL/Kryptik.UGA!tr), ESET-NOD32 (een variant van MSIL/Kryptik.UGA), Kaspersky (HEUR:Trojan-Dropper.Win32.Generic), volledige detectielijst (VirusTotal) |

| Symptomen | Trojans infiltreren stiekem de computers van hun slachtoffers en blijven onzichtbaar zodat de besmetting niet wordt opgemerkt. |

| Payload | Kryptik |

| Distributiemethodes | Geïnfecteerde e-mailbijlagen, kwaadaardige online advertenties, social engineering, software 'cracks'. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer wordt toegevoegd aan een botnet. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Social engineering-tactieken of e-mails met angstaanjagende berichten worden vaak gebruikt om trojans te verspreiden. Deze berichten zijn meestal vermomd als "officiële", "belangrijke", "prioritaire" berichten. Het onderwerp varieert en de tekst in de e-mails kan heel goed of heel slordig geschreven zijn. E-mails vol met grammaticale fouten, spelfouten en andere inconsistenties mag u zeker niet vertrouwen. Het enige doel van deze misleidende e-mails is om inkomsten te genereren ten koste van slachtoffers. Dit wordt bereikt door malware-infecties die ervoor zorgen dat gebruikers onbewust hun persoonlijke gegevens onthullen (bijv. hun identiteit, bankrekening of creditcardgegevens, enz.) of transacties verrichten (bijv. mensen chanteren op basis van bestaand of niet-bestaand compromitterend materiaal, valse vergoedingen of betalingen eisen, enz.), en via het gebruik van vele andere oplichtingstechnieken. Systemen worden besmet na het openen van bijlagen of links die het besmette bestand bevatten. "Your computer hacked!", "Christmas Party Email" en "HARASSMENT COMPLAINT" zijn slechts enkele voorbeelden van dergelijke e-mails die malware verspreiden. De kwaadaardige Kryptik-software wordt verspreid via spamcampagnes en lijkt sterk op Emotet, TrickBot, Adwind en talrijke andere trojans.

Hoe besmette "WeTransfer" mijn computer?

Misleidende e-mails kunnen systemen besmetten via gevaarlijke bestanden. Die bestanden worden als bijlage opgenomen in de mails of er wordt naar gelinkt. Voor de "WeTransfer" e-mail worden links gebruikt. Besmettelijke bestanden zijn er in verschillende indelingen, waaronder archiefbestanden (CAB, ZIP, RAR, etc.) en uitvoerbare bestanden (.exe, .run, .etc.), Microsoft Office- en PDF-documenten, JavaScript en andere. Wanneer deze bestanden worden uitgevoerd of anderszins geopend, wordt het infectieproces gestart en wordt de malware gedownload. Bij het openen vragen Microsoft Office-documenten gebruikers bijvoorbeeld om macro-opdrachten in te schakelen (d.w.z. om bewerken mogelijk te maken). Als u deze inschakelt, kan dit een infectie veroorzaken. In MS Office-versies die vóór 2010 zijn uitgebracht, worden macro's zelfs automatisch ingeschakeld zodra het document is geopend, en het is dus aanbevolen deze oude versies niet meer te gebruiken.

Hoe voorkomt u de installatie van malware

Verdachte en / of irrelevante e-mails mogen niet worden geopend, vooral niet als ze werden verzonden vanaf onbekende adressen. Open ook geen bijgevoegde bestanden of links in verdachte berichten, omdat deze de mogelijke oorzaak kunnen zijn van een infectie. We raden u ten zeerste aan om Microsoft Office-versies te gebruiken die na 2010 zijn uitgebracht. De nieuwere versies hebben de modus "Beveiligde weergave", die voorkomt dat kwaadaardige macro's onmiddellijk het infectieproces starten wanneer het document wordt geopend. Schadelijke inhoud wordt vaak gedownload via onbetrouwbare downloadkanalen, zoals niet-officiële en gratis websites voor het hosten van bestanden, peer-to-peer-netwerken (BitTorrent, eMule, Gnutella, etc.) en andere downloaders van derden. Gebruik daarom alleen officiële en geverifieerde downloadkanalen. Illegale activeringstools ("cracks") en updaters van derden kunnen ook infecties veroorzaken. Daarom mogen programma's alleen worden geactiveerd en bijgewerkt met behulp van tools en functies die worden aangeboden door de legitieme ontwikkelaars. Om de integriteit van het apparaat en de veiligheid van de gebruiker te garanderen, moet u betrouwbare antivirus- en antispywaresoftware installeren en deze up-to-date houden. Gebruik deze software bovendien voor regelmatige systeemscans en verwijder alle gedetecteerde bedreigingen / problemen. Als u het bestand van de website die u via de "WeTransfer"-mail ontving heeft geopend, dan raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om de geïnfiltreerde malware automatisch te verwijderen.

Tekst in het e-mailbericht "WeTransfer":

Click 'Download images' to view images

********

sent you some documents PDF

2 item, 768 KB in total ・ Will be deleted on 30 October, 2019

Our company profile as requested and Purchase Order.pdfGet your files

Download link

hxxps://kingsdoggy.blaucloud.de/index.php/s/*****

2 items

Company profile.pdf

Purchase Order.pdf

700 KB

To make sure our emails arrive, please add noreply@wetransfer.com to your contacts.

About WeTransfer ・ Help ・ Legal ・ Report this transfer as spam

Screenshot van de website die wordt geopend via een link in de "WeTransfer" e-mail:

Screenshot van gedetecteerde malware in de database van VirusTotal voor het bestand "Our company profile as requested and Purchase Order_PDF.cab" (archiefbestand met het uitvoerbare bestand van Kryptik daarin opgenomen):

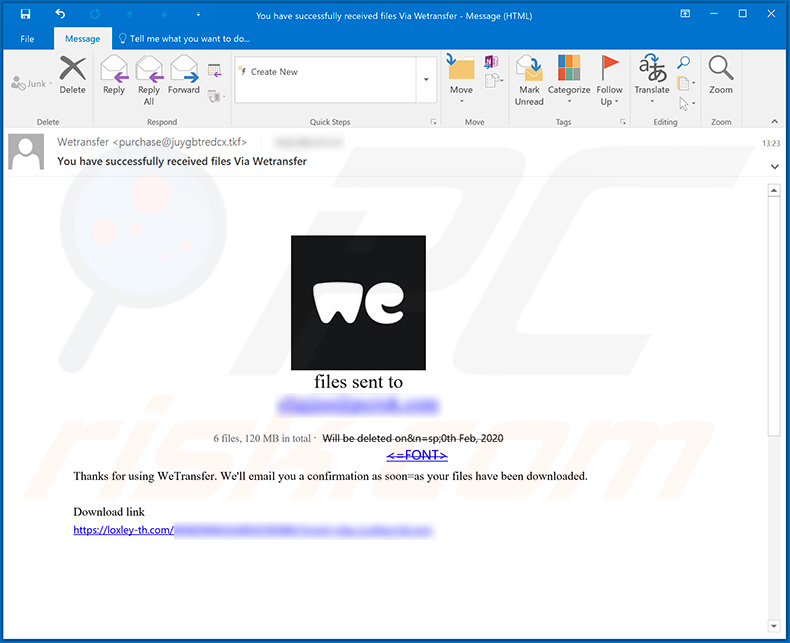

Nog een variant van de "WeTransfer" spam-mail:

Tekst in deze e-mail:

Subject: You have successfully received files Via Wetransfer

files sent to

*****

6 files, 120 MB in total · Will be deleted on&n=sp;0th Feb, 2020

Download files hereThanks for using WeTransfer. We'll email you a confirmation as soon=as your files have been downloaded.

Download link

hxxps://loxley-th.com/*****Message

Hi - please download files here. Thx.

To make sure our emails arrive, please add noreply@wetransfer.com to your contacts.

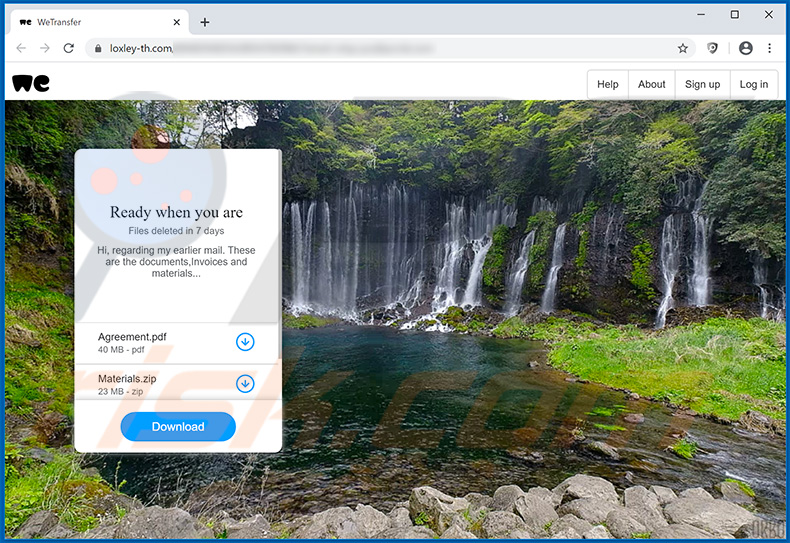

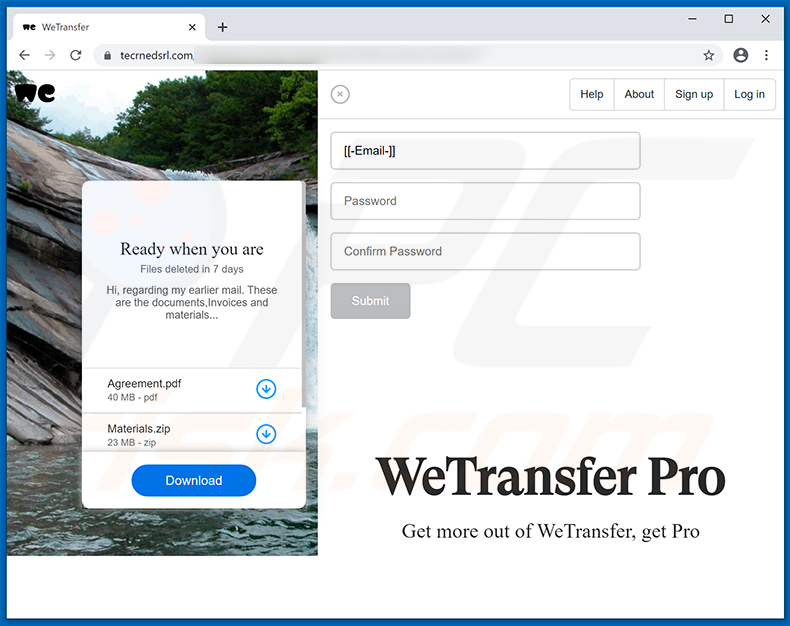

Screenshot van de website die via deze e-mail wordt gepromoot:

Tekst op deze website:

Help About Sign up Log in

Ready when you areFiles deleted in 7 days

Hi, regarding my earlier mail. These are the documents,Invoices and materials...

Agreement.pdf

40 MB - pdf

Materials.zip

23 MB - zip

Mov Intro.mp4

76 MB - mp4

Download

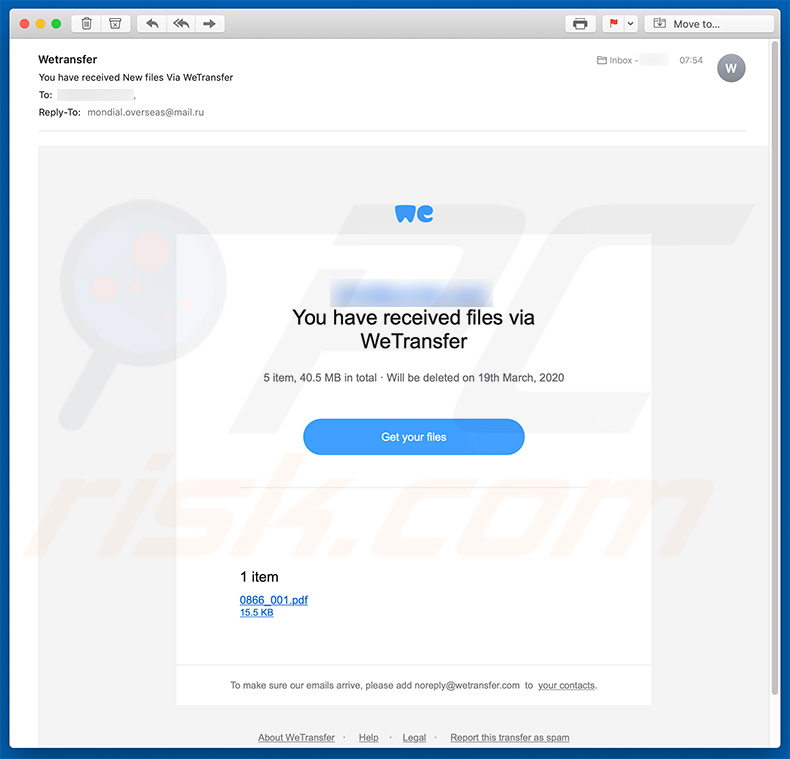

Nog een voorbeeld van de WeTransfer phishing-poging (de tekst is eigenlijk een link naar een kwaadaardige website):

Tekst in deze e-mail:

Click 'Download images' to view images

****

You have received files via WeTransfer

5 item, 40.5 MB in total · Will be deleted on 19th March, 2020

Get your files1 item

0866_001.pdf

15.5 KB

To make sure our emails arrive, please add noreply@wetransfer.com to your contacts.

About WeTransfer · Help · Legal · Report this transfer as spam

Screenshot van de phishing-mail:

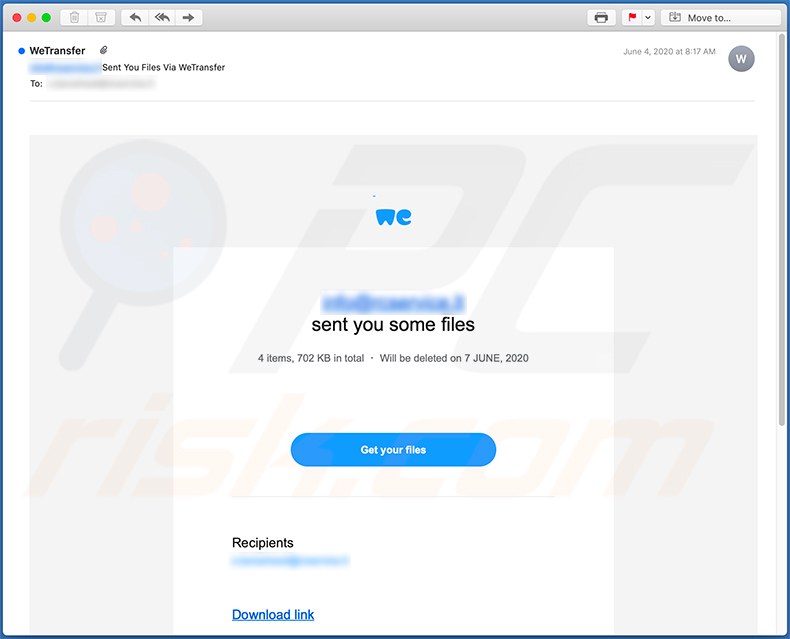

Nog een variant van de WeTransfer spam-mail:

Tekst in deze mail:

Subject: WeTransfer

Click 'Download images' to view images

*******

sent you some files

4 items, 702 KB in total ・ Will be deleted on 7 JUNE, 2020

Get your files

Recipients

*******

Download link

1 File

PAYMENT PLAN INV -2020 JUNE

BL + PL AND TELEX RELEASE

700 kB

To make sure our emails arrive, please add noreply@wetransfer.com to your contacts.

Get more out of WeTransfer, get Pro

About WeTransfer ・ Help ・ Legal ・ Report this transfer as spam

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is "WeTransfer"?

- STAP 1. De Kryptik malware handmatig verwijderen.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig verwijderen?

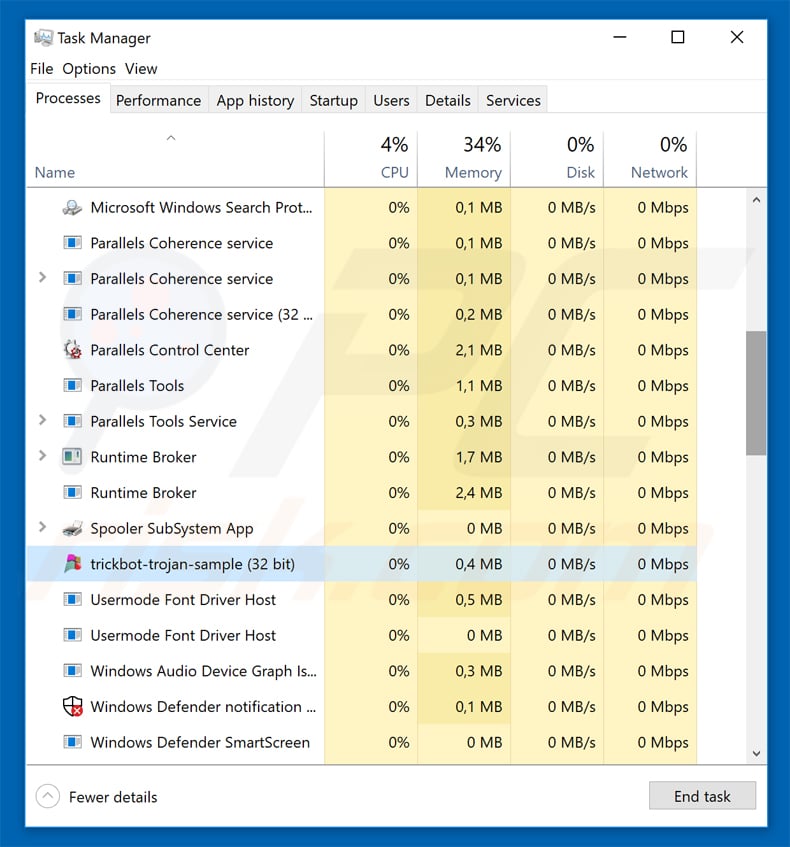

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

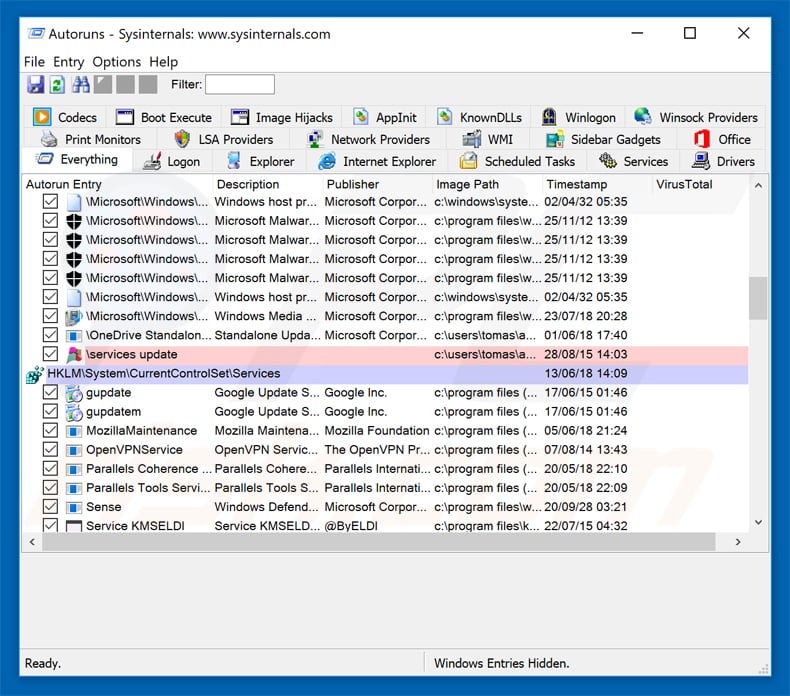

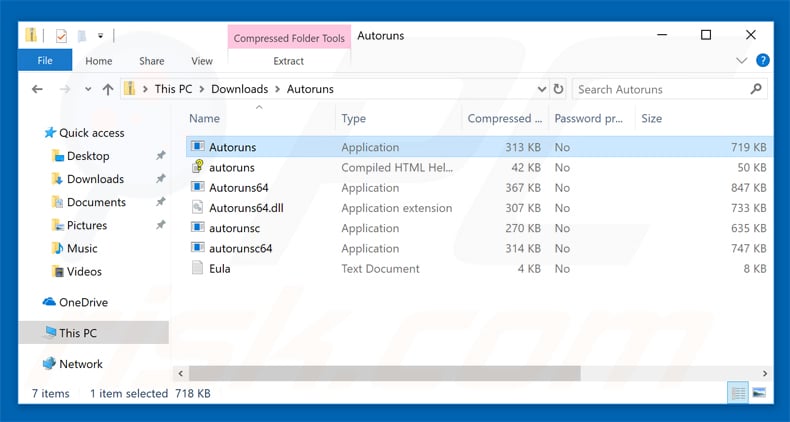

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

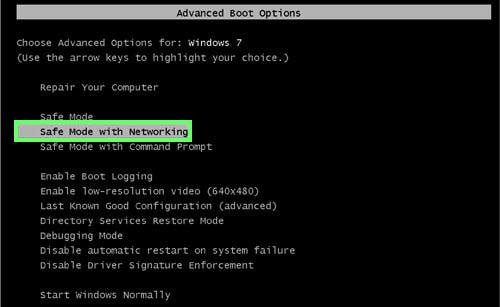

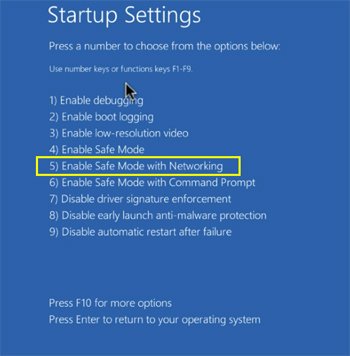

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

Windows XP en Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in "Veilige Modus met Netwerk":

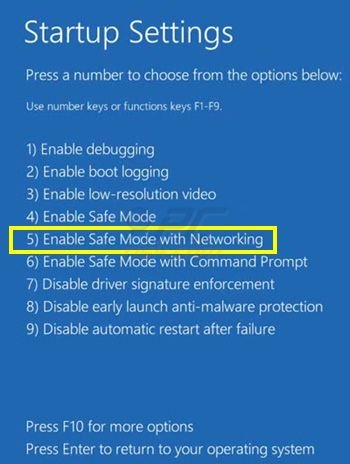

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 te starten in "Veilige Modus met Netwerk":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in "Veilige Modus met Netwerk":

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

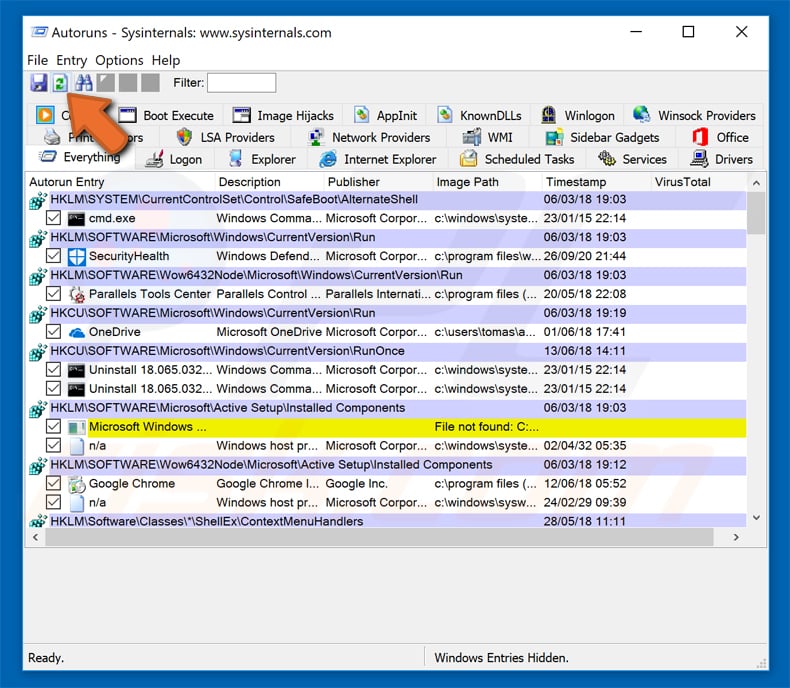

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

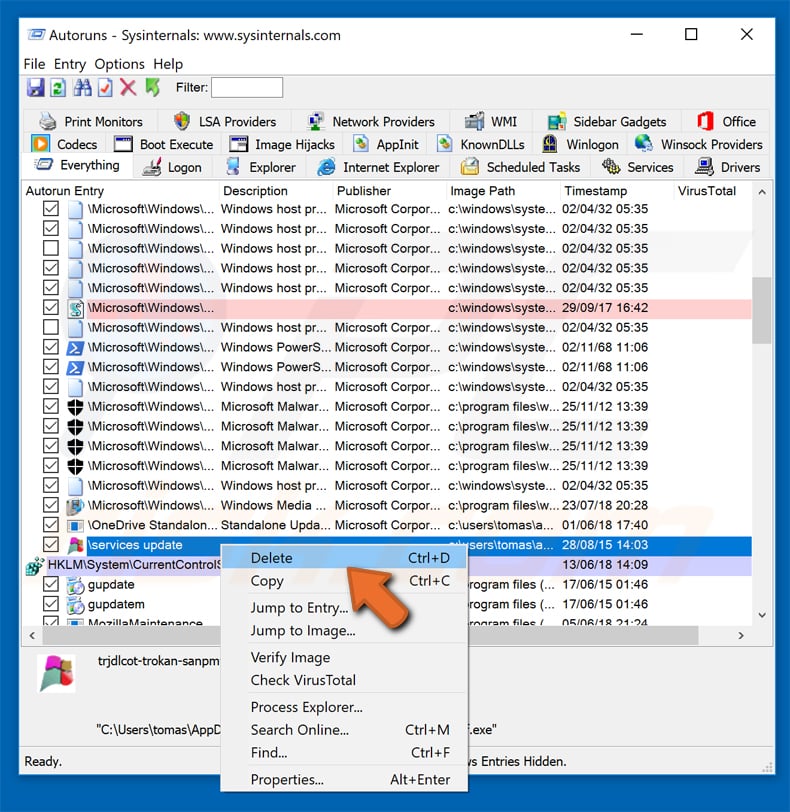

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

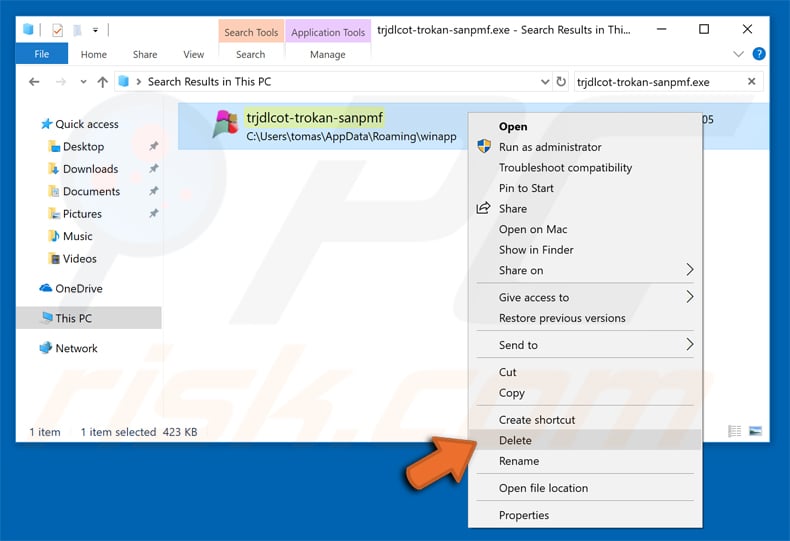

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen mappen en bestanden inschakelt voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie