Vermijd oplichting door de On This Day I Hacked Your OS e-mail

Phishing/OplichtingOok bekend als: Mogelijke malware infecties

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

"On this day I hacked your OS" verwijderingsgids

Wat is "On this day I hacked your OS"?

"On this day I hacked your OS/Op die dag heb ik uw besturingssysteem gehackt" is een oplichtingsmail. Het is een oplichtingstactiek genaamd "sextortion", waarbij geld van de gebruikers afperst door te dreigen met bekendmaking van hun pornografische activiteiten op internet. De oplichter beweert audio en visuele inhoud verkregen te hebben via de camera en de microfoon van het apparaat. Hij informeert de gebruikers dat dit bewijs verzonden zal worden naar al hun contacten, tenzij er een bepaald bedrag overgemaakt wordt naar het account van de cybercrimineel achter deze oplichting. De gebruikers moeten er rekening mee houden dat al deze claims vals zijn en dat er geen dergelijk compromitterend materiaal bestaat. Dergelijke e-mails moeten genegeerd worden.

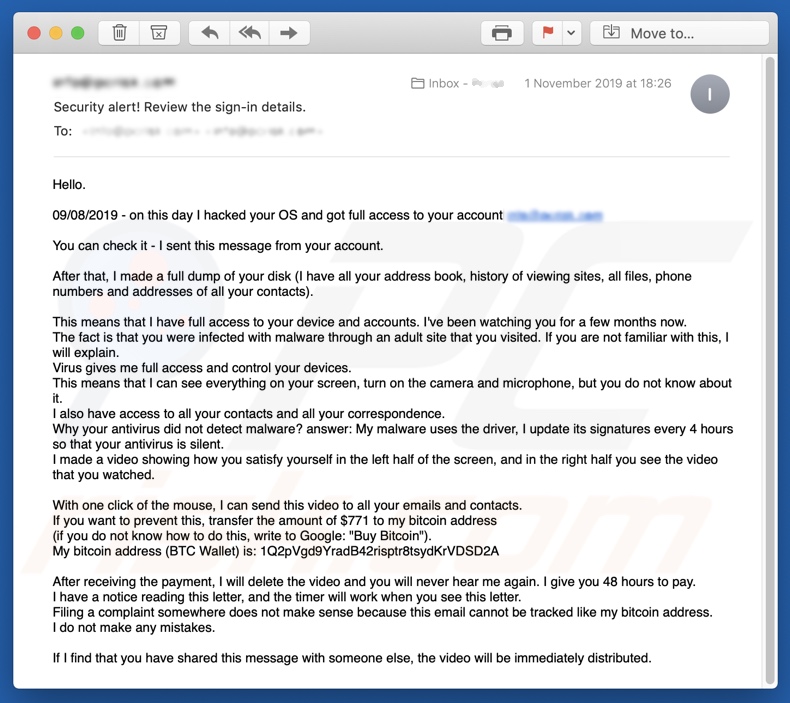

De e-mail met als titel "Beveiligingswaarschuwing!Controleer de inloggegevens" stelt dat het besturingssysteem van de gebruikers gehackt is en dat hun e-mailaccount(s) nu volledig onder controle staan van de cybercriminelen. Ze beweren toegang te hebben tot het adresboek van de gebruikers, de browsegeschiedenis, bestandsinventaris, e-mailadressen en nummers van contactpersonen. Verder krijgen de gebruikers te horen dat ze al enkele maanden geobserveerd werden. Dat was mogelijk vanwege een infectie van een aangetaste site voor volwassenen, die ze bezochten. Vermoedelijk gaf het virus aan de criminelen de volledige toegang en controle over het apparaat, inclusief de webcam en de microfoon. De anti-virus kon deze infectie niet detecteren, omdat de malware een stuurprogramma gebruikt en de handtekening ervan om de vier uur wordt bijgewerkt. Door deze vermeende hacking werden video/audio- en schermopnamen gemaakt van gebruikers die zichzelf "bevredigden". De cybercriminelen eisen dat er 771 EUR wordt overgebracht naar hun Bitcoin-cryptoportefeuille, anders wordt dit vernederende materiaal verzonden naar alle contacten van de gebruikers. Als de betaling niet binnen de 48 uur wordt uitgevoerd, dan wordt er een video die bestaat uit het genot van de gebruikers en de inhoud die ze daarbij bekeken, naar hun contactpersonen verzonden. Aan de gebruikers wordt er beloofd dat zodra de transactie voltooid is, de video verwijderd zal worden en dat deze personen niet meer gestoord zal worden. Het aftellen van de 48 uur begint vanaf het moment dat deze e-mail geopend wordt. De melding informeert de gebruikers dat het indienen van een soort klacht hen niet zal helpen, omdat de e-mail en Bitcoin-adressen niet getraceerd kunnen worden. Het bericht eindigt met de waarschuwing om deze e-mail met niemand te delen, omdat dit zal leiden tot de onmiddellijke verspreiding van de video. Zoals gezegd is dit oplichterij en bestaat er geen vermeende inhoud/video. Bovendien hebben de cybercriminelen achter deze chantage het systeem niet geïnfecteerd; daarom is er geen bewijs van de seksuele activiteit van de gebruiker verkregen en is de integriteit van het apparaat niet aangetast. Het wordt u ten zeerste aanbevolen om nooit alle e-mails te vertrouwen en om diegene die lijken op "Vandaag heb ik uw besturingssysteem gehackt" te negeren.

| Naam | "On this day I hacked your OS" email-spamcampagne |

| Bedreigingstype | Phishing, oplichting, social engineering, fraude |

| Valse Claim | De cybercriminelen beweren het apparaat geïnfecteerd te hebben met malware, waardoor ze een compromitterende audio/video konden opnemen. Ze dreigen om deze inhoud te delen met de contacten van het slachtoffer, tenzij er binnen de aangegeven tijd een betaling wordt ontvangen. |

| Cybercrimineel Crypto-portefeuille Adres | 1Q2pVgd9YradB42risptr8tsydKrVDSD2A (Bitcoin) |

| Losgeld Bedrag | 771 euro in Bitcoins |

| Symptomen | Ongeautoriseerde online aankopen, gewijzigde online accountwachtwoorden, identiteitsdiefstal, illegale toegang tot de computer. |

| Verspreidingsmethoden | Misleidende e-mails, valse online pop-upadvertenties, valse zoekmachines, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privéinformatie, geldverlies, identiteitsdiefstal. |

| Verwijdering |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

De oplichtingsmails worden verspreid met behulp van spamcampagnes. De verschillende tactieken die gebruikt kunnen worden zijn niet alleen "sextortion"; ze variëren van verschillende "import" waarschuwingen tot "prijs" aankondigingen. "Hacker Who Has Access To Your Operating System", "Your Device Was Infected With My Private Malware", "WannaCry Hacker Group" zijn enkele voorbeelden van oplichting die vergelijkbaar zijn. Meestal houdt een dergelijke zwendel bedreigingen in om compromitterende video's/screenshots van het slachtoffer te verspreiden, tenzij er losgeld wordt betaald. De cybercriminelen geven er de voorkeur aan dat deze betalingen gedaan worden in digitale valuta's (bijv. cryptocurrencies, voorafbetaalde vouchers, enz.), aangezien dergelijke transacties moeilijk/onmogelijk te traceren zijn. De doeleinden van deze mail echter kan verschillen. Ze kunnen gebruikt worden om ransomware en andere soorten malware te verspreiden.

Hoe besmetten spamcampagnes mijn computer?

De infecties via spamcampagnes worden veroorzaakt door het openen van de bijgevoegde bestanden, die gevonden worden in de misleidende e-mail. Deze e-mails worden vaak gemarkeerd als "officieel", "belangrijk", "dringend" of als "prioritair". De bedrieglijke bijlagen zijn er in verschillende indelingen, zoals archiefbestanden (ZIP, RAR) en uitvoerbare bestanden (.exe, .run), Microsoft Office en PDF-documenten, JavaScript, enz. Wanneer deze bestanden worden uitgevoerd of geopend, dan begin ze met het downloaden/installeren van schadelijke software. De MS Office-documenten vragen bijvoorbeeld aan de gebruikers om macro-opdrachten in te schakelen (om bewerken mogelijk te maken) - indien toegestaan worden ze geactiveerd om de systemen te infecteren.

Hoe de installatie van malware te vermijden?

Het wordt aanbevolen om verdachte/irrelevante e-mails niet te lezen, vooral als ze werden verzonden door onbekende afzenders. De bijlagen in dergelijke e-mails mogen nooit geopend worden, omdat deze bestanden de bron van een mogelijke infectie zijn. Het wordt aangeraden om de Microsoft Office-versies te gebruiken die na 2010 zijn uitgebracht; omdat ze een "Beschermde Weergave"-modus hebben die voorkomt dat kwaadaardige documenten malware downloaden/installeren. Gebruikers zouden alleen mogen downloaden van officiële en geverifieerde bronnen. P2P-deelnetwerken (BitTorrent, eMule, Gnutella, enz.), gratis websites voor het hosten van bestanden, downloaders van externe partijen en soortgelijke kanalen worden als onbetrouwbaar beschouwd en daarom is het af te raden deze te gebruiken. Onbetrouwbare downloadbronnen bieden vaak misleidende en/of reguliere inhoud aan die gebundeld is met schadelijke software. Programma's moeten geactiveerd en bijgewerkt worden met behulp van de functies/tools die aangeboden worden door de echte ontwikkelaars; illegale activeringstools ("cracks") en updaters van externe partijen worden als risicovol beschouwd. Het wordt ten zeerste aangeraden om een betrouwbare anti-virus/anti-spyware suite te installeren en om deze up-to-date te houden. Deze software wordt gebruikt om regelmatig systeemscans uit te voeren en om de gedetecteerde bedreigingen te verwijderen. Als u al schadelijke bijlagen hebt geopend, dan raden we u aan om een scan uit te voeren met Combo Cleaner Antivirus voor Windows om de geïnfiltreerde malware automatisch te verwijderen.

Tekst in de "On this day I hacked your OS" e-mail:

Hallo.

09/08/2019 - op deze dag heb ik uw besturingssysteem gehackt en kreeg ik de volledige toegang tot uw account ************

U kunt het controleren - ik heb dit bericht vanuit uw account verzonden.

Daarna heb ik een volledige kopij van uw schijf gemaakt (ik heb uw adresboek, geschiedenis van bekeken sites, al uw bestanden, telefoonnummers en adressen van al uw contacten).

Dit betekent dat ik de volledige toegang heb tot uw apparaat en accounts. Ik heb u nu een paar maanden in de gaten gehouden.

Het feit is dat u geïnfecteerd bent met malware via een site voor volwassenen die u bezocht. Als u hier niet bekend mee bent, dan zal ik het uitleggen.

Het virus geeft me volledige toegang en controle over uw apparaten.

Dit betekent dat ik alles op uw scherm kan zien en de camera en de microfoon kan inschakelen, maar u weet van niets.

Ik heb ook de toegang tot al uw contacten en al uw correspondentie.

Waarom heeft uw antivirus geen malware gedetecteerd? Antwoord: mijn malware gebruikt het stuurprogramma en ik werk de handtekeningen om de 4 uur bij zodat uw antivirus stil is.

Ik heb een video gemaakt die laat zien hoe u uzelf bevredigt in de linkerhelft van het scherm en in de rechterhelft ziet u de video die u bekeek.

Met één muisklik kan ik deze video naar al uw e-mails en contacten verzenden.

Als u dit wilt voorkomen, breng dan het bedrag van 771 euro over naar mijn bitcoin-adres

(als u niet weet hoe u dit moet doen, schrijf dan in Google: "Bitcoin kopen").

Mijn bitcoin-adres (BTC Wallet) is: 1Q2pVgd9YradB42risptr8tsydKrVDSD2A

Na ontvangst van de betaling verwijder ik de video en hoort u me nooit meer. Ik geef u 48 uur de tijd om te betalen.

Ik heb een kennisgeving bij het lezen van deze brief en de timer werkt vanaf u deze brief leest.

Ergens een klacht indienen heeft geen zin omdat deze e-mail niet gevolgd kan worden, evenals mijn bitcoin-adres.

Ik maak geen fouten.

Als ik ondervind dat u dit bericht met iemand anders deelt, dan wordt de video onmiddellijk verspreid.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is "On this day I hacked your OS"?

- STAP 1. Handmatige verwijdering van de mogelijke malware infecties.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig verwijderen?

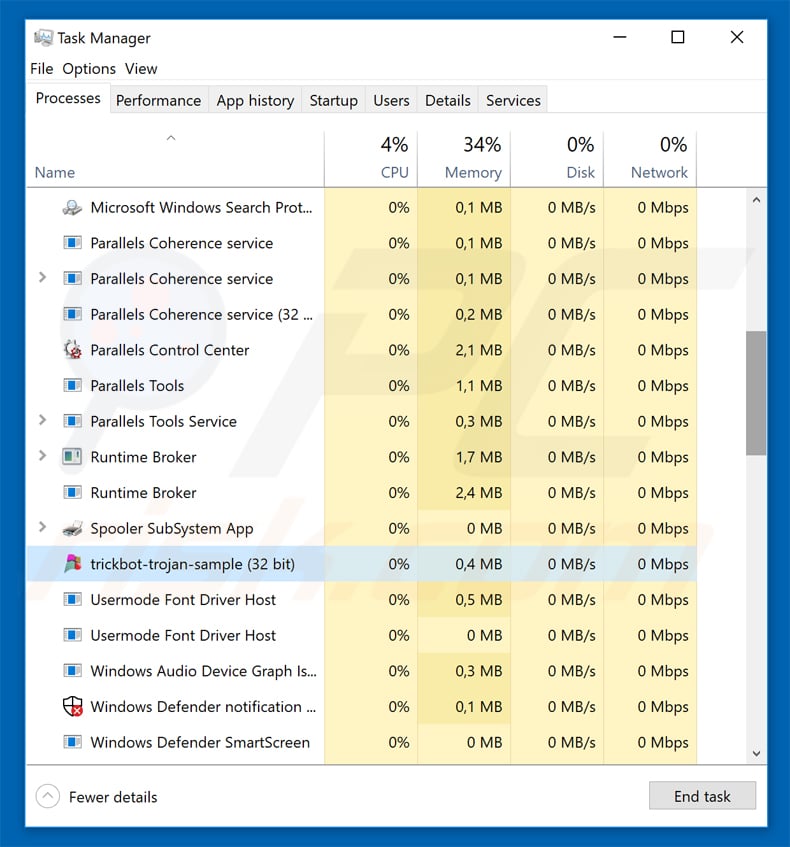

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

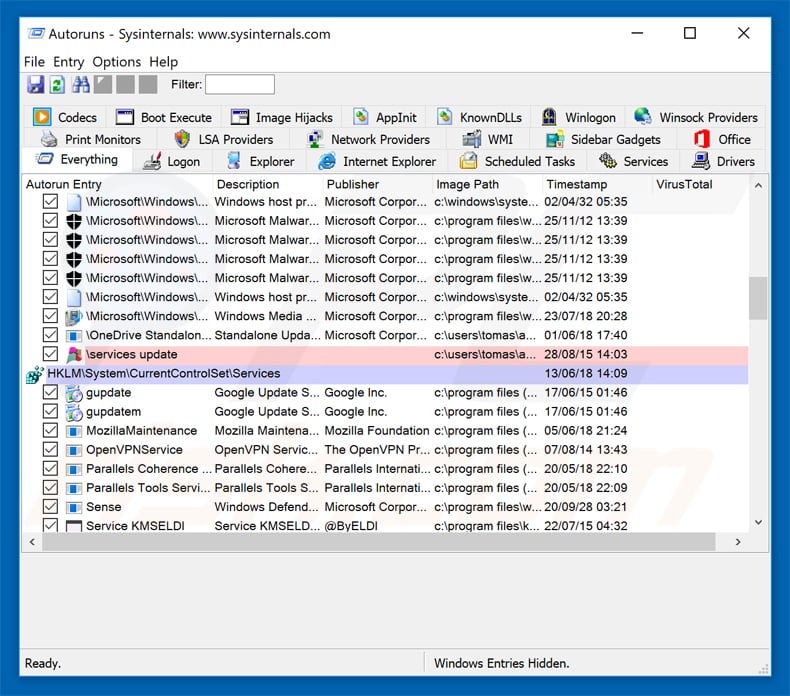

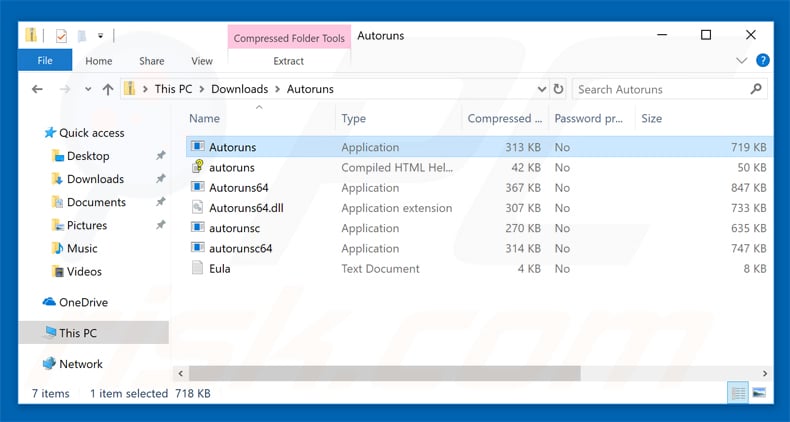

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

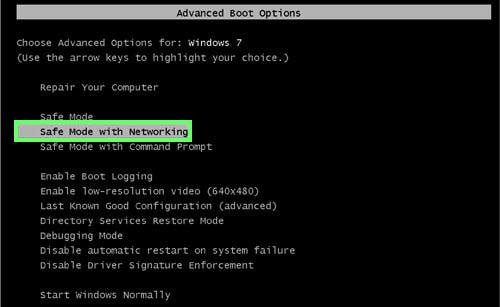

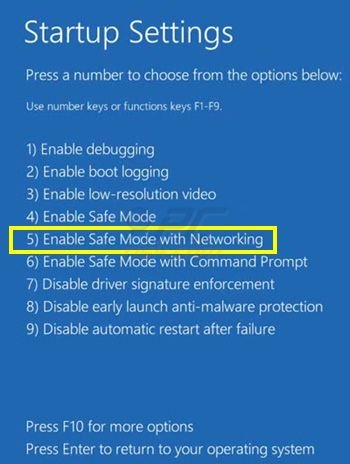

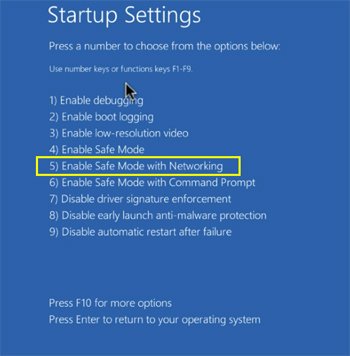

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

Windows XP en Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in "Veilige Modus met Netwerk":

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 te starten in "Veilige Modus met Netwerk":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in "Veilige Modus met Netwerk":

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

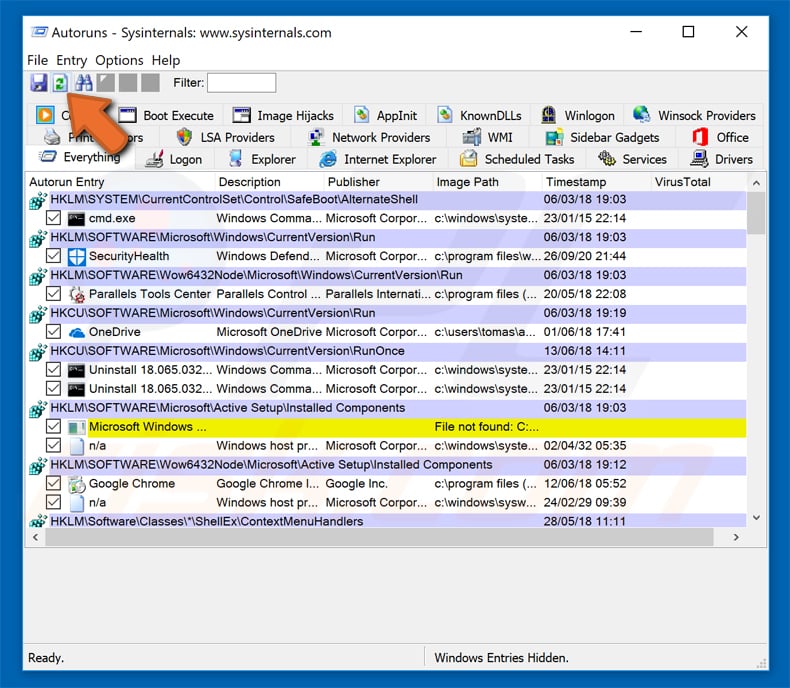

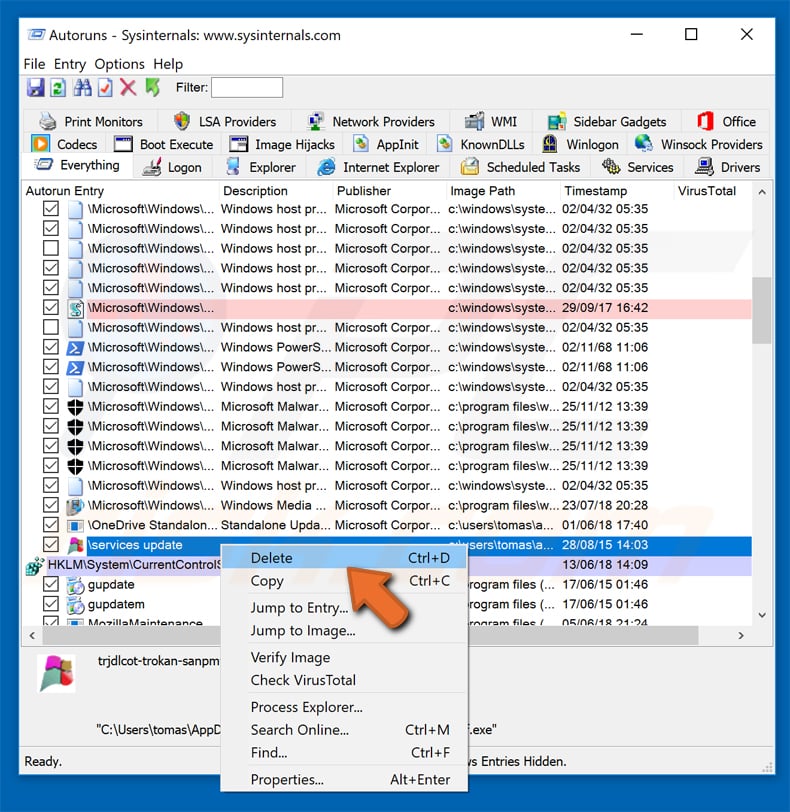

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

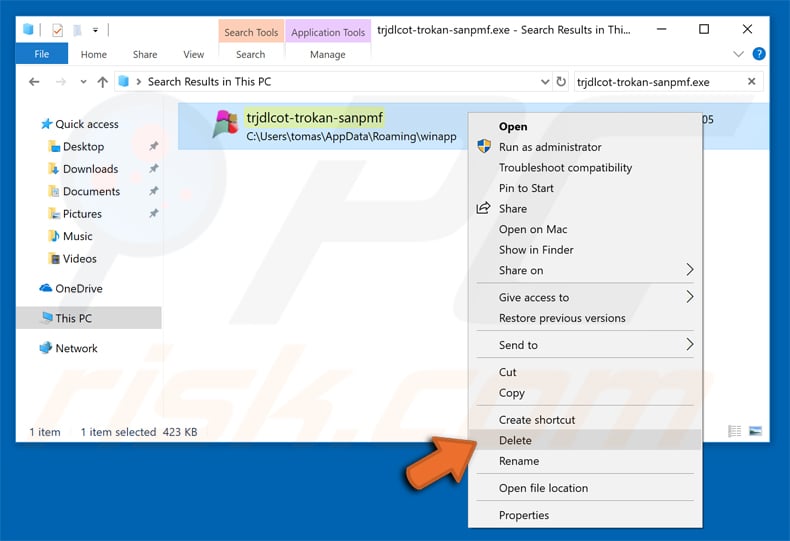

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen mappen en bestanden inschakelt voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie