Voorkom oplichting via door het bericht 'Uw toestel is besmet met mijn malware'

Phishing/OplichtingOok bekend als: Mogelijke malware infectie

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

"Your device was infected with my private malware" verwijderingsgids

Wat is "Your device was infected with my private malware"?

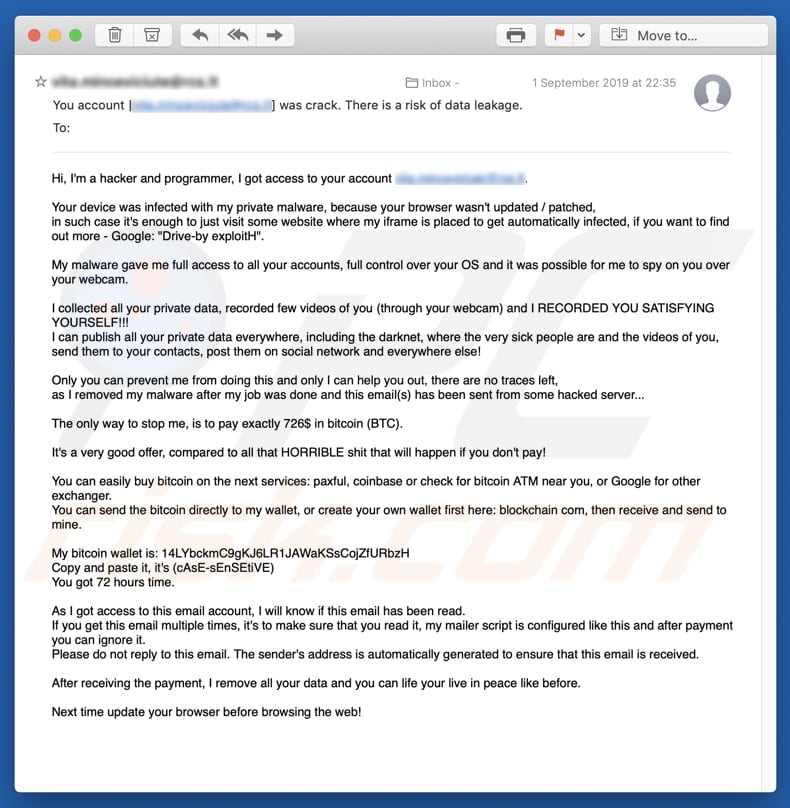

"Your device was infected with my private malware / Uw apparaat is besmet met mijn privé-malware" is de naam van een spamcampagne, een zwendel die oplichters gebruiken om mensen te misleiden zodat ze hen betalen. Ze dreigen om een niet-bestaande video met andere mensen te delen als ze niet binnen de 72 uur een bepaald bedrag ontvangen. Dergelijk e-mails mogen nooit worden vertrouwd; mensen die 'Uw apparaat is geïnfecteerd met mijn privé-malware' of andere soortgelijke e-mails ontvangen, moeten dit negeren.

De persoon achter deze zwendel stelt zichzelf voor als een hacker en programmeur, hij beweert dat hij toegang heeft gekregen tot de e-mail van de ontvanger. Met andere woorden, hij heeft het e-mailaccount van de ontvanger gehackt. Hij beweert ook dat het apparaat van de ontvanger geïnfecteerd is met malware die hem toegang tot alle accounts gaf en waarmee het besturingssysteem vanop afstand bediend kan worden. Hierdoor kon hij zogezegd de privégegevens stelen en de webcam van de computer gebruiken om een paar video's op te nemen. Volgens de oplichter werden deze video's opgenomen terwijl de ontvanger "zichzelf tevreden stelde". De oplichter dreigt om deze video's naar alle contactpersonen van de ontvanger te sturen, ze te delen op darknet, sociale netwerken enzovoort. Om te voorkomen dat dit gebeurt, wordt de ontvanger gevraagd om 726 euro te betalen in Bitcoins (andere varianten van deze spamcampagne vragen om te betalen in Dash of Monero cryptocurrencies), het geld moet binnen de 72 uur na ontvangst van de e-mail worden overgemaakt. De transactie moet uitgevoerd worden op het opgegeven BTC-portefeuilleadres. Zoals we in de eerste alinea reeds vermelden, is dit slechts oplichterij en mogen geen van de claims serieus worden genomen. Helaas zijn sommige mensen zich niet bewust van dergelijke oplichting en vallen ze er nog steeds voor.

We ontvangen veel feedback van bezorgde gebruikers over dit soort oplichtingsmails. Hier is de meest populaire vraag die we ontvangen (in dit geval met betrekking tot een zwendel die beweert compromitterende video's of foto's van de gebruiker verkregen te hebben):

V: Hallo pcrisk.com-team, ik heb een e-mail ontvangen waarin staat dat mijn computer gehackt is en dat ze een video van mij hebben. Nu vragen ze om losgeld te betalen in Bitcoins. Ik denk dat dit waar moet zijn, omdat ze mijn echte naam en wachtwoord in de e-mail vermelden. Wat moet ik doen?

A: Maak je geen zorgen over deze e-mail. Geen enkele hacker of cybercrimineel heeft uw computer geïnfiltreerd/gehackt en er is geen video van u die pornografie bekijkt. Negeer eenvoudig het bericht en verzend geen Bitcoins. Uw e-mailadres, naam en wachtwoord zijn waarschijnlijk gestolen van een gecompromitteerde website zoals Yahoo (deze website-inbreuken komen veel voor). Als u zich zorgen maakt, kunt u controleren of uw accounts zijn gecompromitteerd door de website haveibeenpwned te bezoeken.

| Naam | Your device was infected with my private malware / Uw apparaat is besmet met mijn privé-malware |

| Bedreigingstype | Phishing, oplichting, social engineering, fraude |

| Valse Claim | Een oplichter beweert dat hij de computer infecteerde met malware waardoor hij compromitterende video's kon opnemen. Hij dreigt om die video's met andere mensen te delen als hij niet op tijd wordt betaald. |

| Losgeld Bedrag | 726/1200 euro (de prijs varieert afhankelijk van de variant van de campagne) in Bitcoins |

| Cybercrimineel Cryptoportefeuille Adres | 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH (Bitcoin), 1DKeRSqnY24m6qEBLshJtshhcMjhMmfYot (Bitcoin) |

| Symptomen | Ongeautoriseerde online aankopen, veranderde online accountwachtwoorden, identiteitsdiefstal, illegale toegang tot iemands computer. |

| Verspreidingsmethoden | Misleidende e-mails, valse online pop-upadvertenties, valse zoekmachines, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privéinformatie, geldverlies, identiteitsdiefstal. |

| Verwijdering |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Meer voorbeelden van gelijkaardige oplichtingen zijn "ChaosCC hacker group", "The last time you visited a Porn website" en "Hacker who has access to your operating system". De oplichters achter deze oplichting kunnen verschillende dingen claimen, maar ze gebruiken ze allemaal om nietsvermoedende mensen financieel op te lichten. Helaas zijn er veel oplichters die vergelijkbare oplichtingsmails gebruiken om computers met schadelijke programma's te infecteren. Ze voegen kwaadaardige bestanden toe en hopen dat de ontvangers ze zullen openen. Indien geopend, installeren deze bestanden malware zoals TrickBot, Hancitor, Emotet, FormBook of andere risicovolle, schadelijke software.

Hoe besmetten spamcampagnes mijn computer?

De schadelijke bestanden die de cybercriminelen bij de e-mails toevoegen, kunnen de computer niet infecteren als ze ongeopend blijven. Daarom vermommen de cybercriminelen hun e-mails meestal als belangrijke en officieel. De bijgevoegde bestanden zijn meestal verschillende Microsoft Office- of PDF-documenten, archieven zoals ZIP, RAR, JavaScript-bestanden, uitvoerbare bestanden zoals .exe enzovoort. Eénmaal geopend, leiden ze tot downloads en/of installaties van malware. De MS Office-documenten vragen, indien geopend, bijvoorbeeld eerst om toestemming van de gebruiker om macro-opdrachten in te schakelen. Met andere woorden, om bewerkingen mogelijk te maken. Als er een dergelijke toestemming wordt gegeven, dan installeert een kwaadaardig document de risicovolle malware (bijvoorbeeld ransomware). Kortom, de computers zijn beschermd tegen schade die veroorzaakt kan worden door e-mails, zolang de bijgevoegde bestanden (of weblinks) ongeopend blijven.

Hoe de installatie van malware te vermijden?

Alle e-mails met onbekende, verdachte afzenders moeten zorgvuldig geanalyseerd worden, vooral als ze weblinks of bijlagen bevatten. Als er een reden is om te denken dat een e-mail niet vertrouwd mag worden, idan s de beste optie om de bijgevoegde bestanden of de voorgestelde links ongeopend te laten. Verder raden we u aan om software altijd van officiële websites te downloaden en om directe downloadlinks te gebruiken. Peer-to-peer-netwerken zoals torrent-clients, eMule, niet-officiële websites, downloaders van externe partijen en andere dergelijke tools mogen niet worden vertrouwd. De geïnstalleerde software moet bijgewerkt worden via de tools (of functies) die aangeboden worden door officiële softwareontwikkelaars. Let op, softwarecracks die verondersteld worden om de betaalde activering van een bepaald programma te omzeilen, zijn niet legaal en veroorzaken vaak de installatie van malware. Bovendien is het aanbevolen om recente MS Office-versies te gebruiken (nieuwer dan 2010). Die hebben de "Beschermde Weergave"-modus die voorkomt dat schadelijke bestanden malware installeren. Computers moeten bovendien regelmatig op virussen worden gescand, het is aan te bevelen om daarvoor gerenommeerde antivirus- of antispyware-programma's te gebruiken. Als u al schadelijke bijlagen hebt geopend, dan raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om de geïnfiltreerde malware automatisch te verwijderen.

Tekst in de "Your device was infected with my private malware" oplichtingsmail:

Hallo, ik ben een hacker en programmeur en heb toegang verkregen tot uw account -

Uw apparaat is besmet met mijn privé-malware, omdat uw browser niet bijgewerkt/gepatcht is,

hierdoor is het voldoende om gewoon een website te bezoeken waar mijn iframe geplaatst werd om automatisch geïnfecteerd te raken, als u meer wilt weten - Google: "Drive-by exploitH".

Mijn malware gaf me de volledige toegang tot al uw accounts en de volledige controle over uw besturingssysteem, waardoor het voor mij mogelijk was om u te bespioneren via uw webcam.

Ik heb al uw privégegevens verzameld en een paar video's van u opgenomen (via je webcam) en IK HEB U OPGENOMEN TERWIJL U UZELF BEVREDIGT !!!

Ik kan al uw privégegevens overal publiceren, inclusief op het darknet waar er zeer zieke mensen zijn en de video's van jou,

die stuur ik naar uw contacten, post ik op sociale netwerken en overal elders!

Alleen jij kunt mij verhinderen om dit te doen en alleen ik kan u helpen,er zijn geen sporen meer omdat ik mijn malware verwijderd heb nadat mijn taak voltooid was en deze e-mail(s) werden verzonden vanaf een gehackte server...

De enige manier om me te stoppen, is om precies 726 euro te betalen in bitcoin (BTC).

Het is een zeer goede aanbieding, vergeleken met alle VERSCHRIKKELIJKE **** die zal gebeuren als u niet betaalt!

U kunt bitcoin gemakkelijk kopen bij: paxful, coinbase of cheque voor bitcoin ATM bij u in de buurt, of zoek in Google voor een andere wisselaar.

U kunt de bitcoin rechtstreeks naar mijn portemonnee sturen, of hier eerst je eigen portemonnee aanmaken: blockchain com, vervolgens ontvangen en naar mij sturen.

Mijn bitcoin-portemonnee is: 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH, 1MYJjmYScwmFfthAQNXWb5fhNMRVcAiZd, 1LfYcbCsssB2niF3VWRBTVZFExzswey

Kopieer en plak het, het is (cAsE-sEnSEtiVE)

U hebt 72 uur de tijd.

Doordat ik toegang heb tot dit e-mailaccount, weet ik of/wanneer deze e-mail gelezen is.

Als u deze e-mail meerdere keren ontvangt, dan is het om ervoor te zorgen dat u deze leest, mijn mailerscript is zo geconfigureerd en na betaling kunt u het negeren.

Gelieve deze e-mail niet te beantwoorden. Het adres van de afzender wordt automatisch gegenereerd om ervoor te zorgen dat deze e-mail wordt ontvangen.

Na ontvangst van de betaling, verwijder ik al uw gegevens en kunt u uw leven in vrede leiden zoals voorheen.

Werk de volgende keer uw browser bij voordat u op het internet surft!

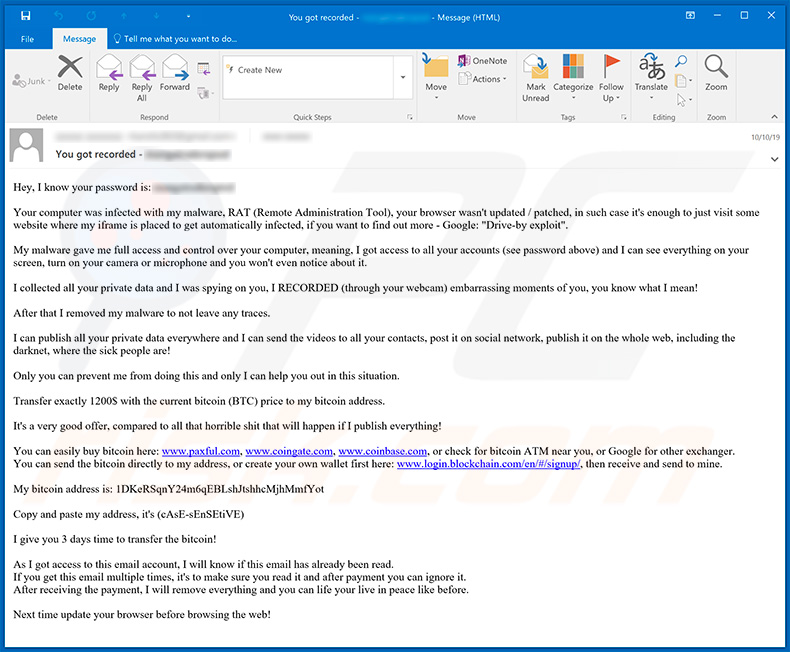

Een andere variant van de "Your Device Was Infected With My Private Malware" email-spamcampagne:

Tekst in deze e-mail:

Onderwerp: u bent opgenomen - ******

Hallo, ik weet wat us wachtwoord is: ******

Uw computer is besmet met mijn malware, RAT (Remote Administration Tool), omdat uw browser niet bijgewerkt/gepatcht is, waardoor het voldoende was om gewoon een website te bezoeken waar mijn iframe geplaatst is, om automatisch geïnfecteerd te raken. Als u meer wilt weten - Google: "Drive-by exploit".

Mijn malware gaf me de volledige toegang en controle over uw computer, wat betekent dat ik toegang heb tot al uw accounts (zie wachtwoord hierboven) en ik kan alles op uw scherm zien, uw camera of microfoon inschakelen en u zult er niets van merken .

Ik heb al uw privégegevens verzameld en ik bespioneerde u, ik nam (via je webcam) gênante momenten van je op, je weet wel wat ik bedoel!

Daarna heb ik mijn malware verwijderd om geen sporen achter te laten.

Ik kan al uw privégegevens overal publiceren en ik kan de video's naar al uw contacten sturen, op een sociaal netwerk plaatsen, op het hele web publiceren, inclusief het darknet, waar er veel zieke mensen zijn!

Alleen jij kunt mij verhinderen om dit te doen en alleen ik kan u in deze situatie helpen.

Breng exact 1200 euro met de huidige bitcoin (BTC) prijs over naar mijn bitcoin-adres.

Het is een heel goed aanbod, in vergelijking met alle vreselijke **** die zal gebeuren als ik alles publiceer!

U kunt bitcoin eenvoudig hier kopen: www.paxful.com, www.coingate.com, www.coinbase.com, of controleren op bitcoin ATM bij u in de buurt, of Google voor andere uitwisselaars.

U kunt de bitcoin rechtstreeks naar mijn adres sturen, of eerst hier je eigen portemonnee maken: www.login.blockchain.com/en/#/signup/, dan ontvangen en dan naar de mijne sturen.

Mijn bitcoin-adres is: 1DKeRSqnY24m6qEBLshJtshhcMjhMmfYot

Kopieer en plak mijn adres, het is (cAsE-sEnSEtiVE)

Ik geef u 3 dagen de tijd om de bitcoin over te dragen!

Vermits ik toegang heb tot deze e-mailaccount, weet ik of deze e-mail gelezen is.

Als u deze e-mail meerdere keren ontvangt, dan is dit om ervoor te zorgen dat u deze leest en na betaling kunt u deze negeren.

Na ontvangst van de betaling, zal ik alles verwijderen en dan kunt u u leven in vrede leiden zoals voorheen.

Werk de volgende keer uw browser bij voordat u op het internet surft!

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is "Your device was infected with my private malware"?

- STAP 1. Handmatige verwijdering mogelijke malware infecties.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig te verwijderen?

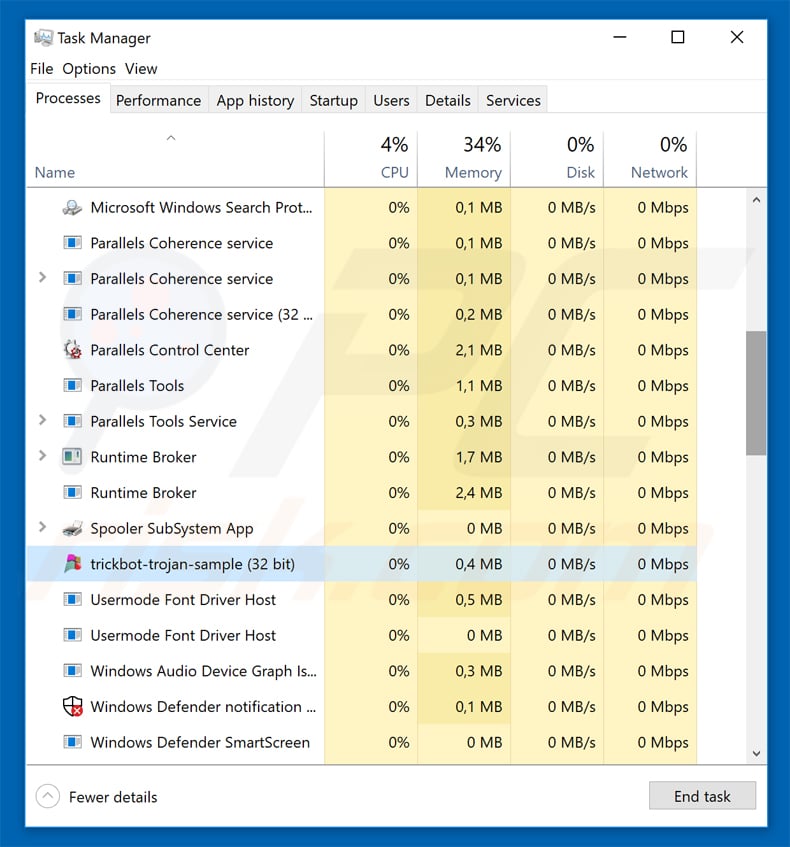

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

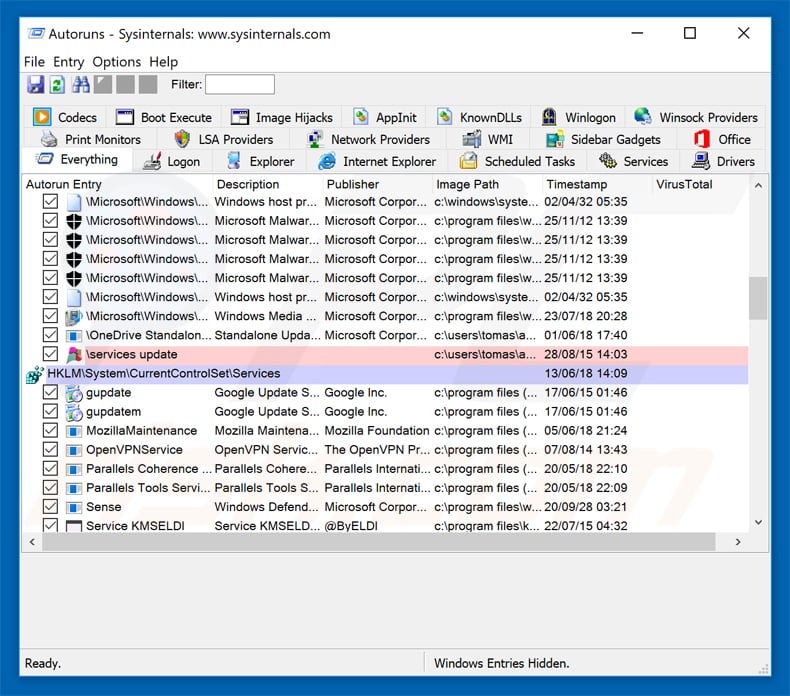

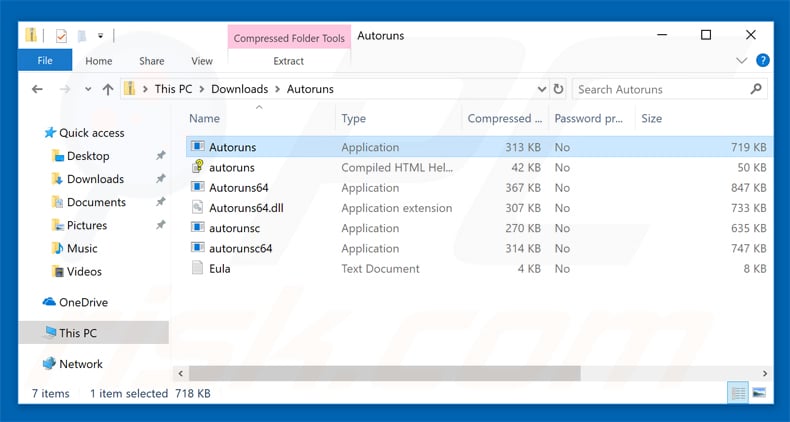

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

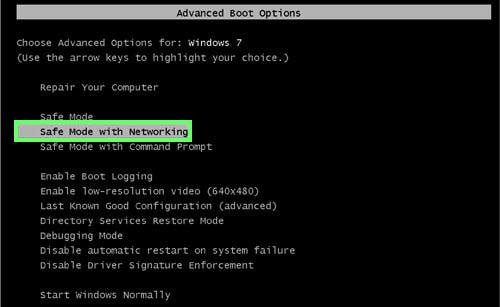

Windows XP en Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in "Veilige Modus met Netwerk":

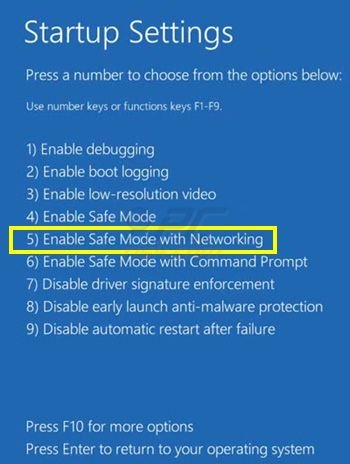

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 te starten in "Veilige Modus met Netwerk":

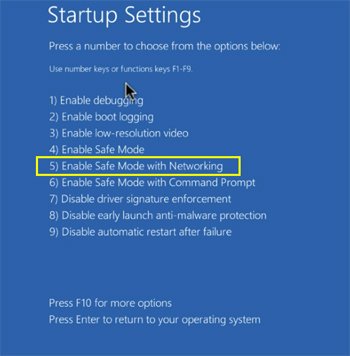

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in "Veilige Modus met Netwerk":

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

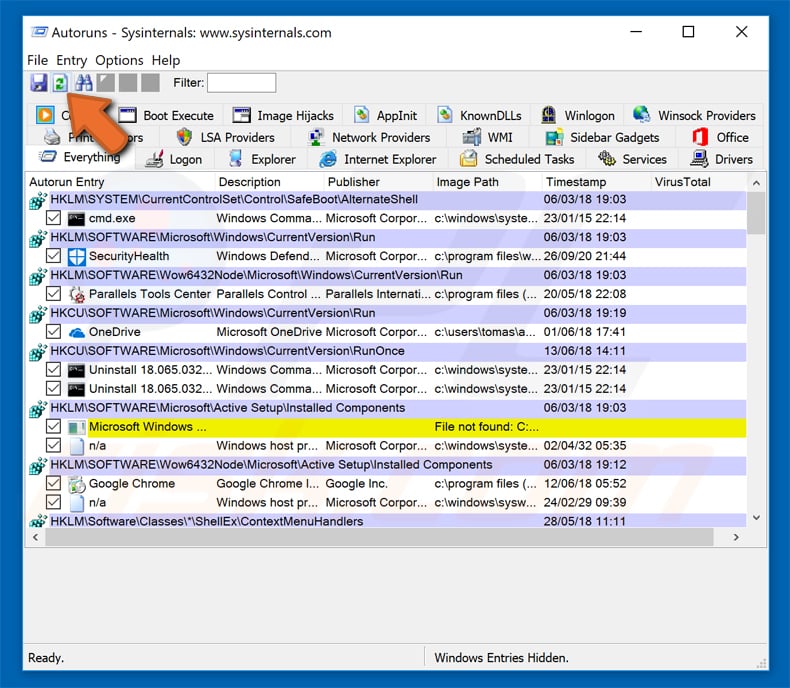

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

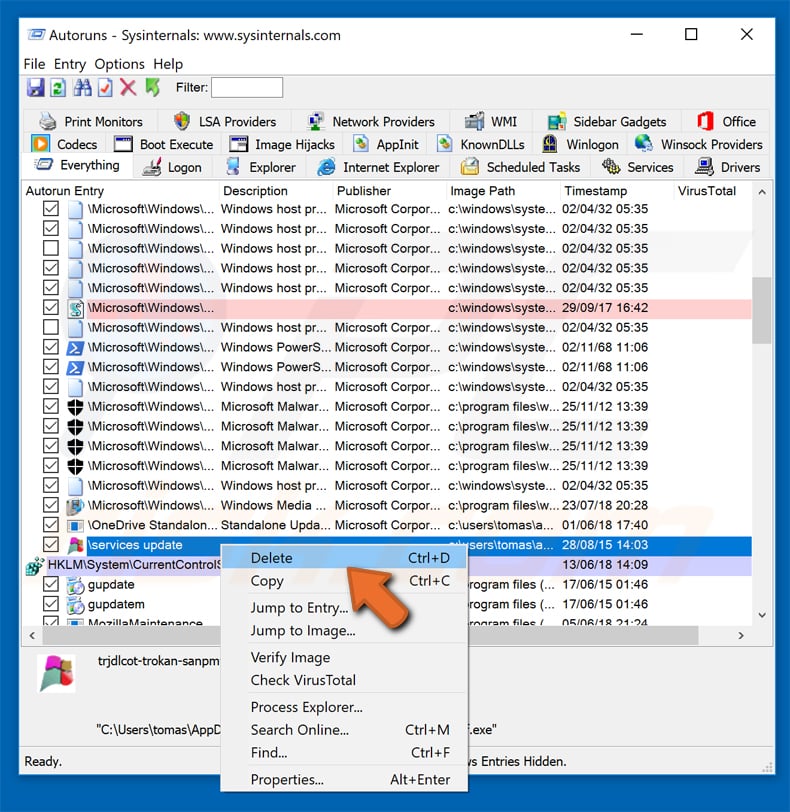

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

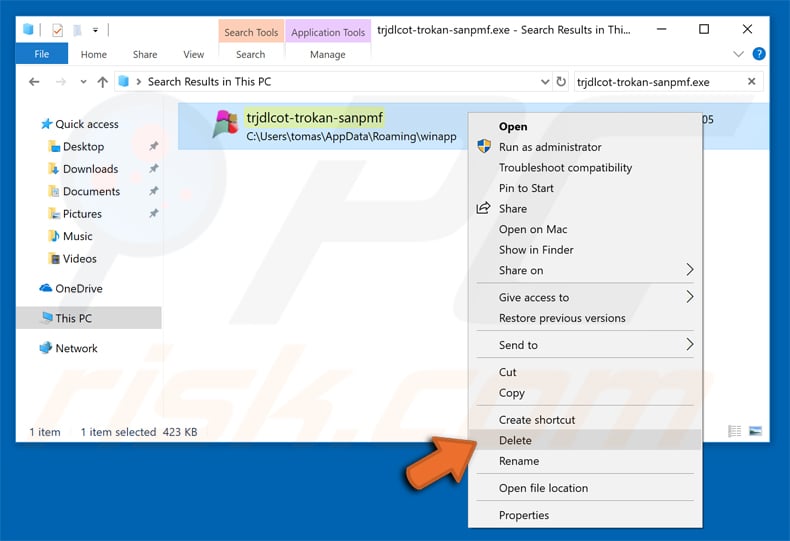

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen mappen en bestanden inschakelt voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie