Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat voor soort malware is Needle Stealer?

Needle Stealer is een modulaire informatiesteler geschreven in Golang die opgeslagen browserreferenties, cryptocurrency-wallet-bestanden, gegevens van berichten-apps en andere gevoelige bestanden van geïnfecteerde computers verzamelt. Het installeert ook een begeleidende kwaadaardige browserextensie die aanvallers realtime controle geeft over de browser van het slachtoffer, inclusief de mogelijkheid om pagina's om te leiden, bestandsdownloads te onderscheppen en stilletjes te vervangen, en scripts te injecteren in bezochte websites.

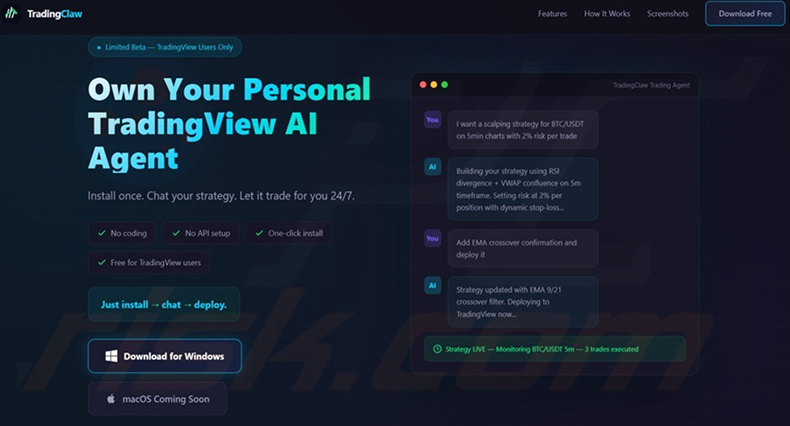

Volgens onderzoek van Malwarebytes is Needle Stealer verspreid via een site genaamd TradingClaw, die zich voordeed als een gratis AI-aangedreven handelstool voor TradingView-gebruikers. Slachtoffers die dachten dat ze een legitieme handelsapplicatie downloadden, activeerden onbewust een meerfasige infectieketen die de malware stilletjes op de achtergrond installeerde.

Overzicht van Needle Stealer

Needle Stealer wordt geleverd als een ZIP-archief dat wordt gedownload van de nep-TradingClaw-website. Het archief bevat een loader die DLL-hijacking misbruikt via een bestand met de naam iviewers.dll om een tweede-fase-component te laden. Die tweede fase gebruikt vervolgens process hollowing om de stealer te injecteren in RegAsm.exe, een legitiem Windows-binair bestand. Door binnen een vertrouwd systeemproces te draaien, kan de malware opgaan in de omgeving en beveiligingswaarschuwingen vermijden.

Eenmaal actief maakt de stealer verbinding met de Command and Control (C2)-server van de aanvaller en begint met het verzamelen van gegevens. Het richt zich op opgeslagen wachtwoorden, cookies en browsegeschiedenis van webbrowsers, samen met gegevens die zijn opgeslagen door Telegram en FTP-clients. Het scant ook naar tekstbestanden, verzamelt gegevens van cryptocurrency-portemonnees en bewaakt het klembord.

Kwaadaardige browserextensie

Het meest kenmerkende onderdeel van Needle Stealer is de kwaadaardige browserextensie die het op de computer van het slachtoffer installeert. De extensie wordt geplaatst in een map met een willekeurige naam onder %LOCALAPPDATA%\Packages\Extensions en communiceert met de server van de aanvaller via een configuratiebestand dat een API-sleutel en C2-adresgegevens bevat.

Via deze extensie kunnen aanvallers omleidingsregels toepassen om het slachtoffer naar door aanvallers beheerde pagina's te sturen, legitieme downloads onderscheppen en vervangen door kwaadaardige bestanden, code injecteren in pagina's die het slachtoffer momenteel bekijkt, en valse browsermeldingen pushen. De extensie kan ook de volledige browsegeschiedenis van het slachtoffer verzamelen. Het bevat een zelfvernietigingsfunctie, waarmee de aanvaller het op afstand kan verwijderen op commando.

Gerichte cryptocurrency-applicaties

Needle Stealer zoekt specifiek naar cryptocurrency-bezittingen. Op de desktopzijde richt het zich op gegevens van Ledger-, Trezor- en Exodus-portemonnees. Het richt zich ook op browserportemonnee-extensies, met name MetaMask en Coinbase Wallet, en probeert seed phrases te extraheren die de aanvaller permanente, onherstelbare toegang tot de fondsen van het slachtoffer zouden geven.

| Naam | Needle Stealer malware |

| Type Bedreiging | Informatie-stealer, Trojan, Wachtwoordstelend virus |

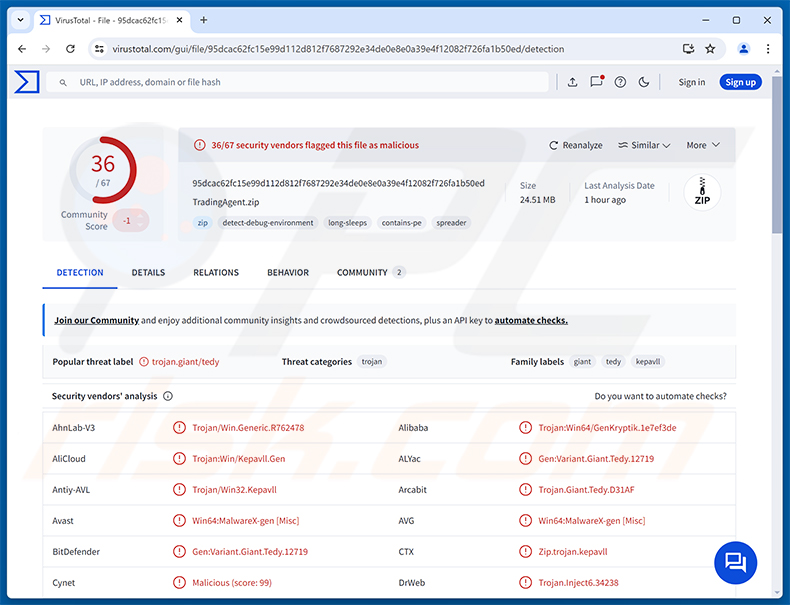

| Detectienamen | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Gen:Variant.Giant.Tedy.12719), ESET-NOD32 (Win64/GenKryptik.HPZN Trojan), Kaspersky (Trojan.Win64.Agent.smfzdt), Volledige Lijst (VirusTotal) |

| Symptomen | Stealers zijn ontworpen om heimelijk de computer van het slachtoffer te infiltreren en stil te blijven, waardoor er geen specifieke symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| Distributiemethoden | Nepwebsites, kwaadaardige software-installatieprogramma's. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer toegevoegd aan een botnet, extra infecties, financieel verlies, accountkaping. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Conclusie

Needle Stealer vormt een serieuze bedreiging voor financiële accounts, online sessies en opgeslagen inloggegevens. Door een traditionele stealer te combineren met een persistente kwaadaardige browserextensie, geeft het aanvallers zowel een eenmalige oogst van opgeslagen gegevens als voortdurende, realtime invloed op de browser van het slachtoffer - waarmee ze pagina's kunnen omleiden, downloads kunnen vervangen en gegevens kunnen blijven verzamelen lang na de eerste infectie.

Slachtoffers kunnen te maken krijgen met identiteitsdiefstal, verlies van cryptocurrency, accountovername en blootstelling aan verdere malware die via de door de aanvaller beheerde extensie wordt geleverd. De malware moet onmiddellijk worden verwijderd en alle accounts en cryptocurrency-fondsen moeten worden beveiligd vanaf een schoon apparaat.

Meer voorbeelden van stealers zijn NWHStealer, OmniStealer en Storm.

Hoe is Needle Stealer op mijn computer terechtgekomen?

Onderzoekers van Malwarebytes hebben gedocumenteerd dat Needle Stealer werd verspreid via een site genaamd TradingClaw (tradingclaw[.]pro), die zich presenteerde als een gratis AI-handelstool voor TradingView-gebruikers. De site bood een "Download for Windows"-knop en gebruikte selectieve omleidingen - gewone bezoekers kregen het kwaadaardige installatieprogramma aangeboden, terwijl crawlers van zoekmachines werden omgeleid naar een niet-gerelateerde afleidingspagina. Slachtoffers die de gedownloade applicatie uitvoerden, activeerden onbewust een keten die DLL-hijacking en process hollowing gebruikte om de stealer stilletjes in een legitiem Windows-proces te injecteren.

Needle Stealer wordt ook geleverd als een vervolgpayload door andere malware-loaders, waaronder Amadey, GCleaner en CountLoader/DeepLoad, wat betekent dat slachtoffers de TradingClaw-site niet hoeven te hebben bezocht om geïnfecteerd te raken. In bredere zin bereikt malware van dit type slachtoffers via phishing-e-mails met kwaadaardige bijlagen, valse softwaredownloadpagina's, malvertising, illegale content en software-cracks van onbetrouwbare bronnen.

Hoe voorkomt u de installatie van malware?

Wees voorzichtig met software die wordt gedownload van onbekende websites, vooral tools die worden gepromoot via handelsfora, sociale media of YouTube-video's. Download alleen applicaties van officiële ontwikkelaarswebsites of geverifieerde winkels. Vermijd illegale software, sleutelgeneratoren en activatiecracks, aangezien deze een veelgebruikt middel zijn voor verborgen malware. Houd uw besturingssysteem en alle geïnstalleerde applicaties up-to-date, aangezien aanvallers regelmatig bekende kwetsbaarheden in verouderde software misbruiken.

Klik niet op links en open geen bijlagen in onverwachte e-mails of berichten, zelfs niet wanneer de afzender bekend lijkt. Wees op uw hoede voor browsermeldingen van sites die u niet volledig vertrouwt, en gebruik een betrouwbare beveiligingsapplicatie die realtime bescherming biedt. Als u denkt dat uw computer al geïnfecteerd is, raden wij aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Nep-handelswebsite (TradingClaw) die wordt gebruikt om Needle Stealer te verspreiden (bron: malwarebytes.com):

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is Needle Stealer?

- STAP 1. Handmatige verwijdering van Needle Stealer malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

Handmatige malwareverwijdering is een gecompliceerde taak - meestal is het het beste om antivirus- of anti-malwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen raden wij aan Combo Cleaner Antivirus voor Windows te gebruiken.

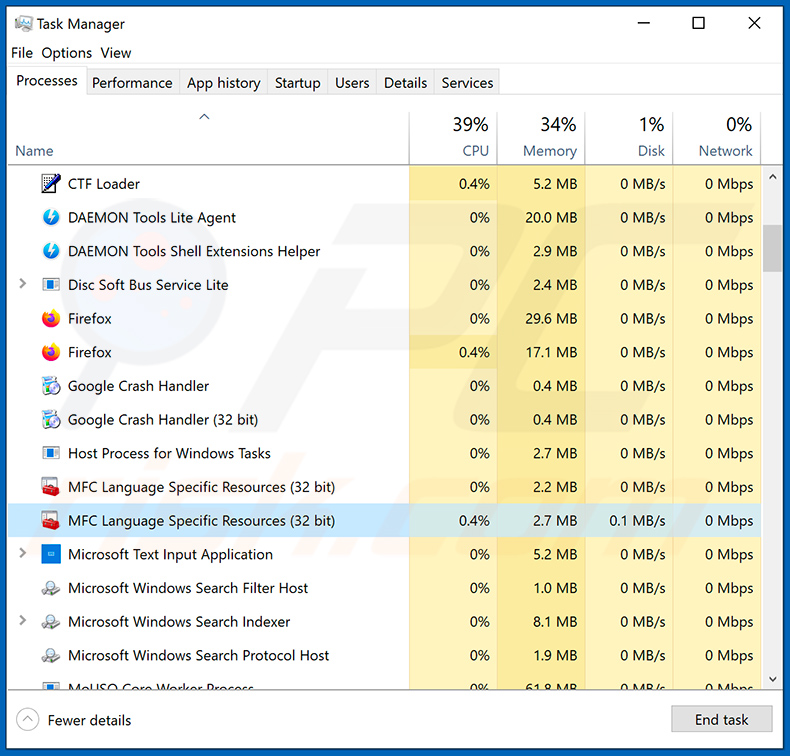

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat op de computer van een gebruiker draait:

Als u de lijst met programma's die op uw computer draaien hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet u doorgaan met deze stappen:

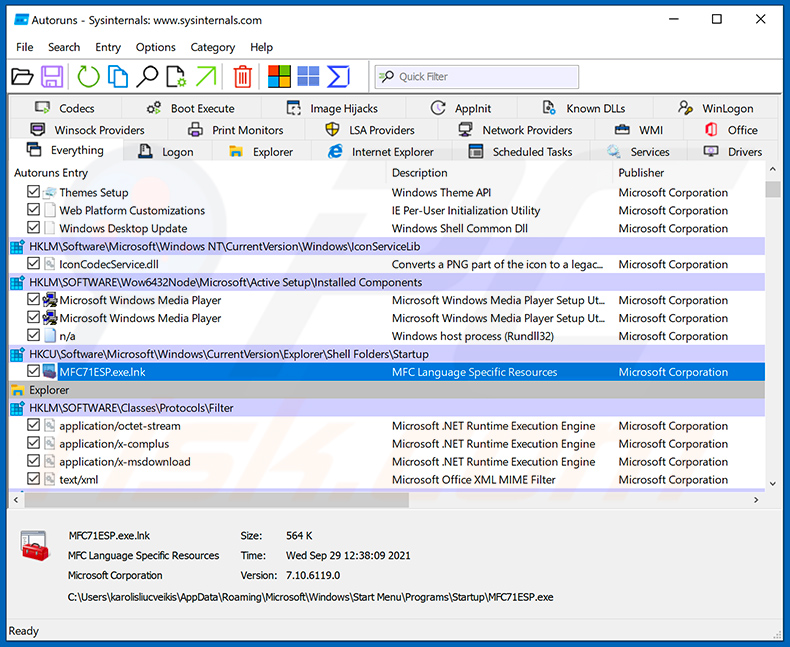

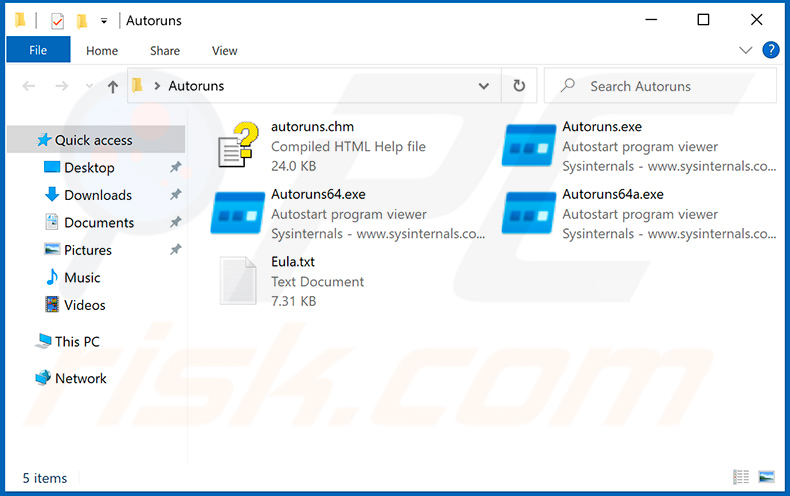

Download een programma genaamd Autoruns. Dit programma toont automatisch startende applicaties, Register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma toont automatisch startende applicaties, Register- en bestandssysteemlocaties:

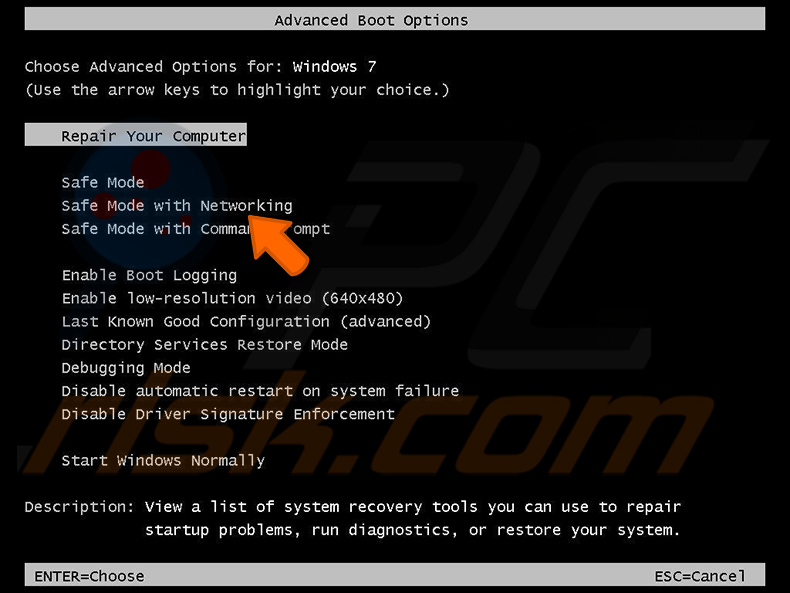

Start uw computer opnieuw op in de Veilige Modus:

Start uw computer opnieuw op in de Veilige Modus:

Windows XP- en Windows 7-gebruikers: Start uw computer in de Veilige Modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstartproces van uw computer meerdere keren op de F8-toets op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet, en selecteer vervolgens Veilige modus met netwerk uit de lijst.

Video die laat zien hoe u Windows 7 start in "Veilige modus met netwerk":

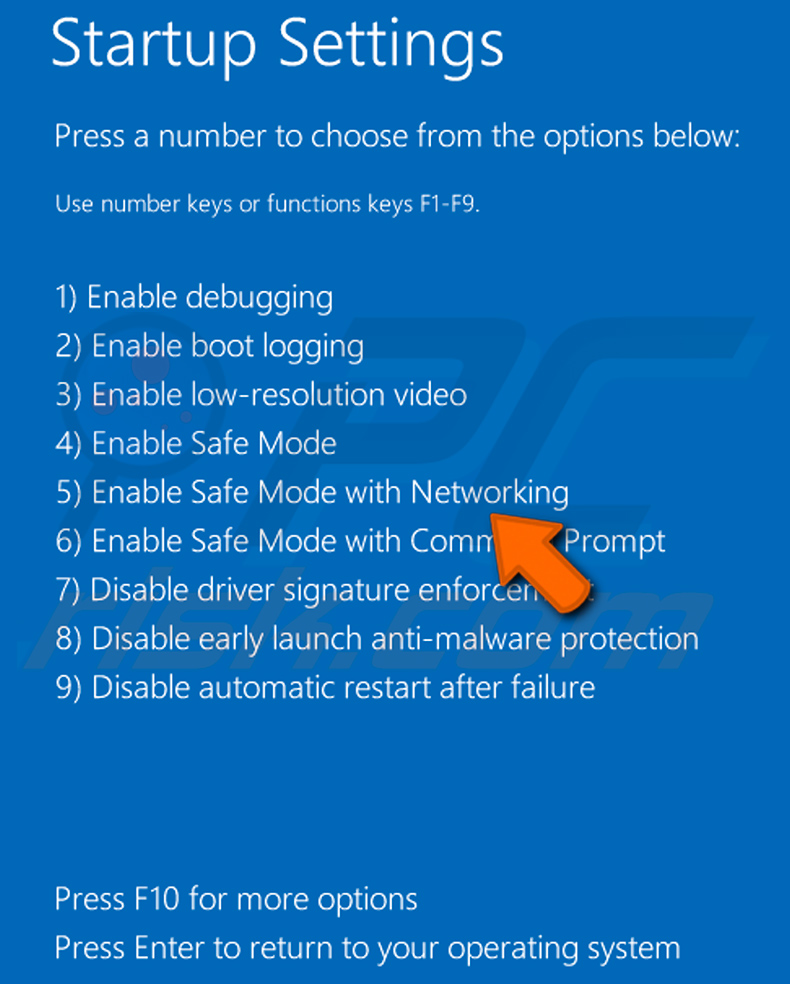

Windows 8-gebruikers: Start Windows 8 in Veilige modus met netwerk - Ga naar het Startscherm van Windows 8, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Uw computer wordt nu opnieuw opgestart in het "Menu met geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en klik vervolgens op de knop "Geavanceerde opties". Klik in het scherm met geavanceerde opties op "Opstartinstellingen".

Klik op de knop "Opnieuw opstarten". Uw pc wordt opnieuw opgestart naar het scherm Opstartinstellingen. Druk op F5 om op te starten in Veilige modus met netwerk.

Video die laat zien hoe u Windows 8 start in "Veilige modus met netwerk":

Windows 10-gebruikers: Klik op het Windows-logo en selecteer het aan/uit-pictogram. Klik in het geopende menu op "Opnieuw opstarten" terwijl u de "Shift"-toets op uw toetsenbord ingedrukt houdt. Klik in het venster "Kies een optie" op "Problemen oplossen" en selecteer vervolgens "Geavanceerde opties".

Selecteer in het menu met geavanceerde opties "Opstartinstellingen" en klik op de knop "Opnieuw opstarten". In het volgende venster klikt u op de "F5"-toets op uw toetsenbord. Hiermee wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerk.

Video die laat zien hoe u Windows 10 start in "Veilige modus met netwerk":

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

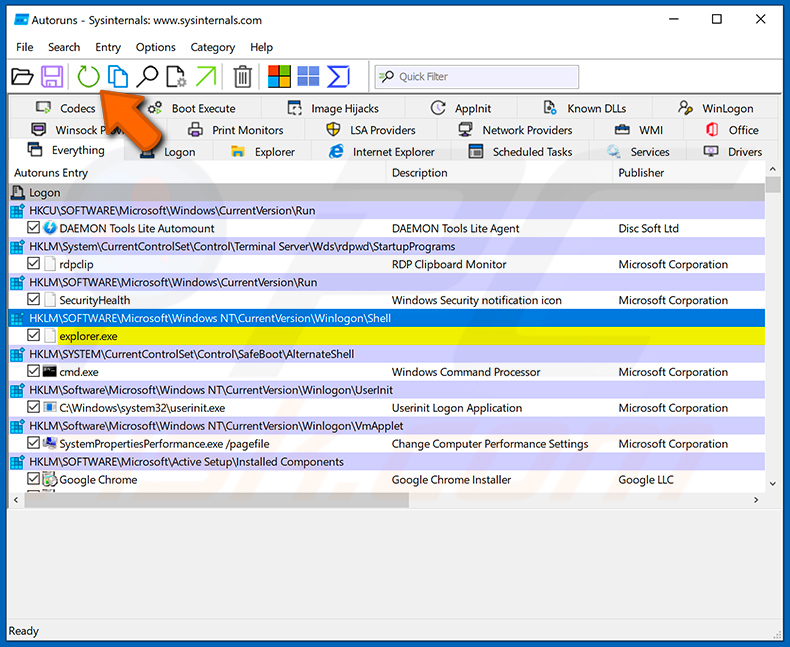

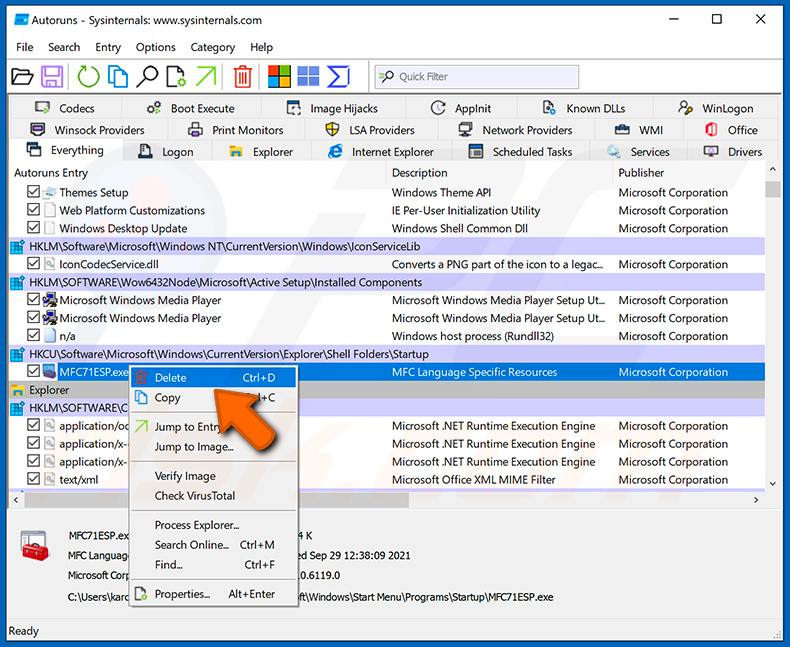

Klik in de Autoruns-applicatie bovenaan op "Options" en schakel de opties "Hide Empty Locations" en "Hide Windows Entries" uit. Klik na deze procedure op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Options" en schakel de opties "Hide Empty Locations" en "Hide Windows Entries" uit. Klik na deze procedure op het pictogram "Refresh".

Controleer de lijst die door de Autoruns-applicatie wordt verstrekt en zoek het malwarebestand dat u wilt verwijderen.

Controleer de lijst die door de Autoruns-applicatie wordt verstrekt en zoek het malwarebestand dat u wilt verwijderen.

U moet het volledige pad en de naam noteren. Houd er rekening mee dat sommige malware procesnamen verbergt onder legitieme Windows-procesnamen. In deze fase is het zeer belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u "Delete".

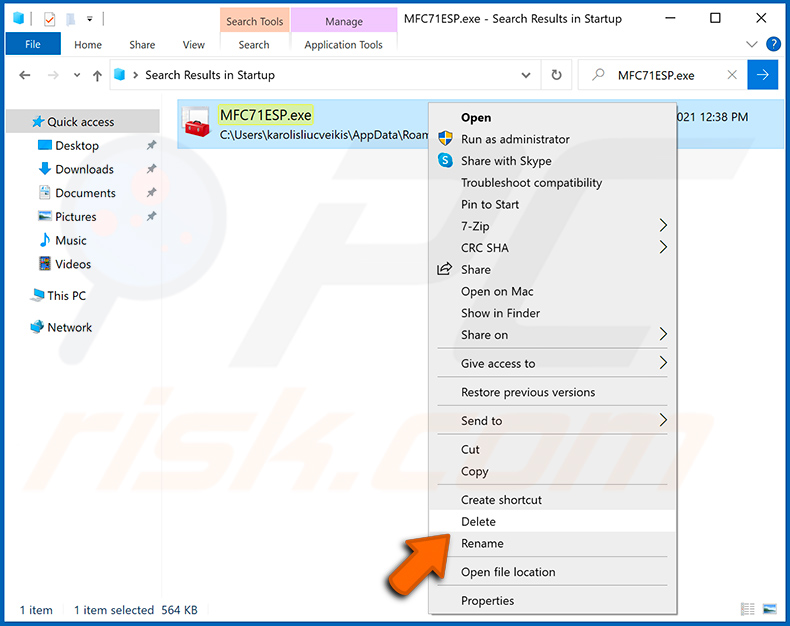

Nadat u de malware via de Autoruns-applicatie hebt verwijderd (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende systeemstart), moet u op uw computer naar de malwarenaam zoeken. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verdergaat. Als u de bestandsnaam van de malware vindt, zorg er dan voor dat u deze verwijdert.

Start uw computer opnieuw op in de normale modus. Het volgen van deze stappen zou alle malware van uw computer moeten verwijderen. Houd er rekening mee dat handmatige verwijdering van bedreigingen geavanceerde computervaardigheden vereist. Als u deze vaardigheden niet hebt, laat de malwareverwijdering dan over aan antivirus- en anti-malwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om infectie te voorkomen dan later malware te proberen te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste besturingssysteemupdates en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden wij aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met Needle Stealer malware, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Formatteren verwijdert Needle Stealer, maar wist ook elk bestand op de schijf. Het is in de meeste gevallen veiliger om eerst een betrouwbare beveiligingstool zoals Combo Cleaner uit te voeren.

Wat zijn de grootste problemen die Needle Stealer malware kan veroorzaken?

Needle Stealer kan opgeslagen wachtwoorden, sessiecookies en cryptocurrency-portemonneebestanden stelen, terwijl de kwaadaardige browserextensie aanvallers de mogelijkheid geeft om pagina's om te leiden en downloads in realtime te vervangen. Dit kan resulteren in accountovername, identiteitsdiefstal en onomkeerbaar verlies van cryptocurrency-fondsen.

Wat is het doel van Needle Stealer malware?

Het doel van Needle Stealer is om gevoelige gegevens te stelen van geïnfecteerde computers, waaronder browserreferenties, cryptocurrency-portemonneebestanden en gegevens van berichtenapps, terwijl het aanvallers ook persistente, realtime browsercontrole geeft via een kwaadaardige extensie die het installeert.

Hoe is Needle Stealer malware op mijn computer terechtgekomen?

Needle Stealer is verspreid via TradingClaw, een nep AI-handelswebsite die een kwaadaardig Windows-installatieprogramma aanbood. Het kan ook aankomen als een vervolgpayload die wordt afgeleverd door andere malware-loaders, waaronder Amadey, GCleaner en CountLoader/DeepLoad.

Beschermt Combo Cleaner mij tegen malware?

Ja. Combo Cleaner kan de meeste bekende malware detecteren en verwijderen. Omdat bedreigingen zoals Needle Stealer componenten op minder voor de hand liggende locaties kunnen plaatsen, biedt het uitvoeren van een volledige systeemscan de beste kans op een volledige opschoning.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie