Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat voor soort malware is PS1Bot?

PS1Bot is de naam van een kwaadaardige software die in wezen een meerfasig malwareframework is. Het is een modulaire malware die verschillende modules gebruikt om kwaadaardige activiteiten uit te voeren op geïnfecteerde apparaten.

PS1Bot wordt gebruikt om persistentie op systemen te garanderen, gevoelige gegevens te verzamelen en andere schadelijke acties uit te voeren. Deze malware wordt actief verspreid via malvertising-campagnes die in 2025 zijn begonnen.

Overzicht van PS1Bot-malware

Na een succesvolle infiltratie begint PS1Bot met het verzamelen van relevante apparaatgegevens. Daarna probeert de malware contact te leggen met zijn C&C-server (Command and Control).

Zoals vermeld in de inleiding is deze kwaadaardige software een modulaire malware. Vanaf zijn C&C-server kan PS1Bot modules verkrijgen om zijn mogelijkheden uit te breiden. Het totale aantal modules dat door deze malware wordt gebruikt, is onbekend, aangezien het waarschijnlijk groter is dan het aantal dat op het moment van schrijven bekend is. PS1Bot voert zijn modules in het geheugen uit, waardoor de kans op detectie kleiner wordt.

Waargenomen PowerShell-modules die door PS1Bot worden gebruikt, zijn onder meer modules die bedoeld zijn voor: antivirusdetectie, aanvullende verkenning, persistentiegarantie, het maken van schermafbeeldingen, het exfiltreren van bestanden/gegevens en keylogging.

Bij de bekende aanvallen introduceerde PS1Bot eerst een module die het apparaat controleert op geïnstalleerde antivirussoftware. Daarna gebruikte het een andere module om meer informatie te verkrijgen over de gecompromitteerde machine, mogelijk om te bepalen of de malware een zeer waardevol doelwit zoals een bedrijfsentiteit had geïnfecteerd.

De datagerichte modules van PS1Bot kunnen screenshots maken, toetsenbord- en muisinvoer controleren, toetsaanslagen registreren (keylogging) en de inhoud van het klembord (kopieer- en plakbuffer) stelen. Deze malware maakt ook gebruik van toevoegingen voor het downloaden van bestanden die kwetsbare gegevens bevatten, zoals wachtwoorden, wachtzinnen voor cryptowallets en dergelijke.

PS1Bot is erop gericht om gevoelige informatie te verkrijgen uit browsers, browserextensies, desktop-cryptocurrency-wallets en authenticatiesoftware (volledige lijst hieronder). De malware richt zich op internetcookies, sessietokens, inloggegevens en andere gegevens.

Het is opmerkelijk dat malwareontwikkelaars hun creaties en methodologieën vaak verbeteren. Bovendien is PS1Bot een modulaire malware die verschillende toevoegingen kan gebruiken voor extra functionaliteit. Daarom is het waarschijnlijk dat de mogelijkheden van PS1Bot per infectie kunnen verschillen.

Samenvattend kan de aanwezigheid van kwaadaardige software zoals PS1Bot op apparaten leiden tot ernstige privacyproblemen, financiële verliezen en identiteitsdiefstal.

| Naam | PS1Bot virus |

| Type bedreiging | Trojan, malwareframework, meerfasig malwareframework, modulaire malware. |

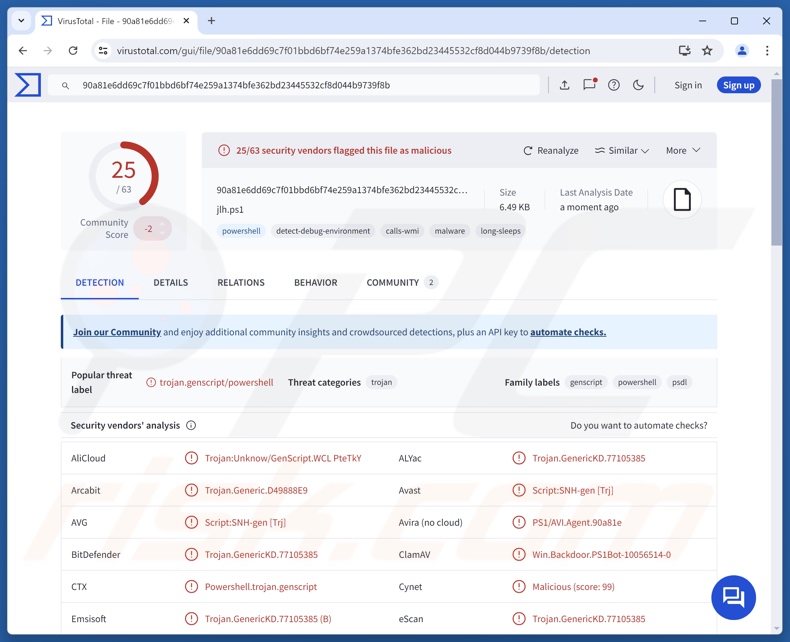

| Detectienamen | Avast (Script:SNH-gen [Trj]), Combo Cleaner (Trojan.GenericKD.77105385), ESET-NOD32 (GenScript.WUW), Kaspersky (HEUR:Trojan.PowerShell.Generic), Microsoft (Trojan:Win32/Alevaul!rfn), Volledige lijst met detecties (VirusTotal) |

| Symptomen | Trojaanse paarden zijn ontworpen om heimelijk de computer van het slachtoffer te infiltreren en stil te blijven, waardoor er geen duidelijke symptomen zichtbaar zijn op een geïnfecteerde machine. |

| Verspreidingsmethoden | Geïnfecteerde e-mailbijlagen, kwaadaardige online advertenties, social engineering, software ‘cracks’. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer wordt toegevoegd aan een botnet. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Voorbeelden van modulaire malware

We hebben al over talloze kwaadaardige programma's geschreven, zoals PipeMagic, Squidoor, Shadowpad en I2PRAT zijn slechts enkele van onze nieuwste artikelen over modulaire malware.

Malware is een ongelooflijk brede term die programma's met een breed scala aan kwaadaardige functionaliteiten omvat. Hoe kwaadaardige software werkt, is echter niet relevant, aangezien de aanwezigheid ervan op een systeem hoe dan ook de integriteit van het apparaat en de veiligheid van de gebruiker in gevaar brengt. Daarom moeten alle bedreigingen onmiddellijk na detectie worden verwijderd.

Hoe is PS1Bot op mijn computer terechtgekomen?

Campagnes om PS1Bot te verspreiden werden voor het eerst waargenomen aan het begin van 2025. Deze activiteit is zeer actief geweest en omvat malvertising (kwaadaardige reclame) en social engine poisoning-technieken.

PS1Bot komt doorgaans in een gecomprimeerd archief op systemen terecht. Bekende bestandsnamen die verband houden met populaire zoekwoorden, bijvoorbeeld “chapter 8 medicare benefit policy manual.zip”, " Counting Canadian Money Worksheets Pdf.zip.e49“, ”kosher food list pdf (1).zip.c9a“, ”pambu panchangam 2024-25 pdf.zip.a7a“, ”zebra gx430t manual.zip.081", enz.

Andere distributiemethoden zijn echter niet onwaarschijnlijk. Phishing en social engineering-tactieken zijn standaard bij de verspreiding van malware. Kwaadaardige programma's worden meestal vermomd als of gebundeld met gewone inhoud. Besmettelijke bestanden zijn er in verschillende formaten, bijvoorbeeld archieven (ZIP, RAR, enz.), uitvoerbare bestanden (.exe, .run, enz.), documenten (Microsoft Office, Microsoft OneNote, PDF, enz.), JavaScript, enzovoort. Het openen van een kwaadaardig bestand kan al voldoende zijn om de infectieketen in gang te zetten.

Malware wordt voornamelijk verspreid via malvertising, online oplichting, drive-by (heimelijke/misleidende) downloads, kwaadaardige bijlagen of links in spam (bijv. e-mails, PM's/DM's, posts op sociale media, enz.), trojans (backdoors/loaders), verdachte downloadkanalen (bijv. freeware- en gratis filehostingsites, peer-to-peer-netwerken, enz.), illegale software-activeringstools (“cracks”), illegale content en valse updates.

Bovendien kunnen sommige schadelijke programma's zich zelf verspreiden via lokale netwerken en verwijderbare opslagapparaten (bijv. externe harde schijven, USB-sticks, enz.).

Hoe kunt u de installatie van malware voorkomen?

We raden u ten zeerste aan om waakzaam te zijn tijdens het surfen, aangezien frauduleuze en schadelijke online inhoud er meestal echt en onschuldig uitziet. Inkomende e-mails en andere communicatie moeten met de nodige voorzichtigheid worden benaderd. Bijlagen of links in verdachte/irrelevante e-mails mogen niet worden geopend, omdat ze schadelijk kunnen zijn.

Een andere aanbeveling is om alleen te downloaden van officiële en geverifieerde bronnen. Alle programma's moeten worden geactiveerd en bijgewerkt met behulp van legitieme functies/tools, aangezien programma's die van derden zijn verkregen, malware kunnen bevatten.

We moeten benadrukken hoe belangrijk het is om een betrouwbaar antivirusprogramma te installeren en up-to-date te houden. Beveiligingssoftware moet worden gebruikt om regelmatig systeemscans uit te voeren en gedetecteerde bedreigingen te verwijderen. Als u denkt dat uw computer al is geïnfecteerd, raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Lijst met getroffen browsers:

7Star, Amigo, Atom, Avast Secure Browser, AVG Secure Browser, Blisk, Brave, CCleaner Browser, CentBrowser, Chedot, Chrome Beta, Chrome Canary, Chromium, Citrio, Coc Coc, Comodo Dragon, CoolNovo, Coowon, CryptoTab Browser, Elements Browser, Epic Privacy Browser, Google Chrome, Iridium, Kinza, Kometa, Maxthon, Microsoft Edge, Mustang, Naver Whale, Netbox Browser, Opera, Opera GFX, Orbitum, QQ Browser, SalamWeb, Sidekick, Sleipnir, Slimjet, Sputnik, SRWare Iron, Superbird, Swing Browser, Tempest, Torch, UC Browser, Ulaa, UR Browser, Viasat Browser, Vivaldi, Wavebo, Yandex.

Lijst met beoogde browserextensies (voornamelijk die welke verband houden met cryptovaluta en authenticatie):

1inch, Aave, Argent, argent-x-starknet-wallet, Atomic-Wallet, Authenticator, Binance, bitget-wallet-formerly-bi, BitKeep, Blockchain Wallet, Braavos, braavos-starknet-wallet, Coin98, Coinbase, core-crypto-wallet-nft-ex, cryptocom-wallet-extension, Curve, Dapper, desig-wallet, Ellipal, Exodus, fewcha-move-wallet, gate-wallet, Harmoney, KardiaChain, Kepler, kepler-edge, Ledger, manta-wallet, martian-aptos-sui-wallet, MartianAptos, MetaMask, MetaMask-edge, MetaMask-Opera, Mycelium, Nami, okx-wallet, petra-aptos-wallet, Phantom, Ronin, rose-wallet, sender-wallet, subwallet-polkadot-wallet, SushiSwap, TerraStation, TON, Trezor, Tron, Trust-Wallet, TrustWallet, unisat-wallet, Uniswap, wallet-guard-protect-your, Wombat, XDEFI, xdefi-wallet, xverse-wallet, Yoroi, Zerion.

Lijst met beoogde cryptowallets voor desktop:

- Armory

- Atomic

- Binance

- Bitcoin Core

- Bytecoin

- Coinomi

- Daedalus

- Electrum

- Ethereum

- Exodus

- Guarda

- Ledger Live

- TrustWallet

- Zcash

Lijst met beoogde authenticatiesoftware:

- Authy Desktop

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is PS1Bot?

- STAP 1. Handmatige verwijdering van PS1Bot malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijder ik malware handmatig?

Het handmatig verwijderen van malware is een ingewikkelde taak. Meestal kunt u dit het beste automatisch laten doen door antivirus- of antimalwareprogramma's. Om deze malware te verwijderen, raden we u aan Combo Cleaner Antivirus voor Windows te gebruiken.

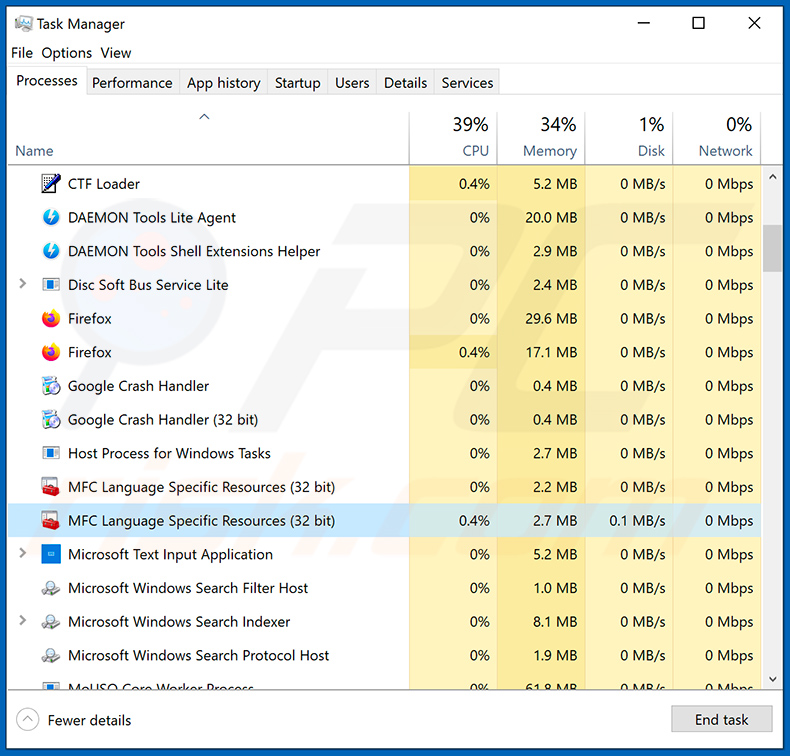

Als u malware handmatig wilt verwijderen, moet u eerst de naam van de malware identificeren die u wilt verwijderen. Hier is een voorbeeld van een verdacht programma dat op de computer van een gebruiker wordt uitgevoerd:

Als u de lijst met programma's die op uw computer worden uitgevoerd hebt gecontroleerd, bijvoorbeeld met behulp van Taakbeheer, en een programma hebt gevonden dat verdacht lijkt, moet u deze stappen volgen:

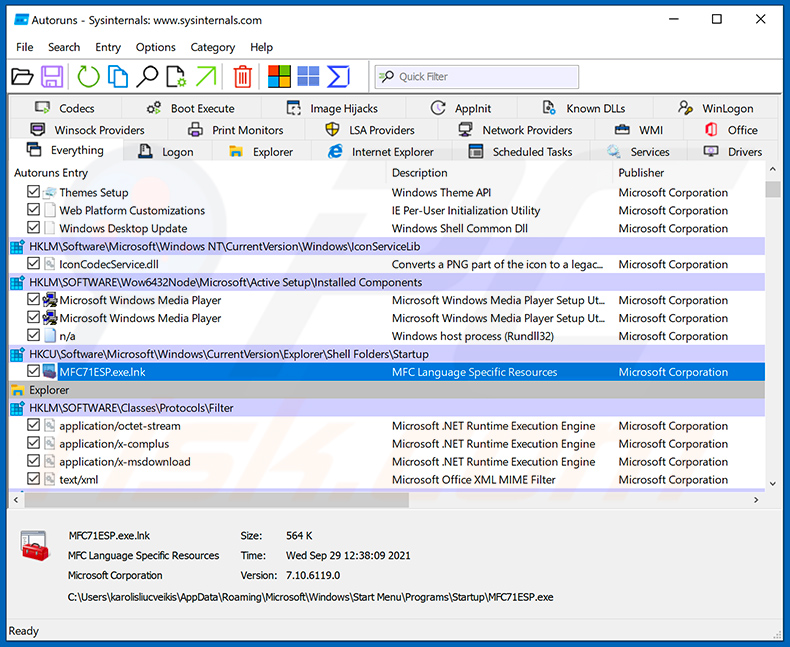

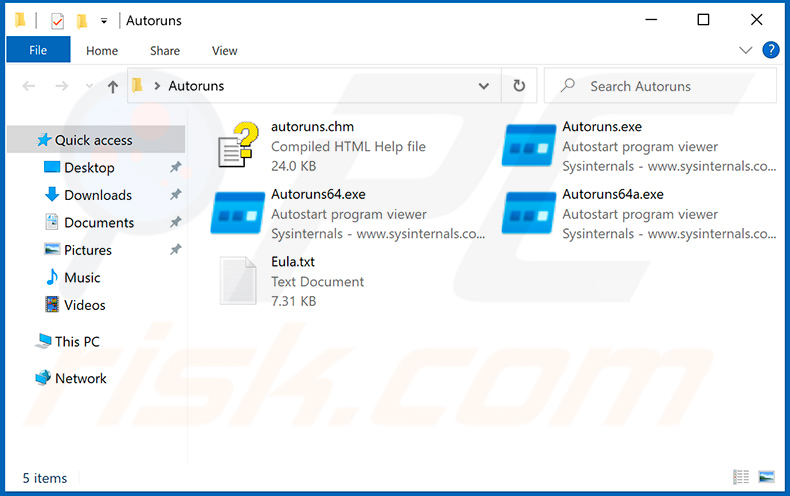

Download een programma met de naam Autoruns. Dit programma toont automatisch startende toepassingen, het register en de locaties van het bestandssysteem:

Download een programma met de naam Autoruns. Dit programma toont automatisch startende toepassingen, het register en de locaties van het bestandssysteem:

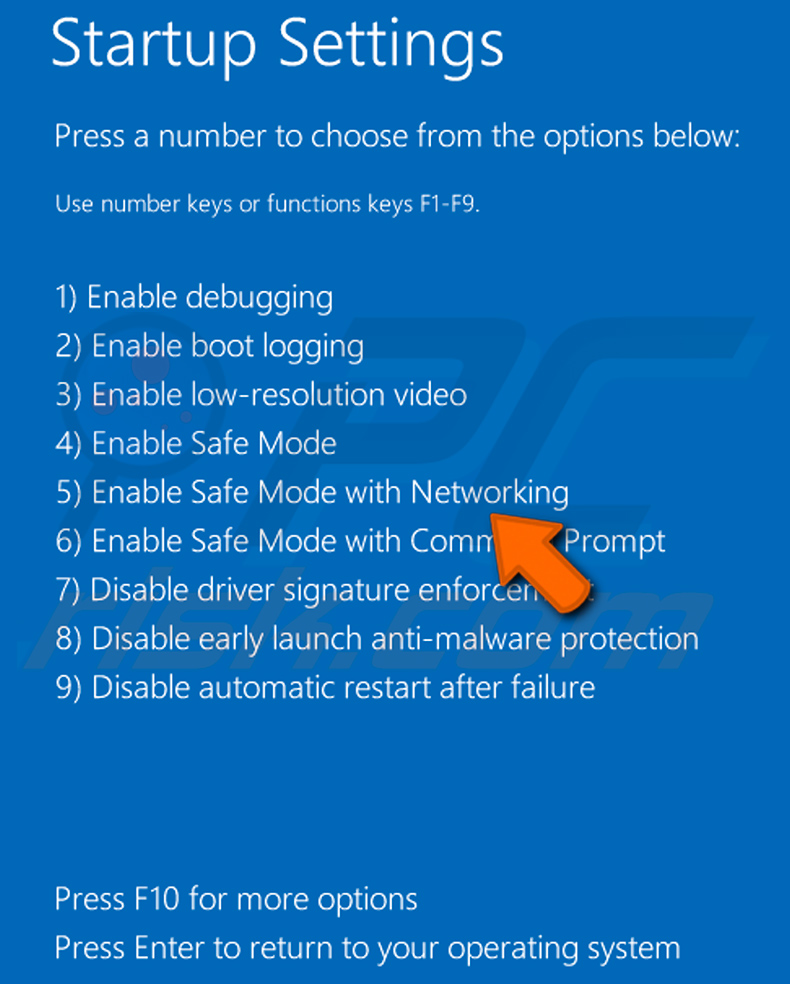

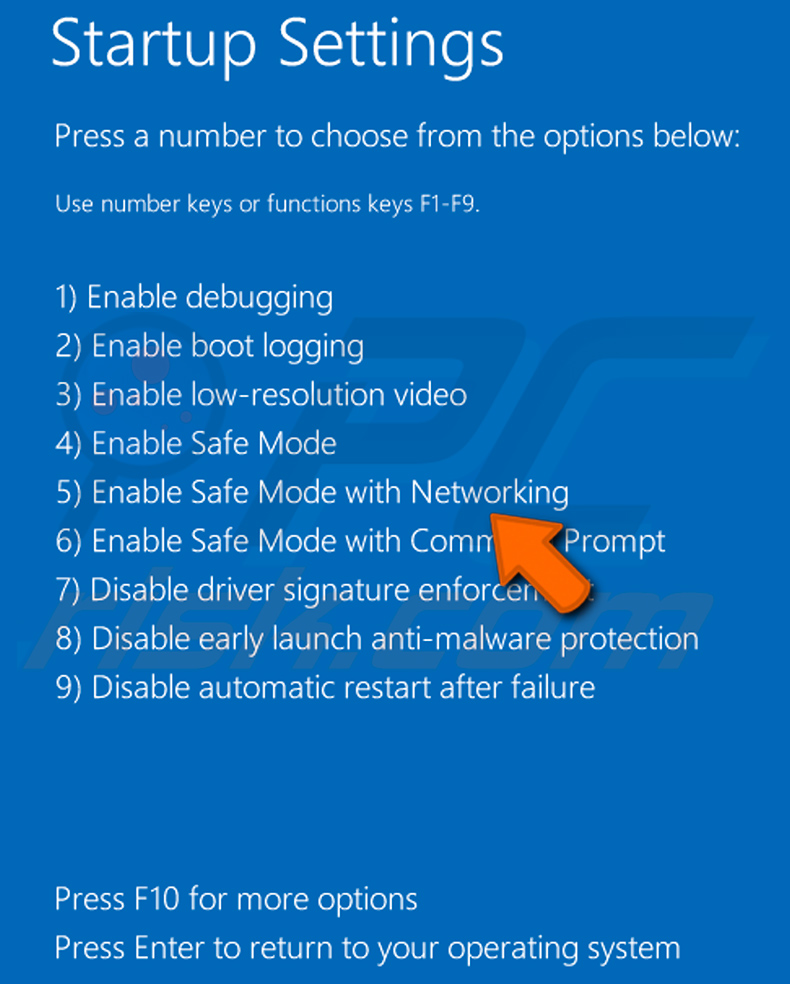

Start uw computer opnieuw op in de veilige modus:

Start uw computer opnieuw op in de veilige modus:

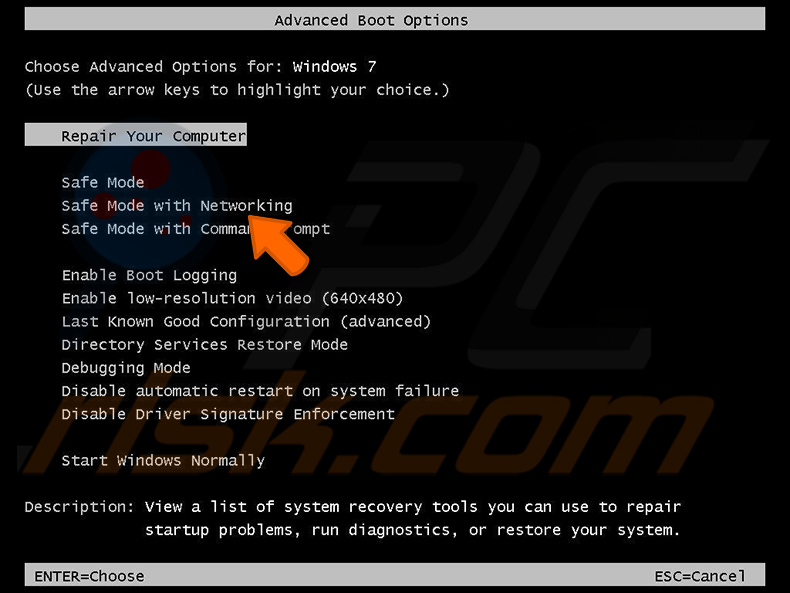

Gebruikers van Windows XP en Windows 7: Start uw computer op in de veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten en klik op OK. Druk tijdens het opstarten van uw computer meerdere keren op de F8-toets op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet. Selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die laat zien hoe u Windows 7 start in “Veilige modus met netwerkmogelijkheden”:

Gebruikers van Windows 8: Start Windows 8 op in de veilige modus met netwerkmogelijkheden - Ga naar het startscherm van Windows 8, typ Geavanceerd en selecteer Instellingen in de zoekresultaten. Klik op Geavanceerde opstartopties en selecteer Geavanceerd opstarten in het venster “Algemene pc-instellingen” dat wordt geopend.

Klik op de knop “Nu opnieuw opstarten”. Uw computer wordt nu opnieuw opgestart in het menu ‘Geavanceerde opstartopties’. Klik op de knop ‘Problemen oplossen’ en klik vervolgens op de knop ‘Geavanceerde opties’. Klik in het scherm met geavanceerde opties op ‘Opstartinstellingen’.

Klik op de knop ‘Opnieuw opstarten’. Uw pc wordt opnieuw opgestart in het scherm Opstartinstellingen. Druk op F5 om op te starten in de veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 8 opstart in “Veilige modus met netwerkmogelijkheden”:

Windows 10-gebruikers: klik op het Windows-logo en selecteer het pictogram Power. Klik in het geopende menu op “Opnieuw opstarten” terwijl u de ‘Shift’-toets op uw toetsenbord ingedrukt houdt. Klik in het venster “Kies een optie” op “Problemen oplossen” en selecteer vervolgens “Geavanceerde opties”.

Selecteer in het menu met geavanceerde opties “Opstartinstellingen” en klik op de knop “Opnieuw opstarten”. In het volgende venster moet u op de knop “F5” op uw toetsenbord klikken. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 10 start in “Veilige modus met netwerkmogelijkheden”:

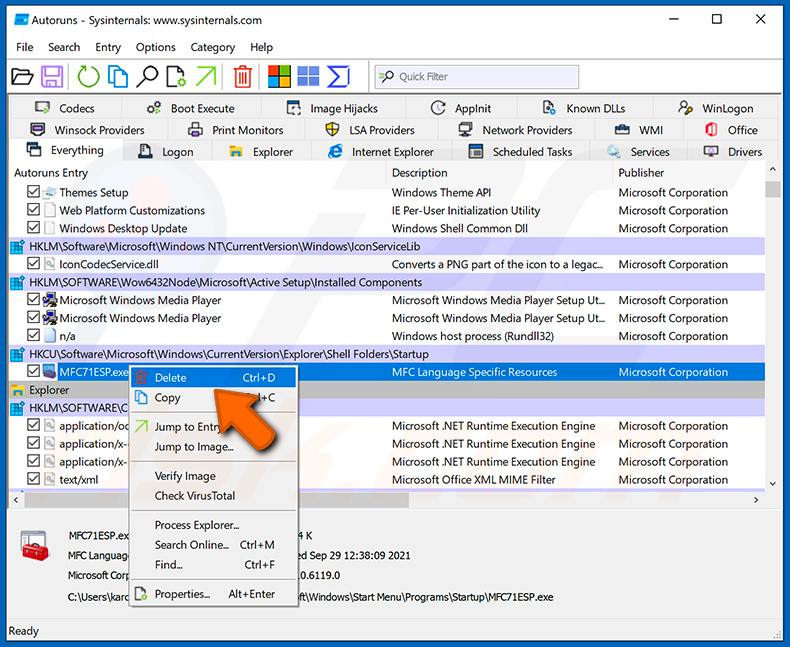

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

Pak het gedownloade archief uit en voer het bestand Autoruns.exe uit.

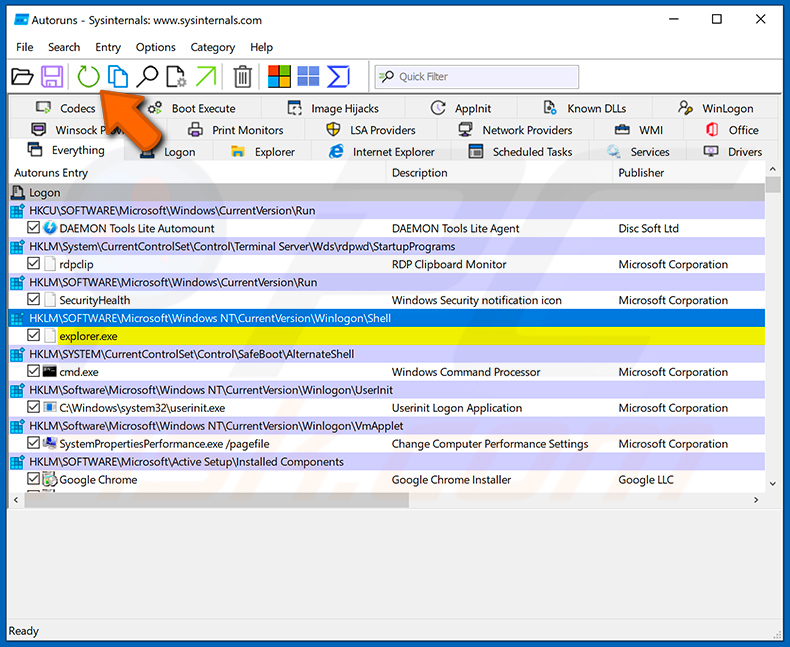

Klik in de Autoruns-toepassing bovenaan op ‘Options’ en schakel de opties ”Hide Empty Locations“ en ”Hide Windows Entries" uit. Klik na deze procedure op het pictogram “Vernieuwen”.

Klik in de Autoruns-toepassing bovenaan op ‘Options’ en schakel de opties ”Hide Empty Locations“ en ”Hide Windows Entries" uit. Klik na deze procedure op het pictogram “Vernieuwen”.

Controleer de lijst die door de Autoruns-toepassing wordt weergegeven en zoek het malwarebestand dat u wilt verwijderen.

Controleer de lijst die door de Autoruns-toepassing wordt weergegeven en zoek het malwarebestand dat u wilt verwijderen.

Noteer het volledige pad en de naam ervan. Houd er rekening mee dat sommige malware procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat u systeembestanden verwijdert. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam ervan en kiest u “Verwijderen”.

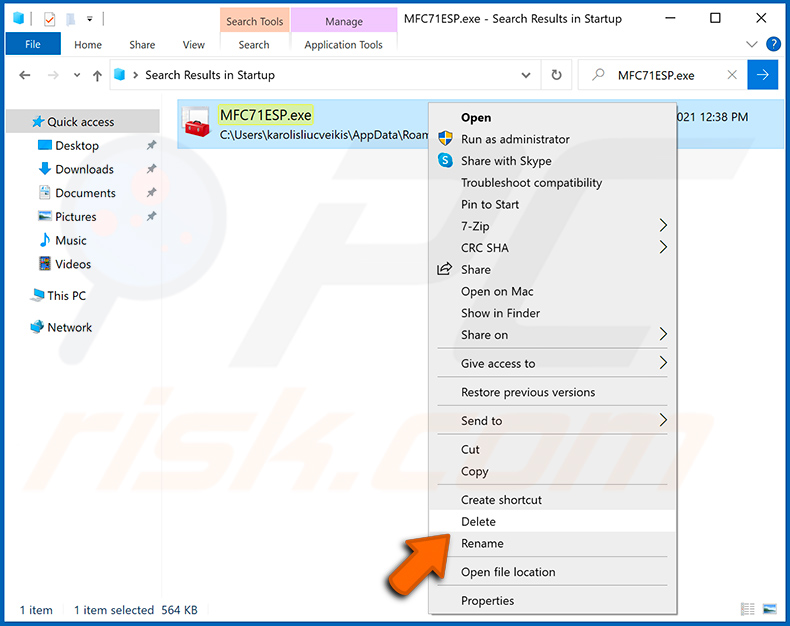

Nadat u de malware via de Autoruns-toepassing hebt verwijderd (hierdoor wordt ervoor gezorgd dat de malware niet automatisch wordt uitgevoerd bij de volgende keer dat het systeem wordt opgestart), moet u op uw computer zoeken naar de naam van de malware. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verdergaat. Als u de bestandsnaam van de malware vindt, verwijder deze dan.

Start uw computer opnieuw op in de normale modus. Als u deze stappen volgt, zou alle malware van uw computer moeten zijn verwijderd. Houd er rekening mee dat het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist. Als u niet over deze vaardigheden beschikt, laat het verwijderen van malware dan over aan antivirus- en antimalwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om infectie te voorkomen dan later malware te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates voor het besturingssysteem en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met PS1Bot-malware. Moet ik mijn opslagapparaat formatteren om ervan af te komen?

Voor het verwijderen van malware is formatteren zelden nodig.

Wat zijn de grootste problemen die PS1Bot-malware kan veroorzaken?

De bedreigingen die een infectie met zich meebrengt, kunnen afhangen van de mogelijkheden van de malware en de werkwijze van de cybercriminelen. PS1Bot is modulaire malware die verschillende modules kan gebruiken voor extra mogelijkheden, waaronder het verzekeren van persistentie en gegevensdiefstal. Over het algemeen kunnen risicovolle infecties leiden tot ernstige privacyproblemen, financiële verliezen en identiteitsdiefstal.

Malware wordt voornamelijk gebruikt om winst te maken. Naast het genereren van inkomsten kunnen aanvallers kwaadaardige programma's echter ook gebruiken om zichzelf te vermaken, persoonlijke vendetta's uit te voeren, processen te verstoren (bijv. websites, diensten, bedrijven, organisaties, enz.), zich bezig te houden met hacktivisme en politiek/geopolitiek gemotiveerde aanvallen uit te voeren.

Hoe is PS1Bot-malware op mijn computer terechtgekomen?

PS1Bot is actief verspreid via malvertising-campagnes. Andere distributietechnieken zijn mogelijk.

Malware wordt meestal verspreid via malvertising, drive-by downloads, trojans, online oplichting, spam-e-mails/berichten, dubieuze downloadkanalen (bijv. freeware- en websites van derden, peer-to-peer-netwerken, enz.), illegale programma's/media, illegale software-activeringstools (“cracks”) en valse updates. Sommige schadelijke programma's kunnen zichzelf verspreiden via lokale netwerken en verwijderbare opslagapparaten.

Beschermt Combo Cleaner mij tegen malware?

Combo Cleaner is ontworpen om computers te scannen en alle soorten bedreigingen te verwijderen. Het is in staat om de meeste bekende malware-infecties op te sporen en te verwijderen. Vergeet niet dat het uitvoeren van een volledige systeemscan van cruciaal belang is, aangezien geavanceerde schadelijke software zich doorgaans diep in systemen verschuilt.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie