Hoe u kunt voorkomen dat u in valse e-mails trapt zoals "You Have Been Under Surveillance"

Phishing/OplichtingOok bekend als: You Have Been Under Surveillance sextortion zwendel

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat voor soort zwendel is "You Have Been Under Surveillance"?

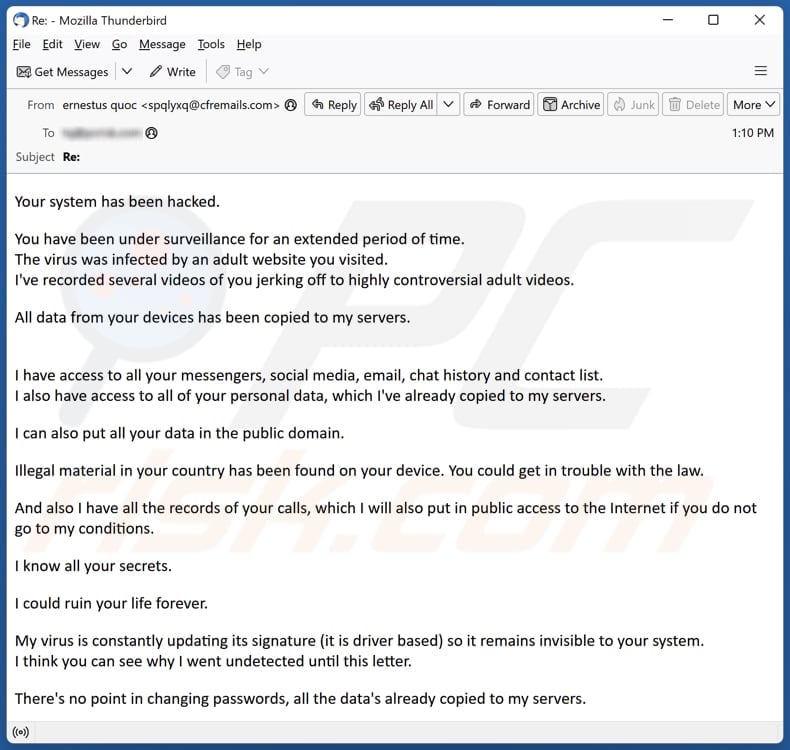

Na grondig onderzoek hebben we vastgesteld dat deze e-mail de kenmerken vertoont van een klassieke sextortion-zwendel. Bij deze zwendel dreigen cybercriminelen meestal gevoelige of compromitterende informatie over de ontvanger openbaar te maken tenzij er losgeld wordt betaald. Ontvangers moeten dergelijke frauduleuze pogingen negeren en niet reageren of in contact komen met de oplichters.

Meer over de "You Have Been Under Surveillance" sextortion-fraude

De oplichters achter deze e-mail beweren valselijk dat ze het systeem van de ontvanger hebben gehackt en compromitterend materiaal hebben verkregen en dreigen dit openbaar te maken tenzij er losgeld wordt betaald. In de e-mail wordt beweerd dat het systeem van de ontvanger is gehackt en dat hij of zij al langere tijd onder toezicht staat.

Bovendien beweren de oplichters dat het apparaat van de ontvanger is geïnfecteerd door het bezoeken van een website voor volwassenen en beweren ze dat ze video's hebben opgenomen van de ontvanger tijdens expliciete activiteiten. Verder beweren ze dat ze controle hebben over de gegevens van de ontvanger en dat ze alle gegevens van hun apparaten naar hun servers hebben gekopieerd.

De oplichters dreigen het materiaal publiekelijk vrij te geven tenzij er binnen een bepaalde tijd een losgeld van $1300 in Bitcoin wordt betaald. De e-mail gebruikt verschillende tactieken om de ontvanger te intimideren, waaronder bedreigingen met juridische gevolgen en beloften van anonimiteit. De oplichters beweren dat het gebruikte virus niet op te sporen is en dat pogingen om wachtwoorden te veranderen zinloos zouden zijn.

Tot slot waarschuwen de scammers tegen het beantwoorden of rapporteren van de e-mail, omdat het adres van de afzender automatisch wordt aangemaakt en niet kan worden getraceerd. Ze dreigen ook de gegevens van de ontvanger te publiceren als deze probeert contact op te nemen met de politie of veiligheidsdiensten.

In het algemeen is deze e-mail een dwangmatige poging om geld af te persen van de ontvanger door gebruik te maken van angst en intimidatietactieken. Ontvangers moeten dit soort oplichting herkennen en niet reageren of in contact komen met de oplichters. In plaats daarvan moeten ze de e-mail melden bij de juiste autoriteiten of e-mailprovider om verdere uitbuiting te voorkomen.

| Naam | You Have Been Under Surveillance Oplichting via e-mail |

| Type bedreiging | Phishing, Scam, Social Engineering, Fraude |

| Valse claim | Oplichters hebben het systeem van de ontvanger gehackt en compromitterend materiaal verkregen |

| Adres van de cryptowallet van de cybercrimineel | 116A33YsSrr8xCccVYkHnzmAdpK2Q3qVFk |

| Bedrag losgeld | $1300 |

| Symptomen | Grammaticale fouten, spelfouten, inconsistente opmaak en het gebruik van dreigende taal of dringende eisen |

| Distributiemethoden | Misleidende e-mails |

| Schade | Verlies van gevoelige privégegevens, geldelijk verlies, identiteitsdiefstal. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Soortgelijke oplichtingsmails in het algemeen

Dergelijke e-mails hebben meestal gemeenschappelijke elementen die bedoeld zijn om angst in te boezemen en ontvangers tot naleving te dwingen. Ze beweren vaak valselijk dat ze compromitterend materiaal hebben verkregen door hacken, dreigen dit materiaal openbaar te maken tenzij er losgeld wordt betaald en beweren controle te hebben over de gegevens van de ontvanger.

In het algemeen zijn deze e-mails erop gericht om de angsten en kwetsbaarheden van ontvangers uit te buiten voor financieel gewin. Voorbeelden van soortgelijke scams zijn "I Have Been Watching You", "Start The Conversation With Bad News" en "I Would Like To Avoid Any Accusations Against You". Het is belangrijk om te vermelden dat cybercriminelen e-mail ook gebruiken om malware af te leveren.

Hoe infecteren spamcampagnes computers?

Cybercriminelen leveren vaak malware via e-mail door middel van misleidende tactieken zoals phishing. Ze versturen e-mails die zich voordoen als legitieme berichten van betrouwbare bronnen en verleiden ontvangers om op schadelijke koppelingen te klikken of geïnfecteerde bijlagen te downloaden.

De bijgevoegde bestanden kunnen verborgen malware payloads bevatten die zijn ontworpen om kwetsbaarheden in het systeem van de ontvanger te misbruiken bij uitvoering, wat leidt tot onbevoegde toegang, gegevensdiefstal of andere schadelijke activiteiten. Veel voorkomende soorten schadelijke bijlagen zijn uitvoerbare bestanden (zoals .exe), gecomprimeerde bestanden (zoals .zip of .rar), Microsoft Office-documenten (zoals .doc of .docx) en PDF-bestanden.

Cybercriminelen verspreiden ook malware via e-mail via schadelijke koppelingen die in het bericht zijn opgenomen. Deze koppelingen zien er vaak legitiem uit, leiden ontvangers naar schijnbaar betrouwbare websites, triggeren drive-by downloads of instrueren gebruikers om schadelijke bestanden te downloaden.

Hoe voorkomt u de installatie van malware?

Wees voorzichtig bij het behandelen van e-mailbijlagen of het openen van links in e-mails als deze onverwacht komen of irrelevant lijken, vooral van onbekende of verdachte adressen. Houd uw besturingssysteem, geïnstalleerde programma's en beveiligingstools up-to-date om mogelijke kwetsbaarheden te beperken.

Vertrouw bij het downloaden van applicaties en bestanden op gerenommeerde bronnen zoals officiële websites en vertrouwde app stores. Benader pop-ups, advertenties of knoppen op dubieuze websites met scepsis en gebruik geen illegale software of crackingtools. Scan daarnaast regelmatig je computer om bestaande bedreigingen te identificeren en te elimineren die de veiligheid van je systeem in gevaar kunnen brengen.

Als je al schadelijke bijlagen hebt geopend, raden we je aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Uiterlijk van de "You Have Been Under Surveillance" zwendel e-mail (GIF):

Tekst die wordt gepresenteerd in de "You Have Been Under Surveillance" sextortion-fraude:

Subject: Re:

Your system has been hacked.You have been under surveillance for an extended period of time.

The virus was infected by an adult website you visited.

I've recorded several videos of you jerking off to highly controversial adult videos.All data from your devices has been copied to my servers.

I have access to all your messengers, social media, email, chat history and contact list.

I also have access to all of your personal data, which I've already copied to my servers.I can also put all your data in the public domain.

Illegal material in your country has been found on your device. You could get in trouble with the law.

And also I have all the records of your calls, which I will also put in public access to the Internet if you do not go to my conditions.

I know all your secrets.

I could ruin your life forever.

My virus is constantly updating its signature (it is driver based) so it remains invisible to your system.

I think you can see why I went undetected until this letter.There's no point in changing passwords, all the data's already copied to my servers.

I guess you really don't want that to happen.

Let's solve it this way: you transfer me 1300 US dollars (in bitcoin equivalent at the exchange rate at the time of transfer), and I will immediately remove all this dirt from my servers.

After this, we will forget about each other. I always keep my word.My bitcoin wallet for payment: 116A33YsSrr8xCccVYkHnzmAdpK2Q3qVFk

If you don't know how to transfer money and what Bitcoin is. Use Google.I give you 50 hours (a little over 2 days) to complete the payment.

I get an automatic notification when I read this email. Similarly, the timer will automatically start after you read the current email.If payment is not confirmed after the given time, all data will be published on the public internet, sent to law enforcement agencies and sent to all your contacts.

Don't waste your time sending me a reply because it won't work (the sender address is automatically created).

Furthermore, do not try to complain anywhere because this text and my bitcoin address cannot be traced anyway.Do not try to complain anywhere, as the wallet is untraceable, the mail from where the letter came from is also untraceable and created automatically, so there is no point in writing to me.

Do not attempt to contact the police or other security services, otherwise your data will be published.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is You Have Been Under Surveillance sextortion zwendel?

- Soorten kwaadaardige e-mails.

- Hoe herkent u een kwaadaardige e-mail?

- Wat moet u doen als u in een e-mailscam getrapt bent?

Soorten kwaadaardige e-mails:

![]() Phishing E-mails

Phishing E-mails

Meestal gebruiken cybercriminelen misleidende e-mails om internetgebruikers ertoe te verleiden hun gevoelige privégegevens, zoals inloggegevens voor verschillende onlinediensten, e-mailaccounts of onlinebankiergegevens, prijs te geven.

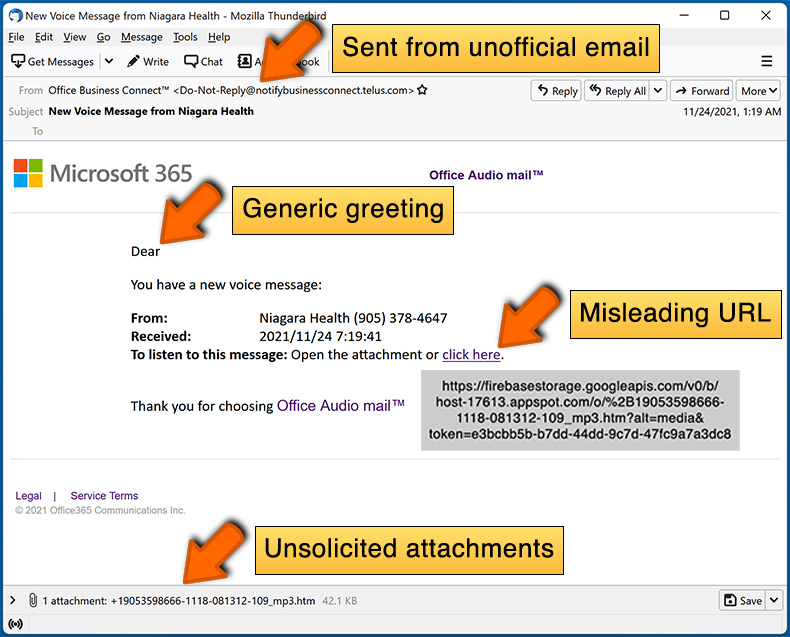

Dergelijke aanvallen worden phishing genoemd. Bij een phishingaanval sturen cybercriminelen meestal een e-mail met een logo van een populaire dienst (bijvoorbeeld Microsoft, DHL, Amazon, Netflix), creëren ze urgentie (verkeerd verzendadres, verlopen wachtwoord, enz.) en plaatsen ze een link waarvan ze hopen dat hun potentiële slachtoffers erop zullen klikken.

Na het klikken op de link in zo'n e-mailbericht worden slachtoffers omgeleid naar een valse website die er identiek of zeer vergelijkbaar uitziet als de oorspronkelijke website. Slachtoffers worden dan gevraagd om hun wachtwoord, creditcardgegevens of andere informatie in te voeren die door cybercriminelen wordt gestolen.

![]() E-mails met kwaadaardige Bijlagen

E-mails met kwaadaardige Bijlagen

Een andere populaire aanvalsvector is e-mailspam met kwaadaardige bijlagen die de computers van gebruikers infecteren met malware. Kwaadaardige bijlagen bevatten meestal trojans die in staat zijn wachtwoorden, bankgegevens en andere gevoelige informatie te stelen.

Bij dergelijke aanvallen is het belangrijkste doel van cybercriminelen om hun potentiële slachtoffers over te halen een geïnfecteerde e-mailbijlage te openen. Om dit doel te bereiken, wordt in e-mail meestal gesproken over recent ontvangen facturen, faxen of spraakberichten.

Als een potentieel slachtoffer in de val trapt en de bijlage opent, raakt zijn computer geïnfecteerd en kan de cybercrimineel veel gevoelige informatie verzamelen.

Hoewel het een gecompliceerdere methode is om persoonlijke informatie te stelen (spamfilters en antivirusprogramma's detecteren dergelijke pogingen meestal), kunnen cybercriminelen, als ze succes hebben, een veel breder scala aan gegevens bemachtigen en informatie verzamelen voor een lange periode.

![]() Sexafpersing E-mails

Sexafpersing E-mails

Dit is een vorm van phishing. In dit geval ontvangen gebruikers een e-mail waarin wordt beweerd dat een cybercrimineel toegang heeft kunnen krijgen tot de webcam van het potentiële slachtoffer en een video-opname heeft van iemands masturbatie.

Om van de video af te komen, worden slachtoffers gevraagd om losgeld te betalen (meestal met Bitcoin of een andere cryptocurrency). Toch zijn al deze beweringen vals - gebruikers die dergelijke e-mails ontvangen, moeten ze negeren en verwijderen.

Hoe herkent u een kwaadaardige e-mail?

Hoewel cybercriminelen proberen hun lokmails er betrouwbaar uit te laten zien, zijn hier enkele dingen waar u op moet letten als u een phishing-e-mail probeert te herkennen:

- Controleer het e-mailadres van de afzender ("van"): Ga met uw muis over het "from" adres en controleer of het legitiem is. Als u bijvoorbeeld een e-mail van Microsoft hebt ontvangen, moet u controleren of het e-mailadres @microsoft.com is en niet iets verdachts als @m1crosoft.com, @microsfot.com, @account-security-noreply.com, enz.

- Controleer op algemene begroetingen: Als de begroeting in de e-mail "Geachte gebruiker", "Geachte @youremail.com", "Geachte gewaardeerde klant" is, moet dit argwaan wekken. Het is gebruikelijk dat bedrijven u bij uw naam noemen. Het ontbreken van deze informatie kan wijzen op een poging tot phishing.

- Controleer de links in de e-mail: Ga met uw muis over de link die in de e-mail wordt gepresenteerd, als de link die verschijnt verdacht lijkt, klik er dan niet op. Bijvoorbeeld, als u een e-mail van Microsoft hebt ontvangen en de link in de e-mail laat zien dat het naar firebasestorage.googleapis.com/v0 gaat... moet u het niet vertrouwen. Het beste is om niet op de links in de e-mails te klikken, maar om de website van het bedrijf te bezoeken dat u de e-mail in de eerste plaats heeft gestuurd.

- Vertrouw niet blindelings op e-mailbijlagen: Meestal zullen legitieme bedrijven u vragen om in te loggen op hun website en daar eventuele documenten te bekijken; als u een e-mail met een bijlage hebt ontvangen, is het een goed idee om deze te scannen met een antivirustoepassing. Geïnfecteerde e-mailbijlagen zijn een veelvoorkomende aanvalsvector die door cybercriminelen wordt gebruikt.

Om het risico op het openen van phishing en kwaadaardige e-mails te minimaliseren, raden wij u aan Combo Cleaner Antivirus voor Windows te gebruiken.

Voorbeeld van een spam e-mail:

Wat moet u doen als u in een e-mailscam getrapt bent?

- Als u op een link in een phishing-e-mail hebt geklikt en uw wachtwoord hebt ingevoerd - moet u uw wachtwoord zo snel mogelijk wijzigen. Meestal verzamelen cybercriminelen gestolen inloggegevens om deze vervolgens te verkopen aan andere groepen die ze voor kwaadaardige doeleinden gebruiken. Als u uw wachtwoord tijdig wijzigt, bestaat de kans dat criminelen niet genoeg tijd hebben om schade aan te richten.

- Als u uw creditcardgegevens hebt ingevoerd - neem dan zo snel mogelijk contact op met uw bank en leg de situatie uit. Er is een goede kans dat u uw gecompromitteerde creditcard moet annuleren en een nieuwe moet aanvragen.

- Als u tekenen van identiteitsdiefstal ziet - moet u onmiddellijk contact opnemen met de Federal Trade Commission. Deze instelling zal informatie over uw situatie verzamelen en een persoonlijk herstelplan opstellen.

- Als u een kwaadaardige bijlage hebt geopend - uw computer is waarschijnlijk geïnfecteerd, moet u deze scannen met een betrouwbare antivirustoepassing. Voor dit doel, raden wij u aan gebruik te maken van Combo Cleaner Antivirus voor Windows.

- Help andere internetgebruikers - meld phishing-e-mails bij de Anti-Phishing Working Group, het Internet Crime Complaint Center van de FBI, het National Fraud Information Center en het Amerikaanse ministerie van Justitie.

Veelgestelde vragen (FAQ)

Waarom heb ik een sextortion-e-mail ontvangen?

Je hebt mogelijk een sextortion-e-mail ontvangen omdat scammers je e-mailadres hebben verkregen via datalekken, online forums of openbaar toegankelijke adreslijsten. Oplichters sturen deze e-mails vaak in bulk naar een groot aantal ontvangers in de hoop dat sommige mensen in de zwendel trappen en het losgeld betalen.

Ik heb mijn persoonlijke gegevens verstrekt toen ik door deze e-mail werd misleid, wat moet ik doen?

Als je persoonlijke informatie hebt gedeeld met oplichters, zoals creditcardgegevens of inloggegevens, onderneem dan onmiddellijk actie. Neem contact op met uw bank (informeer), verander de wachtwoorden voor alle gecompromitteerde accounts, controleer accounts op ongeautoriseerde activiteiten, vermijd verdere communicatie met de oplichters en meld het incident bij de autoriteiten.

Ik heb een bestand in de bijlage van een e-mail gedownload en geopend, is mijn computer geïnfecteerd?

De waarschijnlijkheid dat uw computer geïnfecteerd raakt, hangt af van het bestandstype waarmee u werkt. Uitvoerbare bestanden (.exe) of scriptbestanden (.js, .vbs) die zijn geïnfecteerd met malware vormen een hoog risico wanneer ze worden geactiveerd, terwijl document- of multimediabestanden over het algemeen een lager infectierisico vormen.

Is mijn computer echt gehackt en heeft de afzender informatie?

Nee, je computer is waarschijnlijk niet gehackt en de afzender beschikt niet over compromitterende informatie.

Hoe zijn cybercriminelen aan mijn wachtwoord gekomen?

Cybercriminelen kunnen deze informatie hebben verkregen via een datalek, waarbij inloggegevens zijn gestolen van een website waarvoor je je hebt geregistreerd. Daarnaast kunnen ze je wachtwoord hebben verkregen via een phishing-website of een vergelijkbare frauduleuze pagina waar het wachtwoord is ingevoerd.

Ik heb cryptocurrency gestuurd naar het adres in zo'n e-mail, kan ik mijn geld terugkrijgen?

Deze transacties zijn in wezen niet te traceren, waardoor ze onmogelijk terug te halen zijn.

Ik heb de e-mail gelezen maar de bijlage niet geopend, is mijn computer geïnfecteerd?

Alleen het openen van een e-mail vormt geen bedreiging. Malware-infiltratie via e-mail kan niet plaatsvinden zonder het openen van schadelijke bijgevoegde bestanden of bijgevoegde koppelingen.

Verwijdert Combo Cleaner malware-infecties die aanwezig waren in e-mailbijlagen?

Combo Cleaner is ontworpen om malware op te sporen en te verwijderen. Het kan bijna alle bekende malware-infecties vinden. Geavanceerde malware nestelt zich vaak diep in het systeem. Daarom is het uitvoeren van een volledige systeemscan noodzakelijk.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie