Voorkom dat u wordt opgelicht door de "I have been watching you" sextortion email

Phishing/OplichtingOok bekend als: I have been watching you sextortion email

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat is de "I have been watching you" email?

"I have been watching you" is een spambericht dat door onze onderzoekers is geclassificeerd als sextortion scam. In deze brief wordt ten onrechte beweerd dat er bewijs is van ontrouw van de ontvanger en er wordt gedreigd dit te lekken, tenzij er een betaling wordt gedaan. Benadrukt moet worden dat deze mail louter oplichterij is, en dat geen van de beweringen waar is.

"I have been watching you" email scam overzicht

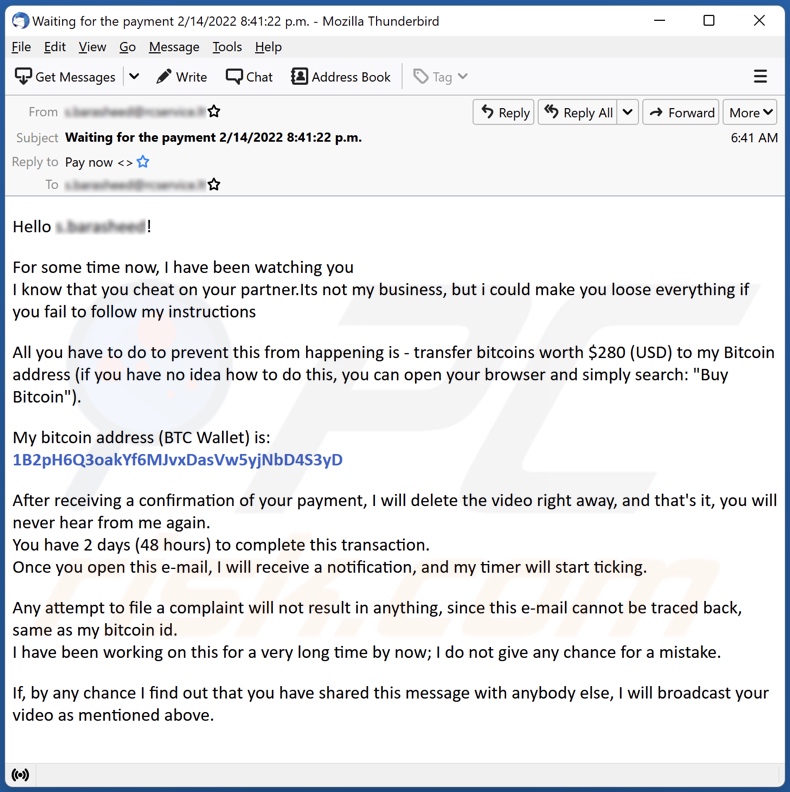

In de oplichtingsmail met als onderwerp "Waiting for the payment ([date] D/MM/YYYY [time] HH/MM/SS)" wordt beweerd dat de ontvanger al geruime tijd in de gaten wordt gehouden. Hierdoor zou de afzender een video hebben kunnen bemachtigen van de ontvanger die zijn partner bedriegt.

De brief eist 280 USD in Bitcoin cryptocurrency voor het verwijderen van de niet-bestaande opname. Het losgeld moet binnen twee dagen worden betaald. Zodra de overschrijving is geverifieerd, zal de video worden gewist. De email waarschuwt ook voor het invullen van klachten of het openbaar maken van de inhoud van de brief - aangezien de afzender onvindbaar is, en handelen tegen deze waarschuwingen zal resulteren in de publicatie van de opname.

Zoals in de inleiding vermeld, is de "I have been watching you"-email oplichterij - wat betekent dat er geen video's zijn met de ontvanger, en dat alle dreigementen die erin worden geuit loos zijn. Wij raden ontvangers van deze email ten zeerste aan deze gewoon te negeren, aangezien er geen enkele dreiging van uitgaat.

| Naam | I have been watching you sextortion email |

| Type bedreiging | Scam, social engineering, fraude |

| Valse bewering | Video met bewijs van ontrouw van de ontvanger is in het bezit van de verzender. |

| Bedrag losgeld | 280 USD in Bitcoin cryptocurrency |

| Cyber Crimineel Cryptowallet Adres | 1B2pH6Q3oakYf6MJvxDasVw5yjNbD4S3yD (Bitcoin) |

| Verspreidingsmethodes | Misleidende emails, bedrieglijke online pop-up advertenties, zoekmachine vergiftigingstechnieken, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privé-informatie, geldverlies, identiteitsdiefstal. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Spam campagnes in het algemeen

Wij hebben duizenden spammails geanalyseerd. Deze mail wordt vaak gebruikt voor phishing en diverse andere vormen van oplichting, maar ook voor de verspreiding van malware (bijv. trojans, ransomware, enz.). De oplichtingsmodellen kunnen drastisch verschillen, variërend van loze bedreigingen tot gewoon uitziende meldingen van echte entiteiten - het einddoel van vrijwel alle spamcampagnes is echter om inkomsten te genereren voor de cybercriminelen die erachter zitten.

"Start The Conversation With Bad News", "I would like to avoid any accusations against you", en "I am sorry to inform you but your device was hacked" zijn slechts een paar voorbeelden van de sextortion emails die we hebben onderzocht.

Hoe infecteren spamcampagnes computers?

Spammails kunnen besmettelijke bestanden als bijlage bevatten. Deze brieven kunnen ook koppelingen bevatten die doorverwijzen naar websites die in staat zijn dergelijke bestanden stiekem te downloaden/installeren of die zijn ontworpen om gebruikers te verleiden dit zelf te doen.

Kwaadaardige bestanden kunnen archieven, uitvoerbare bestanden, Microsoft Office- en PDF-documenten, JavaScript, enz. zijn. Wanneer de bestanden worden geopend - wordt het downloaden/installeren van malware in gang gezet.

Zo starten MS-documenten die worden geopend in Microsoft Office-versies van vóór 2010 onmiddellijk infectieprocessen door kwaadaardige macroopdrachten uit te voeren. Latere versies hebben de "Protected View"-modus, en gebruikers kunnen macro's handmatig inschakelen (d.w.z. bewerken/inhoud). Opvallend is dat virulente documenten vaak misleidende berichten bevatten om gebruikers ertoe te verleiden macro-opdrachten in te schakelen.

Hoe voorkom ik de installatie van malware?

Wij raden u ten zeerste af om de bijlagen en koppelingen in verdachte en irrelevante emails te openen/aan te klikken, aangezien dat kan leiden tot een systeeminfectie. Het wordt ook aanbevolen om Microsoft Office-versies te gebruiken die na 2010 zijn uitgebracht.

Malware verspreidt zich echter niet uitsluitend via spamberichten. Daarom raden we ook aan om alleen te downloaden van officiële/geverifieerde bronnen en software te activeren/updaten met tools die worden geleverd door legitieme ontwikkelaars.

Het is van het grootste belang een betrouwbaar antivirusprogramma te installeren en up-to-date te houden. Beveiligingsprogramma's moeten worden gebruikt om regelmatig systeemscans uit te voeren en gedetecteerde bedreigingen te verwijderen. Als u al kwaadaardige bijlagen hebt geopend, raden wij u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Tekst in de "I have been watching you" email brief:

Subject: Waiting for the payment 2/14/2022 8:41:22 p.m.

Hello -!

For some time now, I have been watching you

I know that you cheat on your partner.Its not my business, but i could make you loose everything if you fail to follow my instructions

All you have to do to prevent this from happening is - transfer bitcoins worth $280 (USD) to my Bitcoin address (if you have no idea how to do this, you can open your browser and simply search: "Buy Bitcoin").

My bitcoin address (BTC Wallet) is:

1B2pH6Q3oakYf6MJvxDasVw5yjNbD4S3yD

After receiving a confirmation of your payment, I will delete the video right away, and that's it, you will never hear from me again.

You have 2 days (48 hours) to complete this transaction.

Once you open this e-mail, I will receive a notification, and my timer will start ticking.

Any attempt to file a complaint will not result in anything, since this e-mail cannot be traced back, same as my bitcoin id.

I have been working on this for a very long time by now; I do not give any chance for a mistake.

If, by any chance I find out that you have shared this message with anybody else, I will broadcast your video as mentioned above.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is I have been watching you sextortion email?

- Soorten kwaadaardige e-mails.

- Hoe herkent u een kwaadaardige e-mail?

- Wat moet u doen als u in een e-mailscam getrapt bent?

Soorten kwaadaardige e-mails:

![]() Phishing E-mails

Phishing E-mails

Meestal gebruiken cybercriminelen misleidende e-mails om internetgebruikers ertoe te verleiden hun gevoelige privégegevens, zoals inloggegevens voor verschillende onlinediensten, e-mailaccounts of onlinebankiergegevens, prijs te geven.

Dergelijke aanvallen worden phishing genoemd. Bij een phishingaanval sturen cybercriminelen meestal een e-mail met een logo van een populaire dienst (bijvoorbeeld Microsoft, DHL, Amazon, Netflix), creëren ze urgentie (verkeerd verzendadres, verlopen wachtwoord, enz.) en plaatsen ze een link waarvan ze hopen dat hun potentiële slachtoffers erop zullen klikken.

Na het klikken op de link in zo'n e-mailbericht worden slachtoffers omgeleid naar een valse website die er identiek of zeer vergelijkbaar uitziet als de oorspronkelijke website. Slachtoffers worden dan gevraagd om hun wachtwoord, creditcardgegevens of andere informatie in te voeren die door cybercriminelen wordt gestolen.

![]() E-mails met kwaadaardige Bijlagen

E-mails met kwaadaardige Bijlagen

Een andere populaire aanvalsvector is e-mailspam met kwaadaardige bijlagen die de computers van gebruikers infecteren met malware. Kwaadaardige bijlagen bevatten meestal trojans die in staat zijn wachtwoorden, bankgegevens en andere gevoelige informatie te stelen.

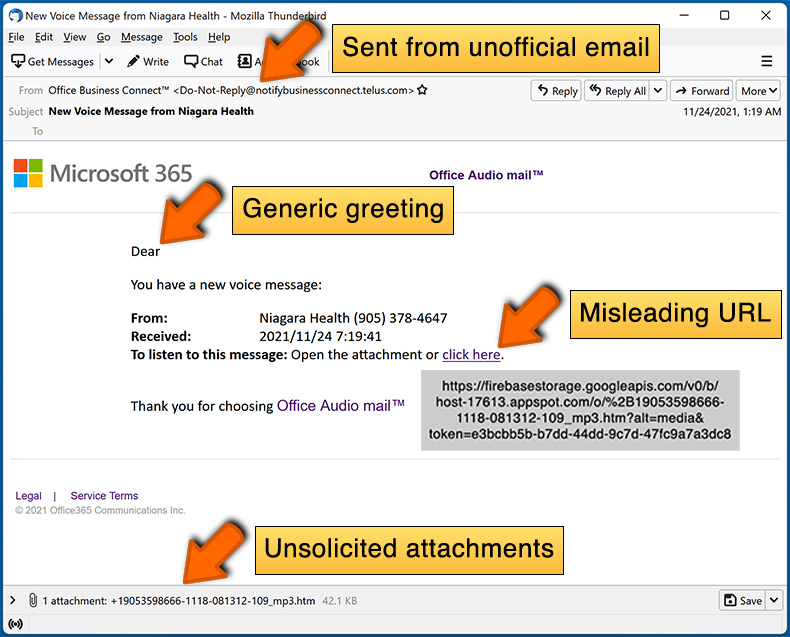

Bij dergelijke aanvallen is het belangrijkste doel van cybercriminelen om hun potentiële slachtoffers over te halen een geïnfecteerde e-mailbijlage te openen. Om dit doel te bereiken, wordt in e-mail meestal gesproken over recent ontvangen facturen, faxen of spraakberichten.

Als een potentieel slachtoffer in de val trapt en de bijlage opent, raakt zijn computer geïnfecteerd en kan de cybercrimineel veel gevoelige informatie verzamelen.

Hoewel het een gecompliceerdere methode is om persoonlijke informatie te stelen (spamfilters en antivirusprogramma's detecteren dergelijke pogingen meestal), kunnen cybercriminelen, als ze succes hebben, een veel breder scala aan gegevens bemachtigen en informatie verzamelen voor een lange periode.

![]() Sexafpersing E-mails

Sexafpersing E-mails

Dit is een vorm van phishing. In dit geval ontvangen gebruikers een e-mail waarin wordt beweerd dat een cybercrimineel toegang heeft kunnen krijgen tot de webcam van het potentiële slachtoffer en een video-opname heeft van iemands masturbatie.

Om van de video af te komen, worden slachtoffers gevraagd om losgeld te betalen (meestal met Bitcoin of een andere cryptocurrency). Toch zijn al deze beweringen vals - gebruikers die dergelijke e-mails ontvangen, moeten ze negeren en verwijderen.

Hoe herkent u een kwaadaardige e-mail?

Hoewel cybercriminelen proberen hun lokmails er betrouwbaar uit te laten zien, zijn hier enkele dingen waar u op moet letten als u een phishing-e-mail probeert te herkennen:

- Controleer het e-mailadres van de afzender ("van"): Ga met uw muis over het "from" adres en controleer of het legitiem is. Als u bijvoorbeeld een e-mail van Microsoft hebt ontvangen, moet u controleren of het e-mailadres @microsoft.com is en niet iets verdachts als @m1crosoft.com, @microsfot.com, @account-security-noreply.com, enz.

- Controleer op algemene begroetingen: Als de begroeting in de e-mail "Geachte gebruiker", "Geachte @youremail.com", "Geachte gewaardeerde klant" is, moet dit argwaan wekken. Het is gebruikelijk dat bedrijven u bij uw naam noemen. Het ontbreken van deze informatie kan wijzen op een poging tot phishing.

- Controleer de links in de e-mail: Ga met uw muis over de link die in de e-mail wordt gepresenteerd, als de link die verschijnt verdacht lijkt, klik er dan niet op. Bijvoorbeeld, als u een e-mail van Microsoft hebt ontvangen en de link in de e-mail laat zien dat het naar firebasestorage.googleapis.com/v0 gaat... moet u het niet vertrouwen. Het beste is om niet op de links in de e-mails te klikken, maar om de website van het bedrijf te bezoeken dat u de e-mail in de eerste plaats heeft gestuurd.

- Vertrouw niet blindelings op e-mailbijlagen: Meestal zullen legitieme bedrijven u vragen om in te loggen op hun website en daar eventuele documenten te bekijken; als u een e-mail met een bijlage hebt ontvangen, is het een goed idee om deze te scannen met een antivirustoepassing. Geïnfecteerde e-mailbijlagen zijn een veelvoorkomende aanvalsvector die door cybercriminelen wordt gebruikt.

Om het risico op het openen van phishing en kwaadaardige e-mails te minimaliseren, raden wij u aan Combo Cleaner Antivirus voor Windows te gebruiken.

Voorbeeld van een spam e-mail:

Wat moet u doen als u in een e-mailscam getrapt bent?

- Als u op een link in een phishing-e-mail hebt geklikt en uw wachtwoord hebt ingevoerd - moet u uw wachtwoord zo snel mogelijk wijzigen. Meestal verzamelen cybercriminelen gestolen inloggegevens om deze vervolgens te verkopen aan andere groepen die ze voor kwaadaardige doeleinden gebruiken. Als u uw wachtwoord tijdig wijzigt, bestaat de kans dat criminelen niet genoeg tijd hebben om schade aan te richten.

- Als u uw creditcardgegevens hebt ingevoerd - neem dan zo snel mogelijk contact op met uw bank en leg de situatie uit. Er is een goede kans dat u uw gecompromitteerde creditcard moet annuleren en een nieuwe moet aanvragen.

- Als u tekenen van identiteitsdiefstal ziet - moet u onmiddellijk contact opnemen met de Federal Trade Commission. Deze instelling zal informatie over uw situatie verzamelen en een persoonlijk herstelplan opstellen.

- Als u een kwaadaardige bijlage hebt geopend - uw computer is waarschijnlijk geïnfecteerd, moet u deze scannen met een betrouwbare antivirustoepassing. Voor dit doel, raden wij u aan gebruik te maken van Combo Cleaner Antivirus voor Windows.

- Help andere internetgebruikers - meld phishing-e-mails bij de Anti-Phishing Working Group, het Internet Crime Complaint Center van de FBI, het National Fraud Information Center en het Amerikaanse ministerie van Justitie.

Veelgestelde vragen (FAQ)

Waarom heb ik deze email ontvangen?

Spammails zijn niet persoonlijk, en duizenden gebruikers ontvangen ze.

Is mijn computer gehackt en heeft de afzender informatie?

Nee, de beweringen in de email "I have been watching you" zijn nep. Daarom hebben de oplichters uw apparaten niet geïnfiltreerd, noch hebben ze compromitterende video's van u.

Hoe zijn cybercriminelen aan mijn emailwachtwoord gekomen?

Uw email kan zijn blootgesteld na een datalek, of u kunt het slachtoffer zijn geworden van een phishing-zwendel (bv. u hebt uw emailwachtwoord gegeven aan een phishing-website die vermomd is als een aanmeldingspagina of iets dergelijks).

Ik heb cryptocurrency gestuurd naar het adres in deze email, kan ik mijn geld terugkrijgen?

Cryptocurrency transacties zijn vrijwel niet te traceren, waardoor ze onomkeerbaar zijn. U zult dus niet in staat zijn om het verloren geld terug te geven.

Ik heb mijn persoonlijke gegevens verstrekt toen ik door een spam email werd bedrogen, wat moet ik doen?

Als u accountgegevens hebt vrijgegeven - wijzig dan de wachtwoorden van alle mogelijk gecompromitteerde accounts en stel de officiële ondersteuning daarvan onverwijld op de hoogte. En als de verstrekte informatie van een andere persoonlijke aard was (bv. identiteitskaartgegevens, kredietkaartnummers, enz.) - neem dan onmiddellijk contact op met de bevoegde autoriteiten.

Ik heb een spam email gelezen maar de bijlage niet geopend, is mijn computer geïnfecteerd?

Nee, alleen het lezen van een spambericht leidt niet tot infectieprocessen. Het downloaden/installeren van malware begint wanneer de emailbijlagen of koppelingen in spamberichten - worden geopend/geklikt.

Ik heb een bestand gedownload en geopend dat bij een spambericht was gevoegd. Is mijn computer besmet?

Als het geopende bestand een uitvoerbaar bestand was (.exe, .run, etc.) - dan was uw systeem hoogstwaarschijnlijk geïnfecteerd. Als het echter een document was (.doc, .xls, .pdf, etc.) - dan heeft u wellicht voorkomen dat u een infectieketen in gang heeft gezet, aangezien deze formaten extra interactie vereisen (bijv. het inschakelen van macro-opdrachten, etc.) om te beginnen met het downloaden/installeren van kwaadaardige software.

Verwijdert Combo Cleaner malware-infecties in emailbijlagen?

Ja, Combo Cleaner kan de meeste bekende malware infecties detecteren en verwijderen. Benadrukt moet worden dat het uitvoeren van een volledige systeemscan van vitaal belang is - aangezien kwaadaardige programma's van hoge kwaliteit zich meestal diep in systemen verbergen.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie