Hoe FakeBat malware loader verwijderen uit het besturingssysteem

TrojanOok bekend als: EugenLoader malware

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat voor soort malware is FakeBat?

FakeBat (ook bekend als EugenLoader) is een schadelijke softwarelader en dropper die is opgedoken als een belangrijke speler in de wereld van cyberbedreigingen. FakeBat wordt in verband gebracht met malvertisingcampagnes sinds ten minste november 2022.

Hoewel de specifieke payload geleverd door FakeBat in deze campagnes onbekend is, is deze loader opgemerkt bij het verspreiden van bekende infostealers zoals Redline, Ursnif, en Rhadamathys.

Meer over FakeBat

Er is een Google Ads-campagne gevonden die een valse KeePass-downloadsite promoot met behulp van Punycode om eruit te zien als de echte KeePass-website. Dit werd gebruikt om FakeBat te verspreiden. Google vecht tegen schadelijke advertenties die bovenaan de zoekresultaten verschijnen. Nog lastiger is dat Google Ads het echte Keepass-domein kunnen weergeven, waardoor het moeilijk is om de bedreiging te herkennen.

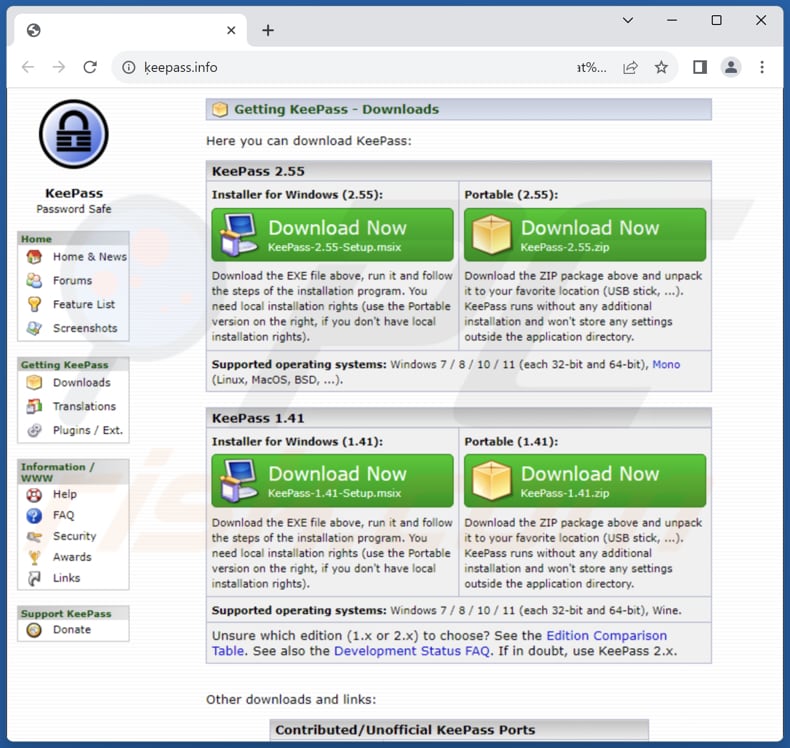

Door op de slechte link te klikken gaan gebruikers naar een valse KeePass site met Punycode in de URL. Deze truc is gebruikt om de site op de echte te laten lijken. Als gebruikers op downloadlinks op de valse site klikken, wordt er schadelijke software op hun computer geplaatst.

Dit soort trucs is niet nieuw, maar het gebruik ervan met Google Ads is een gevaarlijke nieuwe trend. Slechte actoren gebruiken Punycode om webadressen te registreren die met kleine veranderingen op echte adressen lijken. Dit staat bekend als een "homograafaanval".

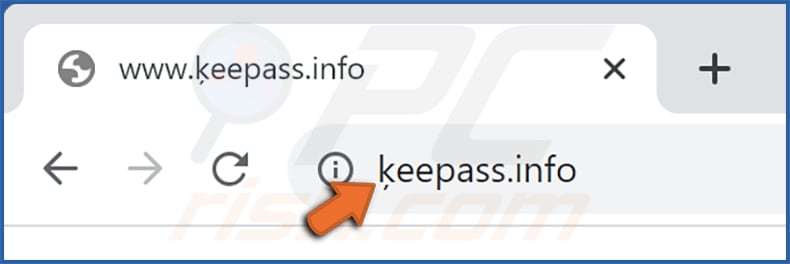

Ze gebruiken bijvoorbeeld Punycode om xn-eepass-vbb[.]info eruit te laten zien als ķeepass[.]info, maar met een subtiele variatie onder het teken "k". De meeste mensen merken dit kleine verschil niet op. Het is belangrijk om op te merken dat cybercriminelen die een valse KeePass downloadsite gebruikten ook valse WinSCP en PyCharm Professional pagina's gebruikten.

Zoals eerder vermeld, is deze campagne gericht op het leveren van FakeBat, die zijn schadelijke payload laat vallen. Het is bekend dat FakeBat is gebruikt om computers te infecteren met Redline, Ursniff, Rhadamathys en mogelijk andere informatiedieven.

Informatiedieven zijn speciaal ontworpen om gegevens te stelen. Dit kan een breed scala aan informatie omvatten, zoals inloggegevens, financiële gegevens, persoonlijke documenten, browsegeschiedenis en meer. Ze kunnen de gestolen informatie naar externe servers sturen die worden beheerd door cybercriminelen, die de gegevens kunnen gebruiken voor verschillende criminele doeleinden, waaronder identiteitsdiefstal en financiële fraude.

| Naam | EugenLoader malware |

| Type bedreiging | Malware dropper, lader |

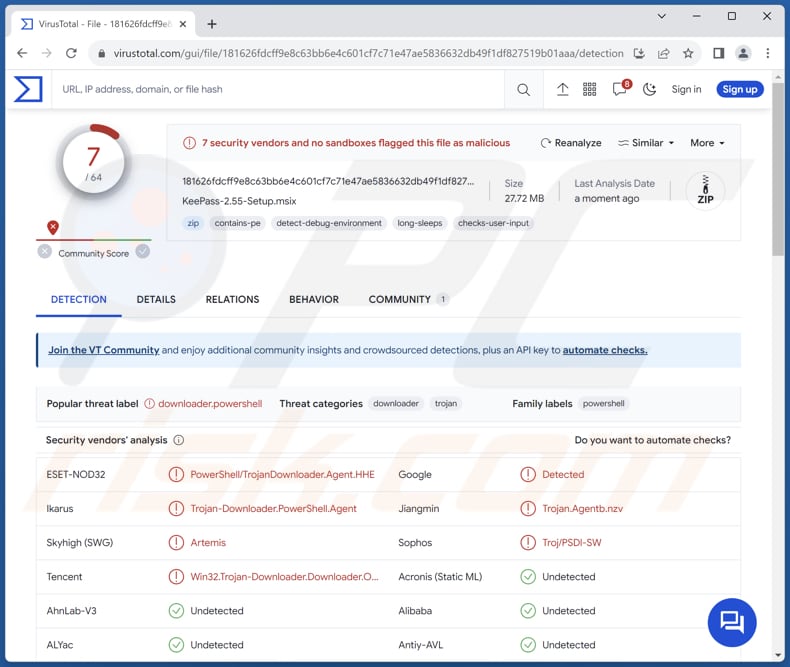

| Detectienamen (kwaadaardig installatieprogramma) | ESET-NOD32 (PowerShell/TrojanDownloader.Agent.HHE), Google (gedetecteerd), Ikarus (Trojan-Downloader.PowerShell.Agent), Jiangmin (Trojan.Agentb.nzv), Sophos (Troj/PSDl-SW), Volledige lijst (VirusTotal) |

| Valse websites | xn--eepass-vbb[.]info (verschijnt als ķeepass[.]info in de URL-balk), slack.trialap[.]com (nep Slack download website) |

| Detectienamen (xn--eepass-vbb[.]info) | Avira (Malware), Google (Detected), Combo Cleaner (Malware), Emsisoft (Malware), ESET (Malware), Volledige lijst (VirusTotal) |

| Lading | Redline, Ursnif, Rhadamathys of andere malware |

| Symptomen | Loaders/droppers zijn ontworpen om heimelijk de computer van het slachtoffer te infiltreren en stil te blijven, waardoor er geen specifieke symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| Distributiemethoden | Kwaadaardige advertenties, valse websites, geïnfecteerde e-mailbijlagen, social engineering, software 'cracks'. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer toegevoegd aan een botnet. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Conclusie

Concluderend kan worden gesteld dat FakeBat een zorgwekkende toevoeging is aan het arsenaal van malwarebedreigingen in het digitale landschap. Als een loader en dropper die wordt geassocieerd met malvertisingcampagnes, geeft zijn vermogen om systemen te infiltreren door middel van misleidende praktijken, zoals Punycode-manipulatie, aanleiding tot ernstige bezorgdheid over de beveiliging.

Hoe is FakeBat in mijn computer geïnfiltreerd?

Gebruikers kunnen per ongeluk hun computer besmetten met FakeBat via een stiekeme truc. Een Google Ads campagne promoot een valse KeePass downloadsite die zich voordoet als de echte KeePass website met behulp van Punycode. Deze valse site is bedoeld om malware te verspreiden. Zelfs voor technisch onderlegde gebruikers kan het moeilijk te herkennen zijn omdat het een legitieme site lijkt.

Als gebruikers op de kwaadaardige link klikken, worden ze naar de valse KeePass-site geleid via een Punycode URL. Degenen die op de downloadkoppelingen klikken, krijgen een digitaal ondertekend installatieprogramma genaamd KeePass-2.55-Setup.msix. Dit installatieprogramma heeft een verborgen truc - het bevat de FakeBat malwarelader. Zodra deze is geïnstalleerd, kan FakeBat beginnen met zijn schadelijke activiteiten op de computer.

Hoe vermijd je de installatie van malware?

Klik niet op ongevraagde of verdachte koppelingen, vooral niet in e-mails of op onbekende websites. Hetzelfde geldt voor het openen van bijlagen in verdachte e-mails. Wees voorzichtig met het downloaden van bestanden of software van niet-geverifieerde bronnen en zorg ervoor dat je altijd officiële websites of vertrouwde app stores gebruikt.

Vertrouw advertenties (bijv. pop-ups of banners) op dubieuze sites niet. Werk uw besturingssysteem en software regelmatig bij om bekende zwakke plekken te repareren, want cybercriminelen maken vaak misbruik van deze zwakke plekken. Gebruik gerenommeerde antivirus- en antimalwaresoftware voor een extra beschermingslaag.

Als je denkt dat je computer al geïnfecteerd is, raden we je aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te elimineren.

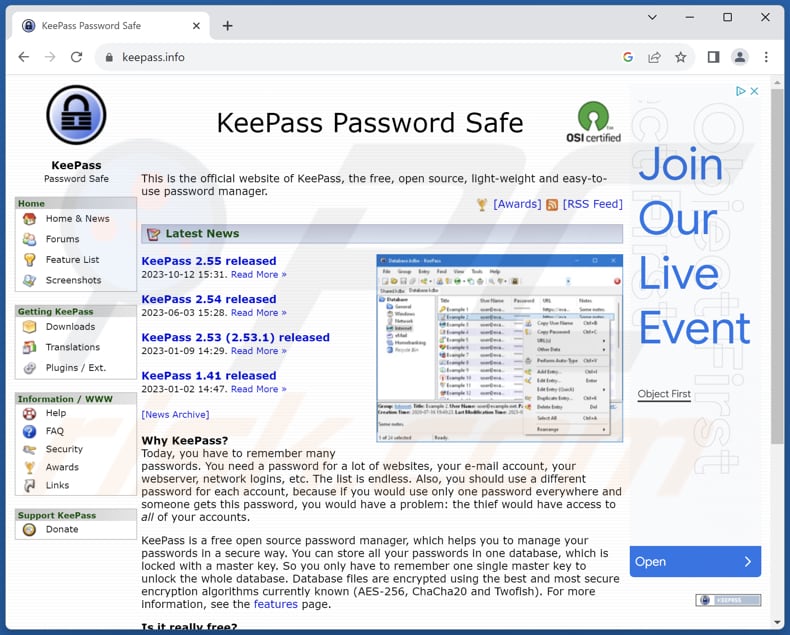

Officiële (echte) KeePass website:

Valse KeePass-website:

Domein van de valse website (met een kleine variatie onder het teken "k"):

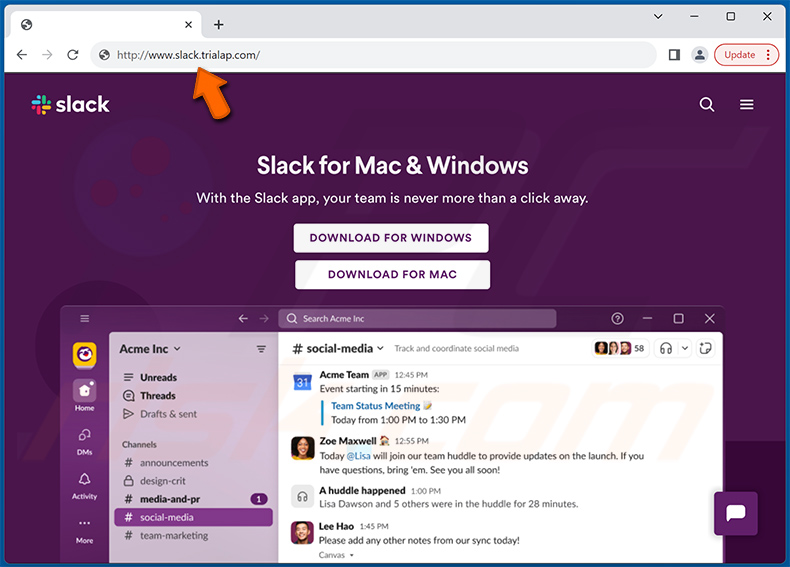

Screenshot van een vervalsing Slack download website (slack.trialap[.]com) gebruikt om FakeBat-malware te verspreiden, samen met Atomic Stealer:

Update 11 januari 2024 - In januari is een nieuwe malvertisingcampagne met FakeBat aan het licht gekomen. In dit geval was er ook een payload ontworpen voor Mac-gebruikers, met name de bijgewerkte versie van Atomic Stealer. De daders lokken potentiële slachtoffers via een Google-zoekadvertentie die Slack nabootst, een veelgebruikte communicatietool.

Cybercriminelen leiden gebruikers om naar een misleidende website waar de applicatie kan worden gedownload voor zowel Windows- als Mac-besturingssystemen. Binnen hetzelfde domein is er een open directory die de positie van de Windows payload onthult, gemanifesteerd als een MSI installer (FakeBat), naast zijn Mac tegenhanger, Atomic Stealer (AMOS).

Het schadelijke DMG-bestand bevat instructies voor de gebruiker om het bestand te openen en presenteert een dialoogvenster waarin gevraagd wordt om het systeemwachtwoord in te voeren. Deze actie geeft Atomic Stealer de mogelijkheid om wachtwoorden en andere vertrouwelijke bestanden te verzamelen.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is FakeBat?

- STAP 1. Handmatige verwijdering van FakeBat malware.

- STAP 2. Controleer of je computer schoon is.

Hoe verwijder je malware handmatig?

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken.

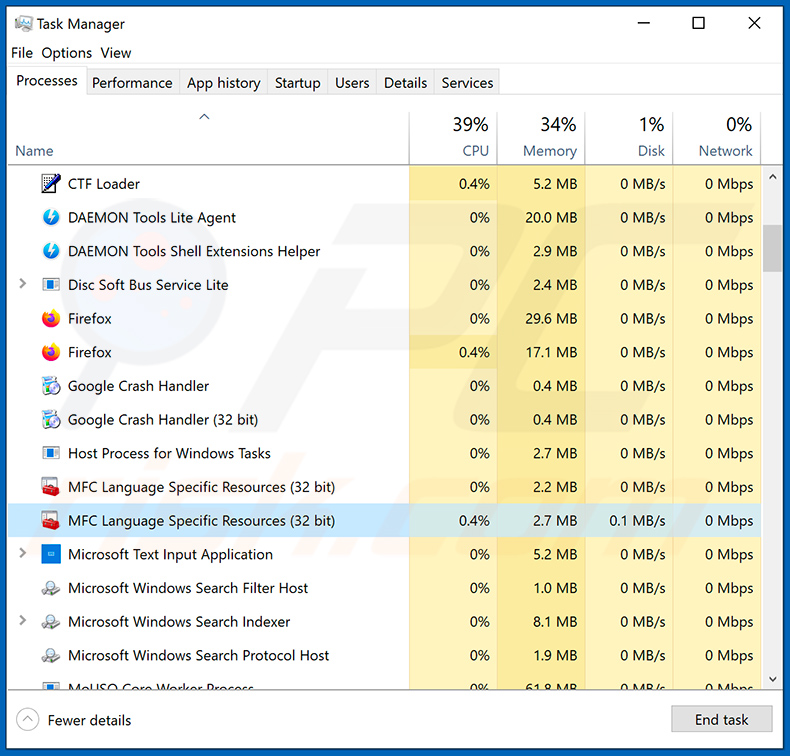

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat wordt uitgevoerd op de computer van een gebruiker:

Als u de lijst met programma's die op uw computer worden uitgevoerd hebt gecontroleerd, bijvoorbeeld met task manager, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet je doorgaan met deze stappen:

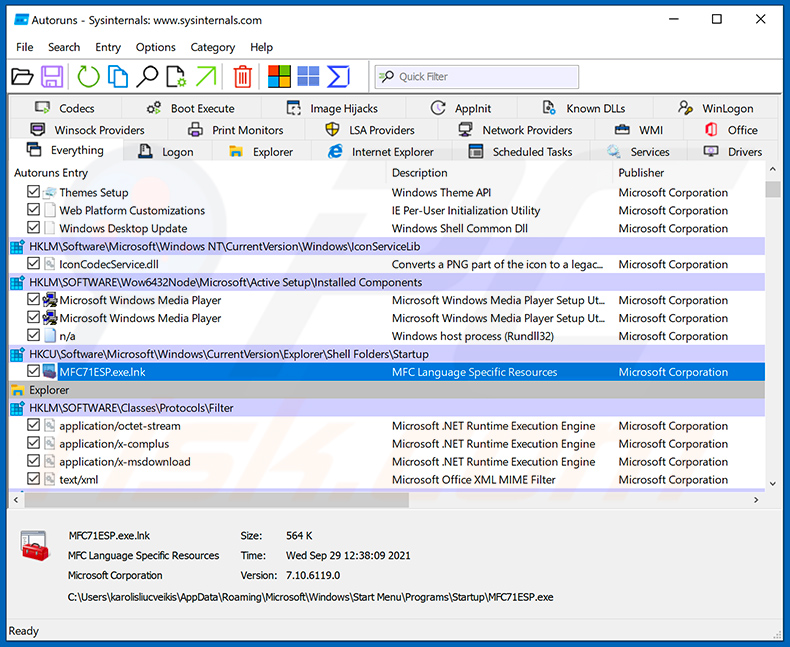

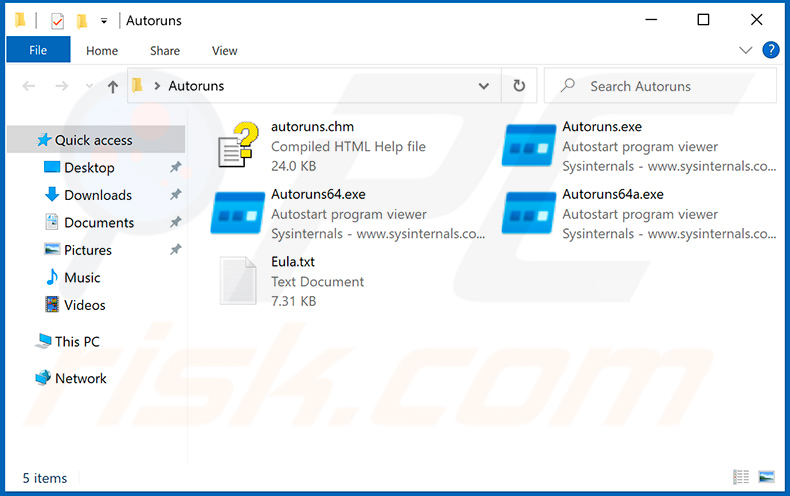

Download een programma met de naam Autoruns. Dit programma toont auto-start toepassingen, register en bestandssysteem locaties:

Download een programma met de naam Autoruns. Dit programma toont auto-start toepassingen, register en bestandssysteem locaties:

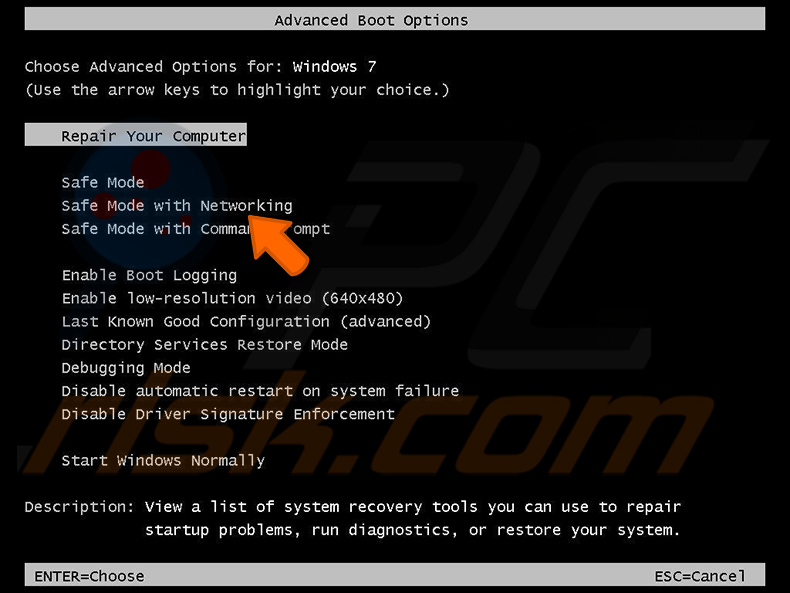

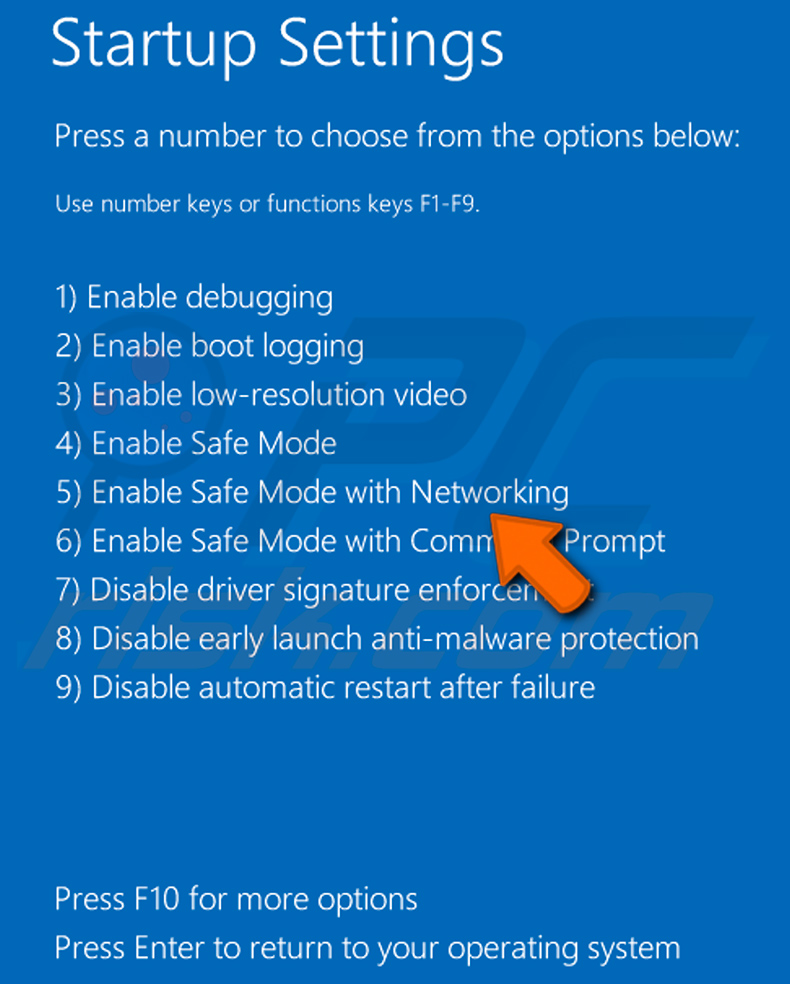

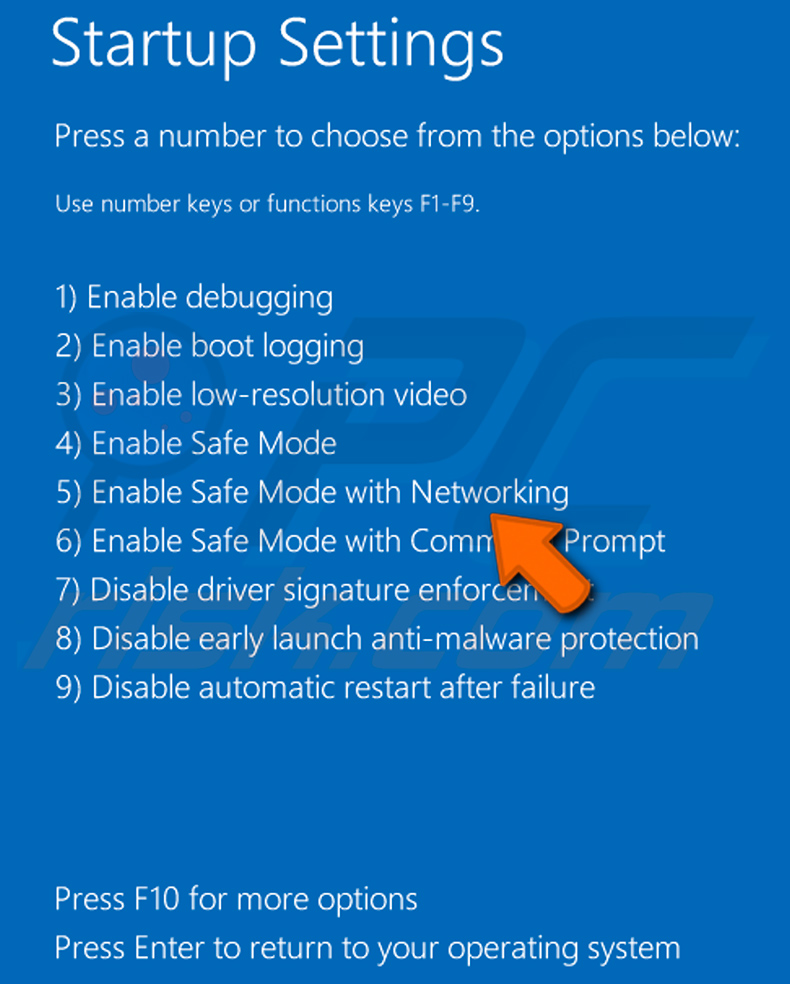

Herstart je computer in de veilige modus:

Herstart je computer in de veilige modus:

Windows XP- en Windows 7-gebruikers: Start je computer op in Veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstarten van de computer meerdere keren op de F8-toets op je toetsenbord totdat je het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerken uit de lijst.

Video die laat zien hoe je Windows 7 start in "Veilige modus met netwerk":

Windows 8 gebruikers: Start Windows 8 op in Veilige modus met netwerk - Ga naar het Windows 8 Startscherm, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Je computer wordt nu opnieuw opgestart in het menu "Geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en vervolgens op de knop "Geavanceerde opties". Klik in het scherm met geavanceerde opties op "Opstartinstellingen".

Klik op de knop "Opnieuw opstarten". Je pc zal opnieuw opstarten in het scherm Opstartinstellingen. Druk op F5 om op te starten in Veilige modus met netwerk.

Video die laat zien hoe je Windows 8 start in "Veilige modus met netwerk":

Windows 10-gebruikers: Klik op het Windows-logo en selecteer het Power-pictogram. Klik in het geopende menu op "Opnieuw opstarten" terwijl je de "Shift"-toets op je toetsenbord ingedrukt houdt. Klik in het venster "een optie kiezen" op "Problemen oplossen" en selecteer vervolgens "Geavanceerde opties".

Selecteer in het menu met geavanceerde opties "Opstartinstellingen" en klik op de knop "Opnieuw opstarten". In het volgende venster moet je op de toets "F5" op je toetsenbord klikken. Hierdoor wordt je besturingssysteem opnieuw opgestart in de veilige modus met netwerken.

Video die laat zien hoe je Windows 10 start in "Veilige modus met netwerk":

Uitpakken van het gedownloade archief en uitvoeren van het Autoruns.exe bestand.

Uitpakken van het gedownloade archief en uitvoeren van het Autoruns.exe bestand.

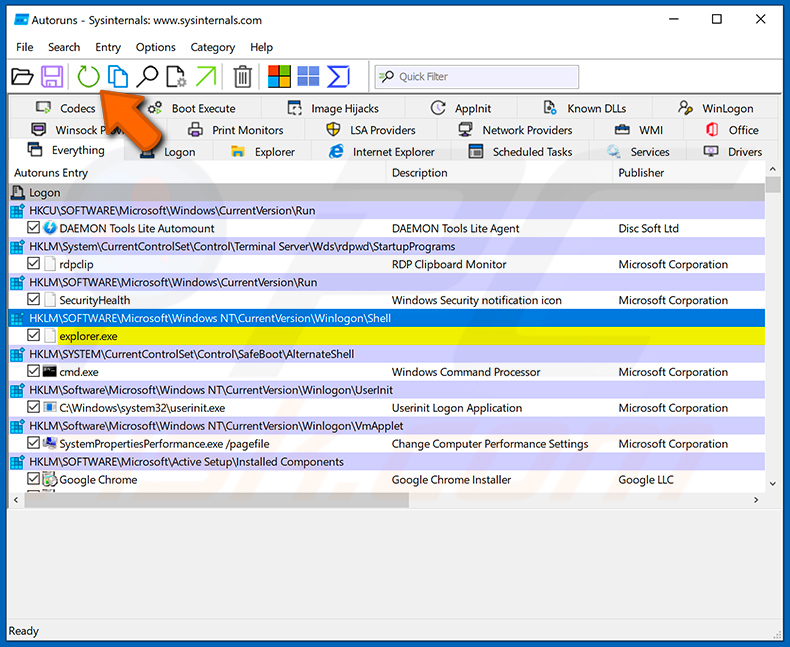

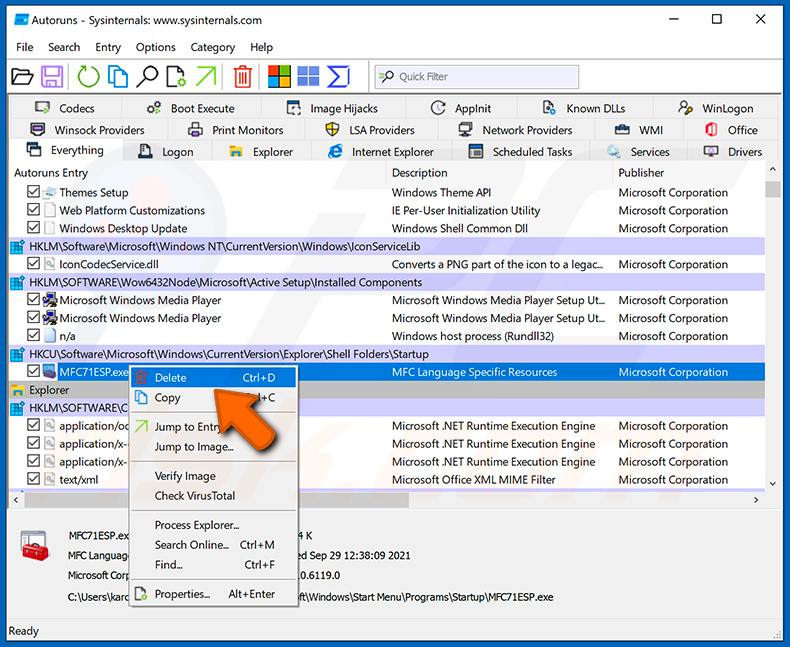

Klik in de Autoruns-toepassing bovenaan op "Opties" en schakel de opties "Lege locaties verbergen" en "Windows-items verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

Klik in de Autoruns-toepassing bovenaan op "Opties" en schakel de opties "Lege locaties verbergen" en "Windows-items verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

Bekijk de lijst die wordt geleverd door de Autoruns-toepassing en zoek het malwarebestand dat je wilt verwijderen.

Bekijk de lijst die wordt geleverd door de Autoruns-toepassing en zoek het malwarebestand dat je wilt verwijderen.

Je moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat je het verdachte programma hebt gevonden dat je wilt verwijderen, klik je met de rechtermuisknop op de naam en kies je "Verwijderen".

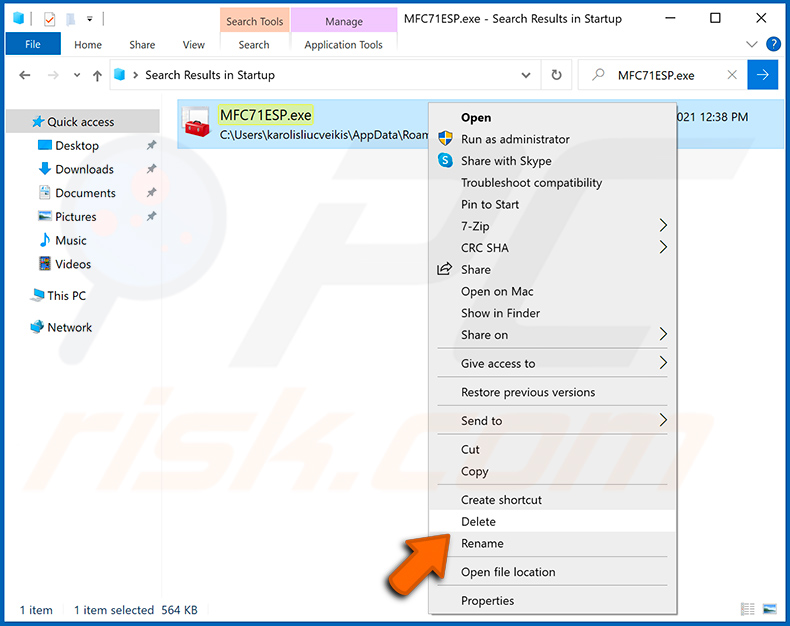

Nadat je de malware hebt verwijderd via de Autoruns-toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende keer opstarten van het systeem), moet je zoeken naar de naam van de malware op je computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, verwijder deze dan.

Start je computer opnieuw op in de normale modus. Als je deze stappen volgt, zou je alle malware van je computer moeten verwijderen. Houd er rekening mee dat voor het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist zijn. Als je deze vaardigheden niet hebt, laat het verwijderen van malware dan over aan antivirus- en antimalwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om een infectie te voorkomen dan om malware later te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates van het besturingssysteem en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden we u aan uw computer te scannen met Combo Cleaner Antivirus voor Windows.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met FakeBat-malware. Moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Het formatteren van je opslagapparaat kan een effectieve manier zijn om malware te verwijderen, waaronder FakeBat, maar het is ook een drastische stap die zorgvuldig overwogen moet worden. Voordat je voor deze aanpak kiest, wil je misschien proberen om een volledige systeemscan uit te voeren met gerenommeerde antivirus of anti-malware software om de FakeBat malware te detecteren en verwijderen.

Wat zijn de grootste problemen die malware kan veroorzaken?

Het kan leiden tot datalekken, waardoor gevoelige persoonlijke of bedrijfsgegevens worden gestolen, wat kan leiden tot identiteitsdiefstal, financiële fraude en reputatieschade. Malware kan ook de integriteit en functionaliteit van het systeem in gevaar brengen, waardoor het systeem vastloopt, trage prestaties levert en apparaten mogelijk onbruikbaar worden. Bovendien vergemakkelijkt malware onbevoegde toegang op afstand tot geïnfecteerde apparaten, waardoor cybercriminelen activiteiten kunnen controleren, gegevens kunnen exfiltreren en verdere aanvallen kunnen uitvoeren.

Wat is het doel van FakeBat-malware?

Het primaire doel van de FakeBat-malware is om te dienen als een loader en dropper voor het leveren van andere schadelijke payloads op het geïnfecteerde systeem. In wezen fungeert FakeBat als een toegangspoort voor schadelijkere malware om het doelsysteem binnen te dringen en te compromitteren.

Hoe is FakeBat in mijn computer geïnfiltreerd?

Voor de distributie van FakeBat wordt gebruikgemaakt van Google Ads en Punycode om een misleidende URL te maken. Cybercriminelen gebruiken een valse URL die sterk lijkt op een legitieme KeePass-pagina, waardoor het voor gebruikers moeilijk is om onderscheid te maken tussen de twee. Computers worden geïnfecteerd via een kwaadaardig installatieprogramma dat van een valse pagina wordt gedownload.

Beschermt Combo Cleaner mij tegen malware?

Combo Cleaner kan bijna alle bekende malware-infecties identificeren en verwijderen. Het is belangrijk om te weten dat geavanceerde malware zich vaak diep in het systeem verschuilt. Daarom is het uitvoeren van een uitgebreide systeemscan noodzakelijk.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie