Hoe herken je frauduleuze e-mails zoals "We Have Full Access To Your Device"

Phishing/OplichtingOok bekend als: We Have Full Access To Your Device oplichtingscampagne

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat is "We Have Full Access To Your Device"?

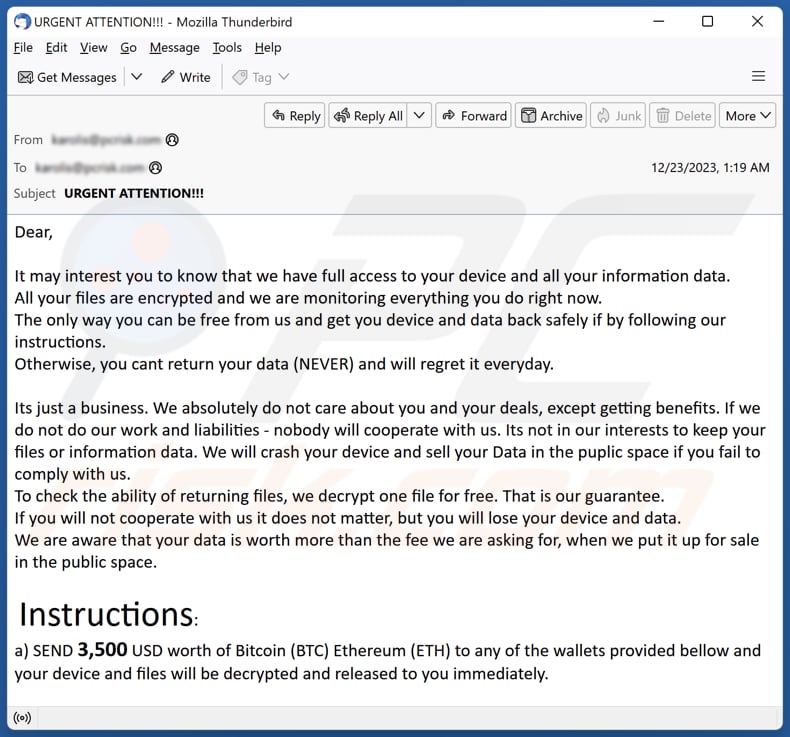

Tijdens ons onderzoek is vastgesteld dat dit een scam-e-mail is die is ontworpen om angst en intimidatie uit te buiten. De e-mail heeft een dreigende toon, benadrukt financiële motieven en dreigt met onomkeerbare gevolgen als de ontvanger de gespecificeerde instructies niet opvolgt.

Meer over de "We Have Full Access To Your Device" oplichtingsmail

De e-mail beweert dat de afzender volledige toegang heeft gekregen tot het apparaat van de ontvanger en tot alle persoonlijke informatie. Er wordt beweerd dat alle bestanden zijn versleuteld en worden gemonitord en er wordt gewaarschuwd dat het niet opvolgen van de instructies zal leiden tot permanent verlies van gegevens.

De e-mail bevat instructies voor de ontvanger om Bitcoin of Ethereum ter waarde van $3.500 te betalen aan specifieke portemonnees voor de veilige vrijgave van hun apparaat en bestanden. De afzender probeert angst in te boezemen door te waarschuwen tegen pogingen om bestanden zelfstandig te herstellen of oplossingen van derden in te schakelen, met de bewering dat dergelijke acties kunnen leiden tot verdere schade en het publiekelijk te koop aanbieden van de gegevens.

Deze e-mail vertoont de klassieke kenmerken van oplichterij. De oplichters erachter proberen ontvangers bang te maken zodat ze losgeld betalen. Het is cruciaal om voorzichtig te zijn en te voorkomen dat je reageert op dergelijke e-mails en cryptocurrency verstuurt naar de opgegeven wallets. Ontvangers wordt geadviseerd om dergelijke e-mails als spam of phishing te melden bij een e-mailprovider en de lokale autoriteiten.

| Naam | Oplichting via e-mail We Have Full Access To Your Device |

| Type bedreiging | Phishing, Scam, Social Engineering, Fraude |

| Valse claim | De afzender heeft zich toegang verschaft tot een computer en bestanden versleuteld |

| Cybercrimineel Cryptowallet-adres | bc1qu0ywjzjjva5ag2qgmzf2r8q9qxg867f32h8v2x (BTC), 0xe0a1Bb3609D52837294605e7Bc598B7a1A943bBE (ETH) |

| Bedrag losgeld | $3,500 |

| Symptomen | Ongeoorloofde online aankopen, veranderde online accountwachtwoorden, identiteitsdiefstal, illegale toegang tot de computer. |

| Distributiemethoden | Misleidende e-mails, malafide online pop-upadvertenties, zoekmachinevergiftigingstechnieken, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privégegevens, geldelijk verlies, identiteitsdiefstal. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Soortgelijke frauduleuze e-mails in het algemeen

Frauduleuze e-mails hebben meestal dezelfde kenmerken, waaronder een gevoel van urgentie om snel actie te ondernemen, het gebruik van bedreigingen of angsttactieken om ontvangers te manipuleren, opvallende spel- en grammaticafouten, verzoeken om gevoelige informatie of financiële transacties en algemene begroetingen zonder persoonlijke informatie.

Het herkennen van deze patronen kan mensen helpen om frauduleuze oplichtingspraktijken te herkennen en te voorkomen dat ze er het slachtoffer van worden. Meer voorbeelden van oplichting via e-mail zijn "Purchase Order And Tax Invoice", "Final Price" en "Mail Client Manual Settings". Het is belangrijk om te weten dat e-mails vaak worden gebruikt om malware af te leveren.

Hoe infecteren spamcampagnes computers?

Computerinfecties via e-mail vinden meestal plaats via schadelijke bijlagen of koppelingen in schijnbaar onschuldige e-mails. In de meeste gevallen bevat een e-mail een bijlage die, wanneer deze wordt geopend, een code uitvoert die malware op de computer van de gebruiker injecteert. Deze bijlagen kunnen vermomd zijn als legitieme bestanden, zoals MS Office-documenten of PDF's, maar in werkelijkheid schadelijke payloads bevatten.

Daarnaast kunnen e-mails koppelingen bevatten die, wanneer erop wordt geklikt, gebruikers naar onbetrouwbare pagina's leiden die malware hosten of schadelijke drive-by downloads activeren.

Hoe voorkomt u de installatie van malware?

Wees voorzichtig met e-mails, vooral met e-mails van onbekende of onverwachte afzenders, en klik niet op links of download geen bijlagen in dergelijke e-mails. Werk de geïnstalleerde software en het besturingssysteem regelmatig bij. Gebruik gerenommeerde antivirus- en antimalwaresoftware.

Vertrouw advertenties, pop-ups en soortgelijke inhoud op duistere pagina's niet. Sta nooit toe dat verdachte pagina's meldingen weergeven. Vermijd het downloaden van software van onofficiële pagina's, vooral illegale software, cracking tools en key generators.

Als je al schadelijke bijlagen hebt geopend, raden we je aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Tekst in de e-mailbrief "We Have Full Access To Your Device":

Subject: URGENT ATTENTION!!!

Dear,It may interest you to know that we have full access to your device and all your information data.

All your files are encrypted and we are monitoring everything you do right now.

The only way you can be free from us and get you device and data back safely if by following our instructions.

Otherwise, you cant return your data (NEVER) and will regret it everyday.Its just a business. We absolutely do not care about you and your deals, except getting benefits. If we do not do our work and liabilities - nobody will cooperate with us. Its not in our interests to keep your files or information data. We will crash your device and sell your Data in the puplic space if you fail to comply with us.

To check the ability of returning files, we decrypt one file for free. That is our guarantee.

If you will not cooperate with us it does not matter, but you will lose your device and data.

We are aware that your data is worth more than the fee we are asking for, when we put it up for sale in the public space.Instructions:

a) SEND 3,500 USD worth of Bitcoin (BTC) Ethereum (ETH) to any of the wallets provided bellow and your device and files will be decrypted and released to you immediately.b) BTC WALLET ADDRESS: bc1qu0ywjzjjva5ag2qgmzf2r8q9qxg867f32h8v2x

c) ETH WALLET ADDRESS: 0xe0a1Bb3609D52837294605e7Bc598B7a1A943bBE

!!! DANGER !!!

DON'T try to change files by yourself, DON'T use any third party software for restoring your data or antivirus/edr solutions - its may entail damage of the private key and, as result, The Loss all data and your device will crash.

Any interference by a third party companies/individuals is tantamount to uploading you data on the public domain for sale, which ofcourse will

earn us a reasonable amount of money.

ONE MORE TIME: Its in your interests to get your files back from our side, we (the best specialists) make everything for restoring, but you should not play smart.

!!! !!! !!!

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is We Have Full Access To Your Device oplichtingscampagne?

- Soorten kwaadaardige e-mails.

- Hoe herkent u een kwaadaardige e-mail?

- Wat moet u doen als u in een e-mailscam getrapt bent?

Soorten kwaadaardige e-mails:

![]() Phishing E-mails

Phishing E-mails

Meestal gebruiken cybercriminelen misleidende e-mails om internetgebruikers ertoe te verleiden hun gevoelige privégegevens, zoals inloggegevens voor verschillende onlinediensten, e-mailaccounts of onlinebankiergegevens, prijs te geven.

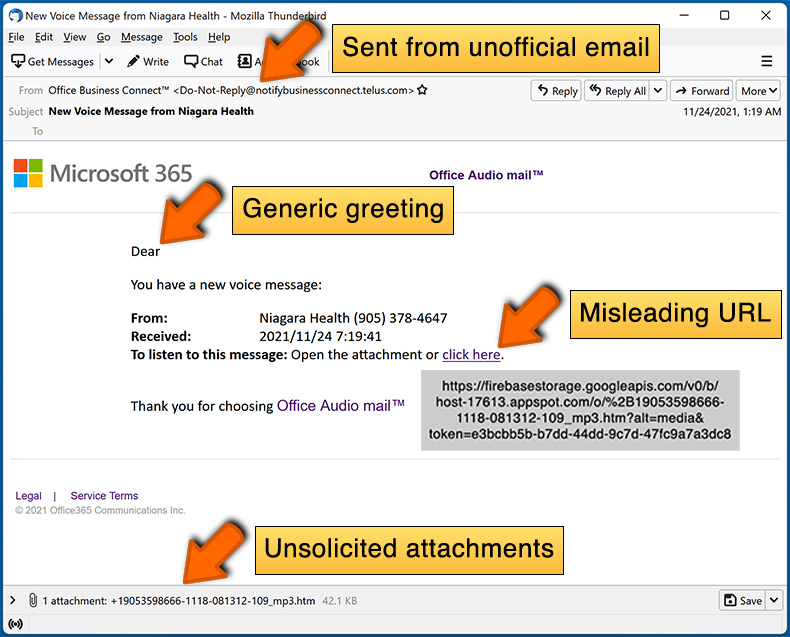

Dergelijke aanvallen worden phishing genoemd. Bij een phishingaanval sturen cybercriminelen meestal een e-mail met een logo van een populaire dienst (bijvoorbeeld Microsoft, DHL, Amazon, Netflix), creëren ze urgentie (verkeerd verzendadres, verlopen wachtwoord, enz.) en plaatsen ze een link waarvan ze hopen dat hun potentiële slachtoffers erop zullen klikken.

Na het klikken op de link in zo'n e-mailbericht worden slachtoffers omgeleid naar een valse website die er identiek of zeer vergelijkbaar uitziet als de oorspronkelijke website. Slachtoffers worden dan gevraagd om hun wachtwoord, creditcardgegevens of andere informatie in te voeren die door cybercriminelen wordt gestolen.

![]() E-mails met kwaadaardige Bijlagen

E-mails met kwaadaardige Bijlagen

Een andere populaire aanvalsvector is e-mailspam met kwaadaardige bijlagen die de computers van gebruikers infecteren met malware. Kwaadaardige bijlagen bevatten meestal trojans die in staat zijn wachtwoorden, bankgegevens en andere gevoelige informatie te stelen.

Bij dergelijke aanvallen is het belangrijkste doel van cybercriminelen om hun potentiële slachtoffers over te halen een geïnfecteerde e-mailbijlage te openen. Om dit doel te bereiken, wordt in e-mail meestal gesproken over recent ontvangen facturen, faxen of spraakberichten.

Als een potentieel slachtoffer in de val trapt en de bijlage opent, raakt zijn computer geïnfecteerd en kan de cybercrimineel veel gevoelige informatie verzamelen.

Hoewel het een gecompliceerdere methode is om persoonlijke informatie te stelen (spamfilters en antivirusprogramma's detecteren dergelijke pogingen meestal), kunnen cybercriminelen, als ze succes hebben, een veel breder scala aan gegevens bemachtigen en informatie verzamelen voor een lange periode.

![]() Sexafpersing E-mails

Sexafpersing E-mails

Dit is een vorm van phishing. In dit geval ontvangen gebruikers een e-mail waarin wordt beweerd dat een cybercrimineel toegang heeft kunnen krijgen tot de webcam van het potentiële slachtoffer en een video-opname heeft van iemands masturbatie.

Om van de video af te komen, worden slachtoffers gevraagd om losgeld te betalen (meestal met Bitcoin of een andere cryptocurrency). Toch zijn al deze beweringen vals - gebruikers die dergelijke e-mails ontvangen, moeten ze negeren en verwijderen.

Hoe herkent u een kwaadaardige e-mail?

Hoewel cybercriminelen proberen hun lokmails er betrouwbaar uit te laten zien, zijn hier enkele dingen waar u op moet letten als u een phishing-e-mail probeert te herkennen:

- Controleer het e-mailadres van de afzender ("van"): Ga met uw muis over het "from" adres en controleer of het legitiem is. Als u bijvoorbeeld een e-mail van Microsoft hebt ontvangen, moet u controleren of het e-mailadres @microsoft.com is en niet iets verdachts als @m1crosoft.com, @microsfot.com, @account-security-noreply.com, enz.

- Controleer op algemene begroetingen: Als de begroeting in de e-mail "Geachte gebruiker", "Geachte @youremail.com", "Geachte gewaardeerde klant" is, moet dit argwaan wekken. Het is gebruikelijk dat bedrijven u bij uw naam noemen. Het ontbreken van deze informatie kan wijzen op een poging tot phishing.

- Controleer de links in de e-mail: Ga met uw muis over de link die in de e-mail wordt gepresenteerd, als de link die verschijnt verdacht lijkt, klik er dan niet op. Bijvoorbeeld, als u een e-mail van Microsoft hebt ontvangen en de link in de e-mail laat zien dat het naar firebasestorage.googleapis.com/v0 gaat... moet u het niet vertrouwen. Het beste is om niet op de links in de e-mails te klikken, maar om de website van het bedrijf te bezoeken dat u de e-mail in de eerste plaats heeft gestuurd.

- Vertrouw niet blindelings op e-mailbijlagen: Meestal zullen legitieme bedrijven u vragen om in te loggen op hun website en daar eventuele documenten te bekijken; als u een e-mail met een bijlage hebt ontvangen, is het een goed idee om deze te scannen met een antivirustoepassing. Geïnfecteerde e-mailbijlagen zijn een veelvoorkomende aanvalsvector die door cybercriminelen wordt gebruikt.

Om het risico op het openen van phishing en kwaadaardige e-mails te minimaliseren, raden wij u aan Combo Cleaner Antivirus voor Windows te gebruiken.

Voorbeeld van een spam e-mail:

Wat moet u doen als u in een e-mailscam getrapt bent?

- Als u op een link in een phishing-e-mail hebt geklikt en uw wachtwoord hebt ingevoerd - moet u uw wachtwoord zo snel mogelijk wijzigen. Meestal verzamelen cybercriminelen gestolen inloggegevens om deze vervolgens te verkopen aan andere groepen die ze voor kwaadaardige doeleinden gebruiken. Als u uw wachtwoord tijdig wijzigt, bestaat de kans dat criminelen niet genoeg tijd hebben om schade aan te richten.

- Als u uw creditcardgegevens hebt ingevoerd - neem dan zo snel mogelijk contact op met uw bank en leg de situatie uit. Er is een goede kans dat u uw gecompromitteerde creditcard moet annuleren en een nieuwe moet aanvragen.

- Als u tekenen van identiteitsdiefstal ziet - moet u onmiddellijk contact opnemen met de Federal Trade Commission. Deze instelling zal informatie over uw situatie verzamelen en een persoonlijk herstelplan opstellen.

- Als u een kwaadaardige bijlage hebt geopend - uw computer is waarschijnlijk geïnfecteerd, moet u deze scannen met een betrouwbare antivirustoepassing. Voor dit doel, raden wij u aan gebruik te maken van Combo Cleaner Antivirus voor Windows.

- Help andere internetgebruikers - meld phishing-e-mails bij de Anti-Phishing Working Group, het Internet Crime Complaint Center van de FBI, het National Fraud Information Center en het Amerikaanse ministerie van Justitie.

Veelgestelde vragen (FAQ)

Waarom heb ik deze e-mail ontvangen?

Oplichters sturen dergelijke berichten vaak naar een groot aantal ontvangers in de hoop dat sommige mensen in hun tactiek trappen. Deze e-mails zijn algemeen en bevatten zelden persoonlijke gegevens.

Ik heb mijn persoonlijke gegevens verstrekt toen ik door deze e-mail werd misleid, wat moet ik doen?

Als u persoonlijke gegevens hebt verstrekt in antwoord op een verdachte e-mail, onderneem dan onmiddellijk actie om uzelf te beschermen. Wijzig wachtwoorden voor relevante accounts, controleer uw financiële overzichten op ongeautoriseerde activiteiten en overweeg contact op te nemen met uw bank of creditcardmaatschappij om het incident te melden.

Ik heb een schadelijk bestand in de bijlage van een e-mail gedownload en geopend, is mijn computer geïnfecteerd?

Als het bestand een uitvoerbaar bestand was, is de kans op infectie vrij groot. Aan de andere kant, als het een documentbestand was, zoals .pdf of .doc, is er een mogelijkheid dat je de infectie omzeilt, omdat alleen het openen van dergelijke documenten niet altijd genoeg is voor malware om het systeem binnen te dringen.

Is mijn computer echt gehackt en heeft de afzender informatie?

De bewering in de e-mail is bluf. De afzender heeft geen toegang tot je computer of versleutelde bestanden.

Ik heb cryptocurrency gestuurd naar het adres dat in zo'n e-mail staat, kan ik mijn geld terugkrijgen?

Het is extreem moeilijk om cryptocurrency terug te krijgen die naar een oplichtingsadres is gestuurd. Neem contact op met de politie, meld het incident bij het platform dat voor de transactie is gebruikt en vraag professioneel advies, maar de kans dat je het geld terugkrijgt is klein.

Ik heb de e-mail gelezen maar de bijlage niet geopend, is mijn computer geïnfecteerd?

Het openen van een e-mail vormt op zichzelf geen bedreiging. De kans op systeeminfecties ontstaat wanneer men klikt op koppelingen in de e-mail of bijgevoegde bestanden opent.

Verwijdert Combo Cleaner malware-infecties die aanwezig zijn in e-mailbijlagen?

Combo Cleaner kan vrijwel alle bekende malware-infecties detecteren en verwijderen. Het is cruciaal om te weten dat geavanceerde malware de neiging heeft om zich diep in het systeem te verstoppen. Daarom is het uitvoeren van een grondige systeemscan noodzakelijk om de veiligheid te waarborgen.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie