Hoe SeroXen RAT verwijderen uit het besturingssysteem

TrojanOok bekend als: SeroXen Remote Access Trojan

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat voor soort malware is SeroXen?

SeroXen is een bestandsloze Remote Access Trojan (RAT) die uitblinkt in het ontwijken van detectie door zowel statische als dynamische analysemethoden. De malware maakt gebruik van verschillende open-source projecten, waaronder Quasar RAT, r77-rootkit en de opdrachtregeltool NirCmd, om zijn functionaliteiten en mogelijkheden uit te breiden.

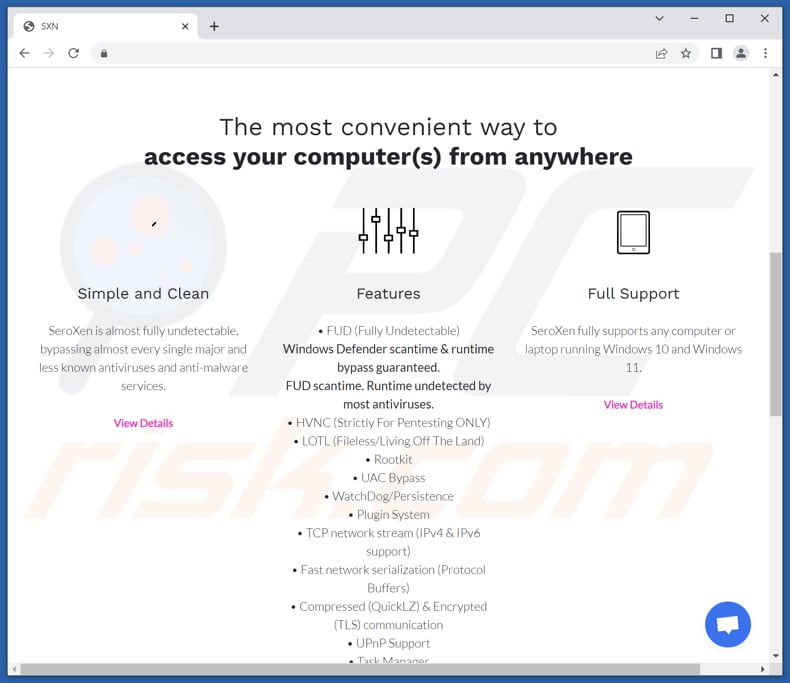

SeroXen wordt op de markt gebracht als een legitiem hulpmiddel dat ondetecteerbare toegang tot computers biedt. Het is te koop tegen een betaalbare prijs, met een maandelijkse licentie voor $30 of een levenslange bundel voor $60, waardoor het gemakkelijk toegankelijk is voor potentiële kopers.

Meer over SeroXen

SeroXen RAT is een geavanceerde Remote Access Trojan die beschikt over verschillende krachtige functies. Het is ontworpen om onopgemerkt te blijven door antivirussoftware en biedt volledig ondetecteerbare functionaliteit, zowel tijdens het scannen als tijdens het uitvoeren.

Het bevat functies zoals HVNC (Hidden Virtual Network Computing), voornamelijk gebruikt voor penetratietesten, LOTL (Living Off the Land) technieken om bestandsloos te werken, en een rootkit om zijn aanwezigheid te verbergen.

De RAT bevat ook verschillende mogelijkheden zoals UAC (User Account Control) omzeilen, WatchDog voor persistentie, een plugin-systeem voor uitbreidingsmogelijkheden en uitgebreide functies voor controle op afstand, waaronder bureaublad op afstand, shell-toegang, uitvoering op afstand, bestandsbeheer, ophalen van systeeminformatie, bewerken van het register, keylogging en wachtwoordherstel voor gangbare browsers en FTP-clients.

Cybercriminelen die gebruik maken van SeroXen kunnen aanzienlijke schade aanrichten en ernstige bedreigingen vormen voor de beoogde systemen. Met zijn geavanceerde mogelijkheden kunnen ze op afstand toegang krijgen tot en controle uitoefenen over geïnfecteerde apparaten, wat mogelijk leidt tot ongeoorloofde activiteiten zoals gegevensdiefstal, financiële fraude, injectie van aanvullende malware of identiteitsdiefstal.

Met de keylogging-functionaliteit van de RAT kan gevoelige informatie, waaronder wachtwoorden en persoonlijke gegevens, worden buitgemaakt. Bovendien zorgen functies als UAC-bypass, rootkit en WatchDog ervoor dat beveiligingsmaatregelen blijven bestaan en worden omzeild, waardoor cybercriminelen de controle over aangetaste systemen voor langere tijd kunnen behouden.

| Naam | SeroXen Remote Access Trojan |

| Type bedreiging | Remote Access Trojan (RAT). |

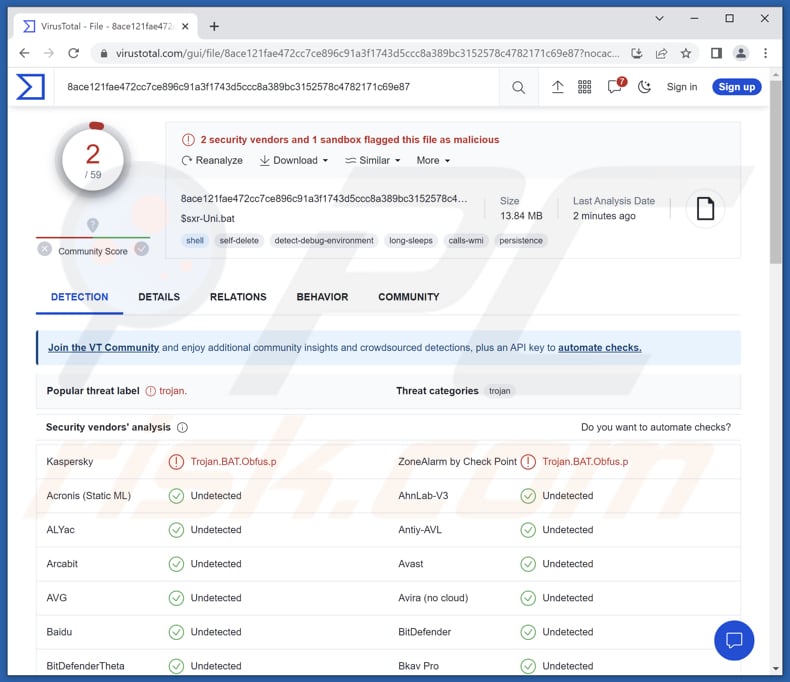

| Detectienamen | Kaspersky (Trojan.BAT.Obfus.p), Microsoft (Trojan:Win32/Casdet!rfn), ZoneAlarm by Check Point (Trojan.BAT.Obfus.p), volledige lijst (VirusTotal) |

| Symptomen | De meeste Trojans voor beheer op afstand zijn ontworpen om stiekem te infiltreren in de computer van het slachtoffer en stil te blijven, en dus zijn er geen specifieke symptomen duidelijk zichtbaar op een geïnfecteerde machine. |

| Verspreidingsmethodes | Geïnfecteerde e-mailbijlagen, schadelijke online-advertenties, social engineering, softwarekrakers, illegale spelletjes. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer toegevoegd aan een botnet. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Kwaadaardige RAT's in het algemeen

Een Remote Access Trojan is een type malware dat is ontworpen om onbevoegde toegang tot en controle over geïnfecteerde apparaten te verschaffen. Met RAT's kunnen cybercriminelen op afstand aangetaste systemen manipuleren, waardoor zij diverse schadelijke activiteiten kunnen uitvoeren, zoals het stelen van gevoelige informatie, het controleren van gebruikersactiviteiten, het verspreiden van aanvullende malware of het uitvoeren van ongeoorloofde operaties.

RAT's blijven vaak verborgen en kunnen moeilijk te detecteren zijn, waardoor ze een aanzienlijke bedreiging vormen voor de cyberbeveiliging. Een paar voorbeelden van verschillende RAT's zijn TurkoRat, DarkVision en Atharvan.

Hoe is SeroXen in mijn computer geïnfiltreerd?

SeroXen RAT is gepromoot op sociale media platforms zoals TikTok, Twitter en YouTube, evenals op cracking forums zoals hack forums. Verslagen van gamingforums geven aan dat sommige gebruikers werden geïnfecteerd na het downloaden van videogames zoals Fortnite, Valorant, Roblox of Call of Duty: Warzone 2.

Bedreigers achter de RAT hebben Discord gebruikt om bepaalde samples te verspreiden. In typische scenario's ontvangt het slachtoffer een ZIP-bestand dat ongevaarlijk lijkt. In het archief zit echter een zwaar versluierd batchbestand verborgen dat wordt uitgevoerd wanneer het wordt gestart.

Hoe vermijdt u de installatie van malware?

Wees voorzichtig met het downloaden van bestanden of software van niet-vertrouwde bronnen, vooral als ze worden gepromoot op sociale media of kraakfora. Houd uw besturingssysteem en geïnstalleerde software up-to-date met de laatste beveiligingspatches om bekende kwetsbaarheden te verhelpen.

Wees voorzichtig bij het openen van e-mailbijlagen of het klikken op verdachte links, en overweeg het gebruik van antivirussoftware met een goede reputatie als extra beschermingslaag. Regelmatig een back-up maken van uw belangrijke gegevens kan ook helpen om de gevolgen van mogelijke malware-infecties te beperken.

Als u denkt dat uw computer al is geïnfecteerd, raden wij u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Screenshot van een website die SeroXen promoot:

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is SeroXen?

- STAP 1. Handmatige verwijdering van SeroXen malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

Het handmatig verwijderen van malware is een ingewikkelde taak - meestal is het het beste om antivirus- of anti-malwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen adviseren wij het gebruik van Combo Cleaner Antivirus voor Windows.

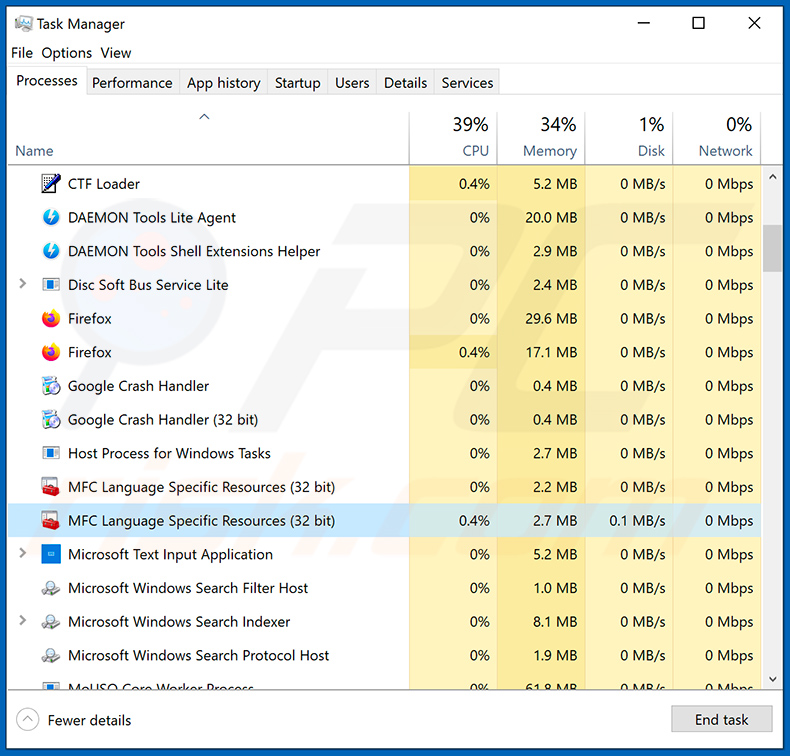

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat draait op de computer van een gebruiker:

Als u de lijst met programma's die op uw computer draaien hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet u doorgaan met deze stappen:

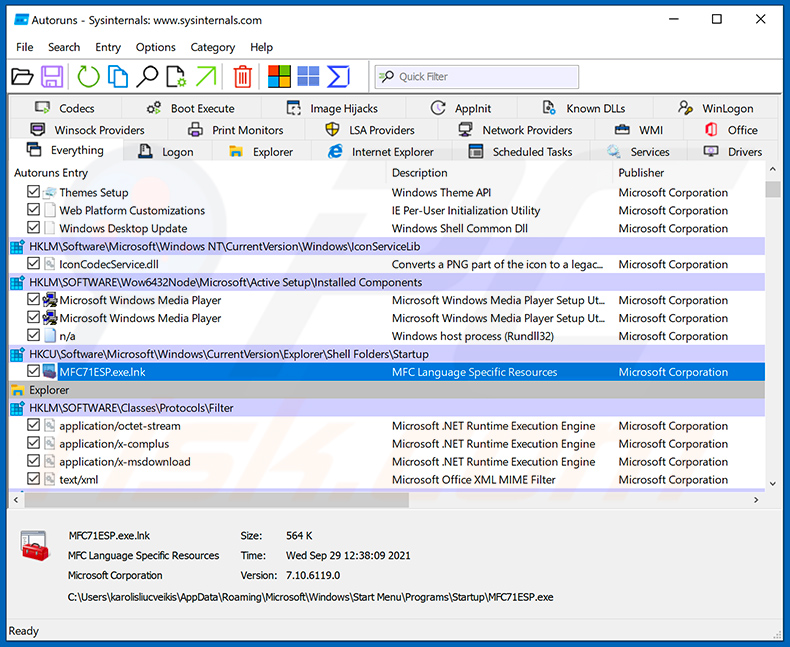

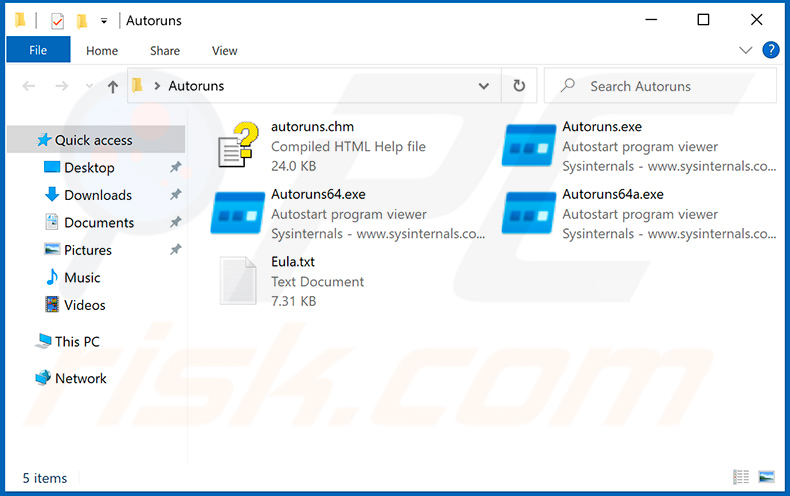

Download een programma genaamd Autoruns. Dit programma toont auto-start toepassingen, register en bestandssysteem locaties:

Download een programma genaamd Autoruns. Dit programma toont auto-start toepassingen, register en bestandssysteem locaties:

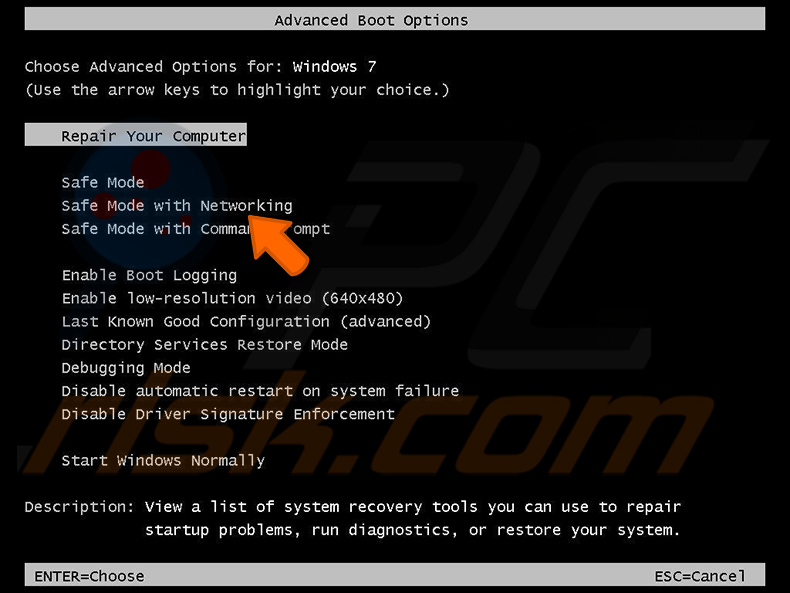

Herstart uw computer in de veilige modus:

Herstart uw computer in de veilige modus:

Windows XP en Windows 7 gebruikers: Start uw computer op in veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstarten van uw computer meerdere keren op de F8-toets op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet, en selecteer vervolgens Veilige modus met netwerkmogelijkheden uit de lijst.

Video die laat zien hoe u Windows 7 opstart in "Veilige modus met netwerkmogelijkheden":

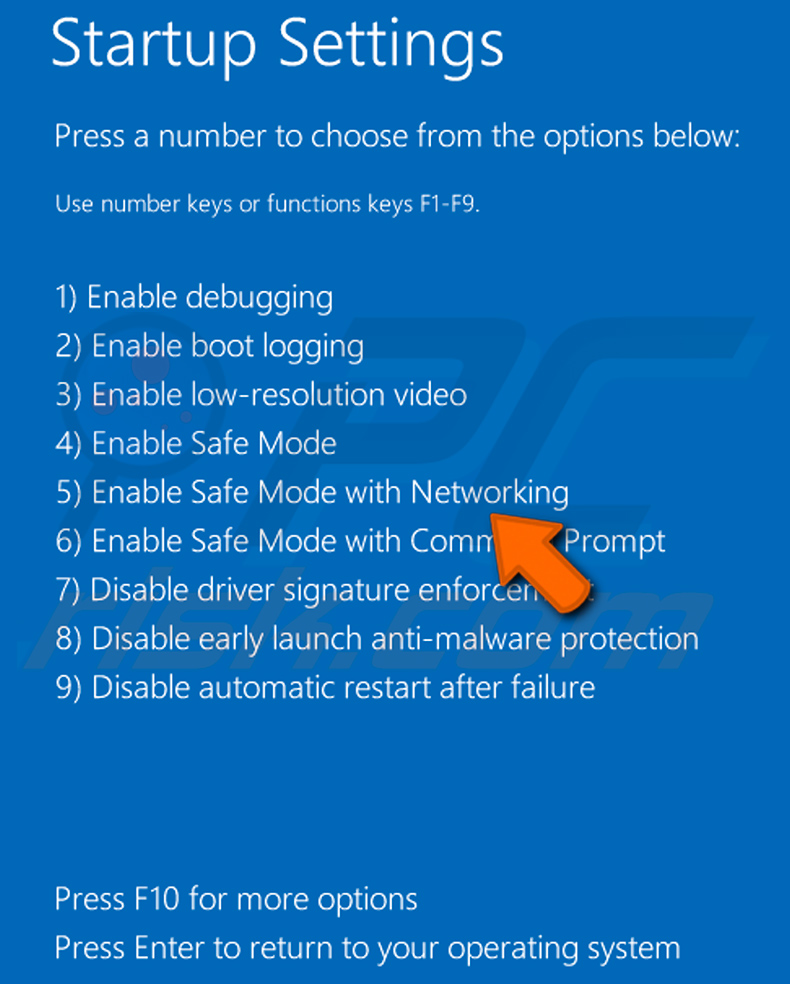

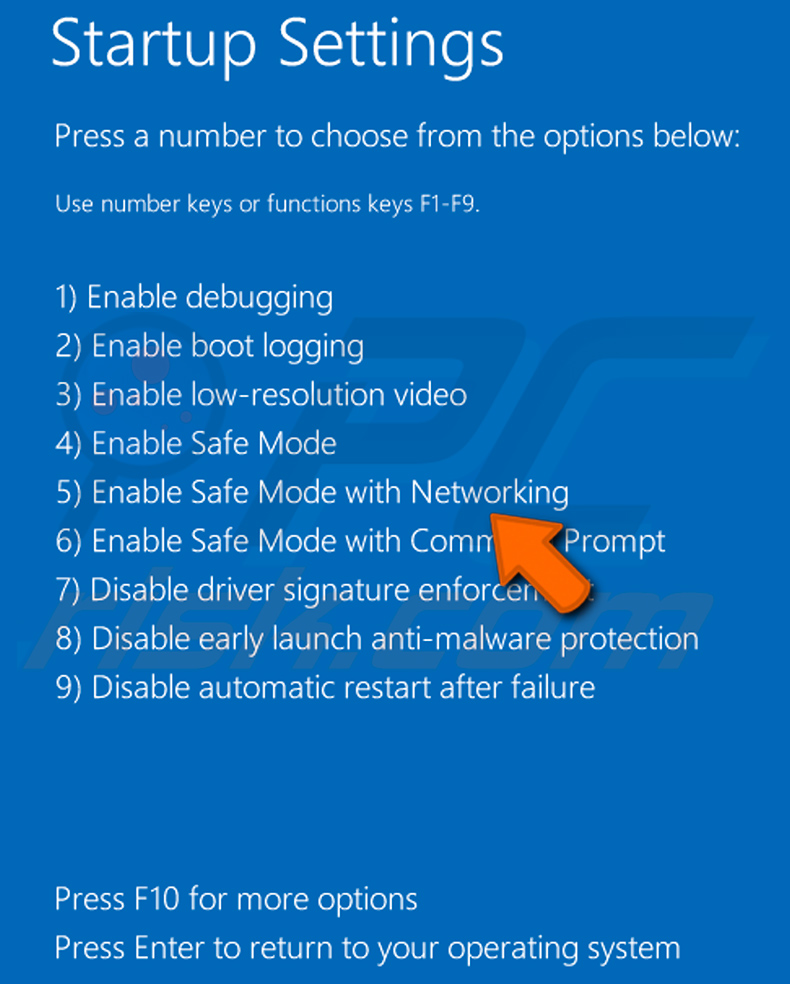

Windows 8 gebruikers: Start Windows 8 is Veilige modus met netwerkmogelijkheden - Ga naar het Windows 8 Startscherm, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Uw computer zal nu opnieuw opstarten in het menu "Geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en vervolgens op de knop "Geavanceerde opties". Klik in het scherm met geavanceerde opties op "Opstartinstellingen".

Klik op de knop "Opnieuw opstarten". Uw PC zal opnieuw opstarten in het scherm Opstartinstellingen. Druk op F5 om op te starten in veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 8 opstart in "Veilige modus met netwerkmogelijkheden":

Windows 10 gebruikers: Klik op het Windows logo en selecteer het Power icoon. In het geopende menu klikt u op "Herstarten" terwijl u de "Shift"-toets op uw toetsenbord ingedrukt houdt. In het venster "een optie kiezen" klikt u op "Problemen oplossen", vervolgens selecteert u "Geavanceerde opties".

Selecteer in het menu "Geavanceerde opties" "Opstartinstellingen" en klik op de knop "Opnieuw opstarten". In het volgende venster moet u op de toets "F5" op uw toetsenbord klikken. Dit zal uw besturingssysteem opnieuw opstarten in veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 10 opstart in "Veilige modus met netwerkmogelijkheden":

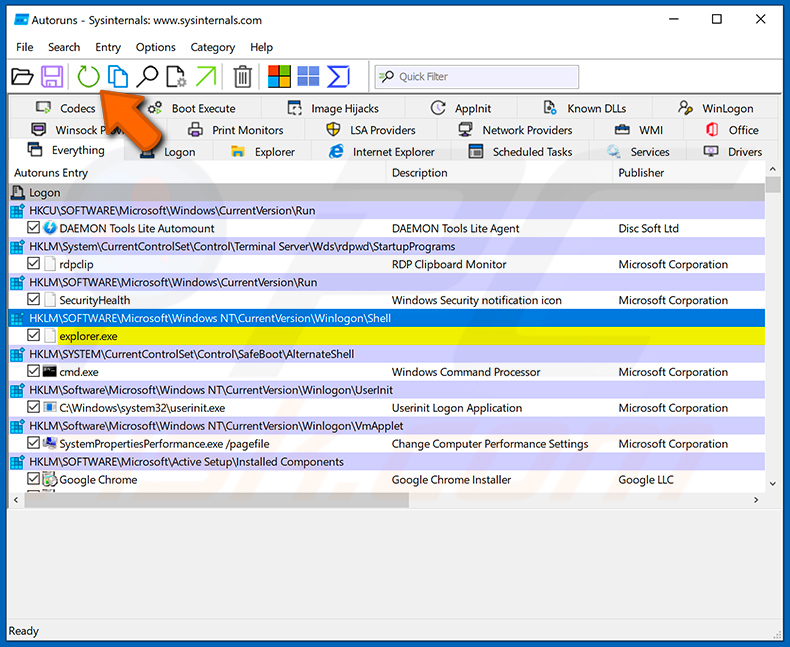

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Verberg lege locaties" en "Verberg Windows Entries" opties. Klik na deze procedure op het pictogram "Vernieuwen".

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Verberg lege locaties" en "Verberg Windows Entries" opties. Klik na deze procedure op het pictogram "Vernieuwen".

Bekijk de lijst die door de Autoruns-toepassing wordt verstrekt en zoek het malwarebestand dat u wilt verwijderen.

Bekijk de lijst die door de Autoruns-toepassing wordt verstrekt en zoek het malwarebestand dat u wilt verwijderen.

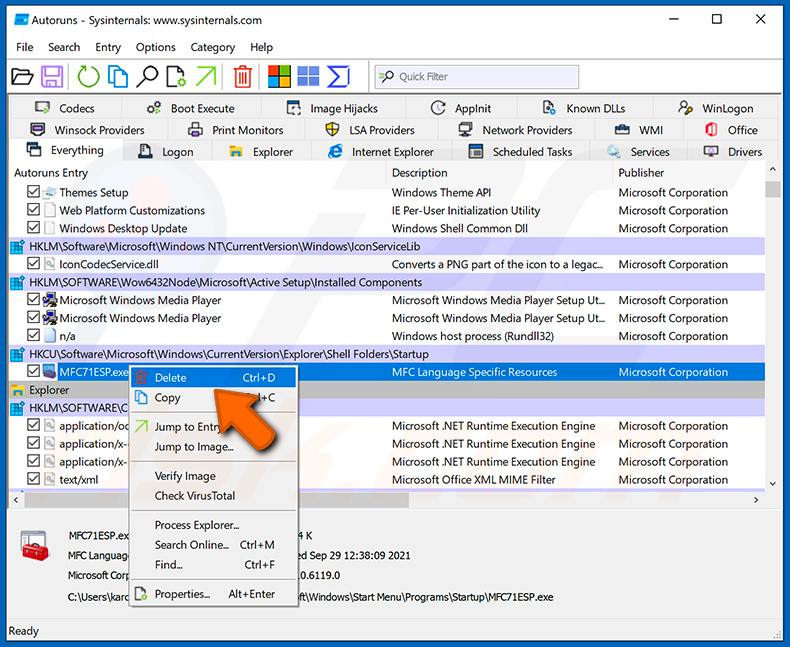

U moet het volledige pad en de naam ervan opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het zeer belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u "Verwijderen".

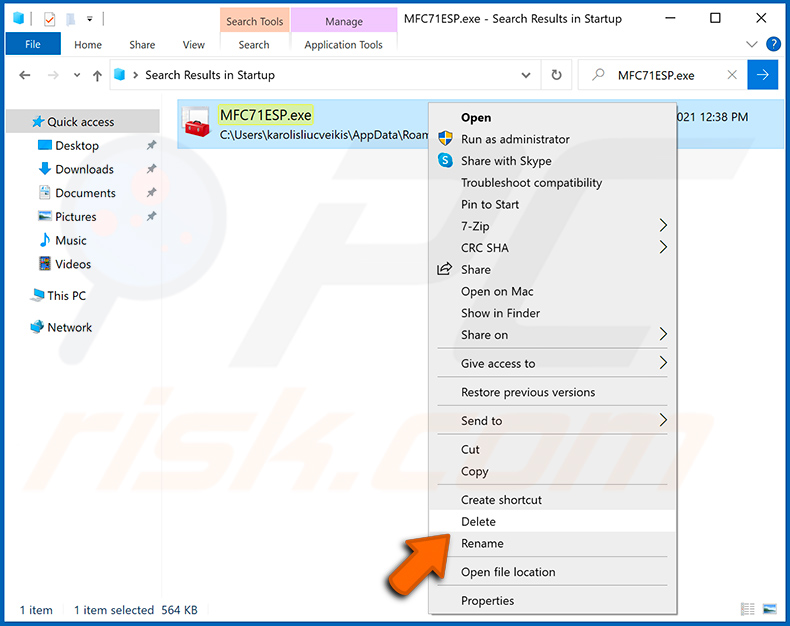

Nadat u de malware hebt verwijderd via de Autoruns-toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende systeemstart), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Herstart uw computer in de normale modus. Het volgen van deze stappen zou alle malware van uw computer moeten verwijderen. Merk op dat het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist. Als u niet over deze vaardigheden beschikt, laat het verwijderen van malware dan over aan antivirus- en anti-malwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om infectie te voorkomen dan te proberen malware later te verwijderen. Om uw computer veilig te houden, installeert u de laatste updates van het besturingssysteem en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden wij u aan uw computer te scannen met Combo Cleaner Antivirus voor Windows.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met SeroXen malware, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Hoewel het formatteren van uw opslagapparaat een effectieve manier kan zijn om malware te verwijderen, is het een drastische maatregel die moet worden beschouwd als een laatste redmiddel. Voordat u kiest voor formatteren, probeer een andere methode om de SeroXen malware te verwijderen - voer een grondige scan uit met behulp van betrouwbare antivirus of anti-malware software om de malware te detecteren en verwijderen.

Wat zijn de grootste problemen die malware kan veroorzaken?

Malware kan aanzienlijke problemen veroorzaken zoals gegevensdiefstal en privacyschendingen, financiële verliezen door ransomware of ongeautoriseerde transacties, en systeemverstoring en -schade. Het kan ook leiden tot de verspreiding van infecties, onbevoegde toegang tot en controle over apparaten, en reputatieschade voor personen en organisaties.

Wat is het doel van SeroXen-malware?

Het doel van SeroXen-malware is om cybercriminelen ongeautoriseerde toegang tot en controle over geïnfecteerde computers te verschaffen. Het is ontworpen om verschillende kwaadaardige activiteiten uit te voeren, waaronder het stelen van gevoelige informatie, het uitvoeren van opdrachten op afstand en het uitvoeren van verdere aanvallen of inbreuken op gegevens.

Hoe is SeroXen in mijn computer geïnfiltreerd?

Gebruikers hebben gemeld geïnfecteerd te zijn na het downloaden van illegale (gekraakte) versies van populaire games zoals Fortnite, Valorant, Roblox of Warzone 2. De bedreigers hebben ook Discord gebruikt om bepaalde samples te verspreiden.

Beschermt Combo Cleaner mij tegen malware?

Combo Cleaner is een effectief hulpmiddel dat bijna alle bekende malware-infecties kan identificeren en verwijderen. Het is echter belangrijk op te merken dat geavanceerde malware zich vaak verbergt in de diepere lagen van het systeem. Daarom is het uitvoeren van een uitgebreide systeemscan essentieel om dergelijke high-end malware op te sporen en te verwijderen.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie