Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat is YTStealer?

YTStealer is een kwaadaardige software dat geclassificeerd is als een stealer. Malware binnen deze categorie heeft als doel het stelen van gevoelige gegevens. YTStealer richt zich echter op zeer specifieke informatie - informatie met betrekking tot de YouTube-accounts van slachtoffers. Het doel van de cybercriminelen achter dit programma is dus om toegang en controle te krijgen over YouTube accounts.

YTStealer malware overzicht

Na succesvolle infiltratie controleert YTStealer eerst of het in een virtuele omgeving draait. De module die dit programma gebruikt is gebaseerd op een open-source project, dat gebruik maakt van anti-VM, anti-debugging en anti-memory functionaliteiten.

YTStealer is ontworpen om YouTube authenticatie cookies en andere informatie met betrekking tot de accounts op dit platform te extraheren (b.v. naam en leeftijd van het kanaal, aantal abonnees, monetisatie status, etc.). De cookies worden verkregen uit de databasebestanden van de browser (map met gebruikersprofielen).

Deze stealer maakt ook gebruik van een andere module die controle op hoog niveau over browsers mogelijk maakt. Vervolgens controleert hij via de browser heimelijk de geldigheid van de verkregen gegevens.

Het onderzoek van Intezer suggereert dat de cybercriminelen achter YTStealer deze malware gebruiken om gestolen accounts van makers van YouTube-inhoud te verkrijgen en vervolgens te verkopen.

Aangezien YTStealer is ontworpen om bepaalde gegevens te stelen, is het geen verrassing dat dit programma is waargenomen als verspreid naast andere informatie stelende malware zoals Vidar en RedLine.

Samenvattend kan malware zoals YTStealer ernstige privacy problemen, financiële verliezen en identiteitsdiefstal veroorzaken. Als u vermoedt dat uw systeem geïnfecteerd is met YTStealer (of andere kwaadaardige software), raden wij u ten sterkste aan een anti-virus te gebruiken om het onmiddellijk te verwijderen.

| Naam | YTStealer virus |

| Type bedreiging | Trojan, password-stealing virus. |

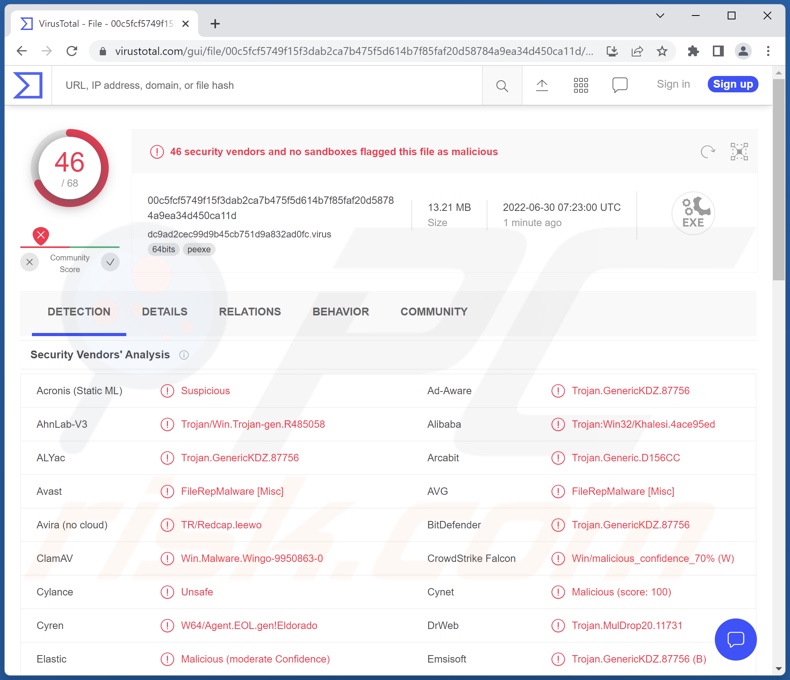

| Detectienamen | Avast (FileRepMalware [Misc]), Combo Cleaner (Trojan.GenericKDZ.87756), ESET-NOD32 (een variant van WinGo/Agent.FP), Kaspersky (Trojan.Win32.Khalesi.lypf), Microsoft (Trojan:Win32/Trickbot!ml), volledige lijst van detecties (VirusTotal) |

| Symptomen | Trojans zijn ontworpen om stiekem te infiltreren in de computer van het slachtoffer en stil te blijven, en dus zijn er geen specifieke symptomen duidelijk zichtbaar op een geïnfecteerde machine. |

| Verspreidingsmethodes | Geïnfecteerde e-mailbijlagen, kwaadaardige online advertenties, social engineering, software 'cracks'. |

| Schade | Gestolen YouTube-accounts en gerelateerde informatie, financiële verliezen, identiteitsdiefstal. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Stealer-type malware voorbeelden

Wij hebben talloze stealers geanalyseerd; Redox, BlueShtorm en Growtopia zijn slechts een paar voorbeelden. Malware die ontworpen is om gegevens te stelen, kan gericht zijn op een breed scala van verschillende informatie.

Bovendien hebben kwaadaardige programma's vaak uiteenlopende mogelijkheden en/of downloaden/installeren ze aanvullende malware (bijv. trojans, ransomware, enz.). Ongeacht hoe een kwaadaardig programma werkt, brengt de aanwezigheid ervan op een systeem de integriteit van het apparaat en de veiligheid van de gebruiker in gevaar.

Hoe heeft YTStealer mijn computer geïnfiltreerd?

Malware wordt meestal verspreid via phishing en social engineering. Het wordt vaak vermomd als en/of gebundeld met reguliere programma's/media. Virulente bestanden kunnen uitvoerbare bestanden, archieven, Microsoft Office- en PDF-documenten, JavaScript, enz. zijn. Zodra een besmettelijk bestand wordt geopend, wordt het downloaden/installeren van malware gestart.

De meest voorkomende verspreidingsmethoden zijn: onbetrouwbare downloadkanalen (bijv. freeware en websites van derden, P2P-sharingnetwerken, enz.), illegale programma-activeringsprogramma's ("cracking"), online zwendel, schadelijke bijlagen en koppelingen in spam-e-mails en -berichten, nep-updaters en malvertising.

Onderzoekers van Intezer hebben ontdekt dat YTStealer wordt verspreid onder het mom van verschillende beeld-/video-gerelateerde softwareproducten (OBS Studio, Adobe Premiere Pro, Filmora, HitFilm Express, enz.), audio-gerelateerde programma's en plug-ins (Ableton Live 11 Suite, Antares Auto-Tune Pro, FabFilter Total, FL Studio, Valhalla DSP, Xfer Serum, enz. ), mods en cheats/hacks voor videogames (FiveM Grand Theft Auto V, Call of Duty, Counter-Strike Go, Roblox, Valorant, enz.), stuurprogramma's (Driver Booster, Driver Easy, enz.), "gekraakte" software (Norton AntiVirus, Malwarebytes, Discord Nitro, Spotify Premium, Stepn, enz.).

Hoe voorkom ik de installatie van malware?

Wij raden ten zeerste aan alleen te downloaden van officiële en geverifieerde kanalen. Bovendien moet software worden geactiveerd en bijgewerkt met legitieme functies/tools, aangezien illegale activeringsprogramma's ("cracking") en nep-updaters malware kunnen bevatten.

We adviseren ook om voorzichtig te zijn met inkomende e-mail. De bijlagen en koppelingen in verdachte e-mails en berichten - mogen niet worden geopend, aangezien dat kan leiden tot een systeeminfectie.

Het is van cruciaal belang om een betrouwbare antivirusprogramma te installeren en up-to-date te houden. Beveiligingsprogramma's moeten worden gebruikt om regelmatig systeemscans uit te voeren en gedetecteerde bedreigingen en problemen te verwijderen. Als u denkt dat uw computer al geïnfecteerd is, raden wij u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is YTStealer?

- STAP 1. Handmatige verwijdering van YTStealer malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus of anti-malware programma's dit automatisch te laten doen. Om deze malware te verwijderen raden wij u aan Combo Cleaner Antivirus voor Windows te gebruiken.

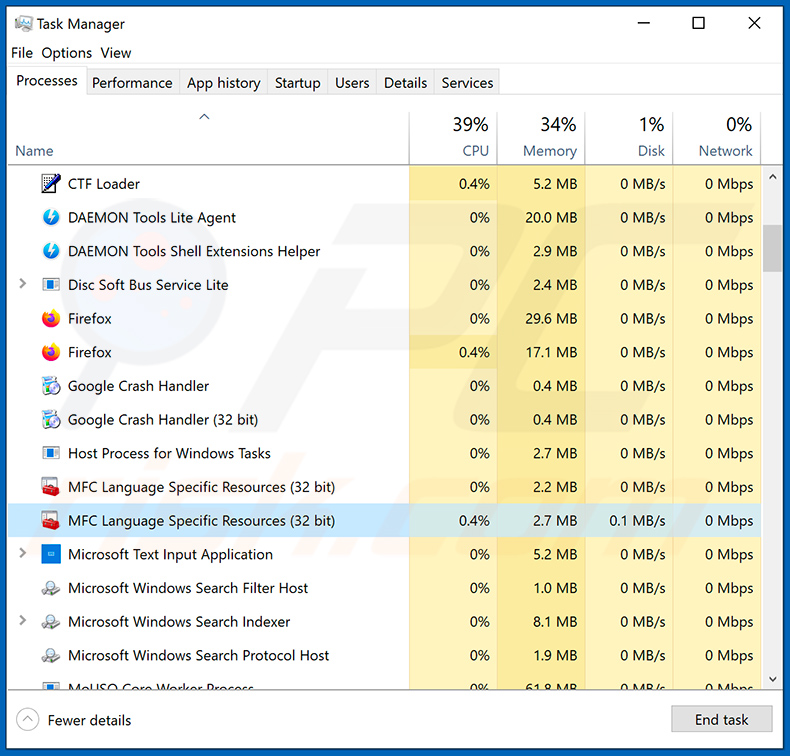

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat draait op de computer van een gebruiker:

Als u de lijst met programma's die op uw computer draaien hebt gecontroleerd, bijvoorbeeld met taakbeheer, en een programma hebt gevonden dat er verdacht uitziet, moet u verdergaan met deze stappen:

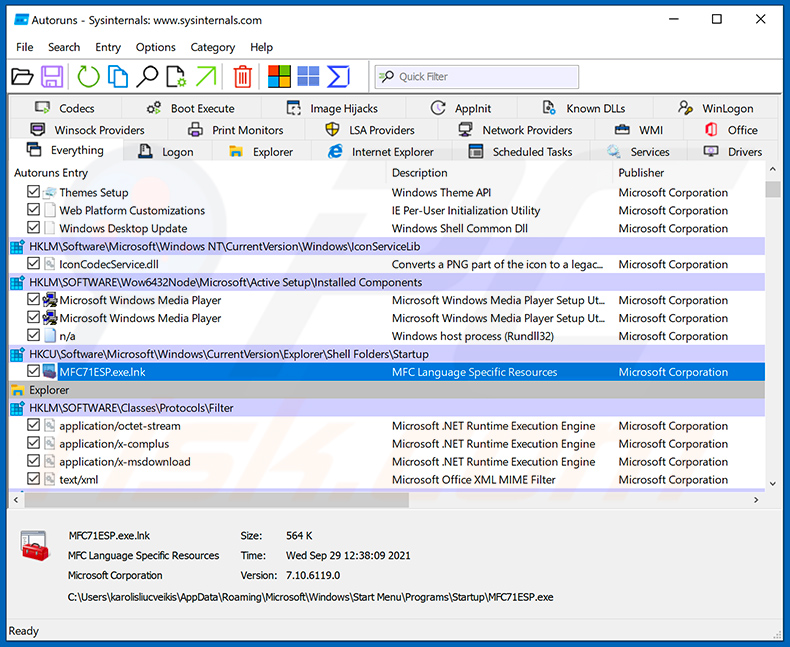

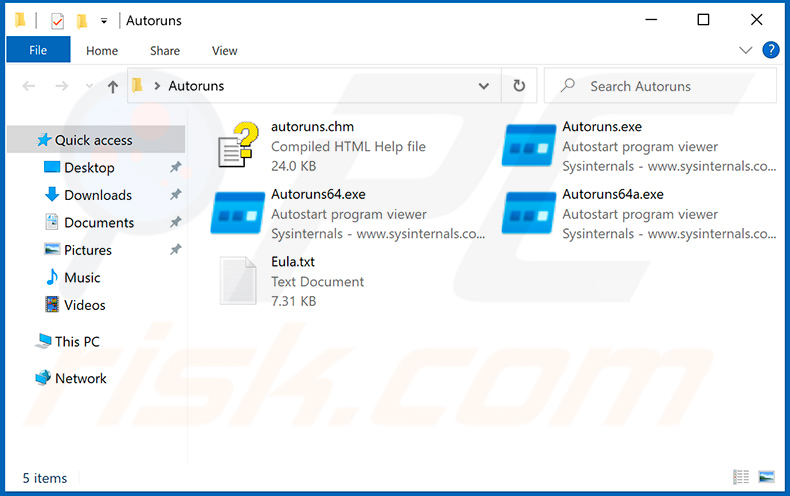

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

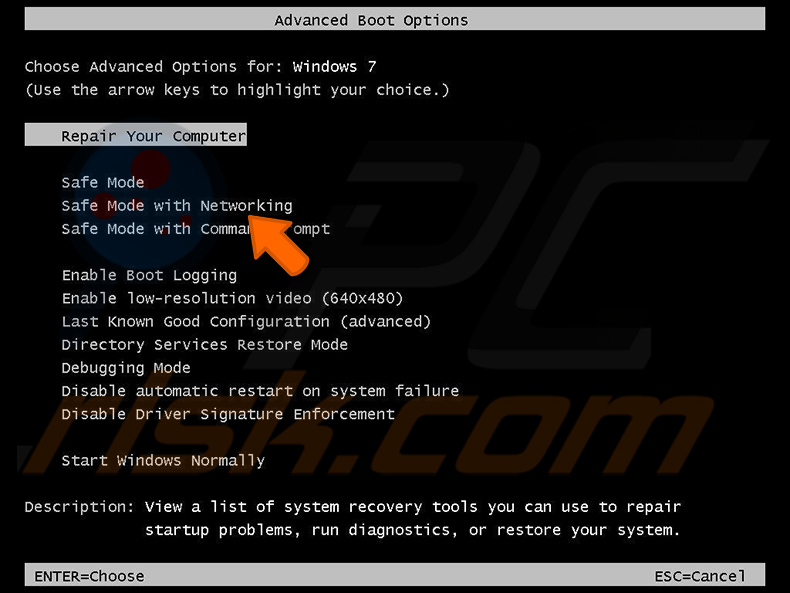

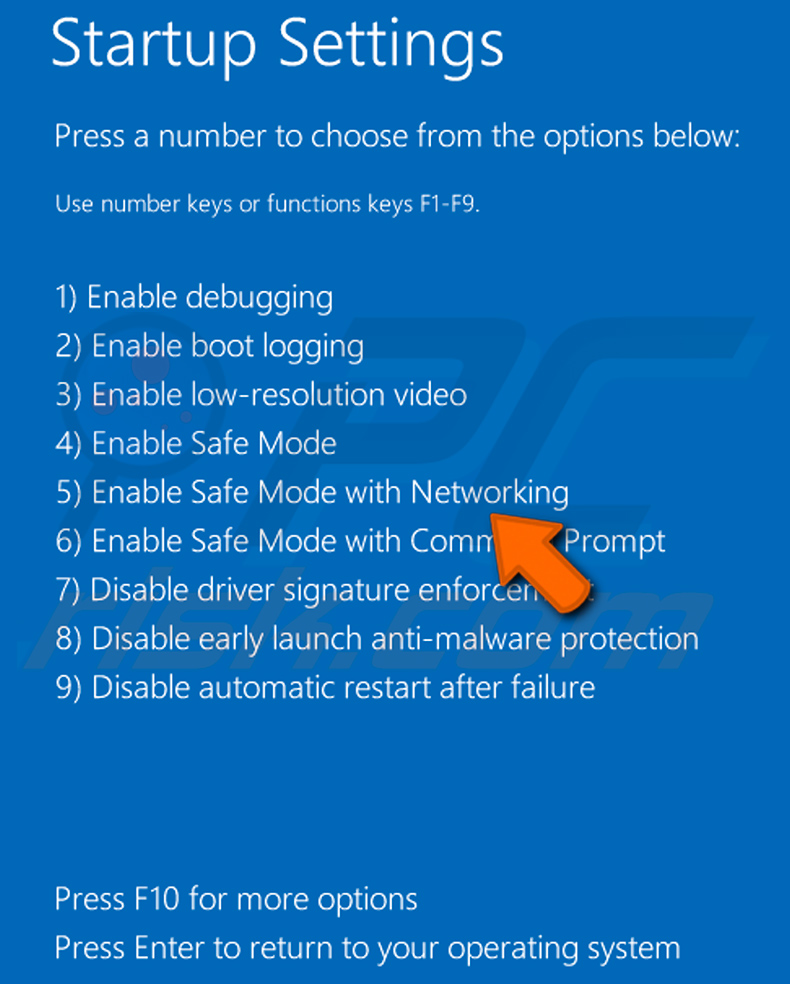

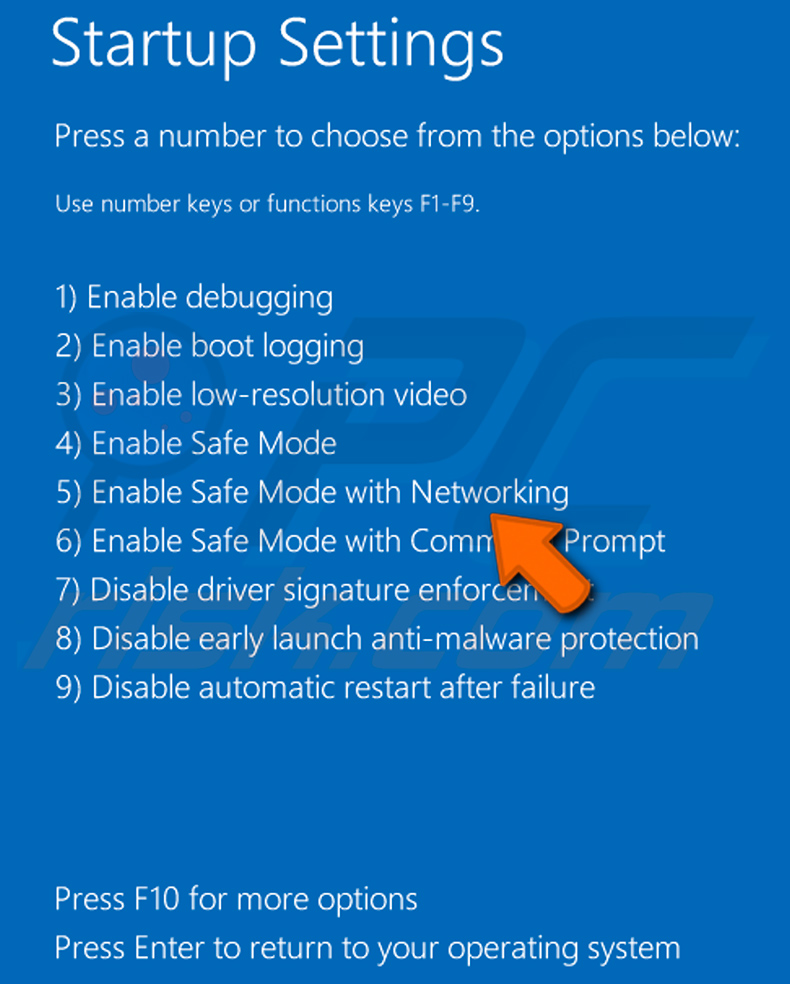

Herstart uw computer in Veilige modus:

Herstart uw computer in Veilige modus:

Windows XP en Windows 7 gebruikers: Start uw computer in veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstarten van uw computer meerdere malen op de toets F8 op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die toont hoe Windows 7 op te starten in "Veilige modus met netwerkmogelijkheden":

Windows 8 gebruikers: Windows 8 starten in veilige modus met netwerkmogelijkheden - Ga naar het startscherm van Windows 8, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, in het geopende venster "Algemene pc-instellingen" selecteert u Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Uw computer zal nu opnieuw opstarten in het "Geavanceerde opstartopties menu". Klik op de knop "Problemen oplossen", en vervolgens op de knop "Geavanceerde opties". In het scherm met geavanceerde opties klikt u op "Opstartinstellingen".

Klik op de knop "Herstarten". Uw PC zal opnieuw opstarten in het scherm "Opstartinstellingen". Druk op F5 om op te starten in Veilige modus met netwerkmogelijkheden.

VVideo die toont hoe Windows 8 op te starten in "Veilige modus met netwerkmogelijkheden":

Windows 10 gebruikers:Klik op het Windows-logo en selecteer het pictogram Power. Klik in het geopende menu op "Herstart" terwijl u de "Shift"-toets op uw toetsenbord ingedrukt houdt. In het venster "Kies een optie" klikt u op "Problemen oplossen", vervolgens selecteert u "Geavanceerde opties".

In het menu "Geavanceerde opties" selecteert u "Opstartinstellingen" en klikt u op de knop "Herstarten". In het volgende venster moet u op de toets "F5" op uw toetsenbord klikken. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerkmogelijkheden.

VVideo die toont hoe Windows 8 op te starten in "Veilige modus met netwerkmogelijkheden":

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

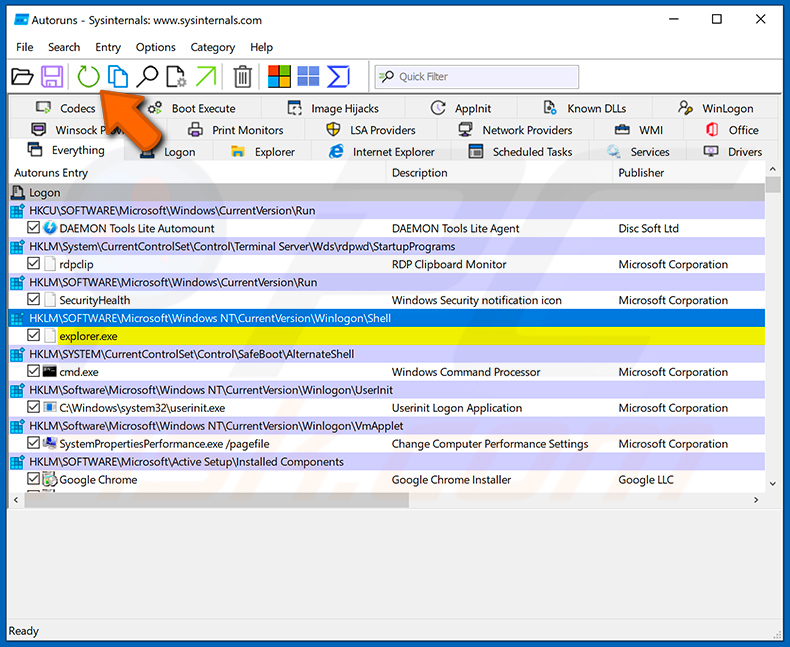

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Lege Locaties Verbergen" en "Windows Entries Verbergen" opties. Klik na deze procedure op het pictogram "Vernieuwen".

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Lege Locaties Verbergen" en "Windows Entries Verbergen" opties. Klik na deze procedure op het pictogram "Vernieuwen".

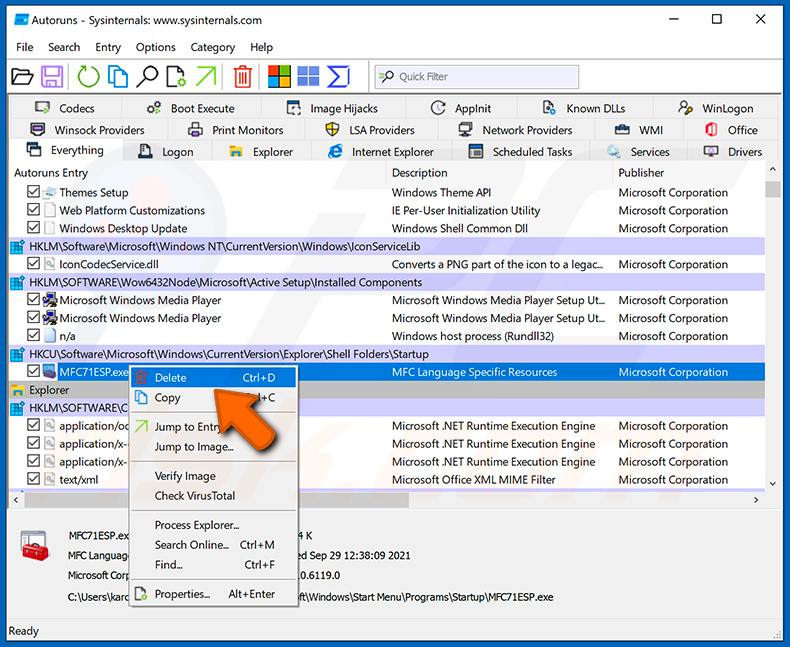

Check de lijst die door de Autoruns toepassing en zoek het malware bestand dat u wilt verwijderen.

Check de lijst die door de Autoruns toepassing en zoek het malware bestand dat u wilt verwijderen.

U moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het zeer belangrijk om te vermijden dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam ervan en kiest u "Verwijderen".

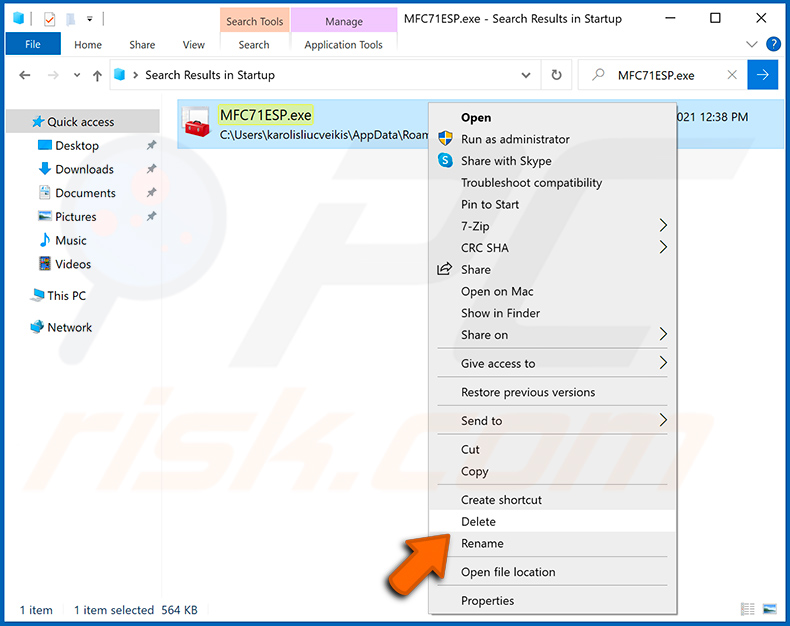

Na het verwijderen van de malware via de Autoruns toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij het volgende opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Herstart uw computer in de normale modus. Het volgen van deze stappen zou alle malware van uw computer moeten verwijderen. Merk op dat het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist. Als u deze vaardigheden niet hebt, laat malwareverwijdering dan over aan antivirus- en anti-malwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om infectie te voorkomen dan te proberen later malware te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates voor het besturingssysteem en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden wij u aan uw computer te scannen met Combo Cleaner Antivirus voor Windows.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met YTStealer malware, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Nee, voor de verwijdering van YTStealer is formatteren niet nodig.

Wat zijn de grootste problemen die YTStealer malware kan veroorzaken?

Welke gevaren een kwaadaardige software oplevert - hangt af van zijn capaciteiten en de doelstellingen van de cybercriminelen. YTStealer is ontworpen om YouTube inloggegevens te extraheren om zo de accounts te stelen. Vandaar dat de bedreigingen betrekking hebben op gestolen YouTube accounts. YTStealer wordt echter samen met andere malware verspreid (bijv. Vidar Stealer, RedLine Stealer, enz.) - daarom kunnen deze infecties extra bedreigingen vormen.

Wat is het doel van YTStealer malware?

Cybercriminelen genereren doorgaans inkomsten door het gebruik van malware. Andere redenen kunnen zijn: amusement van de aanvallers, verspreiding van processen (bijv. websites, diensten, bedrijven, enz.), persoonlijke wrok, politieke/geopolitieke motieven, enzovoort.

Hoe heeft YTStealer malware mijn computer geïnfiltreerd?

Malware wordt voornamelijk verspreid via drive-by downloads, kwaadaardige bijlagen en koppelingen in spam e-mails/berichten, dubieuze downloadkanalen (bijv. onofficiële en freeware sites, P2P sharing netwerken, etc.), online oplichting, illegale programma activeringshulpmiddelen ("cracks"), en nep updates. Bovendien kunnen sommige kwaadaardige programma's zichzelf verspreiden via lokale netwerken en verwisselbare opslagapparaten (bijv. externe harde schijven, USB-sticks, enz.).

Beschermt Combo Cleaner mij tegen malware?

Ja, Combo Cleaner is ontworpen om bedreigingen te detecteren en te verwijderen. Het is in staat om vrijwel alle bekende malware-infecties te verwijderen. Het moet echter worden vermeld dat geavanceerde kwaadaardige software zich meestal diep in systemen verbergt - daarom is het uitvoeren van een volledige systeemscan essentieel.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie