Hoe Nerbian RAT van het geïnfecteerde systeem te verwijderen

TrojanOok bekend als: Nerbian remote administration trojan

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat voor soort malware is Nerbian?

Nerian is de naam van een Trojan met toegang op afstand (RAT). RAT's stellen cybercriminelen in staat om geïnfecteerde computers op afstand te besturen. Nerbian is een RAT geschreven in de programmeertaal Go. Het kan toetsaanslagen loggen en het scherm vastleggen. Het kan ook extra mogelijkheden hebben. We ontdekten het na ontvangst van een e-mail met een kwaadaardige bijlage.

Meer over de Nerbian RAT

Nerbian kan toetsaanslagen loggen, wat betekent dat het toetsenbordinvoer kan opnemen (het kan alles opnemen wat slachtoffers met een toetsenbord typen). De meeste cybercriminelen gebruiken keystroke loggers om creditcardgegevens, gebruikersnamen, wachtwoorden (of andere inloggegevens), en andere gevoelige informatie te stelen.

Bovendien kan Nerbian screenshots van het scherm maken. Dit betekent dat het computeractiviteit kan vastleggen. Deze functie kan ook worden gebruikt om gevoelige informatie te verkrijgen. Het is belangrijk om te vermelden dat RATs de mogelijkheid hebben om extra malware te injecteren (bijv. ransomware, cryptocurrency miners).

| Naam | Nerbian remote administration trojan |

| Type bedreiging | Remote Access Trojan |

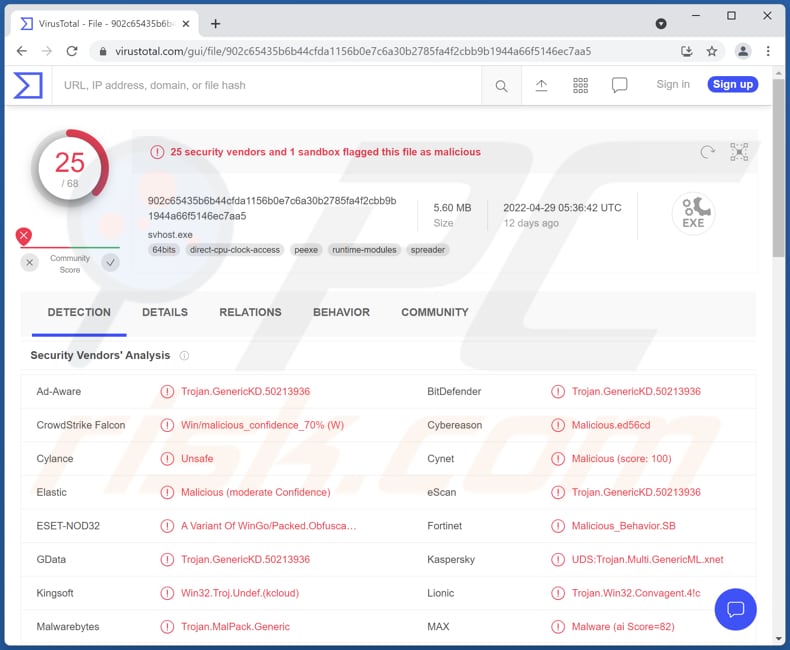

| Detectienamen (Kwaadaardig Document) | Avast (Other:Malware-gen [Trj]), Combo Cleaner (Trojan.Groooboor.Gen.12), ESET-NOD32 (DOC/TrojanDownloader.Agent.CF), Kaspersky (HEUR:Trojan-Downloader.MSOffice.Dotmer.gen), Tencent (Trojan.Win32.Office_Dl.11020340), volledige lijst (VirusTotal) |

| Detectienamen (Malware Dropper) | Avast (Win64:Malware-gen), Combo Cleaner (Trojan.GenericKD.50215192), ESET-NOD32 (WinGo/Agent.GF), Kaspersky (Trojan.Win32.Khalesi.lxrs), Microsoft (Trojan:Win32/Tnega!MSR), volledige lijst (VirusTotal) |

| Detectienamen (Nerbian RAT) | Avast (FileRepMalware [Misc]), Combo Cleaner (Trojan.GenericKD.50213936), ESET-NOD32 (een variant van WinGo/Packed.Obfuscated.A Suspicious), Kaspersky (UDS:Trojan.Multi.GenericML.xnet), Microsoft (Trojan:Win32/Tnega!MSR), volledige lijst (VirusTotal) |

| Symptomen | De meeste RAT's zijn ontworpen om stiekem te infiltreren in de computer van het slachtoffer en stil te blijven, en dus zijn er geen specifieke symptomen duidelijk zichtbaar op een geïnfecteerde machine. |

| Verspreidingsmethodes | Geïnfecteerde e-mailbijlagen, kwaadaardige online advertenties, social engineering, software 'cracks'. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer toegevoegd aan een botnet. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

RATs in het algemeen

RAT is een type malware dat cybercriminelen gebruiken om identiteiten en geld te stelen, persoonlijke accounts te kapen, malware te verspreiden, enz. Het hangt af van de mogelijkheden van de RAT). Ze doen zich vaak voor als legitieme programma's. Ook kunnen RAT's hun C2-verkeer aan detectie onttrekken. Meer voorbeelden van RAT's zijn NetDooka, Borat, en SiMay.

Hoe is Nerbian geïnfiltreerd in mijn computer?

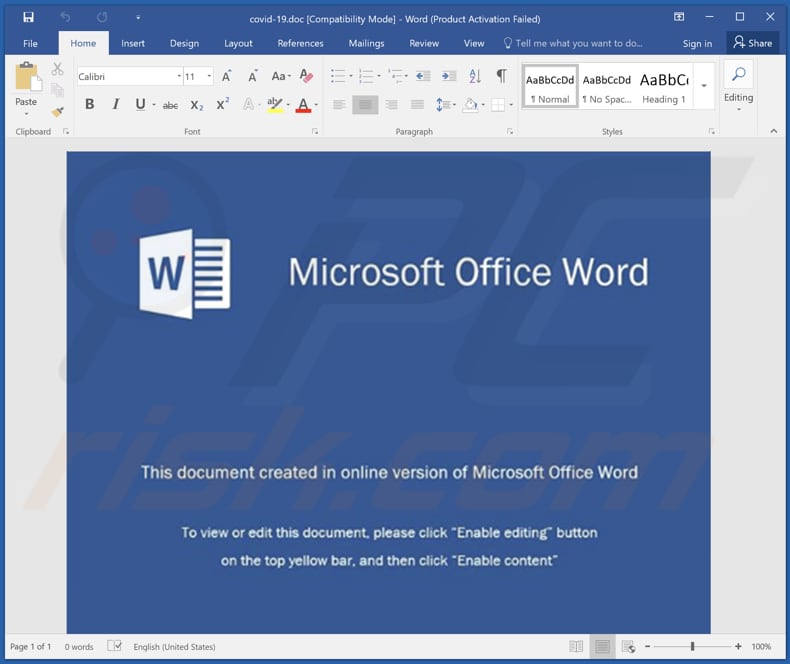

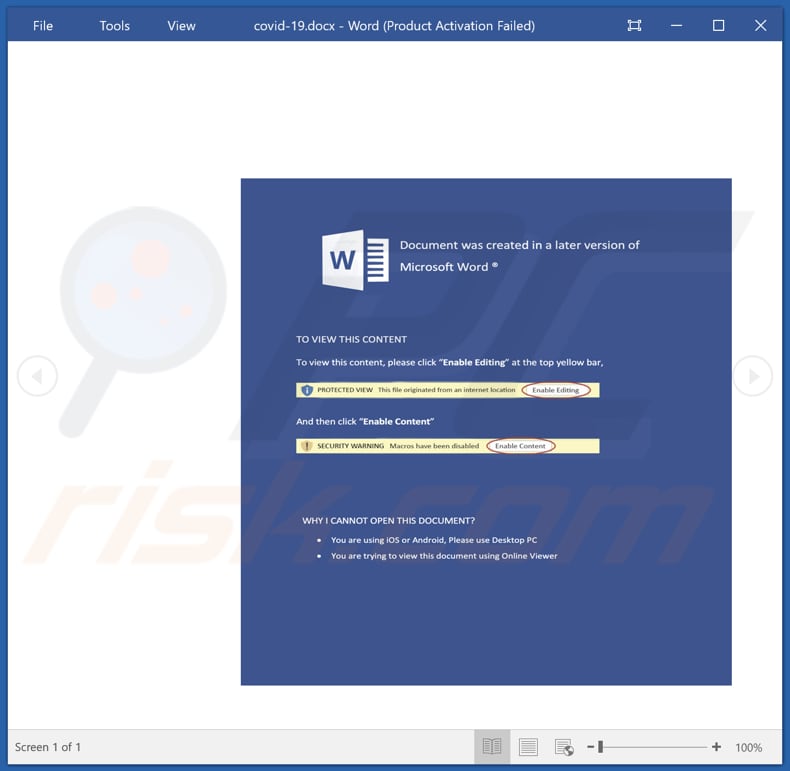

We hebben ontdekt dat Nerbian wordt verspreid via e-mail. Cybercriminelen gebruiken een schadelijk Microsoft Office-document om gebruikers te verleiden computers met deze RAT te infecteren. Hun doel is om ontvangers te verleiden tot het openen van een kwaadaardig document en het inschakelen van macro-commando's (waardoor bewerking/inhoud). Dat document downloadt een dropper voor Nerbian nadat macro-commando's zijn ingeschakeld.

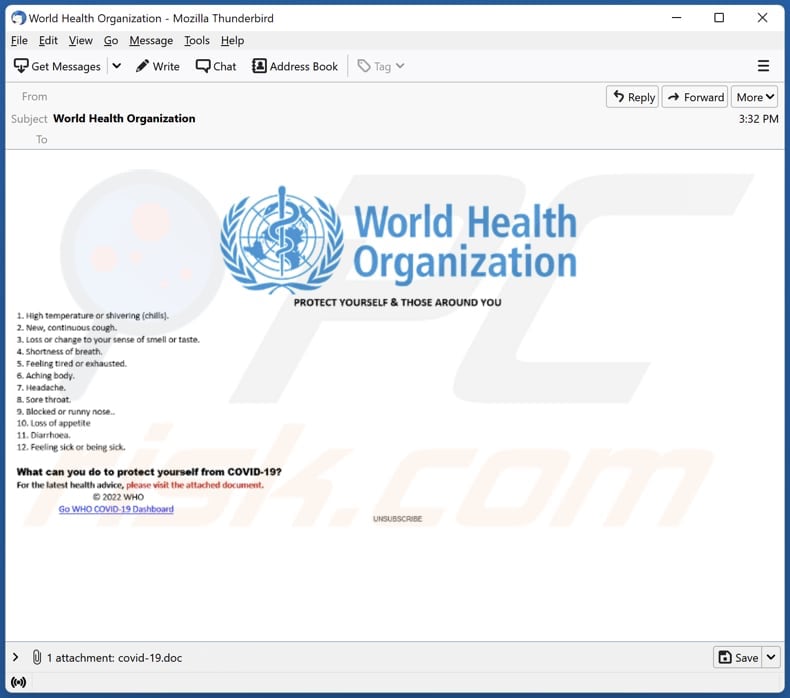

Het is vermeldenswaard dat de e-mails die worden gebruikt om Nerbian af te leveren claimen de Wereldgezondheidsorganisatie te vertegenwoordigen met belangrijke informatie over COVID-19. Cybercriminelen kunnen ook andere thema's gebruiken om deze RAT via e-mail te verspreiden.

Hoe voorkom ik de installatie van malware?

Klik niet op links of open geen bijlagen in verdachte/irrelevante e-mails die van onbekende adressen afkomstig zijn. Onderzoek dergelijke e-mails altijd voordat u op links of bestanden in deze e-mails klikt of deze opent. Gebruik officiële pagina's en directe links wanneer u software of bestanden wilt downloaden. Gebruik geen louche pagina's, downloaders van derden, P2P-netwerken en soortgelijke bronnen.

Houd het besturingssysteem en de geïnstalleerde software up to date. Gebruik hulpmiddelen van de officiële ontwikkelaars om ze bij te werken en te activeren. Als u denkt dat uw computer al geïnfecteerd is, raden wij u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

E-mail vermomd als een e-mail van de WHO met bijlage gebruikt om Nerbian RAT te leveren:

Tekst in deze e-mail:

Subject: World Health Organization

World Health Organization

PROTECT YOURSELF & THOSE AROUND YOU1. High temperature or shivering (chills).

2. New, continuous cough.

3. Loss or change to your sense of smell or tase.

4. Shortness of braeth.

5. Feeling tired or exhausted.

6. Aching body.

7. Heradache.

8. Sore throat.

9. Blocked or runny nose..

10. Loss of apetite

11. Diarrhoea.

12. Feeling sick or being sick.What can you do to protect yourself from COVID-19?

For the latest health advice, please visit the attached document.

© 2022 WHO

Go WHO COVID-10 Dashboard

Kwaadaardige bijlage die Nerbian verspreidt:

Nog een screenshot van het MS document dat gebruikt werd om Nerbian te verspreiden:

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is Nerbian?

- STAP 1. Handmatige verwijdering van Nerbian malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijder ik malware handmatig?

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus of anti-malware programma's dit automatisch te laten doen. Om deze malware te verwijderen raden wij u aan Combo Cleaner Antivirus voor Windows te gebruiken.

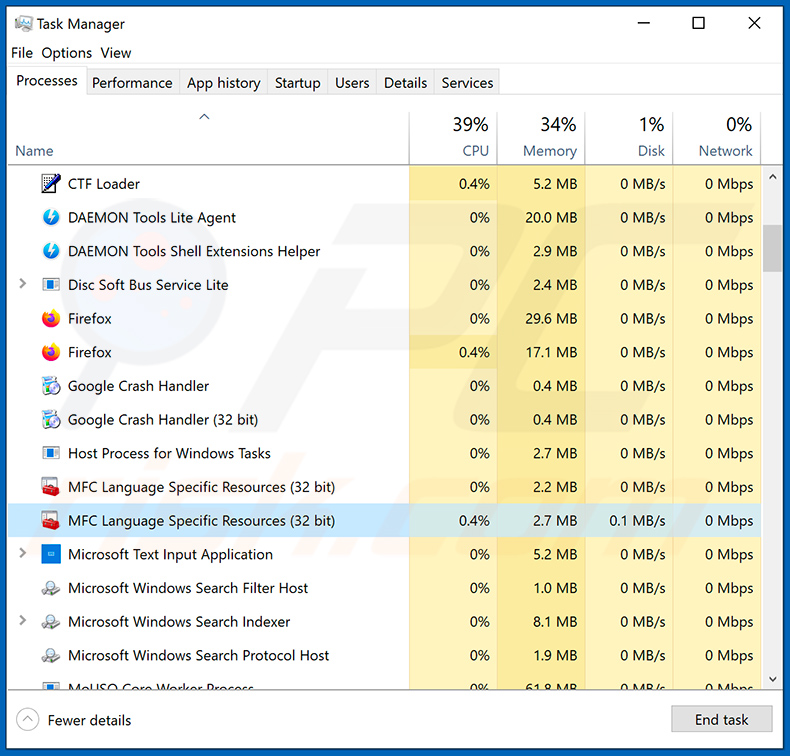

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat draait op de computer van een gebruiker:

Als u de lijst met programma's die op uw computer draaien hebt gecontroleerd, bijvoorbeeld met taakbeheer, en een programma hebt gevonden dat er verdacht uitziet, moet u verdergaan met deze stappen:

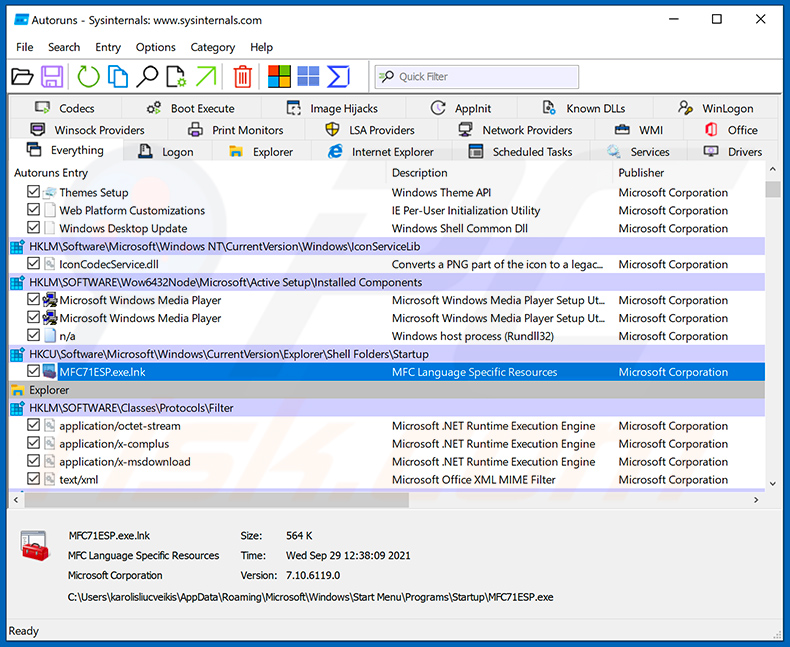

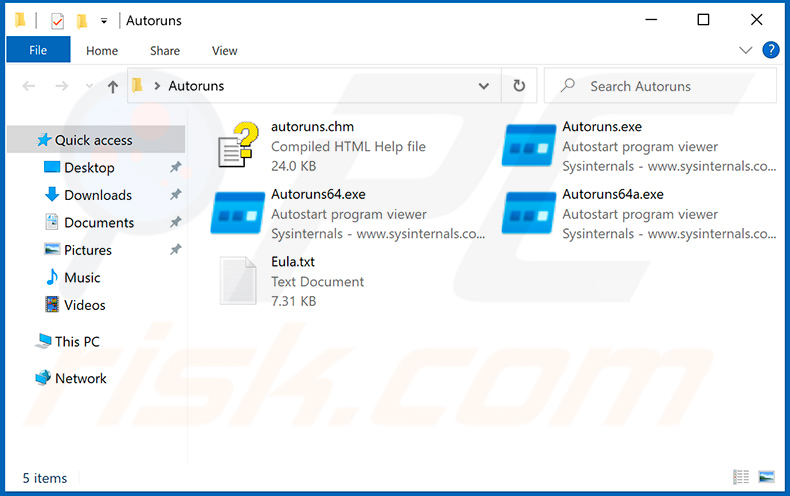

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

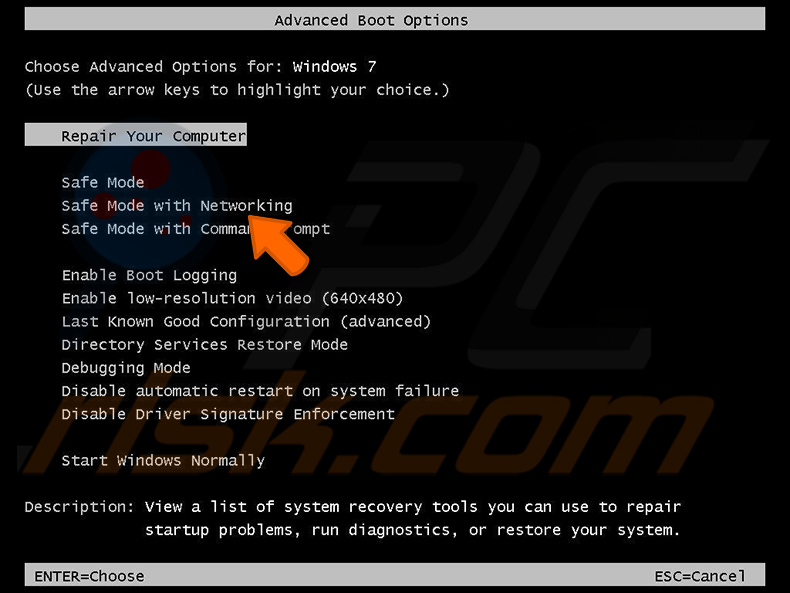

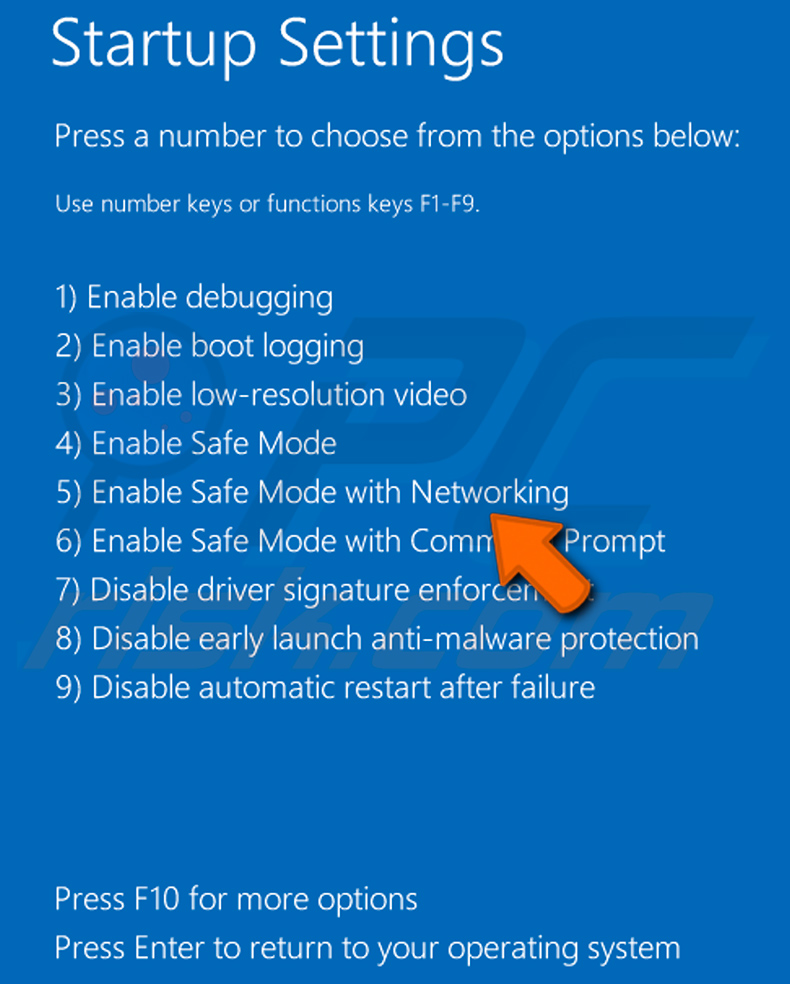

Herstart uw computer in Veilige modus:

Herstart uw computer in Veilige modus:

Windows XP en Windows 7 gebruikers: Start uw computer in veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstarten van uw computer meerdere malen op de toets F8 op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die toont hoe Windows 7 op te starten in "Veilige modus met netwerkmogelijkheden":

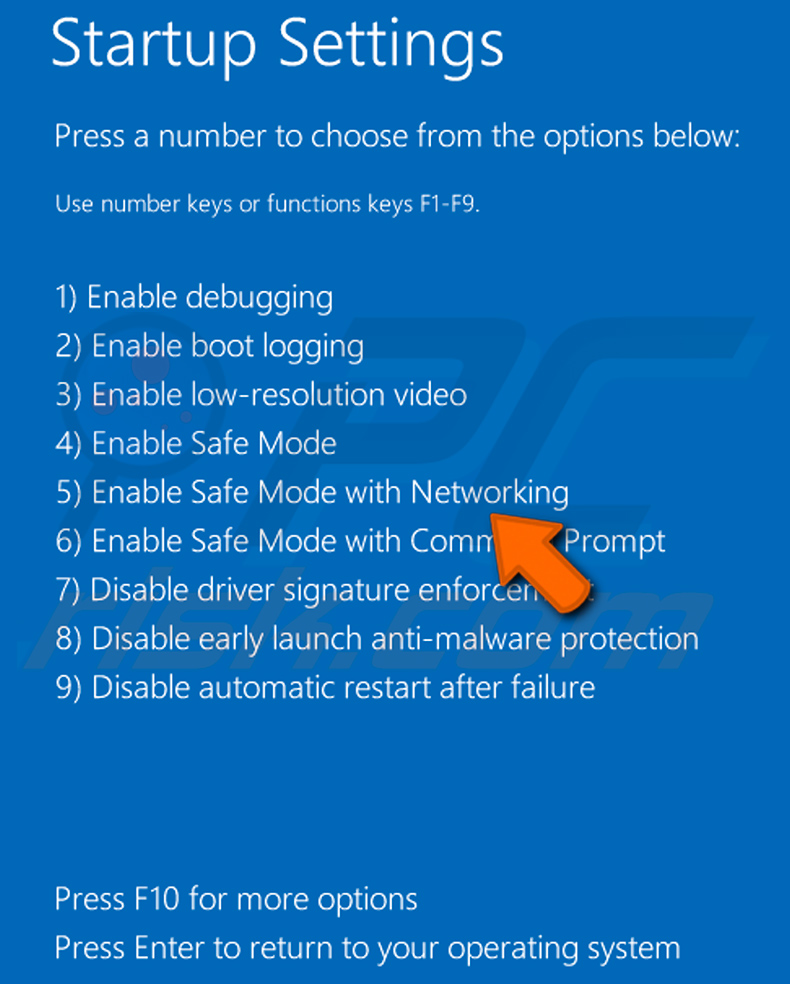

Windows 8 gebruikers: Windows 8 starten in veilige modus met netwerkmogelijkheden - Ga naar het startscherm van Windows 8, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, in het geopende venster "Algemene pc-instellingen" selecteert u Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Uw computer zal nu opnieuw opstarten in het "Geavanceerde opstartopties menu". Klik op de knop "Problemen oplossen", en vervolgens op de knop "Geavanceerde opties". In het scherm met geavanceerde opties klikt u op "Opstartinstellingen".

Klik op de knop "Herstarten". Uw PC zal opnieuw opstarten in het scherm "Opstartinstellingen". Druk op F5 om op te starten in Veilige modus met netwerkmogelijkheden.

Video die toont hoe Windows 8 op te starten in "Veilige modus met netwerkmogelijkheden":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het pictogram Power. Klik in het geopende menu op "Herstart" terwijl u de "Shift"-toets op uw toetsenbord ingedrukt houdt. In het venster "Kies een optie" klikt u op "Problemen oplossen", vervolgens selecteert u "Geavanceerde opties".

In het menu "Geavanceerde opties" selecteert u "Opstartinstellingen" en klikt u op de knop "Herstarten". In het volgende venster moet u op de toets "F5" op uw toetsenbord klikken. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerkmogelijkheden.

Video die toont hoe Windows 10 op te starten in "Veilige modus met netwerkmogelijkheden":

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

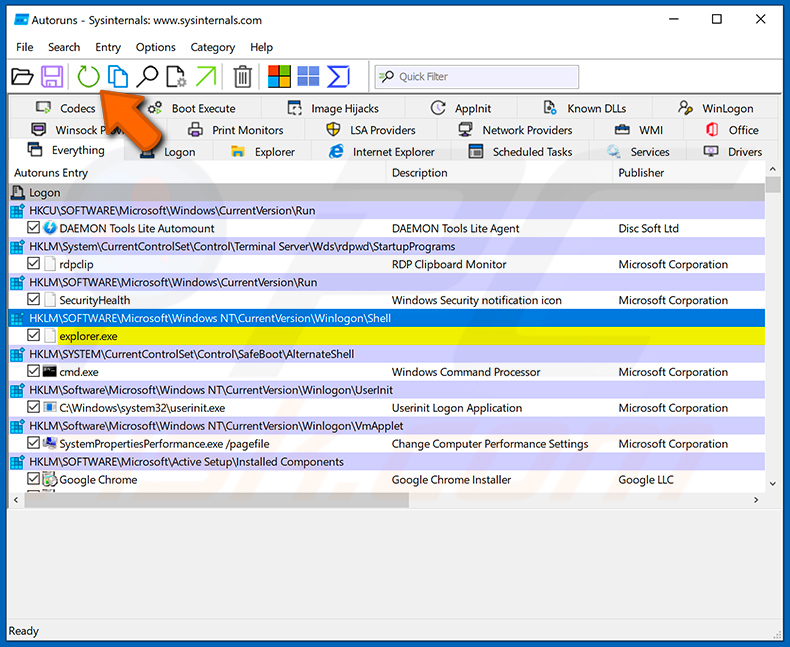

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Lege Locaties Verbergen" en "Windows Entries Verbergen" opties. Klik na deze procedure op het pictogram "Vernieuwen".

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Lege Locaties Verbergen" en "Windows Entries Verbergen" opties. Klik na deze procedure op het pictogram "Vernieuwen".

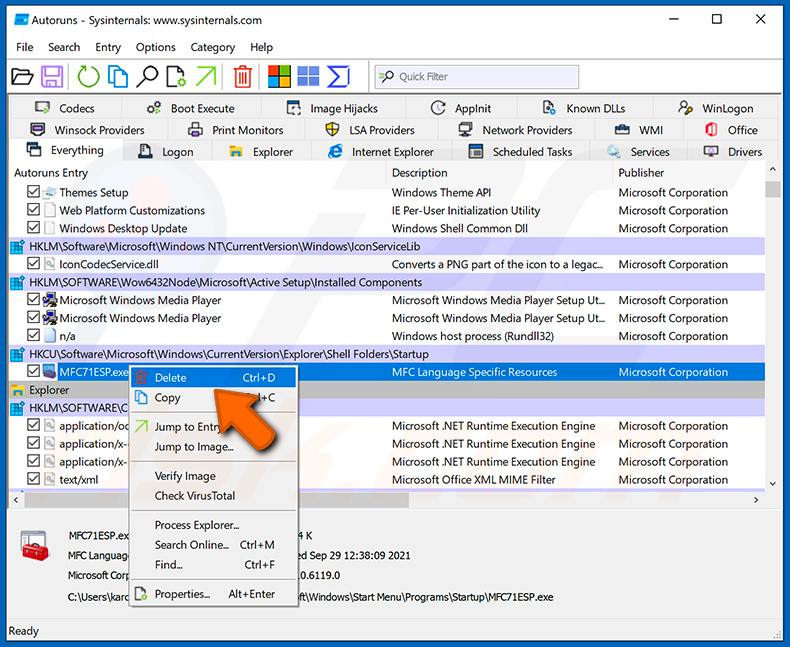

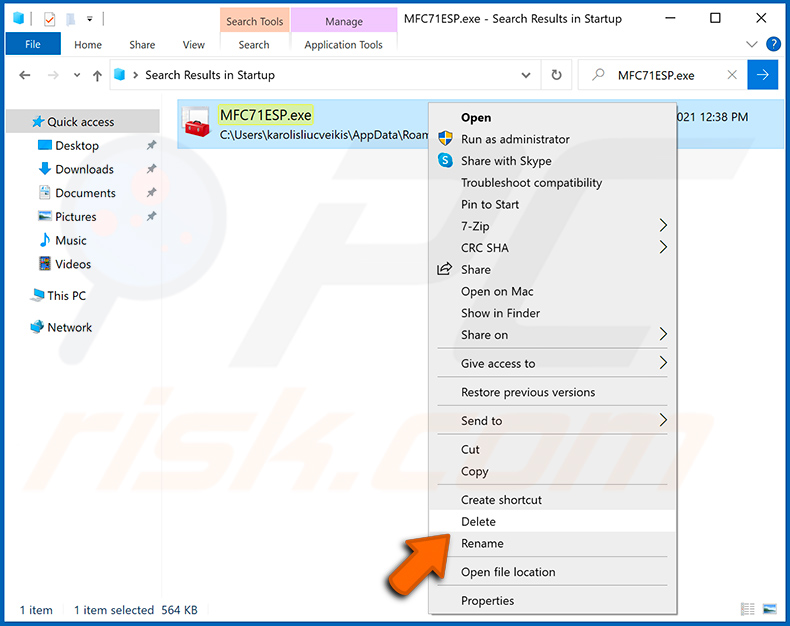

Check de lijst die door de Autoruns toepassing en lokaliseer het malware bestand dat u wilt verwijderen.

Check de lijst die door de Autoruns toepassing en lokaliseer het malware bestand dat u wilt verwijderen.

U moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het zeer belangrijk om te vermijden dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam ervan en kiest u "Verwijderen".

Na het verwijderen van de malware via de Autoruns toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij het volgende opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Start uw computer opnieuw op in de normale modus. Het volgen van deze stappen zou alle malware van uw computer moeten verwijderen. Merk op dat het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist. Als u deze vaardigheden niet hebt, laat malwareverwijdering dan over aan antivirus- en anti-malwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om infectie te voorkomen dan te proberen later malware te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates voor het besturingssysteem en gebruikt u antivirussoftware. Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden wij u aan uw computer te scannen met Combo Cleaner Antivirus voor Windows.

Veelgestelde vragen (FAQ)

Mijn computer is geïnfecteerd met Nerian RAT, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Nee, deze Trojan voor extern beheer kan worden verwijderd zonder het opslagapparaat te formatteren.

Wat zijn de grootste problemen die malware kan veroorzaken?

Het kan problemen veroorzaken zoals geld verlies, identiteitsdiefstal, data encryptie, problemen met betrekking tot online privacy, veiligheid bij het browsen, etc.

Wat is het doel van Nerbian RAT?

Deze RAT kan toetsaanslagen loggen (toetsenbord invoer opnemen) en het scherm vastleggen. Deze functies kunnen worden gebruikt om gevoelige informatie te stelen (b.v. gebruikersnamen, wachtwoorden, creditcard gegevens). Het is ook gebruikelijk dat RAT's in staat zijn om aanvullende malware te injecteren.

Hoe is Nerbian geïnfiltreerd in mijn computer?

Het is bekend dat Nerbian RAT wordt verspreid via kwaadaardige e-mailbijlagen (kwaadaardige MS Word documenten). E-mails die gebruikt worden om deze RAT te verspreiden zijn meestal e-mails met het COVID-19-thema. Deze bijlagen infecteren computers na het inschakelen van macro-commando's (het inschakelen van macro-commando's downloadt een dropper voor de Nerbian RAT).

Zal Combo Cleaner mij beschermen tegen malware?

Ja, Combo Cleaner kan bijna alle bekende malware-infecties detecteren en verwijderen. Als een computer is geïnfecteerd met hoogwaardige malware, moet deze worden gescand met een volledige scanoptie. Geavanceerde malware kan zich diep in het besturingssysteem verbergen, dus een snelle scan zal het niet detecteren.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie