Vertrouw e-mails van Zoom met een uitnodiging voor een videoconferentie niet

Phishing/OplichtingOok bekend als: Mogelijke malwarebesmetting

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Handleiding voor het verwijderen van de oplichting met Zoom e-mails

Wat zijn valse e-mails van Zoom?

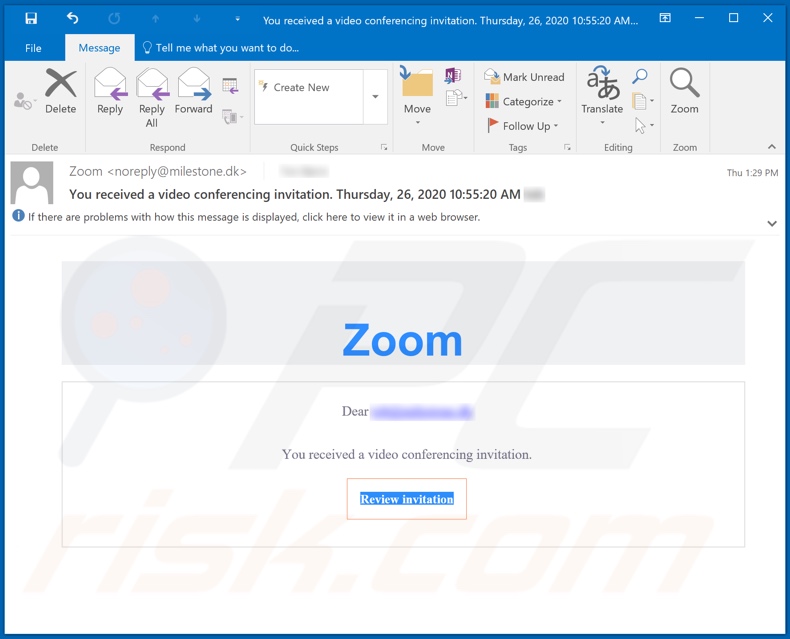

De oplichting met e-mails die van Zoom afkomstig lijken te zijn is een spamcampagne. Dit is een grootschalige operatie waarbij duizenden misleidende e-mails worden verzonden. De mails in deze spamcampagne, beweren dat de ontvangers een uitnodiging voor een videoconferentie hebben ontvangen via Zoom (Zoom Video Communications, Inc.) een online communicatieplatform. Deze misleidende e-mails houden op geen enkele manier verband houden met de daadwerkelijke Zoom-service. Ze worden gebruikt om bezoekers naar phishing-website te lokken waar mensen worden gevraagd bepaalde gegevens in te voeren.

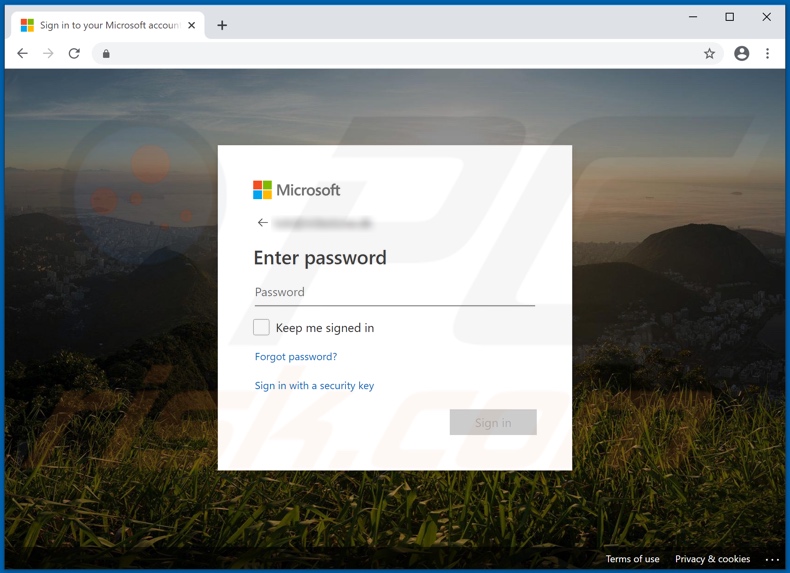

De onderwerpregel van deze oplichtingsmails is "Je hebt een uitnodiging voor een videoconferentie ontvangen / You received a video conferencing invitation". In de rest van het bericht worden de ontvangers geïnformeerd over een uitnodiging voor een Zoom-videoconferentie. Als de ontvanger echter op de knop "Uitnodiging bekijken / Review invitation" klikt, dan worden ze doorgestuurd naar een phishing-website. Deze pagina vraagt gebruikers om in te loggen met hun Microsoft-accounts. Zoals vermeld in de inleiding, zijn phishing-sites ontworpen om de verstrekte gegevens te registreren. Dus in plaats van toegang te krijgen tot een Zoom-conferentie, geven gebruikers onbedoeld de inloggegevens van hun Microsoft-account weg (d.w.z. gebruikersnamen en wachtwoorden) aan de oplichters achter deze spamcampagne. Phishingwebsites richten zich echter niet alleen op inloggegevens, ze kunnen om allerlei gegevens vragen. Gewoonlijk omvat dit gegevens zoals: de voor- en achternamen, adressen, telefoonnummers, e-mailadressen, bankrekening- en / of creditcardgegevens. Bovendien kan phishing worden gebruikt in combinatie met andere vormen van oplichting (waarbij slachtoffers bijvoorbeeld wordt gevraagd om een betaling uit te voeren). Met andere woorden, gebruikers die de oplichting met e-mails van Zoom vertrouwen, lopen het risico op systeeminfecties, ernstige privacyschendingen, financiële verliezen en zelfs identiteitsdiefstal.

| Naam | Oplichting met de Zoom e-mail |

| Type bedreiging | Phishing, oplichting, social engineering, fraude |

| Valse claim | Oplichtingsmails waarin wordt beweerd dat men een uitnodiging voor een Zoom-videoconferentie heeft ontvangen. |

| Vermomming | Zoom Video Communications, Inc. |

| Symptomen | Niet-geautoriseerde online aankopen, gewijzigde wachtwoorden, identiteitsdiefstal, gehackte computers. |

| Distributiemethodes | Misleidende e-mails, frauduleuze online pop-up-advertenties, zoekmachine-poisoning, foutgespelde domeinnamen. |

| Schade | Verlies van privégegevens, diefstal van geld of identiteiten. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

"Deactivating All Inactive Accounts", "Google Forms Email Scam", "SharePoint Email Scam" en "Account Access Disabled" azijn enkele voorbeelden van andere phishingcampagnes via e-mail. De misleidende e-mails worden meestal gepresenteerd als "officiële", "prioritaire", "belangrijke" of "dringende" berichten, met als bedoeling ontvangers te misleiden. Ze worden gebruikt voor phishing, maar in andere gevallen kunnen dergelijke mails ook malware verspreiden (bijv. trojans, ransomware, enz.). Wat de berichten ook beweren, aanbieden, vragen of eisen, het einddoel is altijd hetzelfde: inkomsten opleveren voor de verantwoordelijke oplichters. Dergelijke e-mails worden heel veel verzonden, dus let goed op bij het behandelen van uw inkomende e-mails.

Hoe besmetten spamcampagnes computers?

Systemen worden geïnfecteerd door virusbestanden, die worden verspreid via spamcampagnes. De bestanden kunnen worden toegevoegd aan misleidende e-mails als bijlage of via een weblink. Besmettelijke bestanden kunnen verschillende formaten hebben, bijv. archieven (RAR, ZIP, enz.), uitvoerbare bestanden (.exe, .run, enz.), PDF- en Microsoft Office-documenten, JavaScript, enzovoort. Wanneer deze bestanden worden geopend, dan start het infectieproces (d.w.z. het downloaden / installeren van malware). Microsoft Office-documenten veroorzaken bijvoorbeeld infecties door kwaadaardige macro-opdrachten uit te voeren. In Microsoft Office-versies die vóór 2010 zijn uitgebracht, begint dit proces automatisch wanneer het document wordt geopend. De nieuwere versies hebben echter de modus "Beveiligde weergave" waarbij aan gebruikers wordt gevraagd om macro's in te schakelen ('Wilt u bewerken inschakelen?'). In dat geval kan besmetting alleen plaatsvinden als macro-opdrachten handmatig worden ingeschakeld.

Hoe voorkomt u de installatie van malware?

Verdachte en irrelevante e-mails mag u nooit openen, en zeker niet de bijlagen of links daarin, aangezien dit kan leiden tot gevaarlijke systeeminfecties. Het wordt ook aanbevolen om Microsoft Office-versies te gebruiken die na 2010 zijn uitgebracht. Malware wordt echter ook verspreid via dubieuze downloadkanalen (bijv. niet-officiële en gratis websites voor het hosten van bestanden, peer-to-peer-deelnetwerken en andere externe downloaders), illegale activeringstools ( "cracks") en nep-updaters. Daarom wordt aangeraden om altijd officiële en betrouwbare downloadbronnen te gebruiken en programma's enkel te activeren en bij te werken met behulp van tools / functies die door legitieme providers worden aangeboden. Om de integriteit van het apparaat en de privacy van de gebruiker te beschermen, is het van het grootste belang dat een betrouwbare antivirus- / antispywaresoftware is geïnstalleerd en dat deze up-to-date wordt gehouden. Bovendien moet u deze software gebruiken om uw computer regelmatig te scannen en om gedetecteerde en potentiële problemen op te lossen. Als u al schadelijke bijlagen heeft geopend, dan raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Tekst in de e-mail met de 'Zoom'-oplichting:

Subject: You received a video conferencing invitation. Thursday, 26, 2020 10:55:20 AM ********

Zoom

Dear ********

You received a video conferencing invitation.

Review invitation

Screenshot van de phishing-website die wordt gepromoot door de oplichtingsmails van "Zoom":

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is "Zoom Email Scam"?

- STAP 1. Mogelijke malwarebesmettingen handmatig verwijderen.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig verwijderen?

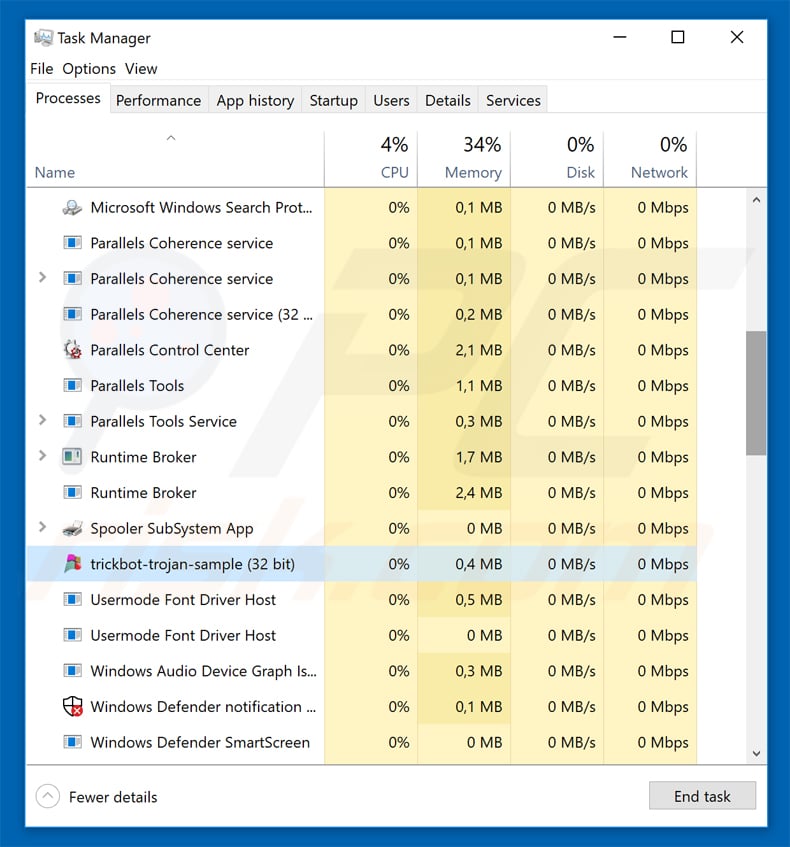

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

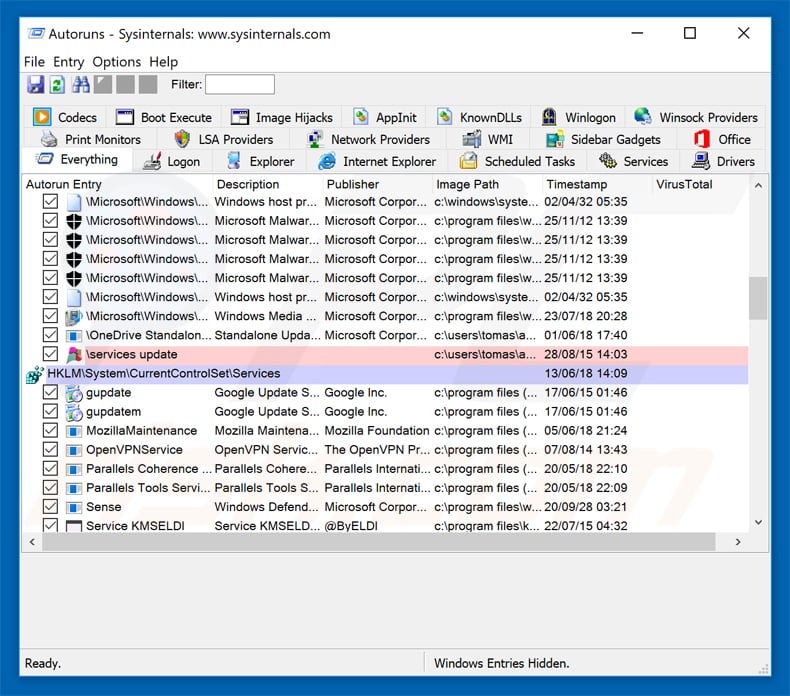

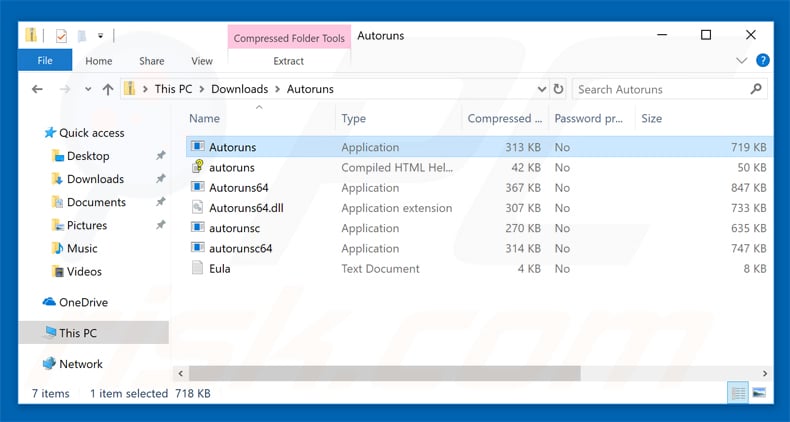

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

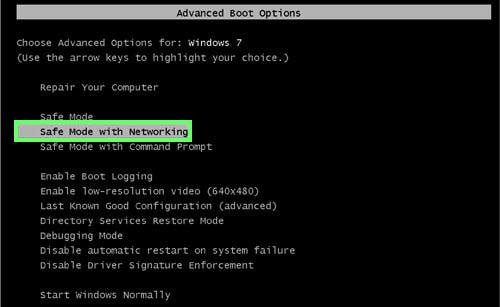

Windows XP en Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in "Veilige Modus met Netwerk":

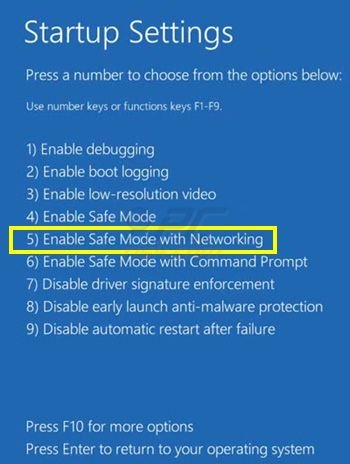

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 te starten in "Veilige Modus met Netwerk":

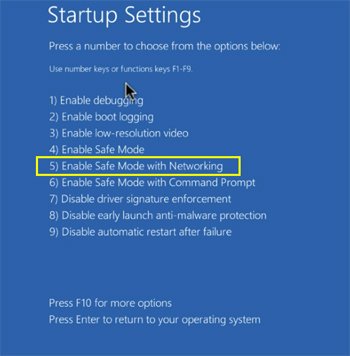

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in "Veilige Modus met Netwerk":

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

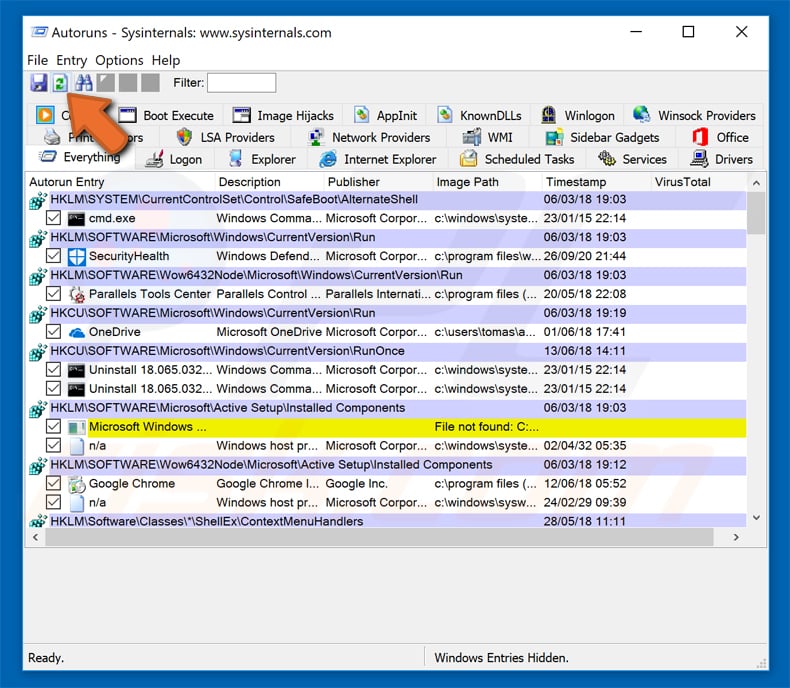

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

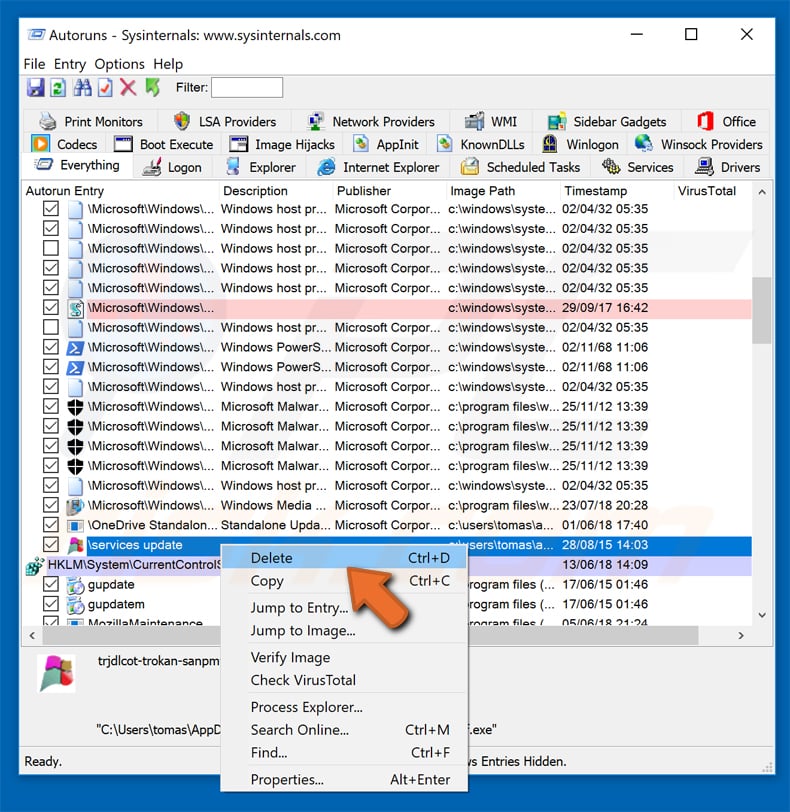

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

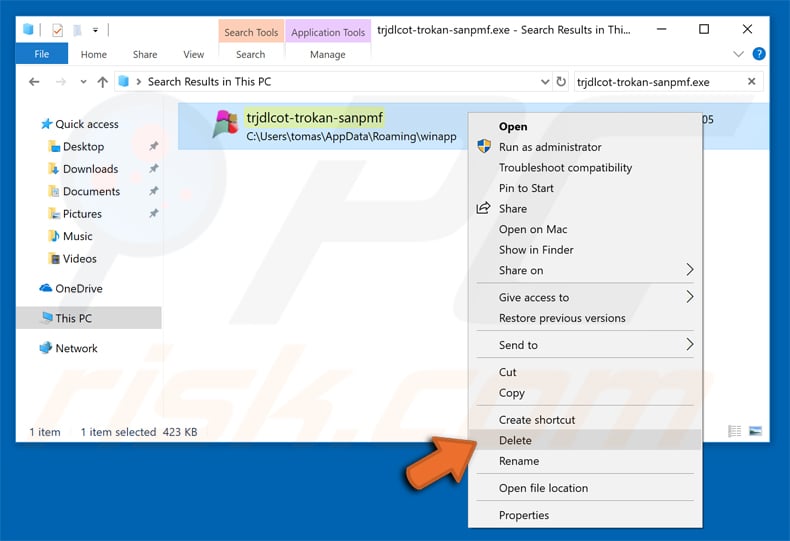

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen mappen en bestanden inschakelt voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie