Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Imminent Monitor virus verwijderingsgids

Wat is Imminent Monitor?

Imminent Monitor is een legitieme RAT (Remote Access Tool) waarmee de eigenaren vanop afstand de Microsoft Windows-servers en -computers kunnen bedienen. Het probleem is echter dat cybercriminelen gekraakte versies van Imminent Monitor gebruiken om inkomsten te verkrijgen. Hoewel de tool zelf legitiem is, kan deze op verschillende manieren worden misbruikt, wat betekent dat de aanwezigheid van een Imminent Monitor die door iemand anders wordt bestuurd, voor allerlei problemen kan zorgen.

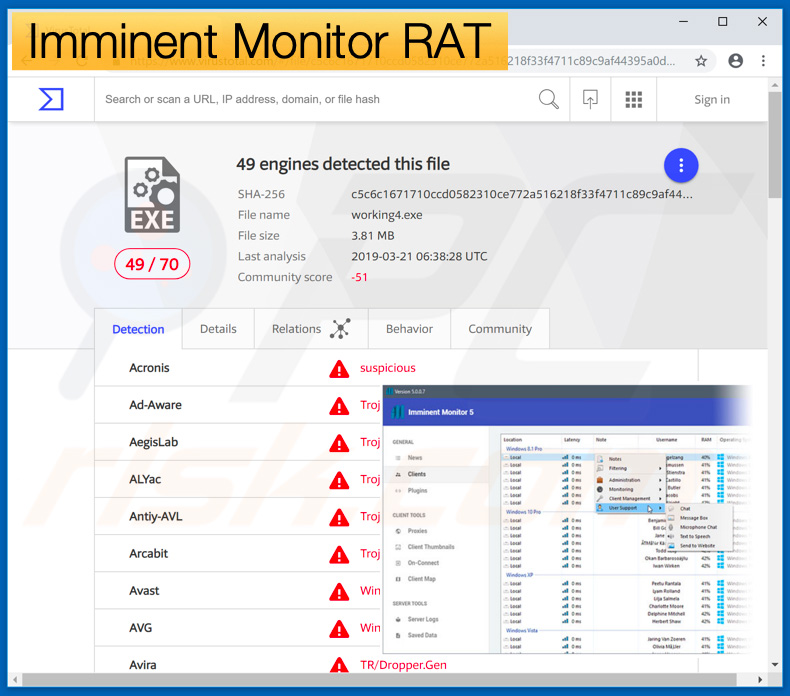

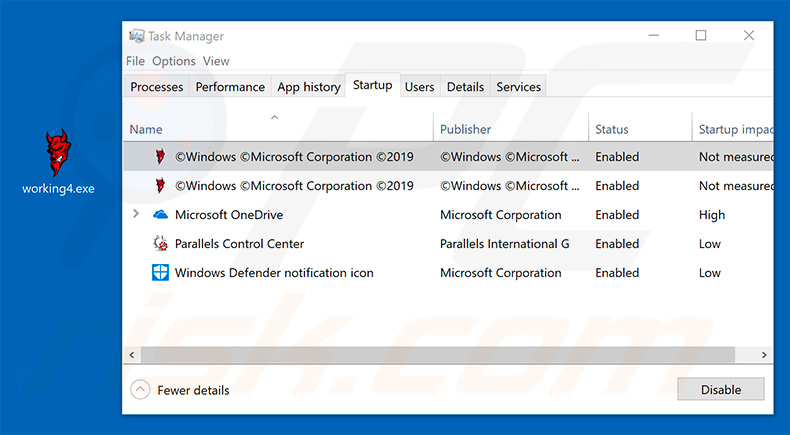

Allereerst moet worden opgemerkt dat Imminent Monitor een zeer geavanceerde RAT is en dat de lijst met functies lang is. Met Imminent Monitor kan de gebruiker toetsaanslagen opnemen, bestanden downloaden/uitvoeren, logins/wachtwoorden uit de webbrowser extraheren, lopende processen beëindigen en tientallen andere acties uitvoerens (u vindt de volledige lijst hier). Als het door de eigenaar van de computer gebruikt wordt, dan is zo'n tool erg handig. Maar als een cybercrimineel externe toegang krijgt met behulp van Imminent Monitor, dan is het risico van computerinfecties, financiële of gegevensverliezen en ernstige privacyschendingen extreem hoog. Vaak gebruiken de cybercriminelen remote access tools om extra malware in het systeem te injecteren. RAT's worden vaak gebruikt om trojan-infecties (die meestal persoonlijke data verzamelen), ransomware, cryptominers en browserkapers/adware te verspreiden. Trojans die gegevens stelen zijn ontworpen om webzoekacties, toetsaanslagen, creditcardinformatie, opgeslagen aanmeldingen/wachtwoorden enz. vast te leggen. De aanwezigheid van dergelijke infecties kan leiden tot ernstige privacyschendingen en tot aanzienlijke financiële verliezen. Maar aangezien Imminent Monitor zelf in staat is om dergelijke acties uit te voeren, is het vrij onwaarschijnlijk dat de oplichters het zullen gebruiken om dataminers te verspreiden. Ransomware is ontworpen om de opgeslagen gegevens te blokkeren (meestal door versleuteling) en om losgeld te vragen in ruil voor het herstel van de gegevens. Het probleem is dat de ontwikkelaars van ransomware hun slachtoffers vaak negeren zodra ze de betalingen ontvangen. Om deze reden heeft het betalen van het losgeld meestal geen positief resultaat: de gebruikers worden opgelicht en de gegevens blijven gecodeerd. Cryptominers zijn kwaadaardige applicaties die de systeembronnen misbruiken om cryptocurrency te minen zonder toestemming van de gebruiker. Cryptomining kan tot 100% van de systeembronnen in beslag nemen, wat de reden is dat het systeem instabiel wordt (het kan gemakkelijk vastlopen), vrijwel onbruikbaar is (het reageert nauwelijks) en de hardwarecomponenten kunnen uiteindelijk oververhit raken. Adware en browserkapers zijn minder schadelijk - de meeste leveren gewoon opdringerige advertenties, veroorzaken ongewenste omleidingen en verzamelen gegevens. Samenvattend kan de aanwezigheid van Imminent Monitor leiden tot aanzienlijke data- en financiële verliezen, ernstige privacyschendingen (identiteitsdiefstal) en tot risicovolle computerinfecties. Gelukkig is het detecteren en verwijderen van deze infectie vrij eenvoudig. Ten eerste maakt Imminent Monitor een map genaamd "Imminent" aan in de map Application Data van de gebruiker. Bovendien hebben de processen van de gekraakte versies in Windows Taakbeheer verdachte namen. De geanalyseerde steekproef heeft een proces met de naam "© Windows © Microsoft Corporation © 2019" opgeleverd. Het uitvoerbare bestand zelf kreeg de naam "working4.exe" en het pictogram was een smiley met het gezicht van een duiveltje. Als u een dergelijk bestand en/of die map op uw computer gevonden hebt en als u verdachte activiteiten hebt opgemerkt, scan dan het systeem onmiddellijk met een betrouwbare anti-virus/anti-spyware software en verwijder alle gedetecteerde bedreigingen.

| Naam | Imminent Monitor hulpmiddel voor externe toegang |

| Bedreigingstype | Trojan, virus dat wachtwoorden steelt, online bankieren malware, spyware |

| Symptomen | Trojans zijn ontworpen om stiekem te infiltreren in de computer van het slachtoffer en zich stil te houden, waardoor er geen specifieke symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| Verspreidings- methoden | Geïnfecteerde e-mailbijlagen, schadelijke online advertenties, social engineering, softwarecracks. |

| Schade | Gestolen bankgegevens en wachtwoorden, identiteitsdiefstal, de computer van het slachtoffer wordt toegevoegd aan een botnet. |

| Verwijdering |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Er zijn tientallen tools voor externe toegang die gebruikt worden door cybercriminelen. Bijvoorbeeld, H-Worm, CrimsonRAT, Megalodon, ExileRat, enzovoort. Sommige zijn legitiem, andere zijn ontwikkeld door de cybercriminelen zelf. Uiteindelijk worden al deze virussen voor exact hetzelfde doel gebruikt: om zo veel mogelijk inkomsten te genereren. Daarom is het verwijderen van RAT-tools sterk aanbevolen.

Imminent Monitor RAT technische analyse:

- Detectienaam: Avast (Win32:Trojan-gen), BitDefender (Trojan.GenericKD.31790542), Kaspersky (HEUR:Trojan-Ransom.MSIL.Blocker.gen), ESET-NOD32 (een variant van MSIL/Kryptik.ORX)

- Volledige lijst van antivirus detecties: VirusTotal

- Uitvoerbaar bestandsnaam: working4.exe

- Voorbeeld eerste ingediend: 2019-03-13 (created 2019-03-07)

Hoe infiltreerde Imminent Monitor in mijn computer?

Het is op dit moment onbekend hoe de ontwikkelaars Imminent Monitor precies verspreiden. Dergelijke tools worden vaak verspreid met behulp van email-spamcampagnes, valse software-updaters, softwarecracks, trojans en onofficiële softwaredownloadbronnen. Oplichters gebruiken spamcampagnes om honderdduizenden e-mails met kwaadaardige bijlagen (MS Office-documenten, pdf's, uitvoerbare bestanden, enz.) te verzenden. Vaak leidt dit tot verschillende systeeminfecties. Valse updaters infecteren de systemen door misbruik te maken van bugs/fouten van verouderde software of door eenvoudigweg malware te downloaden en te installeren in plaats van de beloofde updates. Softwarecracks gedragen zich vrijwel hetzelfde. Ze zijn bedoeld om de betaalde software gratis te activeren. Omdat de criminelen deze methode ook gebruiken om malware te verspreiden, infecteren de gebruikers er hun computers mee in de hoop zo toegang te verkrijgen tot de betaalde functies. Trojans kunnen heel eenvoudig worden beschreven: het zijn in wezen kwaadaardige apps die onopzettelijk in computers infiltreren en extra malware in het systeem injecteren. P2P-netwerken (eMule, torrents, etc.), freeware-downloadwebsites, gratis bestandshostingsites en andere externe downloadbronnen stellen de kwaadaardige uitvoerbare bestanden voor als legitieme software. Dit zorgt ervoor dat de gebruikers zelf handmatig de malware kunnen downloaden/installeren/uitvoeren.

Hoe de installatie van malware te vermijden?

Om te beginnen moeten de gebruikers zich realiseren dat de belangrijkste redenen voor computerinfecties een gebrek aan kennis en roekeloos gedrag zijn. De sleutel tot veiligheid is voorzichtigheid, daarom is het belangrijk om goed op te letten tijdens het surfen op het internet en tijdens het downloaden/installeren/updaten van software. We raden u ten zeerste aan om twee keer na te denken voordat u de e-mailbijlagen opent. Zorg ervoor dat het ontvangen bestand/de link relevant is en dat de afzender herkenbaar is. Als dat niet het geval is, open dan niets en verwijder de e-mail onmiddellijk. Download applicaties alleen via officiële bronnen, met behulp van directe downloadlinks. Externe downloaders/installatieprogramma's bevatten vaak malafide applicaties, daarom mogen dergelijke tools nooit gebruikt worden. Hetzelfde geldt voor software-updates. De geïnstalleerde applicaties en het besturingssysteem moeten altijd up-to-date worden gehouden. Toch zou dit alleen bereikt mogen worden door de geïmplementeerde functies of tools die door de officiële ontwikkelaar aangeboden worden. Probeer nooit om de geïnstalleerde applicaties te kraken. Niet alleen omdat softwarepiraterij cybercriminaliteit is maar ook omdat het risico op infecties extreem hoog is. Gebruik bovendien een gerenommeerde anti-virus/anti-spyware suite, want deze tools zullen meer dan waarschijnlijk de malware detecteren en verwijderen voordat het het systeem schade berokkend. Als u denkt dat uw computer al geïnfecteerd is, dan raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om de geïnfiltreerde malware automatisch te verwijderen.

Screenshot van het gekraakte Imminent Monitor's uitvoerbaar bestand ("working4.exe") en zijn proces ("©Windows ©Microsoft Corporation ©2019") in Windows Taakbeheer:

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is Imminent Monitor?

- STAP 1. Handmatige verwijdering van de Imminent Monitor malware.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig te verwijderen?

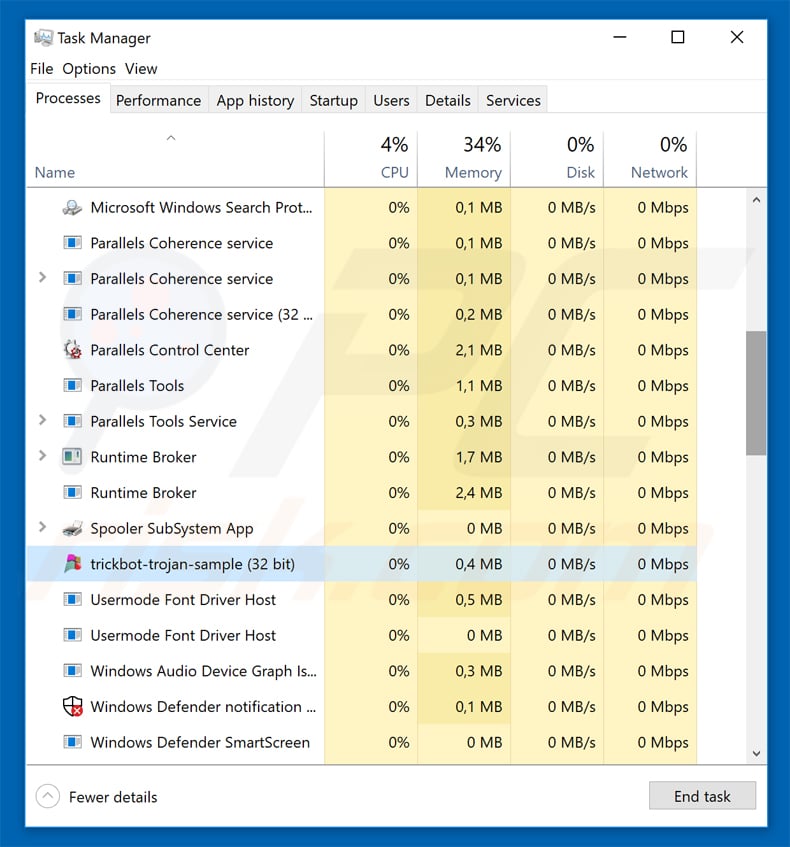

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

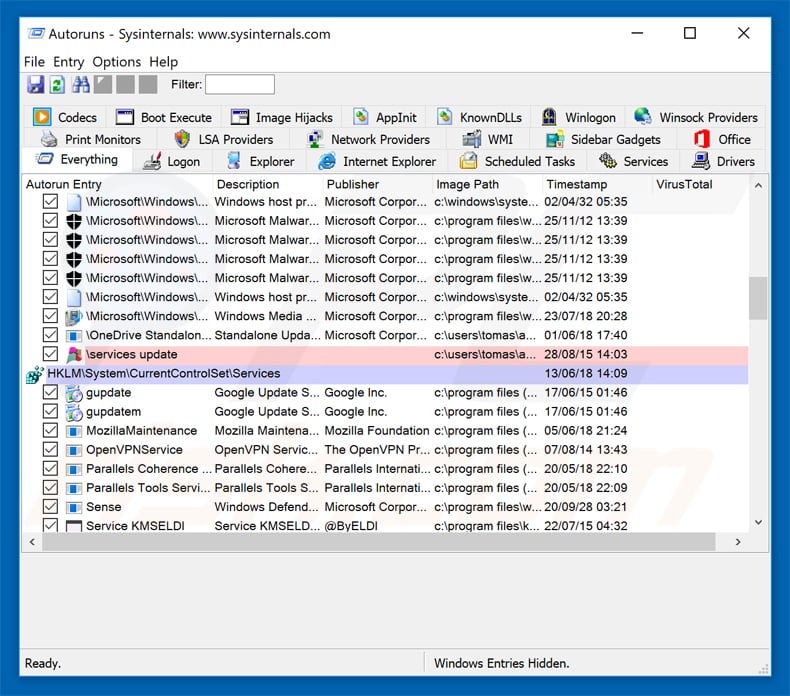

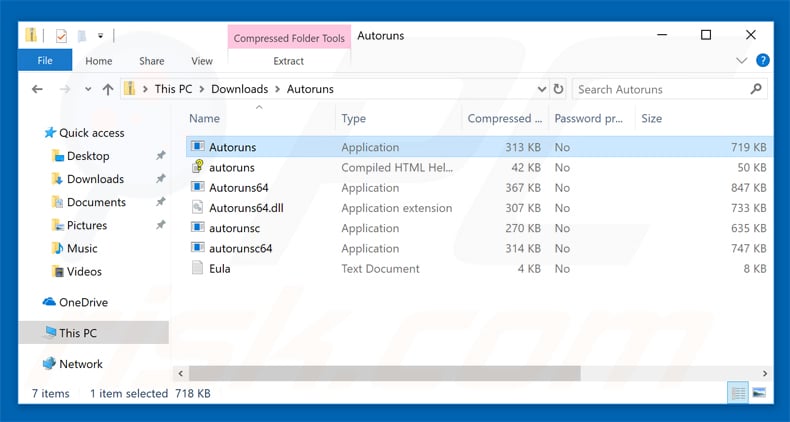

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

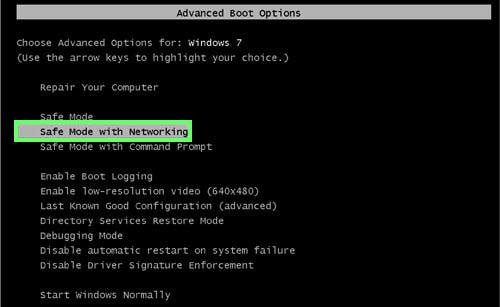

Windows XP en Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in "Veilige Modus met Netwerk":

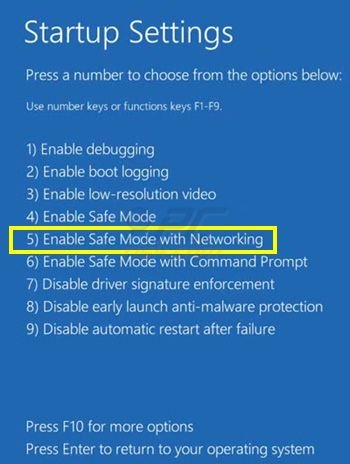

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 te starten in "Veilige Modus met Netwerk":

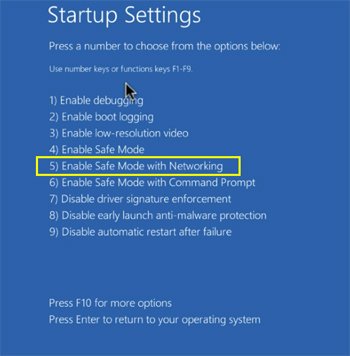

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in "Veilige Modus met Netwerk":

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

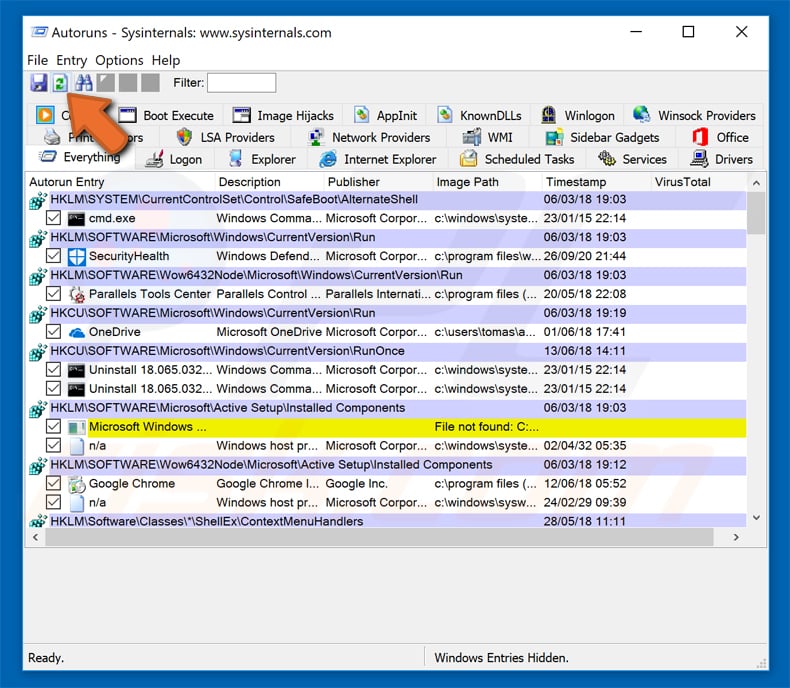

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

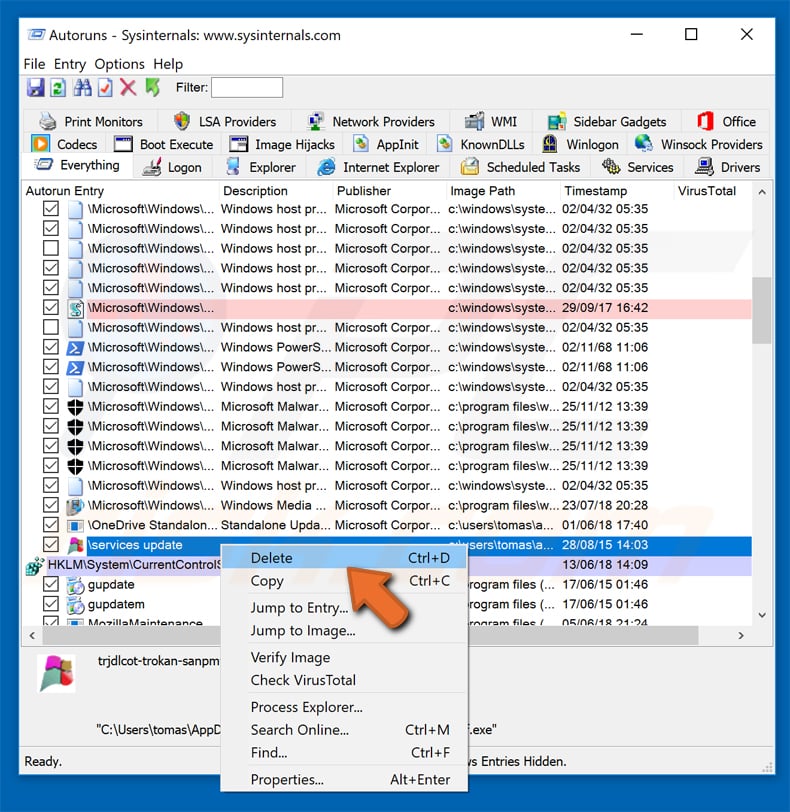

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

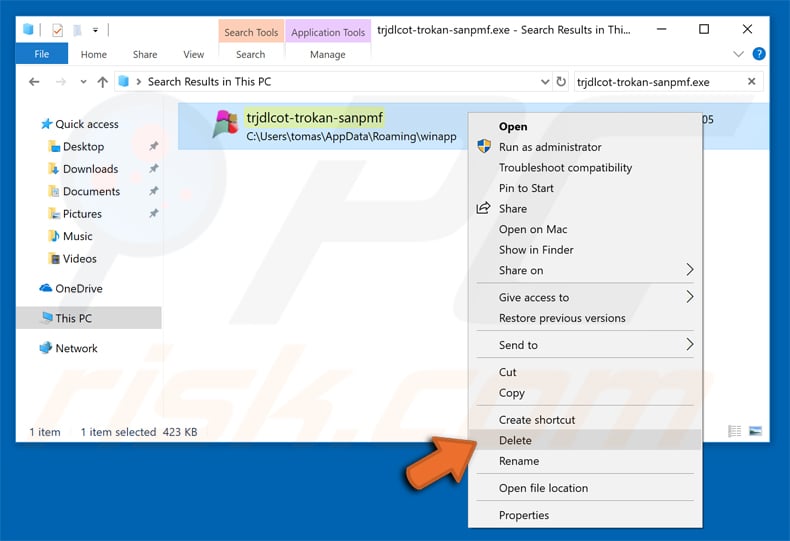

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen mappen en bestanden inschakelt voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie