Hoe herken je oplichting zoals "Truist - Account Requires Verification"

Phishing/OplichtingOok bekend als: Truist - Account Requires Verification valse melding

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat is de "Truist - Account Requires Verification" zwendel?

Uit ons onderzoek is gebleken dat dit een phishingpoging is die zich voordoet als een beveiligingswaarschuwing van Truist Bank. Het doel van deze frauduleuze e-mail is om via een valse website persoonlijke gegevens te stelen. Als u in deze zwendel trapt, kan dit leiden tot accountkaping, financieel verlies en andere problemen. Daarom moet u deze e-mail negeren en verwijderen als u deze ontvangt.

Meer informatie over de frauduleuze e-mail met de titel "Truist - Account Requires Verification"

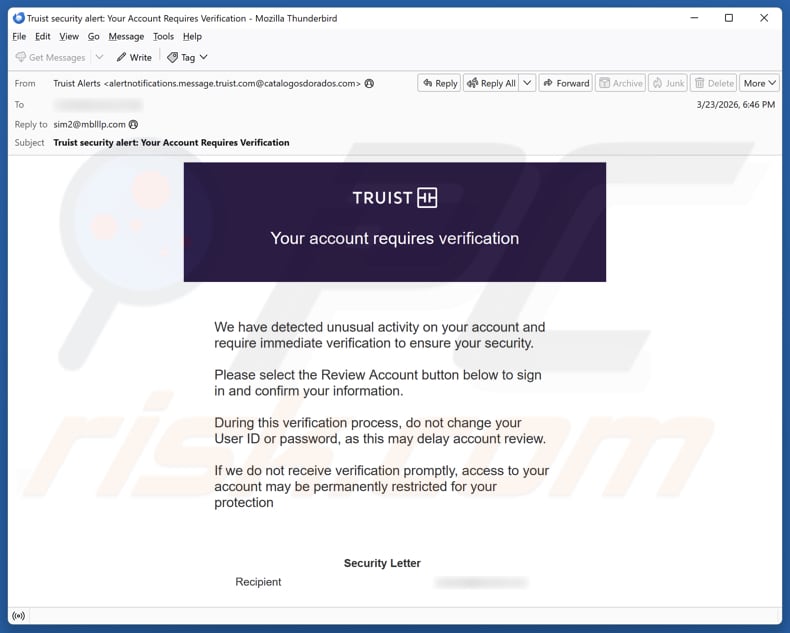

In deze frauduleuze e-mail wordt beweerd dat het om een beveiligingswaarschuwing van Truist (een legitieme bank) gaat, waarin wordt vermeld dat er ongebruikelijke activiteiten zijn geconstateerd op de rekening van de ontvanger. Er wordt gesteld dat de rekening onmiddellijk moet worden geverifieerd om deze te beveiligen, en de ontvanger wordt aangespoord om op de knop „Account controleren“ te klikken om in te loggen en zijn gegevens te bevestigen.

In het bericht wordt beweerd dat het niet tijdig verifiëren kan leiden tot permanente beperkingen van het account. Er wordt ook op aangedrongen om tijdens het proces de gebruikersnaam of het wachtwoord niet te wijzigen, en er worden valse referentiegegevens vermeld, zoals een dossiernummer en een datum van plaatsing, om het bericht een legitiem karakter te geven. Tijdens onze analyse leidde de link in deze frauduleuze e-mail naar een website die niet bereikbaar was.

Waarschijnlijk was de website die bij deze zwendel werd gebruikt, bedoeld als een valse inlogpagina van Truist, die was ontworpen om inloggegevens (zoals gebruikersnamen en wachtwoorden) te stelen. Als oplichters dergelijke gegevens in handen krijgen, kunnen ze proberen toegang te krijgen tot de bankrekening en deze gebruiken om gevoelige informatie te verzamelen of geld te stelen.

Bovendien kunnen oplichters proberen toegang te krijgen tot e-mail-, sociale media- of andere accounts met behulp van de gestolen inloggegevens, of deze aan andere cybercriminelen verkopen. Het is dus belangrijk om voorzichtig te zijn met dit soort e-mails om oplichting te voorkomen.

| Naam | Oplichting via e-mail Truist - Account Requires Verification |

| Type bedreiging | Phishing, oplichting, social engineering, fraude |

| Valse bewering | Er is ongebruikelijke activiteit waargenomen op de account van de ontvanger |

| Vermomming | Beveiligingswaarschuwing van Truist Bank |

| Symptomen | Ongeautoriseerde online aankopen, gewijzigde wachtwoorden voor online accounts, identiteitsdiefstal, ongeoorloofde toegang tot de computer. |

| Distributiemethoden | Misleidende e-mails, malafide pop-upadvertenties, technieken voor zoekmachinevergiftiging, domeinnamen met spelfouten. |

| Schade | Verlies van gevoelige persoonlijke gegevens, financieel verlies, identiteitsdiefstal. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Soortgelijke oplichtingsmails in het algemeen

Dit soort e-mails doet zich meestal voor als afkomstig van betrouwbare bedrijven en beweert dat er een dringend probleem is. Ze zetten ontvangers onder druk om snel te handelen en op een link te klikken of een andere actie te ondernemen. Het doel is meestal om ontvangers ertoe te verleiden gevoelige gegevens in te voeren op een valse website. Cybercriminelen kunnen echter ook proberen ontvangers ertoe te verleiden hun systemen te besmetten.

Voorbeelden van soortgelijke oplichtingspraktijken zijn "E-mailoplichting: 'Your Cloud Is Disabled'", "E-mailoplichting: 'New Operational Directives And Contingency Guidelines'" en "E-mailoplichting: 'Pending Configuration Verification'".

Hoe infecteren spamcampagnes computers?

Cybercriminelen die e-mails versturen om malware te verspreiden, voegen besmette bestanden toe of nemen misleidende links op. Deze bestanden kunnen er legitiem uitzien, maar zodra ze worden geopend of er interactie mee plaatsvindt, kunnen ze malware in het systeem injecteren. Veelgebruikte bestandstypen zijn onder meer Word-, Excel- en PDF-documenten, uitvoerbare bestanden, archieven en scripts.

E-mails kunnen ook links bevatten die gebruikers naar onbetrouwbare websites leiden die zijn ontworpen om hen te misleiden en malware te laten downloaden. In sommige gevallen kan het openen van de pagina al een ongewenste download in gang zetten, zonder dat de gebruiker verder iets hoeft te doen.

Hoe voorkom je dat er malware wordt geïnstalleerd?

Wees voorzichtig bij het omgaan met onbekende e-mails of berichten, vooral als deze links of bijlagen bevatten, en open ze alleen als u zeker weet dat ze veilig zijn. Download applicaties alleen van betrouwbare bronnen, zoals officiële websites of gerenommeerde app-winkels, en vermijd het gebruik van gekraakte software, illegale kopieën of sleutelgeneratoren.

Houd uw besturingssysteem en alle geïnstalleerde programma’s up-to-date om mogelijke beveiligingsrisico’s te beperken. Klik niet op verdachte links en advertenties, bezoek geen onbetrouwbare websites en sta niet toe dat dergelijke sites u meldingen sturen.

Hoe de frauduleuze e-mail eruitziet (GIF):

Tekst uit de e-mail met de titel "Truist - Account Requires Verification":

Subject: Truist security alert: Your Account Requires Verification

Truist

Your account requires verification

We have detected unusual activity on your account and require immediate verification to ensure your security.

Please select the Review Account button below to sign in and confirm your information.

During this verification process, do not change your User ID or password, as this may delay account review.

If we do not receive verification promptly, access to your account may be permanently restricted for your protection

Security Letter

Recipient -

Posted Date 03/23/2026

Case ID 42140479Review account

Thanks for banking with Truist.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is Truist - Account Requires Verification valse melding?

- Soorten kwaadaardige e-mails.

- Hoe herkent u een kwaadaardige e-mail?

- Wat moet u doen als u in een e-mailscam getrapt bent?

Soorten kwaadaardige e-mails:

![]() Phishing E-mails

Phishing E-mails

Meestal gebruiken cybercriminelen misleidende e-mails om internetgebruikers ertoe te verleiden hun gevoelige privégegevens, zoals inloggegevens voor verschillende onlinediensten, e-mailaccounts of onlinebankiergegevens, prijs te geven.

Dergelijke aanvallen worden phishing genoemd. Bij een phishingaanval sturen cybercriminelen meestal een e-mail met een logo van een populaire dienst (bijvoorbeeld Microsoft, DHL, Amazon, Netflix), creëren ze urgentie (verkeerd verzendadres, verlopen wachtwoord, enz.) en plaatsen ze een link waarvan ze hopen dat hun potentiële slachtoffers erop zullen klikken.

Na het klikken op de link in zo'n e-mailbericht worden slachtoffers omgeleid naar een valse website die er identiek of zeer vergelijkbaar uitziet als de oorspronkelijke website. Slachtoffers worden dan gevraagd om hun wachtwoord, creditcardgegevens of andere informatie in te voeren die door cybercriminelen wordt gestolen.

![]() E-mails met kwaadaardige Bijlagen

E-mails met kwaadaardige Bijlagen

Een andere populaire aanvalsvector is e-mailspam met kwaadaardige bijlagen die de computers van gebruikers infecteren met malware. Kwaadaardige bijlagen bevatten meestal trojans die in staat zijn wachtwoorden, bankgegevens en andere gevoelige informatie te stelen.

Bij dergelijke aanvallen is het belangrijkste doel van cybercriminelen om hun potentiële slachtoffers over te halen een geïnfecteerde e-mailbijlage te openen. Om dit doel te bereiken, wordt in e-mail meestal gesproken over recent ontvangen facturen, faxen of spraakberichten.

Als een potentieel slachtoffer in de val trapt en de bijlage opent, raakt zijn computer geïnfecteerd en kan de cybercrimineel veel gevoelige informatie verzamelen.

Hoewel het een gecompliceerdere methode is om persoonlijke informatie te stelen (spamfilters en antivirusprogramma's detecteren dergelijke pogingen meestal), kunnen cybercriminelen, als ze succes hebben, een veel breder scala aan gegevens bemachtigen en informatie verzamelen voor een lange periode.

![]() Sexafpersing E-mails

Sexafpersing E-mails

Dit is een vorm van phishing. In dit geval ontvangen gebruikers een e-mail waarin wordt beweerd dat een cybercrimineel toegang heeft kunnen krijgen tot de webcam van het potentiële slachtoffer en een video-opname heeft van iemands masturbatie.

Om van de video af te komen, worden slachtoffers gevraagd om losgeld te betalen (meestal met Bitcoin of een andere cryptocurrency). Toch zijn al deze beweringen vals - gebruikers die dergelijke e-mails ontvangen, moeten ze negeren en verwijderen.

Hoe herkent u een kwaadaardige e-mail?

Hoewel cybercriminelen proberen hun lokmails er betrouwbaar uit te laten zien, zijn hier enkele dingen waar u op moet letten als u een phishing-e-mail probeert te herkennen:

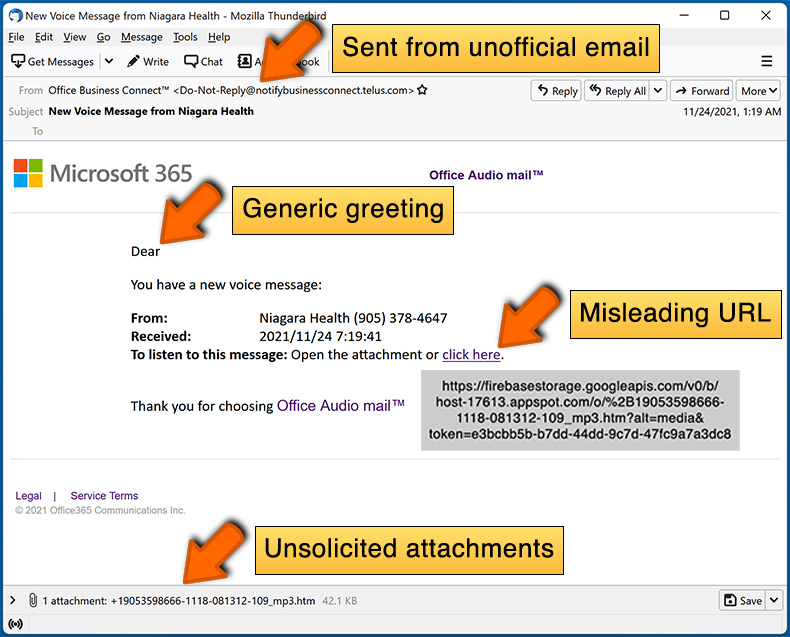

- Controleer het e-mailadres van de afzender ("van"): Ga met uw muis over het "from" adres en controleer of het legitiem is. Als u bijvoorbeeld een e-mail van Microsoft hebt ontvangen, moet u controleren of het e-mailadres @microsoft.com is en niet iets verdachts als @m1crosoft.com, @microsfot.com, @account-security-noreply.com, enz.

- Controleer op algemene begroetingen: Als de begroeting in de e-mail "Geachte gebruiker", "Geachte @youremail.com", "Geachte gewaardeerde klant" is, moet dit argwaan wekken. Het is gebruikelijk dat bedrijven u bij uw naam noemen. Het ontbreken van deze informatie kan wijzen op een poging tot phishing.

- Controleer de links in de e-mail: Ga met uw muis over de link die in de e-mail wordt gepresenteerd, als de link die verschijnt verdacht lijkt, klik er dan niet op. Bijvoorbeeld, als u een e-mail van Microsoft hebt ontvangen en de link in de e-mail laat zien dat het naar firebasestorage.googleapis.com/v0 gaat... moet u het niet vertrouwen. Het beste is om niet op de links in de e-mails te klikken, maar om de website van het bedrijf te bezoeken dat u de e-mail in de eerste plaats heeft gestuurd.

- Vertrouw niet blindelings op e-mailbijlagen: Meestal zullen legitieme bedrijven u vragen om in te loggen op hun website en daar eventuele documenten te bekijken; als u een e-mail met een bijlage hebt ontvangen, is het een goed idee om deze te scannen met een antivirustoepassing. Geïnfecteerde e-mailbijlagen zijn een veelvoorkomende aanvalsvector die door cybercriminelen wordt gebruikt.

Om het risico op het openen van phishing en kwaadaardige e-mails te minimaliseren, raden wij u aan Combo Cleaner Antivirus voor Windows te gebruiken.

Voorbeeld van een spam e-mail:

Wat moet u doen als u in een e-mailscam getrapt bent?

- Als u op een link in een phishing-e-mail hebt geklikt en uw wachtwoord hebt ingevoerd - moet u uw wachtwoord zo snel mogelijk wijzigen. Meestal verzamelen cybercriminelen gestolen inloggegevens om deze vervolgens te verkopen aan andere groepen die ze voor kwaadaardige doeleinden gebruiken. Als u uw wachtwoord tijdig wijzigt, bestaat de kans dat criminelen niet genoeg tijd hebben om schade aan te richten.

- Als u uw creditcardgegevens hebt ingevoerd - neem dan zo snel mogelijk contact op met uw bank en leg de situatie uit. Er is een goede kans dat u uw gecompromitteerde creditcard moet annuleren en een nieuwe moet aanvragen.

- Als u tekenen van identiteitsdiefstal ziet - moet u onmiddellijk contact opnemen met de Federal Trade Commission. Deze instelling zal informatie over uw situatie verzamelen en een persoonlijk herstelplan opstellen.

- Als u een kwaadaardige bijlage hebt geopend - uw computer is waarschijnlijk geïnfecteerd, moet u deze scannen met een betrouwbare antivirustoepassing. Voor dit doel, raden wij u aan gebruik te maken van Combo Cleaner Antivirus voor Windows.

- Help andere internetgebruikers - meld phishing-e-mails bij de Anti-Phishing Working Group, het Internet Crime Complaint Center van de FBI, het National Fraud Information Center en het Amerikaanse ministerie van Justitie.

Veelgestelde vragen (FAQ)

Waarom heb ik deze e-mail ontvangen?

Deze berichten worden meestal in één keer naar veel ontvangers gestuurd. Oplichters komen aan e-mailadressen via methoden zoals datalekken, valse websites en soortgelijke tactieken.

Ik heb mijn persoonlijke gegevens verstrekt nadat ik door deze e-mail was misleid. Wat moet ik nu doen?

Wanneer inloggegevens openbaar worden gemaakt, moeten de wachtwoorden van alle betrokken accounts onmiddellijk worden gewijzigd. Als persoonlijke of financiële gegevens, zoals creditcardnummers of identificatiegegevens, zijn gelekt, moet contact worden opgenomen met de betreffende organisaties of autoriteiten.

Ik heb een schadelijk bestand gedownload en geopend dat als bijlage bij een e-mail zat. Is mijn computer geïnfecteerd?

Uitvoerbare bestanden, zoals .exe-bestanden, kunnen malware activeren zodra ze worden uitgevoerd. Bestandsformaten zoals pdf’s of Word-documenten zijn minder gevaarlijk, aangezien het openen ervan op zich meestal niet leidt tot het uitvoeren van malware. Het risico hangt zowel af van het bestandsformaat als van de manier waarop het bestand wordt gebruikt.

Ik heb de e-mail gelezen, maar de bijlage niet geopend. Is mijn computer besmet?

Het simpelweg openen en lezen van een e-mail, zonder op links of bijlagen te klikken, vormt doorgaans geen risico voor uw systeem.

Verwijdert Combo Cleaner malware-infecties die in een e-mailbijlage aanwezig waren?

Combo Cleaner kan vele soorten bekende malware opsporen en verwijderen. Het is belangrijk om te weten dat sommige geavanceerde bedreigingen zo zijn ontworpen dat ze zich diep in het systeem verbergen. Het wordt aanbevolen om een volledige systeemscan uit te voeren om ook dieper verborgen infecties op te sporen en te verwijderen.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie