Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat is trojanized Tor browser?

Tor is de naam van een legitieme webbrowser, waarmee gebruikers met zoveel mogelijk privacy op het web kunnen surfen, echter, er is een getrojaniseerde versie die is ontworpen door cybercriminelen en wordt gebruikt om cryptocurrency te stelen. Deze kwaadaardige versie is gebaseerd op en lijkt sterk op een officiële Tor-browserversie (7.5).

Cybercriminelen verspreiden het via twee onofficiële download webpagina's: torpoect[.]org en tor-browser[.]org. Mensen die Tor downloaden van deze webpagina's installeren een getrojaniseerde versie. Wij raden het gebruik van deze versie sterk af - verwijder deze onmiddellijk.

Meer over de getrojaniseerde Tor-browser

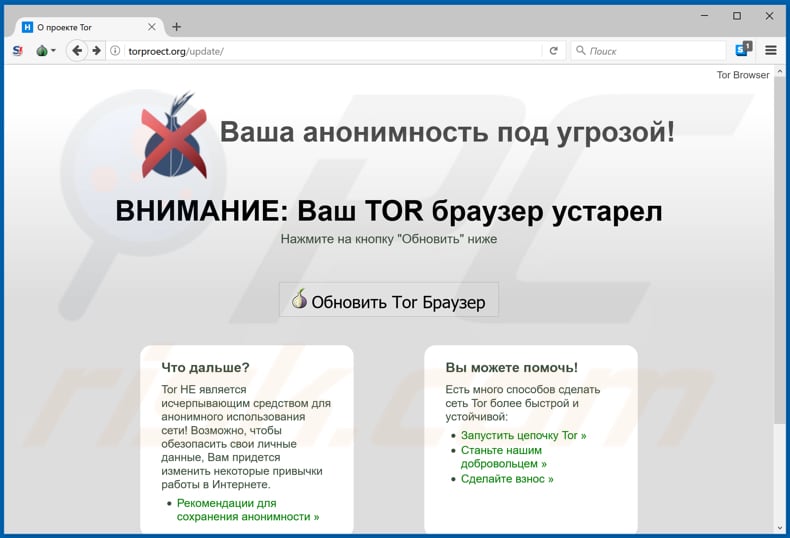

Het adres van de officiële Tor downloadpagina is torproject[.]org, dat erg lijkt op dat van de getrojaniseerde versie (torpoect[.]org). Wanneer de bedrieglijke website wordt geopend, laat deze mensen weten dat hun Tor-browser verouderd is, ook al is dat niet zo. Deze pagina leidt naar tor-browser[.]org.

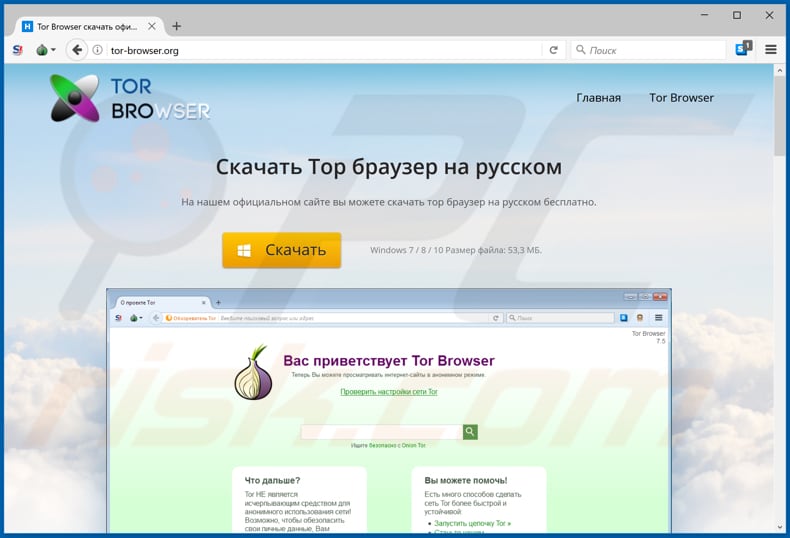

Zowel torpoect[.]org als tor-browser[.]org beweren dat zij de officiële Tor-browser verspreiden met een interface in het Russisch. Uit onderzoek blijkt dat deze websites werden gepromoot op verschillende Russische forums met betrekking tot internetprivacy, Darknet-markten, cryptocurrencies, enz.

Deze getrojaniseerde versie voorkomt dat gebruikers hem updaten, omdat elke update naar een legitieme versie van Tor zou zijn (en criminelen hem dus niet meer zouden kunnen misbruiken). De getrojaniseerde Tor browser injecteert verschillende inhoud en scripts op elke bezochte website. Dit gebeurt via een Command & Control (C&C) server.

Deze scripts kunnen de inhoud van bezochte websites wijzigen en worden gebruikt om gegevens op formulieren te stelen, originele inhoud te verbergen, nieuwe inhoud toe te voegen, valse berichten weer te geven, enzovoort. Cybercriminelen gebruiken de getrojaniseerde browser vooral om cryptocurrency te stelen door walletadressen te veranderen in adressen die hun eigendom zijn.

Op deze manier kunnen gebruikers onbedoeld cryptocurrency overdragen aan cybercriminelen. Kortom, de meeste mensen die deze getrojaniseerde versie gebruiken om cryptocurrency-transacties te doen, ervaren financieel verlies door cryptocurrency naar cybercriminelen te sturen. Ten tijde van het onderzoek hadden de ontwikkelaars van deze getrojaniseerde versie al meer dan 40.000 dollar aan Bitcoins gestolen.

| Naam | Kwaadaardige Tor Browser |

| Type bedreiging | Trojan, password-stealing virus, banking malware, spyware. |

| Detectienamen | DrWeb (JS.Stealer.21), GData (Script.Trojan.FakeTor.B), ESET-NOD32 (JS/Agent.OBW), Kaspersky (Trojan.Script.Agent.bi), volledige lijst (VirusTotal). |

| Payload | Een Trojan browser injecteert een script dat de inhoud van bezochte websites kan wijzigen. |

| Symptomen | Trojans zijn ontworpen om stiekem te infiltreren in de computer van het slachtoffer en stil te blijven, zodat er geen specifieke symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| Verspreidingsmethodes | Onofficiële Tor download websites, geïnfecteerde e-mail bijlagen, kwaadaardige online advertenties, social engineering, software "cracks". |

| Schade | Verlies van cryptocurrency. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Soortgelijke programma's in het algemeen

Er zijn veel programma's en websites die officieel lijken, maar eigenlijk voor verschillende kwaadaardige doeleinden worden gebruikt. Cybercriminelen gebruiken ze om op verschillende manieren inkomsten te genereren.

Meestal stelen ze persoonlijke gegevens (waaronder logins, wachtwoorden), gebruiken ze die om andere malware te verspreiden (Trojans, ransomware, enz.), en voeren ze andere acties uit die slachtoffers problemen opleveren op het gebied van privacy, veiligheid bij het surfen, financiën, gegevensverlies, enz.

Hoe is de Tor browser geïnfiltreerd in mijn computer?

Deze getrojaniseerde Tor-browser wordt verspreid via de websites torproject[.]org en tor-browser[.]org die worden gepromoot op verschillende Russische fora. Download geen software van onofficiële websites, via Peer-to-Peer netwerken zoals torrent clients, eMule, downloaders van derden of andere dergelijke bronnen.

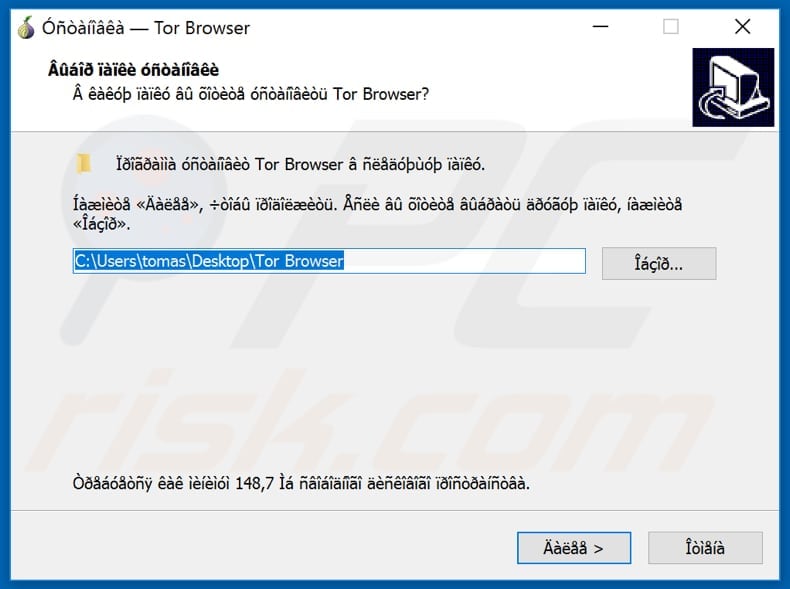

Cybercriminelen gebruiken deze bronnen/tools vaak om kwaadaardige software te verspreiden. Ze doen het voor als legitiem, officieel enz. Zodra een kwaadaardig bestand is gedownload en geopend, infecteert het de computer met risicovolle malware. In dit geval installeren gebruikers een getrojaniseerde Tor-webbrowser.

Kwaadaardige programma's worden ook verspreid via spamcampagnes, Trojans en onofficiële software-updates en activeringstools. Cybercriminelen verspreiden malware vaak door schadelijke bestanden via e-mails te versturen. In de meeste gevallen voegen zij Microsoft Office-documenten, PDF-documenten, JavaScript-bestanden, archieven zoals ZIP en RAR, uitvoerbare bestanden zoals .exe, enz. bij.

Malware wordt geïnstalleerd wanneer de ontvangers deze bestanden downloaden en openen. Trojans zijn kwaadaardige programma's die pas schade veroorzaken als ze al geïnstalleerd zijn. Zij installeren dan andere malware. Valse updaters infecteren systemen meestal door kwaadaardige software te installeren in plaats van geïnstalleerde programma's bij te werken, of door gebruik te maken van bugs/fouten in verouderde software die op de computer is geïnstalleerd.

Onofficiële activeringstools zijn programma's die zogenaamd betaalde (gelicentieerde) software gratis activeren, maar vaak activeren ze software niet en installeren ze gewoon malware.

Hoe de installatie van malware te voorkomen

De beste manier om bestanden en/of programma's te downloaden is het gebruik van officiële websites en directe downloadlinks. Geen van de andere bovengenoemde bronnen kan worden vertrouwd. E-mails die worden ontvangen van onbekende/verdachte adressen moeten niet worden vertrouwd, vooral als ze een bijlage bevatten.

Open geen bijlagen in dergelijke e-mails zonder er zeker van te zijn dat dit veilig is. Werk alle geïnstalleerde software bij met behulp van geïmplementeerde functies of tools van officiële softwareontwikkelaars. Andere (onofficiële) updaters kunnen worden gebruikt om malware te verspreiden. Hetzelfde geldt voor het activeren van software.

Gebruik geen onofficiële ('cracking') tools - deze zijn illegaal en leiden vaak tot de installatie van kwaadaardige software. Laat een betrouwbaar antivirus- of antispywarepakket installeren en scan het besturingssysteem er regelmatig mee. Als u denkt dat uw computer al geïnfecteerd is, raden wij u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Een andere downloadpagina (tor-browser[.]org) van een getrojaniseerde Tor-browser:

Installer van de getrojaniseerde Tor browser:

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is trojanized Tor browser?

- STAP 1. Handmatige verwijdering van Trojanized Tor browser malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus of anti-malware programma's dit automatisch te laten doen.

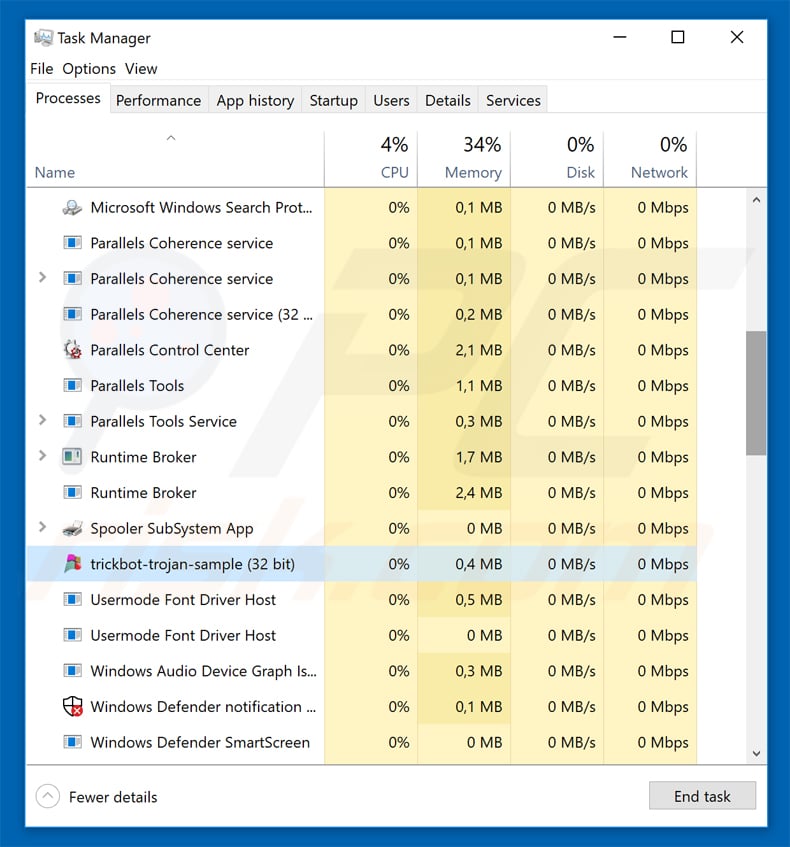

Om deze malware te verwijderen raden wij aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat draait op de computer van een gebruiker:

Als u de lijst met programma's die op uw computer draaien hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet u doorgaan met deze stappen:

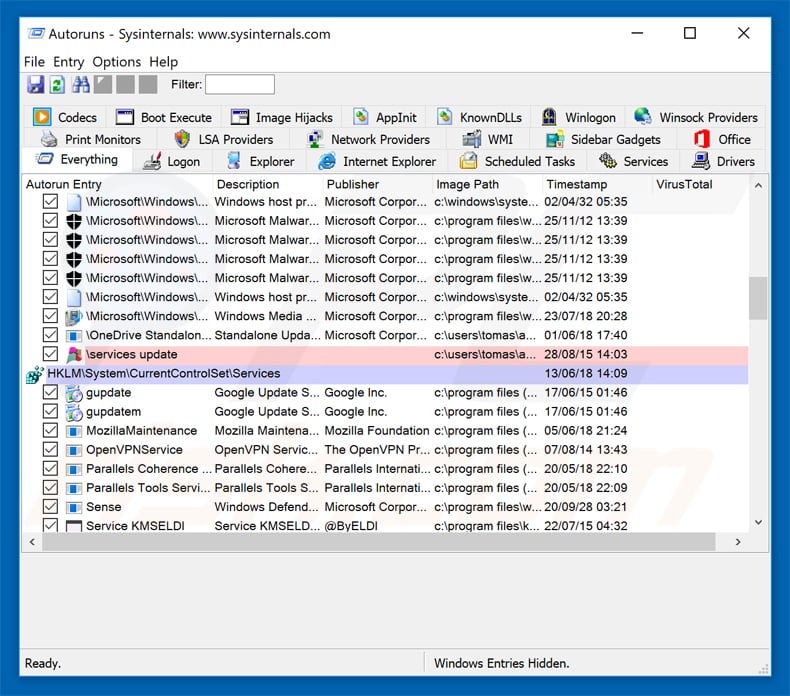

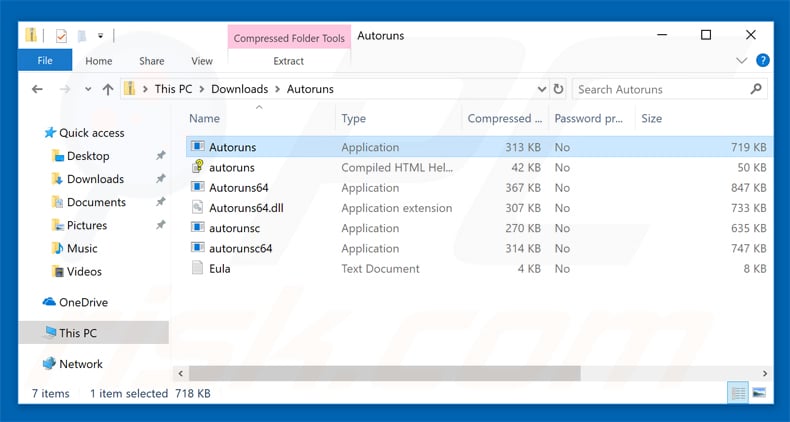

Download een programma genaamd Autoruns. Dit programma toont auto-start toepassingen, register en bestandssysteem locaties:

Download een programma genaamd Autoruns. Dit programma toont auto-start toepassingen, register en bestandssysteem locaties:

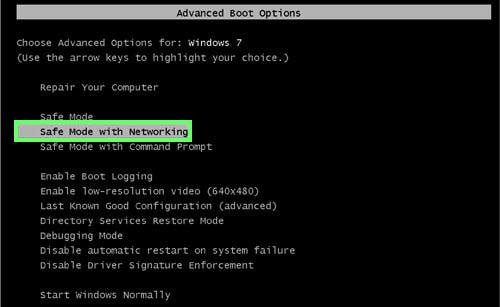

Herstart uw computer in de veilige modus:

Herstart uw computer in de veilige modus:

Windows XP en Windows 7 gebruikers: Start uw computer op in veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstarten van de computer meerdere keren op de F8-toets op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet, en selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die laat zien hoe u Windows 7 opstart in "Veilige modus met netwerkmogelijkheden":

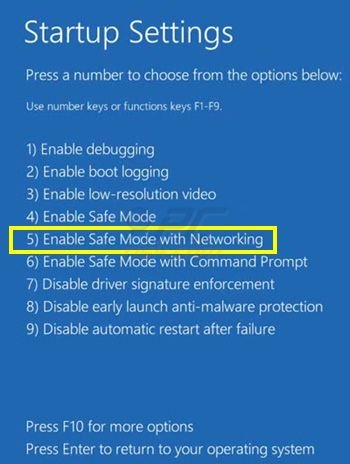

Windows 8 gebruikers: Start Windows 8 is veilige modus met netwerkmogelijkheden - Ga naar het startscherm van Windows 8, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, selecteer in het geopende venster "Algemene pc-instellingen" Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Uw computer zal nu opnieuw opstarten in het menu "Geavanceerde opstartopties". Klik op de knop "Problemen oplossen" en vervolgens op de knop "Geavanceerde opties". Klik in het scherm met geavanceerde opties op "Opstartinstellingen". Klik op de knop "Opnieuw opstarten". Uw PC zal opnieuw opstarten in het scherm Opstartinstellingen. Druk op F5 om op te starten in veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 8 opstart in "Veilige modus met netwerkmogelijkheden":

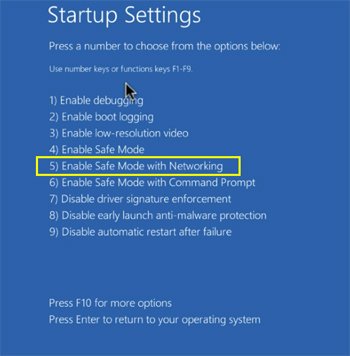

Windows 10 gebruikers: Klik op het Windows logo en selecteer het Power icoon. In het geopende menu klikt u op "Opnieuw opstarten" terwijl u de "Shift"-toets op uw toetsenbord ingedrukt houdt. In het venster "een optie kiezen" klikt u op "Problemen oplossen", vervolgens selecteert u "Geavanceerde opties". Selecteer in het menu "Geavanceerde opties" "Opstartinstellingen" en klik op de knop "Opnieuw opstarten".

In het volgende venster moet u op de toets "F5" op uw toetsenbord klikken. Dit zal uw besturingssysteem opnieuw opstarten in de veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 10 opstart in "Veilige modus met netwerkmogelijkheden":

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

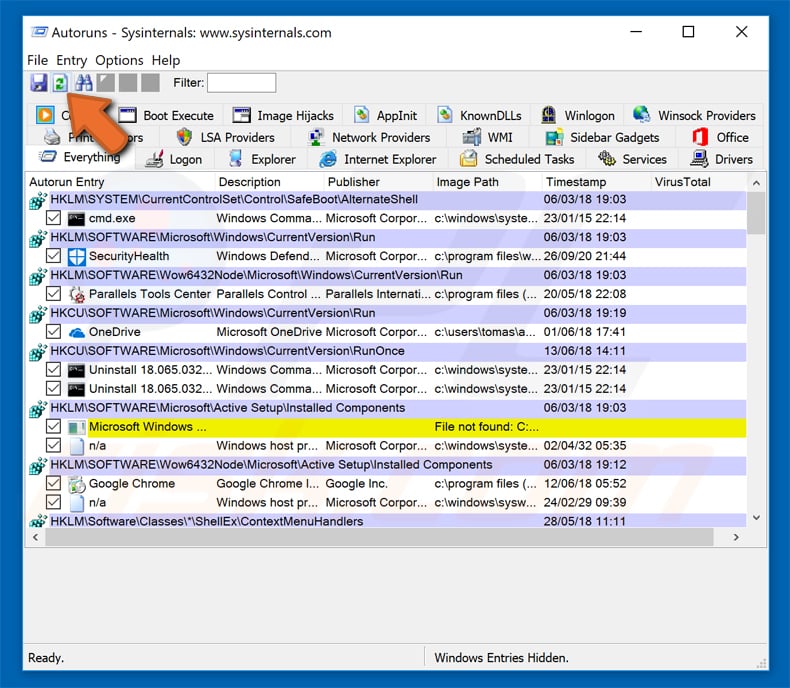

In de Autoruns toepassing, klik op "Opties" aan de bovenkant en schakel de opties "Lege locaties verbergen" en "Windows Entries verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

In de Autoruns toepassing, klik op "Opties" aan de bovenkant en schakel de opties "Lege locaties verbergen" en "Windows Entries verbergen" uit. Klik na deze procedure op het pictogram "Vernieuwen".

Bekijk de lijst die door de Autoruns toepassing wordt gegeven en zoek het malware bestand dat u wilt verwijderen.

Bekijk de lijst die door de Autoruns toepassing wordt gegeven en zoek het malware bestand dat u wilt verwijderen.

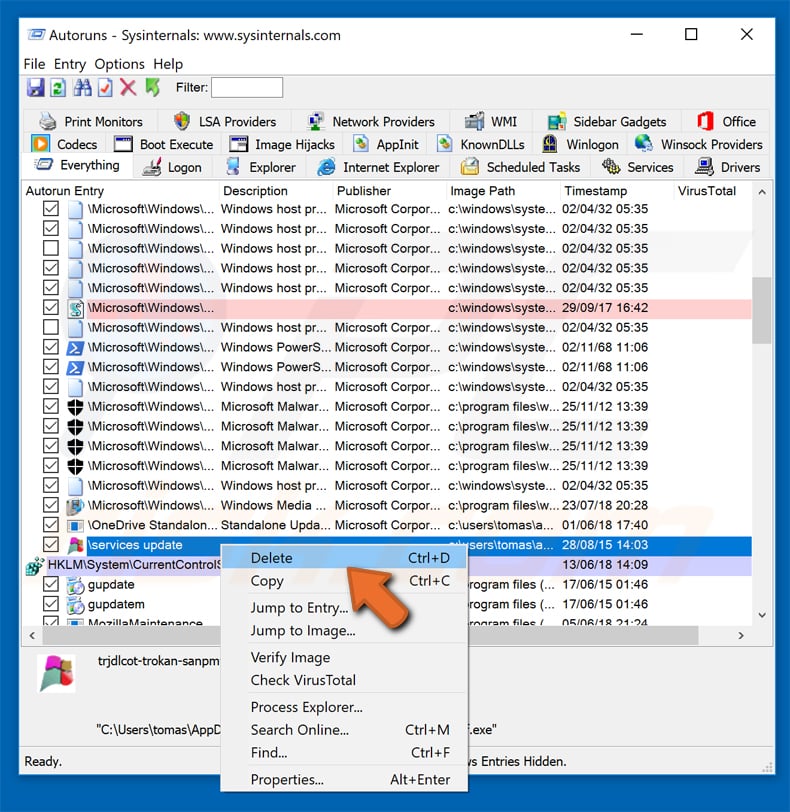

U moet het volledige pad en de naam ervan opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het heel belangrijk om te vermijden dat u systeembestanden verwijdert. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u "Verwijderen".

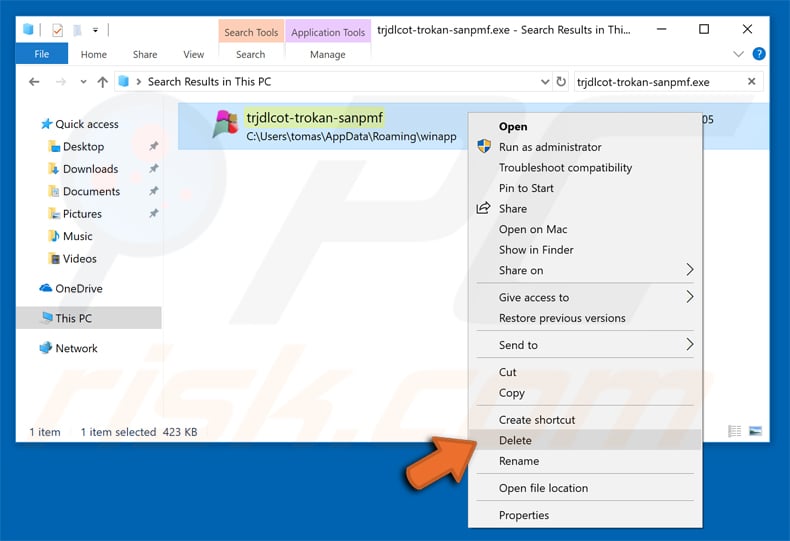

Nadat u de malware hebt verwijderd via de Autoruns-toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij het volgende opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Herstart uw computer in de normale modus. Het volgen van deze stappen zou alle malware van uw computer moeten verwijderen. Merk op dat handmatige bedreiging verwijdering vereist geavanceerde computer vaardigheden. Als u niet over deze vaardigheden beschikt, laat het verwijderen van malware dan over aan antivirus- en antimalwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om besmetting te voorkomen dan te proberen malware later te verwijderen. Om uw computer veilig te houden, installeert u de laatste updates van het besturingssysteem en gebruikt u antivirussoftware.

Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden wij u aan uw computer te scannen met Combo Cleaner Antivirus voor Windows.

Veelgestelde vragen (FAQ)

Ik heb een Trojan Tor webbrowser gedownload en geïnstalleerd, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

Nee, deze browser kan worden verwijderd met behulp van antivirussoftware of handmatig.

Wat zijn de grootste problemen die malware kan veroorzaken?

Malware kan worden ontworpen om gevoelige informatie te stelen (bijv. creditcardgegevens, inloggegevens, sofinummers, enz.), bestanden te versleutelen, cryptocurrency te minen, computers toe te voegen aan botnets, extra malware te injecteren, en meer.

Wat is het doel van een getrojaniseerde Tor-browser?

Deze browser injecteert diverse inhoud en verschillende scripts op pagina's die ermee worden geopend. Geïnjecteerde scripts kunnen bezochte pagina's wijzigen. Gewijzigde websites kunnen worden gebruikt om gegevens op formulieren te stelen, inhoud toe te voegen of te verbergen, valse berichten te tonen, en meer. Het is bekend dat deze getrojaniseerde browser voornamelijk wordt gebruikt om cryptocurrency te stelen (door het verwisselen van crypto wallets).

Hoe heb ik een getrojaniseerde Tor webbrowser geïnstalleerd?

De getrojaniseerde Tor browser wordt gepromoot op torpoect[.]org en tor-browser[.]org (en mogelijk andere) pagina's. Deze pagina's worden gepromoot op verschillende Russische forums. Gebruikers installeren het na gebruik van een installatieprogramma dat van die pagina's is gedownload.

Beschermt Combo Cleaner mij tegen malware?

Ja, Combo Cleaner kan bijna alle bekende malware detecteren en verwijderen. Hoogwaardige malware verbergt zich meestal diep in het besturingssysteem. Daarom moeten computers worden gescand met een volledige scan om high-end malware te verwijderen.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie