Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat is RustyBuer malware?

RustyBuer is de naam van een nieuwe variant van de Buer loader. Het belangrijkste verschil tussen de nieuwe en de oorspronkelijke variant is dat de ene is geschreven in de multi-paradigma programmeertaal Rust, en de andere in de programmeertaal C. Zowel RustyBuer als Buer functioneren als loaders - ze infecteren computers met andere malware.

RustyBuer in detail

Het is waarschijnlijk dat RustyBuer en de oorspronkelijke versie in verschillende talen zijn geschreven, want door de nieuwe variant in de taal Rust te ontwikkelen, geven cybercriminelen het de mogelijkheid om anti-malwaredetecties te omzeilen die zijn gebaseerd op kenmerken van de malware die in de taal C is geschreven.

RustyBuer heeft verschillende opties voor het downloaden en uitvoeren van een payload (kwaadaardige software installeren). Sommige van RustyBuer's samples werden (of worden nog steeds) gebruikt om Cobalt Strike Beacon te verspreiden als een second-stage payload, wat betekent dat cybercriminelen mogelijk toegang tot geïnfecteerde machines verkopen op het dark web, hackerforums.

Het is bekend dat RustyBuer al werd gebruikt om meer dan één ransomware-stam te verspreiden. Ransomware is een type malware dat gegevens versleutelt (bestanden vergrendelt) en een bericht genereert waarin losgeld wordt geëist met instructies over hoe te betalen voor het ontsleutelen van de gegevens.

Het is vermeldenswaard dat RustyBuer kan controleren op geïnstalleerde virtuele machines om te voorkomen dat ze worden onderzocht door malware-analisten. Het is zeer waarschijnlijk dat cybercriminelen achter RustyBuer hun malware blijven verbeteren, zodat deze moeilijker te detecteren zou kunnen zijn door beveiligingsleveranciers.

Samenvattend is het bekend dat de nieuwe Buer-loadervariant al werd gebruikt om Cobalt Strike Beacon en meerdere ransomware-stammen te verspreiden. Aangezien RustyBuer over talrijke opties beschikt om een payload te downloaden en uit te voeren, zou deze malware ook kunnen worden gebruikt om andere kwaadaardige software te verspreiden.

Meer voorbeelden van malware die is ontworpen om andere software van dit type te verspreiden zijn BazarLoader, HimeraLoader en AbSent-Loader. Het is gebruikelijk dat loaders in staat zijn detectie te omzeilen, waardoor ze malware kunnen verspreiden zonder te worden gedetecteerd en verwijderd door geïnstalleerde anti-virusoplossingen.

| Naam | RustyBuer loader |

| Threat Type bedreiging | Malware loader |

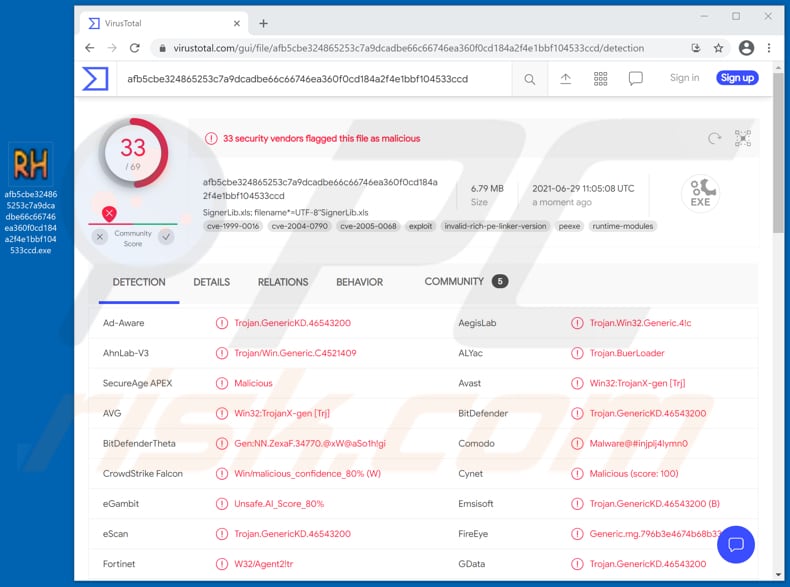

| Detectienamen | Avast (Win32:TrojanX-gen [Trj]), BitDefender (Trojan.GenericKD.46543200), Emsisoft (Trojan.GenericKD.46543200 (B)), Kaspersky (HEUR:Trojan.Win32.Agent2.gen), Microsoft (Trojan:Win32/Casdet!rfn), volledige lijst (VirusTotal) |

| Payload | Cobalt Strike Beacon, ransomware en mogelijk andere malware |

| Symptomen | Loaders zijn ontworpen om stiekem te infiltreren in de computer van het slachtoffer en onopgemerkt te blijven, zodat er geen bijzondere symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| Verpreidingsmethodes | Geïnfecteerde e-mailbijlagen, kwaadaardige online advertenties, social engineering, software 'cracks'. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer toegevoegd aan een botnet. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

RustyBuer in het algemeen

Samenvattend is het bekend dat de nieuwe Buer loader variant reeds gebruikt werd om Cobalt Strike Beacon en meerdere ransomware stammen te verspreiden. Aangezien RustyBuer over talrijke opties beschikt om een payload te downloaden en uit te voeren, zou deze malware ook kunnen worden gebruikt om andere kwaadaardige software te verspreiden.

Meer voorbeelden van malware die is ontworpen om andere software van dit type te verspreiden zijn BazarLoader, HimeraLoader en AbSent-Loader. Het is gebruikelijk dat loaders in staat zijn detectie te omzeilen, waardoor ze malware kunnen verspreiden zonder te worden gedetecteerd en verwijderd door geïnstalleerde anti-virusoplossingen.

Hoe heeft RustyBuer mijn computer geïnfiltreerd?

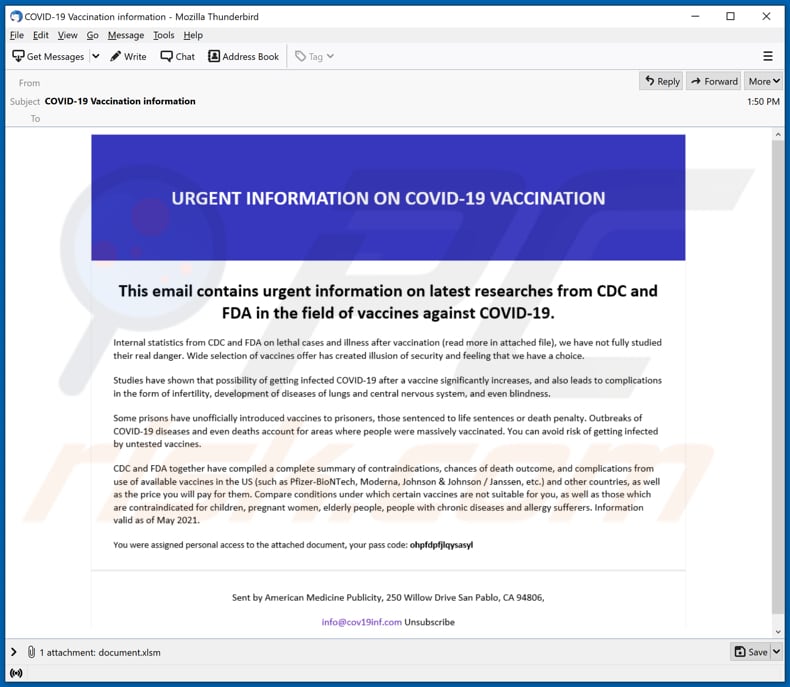

Uit onderzoek blijkt dat RustyBuer wordt verspreid via e-mails die zijn vermomd als e-mails met informatie over COVID-19-vaccinatie. Het is niet de eerste keer dat cybercriminelen misbruik maken van de coronavirusziekte om persoonlijke informatie of geld te stelen of kwaadaardige software te verspreiden.

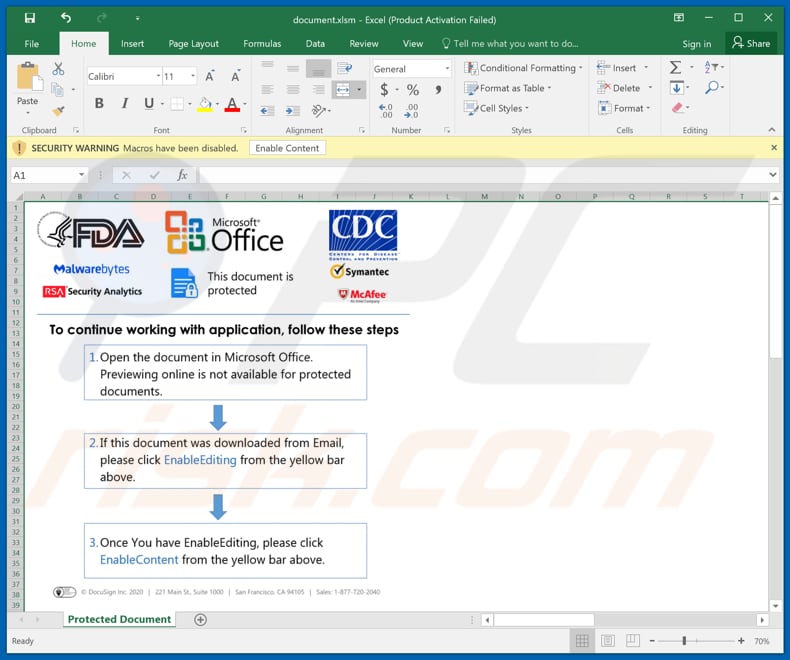

Zoals geschreven in deze specifieke e-mail, hebben CDC en FDA een volledig overzicht samengesteld met informatie over contra-indicaties, complicaties die kunnen worden veroorzaakt door vaccins die beschikbaar zijn in de Verenigde Staten. Het hoofddoel van deze e-mail is de ontvangers te verleiden tot het openen van het bijgevoegde Microsoft Excel-document en daarin macro in te schakelen (bewerking/inhoud mogelijk maken).

Wanneer gebruikers macro's inschakelen in kwaadaardige MS Office-documenten, staan zij toe dat deze documenten de infectieketen starten. Het is belangrijk te vermelden dat schadelijke documenten die worden geopend met oudere MS Office-versies (uitgebracht vóór het jaar 2010) niet beschikken over de modus "Protected View" - ze infecteren computers automatisch.

Vermeldenswaard is dat cybercriminelen PDF-documenten, JavaScript-bestanden, uitvoerbare bestanden zoals EXE, archiefbestanden zoals ZIP, RAR en andere bestanden kunnen gebruiken om ook malware via e-mail te leveren. Meestal vermommen ze hun e-mails als belangrijke, officiële e-mails van legitieme bedrijven, organisaties (bijvoorbeeld, CDF, FDA).

Hoe voorkomt u de installatie van malware?

Software en bestanden moeten worden gedownload van legitieme websites en via directe koppelingen. Het wordt aanbevolen om het gebruik van Peer-to-Peer netwerken, onofficiële websites, downloadprogramma's van derden, onofficiële sites, installatieprogramma's van derden en andere van dit soort bronnen voor het downloaden of installeren van programma's te vermijden.

Het besturingssysteem en de daarop geïnstalleerde programma's moeten worden bijgewerkt en geactiveerd met geïmplementeerde functies of hulpmiddelen die door hun officiële ontwikkelaars worden geleverd. Het is gebruikelijk dat onofficiële activeringsprogramma's ('cracking') en updaters van derden malware bevatten die erin verborgen zit. Bovendien is het niet legaal om gelicentieerde programma's te activeren met verschillende tools van derden.

Bijlagen en websitelinks in irrelevante e-mails van verdachte, onbekende afzenders mogen niet worden geopend zonder ze eerst zorgvuldig te onderzoeken. Het is gebruikelijk dat cybercriminelen dergelijke e-mails gebruiken als hulpmiddelen om hun malware af te leveren. Het is vermeldenswaard dat ze hun e-mails vaak vermommen als belangrijk, officieel, enzovoort.

Daarnaast wordt aanbevolen om een betrouwbare antivirus- of antispyware-software op het besturingssysteem te installeren en daarmee regelmatig virusscans uit te voeren. Als u denkt dat uw computer al geïnfecteerd is, raden wij u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

E-mail met bestand ontworpen om RustyBuer te installeren:

Tekst in deze e-mail:

Subject: COVID-19 Vaccination information

URGENT INFORMATION ON COVID-19 VACCINATION

This email contains urgent information on latest researches from CDC and FDA in the field of vaccines against COVID-19.

Internal statistics from CDC and FDA on lethal cases and illness after vaccination (read more in attached file), we have not fully studied their real danger. Wide selection of vaccines offer has created illusion of security and feeling that we have a choice.

Studies have shown that possibility of getting infected COVID-10 after a vaccine significantly increases, and also leads to complications in the form of infertility, development of diseases of lungs and central nervous system, and even blindness.

Some prisons have unofficially introduced vaccines to prisoners, those sentenced to life sentences or death penalty. Outbreaks of COVID-19 diseases and even deaths account for areas where people were massively vaccinated. You can avoid risk of getting infected by untested vaccines.

CDC and FDA together have compiled a complete summary of contraindications, chances of death outcome, and complications from use of available vaccines in the US (such as Pfizer-BioNTech, Moderna, Johnson & Johnson / Janssen, etc.) and other countries, as well as the price you will pay for them. Compare conditions under which certain vaccines are not suitable for you, as well as those which are contraindicated for children, pregnant women, elderly people, people with chronic diseases and allergy sufferers. Information valid as of May 2021.

You were assigned personal access to the attached document, your pass code: ohpfdpfjlqysasyl

Sent by American Medicine Publicity, 250 Willow Drive San Pablo, CA 94806,

info@cov19inf.com Unsubscribe

Kwaadaardige bijlage die RustyBuer verspreidt:

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is RustyBuer?

- STAP 1. Verwijder RustyBuer malware handmatig.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware manueel?

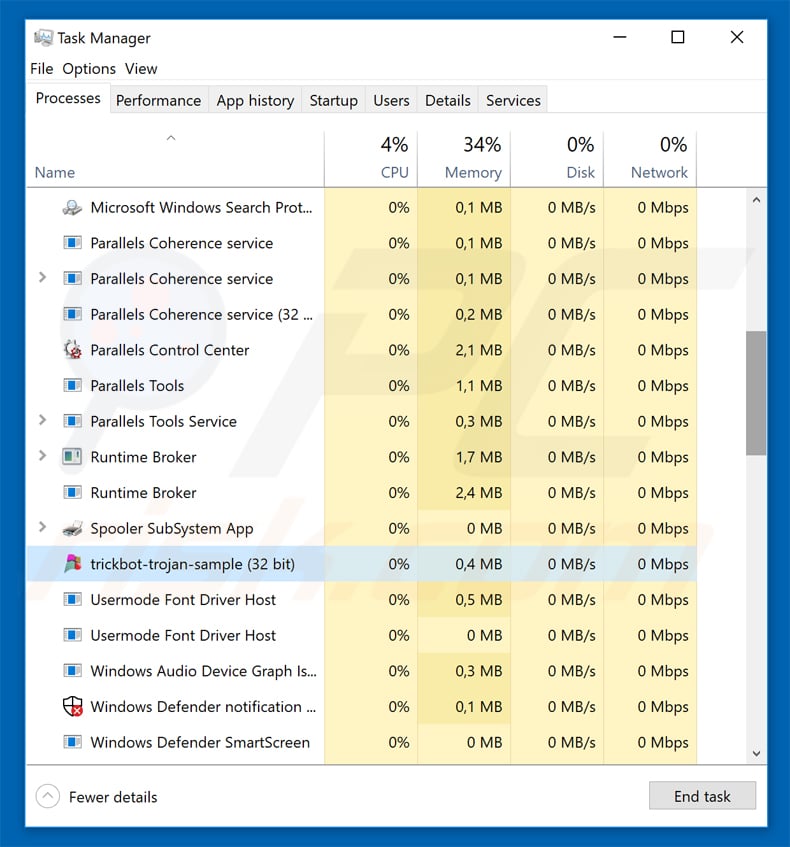

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus of anti-malware programma's dit automatisch te laten doen. Om deze malware te verwijderen raden wij u aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat draait op de computer van een gebruiker:

Als u de lijst met programma's die op uw computer draaien hebt gecontroleerd, bijvoorbeeld met taakbeheer, en een programma hebt gevonden dat er verdacht uitziet, moet u verdergaan met deze stappen:

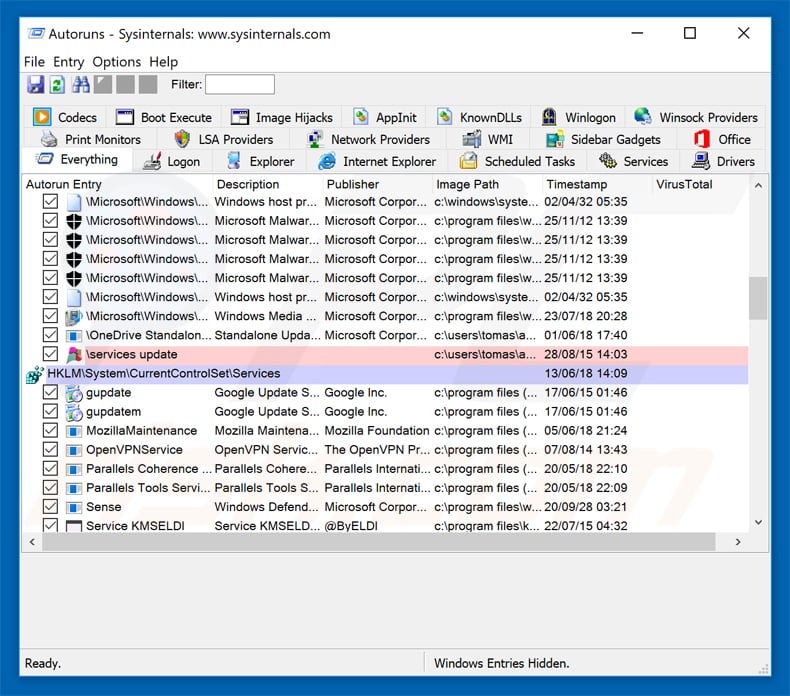

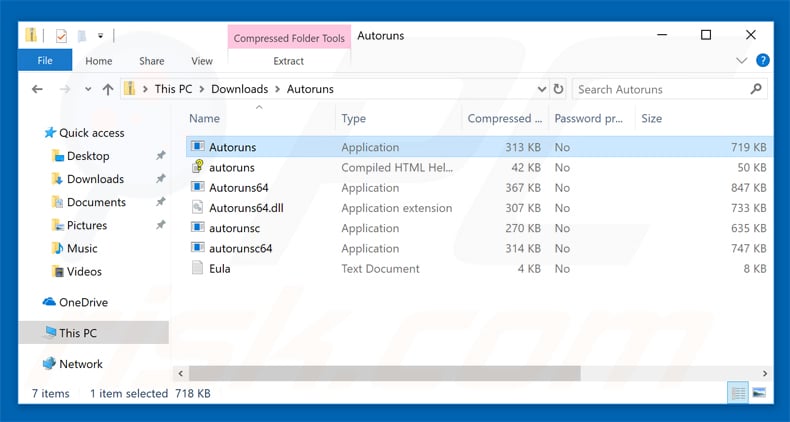

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

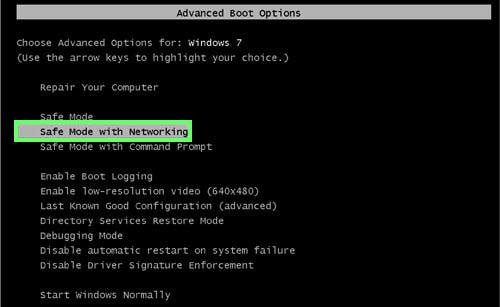

Herstart uw computer in Veilige modus:

Herstart uw computer in Veilige modus:

Windows XP en Windows 7 gebruikers: Start uw computer in veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstarten van uw computer meerdere malen op de toets F8 op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die toont hoe Windows 7 op te starten in "Veilige modus met netwerkmogelijkheden":

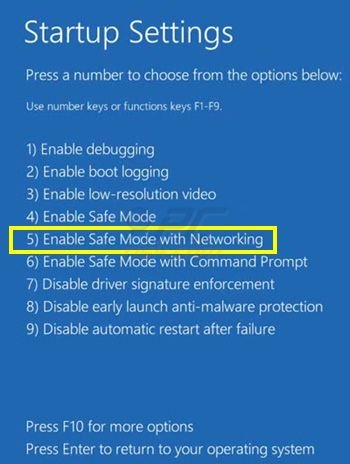

Windows 8 gebruikers: Windows 8 starten in veilige modus met netwerkmogelijkheden - Ga naar het startscherm van Windows 8, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, in het geopende venster "Algemene pc-instellingen" selecteert u Geavanceerd opstarten. Klik op de knop "Nu opnieuw opstarten". Uw computer zal nu opnieuw opstarten in het "Geavanceerde opstartopties menu". Klik op de knop "Problemen oplossen", en vervolgens op de knop "Geavanceerde opties". In het scherm met geavanceerde opties klikt u op "Opstartinstellingen". Klik op de knop "Herstarten". Uw PC zal opnieuw opstarten in het scherm "Opstartinstellingen". Druk op F5 om op te starten in Veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 8 opstart in "Veilige modus met netwerkmogelijkheden":

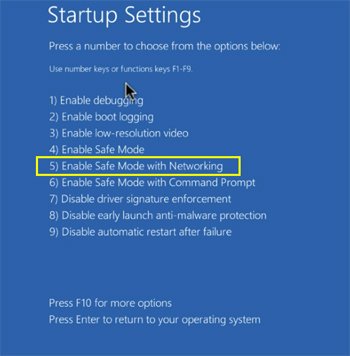

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het pictogram Power. Klik in het geopende menu op "Herstart" terwijl u de "Shift"-toets op uw toetsenbord ingedrukt houdt. In het venster "Kies een optie" klikt u op "Problemen oplossen", vervolgens selecteert u "Geavanceerde opties". In het menu "Geavanceerde opties" selecteert u "Opstartinstellingen" en klikt u op de knop "Herstarten". In het volgende venster moet u op de toets "F5" op uw toetsenbord klikken. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerkmogelijkheden.

Video die laat zien hoe u Windows 10 opstart in "Veilige modus met netwerkmogelijkheden":

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

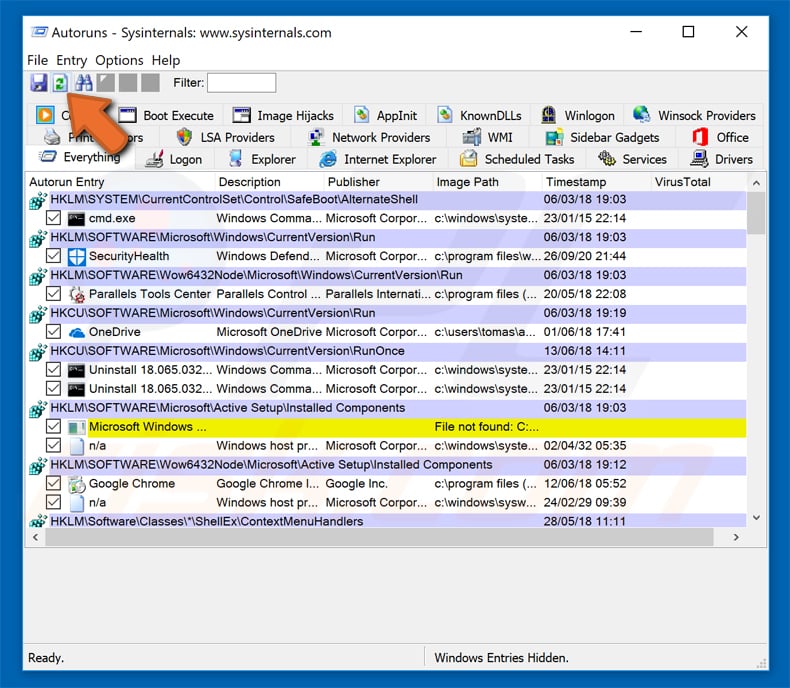

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Lege Locaties Verbergen" en "Windows Entries Verbergen" opties. Klik na deze procedure op het pictogram "Vernieuwen".

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Lege Locaties Verbergen" en "Windows Entries Verbergen" opties. Klik na deze procedure op het pictogram "Vernieuwen".

Check de lijst die door de Autoruns toepassing wordt weergegeven en zoek het malware bestand dat u wilt elimineren.

Check de lijst die door de Autoruns toepassing wordt weergegeven en zoek het malware bestand dat u wilt elimineren.

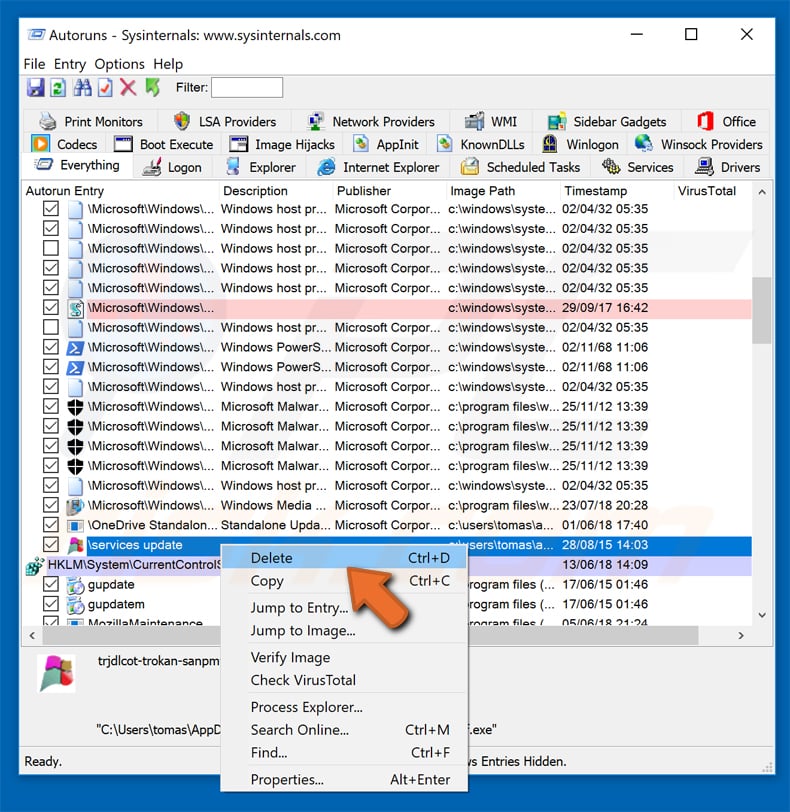

U moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het zeer belangrijk om te vermijden dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam ervan en kiest u "Verwijderen".

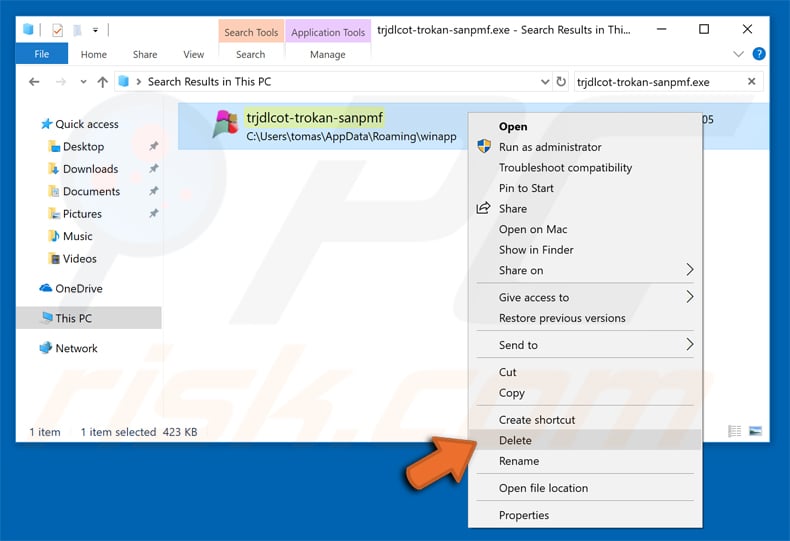

Na het verwijderen van de malware via de Autoruns toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij het volgende opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Herstart uw computer in de normale modus. Het volgen van deze stappen zou alle malware van uw computer moeten verwijderen. Merk op dat het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist. Als u deze vaardigheden niet hebt, laat malwareverwijdering dan over aan antivirus- en anti-malwareprogramma's. Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om infectie te voorkomen dan te proberen later malware te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates voor het besturingssysteem en gebruikt u antivirussoftware.

Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden wij u aan uw computer te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie