Vertrouw de Your cloud storage was compromised scam niet

Phishing/OplichtingOok bekend als: mogelijke malware infecties

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Handleiding om de Your cloud storage was compromised email scam te verwijderen

Wat is Your cloud storage was compromised email scam?

Meestal beweren oplichters achter sextortion scam e-mails dat ze compromitterende foto's of video's van de ontvanger hebben en eisen ze betaling voor het niet vrijgeven van die foto's of video's. In de meeste gevallen beweren de oplichters dat ze de webcam van de ontvanger hebben gebruikt om aan compromitterend materiaal te komen. Het belangrijkste doel van dergelijke oplichting is de ontvanger te laten geloven dat compromitterend materiaal naar andere mensen (bv. familie, vrienden, collega's) zal worden gestuurd of op het internet zal worden gepubliceerd als hij of zij het losgeld niet betaalt.

Oplichters achter deze specifieke sextortion scam beweren dat de Cloud opslag van de ontvanger is getroffen en dat alle gegevens die daarop zijn opgeslagen zijn gekopieerd. Ze beweren ook dat de gekopieerde gegevens foto's, documenten, contacten en andere gegevens bevatten, waaronder verwijderde bestanden. Hun belangrijkste doel is de ontvanger te laten geloven dat alle gegevens zullen worden gedeeld met derden als hij/zij geen $2000 in Bitcoins overmaakt naar het opgegeven BTC wallet adres. Bovendien beweren de oplichters dat de betaling zo snel mogelijk moet gebeuren omdat de ontvanger na verloop van tijd drie keer meer zal moeten betalen. Het is belangrijk te vermelden dat oplichters de echte wachtwoorden van de ontvanger in hun sextortion e-mails kunnen opnemen om de ontvanger te laten geloven dat een computer gehackt is. Het is gebruikelijk dat de bijgevoegde wachtwoorden oud zijn. Oplichters halen ze van hackerforums of andere plaatsen op het internet waar cybercriminelen informatie publiceren die is vrijgegeven na een of ander datalek. Als het bijgevoegde wachtwoord niet oud is, moet het zo snel mogelijk worden gewijzigd. Anders kunnen sommige accounts worden gestolen. Een ander belangrijk detail van sextortion scams is dat scammers spoofingtechnieken kunnen gebruiken om het adres van de afzender te vervalsen. Meestal maken ze het adres van de afzender en dat van de ontvanger hetzelfde om de ontvanger te laten denken dat de e-mailaccount gehackt is.

| Naam | Your cloud storage was compromised email scam |

| Type bedreiging | Phishing, Scam, Social Engineering, Fraude |

| Valse Claim | De Cloud-opslag van de ontvanger is gecompromitteerd |

| Losgeld bedrag | $2000 in Bitcoins |

| Cyber Crimineel Cryptowallet Adress | 13gdUqbxkC2TQPmaHLuMsTatATz6jHCwkp |

| Symptomen | Ongeautoriseerde online aankopen, gewijzigde wachtwoorden voor online accounts, identiteitsdiefstal, illegale toegang tot de computer. |

| Verspreidingsmethodes | Misleidende e-mails, bedrieglijke online pop-up advertenties, zoekmachine vergiftigingstechnieken, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privé-informatie, geldverlies, identiteitsdiefstal. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Meer voorbeelden van sextortion scams zijn "This Is Not A Formal Email Scam", "I Have To Share Bad News With You", "I Monitored Your Device On The Net For A Long Time". In de regel proberen deze oplichters nietsvermoedende ontvangers geld te laten betalen voor niet-bestaande foto's of video's (om de ontvangers zo ver te krijgen dat ze hun bluf afblazen). Het is belangrijk te vermelden dat e-mail kan worden gebruikt als kanaal om kwaadaardige software te verspreiden. Een paar voorbeelden van kwaadaardige e-mails zijn "Contract Agreement Email Virus" en "Order Confirmation Email Virus".

Hoe infecteren spamcampagnes computers?

In het algemeen bevatten e-mails die worden gebruikt om malware te verspreiden, schadelijke bestanden (bijlagen) of links. In de meeste gevallen doen cybercriminelen achter deze e-mails zich voor als legitieme bedrijven, organisaties of andere entiteiten (ze gebruiken hun echte logo's, namen, adressen, enz.). Hun belangrijkste doel is om ontvangers te verleiden tot het downloaden en openen van een schadelijk bestand. Bijvoorbeeld een kwaadaardig Microsoft Office-document, JavaScript-bestand, ZIP, RAR of een ander archiefbestand, PDF-documenten, EXE of een ander uitvoerbaar bestand. Meestal infecteren gebruikers computers na het openen van een schadelijk bestand. Hoewel, kwaadaardige documenten geopend met Microsoft Office 2010 (en nieuwere versies) installeren geen malware tenzij gebruikers macro's inschakelen (bewerken/inhoud). Als ze worden geopend met oudere MS Office-versies, installeren die documenten automatisch malware omdat ze niet beschikken over de "Beveiligde weergave"-modus.

Hoe voorkomt u de installatie van malware?

Het wordt sterk afgeraden om bestanden (bijlagen) of websitelinks in irrelevante e-mails te openen. Vooral wanneer dergelijke e-mails afkomstig zijn van verdachte, onbekende afzenders. Het is belangrijk om te onthouden dat kwaadaardige e-mails vermomd zijn als officiële e-mails van legitieme bedrijven. Bovendien moeten bestanden en software worden gedownload van officiële pagina's en via directe downloadlinks. Het is niet veilig om dubieuze kanalen zoals onofficiële pagina's, downloaders van derden, Peer-to-Peer netwerken, enz. te gebruiken om bestanden of programma's te downloaden. Een ander belangrijk ding is het correct updaten en activeren van software. Dit moet worden gedaan met behulp van geïmplementeerde functies of hulpmiddelen die door de officiële ontwikkelaars worden geleverd. Het is heel gebruikelijk dat onofficiële tools van derden kwaadaardig zijn (ontworpen om malware te installeren). Ook is het niet legaal om 'cracking' tools te gebruiken om software te activeren of om gehackte ('gekraakte') software te gebruiken. Daarnaast is het raadzaam om een computer regelmatig te scannen op bedreigingen en dit te doen met een betrouwbare antivirus of en anti-spyware software. Als u al kwaadaardige bijlagen hebt geopend, raden wij u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

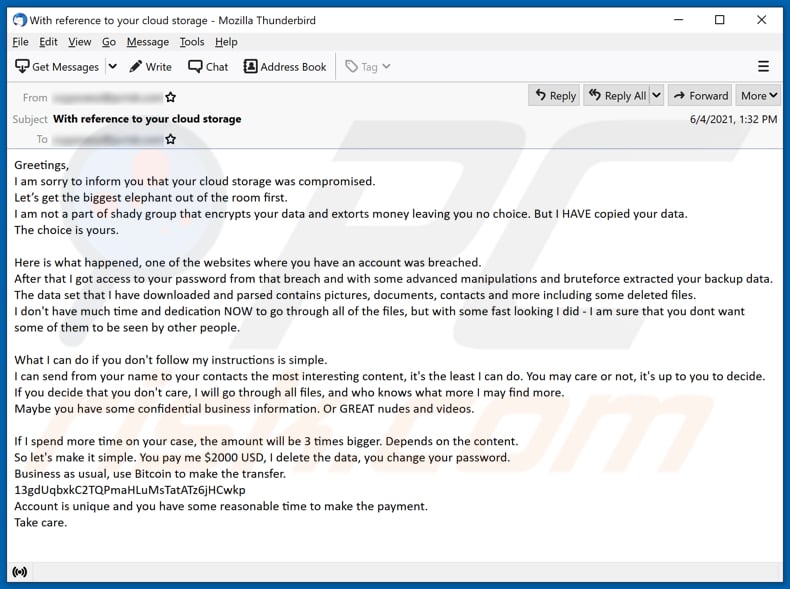

Weergegeven tekst in de Your cloud storage was compromised email scam:

Subject: With reference to your cloud storage

Greetings,

I am sorry to inform you that your cloud storage was compromised.

Let’s get the biggest elephant out of the room first.

I am not a part of shady group that encrypts your data and extorts money leaving you no choice. But I HAVE copied your data.

The choice is yours.Here is what happened, one of the websites where you have an account was breached.

After that I got access to your password from that breach and with some advanced manipulations and bruteforce extracted your backup data.

The data set that I have downloaded and parsed contains pictures, documents, contacts and more including some deleted files.

I don't have much time and dedication NOW to go through all of the files, but with some fast looking I did - I am sure that you dont want some of them to be seen by other people.What I can do if you don't follow my instructions is simple.

I can send from your name to your contacts the most interesting content, it's the least I can do. You may care or not, it's up to you to decide.

If you decide that you don't care, I will go through all files, and who knows what more I may find more.

Maybe you have some confidential business information. Or GREAT nudes and videos.If I spend more time on your case, the amount will be 3 times bigger. Depends on the content.

So let's make it simple. You pay me $2000 USD, I delete the data, you change your password.

Business as usual, use Bitcoin to make the transfer.

13gdUqbxkC2TQPmaHLuMsTatATz6jHCwkp

Account is unique and you have some reasonable time to make the payment.

Take care.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is Your cloud storage was compromised email scam?

- STAP 1. Handmatig verwijderen van malware infecties.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijdert u malware handmatig?

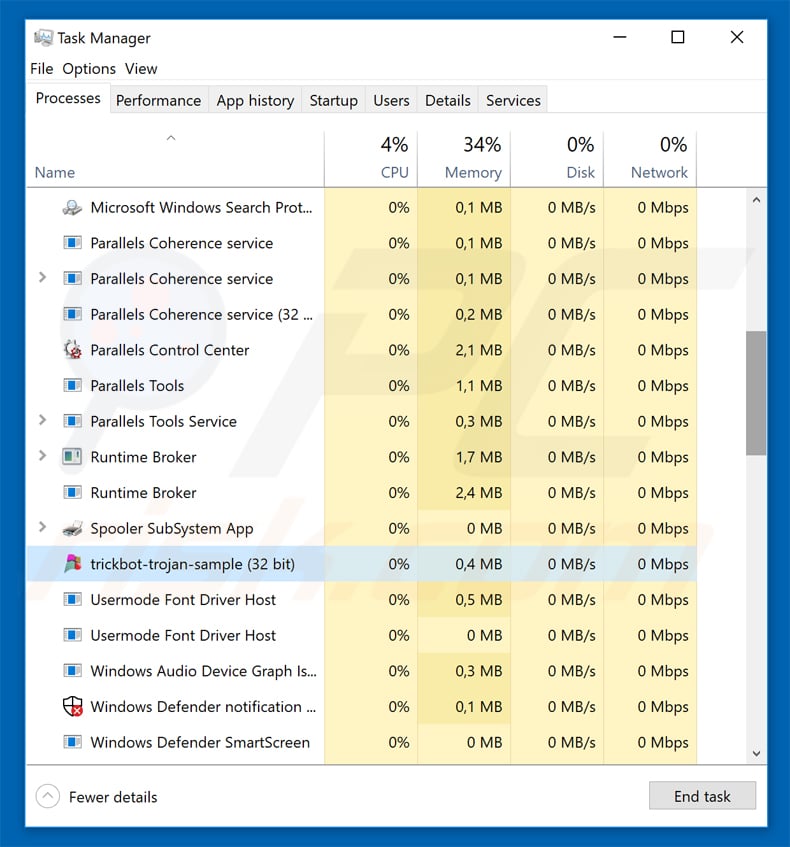

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus of anti-malware programma's dit automatisch te laten doen. Om deze malware te verwijderen raden wij u aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat draait op de computer van een gebruiker:

Als u de lijst met programma's die op uw computer draaien hebt gecontroleerd, bijvoorbeeld met taakbeheer, en een programma hebt gevonden dat er verdacht uitziet, moet u verdergaan met deze stappen:

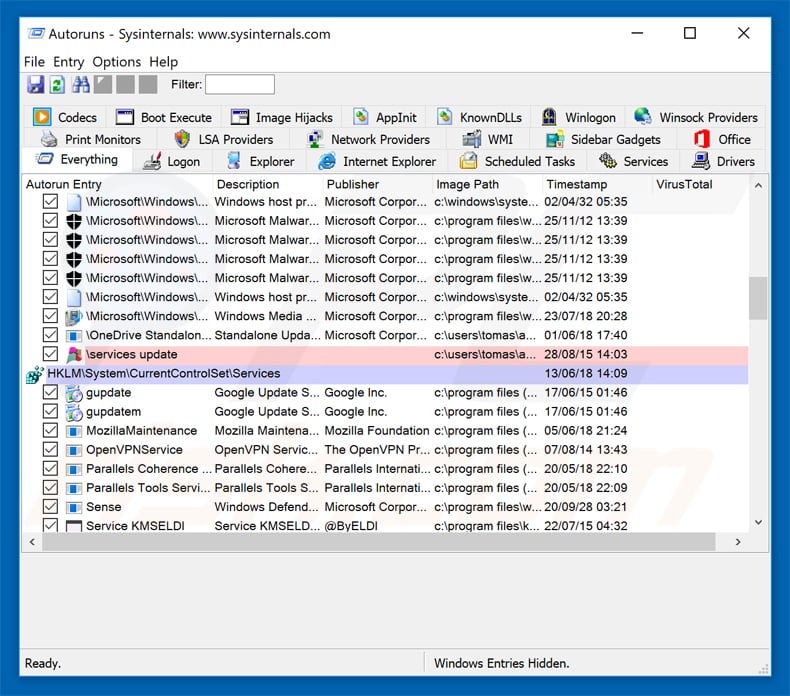

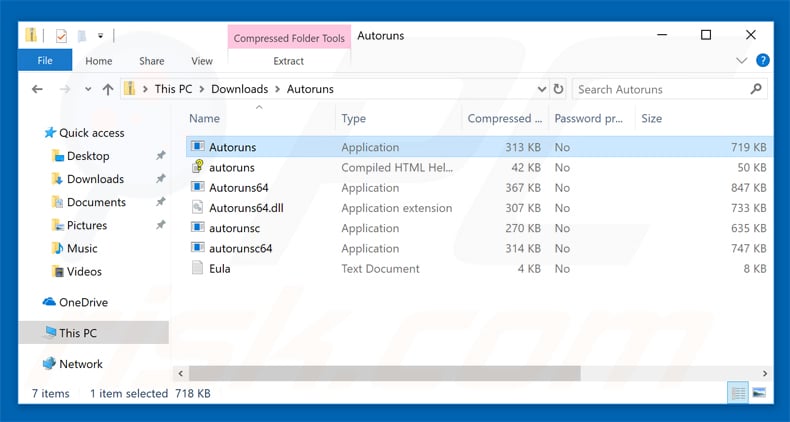

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

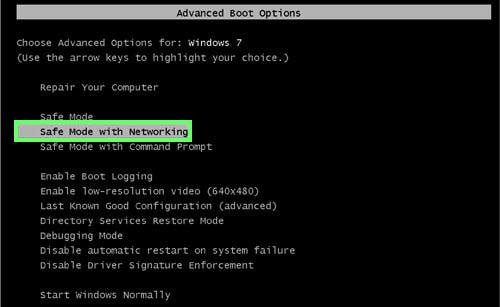

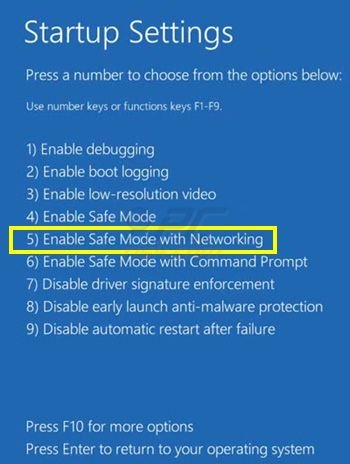

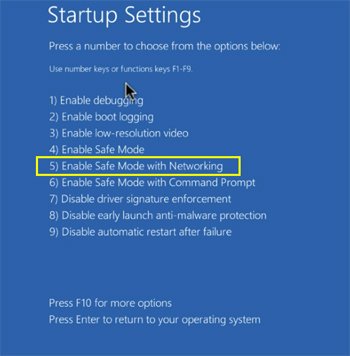

Start uw computer opnieuw op in de veilige modus:

Start uw computer opnieuw op in de veilige modus:

Windows XP en Windows 7 gebruikers: Start uw computer in veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstarten van uw computer meerdere malen op de toets F8 op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die toont hoe Windows 7 op te starten in "Veilige modus met netwerkmogelijkheden":

Windows 8 gebruikers: Windows 8 starten in veilige modus met netwerkmogelijkheden - Ga naar het startscherm van Windows 8, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, in het geopende venster "Algemene pc-instellingen" selecteert u Geavanceerd opstarten. Klik op de knop "Nu opnieuw opstarten". Uw computer zal nu opnieuw opstarten in het "Geavanceerde opstartopties menu". Klik op de knop "Problemen oplossen", en vervolgens op de knop "Geavanceerde opties". In het scherm met geavanceerde opties klikt u op "Opstartinstellingen". Klik op de knop "Herstarten". Uw PC zal opnieuw opstarten in het scherm "Opstartinstellingen". Druk op F5 om op te starten in Veilige modus met netwerkmogelijkheden.

Video die toont hoe Windows 8 op te starten in "Veilige modus met netwerkmogelijkheden":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het pictogram Power. Klik in het geopende menu op "Herstarten" terwijl u de "Shift"-toets op uw toetsenbord ingedrukt houdt. In het venster "Kies een optie" klikt u op "Problemen oplossen", vervolgens selecteert u "Geavanceerde opties". In het menu "Geavanceerde opties" selecteert u "Opstartinstellingen" en klikt u op de knop "Herstarten". In het volgende venster moet u op de toets "F5" op uw toetsenbord klikken. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerkmogelijkheden.

Video die toont hoe Windows 10 te starten in "Veilige modus met netwerkmogelijkheden":

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

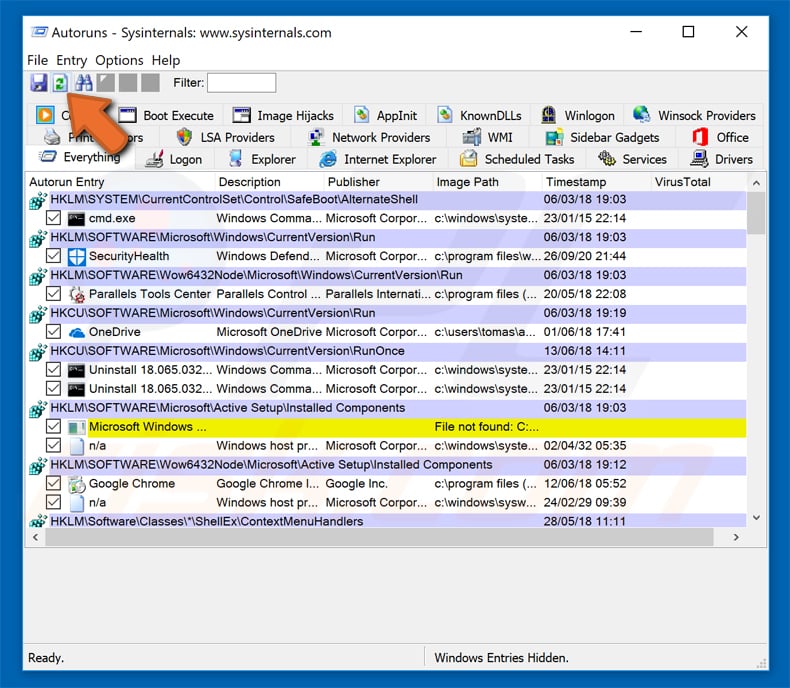

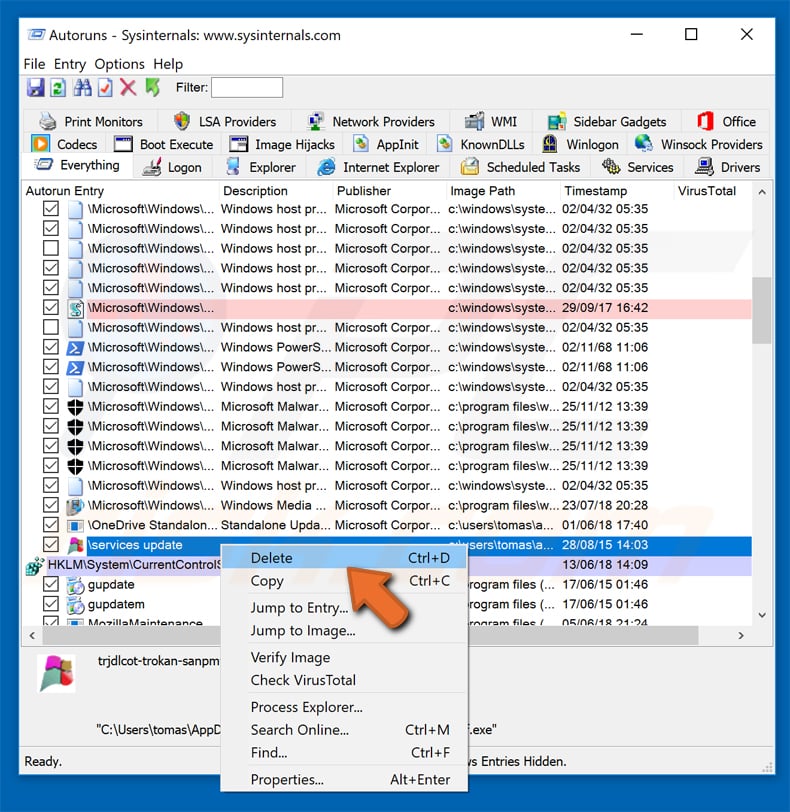

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Lege Locaties Verbergen" en "Windows Entries Verbergen" opties. Klik na deze procedure op het pictogram "Vernieuwen".

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Lege Locaties Verbergen" en "Windows Entries Verbergen" opties. Klik na deze procedure op het pictogram "Vernieuwen".

Check de lijst die door de Autoruns toepassing en zoek het malware bestand dat u wilt verwijderen.

Check de lijst die door de Autoruns toepassing en zoek het malware bestand dat u wilt verwijderen.

U moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het zeer belangrijk om te vermijden dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam ervan en kiest u "Verwijderen".

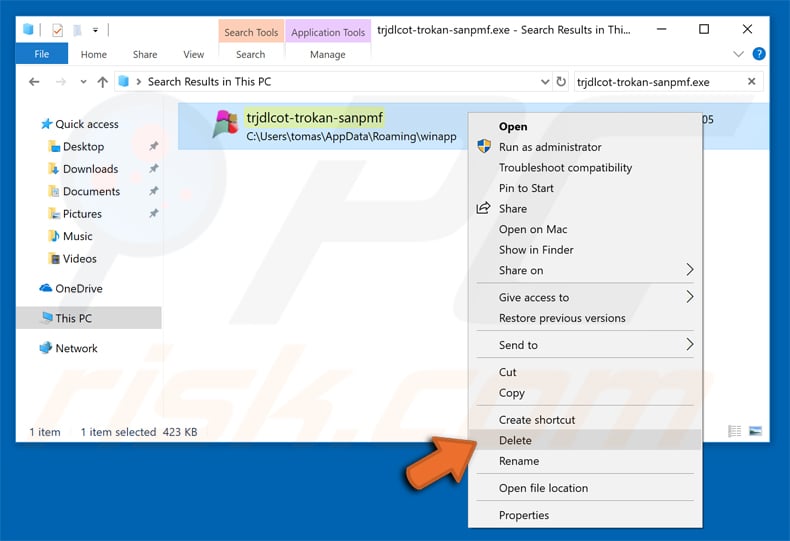

Na het verwijderen van de malware via de Autoruns toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij het volgende opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Herstart uw computer in de normale modus. Het volgen van deze stappen zou alle malware van uw computer moeten verwijderen. Merk op dat het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist. Als u deze vaardigheden niet hebt, laat malwareverwijdering dan over aan antivirus- en anti-malwareprogramma's. Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om infectie te voorkomen dan te proberen later malware te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates voor het besturingssysteem en gebruikt u antivirussoftware.

Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden wij u aan uw computer te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie