Hoe de Ratty Remote Access Trojan (RAT) van het besturingssysteem verwijderen

TrojanOok bekend als: Ratty remote access trojan

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat is de Ratty RAT?

Ratty is een kwaadaardig programma dat wordt gecategoriseerd als een Remote Access Tool (RAT). Wanneer RATS voor kwaadaardige doeleinden worden gebruikt, worden ze aangeduid als Remote Access Trojans. Ratty malware is een open source Java RAT.

Deze Trojan werd beschikbaar gesteld op het GitHub softwareontwikkelingsplatform en werd sterk onderschreven op HackForums. Ergens in 2016/2017 heeft de oorspronkelijke uploader van Ratty zijn archief verwijderd, er bestaan echter nog steeds verschillende klonen (mogelijk ook andere varianten) van Ratty.

Trojans voor toegang op afstand maken toegang op afstand en controle over geïnfecteerde apparaten mogelijk. Deze kwaadaardige programma's kunnen een breed scala aan functionaliteiten hebben die evenzo gevarieerd misbruik mogelijk maken. RAT's zijn zeer gevaarlijk en daarom moeten alle infecties onmiddellijk worden verwijderd.

Trojans voor toegang op afstand kunnen een aanzienlijke mate van controle hebben over een geïnfecteerde machine, en in sommige gevallen kunnen ze controle op gebruikersniveau verlenen. Typisch kunnen deze Trojans werken met de Windows Registry database, die informatie bevat (bv. instellingen, opties, waarden en andere details) van software en hardware die geïnstalleerd is op het besturingssysteem.

Hierdoor kunnen RAT's systeem- en persoonlijke bestanden beheren (d.w.z. bekijken, hernoemen, kopiëren, verwijderen). Ze kunnen zelfs software en hardware van apparaten manipuleren. De schadelijke programma's kunnen bestanden/toepassingen openen, uitvoeren, uitvoeren en hun processen beëindigen.

Zij kunnen spioneren via aangesloten of geïntegreerde microfoons/camera's (bijv. audio/video live streamen of opnemen). Het opnemen en/of verkrijgen van stills (d.w.z. screenshots) van het scherm is ook een kenmerk van dit type malware. RAT's kunnen vaak op het systeem opgeslagen gegevens stelen (downloaden) en sommige kunnen deze infiltreren (uploaden).

Als kwaadaardige software in staat is bestanden te infiltreren en uit te voeren, kan dit kettinginfecties veroorzaken (d.w.z. downloaden/installeren van bijkomende malware). Trojans met toegang op afstand hebben niet alleen de mogelijkheid om opgeslagen inhoud te downloaden, maar ook andere kenmerken die specifiek gericht zijn op het stelen van informatie.

Keylogging (d.w.z. opname van toetsaanslagen) is een veelgebruikte functie, evenals de mogelijkheid om opgeslagen/opgeslagen inloggegevens (d.w.z. ID's, gebruikersnamen en wachtwoorden) uit browsers en andere toepassingen te halen.

Als de opgeslagen/opgenomen inhoud bijzonder gevoelig en/of compromitterend is, kan deze worden gebruikt voor chantage. Cybercriminelen hebben het vooral gemunt op verschillende online accounts. Gestolen e-mail, sociale netwerken/media en andere communicatie-accounts kunnen door criminelen worden gebruikt om leningen te vragen aan contactpersonen/vrienden en om malware te verspreiden door besmettelijke bestanden te delen onder het mom van de echte eigenaar van de account.

Rekeningen die met financiële informatie te maken hebben (bijv. bankieren, e-commerce, geld overmaken en andere) kunnen worden gebruikt voor frauduleuze transacties en om online aankopen te doen. Kortom, Ratty-infecties kunnen leiden tot aanzienlijke schade aan apparaten en gegevens, financieel verlies, ernstige privacyproblemen en identiteitsdiefstal.

Als het vermoeden bestaat of bekend is dat de Ratty RAT (of andere malware) het systeem al heeft geïnfecteerd, gebruik dan antivirussoftware om deze onmiddellijk te verwijderen.

| Naam | Ratty remote access trojan |

| Type bedreiging | Trojan, password-stealing virus, banking malware, spyware. |

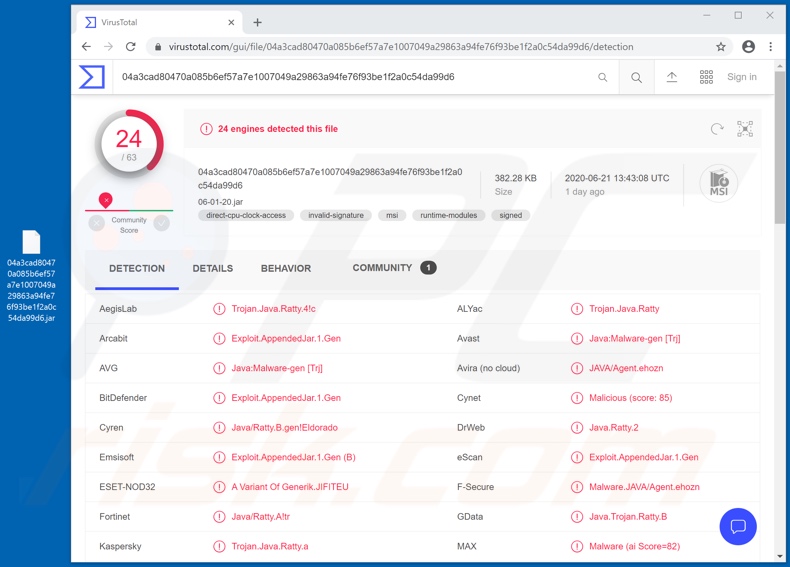

| Detectienamen | Avast (Java:Malware-gen [Trj]), BitDefender (Exploit.AppendedJar.1.Gen), ESET-NOD32 (een variant van Generik.JIFITEU), Kaspersky (Trojan.Java.Ratty.a), volledige lijst (VirusTotal) |

| Symptomen | Trojans zijn ontworpen om stiekem te infiltreren in de computer van het slachtoffer en stil te blijven, en dus zijn er geen specifieke symptomen duidelijk zichtbaar op een geïnfecteerde machine. |

| Verspreidingsmethodes | Geïnfecteerde e-mailbijlagen, kwaadaardige online advertenties, social engineering, software 'cracks'. |

| Schade | Gestolen wachtwoorden en bankgegevens, identiteitsdiefstal, de computer van het slachtoffer toegevoegd aan een botnet. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

VanTom, DarkTrack, EpicSplit, Hupigon en Luminosity zijn enkele voorbeelden van andere RATs. Zoals gezegd kunnen deze kwaadaardige programma's multifunctioneel zijn en een bijzonder ernstige bedreiging vormen voor de veiligheid van apparaten en gebruikers.

Ongeacht hoe malware werkt, het doel is identiek: inkomsten genereren voor de cybercrimineel. Daarom moeten alle malware-infecties onmiddellijk worden verwijderd.

Hoe heeft Ratty mijn computer geïnfiltreerd?

De belangrijkste distributietechnieken voor malware zijn spamcampagnes, illegale activeringstools ("cracks"), nepupdates en dubieuze downloadkanalen. Spamcampagnes zijn operaties waarbij bedrieglijke/oplichtende e-mails op grote schaal worden verzonden.

Deze berichten zijn meestal vermomd als "officieel", "dringend", "belangrijk", enzovoort. De e-mails bevatten besmettelijke bestanden die als bijlage zijn toegevoegd of erin zijn gelinkt. De schadelijke bestanden kunnen verschillende formaten hebben (bv. archieven, uitvoerbare bestanden, Microsoft Office- en PDF-documenten, JavaScript, enz.) en wanneer ze worden uitgevoerd, uitgevoerd of anderszins geopend, wordt het infectieproces/de infectieketen in gang gezet.

In plaats van gelicentieerde producten te activeren, kunnen "cracking"-tools malware downloaden/installeren. Fake-updaters veroorzaken infecties door misbruik te maken van gebreken van verouderde producten en/of door gewoon kwaadaardige programma's te installeren in plaats van de beloofde updates. Malware wordt vaak onbedoeld gedownload van onbetrouwbare bronnen zoals onofficiële en gratis file-hosting websites, Peer-to-Peer sharing netwerken en andere downloaders van derden.

Hoe de installatie van malware te vermijden

Om systeeminfecties door malware die via spamcampagnes wordt verspreid te voorkomen. Open geen verdachte of irrelevante e-mails, vooral niet die met bijlagen of koppelingen erin. Gebruik officiële en geverifieerde downloadkanalen. Het is ook belangrijk om producten te activeren en bij te werken met tools/functies die door legitieme ontwikkelaars worden geleverd.

Illegale activeringsprogramma's ("cracking") en updaters van derden mogen niet worden gebruikt, omdat ze vaak kwaadaardige software verspreiden. Om de integriteit van het apparaat en de veiligheid van de gebruiker te waarborgen, is het van het grootste belang gereputeerde antivirussoftware te installeren.

Deze moet up-to-date worden gehouden, regelmatig systeemscans uitvoeren en gedetecteerde bedreigingen/problemen verwijderen. Als u denkt dat uw computer al geïnfecteerd is, raden wij u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is Ratty?

- STAP 1. Handmatige verwijdering van Ratty malware.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijder ik malware handmatig?

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus of anti-malware programma's dit automatisch te laten doen. Om deze malware te verwijderen raden wij u aan Combo Cleaner Antivirus voor Windows te gebruiken.

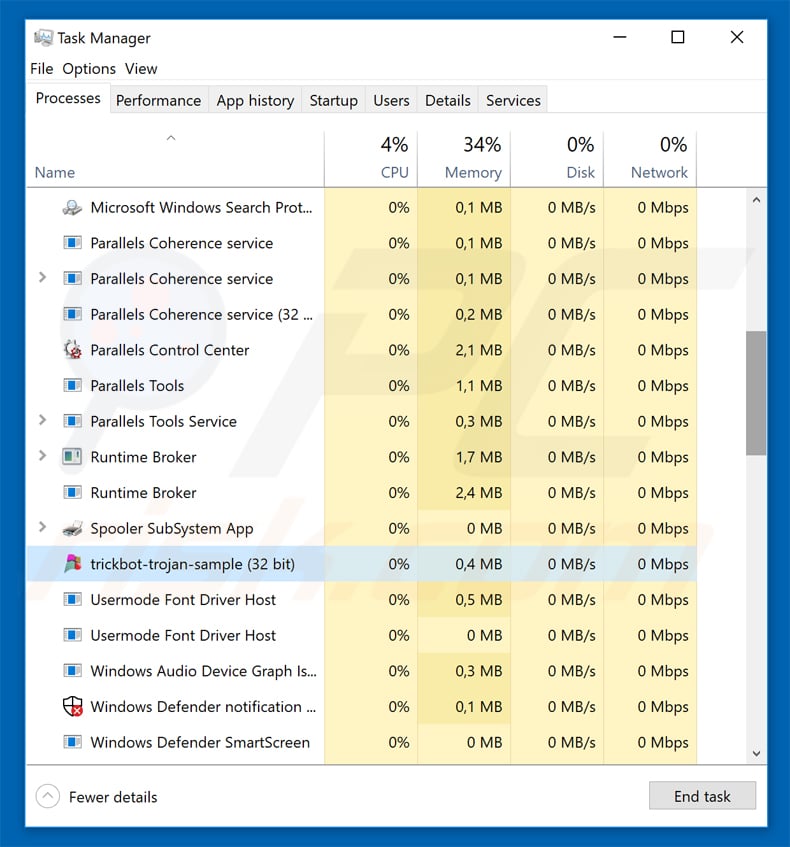

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat draait op de computer van een gebruiker:

Als u de lijst met programma's die op uw computer draaien hebt gecontroleerd, bijvoorbeeld met taakbeheer, en een programma hebt gevonden dat er verdacht uitziet, moet u verdergaan met deze stappen:

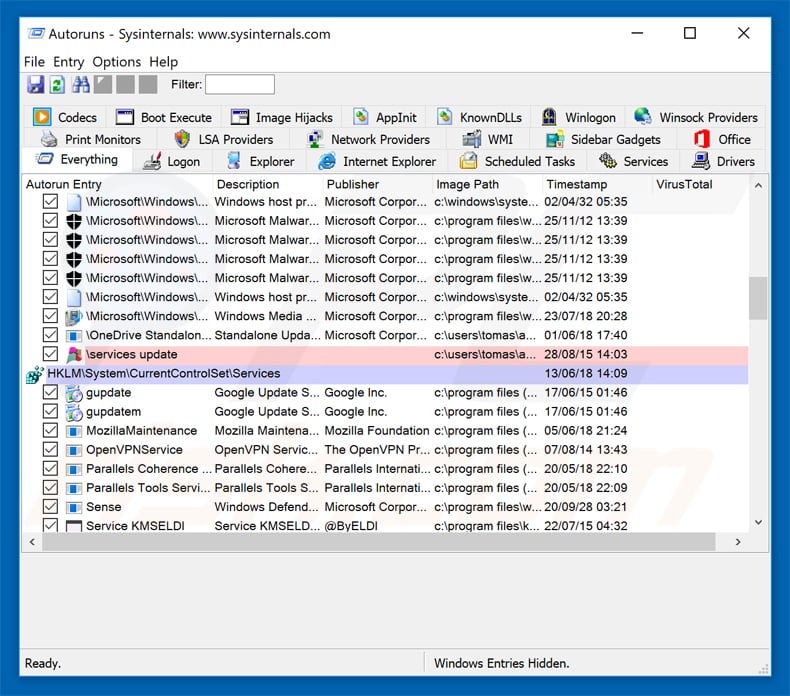

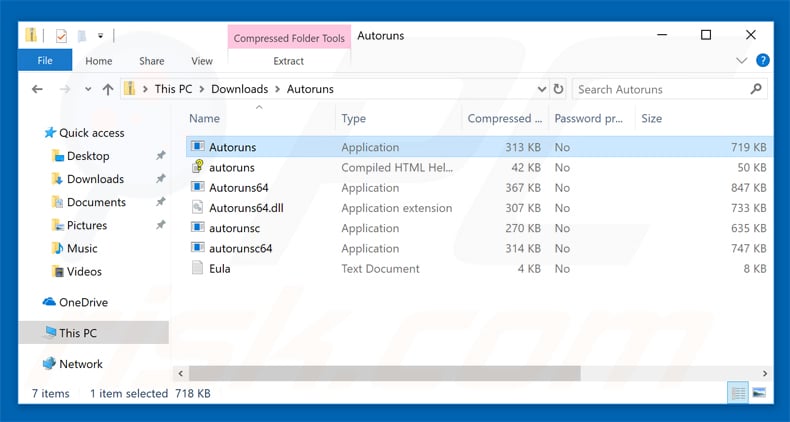

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

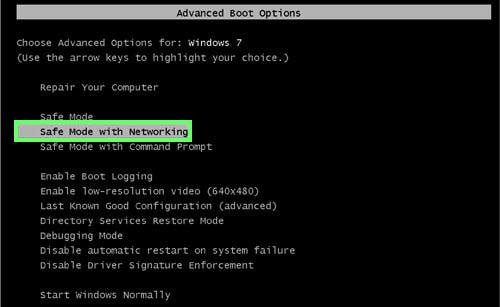

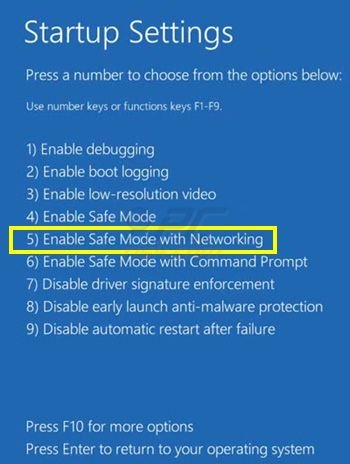

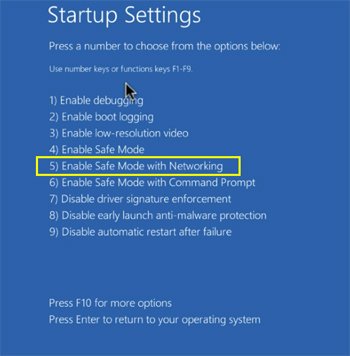

Herstart uw computer in Veilige modus:

Herstart uw computer in Veilige modus:

Windows XP en Windows 7 gebruikers: Start uw computer in veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstarten van uw computer meerdere malen op de toets F8 op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die toont hoe Windows 7 op te starten in "Veilige modus met netwerkmogelijkheden":

Windows 8 gebruikers: Windows 8 starten in veilige modus met netwerkmogelijkheden - Ga naar het startscherm van Windows 8, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, in het geopende venster "Algemene pc-instellingen" selecteert u Geavanceerd opstarten.

Klik op de knop "Nu opnieuw opstarten". Uw computer zal nu opnieuw opstarten in het "Geavanceerde opstartopties menu". Klik op de knop "Problemen oplossen", en vervolgens op de knop "Geavanceerde opties". In het scherm met geavanceerde opties klikt u op "Opstartinstellingen". Klik op de knop "Herstarten". Uw PC zal opnieuw opstarten in het scherm "Opstartinstellingen". Druk op F5 om op te starten in Veilige modus met netwerkmogelijkheden.

Video die toont hoe Windows 8 op te starten in "Veilige modus met netwerkmogelijkheden":

Windows 10 gebuikers: Klik op het Windows-logo en selecteer het pictogram Power. Klik in het geopende menu op "Herstart" terwijl u de "Shift"-toets op uw toetsenbord ingedrukt houdt. In het venster "Kies een optie" klikt u op "Problemen oplossen", vervolgens selecteert u "Geavanceerde opties".

In het menu "Geavanceerde opties" selecteert u "Opstartinstellingen" en klikt u op de knop "Herstarten". In het volgende venster moet u op de toets "F5" op uw toetsenbord klikken. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerkmogelijkheden.

Video die toont hoe Windows 10 op te starten in "Veilige modus met netwerkmogelijkheden":

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

Pak het gedownloade archief uit en voer het Autoruns.exe bestand uit.

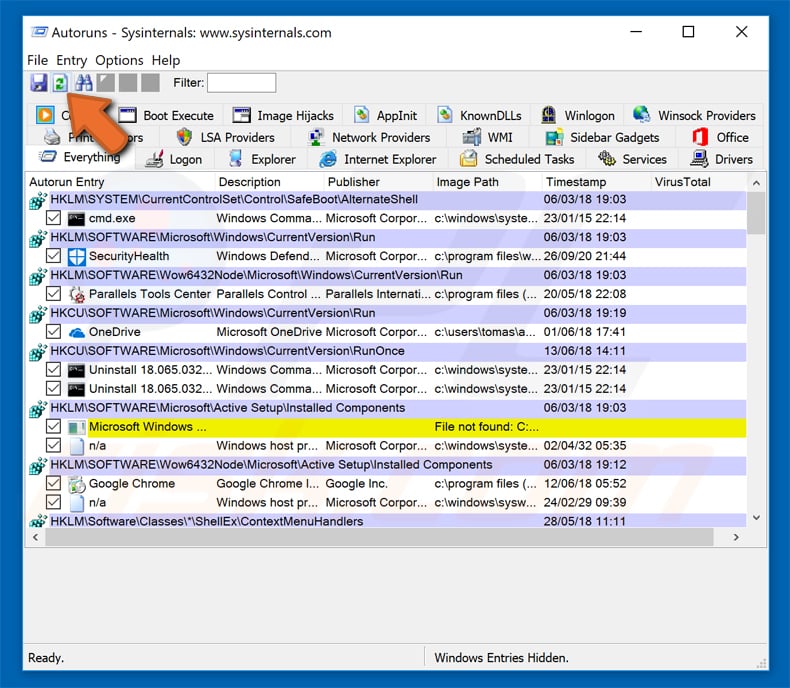

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Lege Locaties Verbergen" en "Windows Entries Verbergen" opties. Klik na deze procedure op het pictogram "Vernieuwen".

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Lege Locaties Verbergen" en "Windows Entries Verbergen" opties. Klik na deze procedure op het pictogram "Vernieuwen".

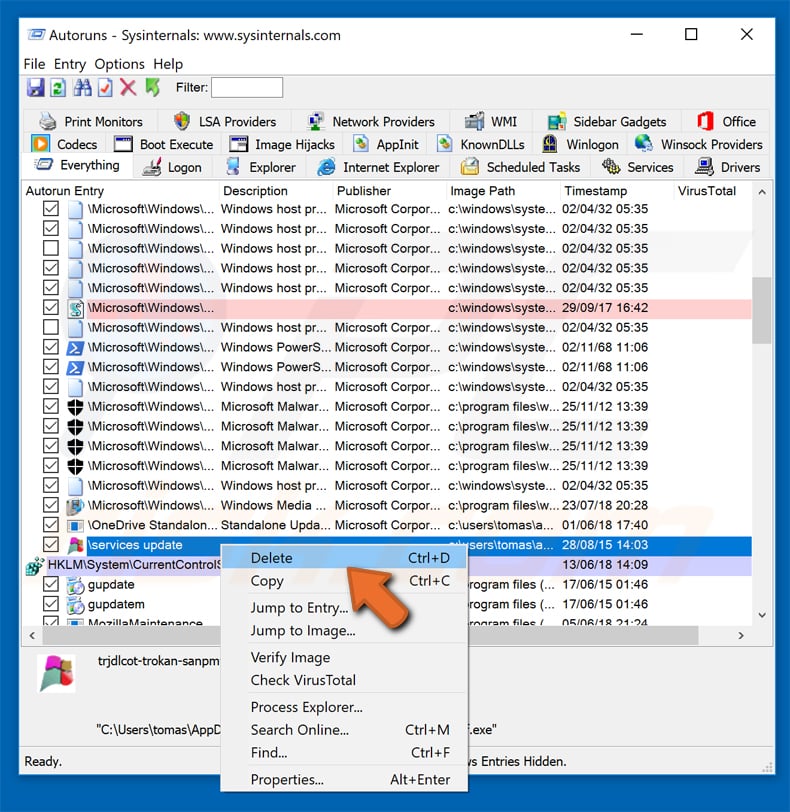

Check de lijst die door de Autoruns toepassing en zoek het malware bestand dat u wilt verwijderen.

Check de lijst die door de Autoruns toepassing en zoek het malware bestand dat u wilt verwijderen.

U moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het zeer belangrijk om te vermijden dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam ervan en kiest u "Verwijderen".

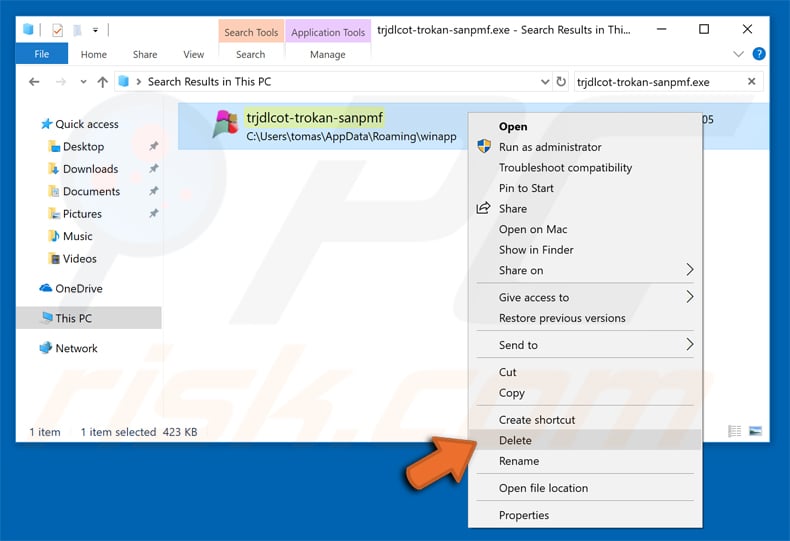

Na het verwijderen van de malware via de Autoruns toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij het volgende opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Herstart uw computer in de normale modus. Het volgen van deze stappen zou alle malware van uw computer moeten verwijderen. Merk op dat het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist. Als u deze vaardigheden niet hebt, laat malwareverwijdering dan over aan antivirus- en anti-malwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om infectie te voorkomen dan te proberen later malware te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates voor het besturingssysteem en gebruikt u antivirussoftware.

Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden wij u aan uw computer te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie