Voorkom oplichting door valse e-mails van cPanel

Phishing/OplichtingOok bekend als: Mogelijke besmetting met malware

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Handleiding voor het verwijderen van de oplichtingsmail van "cPanel"

Wat is de valse "cPanel" email?

De oplichting via de e-mail "cPanel" is een phishing-campagne, een grootschalige operatie waarbij duizenden misleidende e-mails worden verzonden. Deze worden vermomd als meldiingen van een bedrijf genaamd cPanel, uitgevers van een een dashboard-programma voor webhosting. Op het moment van onderzoek waren er twee varianten van deze oplichitng in omloop. Eén variant is een melding over updates van het privacybeleid; de andere informeert ontvangers dat hun website is opgeschort. We moeten benadrukken dat deze e-mails op geen enkele manier verband houden met het echte cPanel, LLC. Deze spamcampagne is bedoeld om gevoelige informatie (d.w.z. cPanel-inloggegevens) te stelen via een HTML-bestand dat als bijlage bij de e-mails is gevoegd.

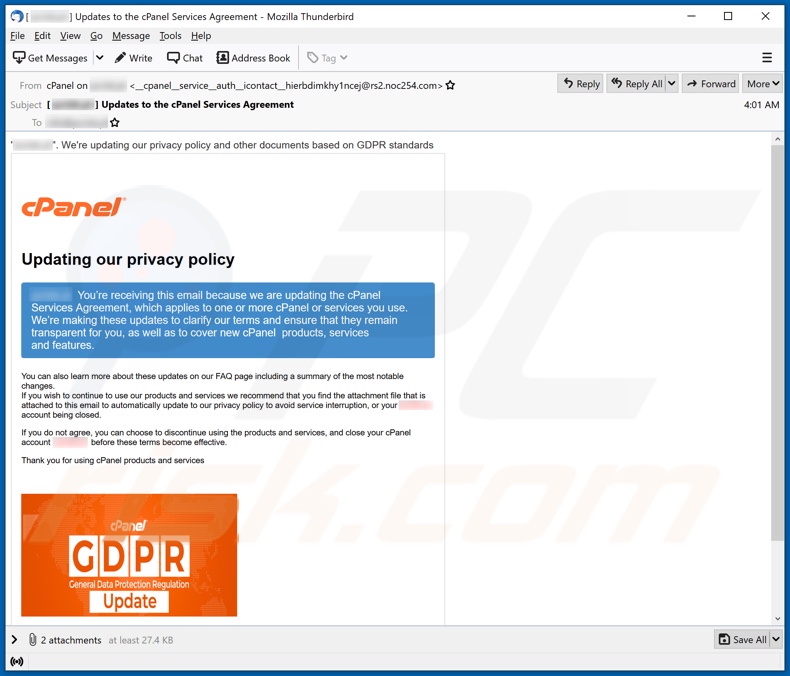

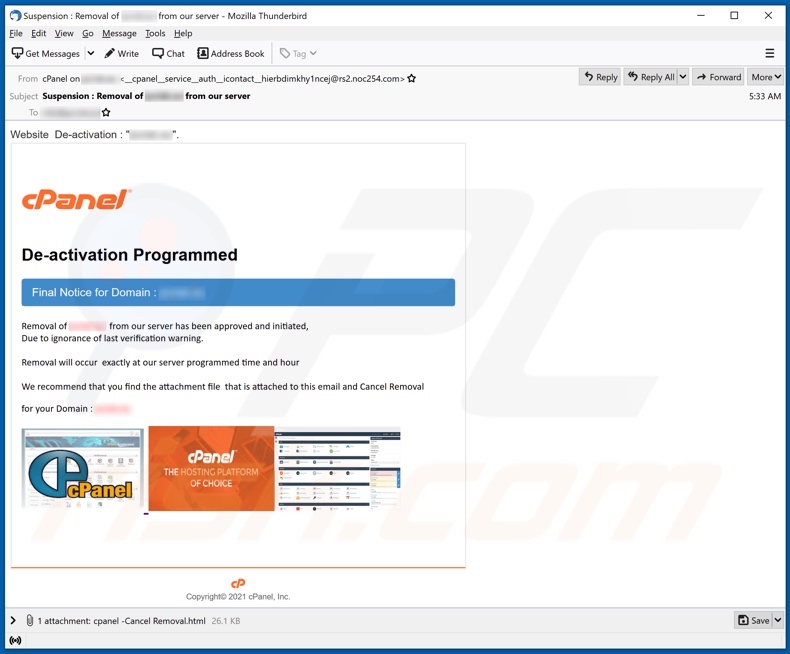

De e-mail als onderwerp "[ ******** ] Updates to the cPanel Services Agreement" (kan variëren) informeert de ontvanger dat het privacybeleid van cPanel wordt bijgewerkt in overeenstemming met de AVG. De e-mail vraagt de ontvanger om snel het bijgevoegde bestand te openen om het nieuwe privacybeleid te implementeren. Als ze het niet eens zijn met de beleidswijzigingen, dan wordt de ontvanger gewaarschuwd dat ze de producten en diensten van cPanel niet langer kunnen gebruiken en dat hun account wordt gedeactiveerd. De e-mail met als onderwerp de titel / onderwerp "Suspension : Removal of ******** from our server" (kan variëren) meldt dat de deactivering en verwijdering van de website van de ontvanger door cPanel is goedgekeurd en geïnitieerd. De reden is zogenaamd een genegeerde laatste waarschuwing. Als de ontvanger dit wil voorkomen, moeten ze de bijlage openen.

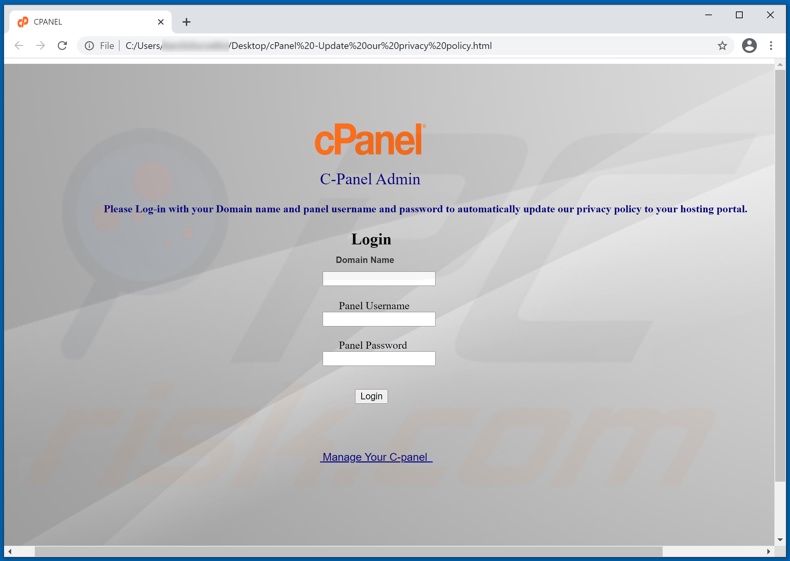

Zodra het bijgevoegde HTML-bestand is geopend, vraagt het gebruikers om in te loggen op hun cPanel-account met hun domeinnaam, paneelgebruikersnaam en wachtwoord. Als men dit doet, wordt het account zogenaamd automatisch bijgewerkt in overeenstemming met het nieuwe privacybeleid. Wie op deze manier probeert in te loggen, zal zijn inloggegevens bekendmaken aan de oplichters achter de valse "cPanel" e-mails. Daarom zullen gebruikers die de oplichtingsmeldingen te vertrouwen, hun cPanel-accounts verliezen en de oplichters onbedoeld toegang en controle geven over de inhoud van hun websites. Dit kan leiden tot ernstige privacyschendingen, financiële verliezen, identiteitsdiefstal en andere ernstige problemen. Als u al pogingen hebt ondernomen om in te loggen via deze phishing-mails, wordt u ten zeerste aangeraden om de inloggegevens onmiddellijk te wijzigen. Verder wordt u aanbevolen om contact op te nemen met de officiële support van cPanel.

| Naam | cPanel Email Scam |

| Type bedreiging | Phishing, oplichting, social engineering, fraude |

| Valse claim | Eén variant vraagt gebruikers om hun account bij te werken, de andere zegt dat hun account zal worden gedeactiveerd. |

| Vermomming | Meldingen van cPanel |

| Detectienamen (kwaadaardige html-bijlage die wordt gebruikt voor phishing) | Ad-Aware (Trojan.GenericKD.36626880), BitDefender (Trojan.GenericKD.36626880), Fortinet (JS/Agent.RA!tr), Emsisoft (Trojan.GenericKD.36626880 (B)), Microsoft (Trojan.GenericKD.36626880), volledige detectielijst (VirusTotal) |

| Symptomen | Niet-geautoriseerde online aankopen, gewijzigde account-wachtwoorden, identiteitsdiefstal, gehackte computers. |

| Distributiemethodes | Misleidende e-mails, frauduleuze online pop-up-advertenties, zoekmachine-poisoning, foutgespelde domeinnamen. |

| Schade | Verlies van privégegevens, diefstal van geld of identiteiten. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

"Facebook Email Scam", "Fund Release", "Microsoft Teams Email Scam", "INTERNATIONAL MONETARY FUND (IMF)" en "Email Account Is Almost Full" zijn enkele voorbeelden van spamcampagnes. Ondanks hun legitieme voorkomen, is het enige doel van deze e-mails om geld op te leveren voor de oplichters die de e-mails versturen. Misleidende e-mails worden niet alleen gebruikt om malware te verspreiden, maar ook voor het verspreiden van trojans, ransomware, cryptocurrency miners, enz.). Omdat spammails heel veel voorkomen, is het raadzaam om voorzichtig te zijn met ontvangen e-mails.

Hoe besmetten spamcampagnes computers?

Systemen worden geïnfecteerd via kwaadaardige bestanden die worden verspreid via spamcampagnes. Deze bestanden kunnen aan de e-mails worden toegevoegd als bijlage en / of via een link. Virusbestanden kunnen verschillende formaten hebben, bijv. uitvoerbare bestanden, archieven, Microsoft Office- en pdf-documenten, JavaScript, enz. Wanneer virusbestanden worden geopend, dan start de infectieketen (d.w.z. het downloaden / installeren van malware). Microsoft Office-documenten veroorzaken bijvoorbeeld infecties door het uitvoeren van kwaadaardige macro-opdrachten. In Microsoft Office-versies die vóór 2010 zijn uitgebracht, begint dit proces op het moment dat een document wordt geopend. Nieuwere versies hebben de modus "Beveiligde weergave", die de automatische uitvoering van macro's verhindert. In plaats daarvan wordt gebruikers gevraagd of ze bewerken willen inschakelen(d.w.z. macroopdrachten activeren) en worden ze gewaarschuwd voor de mogelijke risico's.

Hoe voorkomt u de installatie van malware?

Verdachte en / of irrelevante e-mails mogen niet worden geopend, en zeker niet de bijlagen of links daarin. Het wordt aanbevolen om Microsoft Office-versies te gebruiken die na 2010 zijn uitgebracht. Naast spamcampagnes wordt malware ook vaak verspreid via onbetrouwbare downloadbronnen (bijv. niet-officiële en gratis websites voor het hosten van bestanden, peer-to-peer-deelnetwerken en andere externe downloaders), illegale activeringstools ("cracks") en valse updaters. Daarom is het belangrijk om alleen officiële en geverifieerde downloadkanalen te gebruiken. Bovendien moeten alle programma's worden geactiveerd en bijgewerkt met tools / functies die worden aangeboden door de legitieme ontwikkelaars. Om de veiligheid van het apparaat / de gebruiker te beschermen, is het van cruciaal belang om een gerenommeerde antivirus- / antispywaresuite te hebben geïnstalleerd en bijgewerkt. Deze software moet worden gebruikt om er regelmatig systeemscans mee uit te voeren en gedetecteerde bedreigingen en problemen te verwijderen. Als u al schadelijke bijlagen heeft geopend, raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Tekst weergegeven in een variant van de "cPanel" -zwendel-e-mails:

Subject: [ ******** ] Updates to the cPanel Services Agreement

"********". We're updating our privacy policy and other documents based on GDPR standards

cPanel

Updating our privacy policy

******** You’re receiving this email because we are updating the cPanel Services Agreement, which applies to one or more cPanel or services you use. We’re making these updates to clarify our terms and ensure that they remain transparent for you, as well as to cover new cPanel products, services and features.

You can also learn more about these updates on our FAQ page including a summary of the most notable changes.

If you wish to continue to use our products and services we recommend that you find the attachment file that is attached to this email to automatically update to our privacy policy to avoid service interruption, or your ******** account being closed.

If you do not agree, you can choose to discontinue using the products and services, and close your cPanel account ******** before these terms become effective.

Thank you for using cPanel products and services

cP

Copyright© 2021 cPanel, Inc.

Screenshot van de alternatieve cPanel-oplichtingsmails:

Tekst in deze variant:

Subject: Suspension : Removal of ******** from our server

Website De-activation : "********".

De-activation Programmed

Final Notice for Domain : ********

Removal of ******** from our server has been approved and initiated,

Due to ignorance of last verification warning.

Removal will occur exactly at our server programmed time and hour

We recommend that you find the attachment file that is attached to this email and Cancel Removal

for your Domain : ********

cP

Copyright© 2021 cPanel, Inc.

Screenshot van de bijlage in de "cPanel" oplichtingsmails:

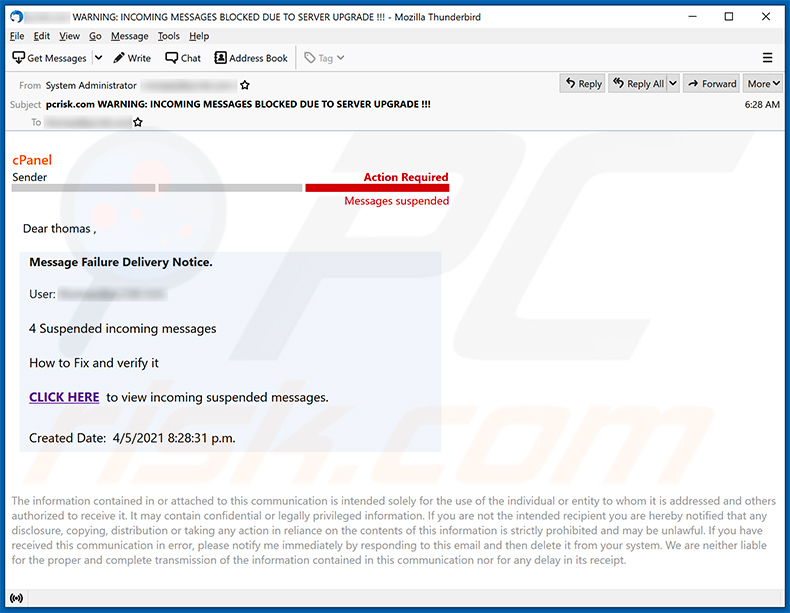

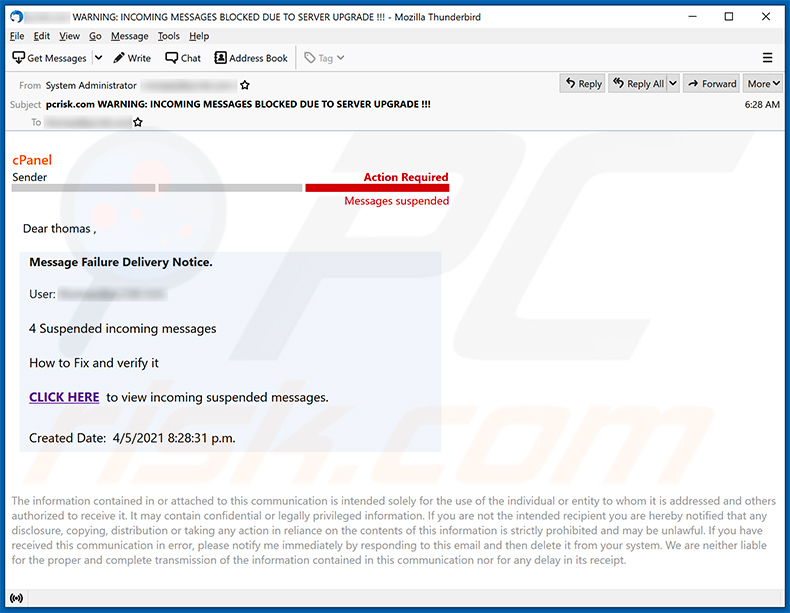

Nog een variant van een cPanel-oplichtingsmail waarin staat dat gebruikers ongelezen berichten hebben:

Tekst in dit bericht:

Subject: - WARNING: INCOMING MESSAGES BLOCKED DUE TO SERVER UPGRADE !!!

cPanel

Sender Action Required

Messages suspended

Dear ********,Message Failure Delivery Notice.

User: ********

4 Suspended incoming messages

How to Fix and verify it

CLICK HERE to view incoming suspended messages.

Created Date: 4/5/2021 8:28:31 p.m.

The information contained in or attached to this communication is intended solely for the use of the individual or entity to whom it is addressed and others authorized to receive it. It may contain confidential or legally privileged information. If you are not the intended recipient you are hereby notified that any disclosure, copying, distribution or taking any action in reliance on the contents of this information is strictly prohibited and may be unlawful. If you have received this communication in error, please notify me immediately by responding to this email and then delete it from your system. We are neither liable for the proper and complete transmission of the information contained in this communication nor for any delay in its receipt.

Screenshot van de gepromote website:

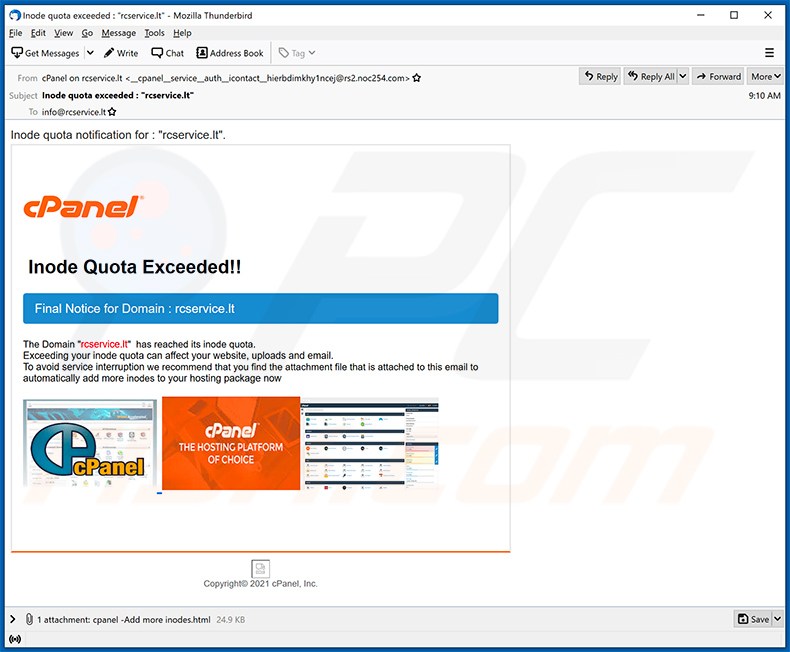

Nog een variant van een cPanel-spammail:

Tekst in dit bericht:

Subject: Inode quota exceeded : ********"

Inode quota notification for : ********".

Inode Quota Exceeded!!

Final Notice for Domain : rcservice.lt

The Domain ********" has reached its inode quota.

Exceeding your inode quota can affect your website, uploads and email.

To avoid service interruption we recommend that you find the attachment file that is attached to this email to

automatically add more inodes to your hosting package nowCopyright© 2021 cPanel, Inc.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is "cPanel email scam"?

- STAP 1. Mogelijke malwarebesmettingen handmatig verwijderen.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig verwijderen?

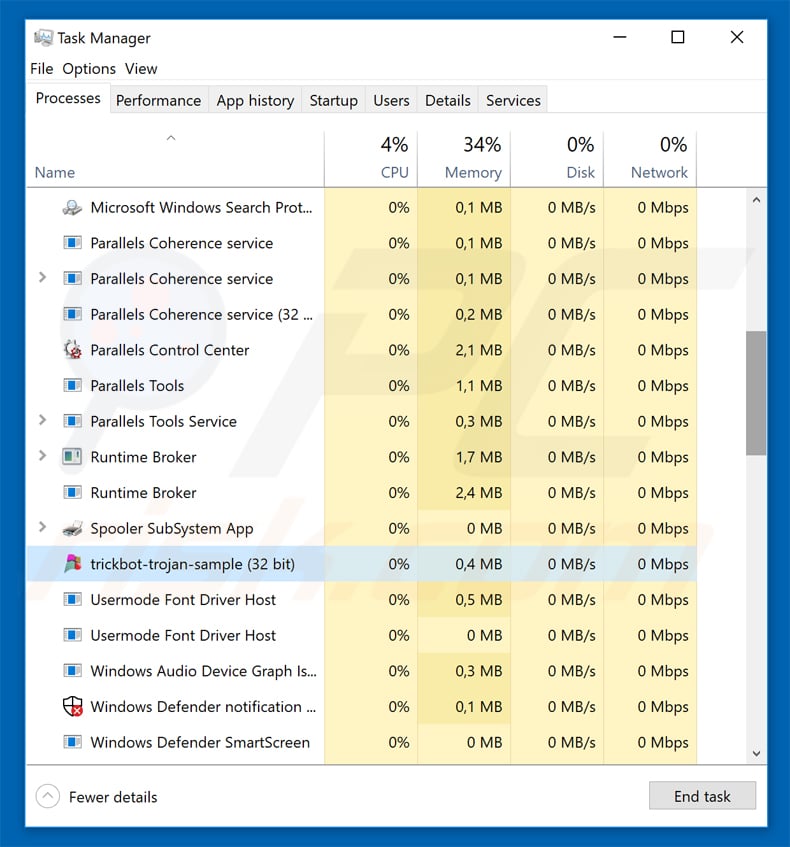

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

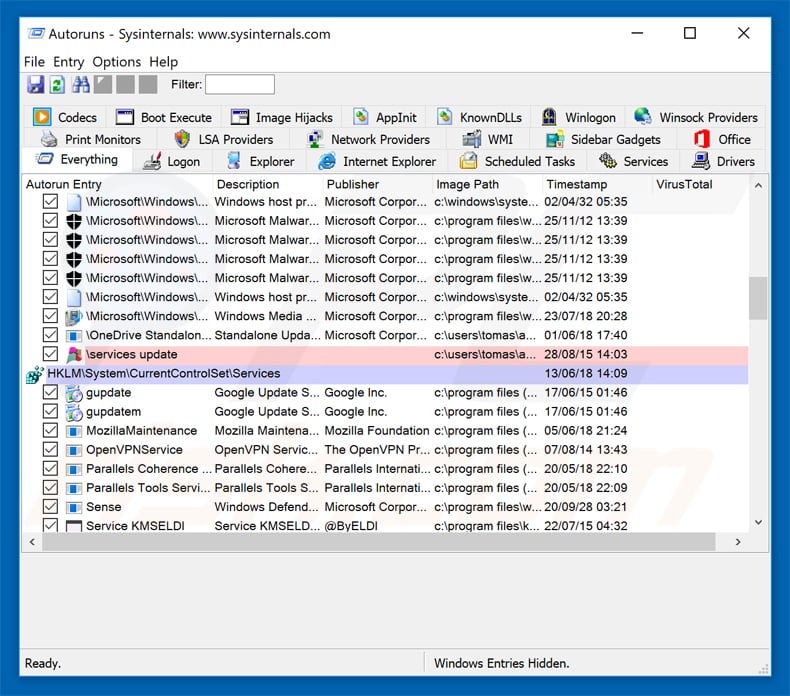

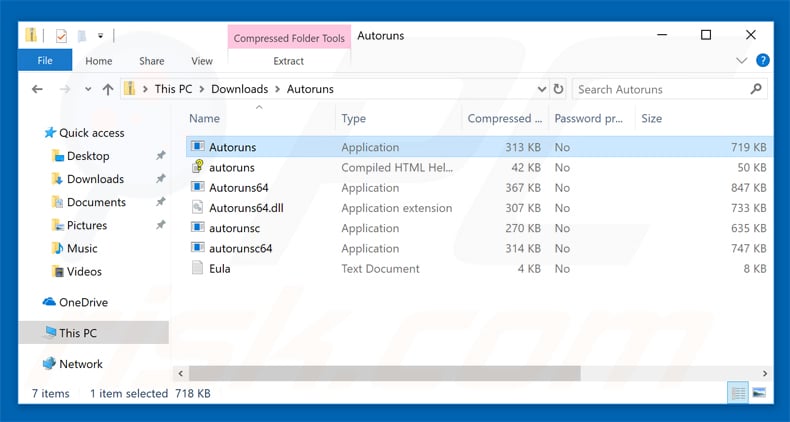

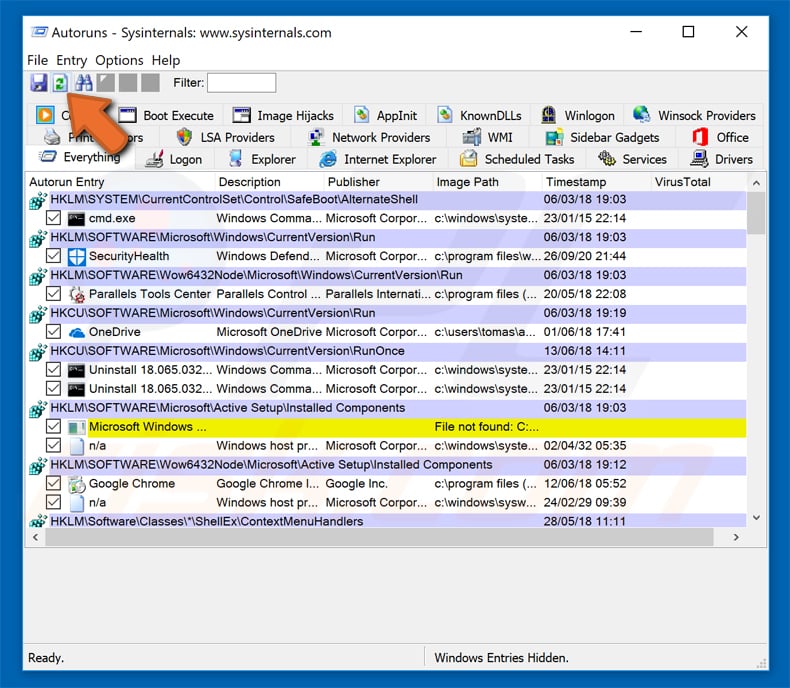

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

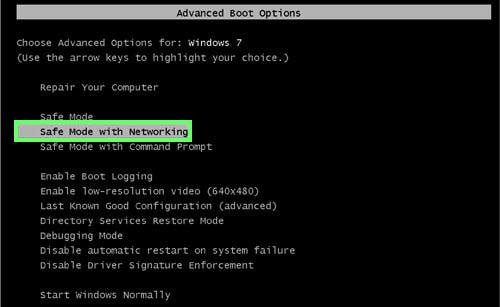

Windows XP en Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in "Veilige Modus met Netwerk":

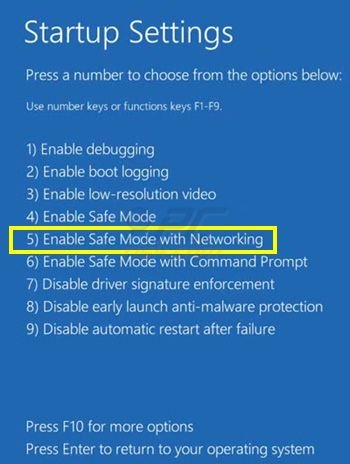

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 te starten in "Veilige Modus met Netwerk":

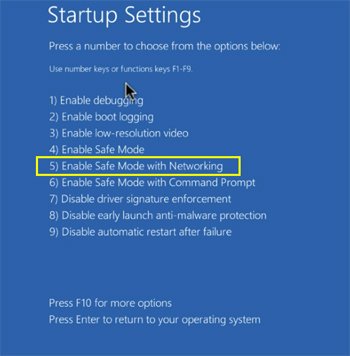

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in "Veilige Modus met Netwerk":

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

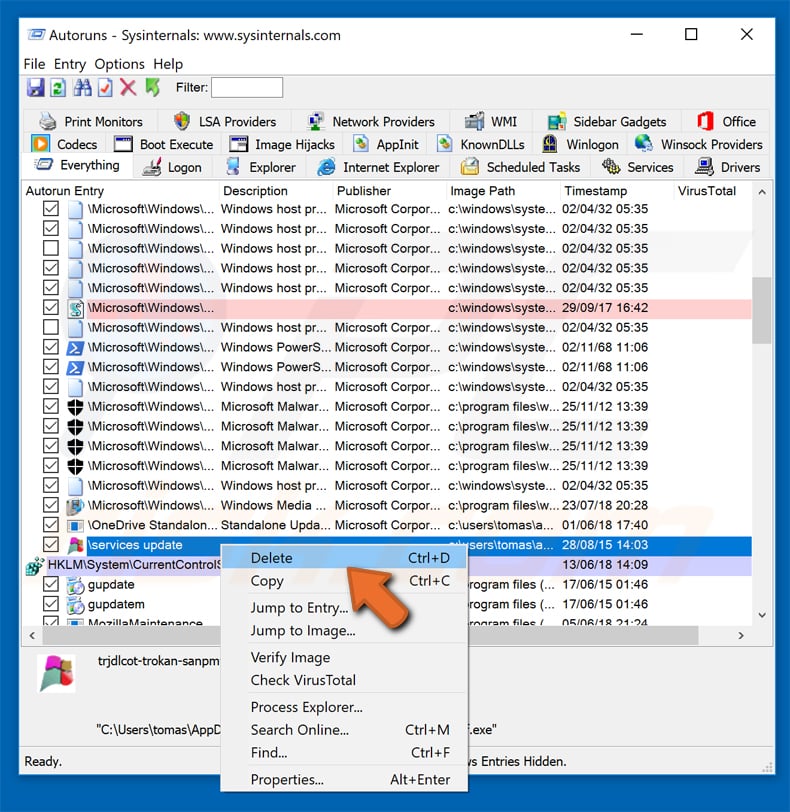

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

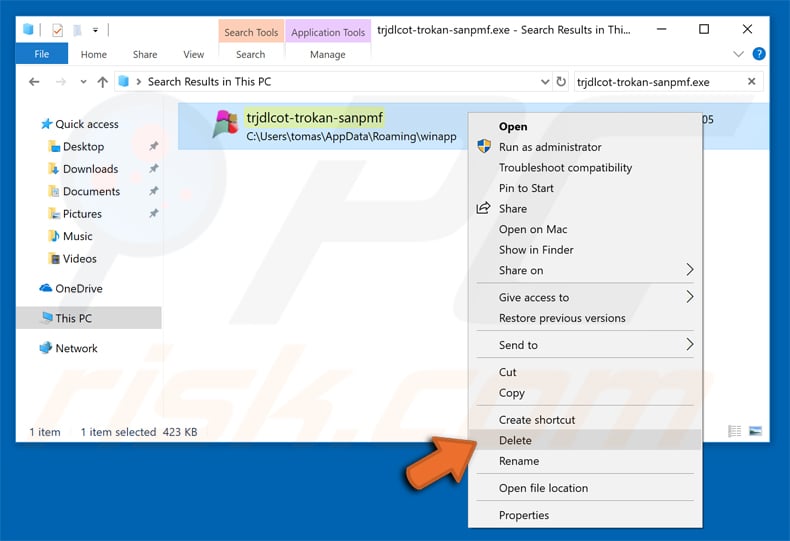

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen mappen en bestanden inschakelt voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie