Voorkom diefstal van uw e-mailaccount via een oplichtingsmail met een 'Xerox Scanned Document'

Phishing/OplichtingOok bekend als: Mogelijke besmetting met malware

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Gids vor het verwijderen van de "Xerox Scanned Document e-mail"-oplichting

Wat is de "Xerox Scanned Document" oplichtingsmail?

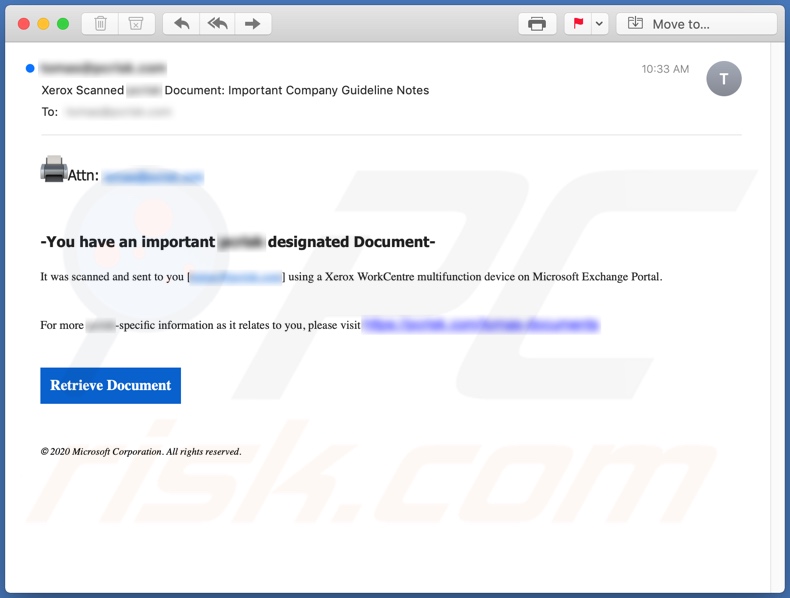

De "Xerox e-mailscam met gescande documenten" of "Xerox Scanned Document"-oplichting verwijst naar een phishingcampagne. Hierbij worden duizenden misleidende e-mails waarin de oplichters beweren dat ontvangers een gescand document hebben ontvangen en dat ze, om het op te halen, op de verstrekte link moeten klikken. Verder worden de oplichtingsmails afgesloten met "© 2020 Microsoft Corporation. Alle rechten voorbehouden", wat bedoeld is om het erop te laten lijken deze mail van Microsoft afkomstig is. Benadrukt moet worden dat deze e-mails op geen enkele manier verband houden met de echte Microsoft Corporation. Bovendien promoten de e-mails een phishing-website, die is ontworpen om de gegevens die erop worden ingevoerd te verzamelen.

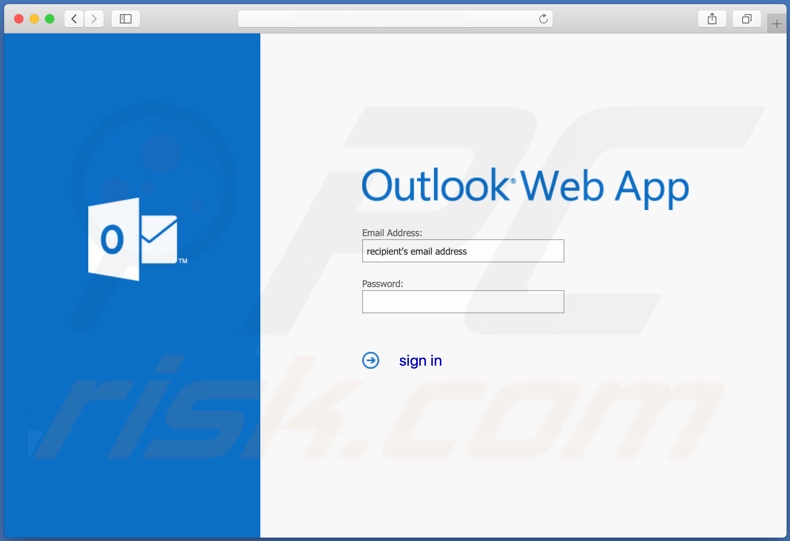

De "Xerox Scanned Document" scam-e-mails beweren dat ontvangers een document hebben ontvangen dat is verzonden "met een Xerox WorkCentre multifunctioneel apparaat op het Microsoft Exchange Portal". Om toegang te krijgen tot het document, wordt de ontvangers geïnstrueerd om de vermelde URL te bezoeken en / of op de knop "Document ophalen" te klikken. Zoals vermeld in de inleiding, is de e-mail zogenaamd ondertekend door Microsoft - wat vals is en het bovengenoemde bedrijf is op geen enkele manier geassocieerd met deze brieven. De link die door deze spamcampagne wordt gepromoot, verwijst door naar een phishingwebsite die is vermomd als de inlog- / aanmeldingspagina van de Outlook Web App. Deze site is ontworpen om de informatie die gebruikers erin typen vast te leggen; vandaar dat de e-mailreferenties (d.w.z. e-mailadres en wachtwoord) die erin zijn ingevoerd, aan de oplichters worden bezorgd. E-mailaccounts zijn van bijzonder belang voor cybercriminelen, aangezien ze vaak verbonden zijn met andere accounts, bijv. sociale netwerken, sociale media, streamingdiensten, gegevensopslag en -overdracht, e-commerce, online geldoverdracht, digitale portefeuilles, bankieren en vele anderen. Via gestolen e-mailaccounts kunnen oplichters toegang krijgen tot verschillende bijbehorende accounts en deze kapen. Om uit te leggen hoe sommige van deze accounts kunnen worden misbruikt: communicatieaccounts (bijv. Sociale media, berichtenuitwisseling, enz.) Kunnen door de criminelen worden gebruikt om leningen te vragen aan contacten / vrienden en / of om malware te verspreiden (door besmettelijke bestanden te delen) - onder het mom van de echte eigenaar. Als bijzonder gevoelige en / of compromitterende inhoud wordt aangetroffen op gegevensopslagaccounts, kan er losgeld voor worden betaald - onder dreiging van publicatie en / of verkoop aan de concurrenten van het slachtoffer. Accounts die rechtstreeks met financiën te maken hebben (bijv. Bankieren, geldoverboekingen, enz.) Of accounts die financiële informatie opslaan (bijv. E-commerce en accounts die betaalde diensten aanbieden) - kunnen worden misbruikt om frauduleuze transacties te doen en / of om online aankopen te doen. Om dit samen te vatten: vertrouwen in de "Xerox gescande documenten" e-mails kan leiden tot ernstige privacyschendingen, financieel verlies en zelfs identiteitsdiefstal. Als er al pogingen zijn gedaan om in te loggen via deze phishing-website, moeten de e-mailaccount en alle gekoppelde accountreferenties (d.w.z. wachtwoorden) onmiddellijk worden gewijzigd. Het wordt ook aanbevolen om contact op te nemen met de beheerders of support-afdeling voor alle mogelijk gecompromitteerde accounts.

| Naam | Xerox Scanned Document Email Scam |

| Type bedreiging | Phishing, oplichting, social engineering, fraude |

| Valse claim | E-mails waarin wordt beweerd dat u een scan hebt ontvangen |

| Vermomming | Microsoft Corporation |

| Symptomen | Niet-geautoriseerde online aankopen, gestolen accounts en iditentiteiten, illegale computertoegang. |

| Distributiemethodes | Misleidende e-mails, frauduleuze online pop-up advertenties, search engine poisoning, foutief gespelde domeinen. |

| Schade | Gestolen bankgegevens, wachtwoorden, identiteitsdiefstal, installatie van andere malware, financiële en gegevensverliezen. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

"SendGrid Email Scam", "Your account has encountered an error 505", "OneDrive Email Scam", "SharePoint Email Scam" en "Server Notification" zijn enkele voorbeelden van andere phishing-spamcampagnes. E-mails die tijdens deze operaties worden verzonden, zijn meestal vermomd als "officieel", "urgent", "belangrijk", "prioriteit" enzovoort. Deze e-mails kunnen echter ook voor andere oplichtingsdoeleinden worden gebruikt. Bovendien worden spamcampagnes ook gebruikt om malware te verspreiden (bv. trojans, ransomware, enz.). Ongeacht wat oplichtingsmails beloven, aanbieden, vragen of eisen, het einddoel is hetzelfde: winst genereren voor de verantwoordelijke oplichters / cybercriminelen. Daarom wordt sterk aangeraden om voorzichtig te zijn met ontvangen e-mails.

Hoe besmetten spammails computers?

Systemen worden geïnfecteerd door virusbestanden die worden verspreid via spamcampagnes. Deze e-mails bevatten downloadlinks van kwaadaardige bestanden en / of de bestanden worden gewoon aan de mails toegevoegd. Virulente bestanden kunnen verschillende formaten hebben, bijv. archieven (ZIP, RAR, enz.), uitvoerbare bestanden (.exe, .run, enz.), Microsoft Office- en PDF-documenten, JavaScript, enzovoort. Wanneer deze bestanden worden uitgevoerd, uitgevoerd of anderszins worden geopend, wordt het infectieproces (d.w.z. het downloaden / installeren van malware) geactiveerd. Microsoft Office-documenten veroorzaken bijvoorbeeld infecties door het uitvoeren van kwaadaardige macro-opdrachten. In MS Office-versies die vóór 2010 zijn uitgebracht, begint dit proces op het moment dat een document wordt geopend. De nieuwere programma's (uitgebracht na 2010) hebben echter de modus "Beveiligde weergave", die verhindert dat macro's automatisch worden uitgevoerd. Wanneer een document in deze versies wordt geopend, wordt gebruikers gevraagd macro-opdrachten in te schakelen (d.w.z. om bewerking / inhoud mogelijk te maken). Daarom wordt de infectie pas geactiveerd als macro's handmatig zijn ingeschakeld.

Hoe voorkomt u de installatie van malware?

Bijlagen in irrelevante e-mails die werden verzonden vanaf onbekende, verdachte adressen, mogen niet worden geopend. Hetzelfde geldt voor links naar websites. Software moet worden gedownload van officiële websites en via directe downloadlinks. Kanalen en tools zoals peer-to-peer-netwerken (torrent-clients, eMule, enz.), niet-officiële pagina's, downloaders van derden, installatieprogramma's en andere soortgelijke download- of installatiekanalen worden vaak gebruikt om trojans, ransomware en andere malware te verspreiden. Geïnstalleerde software moet worden bijgewerkt via tools of geïmplementeerde functies die worden geleverd door officiële softwareontwikkelaars, en niet door updaters van derden. Als geïnstalleerde software of besturingssystemen een licentie nodig hebben waarvoor moet worden betaald, dan mogen ze niet worden geactiveerd via niet-officiële updaters van derden. Het is illegaal om deze te gebruiken en ze veroorzaken vaak de installatie van kwaadaardige programma's. Scan regelmatig uw besturingssystemen met gerenommeerde antivirus- of antispywaresoftware en zorg ervoor dat deze up-to-date is. Verwijder alle gedetecteerde bedreigingen onmiddellijk. Als u denkt dat uw computer al is geïnfecteerd, dan raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om de geïnfiltreerde malware automatisch te verwijderen.

Tekst in de "Xerox Scanned Document" e-mail:

Subject: Xerox Scanned - Document: Important Company Guideline Notes

Attn: ********

-You have an important ******** designated Document-

It was scanned and sent to you [********] using a Xerox WorkCentre multifunction device on Microsoft Exchange Portal.

For more ********-specific information as it relates to you, please visit ********

Retrieve Document

© 2020 Microsoft Corporation. All rights reserved.

Screenshot van de phishing-website, vermomd als een inlogpagina van Outlook Web App:

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is "Xerox Scanned Document"?

- STAP 1. Handmatige verwijdering van mogelijke besmettingen met malware.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig verwijderen?

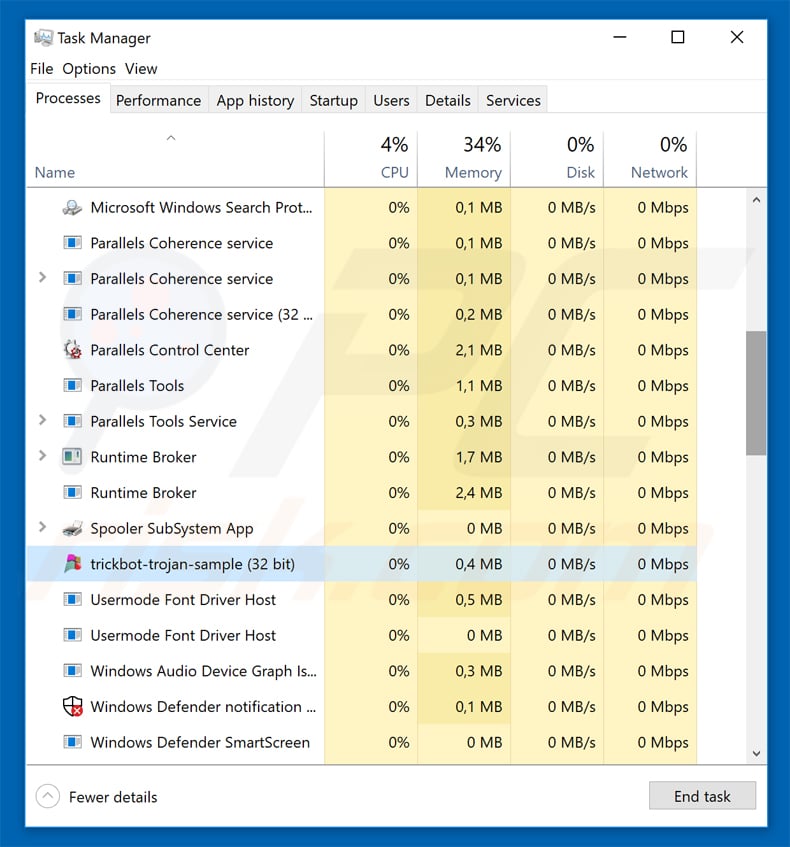

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

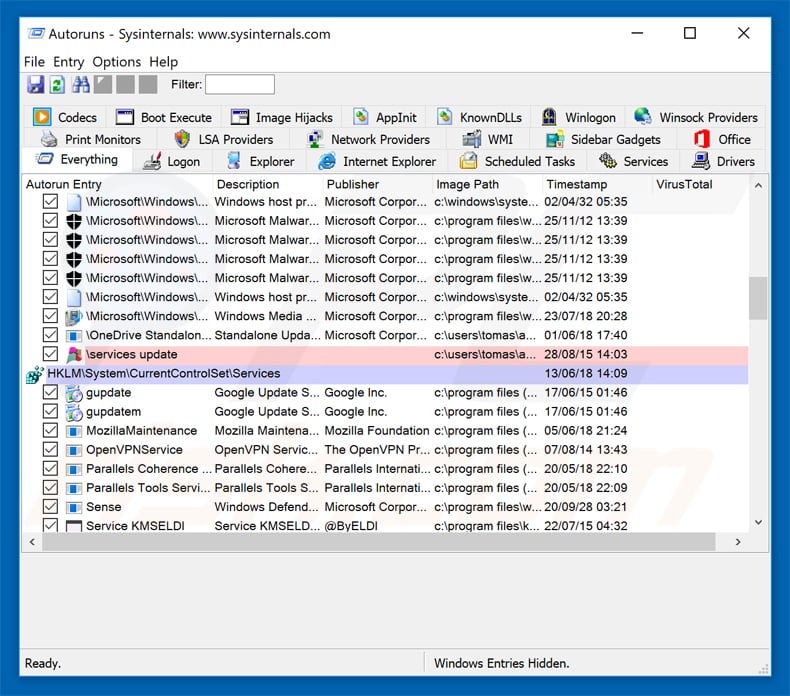

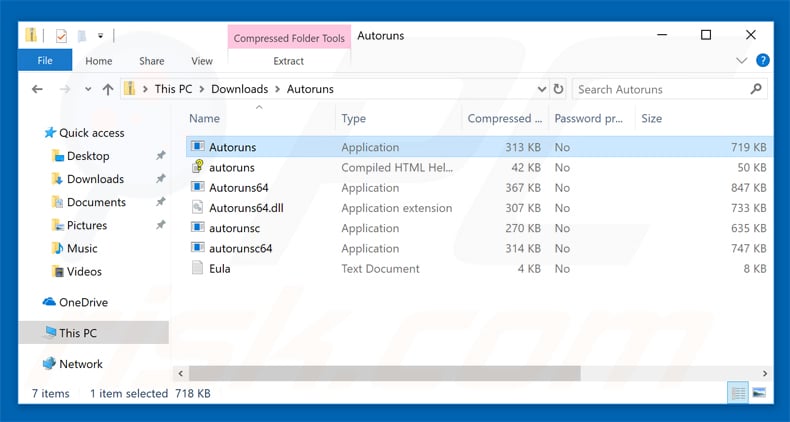

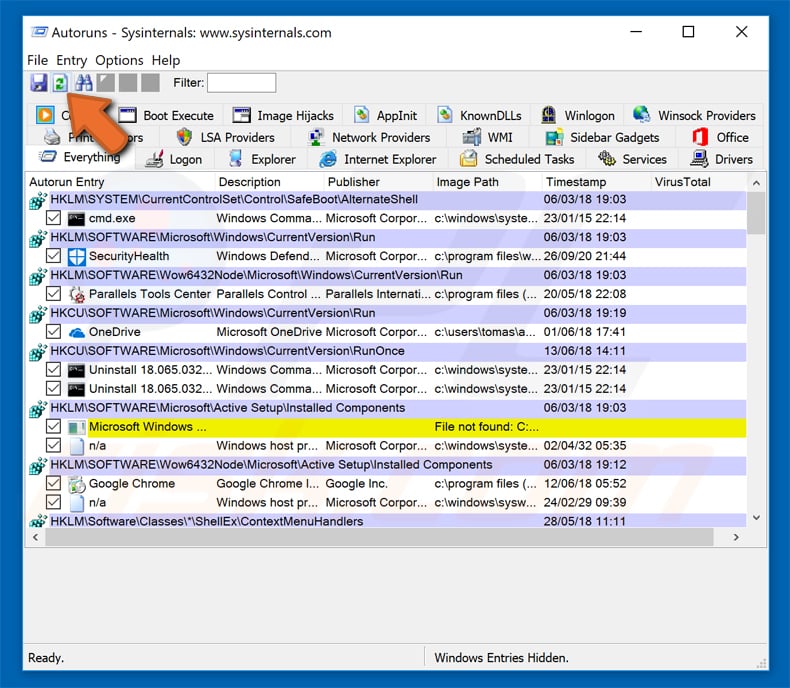

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

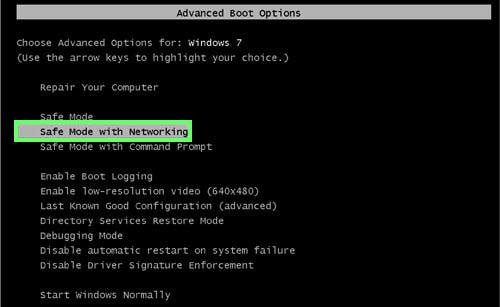

Windows XP en Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in "Veilige Modus met Netwerk":

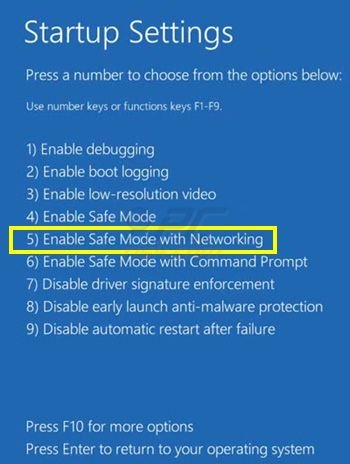

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 te starten in "Veilige Modus met Netwerk":

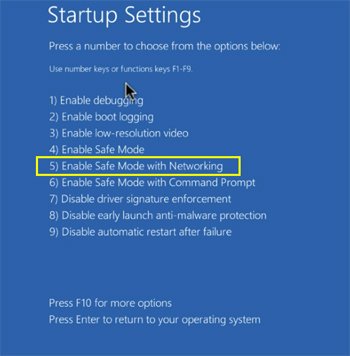

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in "Veilige Modus met Netwerk":

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

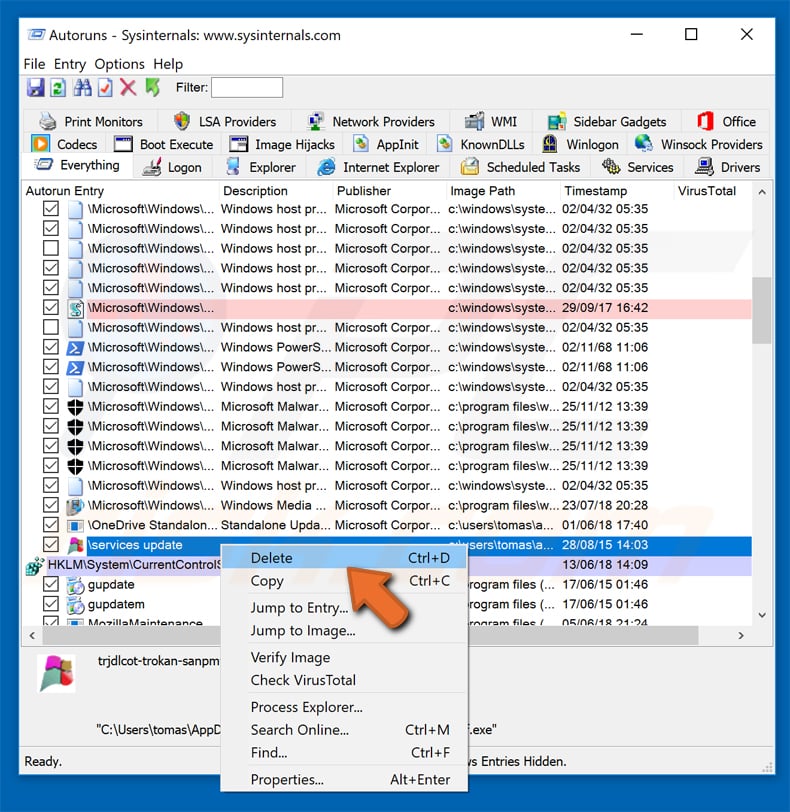

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

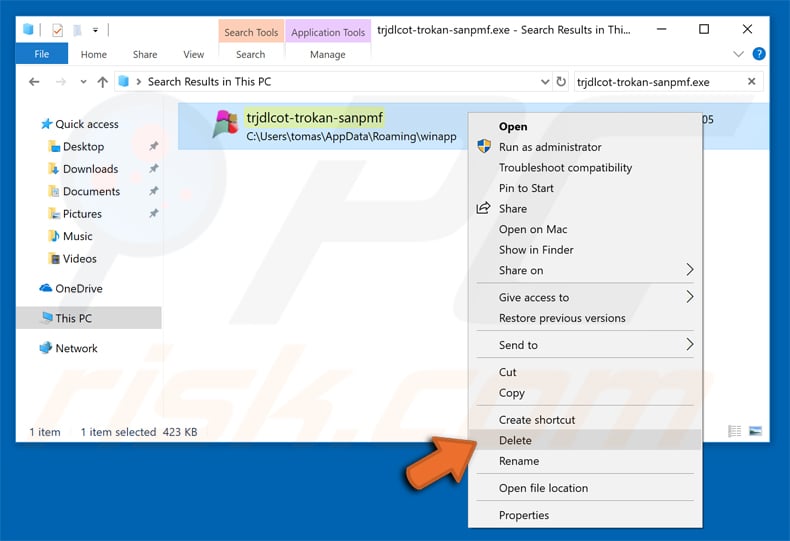

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen mappen en bestanden inschakelt voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie