Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat is BouldSpy?

BouldSpy is een soort spyware en gegevensdiefstal-malware die zich richt op Android-toestellen. Het kan veel verschillende informatie opnemen en stelen van geïnfecteerde systemen. Dit schadelijke programma bestaat al minstens sinds 2020.

Het onderzoek van de analisten van Lookout Threat Lab bracht bewijs aan het licht dat BouldSpy mogelijk in verband brengt met de Iraanse autoriteiten, met name het Law Enforcement Command of the Islamic Republic of Iran (FARAJA).

De activiteit van de malware is in verband gebracht met wetshandhaving, zoals het voorkomen van illegale handel in stoffen en wapens. BouldSpy was echter ook gericht op minderheden, waaronder Iraanse Koerden, Azeri's, Baluchi's en mogelijk Armeense christelijke groepen.

Er is reden om aan te nemen dat BouldSpy afhankelijk is van handmatige installatie, die waarschijnlijk plaatsvindt wanneer Iraanse rechtshandhavers apparaten in beslag nemen bij de aanhouding/arrestatie van hun eigenaars.

BouldSpy malware overzicht

Zoals de meeste Android-targeting programma's maakt BouldSpy misbruik van de Android Accessibility Services. Deze diensten zijn bedoeld om gebruikers die dat nodig hebben extra hulp te bieden bij de interactie met het toestel. De mogelijkheden van de Accessibility Services omvatten het lezen van het apparaatscherm, het simuleren van het touchscreen en toetsenbord, interactie met dialoogvensters, enz. Daarom krijgt malware die gebruik maakt van deze diensten controle over hun functionaliteiten.

Daarnaast schakelt BouldSpy de Android batterijoptimalisatiefuncties uit - om te voorkomen dat het systeem de malware in slaapstand zet of zijn processen beëindigt.

Er zijn meerdere varianten van BouldSpy, en de opbouw ervan suggereert eenvoudige vervaardiging van nieuwe iteraties. Sommige versies van deze malware gebruiken de naam "com.android.callservice", die een oproep-gerelateerde dienst imiteert. Andere iteraties voegen dit pakket ("com.android.callservice") in echte apps in - en trojaniseren ze zo.

Gewoonlijk ontvangt kwaadaardige software via het internet opdrachten van hun C&C-servers. BouldSpy doet dat ook, maar het kan ook opdrachten krijgen via tekstberichten (SMS'jes). Daardoor is deze malware in staat om te werken op locaties met een slechte internetverbinding, zolang de regio door cellulaire netwerken wordt gedekt.

Na infiltratie wordt de activiteit van BouldSpy geactiveerd wanneer het apparaat opnieuw wordt opgestart of wanneer de gebruiker de schadelijke toepassing opent. Eenmaal actief begint BouldSpy zijn activiteiten op de achtergrond. Het ontbreekt deze malware echter aan mogelijkheden om detectie en analyse tegen te gaan; het is niet gecodeerd, heeft geen verkeerscodering en laat detecteerbare artefacten achter.

BouldSpy verzamelt relevante apparaatgegevens, zoals Android OS-versie, apparaatnaam, apparaat-ID, IP-adres (geolocatie), mobiele providergegevens, SIM-kaartgegevens, Wi-Fi- en netwerkinformatie, enz. De geolocatie-gerelateerde functies van de malware zijn ook niet beperkt tot IP-adressen, aangezien het deze gegevens kan verkrijgen van GPS, netwerken en mobiele serviceproviders.

BouldSpy verkrijgt ook lijsten van geïnstalleerde toepassingen, bestanden en mappen. De malware kan bestanden uitpakken en screenshots en foto's maken met behulp van de camera's van het apparaat. Deze spyware kan audio opnemen via de microfoon van het apparaat, inclusief standaardgesprekken en gesprekken via VoIP-apps (volledige lijst).

Dit is niet alles wat BouldSpy kan controleren; het kan ook contactlijsten, gesprekslogboeken en sms'jes (ontvangen, verzonden, opgesteld) verkrijgen. Het programma heeft keylogging functionaliteiten (het kan toetsaanslagen/getypte informatie opnemen). Het richt zich ook op inhoud die wordt gekopieerd naar het klembord (d.w.z. copy/paste buffer). BouldSpy verzamelt ook browsergeschiedenis, bladwijzers en gebruikersnamen van verschillende accounts die aan het aangetaste apparaat zijn gekoppeld.

Hoewel deze malware ransomware-code bevat, hebben de onderzoekers van Lookout vastgesteld dat deze in de huidige versies niet operationeel is. Deze code kan een afleidingsmanoeuvre zijn van de ontwikkelaars van de malware of een indicatie van toekomstige ontwikkelingen.

Daarom is het mogelijk dat latere versies van BouldSpy werken als ransomware en/of andere functionaliteiten hebben. Het is opmerkelijk dat dit programma aanvullende kwaadaardige code kan importeren, die kan worden gebruikt om verschillende mogelijkheden te faciliteren of keteninfecties te veroorzaken.

Kortom, de aanwezigheid van software zoals BouldSpy op apparaten kan leiden tot meerdere systeeminfecties, ernstige privacyproblemen, financiële verliezen en identiteitsdiefstal. Bovendien kan de associatie van BouldSpy met rechtshandhaving verschillende bedreigingen opleveren met mogelijk ernstige gevolgen.

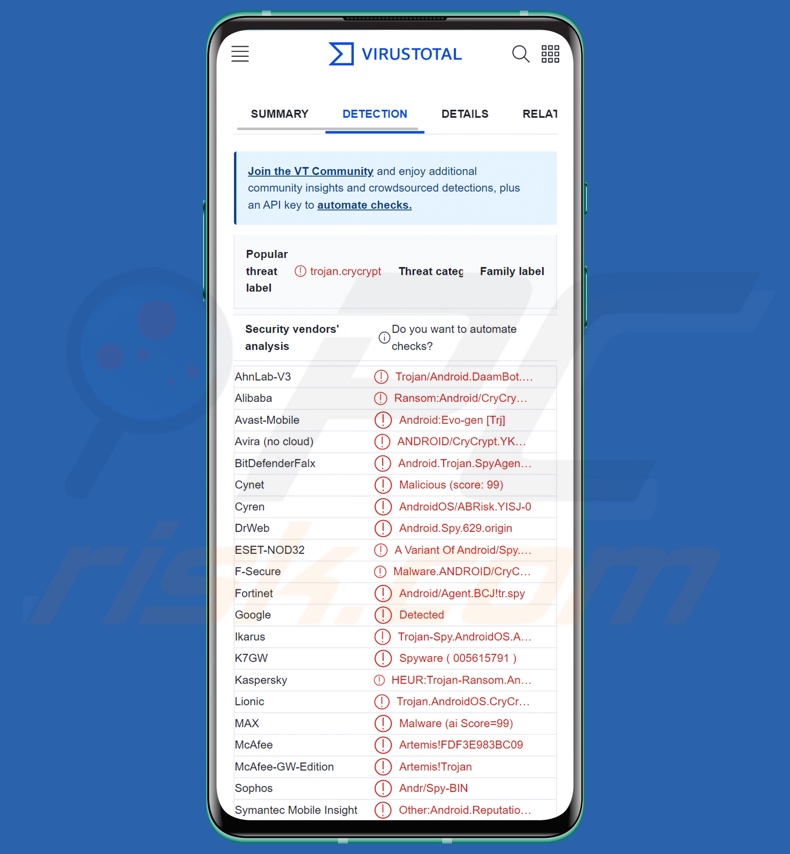

| Naam | BouldSpy virus |

| Type bedreiging | Android malware, spyware, malicious application. |

| Detectienamen | Avast-Mobile (Android:Evo-gen [Trj]), DrWeb (Android.Spy.629.origin), ESET-NOD32 (een variant van Android/Spy.Agent.BCJ), Fortinet (Android/Agent.BCJ!tr.spy), Kaspersky (HEUR:Trojan-Ransom.AndroidOS.CryCry), volledige lijst (VirusTotal) |

| Symptomen | Het toestel werkt traag, de systeeminstellingen worden gewijzigd zonder toestemming van de gebruiker, er verschijnen twijfelachtige toepassingen, het gegevens- en batterijverbruik neemt aanzienlijk toe. |

| Verspreidingsmethodes | Geïnfecteerde e-mailbijlagen, schadelijke online advertenties, social engineering, misleidende toepassingen, zwendelwebsites. |

| Schade | Gestolen persoonlijke informatie (privéberichten, logins/wachtwoorden, enz.), verminderde apparaatprestaties, de batterij raakt snel leeg, verminderde internetsnelheid, enorm gegevensverlies, geldverlies, gestolen identiteit (kwaadaardige apps kunnen misbruik maken van communicatie-apps). |

| Malware verwijderen (Android) | Om malware-infecties te verwijderen raden onze beveiligingsonderzoekers aan uw Android toestel te scannen met legitieme anti-malware software. Wij raden Avast, Bitdefender, ESET of Malwarebytes. aan. |

Voorbeelden van Android-malware die gegevens steelt

Wij hebben duizenden malware-voorbeelden onderzocht; SpyMax, Oscorp en AbstractEmu zijn slechts een paar voorbeelden van Android-specifieke kwaadaardige software met mogelijkheden om gegevens te stelen.

Over het algemeen kan malware verschillende functionaliteiten hebben, die in verschillende combinaties kunnen voorkomen. De mogelijkheden van de software kunnen variëren van bankgerelateerde gegevensdiefstal tot bestandsversleuteling/schermvergrendeling voor losgelddoeleinden. Hoe malware ook werkt - de aanwezigheid ervan op een systeem brengt de integriteit van het apparaat en de veiligheid van de gebruiker in gevaar. Daarom raden wij u aan om alle bedreigingen onmiddellijk na ontdekking te verwijderen.

Hoe is BouldSpy in mijn apparaat geïnfiltreerd?

Zoals eerder vermeld, heeft het Lookout Threat Lab mogelijke banden ontdekt tussen BouldSpy en de Iraanse rechtshandhaving (FARAJA). Deze malware is gebruikt om criminelen en Iraanse minderheden in het algemeen aan te vallen.

De eerste door BouldSpy verkregen geolocatiegegevens bevonden zich voornamelijk in de buurt van Iraanse grenscontroleposten, provinciale politiebureaus, cybercrime-divisiebureaus en faciliteiten van het Law Enforcement Command. Het is zeer waarschijnlijk dat BouldSpy op apparaten wordt geïnstalleerd wanneer deze in beslag worden genomen bij de aanhouding van hun eigenaars.

Deze malware is vaak gebaseerd op het trojaniseren van legitieme toepassingen, zoals Psiphon (VPN), Currency Converter Pro (Persian-language currency converter/rente calculator), CPU-Z (CPU performance monitoring tool), Fake Call (prank call/SMS generator), en andere.

Het is mogelijk dat de slachtoffers de echte apps al op hun telefoon hadden en dat zij bij hun aanhouding/arrestatie werden geïnfecteerd. Dit scenario zou de kans minimaliseren dat slachtoffers de infectie vermoeden, aangezien er geen nieuwe apps zouden zijn die schijnbaar zonder hun medeweten of goedkeuring waren verschenen.

BouldSpy zou ook via andere technieken kunnen worden verspreid, hoewel er tot nu toe nog geen enkele is waargenomen. Kwaadaardige software wordt voornamelijk verspreid via phishing en social engineering-technieken. Het wordt vaak vermomd als of gebundeld met legitieme programma's/media.

De meest gebruikte verspreidingsmethoden zijn: drive-by (stealthy/deceptieve) downloads, online scams, malvertising, schadelijke bijlagen/links in spammail (bv. sms'jes, e-mails, PM's/DM's, enz.), dubieuze downloadkanalen (bv. freeware en gratis websites voor het hosten van bestanden, P2P sharing netwerken, enz.

Hoe vermijdt u de installatie van malware?

Wij raden u ten zeerste aan waakzaam te zijn bij het surfen, aangezien valse en schadelijke online inhoud meestal legitiem en ongevaarlijk lijkt.

Het is cruciaal om software te onderzoeken door de voorwaarden en beoordelingen van experts/gebruikers te lezen, de vereiste toestemmingen te controleren, de legitimiteit van de ontwikkelaar te verifiëren, enz. Bovendien moeten alle downloads afkomstig zijn van officiële en geverifieerde bronnen. Het is net zo belangrijk om software te activeren en bij te werken met echte functies/tools, aangezien die van derden malware kunnen bevatten.

Een andere aanbeveling is om inkomende e-mails, DM's/PM's, SMS'jes en andere berichten met voorzichtigheid te behandelen. Wij raden u af bijlagen of links in verdachte/irrelevante e-mails te openen, omdat deze virulent kunnen zijn en systeeminfecties kunnen veroorzaken.

Wij benadrukken het belang van het installeren en up-to-date houden van een betrouwbaar anti-virusprogramma. Met beveiligingsprogramma's moeten regelmatig systeemscans worden uitgevoerd en gedetecteerde bedreigingen worden verwijderd.

Lijst van VoIP-toepassingen die het doelwit zijn van de BouldSpy-malware:

- Viber

- Skype

- Telegram (VoIP)

- Microsoft Office 365 (VoIP)

- Blackberry BBM

- BOTIM

- Kakao

- LINE

- mail.ru (VoIP)

- Slack (VoIP)

- Tango

- TextNow

- Turkcell

- Vonage

Snelmenu:

- Introductie

- Hoe de browsergeschiedenis in de Chrome-webbrowser verwijderen?

- Hoe de browsermeldingen in de Chrome-webbrowser uitschakelen?

- Hoe de Chrome-webbrowser resetten?

- Hoe de browsergeschiedenis in de Firefox-webbrowser verwijderen?

- Hoe de browsermeldingen in de Firefox-webbrowser uitschakelen?

- Hoe de Firefox webbrowser resetten?

- Hoe mogelijk ongewenste en/of schadelijke toepassingen verwijderen?

- Hoe het Android toestel opstarten in "Veilige modus"?

- Hoe het batterijverbruik van verschillende applicaties controleren?

- Hoe het dataverbruik van verschillende applicaties controleren?

- Hoe de laatste software-updates installeren?

- Hoe het systeem terugzetten naar de fabrieksinstellingen?

- Hoe toepassingen met beheerdersrechten uitschakelen?

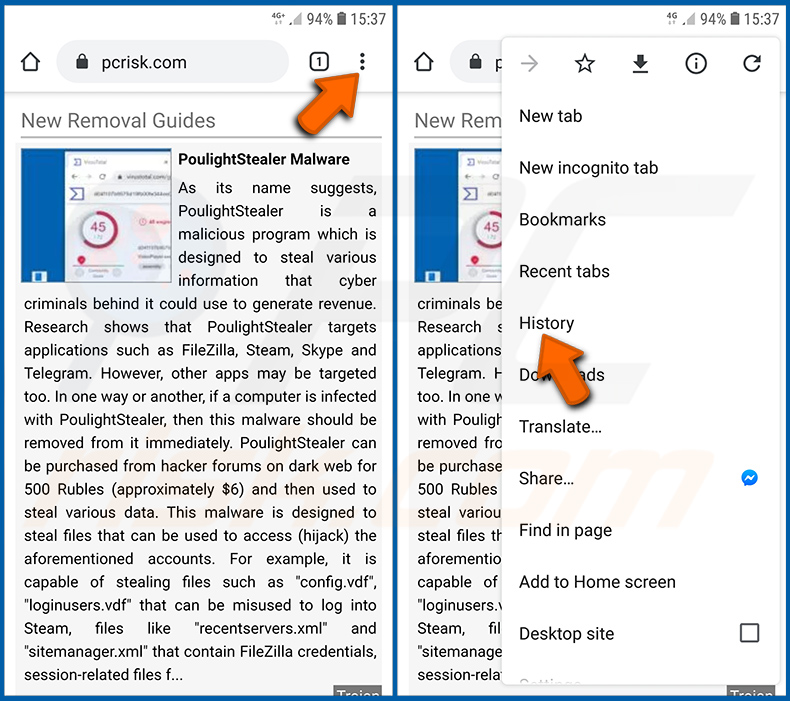

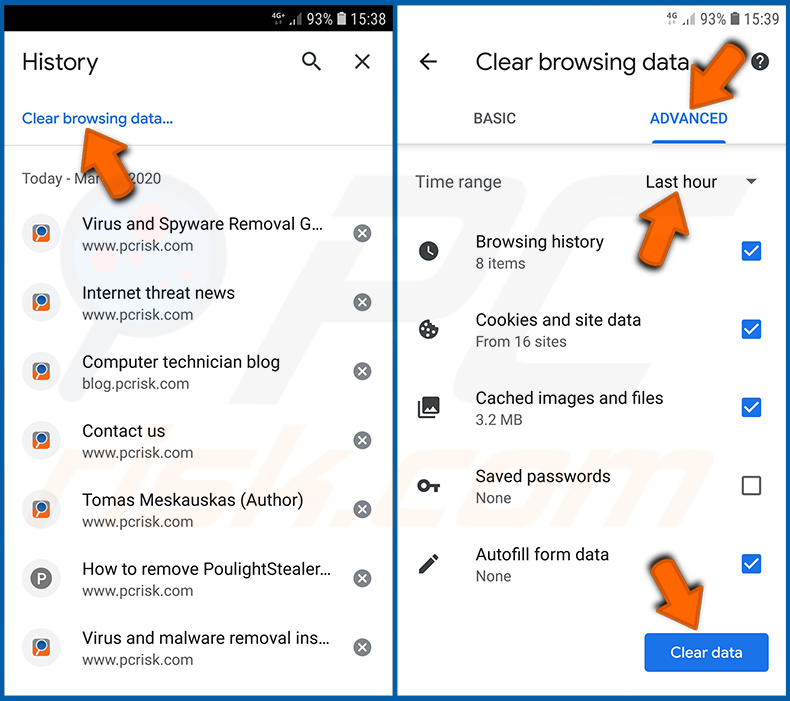

Browsegeschiedenis verwijderen uit de Chrome-webbrowser:

Tik op de knop "Menu" (drie stippen in de rechterbovenhoek van het scherm) en selecteer "Geschiedenis" in het geopende uitklapmenu.

Tik op "Browsegegevens wissen", selecteer het tabblad "GEAVANCEERD", kies het tijdsbereik en de gegevenstypen die u wilt wissen en tik op "Gegevens wissen".

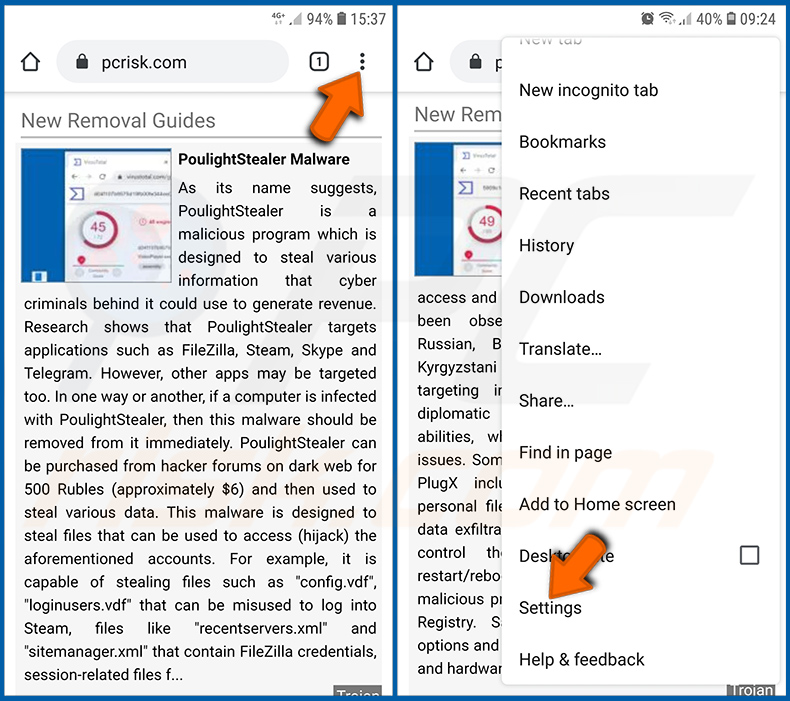

Schakel browsermeldingen in de Chrome-webbrowser uit:

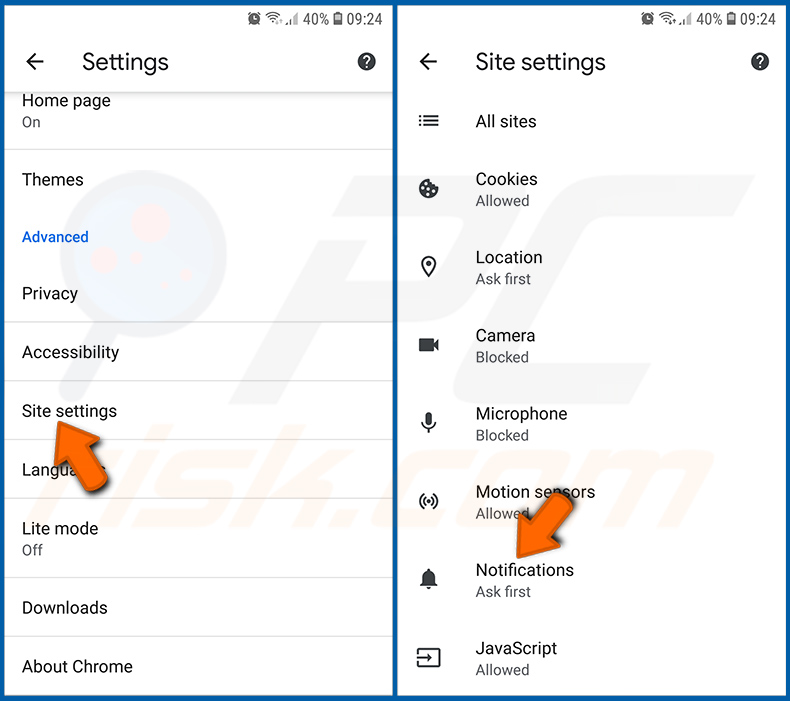

Tik op de knop "Menu" (drie stippen in de rechterbovenhoek van het scherm) en selecteer "Instellingen" in het geopende uitklapmenu.

Scroll naar beneden tot u de optie "Site-instellingen" ziet en tik erop. Scroll naar beneden tot u de optie "Meldingen" ziet en tik erop.

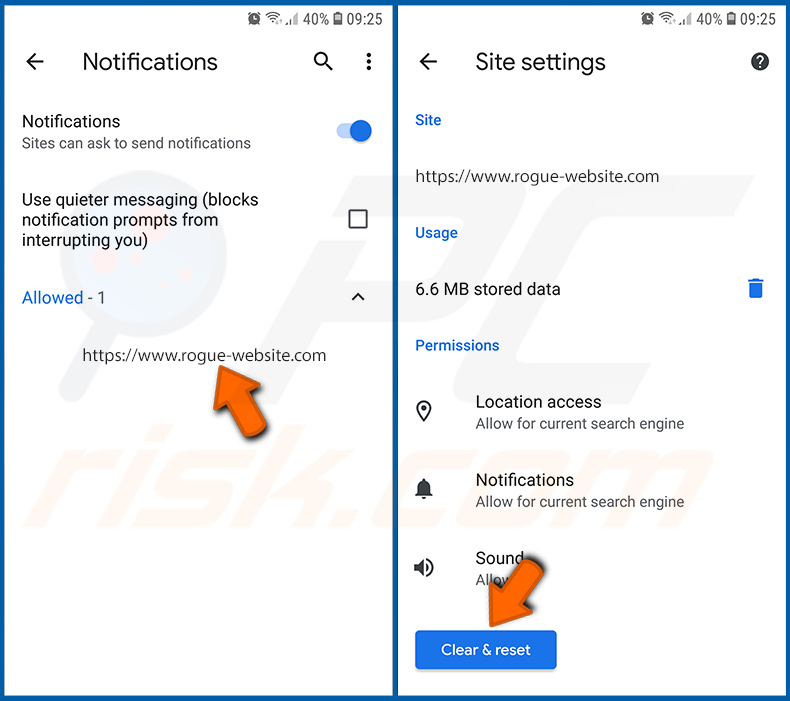

Zoek de websites die browsermeldingen leveren, tik erop en klik op "Wissen & resetten". Dit zal de toestemmingen verwijderen die voor deze websites zijn verleend om meldingen te leveren. Zodra u echter dezelfde site opnieuw bezoekt, kan deze opnieuw om toestemming vragen. U kunt kiezen of u deze toestemming wilt geven of niet (als u kiest voor weigeren gaat de website naar de sectie "Geblokkeerd" en zal u niet langer om de toestemming vragen).

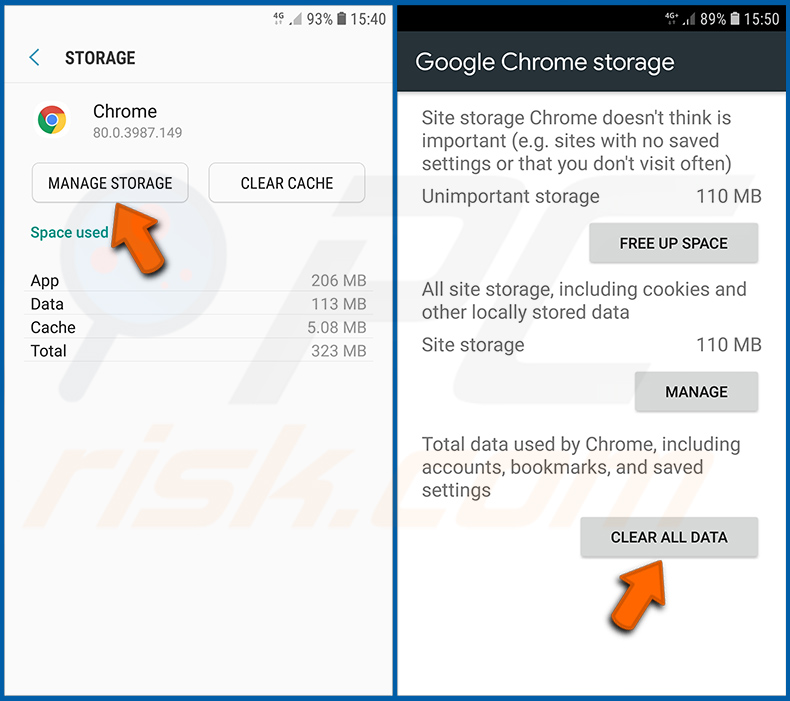

Reset de Chrome webbrowser:

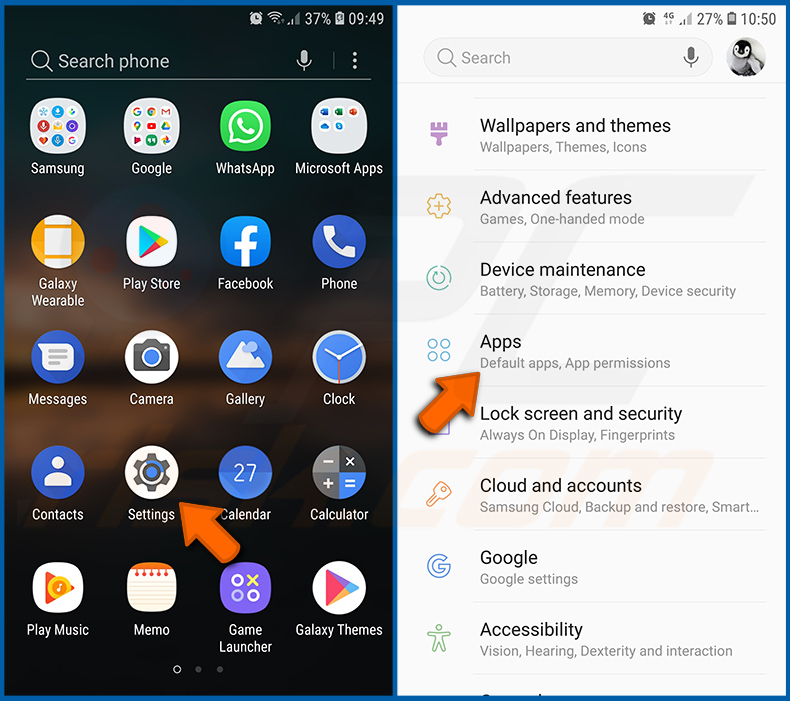

Ga naar "Instellingen", scroll naar beneden tot u "Apps" ziet en tik erop.

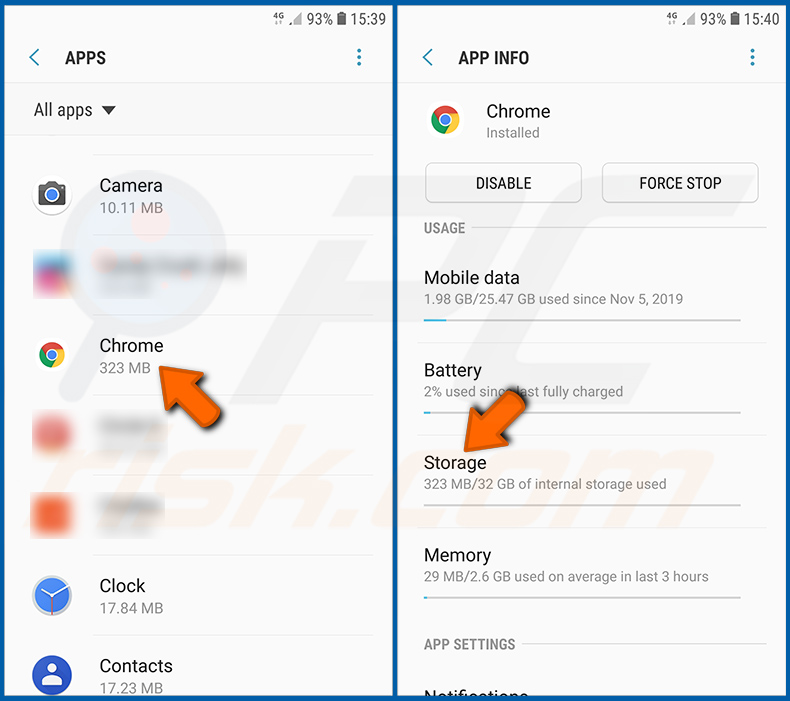

Scroll naar beneden tot u de toepassing "Chrome" vindt, selecteer deze en tik op de optie "Opslag".

Tik op "BEHEER OPSLAG", vervolgens op "VERWIJDER ALLE GEGEVENS" en bevestig de actie door op "OK" te tikken. Merk op dat het resetten van de browser alle daarin opgeslagen gegevens zal verwijderen. Dit betekent dat alle opgeslagen logins/wachtwoorden, browsegeschiedenis, niet-standaardinstellingen en andere gegevens worden gewist. U zult ook opnieuw moeten inloggen op alle websites.

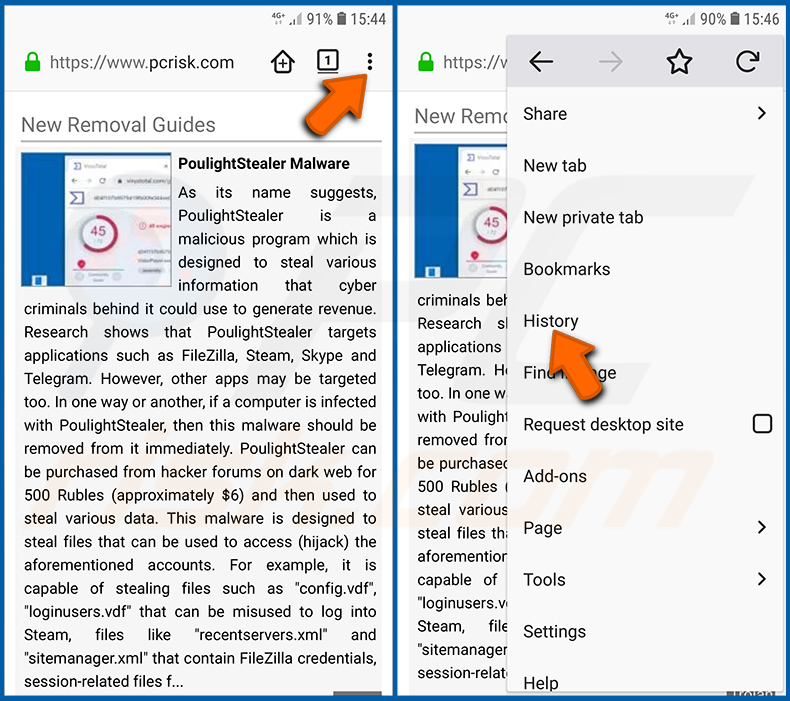

Browsegeschiedenis verwijderen uit de Firefox-webbrowser:

Tik op de knop "Menu" (drie stippen in de rechterbovenhoek van het scherm) en selecteer "Geschiedenis" in het geopende uitklapmenu.

Scroll naar beneden tot u "Privégegevens wissen" ziet en tik erop. Selecteer de soorten gegevens die u wilt verwijderen en tik op "GEGEVENS WISSEN".

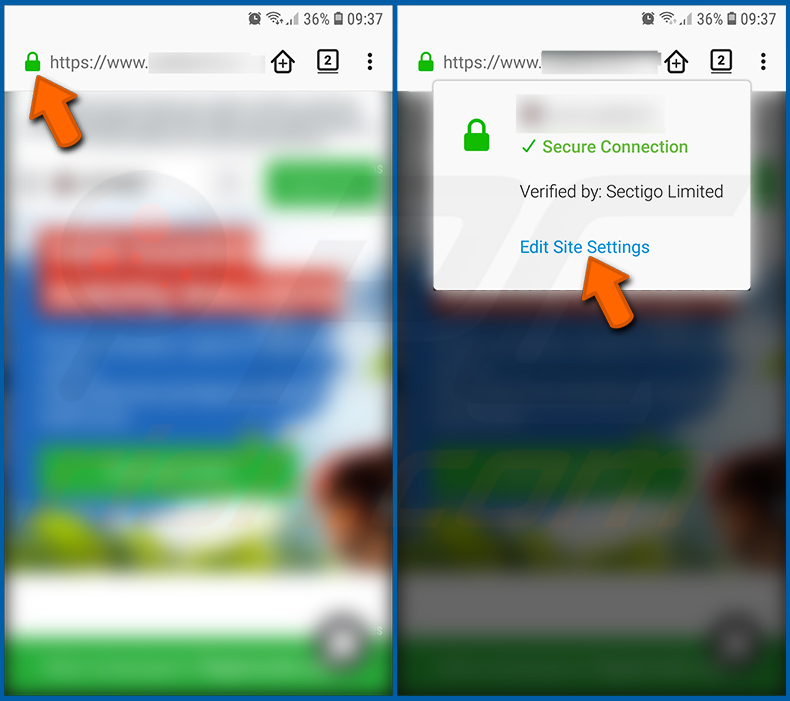

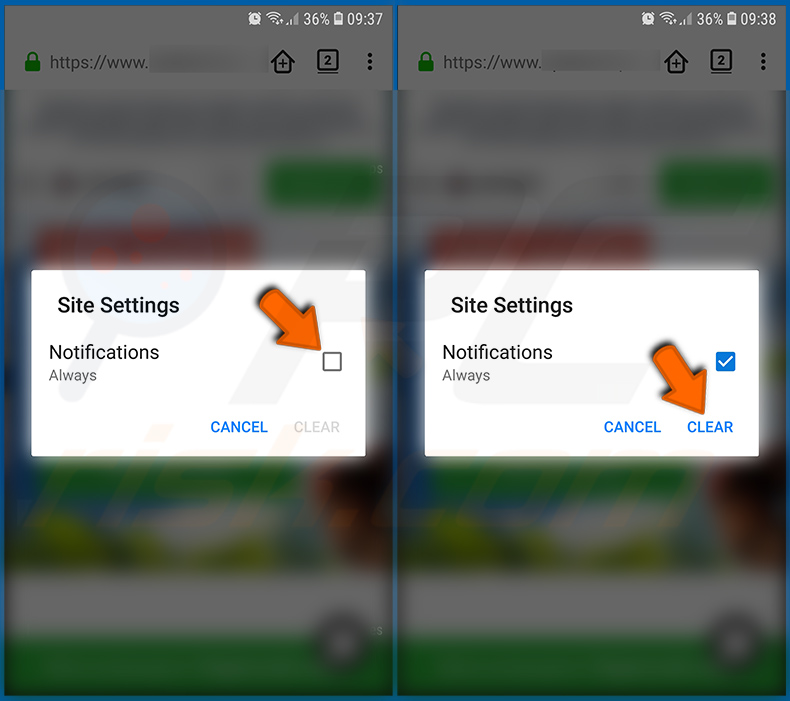

Schakel browsermeldingen in de webbrowser Firefox uit:

Bezoek de website die browsermeldingen geeft, tik op het pictogram links van de URL-balk (het pictogram is niet noodzakelijk een "slot") en selecteer "Site-instellingen bewerken".

Kies in de geopende pop-up de optie "Meldingen" en tik op "WISSEN".

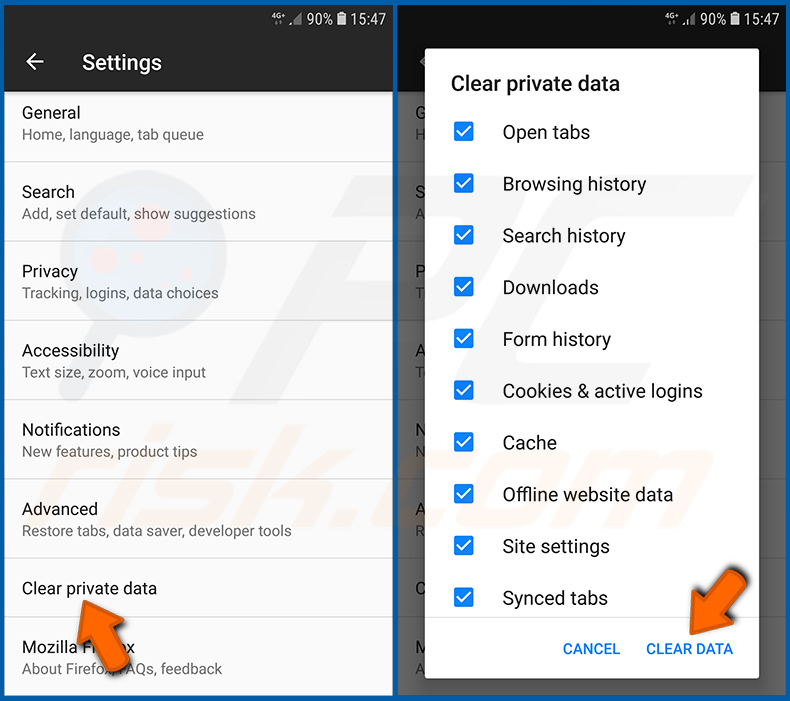

Reset de Firefox webbrowser:

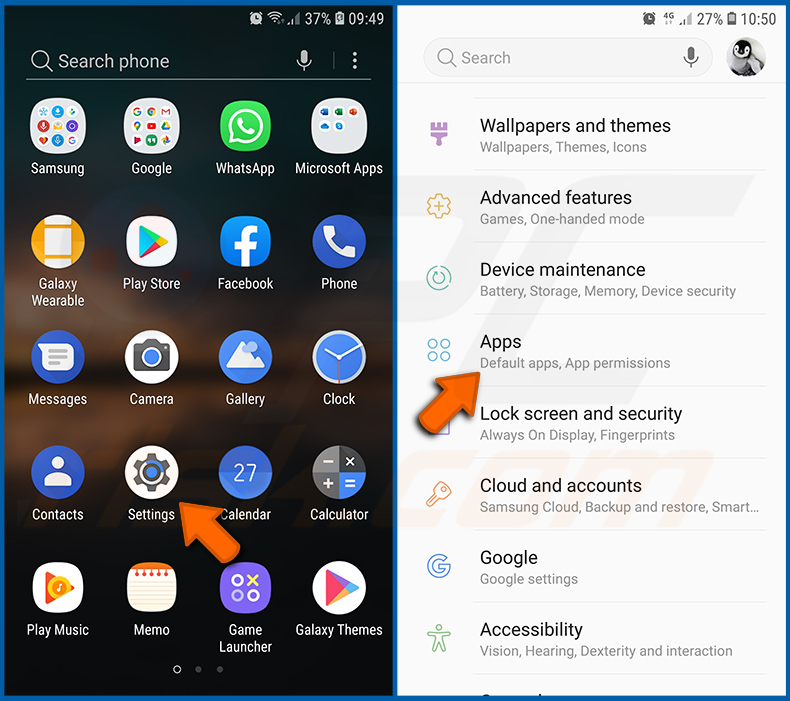

Ga naar "Instellingen", scroll naar beneden tot u "Apps" ziet en tik erop.

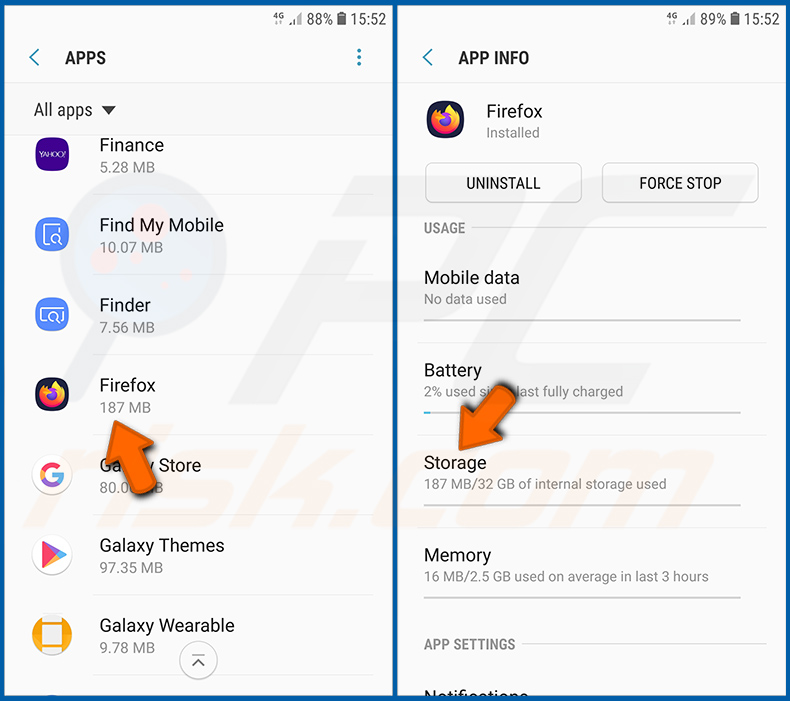

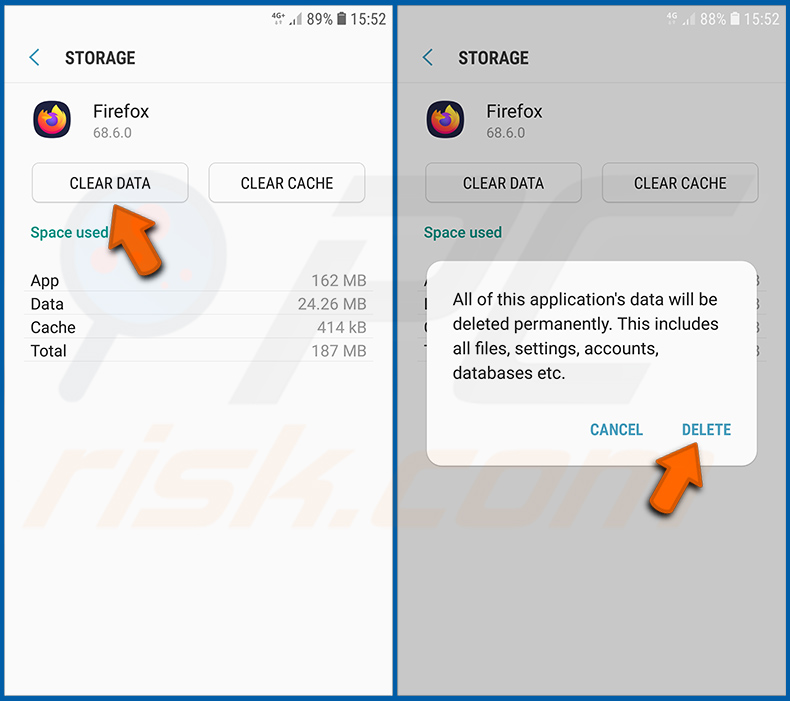

Scroll naar beneden tot u de toepassing "Firefox" vindt, selecteer deze en tik op de optie "Opslag".

Tik op "VERWIJDER DATA" en bevestig de actie door op "VERWIJDER" te tikken. Merk op dat het resetten van de browser alle daarin opgeslagen gegevens zal verwijderen. Dit betekent dat alle opgeslagen logins/wachtwoorden, browsegeschiedenis, niet-standaardinstellingen en andere gegevens worden gewist. U zult ook opnieuw moeten inloggen op alle websites.

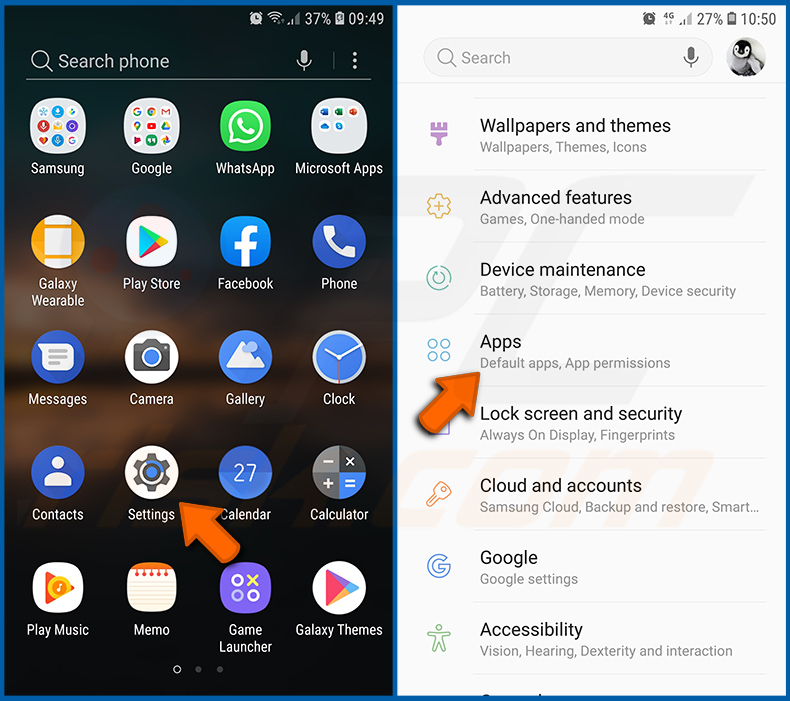

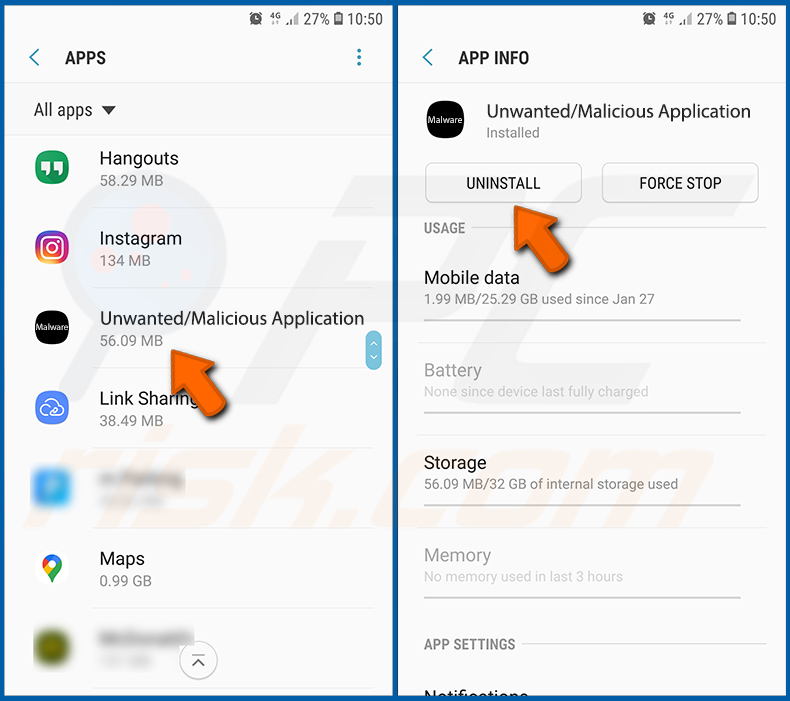

Verwijder mogelijk ongewenste en/of kwaadaardige toepassingen:

Ga naar "Instellingen", scroll naar beneden tot u "Apps" ziet en tik erop.

Scroll naar beneden tot u een mogelijk ongewenste en/of schadelijke toepassing ziet, selecteer deze en tik op "Verwijderen". Als u om de een of andere reden de geselecteerde toepassing niet kunt verwijderen (u krijgt bijvoorbeeld een foutmelding), moet u proberen de "Veilige modus" te gebruiken..

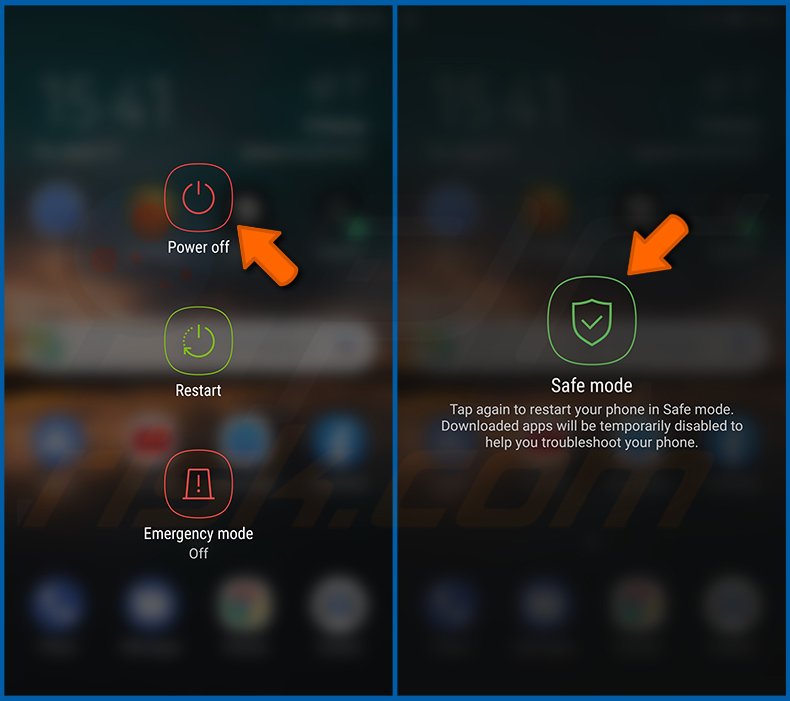

Start het Android toestel op in "Veilige modus":

De "Veilige modus" in het Android besturingssysteem schakelt tijdelijk alle toepassingen van derden uit. Het gebruik van deze modus is een goede manier om verschillende problemen te diagnosticeren en op te lossen (bijv. het verwijderen van kwaadaardige toepassingen die gebruikers verhinderen dat u dit doet wanneer het apparaat "normaal" draait).

Druk op de "Aan/uit" knop en houd deze ingedrukt totdat u het "Uitschakelen" scherm ziet. Tik op het pictogram "Uitschakelen" en houd het vast. Na een paar seconden verschijnt de optie "Veilige modus", die u kunt uitvoeren door het apparaat opnieuw op te starten.

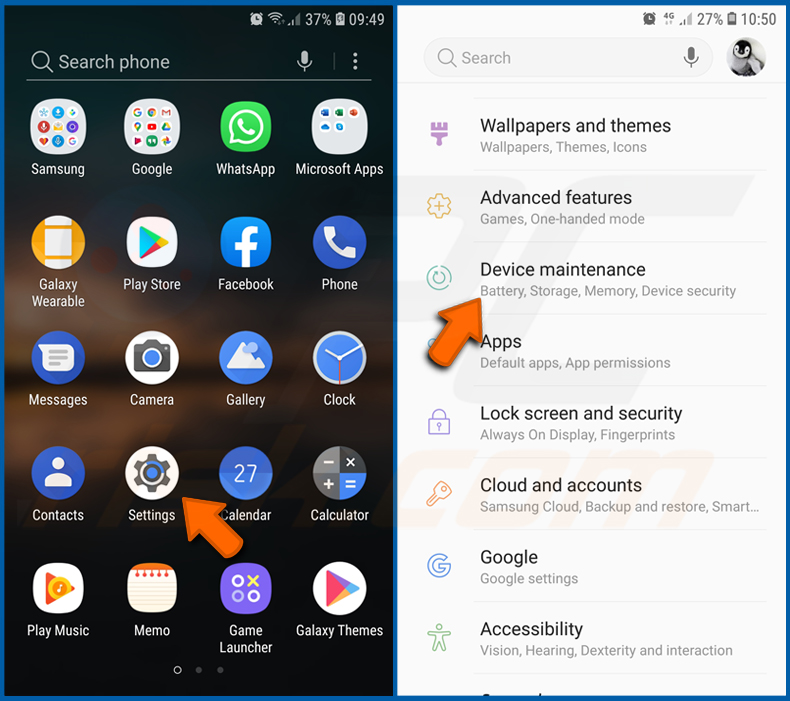

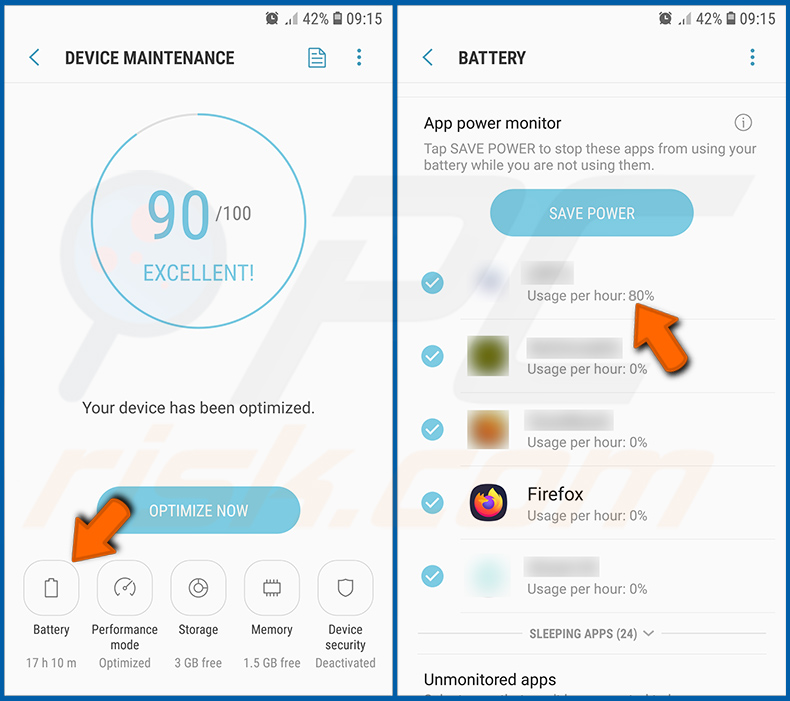

Controleer het batterijverbruik van verschillende toepassingen:

Ga naar "Instellingen", scroll naar beneden tot u "Apparaatonderhoud" ziet en tik erop.

Tik op "Batterij" en controleer het gebruik van elke toepassing. Legitieme/echte toepassingen zijn ontworpen om zo weinig mogelijk energie te gebruiken om de beste gebruikerservaring te bieden en energie te besparen. Daarom kan een hoog batterijgebruik erop wijzen dat de toepassing kwaadaardig is.

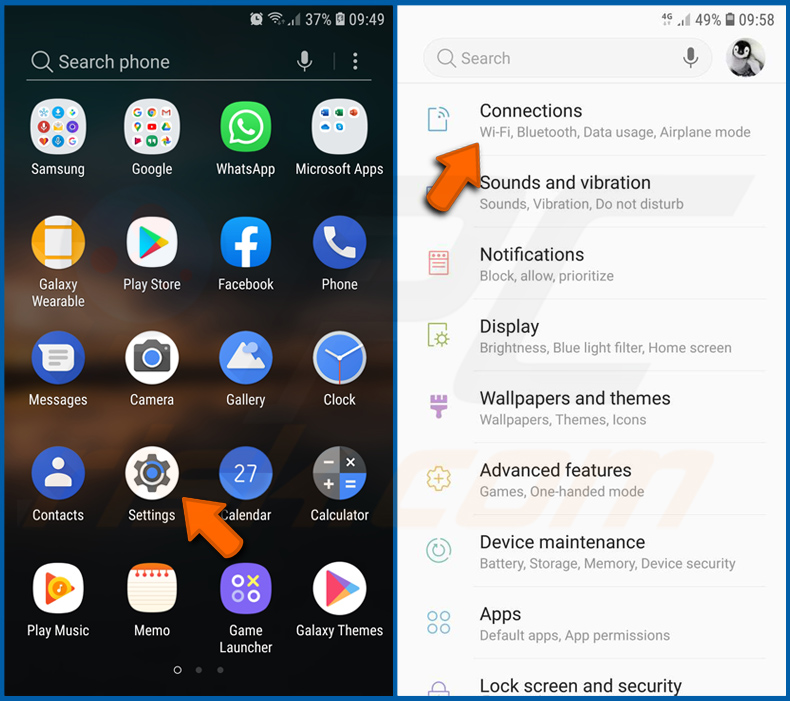

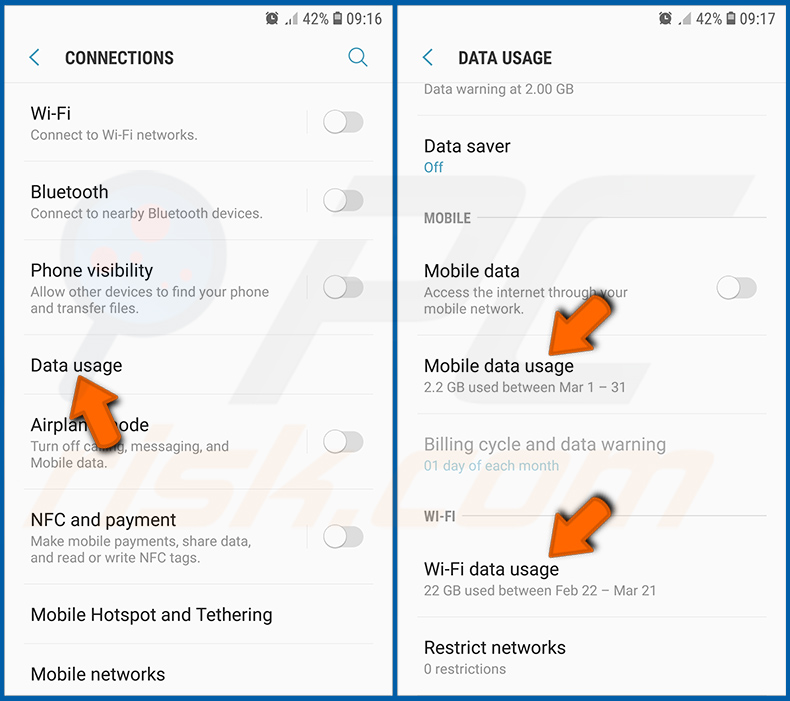

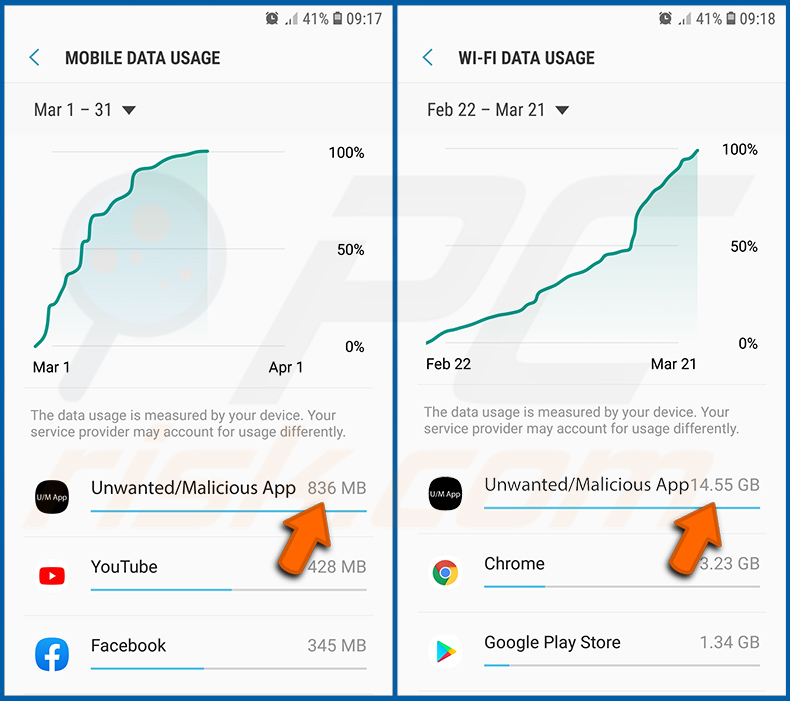

Controleer het gegevensgebruik van verschillende toepassingen:

Ga naar "Instellingen", scroll naar beneden tot u "Verbindingen" ziet en tik erop.

Scroll naar beneden tot u "Gegevensgebruik" ziet en selecteer deze optie. Net als bij de batterij zijn legitieme/echte toepassingen ontworpen om het gegevensgebruik zo laag mogelijk te houden. Dit betekent dat een enorm dataverbruik kan wijzen op de aanwezigheid van een kwaadaardige toepassing. Merk op dat sommige kwaadaardige toepassingen ontworpen zijn om alleen te werken wanneer het apparaat verbonden is met een draadloos netwerk. Daarom moet u zowel het mobiele als het Wi-Fi-gegevensverbruik controleren.

Als u een toepassing vindt die veel gegevens gebruikt, ook al gebruikt u die nooit, dan raden wij u sterk aan deze zo snel mogelijk te verwijderen.

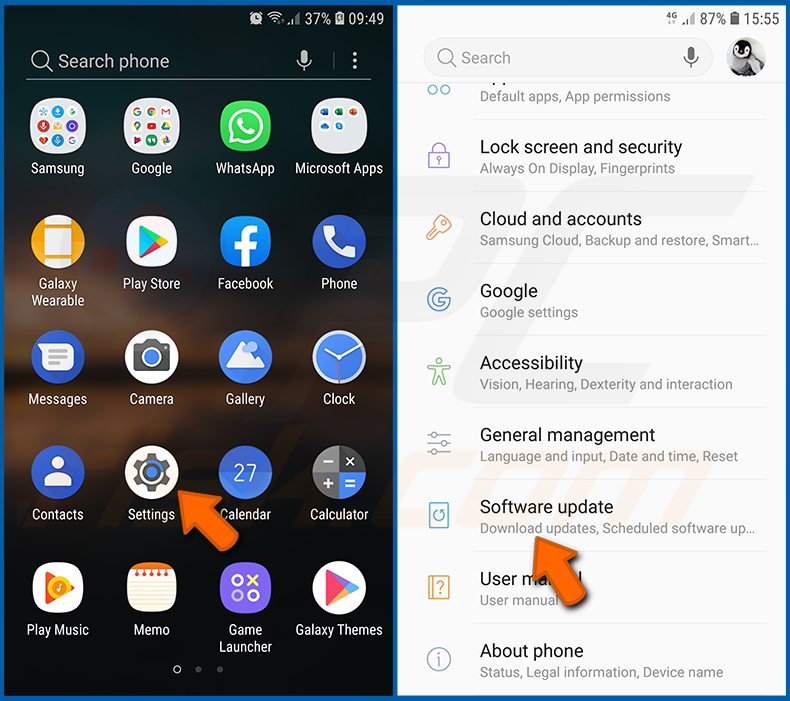

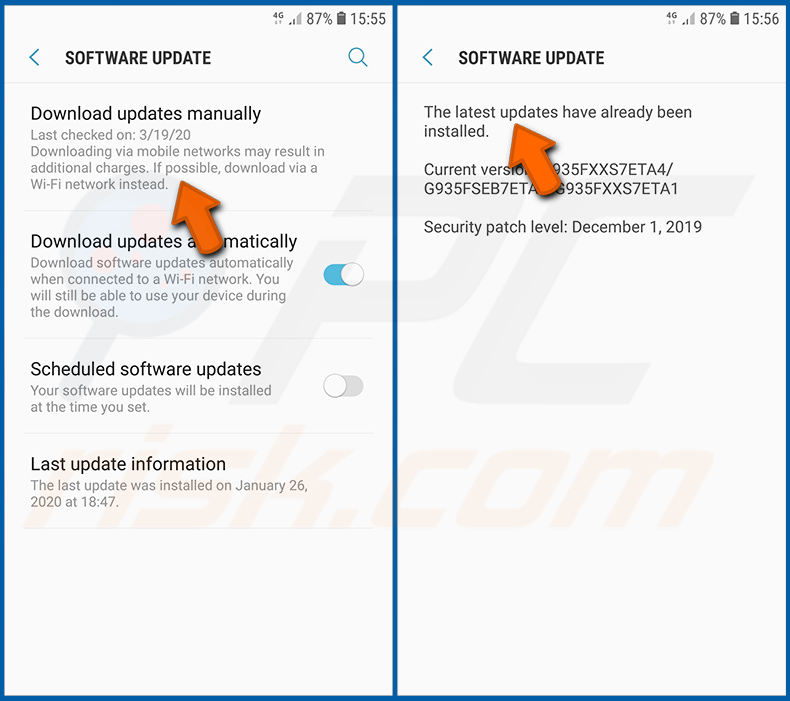

Installeer de laatste software-updates:

Het up-to-date houden van de software is een goede gewoonte als het gaat om de veiligheid van het toestel. De fabrikanten brengen voortdurend verschillende beveiligingspatches en Android-updates uit om fouten en bugs te verhelpen die door cybercriminelen kunnen worden misbruikt. Een verouderd systeem is veel kwetsbaarder en daarom moet u er altijd zeker van zijn dat de software van uw toestel up-to-date is.

Ga naar "Instellingen", scroll naar beneden tot u "Software-update" ziet en tik erop.

Tik op "Updates handmatig downloaden" en controleer of er updates beschikbaar zijn. Zo ja, installeer ze dan onmiddellijk. We raden ook aan om de optie "Download updates automatisch" in te schakelen - dan zal het systeem u op de hoogte stellen zodra er een update is uitgebracht en/of deze automatisch installeren.

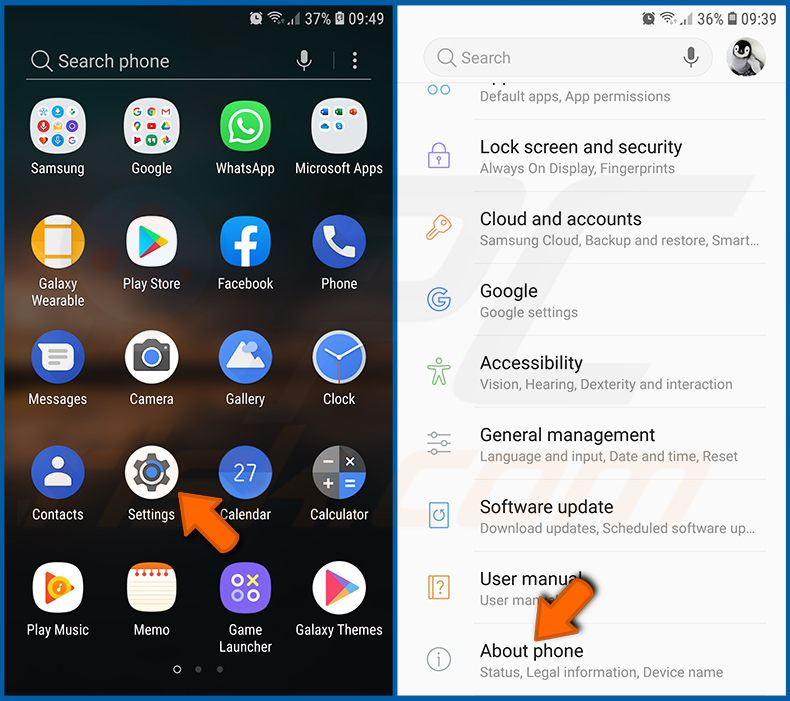

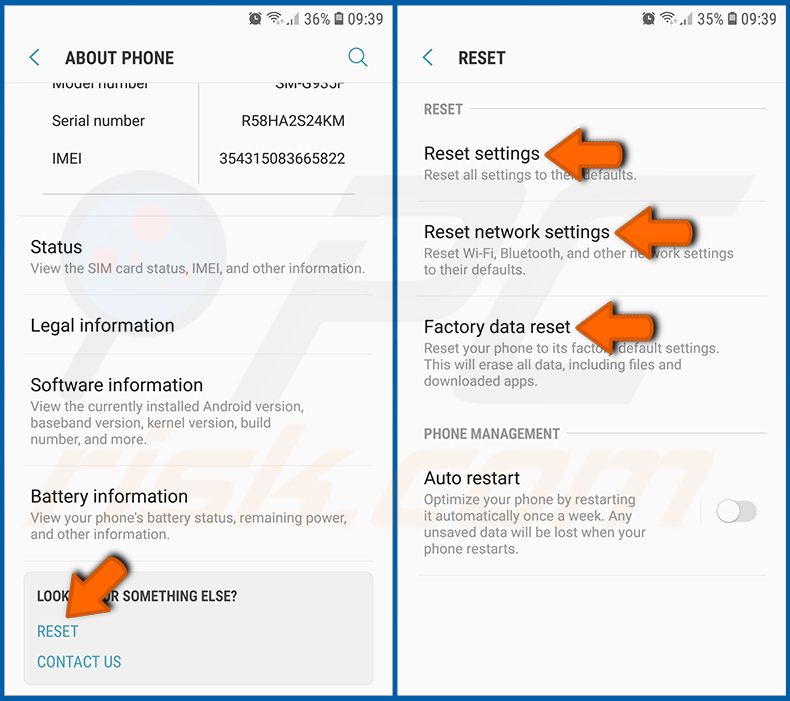

Zet het systeem terug naar de fabrieksinstellingen:

Het uitvoeren van een "fabrieksreset" is een goede manier om alle ongewenste toepassingen te verwijderen, de standaardinstellingen van het systeem te herstellen en het apparaat in het algemeen schoon te maken. U moet er echter rekening mee houden dat alle gegevens op het apparaat worden verwijderd, inclusief foto's, video/audiobestanden, telefoonnummers (opgeslagen op het apparaat, niet op de SIM-kaart), SMS-berichten, enzovoort. Met andere woorden, het apparaat wordt teruggebracht naar zijn oorspronkelijke staat.

U kunt ook de basissysteeminstellingen en/of gewoon de netwerkinstellingen herstellen.

Ga naar "Instellingen", scroll naar beneden tot u "Over telefoon" ziet en tik erop.

Scroll naar beneden tot u "Reset" ziet en tik erop. Kies nu de actie die u wilt uitvoeren:

"Instellingen resetten" - alle systeeminstellingen herstellen naar de fabrieksinstellingen;

"Netwerkinstellingen resetten" - alle netwerkgerelateerde instellingen terugzetten naar de fabrieksinstellingen;

"Fabrieksgegevens resetten" - het hele systeem resetten en alle opgeslagen gegevens volledig wissen;

Schakel toepassingen met beheerdersrechten uit:

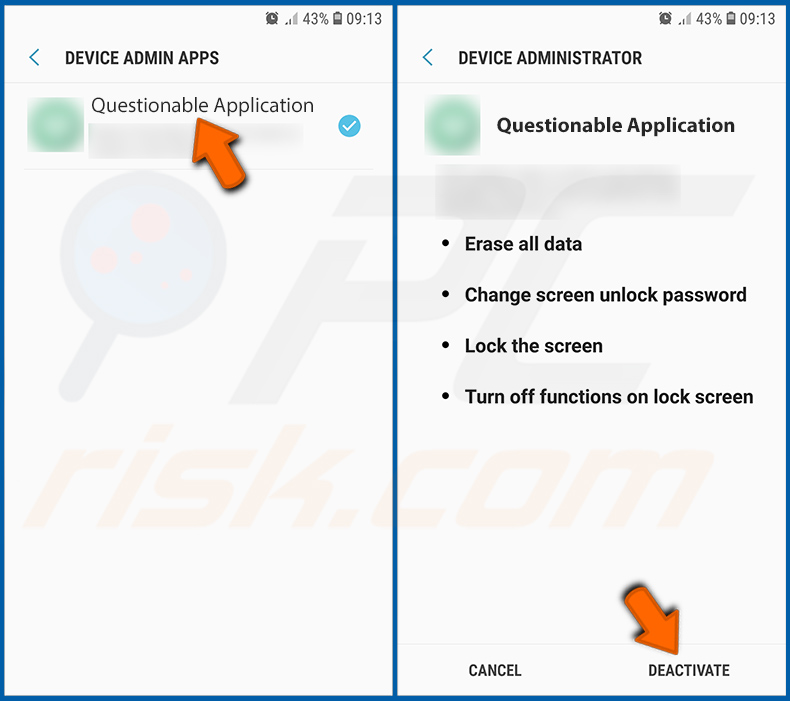

Als een kwaadaardige toepassing privileges op beheerdersniveau krijgt, kan deze het systeem ernstig beschadigen. Om het apparaat zo veilig mogelijk te houden, moet u altijd controleren welke apps dergelijke rechten hebben en degene die dat niet zouden moeten hebben, uitschakelen.

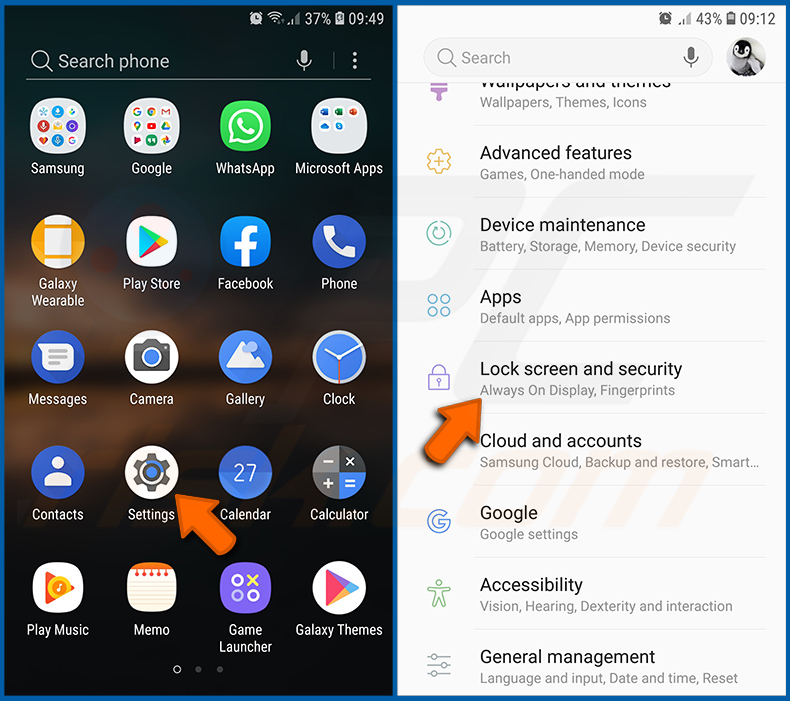

Ga naar "Instellingen", scroll naar beneden tot u "Vergrendelingsscherm en beveiliging" ziet en tik erop.

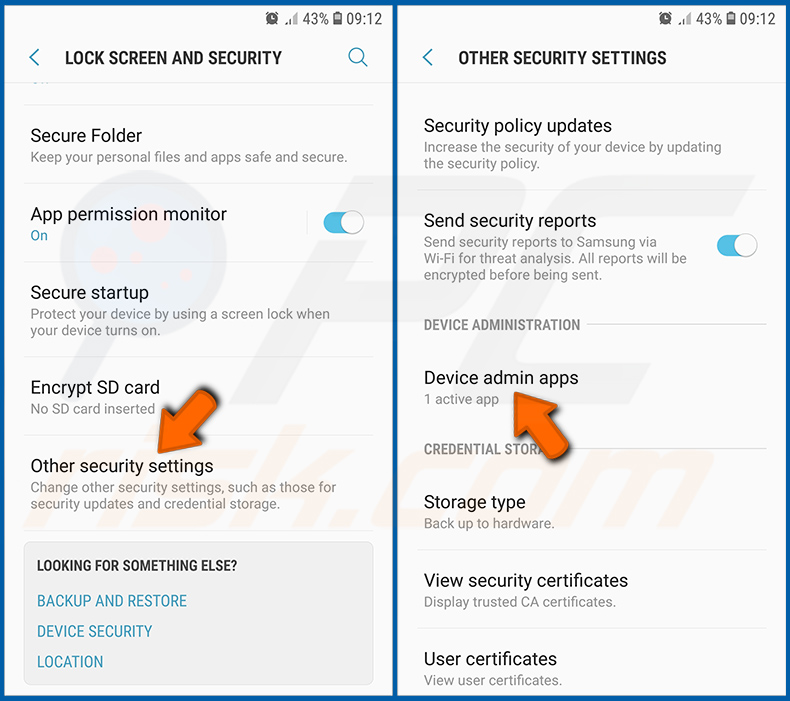

Scroll naar beneden tot u "Andere beveiligingsinstellingen" ziet, tik erop en tik vervolgens op "Apparaatbeheer-apps".

Zoek toepassingen die geen beheerdersrechten mogen hebben, tik erop en tik vervolgens op "DEACTIVEER".

Veelgestelde vragen (FAQ)

Mijn Android apparaat is geïnfecteerd met BouldSpy malware, moet ik mijn opslagapparaat formatteren om er vanaf te komen?

De meeste kwaadaardige programma's kunnen worden verwijderd zonder te formatteren.

Wat zijn de grootste problemen die BouldSpy malware kan veroorzaken?

De bedreigingen van een kwaadaardig programma hangen af van de functionaliteiten en de doelen van de cybercriminelen. BouldSpy is ontworpen om gegevens te stelen en te registreren. Gewoonlijk kunnen dergelijke infecties ernstige privacyproblemen, financiële verliezen en identiteitsdiefstal veroorzaken. Het is relevant te vermelden dat er bewijzen zijn die BouldSpy mogelijk in verband brengen met de Iraanse rechtshandhaving. Deze factor kan van invloed zijn op de dreigingen van BouldSpy.

Wat is het doel van BouldSpy-malware?

In de meeste gevallen wordt malware gebruikt om inkomsten te genereren. Deze software kan echter ook worden gebruikt om cybercriminelen te amuseren, persoonlijke wraakacties uit te voeren, processen te verstoren (bv. websites, diensten, bedrijven, enz.) en zelfs politiek/geopolitiek gemotiveerde aanvallen te lanceren. Zoals hierboven vermeld, werd BouldSpy in verband gebracht met de Iraanse rechtshandhaving en werd vastgesteld dat het werd gebruikt om gebruikers aan te vallen die in verband worden gebracht met criminele activiteiten. Bovendien werd BouldSpy ook gebruikt voor de bewaking van Iraanse minderheden.

Hoe heeft BouldSpy malware mijn Android toestel geïnfiltreerd?

BouldSpy is waarschijnlijk gebaseerd op handmatige installatie, aangezien de activiteit van BouldSpy correleert met de aanhouding/arrestatie van de eigenaars van het toestel door de Iraanse autoriteiten. Hoewel deze malware niet via andere methoden is verspreid, is het de moeite waard om te wijzen op de algemeen populaire distributietactieken. Malware wordt voornamelijk verspreid via drive-by downloads, spam e-mails/berichten, online scams, malvertising, dubieuze downloadbronnen (bv. freeware en sites van derden, P2P sharing netwerken, enz.), illegale programma activatie tools ("cracks") en valse updates.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie