Vermijd de "We Have Hacked Your Website" e-mail scam

Phishing/OplichtingOok bekend als: We Have Hacked Your Website spam

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat is de "We Have Hacked Your Website" e-mail?

"We Have Hacked Your Website" is een oplichtingsmail waarin wordt beweerd dat de website van het bedrijf van de ontvanger is gehackt. De oplichters verklaren dat zij de databanken hebben bemachtigd en deze zullen lekken, tenzij binnen een bepaalde termijn een bepaald bedrag wordt betaald.

Dit bericht is oplichterij en de verstrekte informatie is vals. Daarom wordt u geadviseerd de e-mail "We Have Hacked Your Website" gewoon te negeren.

Meer over deze e-mail scam

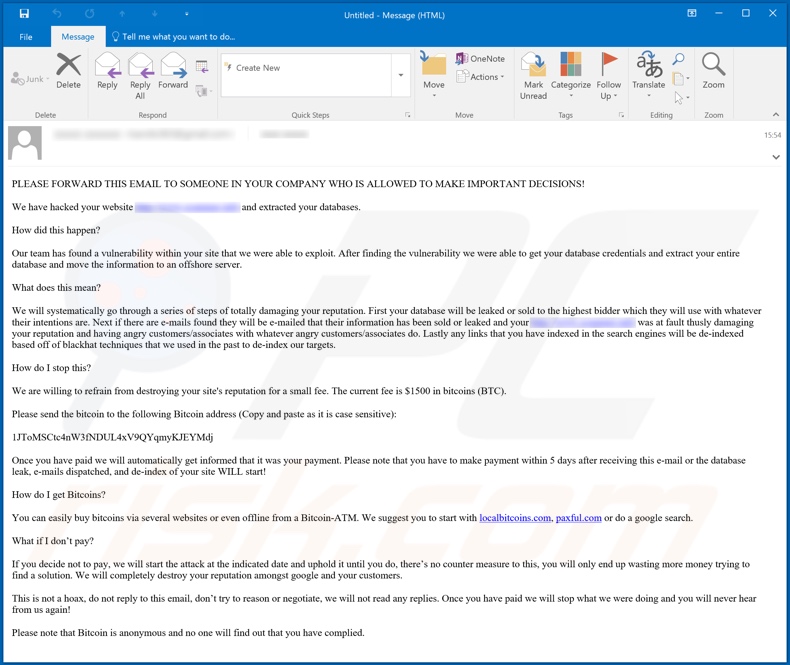

In de e-mail staat dat de bedrijfswebsite van de ontvanger zou zijn gehackt en dat de databases naar een buitenlandse server zijn verzonden. Het bericht instrueert gebruikers om deze e-mail door te sturen naar iemand die de bevoegdheid heeft om belangrijke beslissingen binnen het bedrijf te nemen.

Tenzij aan de genoemde eisen wordt voldaan, beweert de e-mail dat de reputatie van het bedrijf onherstelbaar zal worden beschadigd. Een losgeld van het equivalent van US$1500 (USD) in de cryptocurrency Bitcoin moet binnen vijf dagen worden betaald, anders zal de informatie zogenaamd worden verkocht aan de hoogste bieder.

Als de gegevens bovendien opgeslagen e-mails van klanten/medewerkers bevatten, zullen zij van het lek op de hoogte worden gebracht. De site zal ook worden verwijderd uit de index. D.w.z. de index zal worden verwijderd uit zoekmachines en zal dus niet verschijnen in zoekopdrachten. In het bericht staat dat over het losgeld niet te onderhandelen valt en dat de ontvangers niet eens moeten proberen te reageren, omdat zij geen antwoord zullen ontvangen.

Kortom, de e-mail "We Have Hacked Your Website" is oplichterij en geen van de dreigementen die erin worden geuit, kan daadwerkelijk door de oplichters worden uitgevoerd. Deze personen hebben geen websites van de ontvangers gehackt of kwetsbare informatie gestolen. Vertrouw dit bericht daarom niet en ga niet in op de eisen ervan.

| Naam | We Have Hacked Your Website Email Scam |

| Type bedreiging | Phishing, Scam, Social Engineering, Fraude. |

| Valse Claim | E-mail beweert dat de bedrijfswebsite van de ontvanger is gehackt en dat zijn databases zijn leeggehaald. |

| Losgeld bedrag | Equivalent van US$1500 in de Bitcoin cryptocurrency. |

| Cybercriminelen cryptowallet adres | 1JToMSCtc4nW3fNDUL4xV9QYqmyKJEYMdj, 3GGQxApV9d6U6CVPeXPSCMYraJdCnmz5u1, 36nmXWJ2JBTUib5UeGeds5yDT5WYm6n6Cs |

| Symptomen | Ongeoorloofde online aankopen, veranderde online wachtwoorden, identiteitsdiefstal, illegale toegang tot de computer. |

| Verspreidingsmethodes | Misleidende e-mails, malafide online pop-up advertenties, zoekmachine vergiftiging, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privé informatie, geldelijk verlies, identiteitsdiefstal. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

E-mails van dit soort in het algemeen

Misleidende/Scam e-mails worden in grootschalige operaties verzonden - deze worden "spam campagnes" genoemd. "spam campaigns". "Infect Your Family With CoronaVirus", "Microsoft Email Scam", "I infected your computer with my private trojan" en "RedCross Email Scam" zijn enkele voorbeelden van dergelijke campagnes.

De berichten worden meestal voorgesteld als "belangrijk", "dringend", "prioritair", "officieel" en dergelijke. De e-mails kunnen zelfs vermomd zijn als post van legitieme organisaties, instellingen, bedrijven, dienstverleners, enz. Deze berichten maken gebruik van social engineering en scare tactieken om ontvangers te verleiden tot het uitvoeren van bepaalde acties.

Bijvoorbeeld het verrichten van monetaire transacties (bijvoorbeeld het betalen van losgeld, valse vergoedingen en rekeningen, enz.), het onthullen van persoonlijke informatie (bijvoorbeeld namen, adressen, telefoonnummers, e-mails, bankrekening- en/of creditcardgegevens, enz.

Ongeacht de beweringen, verzoeken en bedreigingen die deze e-mails bevatten, is hun doel identiek: inkomsten genereren voor de oplichters/cybercriminelen die erachter zitten.

Hoe infecteren spamcampagnes computers?

Systemen worden geïnfecteerd via gevaarlijke bestanden die tijdens spamcampagnes worden verzonden. Deze bestanden zijn bijgevoegd of gelinkt in bedrieglijke e-mails. Kwaadaardige bestanden kunnen verschillende formaten hebben, zoals Microsoft Office- of PDF-documenten, archiefbestanden (RAR, ZIP, enz.) en uitvoerbare (.exe, .run, enz.) bestanden, JavaScript, enz.

Wanneer zij worden uitgevoerd, uitgevoerd of anderszins geopend, begint het infectieproces. D.w.z. wanneer ze worden geopend, beginnen ze met het downloaden/installeren van malware. Microsoft Office-documenten bijvoorbeeld starten deze processen door kwaadaardige macro-opdrachten uit te voeren.

Eenmaal geopend, vragen MS Office-documenten aan gebruikers om macroopdrachten in te schakelen (d.w.z. om bewerking mogelijk te maken) - als zij dit doen voor besmettelijke documenten, leidt dit tot een infectie.

Hoe de installatie van malware te voorkomen

U wordt sterk aangeraden om geen verdachte of irrelevante e-mails te openen, vooral die van verdachte/onbekende afzenders. Bijlagen of links in dubieuze berichten mogen niet worden geopend, omdat dit kan leiden tot een systeeminfectie met een hoog risico. Daarnaast is het belangrijk om Microsoft Office-versies te gebruiken die na 2010 zijn uitgebracht.

Nieuwere versies hebben de modus "Protected View", die voorkomt dat infectieprocessen worden geactiveerd wanneer een kwaadaardig document wordt geopend.

Naast spamcampagnes wordt malware ook verspreid via niet-vertrouwde downloadkanalen (onofficiële en gratis websites voor het hosten van bestanden, Peer-to-Peer sharing-netwerken en andere downloaders van derden), illegale activeringstools ("cracks") en valse updaters.

Gebruik daarom alleen geverifieerde downloadbronnen en activeer en update producten met tools/functies van legitieme ontwikkelaars. Voor de veiligheid van het apparaat en de gebruiker is het van het grootste belang dat betrouwbare anti-virus/anti-spyware software is geïnstalleerd en up-to-date wordt gehouden.

Bovendien moeten deze programma's worden gebruikt om regelmatig systeemscans uit te voeren en gedetecteerde bedreigingen te verwijderen. Als u al schadelijke bijlagen hebt geopend, raden wij u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Tekst in het e-mailbericht "We Have Hacked Your Website":

PLEASE FORWARD THIS EMAIL TO SOMEONE IN YOUR COMPANY WHO IS ALLOWED TO MAKE IMPORTANT DECISIONS!

We have hacked your website - and extracted your databases.

How did this happen?

Our team has found a vulnerability within your site that we were able to exploit. After finding the vulnerability we were able to get your database credentials and extract your entire database and move the information to an offshore server.

What does this mean?

We will systematically go through a series of steps of totally damaging your reputation. First your database will be leaked or sold to the highest bidder which they will use with whatever their intentions are. Next if there are e-mails found they will be e-mailed that their information has been sold or leaked and your - was at fault thusly damaging your reputation and having angry customers/associates with whatever angry customers/associates do. Lastly any links that you have indexed in the search engines will be de-indexed based off of blackhat techniques that we used in the past to de-index our targets.

How do I stop this?

We are willing to refrain from destroying your site's reputation for a small fee. The current fee is $1500 in bitcoins (BTC).

Please send the bitcoin to the following Bitcoin address (Copy and paste as it is case sensitive):

1JToMSCtc4nW3fNDUL4xV9QYqmyKJEYMdj

Once you have paid we will automatically get informed that it was your payment. Please note that you have to make payment within 5 days after receiving this e-mail or the database leak, e-mails dispatched, and de-index of your site WILL start!

How do I get Bitcoins?

You can easily buy bitcoins via several websites or even offline from a Bitcoin-ATM. We suggest you to start with localbitcoins.com, paxful.com or do a google search.

What if I don’t pay?

If you decide not to pay, we will start the attack at the indicated date and uphold it until you do, there’s no counter measure to this, you will only end up wasting more money trying to find a solution. We will completely destroy your reputation amongst google and your customers.

This is not a hoax, do not reply to this email, don’t try to reason or negotiate, we will not read any replies. Once you have paid we will stop what we were doing and you will never hear from us again!

Please note that Bitcoin is anonymous and no one will find out that you have complied.

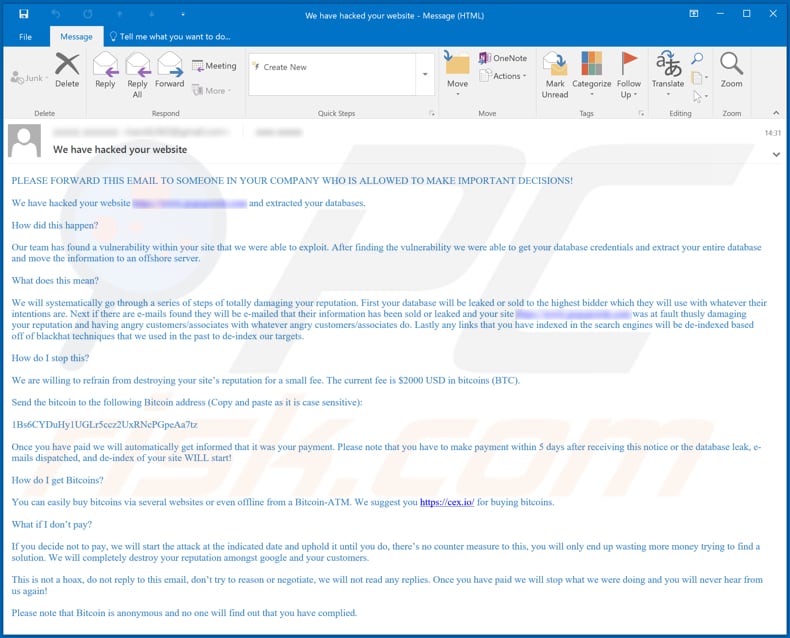

Een andere variant van deze scam:

Tekst in deze scam:

PLEASE FORWARD THIS EMAIL TO SOMEONE IN YOUR COMPANY WHO IS ALLOWED TO MAKE IMPORTANT DECISIONS!

We have hacked your website - and extracted your databases.

How did this happen?

Our team has found a vulnerability within your site that we were able to exploit. After finding the vulnerability we were able to get your database credentials and extract your entire database and move the information to an offshore server.

What does this mean?

We will systematically go through a series of steps of totally damaging your reputation. First your database will be leaked or sold to the highest bidder which they will use with whatever their intentions are. Next if there are e-mails found they will be e-mailed that their information has been sold or leaked and your site - was at fault thusly damaging your reputation and having angry customers/associates with whatever angry customers/associates do. Lastly any links that you have indexed in the search engines will be de-indexed based off of blackhat techniques that we used in the past to de-index our targets.

How do I stop this?

We are willing to refrain from destroying your site’s reputation for a small fee. The current fee is $2000 USD in bitcoins (BTC).

Send the bitcoin to the following Bitcoin address (Copy and paste as it is case sensitive):

1Bs6CYDuHy1UGLr5ccz2UxRNcPGpeAa7tz

Once you have paid we will automatically get informed that it was your payment. Please note that you have to make payment within 5 days after receiving this notice or the database leak, e-mails dispatched, and de-index of your site WILL start!

How do I get Bitcoins?

You can easily buy bitcoins via several websites or even offline from a Bitcoin-ATM. We suggest you hxxps://cex.io/ for buying bitcoins.

What if I don’t pay?

If you decide not to pay, we will start the attack at the indicated date and uphold it until you do, there’s no counter measure to this, you will only end up wasting more money trying to find a solution. We will completely destroy your reputation amongst google and your customers.

This is not a hoax, do not reply to this email, don’t try to reason or negotiate, we will not read any replies. Once you have paid we will stop what we were doing and you will never hear from us again!

Please note that Bitcoin is anonymous and no one will find out that you have complied.

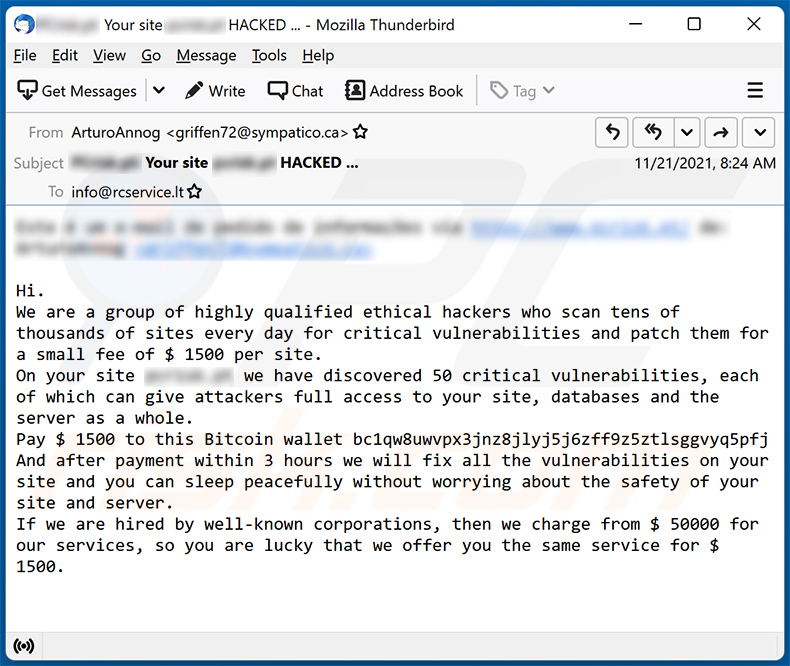

Nog een ander voorbeeld van de "We Have Hacked Your Website" scam e-mail:

Tekst binnenin:

Subject: Your site - HACKED ...

Hi.

We are a group of highly qualified ethical hackers who scan tens of thousands of sites every day for critical vulnerabilities and patch them for a small fee of $ 1500 per site.

On your site - we have discovered 50 critical vulnerabilities, each of which can give attackers full access to your site, databases and the server as a whole.

Pay $ 1500 to this Bitcoin wallet bc1qw8uwvpx3jnz8jlyj5j6zff9z5ztlsggvyq5pfj

And after payment within 3 hours we will fix all the vulnerabilities on your site and you can sleep peacefully without worrying about the safety of your site and server.

If we are hired by well-known corporations, then we charge from $ 50000 for our services, so you are lucky that we offer you the same service for $ 1500.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is We Have Hacked Your Website spam?

- Soorten kwaadaardige e-mails.

- Hoe herkent u een kwaadaardige e-mail?

- Wat moet u doen als u in een e-mailscam getrapt bent?

Soorten kwaadaardige e-mails:

![]() Phishing E-mails

Phishing E-mails

Meestal gebruiken cybercriminelen misleidende e-mails om internetgebruikers ertoe te verleiden hun gevoelige privégegevens, zoals inloggegevens voor verschillende onlinediensten, e-mailaccounts of onlinebankiergegevens, prijs te geven.

Dergelijke aanvallen worden phishing genoemd. Bij een phishingaanval sturen cybercriminelen meestal een e-mail met een logo van een populaire dienst (bijvoorbeeld Microsoft, DHL, Amazon, Netflix), creëren ze urgentie (verkeerd verzendadres, verlopen wachtwoord, enz.) en plaatsen ze een link waarvan ze hopen dat hun potentiële slachtoffers erop zullen klikken.

Na het klikken op de link in zo'n e-mailbericht worden slachtoffers omgeleid naar een valse website die er identiek of zeer vergelijkbaar uitziet als de oorspronkelijke website. Slachtoffers worden dan gevraagd om hun wachtwoord, creditcardgegevens of andere informatie in te voeren die door cybercriminelen wordt gestolen.

![]() E-mails met kwaadaardige Bijlagen

E-mails met kwaadaardige Bijlagen

Een andere populaire aanvalsvector is e-mailspam met kwaadaardige bijlagen die de computers van gebruikers infecteren met malware. Kwaadaardige bijlagen bevatten meestal trojans die in staat zijn wachtwoorden, bankgegevens en andere gevoelige informatie te stelen.

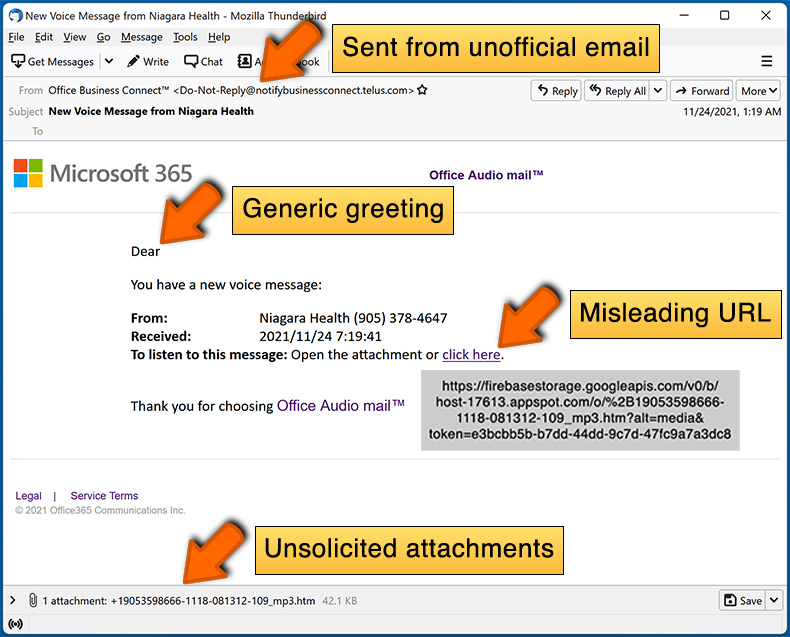

Bij dergelijke aanvallen is het belangrijkste doel van cybercriminelen om hun potentiële slachtoffers over te halen een geïnfecteerde e-mailbijlage te openen. Om dit doel te bereiken, wordt in e-mail meestal gesproken over recent ontvangen facturen, faxen of spraakberichten.

Als een potentieel slachtoffer in de val trapt en de bijlage opent, raakt zijn computer geïnfecteerd en kan de cybercrimineel veel gevoelige informatie verzamelen.

Hoewel het een gecompliceerdere methode is om persoonlijke informatie te stelen (spamfilters en antivirusprogramma's detecteren dergelijke pogingen meestal), kunnen cybercriminelen, als ze succes hebben, een veel breder scala aan gegevens bemachtigen en informatie verzamelen voor een lange periode.

![]() Sexafpersing E-mails

Sexafpersing E-mails

Dit is een vorm van phishing. In dit geval ontvangen gebruikers een e-mail waarin wordt beweerd dat een cybercrimineel toegang heeft kunnen krijgen tot de webcam van het potentiële slachtoffer en een video-opname heeft van iemands masturbatie.

Om van de video af te komen, worden slachtoffers gevraagd om losgeld te betalen (meestal met Bitcoin of een andere cryptocurrency). Toch zijn al deze beweringen vals - gebruikers die dergelijke e-mails ontvangen, moeten ze negeren en verwijderen.

Hoe herkent u een kwaadaardige e-mail?

Hoewel cybercriminelen proberen hun lokmails er betrouwbaar uit te laten zien, zijn hier enkele dingen waar u op moet letten als u een phishing-e-mail probeert te herkennen:

- Controleer het e-mailadres van de afzender ("van"): Ga met uw muis over het "from" adres en controleer of het legitiem is. Als u bijvoorbeeld een e-mail van Microsoft hebt ontvangen, moet u controleren of het e-mailadres @microsoft.com is en niet iets verdachts als @m1crosoft.com, @microsfot.com, @account-security-noreply.com, enz.

- Controleer op algemene begroetingen: Als de begroeting in de e-mail "Geachte gebruiker", "Geachte @youremail.com", "Geachte gewaardeerde klant" is, moet dit argwaan wekken. Het is gebruikelijk dat bedrijven u bij uw naam noemen. Het ontbreken van deze informatie kan wijzen op een poging tot phishing.

- Controleer de links in de e-mail: Ga met uw muis over de link die in de e-mail wordt gepresenteerd, als de link die verschijnt verdacht lijkt, klik er dan niet op. Bijvoorbeeld, als u een e-mail van Microsoft hebt ontvangen en de link in de e-mail laat zien dat het naar firebasestorage.googleapis.com/v0 gaat... moet u het niet vertrouwen. Het beste is om niet op de links in de e-mails te klikken, maar om de website van het bedrijf te bezoeken dat u de e-mail in de eerste plaats heeft gestuurd.

- Vertrouw niet blindelings op e-mailbijlagen: Meestal zullen legitieme bedrijven u vragen om in te loggen op hun website en daar eventuele documenten te bekijken; als u een e-mail met een bijlage hebt ontvangen, is het een goed idee om deze te scannen met een antivirustoepassing. Geïnfecteerde e-mailbijlagen zijn een veelvoorkomende aanvalsvector die door cybercriminelen wordt gebruikt.

Om het risico op het openen van phishing en kwaadaardige e-mails te minimaliseren, raden wij u aan Combo Cleaner Antivirus voor Windows te gebruiken.

Voorbeeld van een spam e-mail:

Wat moet u doen als u in een e-mailscam getrapt bent?

- Als u op een link in een phishing-e-mail hebt geklikt en uw wachtwoord hebt ingevoerd - moet u uw wachtwoord zo snel mogelijk wijzigen. Meestal verzamelen cybercriminelen gestolen inloggegevens om deze vervolgens te verkopen aan andere groepen die ze voor kwaadaardige doeleinden gebruiken. Als u uw wachtwoord tijdig wijzigt, bestaat de kans dat criminelen niet genoeg tijd hebben om schade aan te richten.

- Als u uw creditcardgegevens hebt ingevoerd - neem dan zo snel mogelijk contact op met uw bank en leg de situatie uit. Er is een goede kans dat u uw gecompromitteerde creditcard moet annuleren en een nieuwe moet aanvragen.

- Als u tekenen van identiteitsdiefstal ziet - moet u onmiddellijk contact opnemen met de Federal Trade Commission. Deze instelling zal informatie over uw situatie verzamelen en een persoonlijk herstelplan opstellen.

- Als u een kwaadaardige bijlage hebt geopend - uw computer is waarschijnlijk geïnfecteerd, moet u deze scannen met een betrouwbare antivirustoepassing. Voor dit doel, raden wij u aan gebruik te maken van Combo Cleaner Antivirus voor Windows.

- Help andere internetgebruikers - meld phishing-e-mails bij de Anti-Phishing Working Group, het Internet Crime Complaint Center van de FBI, het National Fraud Information Center en het Amerikaanse ministerie van Justitie.

Veelgestelde vragen (FAQ)

Waarom heb ik deze e-mail ontvangen?

Deze e-mail is niet aan u persoonlijk gericht. Het is zeer waarschijnlijk dat oplichters hem hebben gestuurd naar alle e-mailadressen die ze in hun database hebben.

Is mijn computer echt gehackt en heeft de afzender informatie?

Nee, uw computer is niet gehackt (of geïnfecteerd). Oplichters hopen dat iemand gelooft dat hun computer is gehackt en (of) persoonlijke informatie is gestolen en hen geld stuurt.

Ik heb cryptocurrency gestuurd naar het adres dat in zo'n e-mail wordt gepresenteerd, kan ik mijn geld terugkrijgen?

Helaas zijn cryptotransacties onomkeerbaar. Het is dus niet mogelijk om het verloren geld terug te krijgen.

Ik heb een e-mail ontvangen met een kwaadaardige bijlage, is mijn computer geïnfecteerd?

Als u die bijlage niet hebt geopend, is uw computer veilig. Ontvangers kunnen computers niet infecteren zonder bestanden of koppelingen in e-mails te openen.

Verwijdert Combo Cleaner malware-infecties die aanwezig waren in de e-mailbijlage?

Ja, Combo Cleaner kan bijna alle bekende malware-infecties detecteren en verwijderen. Hoogwaardige malware verbergt zich meestal diep in het besturingssysteem. Daarom is een volledige systeemscan nodig om dergelijke malware te verwijderen.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie