Negeer de "I am a professional programmer who specializes in hacking" e-mail scam

Phishing/OplichtingOok bekend als: mogelijke malware infecties

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Wat is "I am a professional programmer who specializes in hacking" e-mail scam?

In het algemeen beweren oplichters achter sextortion e-mailzwendel dat ze een computer hebben gehackt en ontvangers hebben opgenomen terwijl ze websites voor volwassenen bezochten.

Oplichters dreigen de video te publiceren/door te sturen naar andere mensen, tenzij de ontvangers een bepaald bedrag aan Bitcoin betalen aan het opgegeven wallet-adres. Dergelijke e-mails moeten worden genegeerd - het zijn oplichtingspraktijken en de video's (of ander compromitterend materiaal) waarvan de cybercriminelen die erachter zitten beweren te beschikken, bestaan niet.

De oplichter achter deze sextortion e-mail zwendel stelt zichzelf voor als een professionele programmeur die in zijn vrije tijd computers hackt. Hij beweert dat hij de computer van de ontvanger enkele maanden geleden heeft gehackt - hij installeerde een virus dat hem volledige toegang gaf tot de geïnfecteerde computer.

Hij beweert ook dat hij een aangesloten webcam heeft gebruikt om een video van de ontvanger op te nemen terwijl deze een pagina voor volwassenen aan het bezoeken was (een video voor volwassenen aan het bekijken was). De oplichter dreigt die video naar alle mensen op de contactlijst en sociale media van de ontvanger te sturen als de ontvanger niet binnen 48 uur na ontvangst van deze e-mail $1350 in Bitcoins betaalt aan de bijgeleverde BTC wallet.

Er zijn veel vergelijkbare sextortion scams. De meeste worden gebruikt om ontvangers bang te maken een bepaald bedrag aan oplichters te betalen zodat ze geen video of foto zouden verspreiden die niet bestaat. Het is belangrijk te vermelden dat oplichters vaak spoofingtechnieken gebruiken om ontvangers te laten geloven dat hun e-mailaccount of computer gehackt is.

Met een spoofingtechniek kunnen scammers het e-mailadres van een afzender veranderen. Meestal maken oplichters het e-mailadres van de afzender hetzelfde als dat van de ontvanger. Op de een of andere manier kunnen en moeten e-mails als deze worden genegeerd - de oplichters die erachter zitten hebben geen compromitterende video's of foto's.

| Naam | I am a professional programmer who specializes in hacking email scam |

| Type bedreiging | Phishing, Scam, Social Engineering, Fraude |

| Valse claim | Oplichter heeft compromitterende video opgenomen |

| Losgeld bedrag | $1350 in Bitcoins |

| Cybercriminelen cryptowallet adres | 1NToziZKcJfyxHpwkcxbafwghGasme4NUf |

| Symptomen | Ongeoorloofde online aankopen, gewijzigde wachtwoorden voor online accounts, identiteitsdiefstal, illegale toegang tot de computer. |

| Verspreidingsmethodes | Misleidende e-mails, bedrieglijke online pop-up advertenties, zoekmachine vergiftiging, verkeerd gespelde domeinen. |

| Schade | Verlies van gevoelige privé-informatie, geldverlies, identiteitsdiefstal. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

Zoals in de vorige paragraaf vermeld, zijn er veel gelijkaardige sextortion scams. Een paar voorbeelden zijn "I have got two not really pleasant news for you", "I have to share bad news with you", "Within 96 hours I'll ruin your prestige".

Het is belangrijk te vermelden dat e-mail niet alleen als kanaal kan worden gebruikt om geld (of persoonlijke informatie) te stelen, maar ook om malware af te leveren. Een paar voorbeelden van malspam campagnes zijn "KIO KOREA Email Virus" en "Socar Email Virus". Meestal worden ze gebruikt om trojans, ransomware en andere kwaadaardige software te verspreiden.

Hoe infecteren spamcampagnes computers?

Wanneer cybercriminelen e-mail gebruiken als kanaal om malware te verspreiden, sturen ze schadelijke bestanden of links die zijn ontworpen om dergelijke bestanden te downloaden. Op de een of andere manier is hun belangrijkste doel om ontvangers te verleiden tot het openen van een bestand dat is ontworpen om kwaadaardige software te installeren. Om gebruikers ertoe te verleiden een schadelijke bijlage/bestand te openen, vermommen cybercriminelen hun e-mails als belangrijke e-mails van legitieme bedrijven of andere entiteiten.

Een paar voorbeelden van bestanden die cybercriminelen gewoonlijk gebruiken in hun malpamcampagnes zijn Microsoft Office-documenten, PDF-documenten, RAR-, ZIP- of andere archiefbestanden, JavaScript-bestanden en uitvoerbare bestanden (zoals .exe).

Schadelijke documenten die met MS Office worden geopend, installeren geen malware, tenzij gebruikers macro-opdrachten inschakelen (bewerken/inhoud). Schadelijke documenten kunnen echter wel automatisch malware installeren als ze worden geopend met een Microsoft Office-versie die is uitgebracht vóór MS Office 2010 (oudere versies bevatten geen "Beschermde weergave"-modus).

Hoe voorkom ik de installatie van malware?

E-mails die van onbekende, verdachte adressen worden verzonden, moeten niet worden vertrouwd. Als dergelijke e-mails niet relevant zijn en een koppeling of een bijlage bevatten, dan zijn ze waarschijnlijk afkomstig van cybercriminelen die ontvangers proberen te verleiden tot het installeren van malware op hun computers. Ook moet software (en bestanden) worden gedownload van officiële, betrouwbare pagina's.

Het komt vaak voor dat Peer-to-Peer netwerken zoals torrent clients, eMule, verschillende onofficiële pagina's, third-party downloaders en andere van dit soort bronnen worden gebruikt om ongewenste, potentieel schadelijke software te verspreiden. Alle geïnstalleerde programma's moeten op de juiste manier worden bijgewerkt en geactiveerd. Dit moet worden gedaan met functies of gereedschappen die door hun officiële ontwikkelaars worden aangeboden.

Onofficiële hulpprogramma's van derden mogen nooit worden gebruikt. Het komt vaak voor dat ze worden gebruikt om malware te verspreiden. Een andere reden om dergelijke tools niet te gebruiken is dat het niet legaal is om gelicentieerde software te activeren met 'cracking' tools.

Het besturingssysteem moet regelmatig worden gescand op malware of andere bedreigingen. Het is raadzaam dat het wordt gescand met een betrouwbare antivirus- of antispyware-software. Als u al kwaadaardige bijlagen hebt geopend, raden wij u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

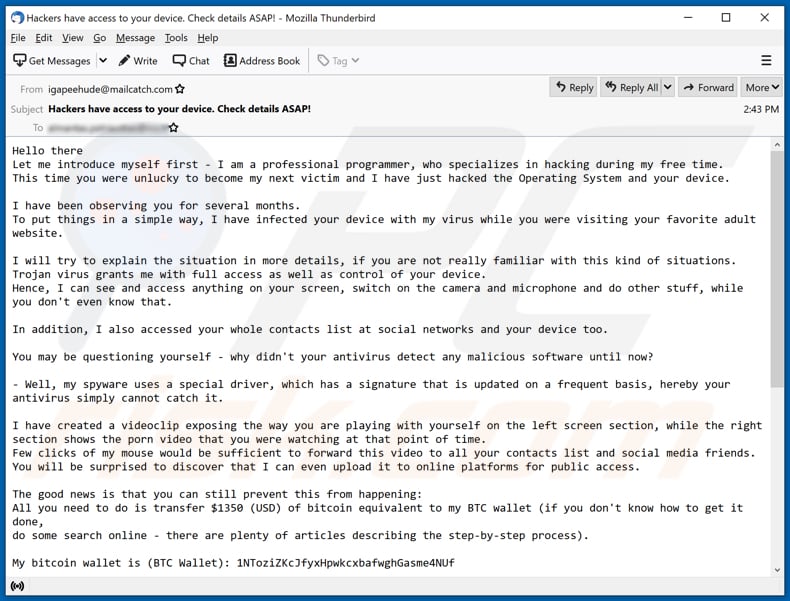

Lay-out van de e-mail (GIF):

Tekst in deze e-mail:

Subject: Hackers have access to your device. Check details ASAP!

Hello there

Let me introduce myself first - I am a professional programmer, who specializes in hacking during my free time.

This time you were unlucky to become my next victim and I have just hacked the Operating System and your device.I have been observing you for several months.

To put things in a simple way, I have infected your device with my virus while you were visiting your favorite adult website.I will try to explain the situation in more details, if you are not really familiar with this kind of situations.

Trojan virus grants me with full access as well as control of your device.

Hence, I can see and access anything on your screen, switch on the camera and microphone and do other stuff, while you don't even know that.In addition, I also accessed your whole contacts list at social networks and your device too.

You may be questioning yourself - why didn't your antivirus detect any malicious software until now?

- Well, my spyware uses a special driver, which has a signature that is updated on a frequent basis, hereby your antivirus simply cannot catch it.

I have created a videoclip exposing the way you are playing with yourself on the left screen section, while the right section shows the porn video that you were watching at that point of time.

Few clicks of my mouse would be sufficient to forward this video to all your contacts list and social media friends.

You will be surprised to discover that I can even upload it to online platforms for public access.The good news is that you can still prevent this from happening:

All you need to do is transfer $1350 (USD) of bitcoin equivalent to my BTC wallet (if you don't know how to get it done,

do some search online - there are plenty of articles describing the step-by-step process).My bitcoin wallet is (BTC Wallet): 1NToziZKcJfyxHpwkcxbafwghGasme4NUf

Once I receive your payment, I will delete your kinky video right away, and can promise that is the last time you hear from.

You have 48 hours (2 days exactly) to complete the payment.

The read notification will be automatically sent to me, once you open this email, so the timer will start automatically from that moment.Don't bother trying to reply my email, because it won't change anything (the sender's email address has been generated automatically and taken from internet).

Don't try to complain or report me either, because all my personal information and my bitcoin address are encrypted as part of blockchain system.

I have done my homework.If I discover that you have tried forwarding this email to anyone, I will right away share your kinky video to public.

Let's be reasonable and don't make any stupid mistakes anymore. I have provided a clear step-by-step guide for you.

All you need to do is simply follow the steps and get rid of this uncomfortable situation once and for all.Best regards and good luck.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is I am a professional programmer who specializes in hacking email scam?

- STAP 1. Handmatige verwijdering van mogelijke malware infecties.

- STAP 2. Controleer of uw computer schoon is.

Hoe verwijder ik malware handmatig?

Handmatig malware verwijderen is een ingewikkelde taak - meestal is het het beste om antivirus of anti-malware programma's dit automatisch te laten doen. Om deze malware te verwijderen raden wij u aan Combo Cleaner Antivirus voor Windows te gebruiken.

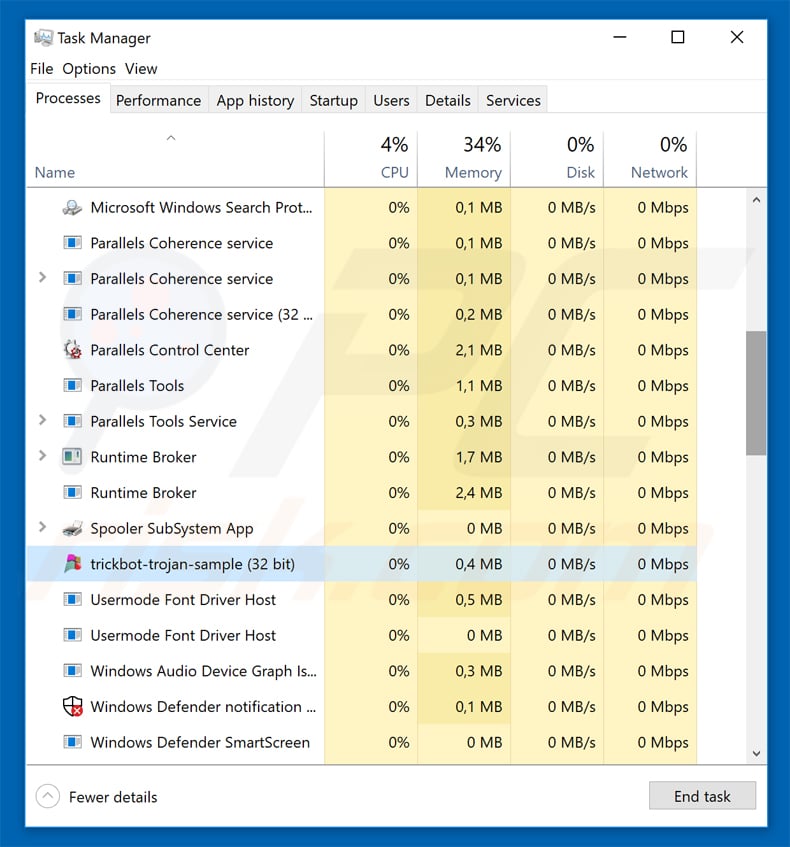

Als u malware handmatig wilt verwijderen, is de eerste stap het identificeren van de naam van de malware die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat draait op de computer van een gebruiker:

Als u de lijst met programma's die op uw computer draaien hebt gecontroleerd, bijvoorbeeld met taakbeheer, en een programma hebt gevonden dat er verdacht uitziet, moet u verdergaan met deze stappen:

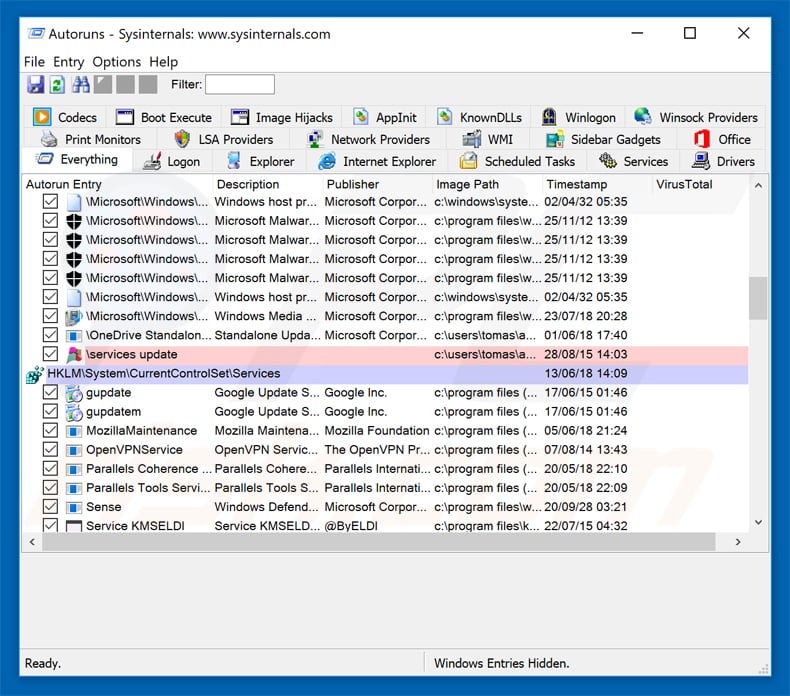

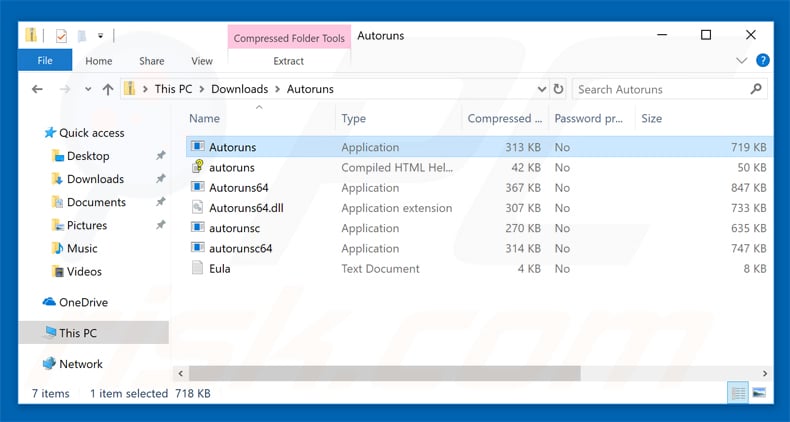

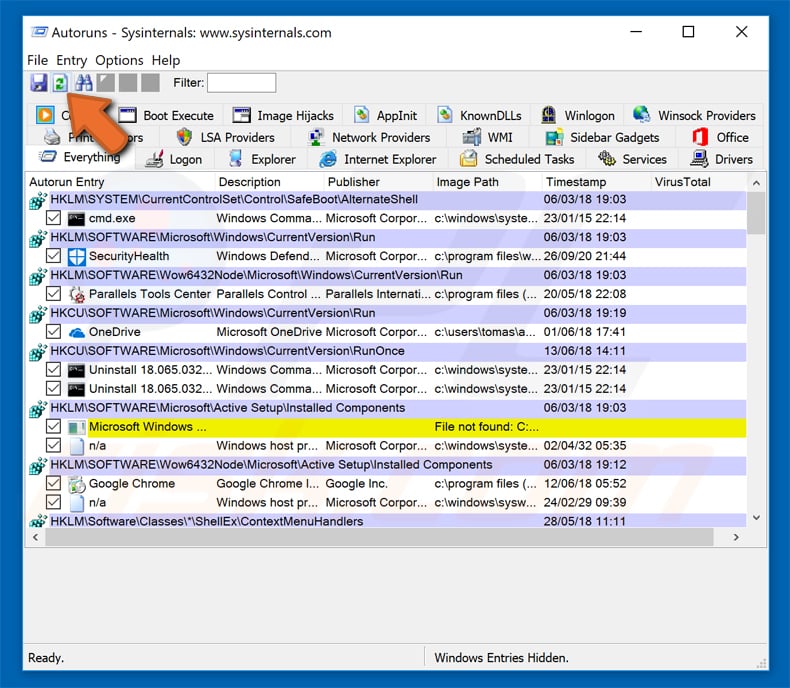

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

Download een programma genaamd Autoruns. Dit programma toont automatisch opstartende toepassingen, register- en bestandssysteemlocaties:

Herstart uw computer in Veilige modus:

Herstart uw computer in Veilige modus:

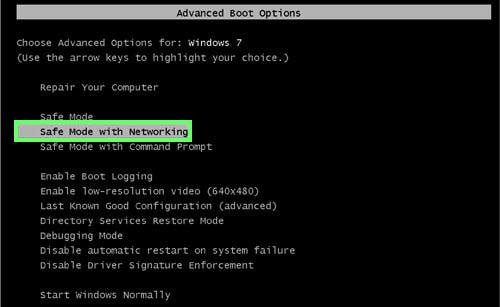

Windows XP en Windows 7 gebruikers: Start uw computer in veilige modus. Klik op Start, klik op Afsluiten, klik op Opnieuw opstarten, klik op OK. Druk tijdens het opstarten van uw computer meerdere malen op de toets F8 op uw toetsenbord totdat u het menu Geavanceerde opties van Windows ziet en selecteer vervolgens Veilige modus met netwerkmogelijkheden in de lijst.

Video die toont hoe Windows 7 op te starten in "Veilige modus met netwerkmogelijkheden":

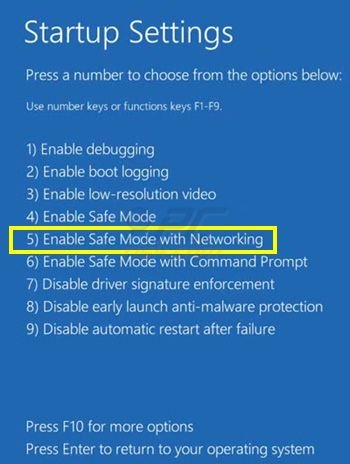

Windows 8 gebruikers: Windows 8 starten in veilige modus met netwerkmogelijkheden - Ga naar het startscherm van Windows 8, typ Geavanceerd, selecteer in de zoekresultaten Instellingen. Klik op Geavanceerde opstartopties, in het geopende venster "Algemene pc-instellingen" selecteert u Geavanceerd opstarten. Klik op de knop "Nu opnieuw opstarten". Uw computer zal nu opnieuw opstarten in het "Geavanceerde opstartopties menu". Klik op de knop "Problemen oplossen", en vervolgens op de knop "Geavanceerde opties". In het scherm met geavanceerde opties klikt u op "Opstartinstellingen". Klik op de knop "Herstarten". Uw PC zal opnieuw opstarten in het scherm "Opstartinstellingen". Druk op F5 om op te starten in Veilige modus met netwerkmogelijkheden.

Video die toont hoe Windows 8 op te starten in "Veilige modus met netwerkmogelijkheden":

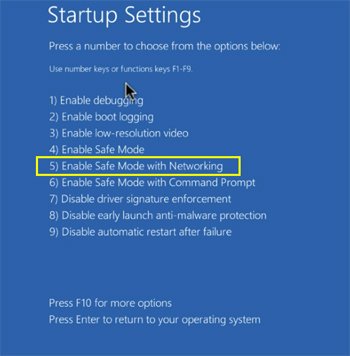

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het pictogram Power. Klik in het geopende menu op "Herstart" terwijl u de "Shift"-toets op uw toetsenbord ingedrukt houdt. In het venster "Kies een optie" klikt u op "Problemen oplossen", vervolgens selecteert u "Geavanceerde opties". In het menu "Geavanceerde opties" selecteert u "Opstartinstellingen" en klikt u op de knop "Herstarten". In het volgende venster moet u op de toets "F5" op uw toetsenbord klikken. Hierdoor wordt uw besturingssysteem opnieuw opgestart in de veilige modus met netwerkmogelijkheden.

Video die toont hoe Windows 10 te starten in "Veilige modus met netwerkmogelijkheden":

Pak het gedownloade archief en uit voer het Autoruns.exe bestand uit.

Pak het gedownloade archief en uit voer het Autoruns.exe bestand uit.

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Lege Locaties Verbergen" en "Windows Entries Verbergen" opties. Klik na deze procedure op het pictogram "Vernieuwen".

In de Autoruns toepassing, klik op "Opties" bovenaan en verwijder het vinkje bij "Lege Locaties Verbergen" en "Windows Entries Verbergen" opties. Klik na deze procedure op het pictogram "Vernieuwen".

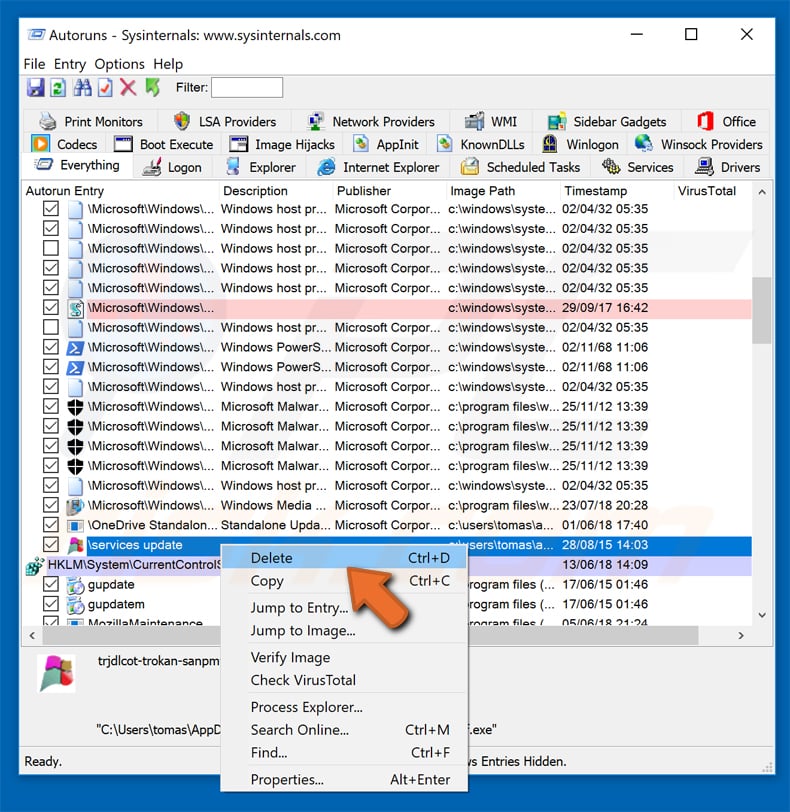

Check de lijst die door de Autoruns toepassing en zoek het malware bestand dat u wilt verwijderen.

Check de lijst die door de Autoruns toepassing en zoek het malware bestand dat u wilt verwijderen.

U moet het volledige pad en de naam opschrijven. Merk op dat sommige malware procesnamen verbergt onder legitieme Windows procesnamen. In dit stadium is het zeer belangrijk om te vermijden dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam ervan en kiest u "Verwijderen".

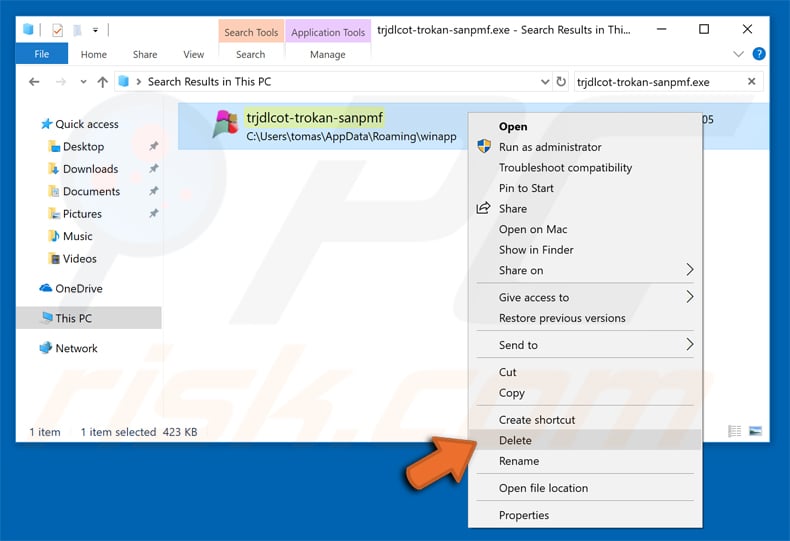

Na het verwijderen van de malware via de Autoruns toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij het volgende opstarten van het systeem), moet u zoeken naar de naam van de malware op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelt voordat u verder gaat. Als u de bestandsnaam van de malware vindt, moet u deze verwijderen.

Herstart uw computer in de normale modus. Het volgen van deze stappen zou alle malware van uw computer moeten verwijderen. Merk op dat het handmatig verwijderen van bedreigingen geavanceerde computervaardigheden vereist. Als u deze vaardigheden niet hebt, laat malwareverwijdering dan over aan antivirus- en anti-malwareprogramma's.

Deze stappen werken mogelijk niet bij geavanceerde malware-infecties. Zoals altijd is het beter om infectie te voorkomen dan te proberen later malware te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates voor het besturingssysteem en gebruikt u antivirussoftware.

Om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden wij u aan uw computer te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie