Vertrouw de oplichtingsmail "Zero day security vulnerability on Zoom app" niet

Phishing/OplichtingOok bekend als: Mogelijke besmettingen met malware

Doe een gratis scan en controleer of uw computer is geïnfecteerd.

VERWIJDER HET NUOm het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Handleiding voor het verwijderen van de oplichtingsmail "Zero day security vulnerability on Zoom app"

Wat is de "Zero day security vulnerability on Zoom app" scam email?

"Zero day security vulnerability on Zoom app" is de naam van een spamcampagne die gebruikt wordt voor "sextortion". Hierbij worden duizenden misleidende e-mails worden verzonden waarin wordt beweerd dat de afzender zeer compromitterende videobeelden in zijn bezit heeft van de ontvanger. Deze (niet-bestaande) opnames zijn zogenaamd gemaakt door misbruik van een bug in de Zoom-app (een legitieme videoconferentie-dienst). Deze oplichtingsmails zijn bedoeld om ontvangers te misleiden zodat ze losgeld zouden betalen om te voorkomen dat de zogenaamde video's worden gepubliceerd. We willen nog eens benadrukken dat alle beweringen in de e-mails "Zero day security vulnerability on Zoom app" vals zijn.

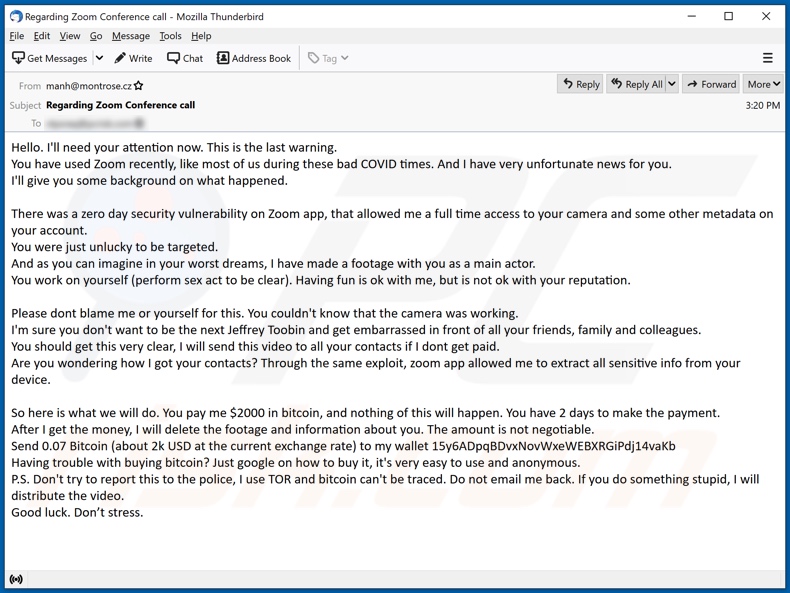

In de oplichtingsmails (met als onderwerpregel "Regarding Zoom Conference call"; dit kan variëren) wordt vermeld dat de ontvanger onlangs de Zoom-dienst heeft gebruikt. Vanwege een zogenaamde bug in de toepassing, zou de afzender de computer van de ontvanger hebben geïnfiltreerd en zo de controle hebben verworven over de camer en het e-mailaccount van de ontvanger. Via de gekaapte camera zijn zogenaam compromitterende beelden (van seksuele aard) opgenomen. In de e-mails wordt gedreigd de niet-bestaande video naar de contacten van de ontvanger te sturen (bijv. vrienden, familie en collega's). Om dit te voorkomen, moet men binnen twee dagen een losgeld ter waarde van 2000 USD in Bitcoin-cryptocurrency betalen. De e-mails waarschuwen ook dat de afzender niet kan worden gelokaliseerd en dat het dus zinloos is om contact op te nemen met de autoriteiten of "andere onverstandige acties te ondernemen".

Zoals vermeld in de inleiding, is alle informatie die wordt verschaft in de "Zero day security vulnerability on Zoom app" e-mails vals en slechts een poging tot chantage. De apparaten van de ontvangers werden niet gehackt en er zijn geen compromitterende beelden opgenomen. Het doel van deze misleidende e-mails is om de ontvangers te overtuigen dat ze de afzenders van de e-mails moeten betalen. Negeer deze zwendel-e-mails dus.

| Naam | Oplichting via e-mail: Zero Day Security Vulnerability On Zoom App |

| Type bedreiging | Phishing, oplichting, social engineering, fraude |

| Valse claim | Oplichtingsmails waarin wordt beweerd dat een comprommiterende video van de ontvanger zal worden gepubliceerd als men niet betaalt. |

| Losgeldbedrag | 2000 USD in Bitcoin-valuta |

| Cryptowallet-adres van de cybercriminelen | 15y6ADpqBDvxNovWxeWEBXRGiPdj14vaKb (Bitcoin) |

| Symptomen | Niet-geautoriseerde online aankopen, gewijzigde wachtwoorden, identiteitsdiefstal, gehackte computers. |

| Distributiemethodes | Misleidende e-mails, frauduleuze online pop-up-advertenties, zoekmachine-poisoning, foutgespelde domeinnamen. |

| Schade | Verlies van privégegevens, diefstal van geld of identiteiten. |

| Malware verwijderen (Windows) |

Om mogelijke malware-infecties te verwijderen, scant u uw computer met legitieme antivirussoftware. Onze beveiligingsonderzoekers raden aan Combo Cleaner te gebruiken. Combo Cleaner voor Windows DownloadenGratis scanner die controleert of uw computer geïnfecteerd is. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk. |

"I know that you visit 18+ content", "Your local network has been compromised", "I infected your computer with my private trojan" en "You have 46 Hours in order to make the payment" zijn enkele voorbeelden van andere spamcampagnes die worden gebruikt voor sextortion. Misleidende e-mails worden vaak vermomd als "dringende" of "belangrijke" berichten. Ze kunnen zich ook voordoen als e-mails van legitieme instellingen, organisaties, bedrijven, serviceproviders enz. Spamcampagnes worden vaak gebruikt om mensen op te lichten, voor phishing of voor het verspreiden van malware. Er zijn zo veel spammails in omloop dat het aanbevolen is om erg voorzichtig te zijn bij het openen van uw e-mails.

Hoe besmetten spammails computers?

Spamcampagnes besmetten systemen via virusbestanden. Aan de e-mails kunnen besmettelijke bestanden zijn toegevoegd als bijlage of via een weblink. Schadelijke bestanden kunnen verschillende formaten hebben, bijv. archieven (RAR, ZIP, enz.), uitvoerbare bestanden (.exe, .run, enz.), Microsoft Office- en PDF-documenten, JavaScript, enz. Wanneer deze bestanden worden uitgevoerd of anderszins worden geopend, dan start het infectieproces (d.w.z. het downloaden / installeren van malware). Microsoft Office-documenten infecteren bijvoorbeeld systemen door kwaadaardige macro-opdrachten uit te voeren. In Microsoft Office-versies die vóór 2010 zijn uitgebracht, worden macro's uitgevoerd op het moment dat een document wordt geopend. De nieuwere versies hebben de modus "Beschermde weergave" die het automatisch uitvoeren van macro-opdrachten verhindert. In deze nieuwere versies wordt aan gebruikers gevraagd of ze macro's willen inschakelen (d.w.z. "Bewerken inschakelen") en worden ze gewaarschuwd voor de eventuele risico's.

Hoe voorkomt u de installatie van malware?

Om de verspreiding van malware via spammails te voorkomen, is het aanbevolen om geen verdachte of irrelevante e-mails te openen, en zeker niet de bijlagen of links daarin. Het wordt ook aanbevolen om Microsoft Office-versies te gebruiken die na 2010 zijn uitgebracht. Schadelijke programma's worden niet alleen verspreid door spamcampagnes maar ook via onbetrouwbare downloadbronnen (bijv. niet-officiële en gratis websites bestandshostingwebsites, peer-to-peer-deelnetwerken en andere externe downloaders), illegale activeringstools ("cracks") en valse updaters. Daarom is het belangrijk om alleen officiële downloadkanalen en tools van legitieme ontwikkelaars te gebruiken om programma's te activeren en bij te werken. Om uw eigen veiligheid en die van uw computer te garanderen, is het essentieel om een betrouwbare antivirus- / antispywaresoftware te installeren, deze regelmatig bij te werken en deze te gebruiken om regelmatig systeemscans mee uit te voeren en om gedetecteerde / potentiële bedreigingen te verwijderen. Als u al schadelijke bijlagen heeft geopend, dan raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om geïnfiltreerde malware automatisch te verwijderen.

Tekst in het e-mailbericht 'Zero day security vulnerability on Zoom app':

Subject: Regarding Zoom Conference call

Hello. I'll need your attention now. This is the last warning.

You have used Zoom recently, like most of us during these bad COVID times. And I have very unfortunate news for you.

I'll give you some background on what happened.

There was a zero day security vulnerability on Zoom app, that allowed me a full time access to your camera and some other metadata on your account.

You were just unlucky to be targeted.

And as you can imagine in your worst dreams, I have made a footage with you as a main actor.

You work on yourself (perform sex act to be clear). Having fun is ok with me, but is not ok with your reputation.

Please dont blame me or yourself for this. You couldn't know that the camera was working.

I'm sure you don't want to be the next Jeffrey Toobin and get embarrassed in front of all your friends, family and colleagues.

You should get this very clear, I will send this video to all your contacts if I dont get paid.

Are you wondering how I got your contacts? Through the same exploit, zoom app allowed me to extract all sensitive info from your device.

So here is what we will do. You pay me $2000 in bitcoin, and nothing of this will happen. You have 2 days to make the payment.

After I get the money, I will delete the footage and information about you. The amount is not negotiable.

Send 0.07 Bitcoin (about 2k USD at the current exchange rate) to my wallet 15y6ADpqBDvxNovWxeWEBXRGiPdj14vaKb

Having trouble with buying bitcoin? Just google on how to buy it, it's very easy to use and anonymous.

P.S. Don't try to report this to the police, I use TOR and bitcoin can't be traced. Do not email me back. If you do something stupid, I will distribute the video.

Good luck. Don’t stress.

Onmiddellijke automatische malwareverwijdering:

Handmatig de dreiging verwijderen, kan een langdurig en ingewikkeld proces zijn dat geavanceerde computer vaardigheden vereist. Combo Cleaner is een professionele automatische malware verwijderaar die wordt aanbevolen om malware te verwijderen. Download het door op de onderstaande knop te klikken:

DOWNLOAD Combo CleanerDoor het downloaden van software op deze website verklaar je je akkoord met ons privacybeleid en onze algemene voorwaarden. Om het volledige product te kunnen gebruiken moet u een licentie van Combo Cleaner kopen. Beperkte proefperiode van 7 dagen beschikbaar. Combo Cleaner is eigendom van en wordt beheerd door RCS LT, het moederbedrijf van PCRisk.

Snelmenu:

- Wat is "Zero day security vulnerability on Zoom app"?

- STAP 1. Mogelijke malwarebesmettingen handmatig verwijderen.

- STAP 2. Controleren of uw computer virusvrij is.

Hoe malware handmatig verwijderen?

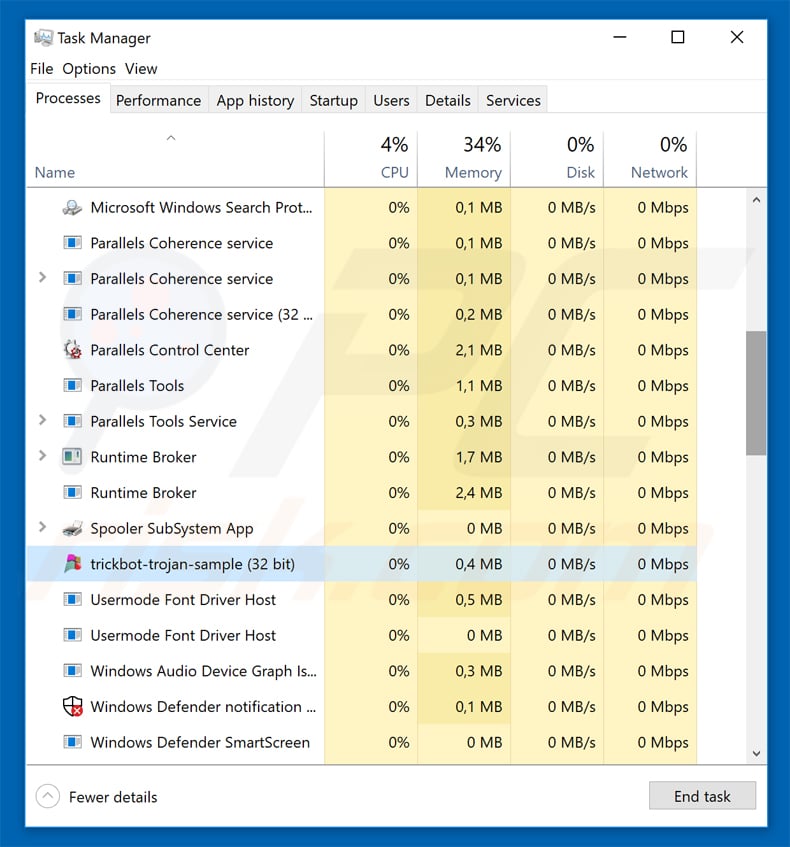

Handmatig verwijderen van malware is een gecompliceerde taak, meestal is het beter om antivirus- of antimalwareprogramma's dit automatisch te laten doen. Om deze malware te verwijderen, raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, moet u eerst de naam kennen van de malware die u probeert te verwijderen. Hier een voorbeeld van een verdacht programma dat op de computer van de gebruiker wordt uitgevoerd:

Als u de lijst met programma's op uw computer hebt gecontroleerd, bijvoorbeeld met behulp van taakbeheer en een programma hebt geïdentificeerd dat er verdacht uitziet, gaat u verder met de volgende stappen:

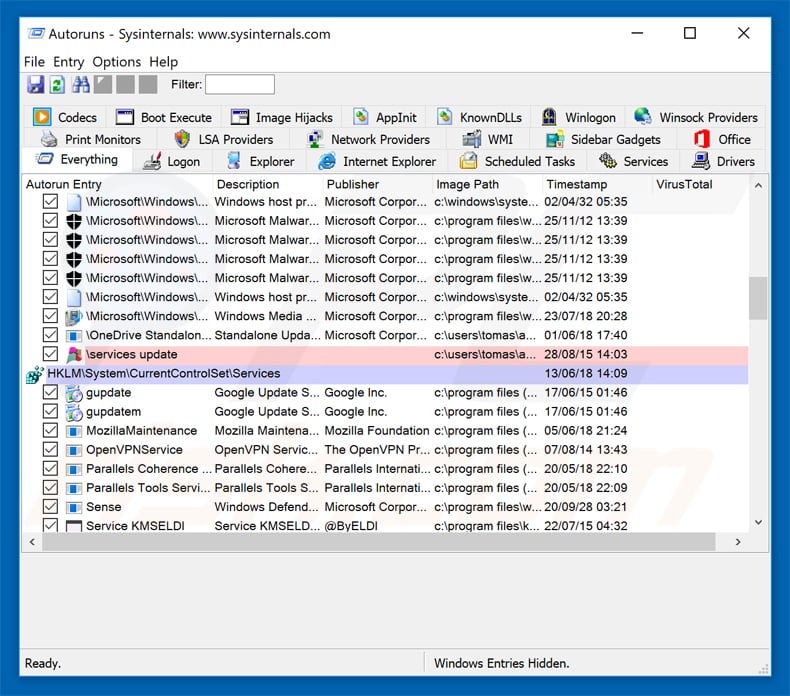

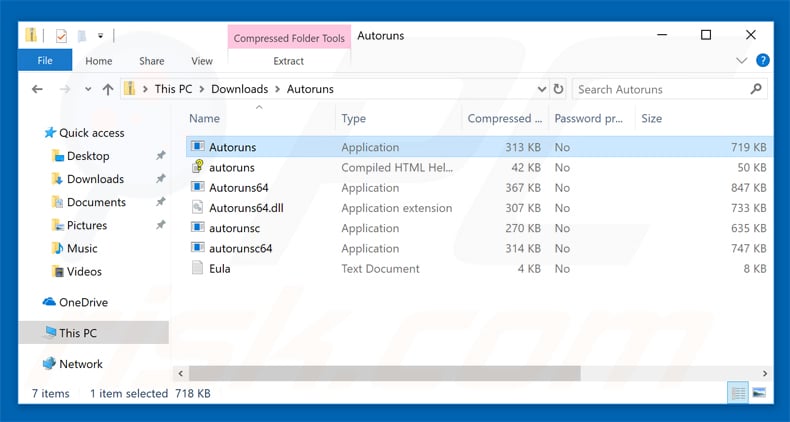

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

Download het programma Autoruns. Dit programma toont toepassingen die automatisch starten, register- en bestandssysteemlocaties:

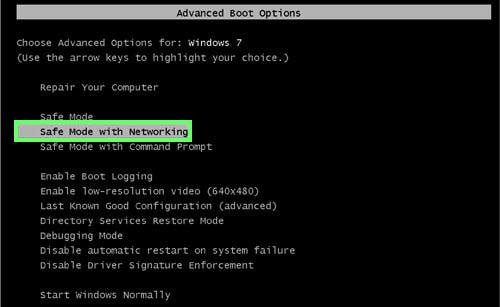

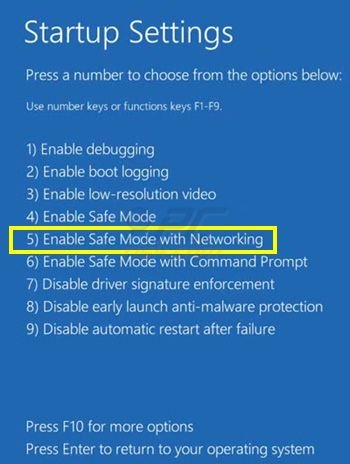

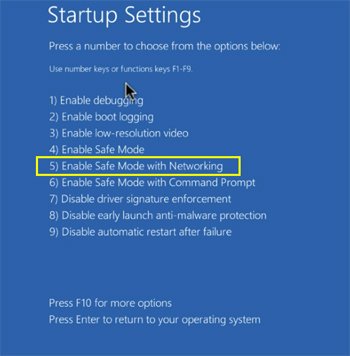

Herstart uw computer in Veilige Modus:

Herstart uw computer in Veilige Modus:

Windows XP en Windows 7 gebruikers: Tijdens het opstartproces van je computer druk je verschillende keren op de F8 toets op je toetsenbord tot het Geavanceerde Opties menu van Windows verschijnt. Dan selecteer je Veilige Modus met netwerk uit de lijst en druk je op ENTER.

Video die toont hoe Windows 7 te starten in "Veilige Modus met Netwerk":

Windows 8 gebruikers: Ga naar het Windows 8 Start Scherm, typ Geavanceerd, in de zoekresultaten selecteer je Instellingen. Klik op geavanceerde startopties, in het geopende 'Algemene PC-instellingen' scherm selecteer je Geavanùceerde Opstart. Klik op de 'Nu herstarten'-knop. Je computer zal nu herstarten in het 'Geavanceerde Opstartopties menu'. Klik op de 'Probleemoplosser'-knop, klik dan op de 'Geavanceerde Opties'-knop. In het geavanceeerde opties scherm klik op 'Opstartinstellingen'. Klik op de 'Herstarten'-knop. Je PC zal nu herstarten naar het Opstart Instellingen scherm. Druk F5 om in Veilige Modus met netwerk te starten.

Video die toont hoe Windows 8 te starten in "Veilige Modus met Netwerk":

Windows 10 gebruikers: Klik op het Windows-logo en selecteer het Power-icoon. In het geopende menu klik je op herstarten terwijl je de Shift-knop ingedrukt houdt. In het 'Kies een optie'-scherm klik je op 'Problemen oplossen' en selecteer je de 'Geavanceerde opties'. In het 'Geavanceerde-opties menu selecteer je opstartinstellingen en klik je op de 'Herstarten'-knop. In het volgende scherm moet je op de F5-knop drukken. Zo zal je besturingssysteem in veilige modus met netwerk herstart worden.

Video die toont hoe Windows 10 te starten in "Veilige Modus met Netwerk":

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

Pak het archiefbestand uit en voer het bestand Autoruns.exe uit.

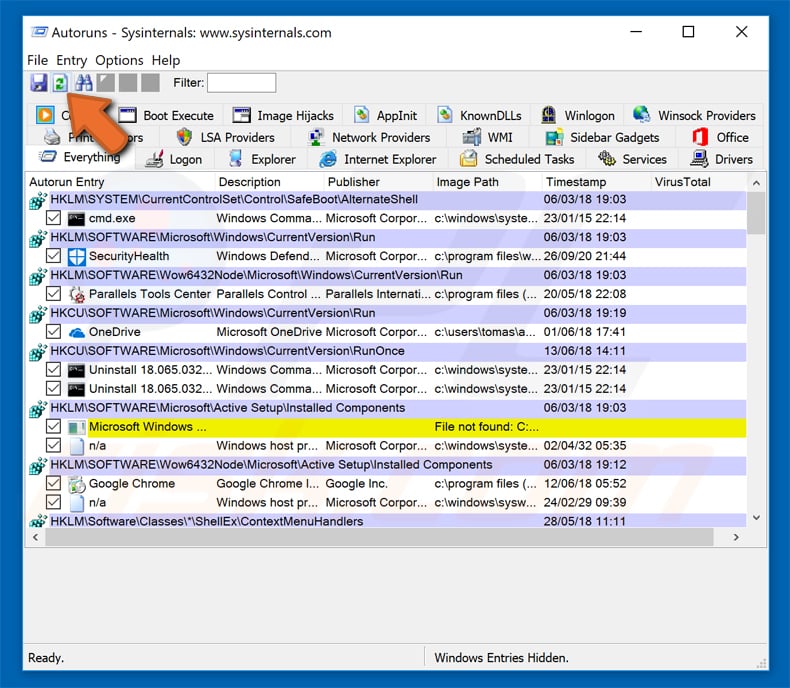

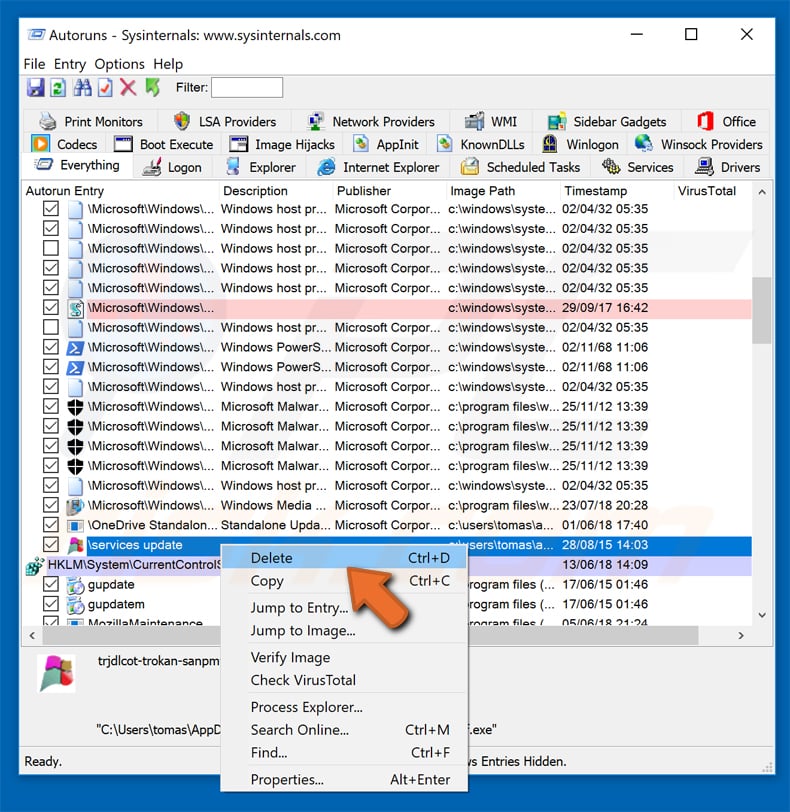

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Klik in de Autoruns-applicatie bovenaan op "Opties" en verwijder de vinkjes bij "Hide Empty Locations" en "Hide Windows Entries". Na deze procedure klikt u op het pictogram "Refresh".

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Controleer de lijst van de Autoruns-applicatie en zoek het malwarebestand uit dat u wilt verwijderen.

Schrijf het volledige pad en de naam op. Merk op dat sommige malware de procesnamen verbergt onder legitieme Windows-procesnamen. In dit stadium is het erg belangrijk om te voorkomen dat systeembestanden worden verwijderd. Nadat u het verdachte programma hebt gevonden dat u wilt verwijderen, klikt u met de rechtermuisknop op de naam en kiest u 'Delete'.

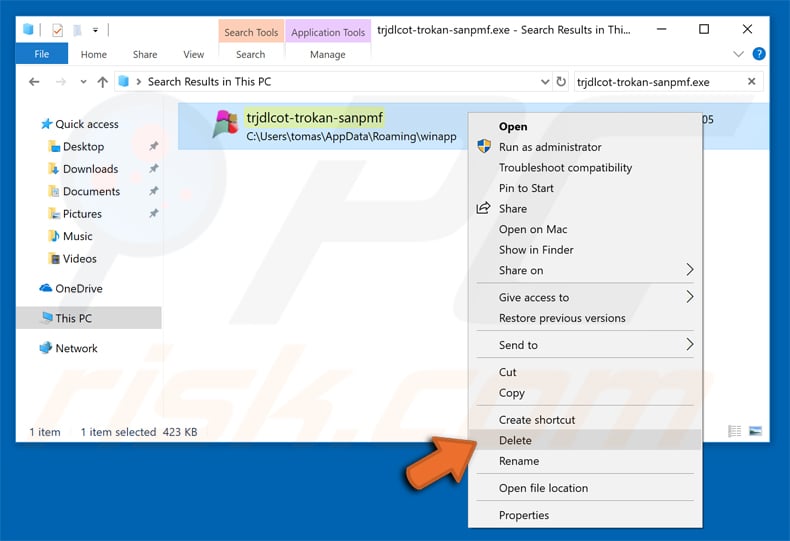

Nadat u de malware hebt verwijderd via de Autoruns-applicatie (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij de volgende opstart van het systeem), moet u de malwarenaam op uw computer zoeken. Zorg dat u verborgen mappen en bestanden inschakelt voordat u doorgaat. Als u het bestand van de malware vindt, verwijder het dan.

Start uw computer opnieuw op in normale modus. Door deze stappen te volgen, kunt u eventuele malware van uw computer verwijderen. Merk op dat voor het handmatig verwijderen van malware een grondige computerkennis noodzakelijk is. Het wordt daarom aanbevolen om de verwijdering van malware over te laten aan antivirus- en antimalwareprogramma's. Deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het beter om besmettingen te voorkomen dan achteraf malware te moeten verwijderen. Om ervoor te zorgen dat uw computer veilig blijft, moet u steeds de meest recente updates van het besturingssysteem installeren en antivirussoftware gebruiken.

Om zeker te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.

Delen:

Tomas Meskauskas

Deskundig beveiligingsonderzoeker, professioneel malware-analist

Ik ben gepassioneerd door computerbeveiliging en -technologie. Ik ben al meer dan 10 jaar werkzaam in verschillende bedrijven die op zoek zijn naar oplossingen voor computertechnische problemen en internetbeveiliging. Ik werk sinds 2010 als auteur en redacteur voor PCrisk. Volg mij op Twitter en LinkedIn om op de hoogte te blijven van de nieuwste online beveiligingsrisico's.

Het beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

DonerenHet beveiligingsportaal PCrisk wordt aangeboden door het bedrijf RCS LT.

Gecombineerde krachten van beveiligingsonderzoekers helpen computergebruikers voorlichten over de nieuwste online beveiligingsrisico's. Meer informatie over het bedrijf RCS LT.

Onze richtlijnen voor het verwijderen van malware zijn gratis. Als u ons echter wilt steunen, kunt u ons een donatie sturen.

Doneren

▼ Toon discussie