Besmettingen met ransomware voorkomen

Inhoudstafel

1. Introductie

2. Wat is Ransomware?

3. Hoe wordt het verspreid

4. Hoe een besmetting te voorkomen

5. Conclusie

Introductie

Sinds ruwweg 10 jaar duiken aanvallen met ransomware op. Sindsdien zijn ze de malware bij uitstek geworden om slachtoffers geld af te persen. In de afgelopen 10 jaar werden ze steeds complexer en veroorzaken ze steeds meer overlast. Aanvallen met ransomware zijn sinds hun ontstaan exponentieel toegenomen en ze maken een vast onderdeel uit van onze hedendaagse woordenschat. Recente aanvallen met ransomware zoals WannaCry halen overal ter wereld de krantenkoppen. In de bijbehorende artikels wordt vaak de kostprijs van en de schade veroorzaakt door ransomware besproken. Er wordt echter weinig aandacht besteed aan de manier waarop deze verspreid wordt en, nog belangrijker, hoe je kunt vermijden er slachtoffer van te worden. De bedoeling van dit artikel is deze aspecten onder de schijnwerpers te brengen.

Wat is Ransomware?

Om een eenvoudige definitie te geven van ransomware is het belangrijk te bekijken wat kwaadaardige programma's en hun makers juist proberen te bereiken. In essentie probeert het kwaadaardige programma de gebruikersdata te versleutelen zodat de gebruiker geen toegang meer heeft tot z'n data. Vaak worden de bestanden versleuteld als ze van een type zijn dat belangrijke zakelijke of persoonlijke informatie zou kunnen bevatten, informatie die reputaties kan beschadigen of die op een andere manier waardevol zou kunnen zijn. Eens de bestanden versleuteld werden wordt een losgeldbericht beschikbaar gemaakt waarin de gebruiker informatie aantreft over de te betalen som en de wijze van betalen. De gebruikersdata wordt dus effectief versleuteld tot de gebruiker een losgeld betaalt. Vaak moet de betaling uitgevoerd worden in Bitcoin of een andere cryptografische munteenheid. Deze worden gebruikt omdat ze de eisers van het losgeld een zekere anonimiteit garanderen.

Historisch gezien hebben er altijd twee algemene types ransomware bestaan. Eén van de eerste soorten ransomware die werden uitgebracht probeerde het gebruikersscherm te vergrendelen zodat gebruikers helemaal geen toegang meer zouden hebben tot hun computer, vaak wordt dit aangeduid als "locker ransomware'. De populariteit van dit soort ransomware lijkt op z'n terugweg. Het tweede type, veel vaker gebruikt, zijn ransomware-varianten die bepaalde bestanden versleutelen en de gebruiker slechts een beperkte toegang tot z'n computer geven. Deze gelimiteerde toegang moet het voor de gebruiker eenvoudiger maken de betaling uit te voeren in een beperkte tijdspanne. Deze ransomware wordt crypto-ransomware genoemd. Door de jaren hen zijn er allerlei termen ontstaan om ransomware te beschrijven, iets wat vaak bijdraagt aan de verwarring die over dit onderwerp bestaat. Termen zoals crypto-ransomwares, cryptovirussen en CryptoLockers worden ook gebruikt om ransomware te beschrijven. Om niet een extra bijdrage te leveren aan deze verwarring zal in dit artikel de term ransomware gebruikt worden om een kwaadaardige programma aan te duiden dat bestanden versleuteld of dat op een andere manier de gebruikerstoegang tot de computer inperkt met als doel een losgeld te eisen.

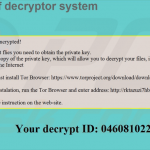

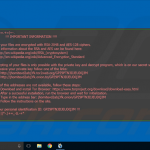

Schermafbeelding van de vier meest wijdverspreide ransomware-besmettingen Cerber, Locky, CryptXXX en Jaff:

Samenvatting van de aanval

Ransomware-aanvallen zitten in de lift, data uit 2016 toont aan dat zulke aanvallen met een factor drie toenamen dat jaar, en dus is het belangrijk te weten hoe zulke aanvallen worden uitgevoerd. Hoe wordt het kwaadaardige programma afgeleverd en verspreid en hoe wordt het losgeld opgeëist. Hoe de ransomware wordt afgelevrd zullen we verderop uitgebreid bespreken, maar we zullen er hier ook kort aandacht aan besteden. De reden waarom we veel aandacht besteden aan de aflevering ervan is dat je de verspreiding van ransomware aan de bron zou kunnen stoppen als je de aflevering ervan kunt voorkomen. Wat we hieronder beschrijven kun je beschouwen als de samenvatting van een aanval:

- Aflevering: De ransomware wordt aan de toekomstige slachtoffers geleverd op twee manieren, ofwel via e-mail ofwel via een exploitatiekit die werkt vanaf een besmette website (dat zullen we verderop nog uitgebreid bespreken).

- Uitvoering en versleuteling: De makers zullen vaak allerlei maatregelen treffen om detectie door antivirus-programma's tegen te gaan. Een methode die steeds meer populair wordt is het injecteren van code, waarbij code wordt geïnjecteerd in echte services die op het besturingssysteem draaien. Eens de antivirus en firewall succesvol omzeild werd zal de ransomware op zoek gaan naar bestanden die het kan versleutelen. Daarbij richt ransomware zich vaak op .docx .xlxs of of op bepaalde types image-bestanden. De meer geavanceerde varianten van ransomware verspreiden zich zelfs naar netwerkschijven in een poging andere computers en systemen te besmetten die verbonden zijn met het oorspronkelijk besmette systeem. Eens de bestanden werden gevonden zal het versleutelingsproces beginnen. Dit kan minuten of seconden duren. De Chimera variant versleutelde succesvol bestanden in amper 18 seconden. Vaak worden versleutelingsprotocollen met 128 bits gebruikt om ontsleuteling uitzonderlijk moeilijk en virtueel onmogelijk te maken voor iemand die niet over de nodige kennis beschikt.

- Het losgeld: Eens de versleuteling voltooid werd zal een losgeldbericht of versleutelingsscherm getoond worden waarin aan de gebruikers wordt uitgelegd dat hun bestanden werden versleuteld en dat ze een bepaald tijdsbestek hebben om een betaling uit te voeren anders worden hun bestanden permanent versleuteld. In theorie zal de cybercrimineel de decryptiecode sturen zodra de betaling ontvangen werd. Er zijn echter voorbeelden bekend van gevallen waar betaald werd en geen code voor de ontsleuteling werd opgestuurd. Het is belangrijk te onthouden dat als je gaat betalen dit geld naar een criminele organisatie gaat, geen mensen met morele principes dus. Er is dan ook geen enkele garantie dat je de decryptiecode zult ontvangen als je betaalt. Onthoud dat er legitieme antivirus- en beveiligingsbedrijven bestaan die verwijderings- en ontsleutelingsgidsen publiceren, zoals op deze website ook gebeurt. Deze kunnen assistentie bieden in het geval van een besmetting.

Hoewel de bovenstaande samenvatting een vereenvoudigde weergave is van hoe een aanval zich in de praktijk afspeelt levert dit wel enig inzicht op in de manier waarop ransomware wordt afgeleverd, verspreid en cryptografische betaalmiddelen worden geëist van de slachtoffers. Hierna volgt een bespreking van de wijze waarop deze programma's worden afgeleverd of verspreid en hoe deze aanvallen kunnen voorkomen worden.

Hoe ransomware wordt afgeleverd

Zoals hierboven vermeld wordt ransomware afgeleverd via twee belangrijke methodes. Dat zijn mails of exploitatiekits. Als gebruikers beseffen hoe deze kwaadaardige programma's kunnen afleveren dan wordt het makkelijker om aanvallen te voorkomen. We zullen elke methode bespreken:

- E-mail: E-mail is één van de favoriete verspreidingsmethodes voor ransomware en malware geworden. Eén van de redenen daarvoor is de eenvoud en betrouwbaarheid ervan als verspreidingsmethode. De meest gebruikte methode is phishing. Daarbij wordt een e-mail die eruitziet als een legitieme mail van een bestaand bedrijf verstuurd met daarin bijlages die de ransomware bevatten, soms naast andere types malware. Eens deze bijlages werden geopend zal de ransomware zich automatisch op het gebruikerssysteem installeren. De makers van ransomware kunnen ook naar besmette websites verwijzen eerder dan besmette bijlages te gebruiken. Phishing is succesvol gebleken als methode. Volgens Verizon werden in 2016 bijna 30% van alle phishing-mails geopend. Meer dan een derde van al dit soort mails is dus succesvol, en net daarom verkiezen veel ransomware-ontwikkelaars deze verspreidingsmethode.

- Exploitatiekits: Feitelijk laat een exploitatiekit aan de ontwikkelaar van ransomware toe om kwaadaardige code te uploaden naar elke website waar ze toegang toe hebben. De code wordt ontworpen om kwetsbaarheden te exploiteren in de software die de gebruiker draait. In het verleden werd Adobe’s Flash Player bijvoorbeeld gebruikt om ransomware en allerlei malware af te leveren. Jammer genoeg worden niet enkel schimmige websites hier het slachtoffer van. Om de verspreidingsgraad te verhogen richten ontwikkelaars van ransomware zich op legitieme en populaire websites om hun ransomware te verspreiden. Dit is lastig maar het zou gebruikers niet mogen verhinderen ten volle van het internet gebruik te maken. De beste bescherming tegen dit soort aanvallen is eenvoudigweg het bijgewerkt houden van software. Ontwikkelaars van software gebruiken vaak updates om mogelijke kwetsbaarheden te verhelpen. Het bijgewerkt houden van software is dan ook, zoals we nog zullen bespreken, een goede methode om besmettingen te voorkomen.

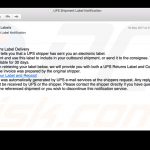

Schermafbeeldingen van e-mailberichten die worden gebruikt door cybercriminelen om ransomware te verspreiden:

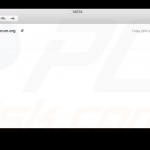

Schermafbeelding van besmette mailbijlages - kwaadaardige documenten die macro's bevatten waarin ransomware-code werd aangebracht om de computers van de slachtoffers te besmetten:

Wat we hierboven bespraken kan ontmoedigend lijken, toch zijn er manieren om besmettingen te voorkomen. Zoals het spreekwoord zegt, 'voorkomen is beter dan genezen'. Dit geldt ook voor ransomware en de vele methodes om een aanval te voorkomen zijn vaak erg makkelijk uit te voeren. Ze vereisen meestal slechts enige discipline en het correct uitvoeren van bepaalde processen. Als je bedenkt dat het gemiddeld 500 dollar kost om versleutelde bestanden te laten ontsleutelen dan is preventie een goede manier om je portefeuille te beschermen.

Hoe een besmetting te voorkomen

Hieronder vind je een gids om die je beveiligingspositie in allerlei cyberbeveiligingskwesties kan helpen verbeteren. De tips zijn eenvoudig toe te passen en kosten vaak niets. Ze veronderstellen wel dat je je bewust wordt van de bedreigingen die je dagelijks ontmoet op een computer die met het internet verbonden is. Hier zijn vier methodes om besmettingen met ransomware te voorkomen.:

- Verzeker je ervan dat software regelmatig wordt bijgewerkt: Ontwikkelaars van software werken hun product constant bij met als doel beveiligingsproblemen op te lossen die kunnen misbruikt worden door cybercriminelen. De meeste software zal je waarschuwen wanneer een update vereist is of zal zichzelf automatisch bijwerken als je deze functie niet uitschakelt. Het kan als lastig gezien worden om software constant te moeten bijwerken maar als je beschouwt wat er anders kan misgaan is dit slechts een kleine moeite. In de recente golf WannaCry-aanvallen was één van de redenen voor het succes van de aanval het feit dat veel mensen niet de belangrijke beveiligingsupdates hadden gedownload en geïnstalleerd die nochtans wel beschikbaar waren. Microsoft had al maatregelen genomen om de kwetsbaarheden van WannaCry af te dekken door het gebruik van DoublePulsar.

- Antivirus-software installeren: Dit voorkomt niet enkel aanvallen met ransomware maar ook allerlei andere aanvallen met malware. Er zijn allerlei producten op de markt en je zult enig onderzoek moeten doen om te weten welke bedrijven betrouwbare software aanbieden. Belangrijk is natuurlijk ook het bijgewerkt houden van antivirus-software. Dit is nodig om de software toe te laten de laatste nieuwe malware varianten te detecteren en tegen te hoden. Deze beschermingsmethode brengt kosten met zich mee als je software wilt aankopen maar je geeft je geld wellicht liever aan een legitiem bedrijf dat je computer beschermt dan aan een criminele organisatie die je computer gijzelt.

- Let op met het openen van e-mails en wees op je hoede met pop-ups: Hoewel er geweldige producten bestaan om e-mails te filteren mag je nooit op deze tools alleen vertrouwen om je tegen ransomware-aanvallen te beschermen. Het is echter wel degelijk aanbevolen een dergelijk product te kopen. Daarnaast moet je bij het openen van je mails steeds beoordelen of een mail verzonden werd door een legitieme afzender. Bekijk daarvoor het mailadres van de afzender. Als het verdacht lijkt open dan geen bijlages. In de tekst van de mail kun je snel zoeken naar grammatica- of spellingsfouten. Een ernstig bedrijf zal niet snel mails versturen vol fouten, dit zou hun imago schaden. Onthoud ook dat banken en andere financiële instellingen nooit gevoelige informatie zullen vragen zoals wachtwoorden om toegang te verkrijgen tot internetbankieren. Sommige ransomware-varianten vereisen dat gebruikers op een pop-up klikken om 'toestemming' te geven voor de installatie ervan. Klik niet op dit soort pop-ups maar sluit ze om besmetting te voorkomen.

- Maak een gewoonte van het creëren van backups: Dit heeft weinig met preventie te maken maar het zal de gebruiker toelaten al z'n data te vernietigen en te herstellen vanaf een eerdere backup. Door het regelmatig nemen van backups kun je de risico's van ransomware-besmetting behoorlijk beperken. Het creëren van backups is niet enkel aanbevolen in de strijd tegen cyberaanvallen maar ook in het geval van een computerstoring. Als een extra voorzorgsmaatregel zou je backups steeds op een verwijderbare schijf moeten maken die je op een veilige plaats kunt opbergen.

Door eenvoudigweg deze maatregelen toe te passen kan je jezelf succesvol verdedigen tegen ransomware-aanvallen. Grote bedrijven en ondernemingen kunnen zich nog verder beschermen door het gebruik van strikte beveiligingsrichtlijnen en het inperken van de toegang tot hun systemen zodat enkel goed opgeleide personeelsleden over kritieke systeemtoegang beschikken. Beleidsmaatregelen zoals het verplicht contacteren van de IT-afdeling voor elke verdachte mail kunnen een bedrijf miljoenen euro's helpen besparen doordat zo besmettingen met malware of diefstal van data voorkomen wordt.

Conclusie

Eén van de sleutelcomponenten in het bestrijden van cyberbedreigingen is educatie. Daaraan hebben we met dit artikel hopelijk een bijdrage kunnen leveren. Je begrijpt nu misschien beter wat ransomware is en hoe het verspreid wordt of hoe je jezelf tegen een dergelijke aanval kunt beschermen. Door gebruik te maken van de bovenstaande methodes zal je je beveiligingsniveau ongetwijfeld verhogen en zal je de meeste aanvallen kunnen voorkomen. Door daarenboven backups te nemen kun je eventuele schade door ransomware steeds inperken. We hopen dat je dit artikel nuttig en informatief vond en dat je iets bijgeleerd hebt over bedreigingen in dit digitale tijdperk.